بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...وقتی یک سایت باز نمیشود باید چه کار کنم؟

در این مطلب تمام مشکلات احتمالی برای باز نشدن یک سایت از جمله سامانه شهاب بررسی می شود.

گام اول: اطمینان از اینکه مشکل از طرف سایت است یا از طرف من؟

اولین کاری که باید انجام دهید، این است که آدرس سایت مورد نظرتان را در سایت زیر وارد نمایید:

http://isup.me

این سایت که مال شرکت گوگل است، بررسی میکند که آیا روی سرور آنها این سایت باز میشود یا خیر؟ اگر نوشت It's just you یعنی «فقط شما هستید که نمیتوانید سایت را ببینید» پس سایت، مشکلی ندارد و مشکل از طرف شماست اما اگر نوشت «It's not just you» یعنی «فقط شما نیستید که سایت را نمیبینید...» پس مشکل از طرف سرور سایت است.

اگر مشکل از طرف سرور سایت بود، طبیعتاً هیچ راهی جز این ندارید که صبر کنید تا مشکل از طرف مدیران سایت برطرف شود. ما در این حالت صحبتی نداریم...

اگر مشکل از طرف من بود، چه کار کنم؟

گام دوم: DNS Cache را پاک کنید:

یکی از دلایلی که ممکن است باعث شود یک سایت باز نشود، این است که سرور یک سایت عوض شده و شما هنوز به سرور قبلی هدایت میشوید. مثلاً صاحب دامنه، امروز از یک هاستینگ دیگر هاست خریده و دامنهاش را به سرور هاستینگ جدید هدایت میکند ولی شما به خاطر کش (Cache) سیستم خود به سرور قبلی هدایت میشوید.

کمی توضیح فنی:

DNS Servers چیست؟

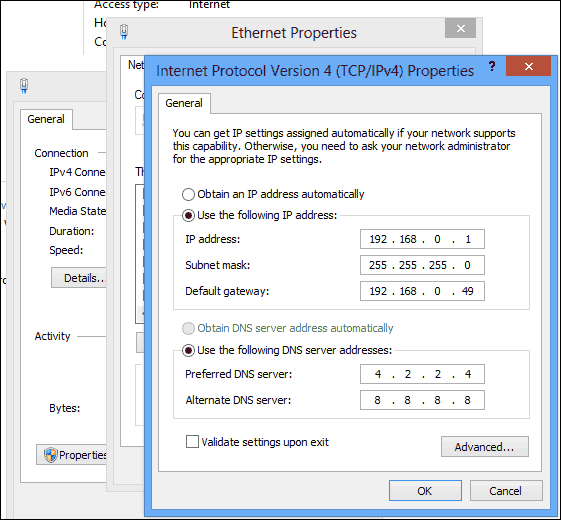

اگر اینترنت ADSL داشته باشید، احتمالاً با این پنجره برخورد داشتهاید:

به طور خلاصه، در بخش بالای این پنجره، IP Address را میبینید. یعنی چیزی شبیه به کد پستی منزل شما اما این کد برای کامپیوتر شماست تا در شبکه بتوان به آن پکت (Packet=داده) ارسال و دریافت کرد.Subnet Mask یک ماسک است که مشخص میکند شما در کدام شبکه از شبکههای اطرافتان هستید (مثلاً ممکن است در یک مؤسسه، سه شبکه وجود داشته باشد که همه به یک سوئیچ متصلاند. باید مشخص شود که شما جزء کدام شبکه هستید. کامپیوتر از روی این ماسک میفهمد که شبکه شما چیست. مثلاً من در شبکه 192.168.0 فعالیت میکنم و کد خاص من در آن شبکه، 1 است) Default Gateway هم یعنی درگاه خروج شما از شبکه فعلیتان به شبکه دیگر. که اینجا من آی.پی مودم ADSL را نوشتهام چون درگاه خروج من از شبکه خانه به شبکه اینترنت، مودم ای.دی.اس.ال من است.

اما چیزی که ممکن است کمتر کسی بداند، این است که Preferred DNS server و Alternate DNS server چیست؟

ببینید، در سالهای اولیه وب، هر وقت شما میخواستید بروید اطلاعات روی کامپیوتر شرکتی به نام گوگل را ببینید، باید آی.پی آن کامپیوتر را وارد میکردید. الان هم همینطور است. یعنی اگر شما آی.پی کامپیوتر گوگل را بدانید، میتوانید آن سایت را باز کنید. مثلاً آی.پی گوگل این است:http://173.194.35.4اگر روی این لینک کلیک کنید، خواهید دید که سایت گوگل باز شد!

بعدها متوجه شدند که حفظ کردن این اعداد برای انسانها سخت است. فرض کنید من به شما بگویم اگر رفتید خانه، برای دیدن سایت گوگل این عدد را وارد کنید: 173.194.35.4

بررسیها نشان داد که به طرز معجزهآسایی، انسانها کاراکترها را راحتتر از اعداد به خاطر میسپرند. (این یکی از چیزهای عجیب است که چرا انسانها حروف الفبا را بهتر از اعداد به یاد میآورند؟)

به هر حال، همین موضوع باعثِ به وجود آمدن DNS مخفف Domain Name System شد.

یعنی گفتند ما میآییم به کاربران میگوییم: لازم نیست 173.194.35.4 را به خاطر بسپرید در عوض، یک سری کاراکتر به صورت google.com را حفظ و استفاده کنید.

اما یک مشکل وجود داشت و آن اینکه با توجه به اینکه تمام شبکهها با IP کار میکنند، وقتی کاربر وارد میکند google.com ما چطور او را به 173.194.35.4 هدایت کنیم؟

گفتند ما میآییم یک سری کامپیوتر قوی به نام Public DNS Servers در اواسط اینترنت قرار میدهیم که روی آنها یک نرم افزار و پایگاه دادهی ساده قرار دارد. مثلاً اینطور نوشته شده:

| IP | Domain Name |

| 173.194.35.4 | google.com |

| 98.138.253.109 | yahoo.com |

| 131.253.33.200 | bing.com |

| ... | ... |

| 5.9.85.124 | aftab.cc |

یعنی تمام دامنهها (سایتها)ی دنیا و آی.پی سروری که روی آن قرار دارند را آنجا نگه میداریم. مثلاً شرکت گوگل، یکی از این Public DNS Serverها راه اندازی کرده که آدرس آن 8.8.8.8 است (به انتخاب زیبای گوگل دقت کنید: کلمه گوگل یعنی یک عدد بزرگ=تقریباً بینهایت! حالا 8 را بخوابایند! بینهایت میبینید) شرکت Sun هم یکی دارد که 4.2.2.4 است.

حالا به کاربران میگوییم شما لطفاً در بخش Preferred DNS Server کارت شبکه خود، آدرس یکی از این مراکز را وارد کنید تا هر وقت در مرورگر خود زدید مثلاً google.com، سیستم، ابتدا شما را به آن Public DNS Server بفرستد و از روی آن سیستمها، آی.پی آن سایت به دست آید و به سیستم شما برگردد، حالا از طریق این آی.پی به سرور آن سایت هدایت میشوید...

متوجه شدید؟ مثلاً aftab.cc را به 8.8.8.8 میدهیم، به بانک خود نگاه میکند و آی.پی 5.9.85.124 به دست میآید. آنرا به شما میدهد و شما به 5.9.85.124 میروید و سایت را میبینید. (توجه: ممکن است شما الان 5.9.85.124 را در مرورگر وارد کنید و بگویید سایت آفتابگردان باز نشد! بله، چون روی سرور ما ممکن است دهها سایت به جز آفتابگردان باشد به این سرورها سرورهای اشتراکی میگویند. اگر فقط یک سایت یعنی یک دامنه روی آن سرور میبود، با آی.پی قابل دسترسی بود. برای دیدن سایت آفتابگردان و سایتهای اشتراکی دیگر به این صورت وارد آن آی.پی شوید: http://5.9.85.124/~aftabgar )

-> نکته مهم اول: اگر شما Preferred DNS Server را حذف کنید، خواهید دید که دیگر هیچ سایتی با دامنهاش باز نمیشود! دقت کنید که اینرتنت قطع نیست. شما در اینترنت هستید اما نمیتوانید هیچ دامنهای را در اصطلاح Resolve کنید. مثلاً گوگل با آی.پی باز میشود: http://173.194.35.4 اما با دامنه خیر. چون شما نگفتهاید سیستم برای اینکه بفهمد آی.پی google.com چیست باید به کجا برود.

-> نکته مهم دوم: برخی Public DNS Serverها خیلی آپدیت نیستند برخی هم به طور مثال به خاطر تحریمهای ایران، آی.پی و دامنه سایتهای دولتی را روی خود نگه نمیدارند. مثلاً من چند سال پیش میخواستم برای کنکور ثبت نام کنم، تا آخرین روز میزدم sanjesh.org و سایت باز نمیشد. فکر میکردم سایت به خاطر شلوغ بودن سرور Down است. گفتم خوب، تمدید میکنند! تا آخرین لحظات نه سایت باز شد و نه تمدید کردند. نهایتاً با اینترنت Dial-up متصل شدم (در این حالت تنظیمات DNS شما را ISP شما برایتان در نظر میگیرد) دیدم سنجش باز شد!! شک کردم به 4.2.2.4 که از شرکت سان است و این شرکت به شدت با ایران لج است!!! عوض کردم، دیدم سایت باز شد!!

پس اگر سایتی باز نشد، به DNS Server شک کنید.

Alternate DNS Server چیست؟

خوب، کلمه Alternate یعنی جایگزین. اگر در DNS Server اول، آن دامنه پیدا نشد، به سراغ دومی میرود...

توجه: با کلیک روی Advanced و رفتن به تب DNS میتوانید بینهایت DNS Server وارد کنید که اگر در یکی نبود، دومی باز شود.

Public DNS Serverها همین دو تا هستند؟

خیر، کافیست در گوگل جستجو کنید Public DNS Servers تا لیستی از سرورهای عمومی پیدا شود. مثلاً این لیست را ببینید. هر کدام را خواستید وارد کنید. به نظر من از 8.8.8.8 استفاده نکنید چون از بس مردم دنیا این را وارد کردهاند، Response Time آن پایین آمده.

DNS Cache چیست؟

خوب، حالا که فهمیدید روال باز شدن یک سایت چیست، باید عرض کنم که وقتی یک سایت را باز کردید، سیستم شما برای اینکه دائم به آن DNS Serverها مراجعه نکند، آن دامنه و آی.پیای که به دست آورده را یک جا روی سیستم شما ذخیره میکند چون طبیعتاً خیلی بعید است به این زودیها آی.پی یک دامنه یعنی سرور آن عوض شود. (ایده بسیار هوشمندانهای است)

یعنی وقتی یک بار به 8.8.8.8 مراجعه کردید و فهمیدید که aftab.cc برابر است با 5.9.85.124، سیستم شما آنرا یک جا ذخیره میکند که حداقل از چند دقیقه تا چند روز آینده لازم نباشد مجدداً به 8.8.8.8 مراجعه کند. (مدت ذخیره شدن یک DNS Record در حافظه سیستم شما دست سرور آن سایت است. کسانی که دوره MCITP را گذراندهاند میدانند که به این، در اصطلاح TTL با Time To Live گفته میشود. که البته با آن TTL که در دستور ping میبینید متفاوت است)

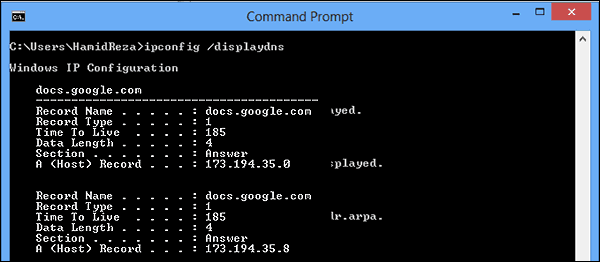

برای مشاهده DNS Cache چه کار کنم؟

خیلی ساده، روال زیر را طی کنید:

- کلیدهای Win+R را بزنید تا پنجره Run باز شود. (کلید پنجره+R)

- تایپ کنید cmd و OK کنید.

- در پنجرهای که باز میشود، تایپ کنید: ipconfig /displaydns و Enter را بفشارید.

چگونه DNS Cache را پاک کنم؟

به جای دستور بالا در cmd تایپ کنید ipconfig /flushdns ، تا تمام رکوردهایی که در حافظه سیستم شماست حذف شود. طبیعتاً جای نگرانی نیست، چون دوباره به DNS Server مراجعه میکند و آی.پی جدید سایتها را به دست میآورد.

گام سوم: اگر سایتتان تازه راه اندازی شده، کمی صبر کنید!

اگر شما مدیر سایت هستید و تازه آن سایت را راه اندازی کردهاید، باید کمی صبور باشید. از ۴ ساعت تا ۴۸ ساعت طول میکشد تا یک دامنه در تمام DNS Serverهای دنیا ثبت شود و از آن مهمتر، روترهای دنیا جداول خود را آپدیت کنند تا دامنه به محل سرور هدایت شود. چند سال پیش تا ۴۸ ساعت طول میکشید اما این روزها خیلی سریعتر این اتفاق میافتد.

من یادم هست که گاهی که سرور سایت را تغییر میدادیم (مثلاً از آمریکا به آلمان کوچ میکردیم) خیلی از کاربران تا دو روز به ما ایمیل میزدند که: سایتتان اصلاً آپدیت نمیشود! خبر نداشتند که آنها دارند به سرور قبلی هدایت میشوند و ما از آنجا کوچ کردهایم!

گام چهارم: خودتان، خودتان را Route (مسیردهی) کنید!

گاهی اوقات کاریش نمیشود کرد! به هر دلیلی یک سایت روی سیستم شما باز نمیشود. خوب، مشکلی نیست. ابتدا مقاله زیر را مطالعه کنید تا با فایل hosts آشنا شوید:

چگونه یک سایت را روی سیستم خودمان یا برای سیستمهای شبکه ببندیم؟

ابتدا در سایت http://get-site-ip.com/ دامنه سایت مورد نظرتان را وارد کنید (مثلاً testa.cc) سپس آی.پیای که به شما میدهد را در فایل hosts درج کنید و مقابل آن، دامنه یا زیردامنهای که باز نمیشود را تایپ کنید.

مثلاً فرض کنید help.testa.cc برای شما باز نمیشود. خوب، به طور کلی مراحل زیر را طی کنید:

- ابتدا در سایت http://get-site-ip.com/ وارد کنید testa.cc و آی.پی را به دست آورید. (مثلاً فعلاً 176.9.92.88 را به شما میدهد)

- روی NotePad کلیک راست کنید و Run as Administrator را انتخاب کنید.

- از منوی File گزینه Open را انتخاب کنید و به مسیر زیر بروید: C: Windows System32 Drivers etc و از پایین پنجره، گزینه All files را انتخاب کنید تا همه فایلها نمایش داده شود.

- فایل hosts را انتخاب کنید تا باز شود.

- در آخرین خط، تایپ کنید:

176.9.92.88 help.tests.cc

همین! حالا قطعاً باید آن سایت باز شود.

- گام پنجم: ممکن است سرور آن سایت، شما را بلوکه کرده باشد!

خیلی پیش میآید که به دلایل مختلف، فایروال یک سرور، آی.پی خط اینترنت شما را بلوکه میکند. مثلاً اگر شما و یا حتی یک نفر دیگر در همان ISP که شما اینترنت گرفتهاید، به بخش مدیریت یک سایت نفوذ کند و پنج بار رمز عبور را اشتباه بزند، تا ۲۴ ساعت آی.پی او بلوکه میشود! یا اگر بیش از حد یک سایت را مشاهده کند، ممکن است احتمال حملات DOS داده شود و آن آی.پی بلوکه شود و چندین و چند دلیل دیگر...

راه حل:

- میتوانید از یک خط اینترنت از یک ISP دیگر به آن سایت وارد شوید. (مثلاً موقتاً با Dial-up وارد شوید)

- میتوانید از یک VPN یا نرم افزارهای تغییر IP استفاده کنید.

- میتوانید آی.پی سیستم خود را به پشتیبان آن سایت بفرستید تا بررسی کنند و آی.پی را آزاد کنند.

- یک بار مودم خود را خاموش و سپس روشن کنید. چون آی.پی شما هر بار که به اینترنت وصل میشوید، معمولاً تغییر میکند، این احتمال وجود دارد که سایت باز شود.

- گام ششم: نکات باقیمانده را بررسی کنید:

- اگر در یک شرکت هستید و از شبکه شرکت استفاده میکنید، ممکن است مدیر شبکه برخی سایتها را برای شرکت بسته باشد.

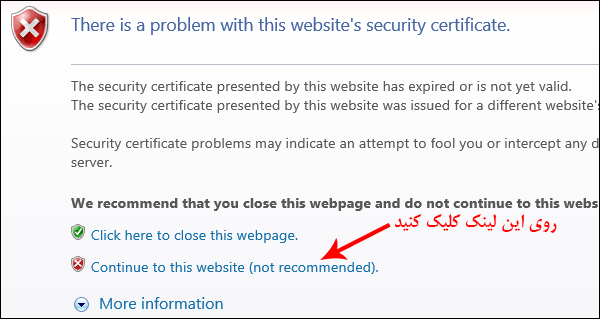

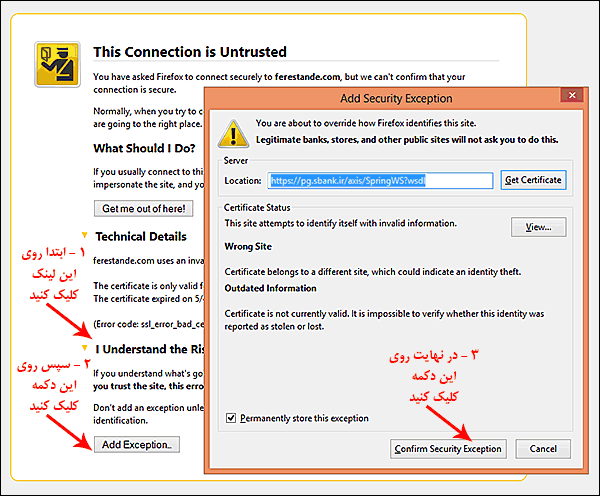

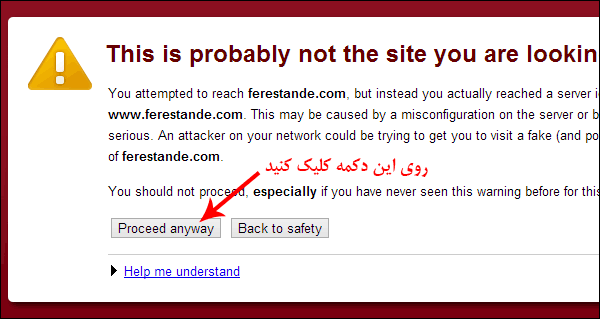

- ممکن است سایت مورد نظرتان از پروتکل https استفاده میکند و مرورگر شما یک صفحه هشدار قبل از ورود به سایت نمایش میدهد (به ابتدای آدرس صفحه دقت کنید. آیا نوشته https ؟) در این صورت روی دکمههایی شبیه به آنچه در ادامه متن آمده کلیک کنید.

- ممکن است آنتیویروس یا Internet Security شما به هر دلیلی اجازه ورود به آن سایت را ندهد. پس موقتاً آنرا غیرفعال کنید یا روی یک سیستم دیگر تست کنید.

- موقتاً با خط Dial-up تست کنید که آن سایت باز میشود یا خیر؟

- اگر از فیلـتر شکن یا VPN استفاده میکنید، آنرا غیرفعال کنید و تست کنید.

------------------

اگر همه این راهها را تست کردید و همچنان میدانید که مشکل از طرف شماست، در بخش نظرات، در مورد شرایط سیستم خود توضیح دهید تا اگر توانستیم راهنمایی کنیم.

دوستان دیگر هم اگر در این مواقع، راه حل دیگری سراغ دارند که انجام میدهند، در بخش نظرات بیان کنند.

اگر سایت مد نظر شما از پروتکل https استفاده کند، قبل از ورود به سایت ممکن است چنین پیغامهایی را مشاهده کنید که باید طبق تصویر عمل کنید:

در مرورگر اینترنت اکسپلورر:

در مرورگر فایرفاکس

در مرورگر Google Chrome

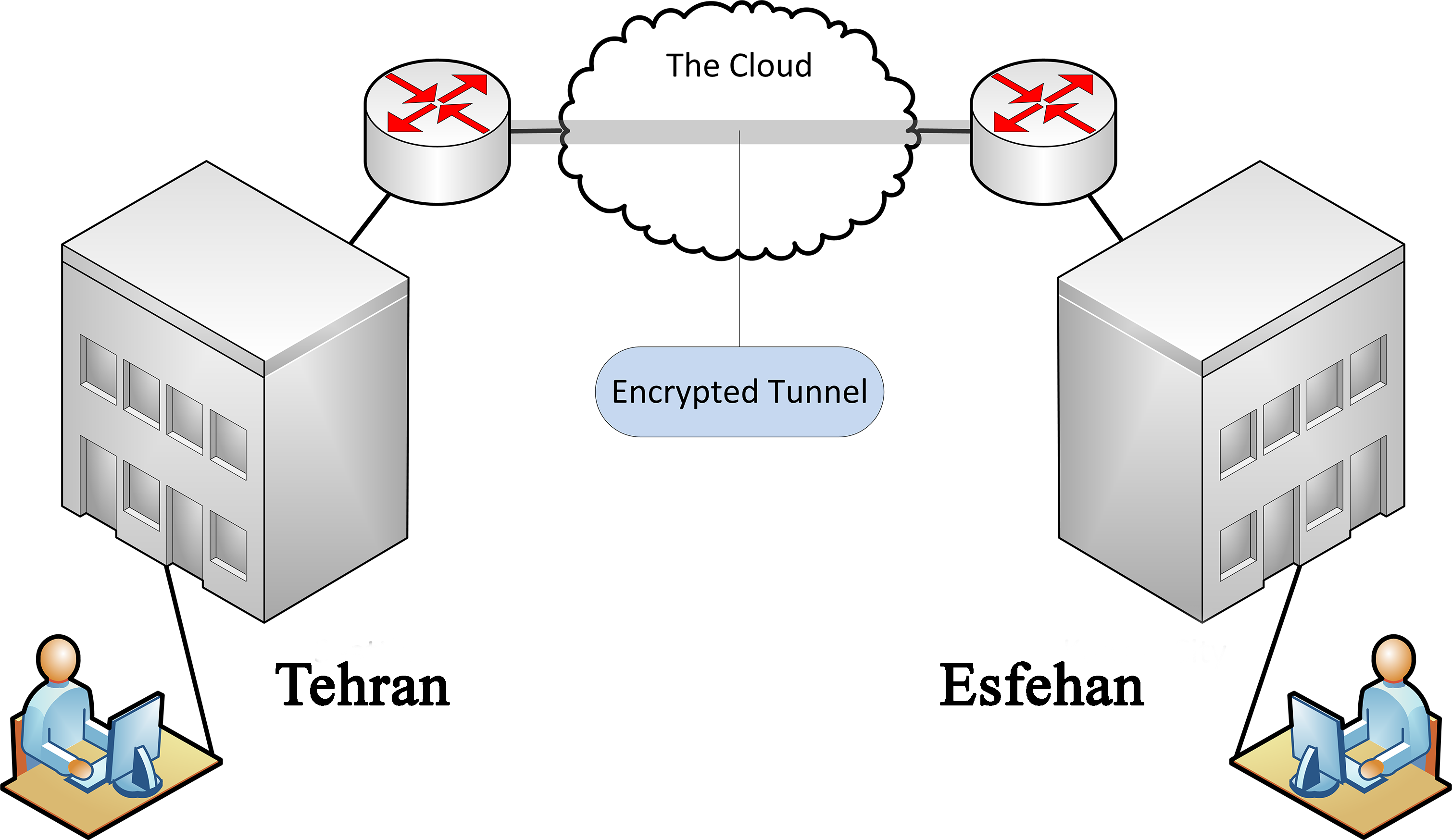

VPN SITE TO SITE چیست؟

VPN یا شبکه مجازی اختصاصی (Virual Private Network) ابزار برقراری ارتباط در شبکه است. از زمان گسترش دنیای شبکههای کامپیوتری، سازمانها و شرکتها به دنبال یک شبکه ایمن و سریع گشتهاند. تا مدتی قبل شرکتها و سازمانهایی که اطلاعات زیادی برای انتقال داشتند از خطوط Leased و شبکههای WAN بهره میبردند. شبکههای ISDN (با سرعت ۱۲۸کیلوبایت بر ثانیه) و OC3 (با ۱۵۵مگابایت بر ثانیه) بخشی از شبکه WAN هستند.

این شبکهها مزیتهای زیادی نسبت به اینترنت دارند ولی گسترش و نصب آنها بسیار گرانقیمت و وقتگیر است.

افزایش محبوبیت و فراگیری اینترنت بعضی از سازمانها را به استفاده از انترانت کشاند. در این بین استفاده از شبکههای مجازی اختصاصی (VPN) مطرح شد.

اصولاً VPN یک شبکه اختصاصی است که از یک شبکه عمومی مانند اینترنت برای ایجاد یک کانال ارتباطی مخصوص بین چندین کاربر و دسترسی به اطلاعات بهره میبرد.

بهره بردن VPN از شبکههای عمومی مسافت را بیمعنی میسازد، امنیت را بالا میبرد و دردسرهای استفاده از پروتکلهای مختلف را کاهش میدهد.

مثال خوبی میتوان برای توضیح VPN مطرح کرد. چند جزیره کوچک و مستقل از هم را در اقیانوسی در نظر بگیرید. در اینجا جزیرهها نقش مراکزی را ایفا میکنند که ما قصد اتصال آنها به یکدیگر را داریم. اقیانوس هم میتواند یک شبکه عمومی مانند اینترنت باشد.

برای رفت و آمد از جزیرهای به جزیره دیگر میتوان از قایقهای موتوری کوچک استفاده کرد. البته استفاده از این قایقها بسیار وقتگیر و البته ناامن است. هر کس از جزیرههای دیگر میتواند رفت و آمد شما را مشاهده کند. از این رو می توان قایق را به استفاده از وب برای ایجاد ارتباط بین دو مرکز تشبیه کرد.

فرض کنید که بین جزیرهها پلهایی ساخته شدهاست. استفاده از این پلها به مراتب بهتر از روش قبلی است. البته این روش نیز بسیار گران قیمت است و از ایمنی کافی برخوردار نیست. این روش را نیز میتوان به استفاده از خطوط Leased تشبیه کرد.

حال استفاده از VPN را به صورت یک زیردریایی کوچک و سریع فرض کنید. رفت و آمد با این زیردریایی بسیار سریع و آسان است. از طرفی رفت و آمد شما کاملأ دور از چشمان همه انجام میشود.

VPDN و SITE-TO-SITE

از انواع VPN میتوان به Remote Access VPN یا Virtual Private Dial-up Netowrk اشاره کرد. VPDN برای سازمانهایی که کاربران زیادی در مکانهای متعدد دارند، مناسب است. به این ترتیب از یک مرکز برای ایجاد سرور شبکه دسترسی (NAS) استفاده میشود. هر کاربر ابزاری برای اتصال به این سرور دریافت میکند و به VPN متصل میشود.

نوع دیگر Site-to-Site نام دارد. در این روش با استفاده از اینترانت و اکسترانت میتوان دو سایت مشخص را به هم متصل کرد. این کار برای شرکتهایی مناسب است که قصد به اشتراک گذاشتن یک دسته اطلاعات خاص با شرکت دیگری را دارند. در این روش VPN تنها بین دو سایت مشخص شده ایجاد میشود.

تونلینگ (TUNNELING)

VPN معمولاً برای ایجاد شبکه اختصاصی از تونلینگ استفاده میکند. در این روش یک تونل ارتباطی، بسته دیتایی که در درون یک بسته دیگر قرار گرفته را به مقصد میرساند.

تونلینگ از سه پروتکل ارتباطی استفاده میکند:

پروتکل حامل (Carrier Protocol): اطلاعات شامل حمل اطلاعات به مقصد

پروتکل کپسوله کردن (Encapsulating Protocol): پروتکلی است که بسته دیتا اصلی درون آن قرار میگیرد

پروتکل عابر (Passenger Protocol): پروتکل مربوط به دیتا اصلی

استفاده از تونلینگ ارسال و دریافت هر نوع اطلاعاتی را ممکن میسازد. برای مثال میتوان دادهای که پروتکلی غیر از IP (مانند NetBeui) دارد را در درون بسته IP قرار داد و به راحتی به مقصد رساند.

امنیت : فایروال

متخصصان شبکه از ابزارهای مختلفی برای ایمن ساختن VPN استفاده میکنند. استفاده از فایروال تقریباً یکی از مرسومترین روشهای ایمن سازی شبکهها است. فایروال میتواند پورتهای مختلف و همچنین نوع بستههای دیتا را کنترل و محدود کند.

امنیت: کدگذاری ( ENCRYPTION)

کدگذاری شامل ترجمه اطلاعات به رمزهایی خاص و ارسال آنها به یک دستگاه دیگر است به طوری که دستگاه گیرنده هم ابزار ترجمه این رمز خاص را دارا باشد.

در VPN از دو نوع کدگذاری استفاده میشود. روش متفارن (Symmetric-key encryption) نوع رمز به کار رفته را همراه با اطلاعات ارسال میکند. به این ترتیب کامپیوتر فرستنده اطلاعات را به رمز خاصی ترجمه میکند و اطلاعات این رمز را همراه با دادهها به کامپیوتر گیرنده ارسال میکند. کامپیوتر گیرنده نیز با دریافت دادهها و مشاهده اطلاعات کدگذاری، رمزها را ترجمه میکند.

روش دیگر از دو کلید برای کدگذاری و بازخوانی رمزها استفاده میکند. اطلاعات کدگذاری شده یک کلید عمومی دریافت میکنند در حالی که هر کامپیوتر گیرنده باید از قبل کلید مخصوصی را نیز دارا باشد. به این ترتیب برای بازخوانی اطلاعات کدگذاری شده، باید هر دو کلید را در دست داشت.

بررسی_گلکسی_تب_پرو_S

سامسونگ پس از مدتی دوری از اکوسیستم ویندوز، دوباره با تب پرو S به این سیستمعامل بازگشته است. در واقع این نخستین تبلت ویندوزی سامسونگ است که با عنوان «گلکسی» تولید شده است.

این دستگاه با یک کیبورد قابل جدا شدن و قلم استایلوس همراه شده است. البته باید بگوییم برخلاف بسیاری از تبلتهای هیبریدی، کیبورد تب پرو S در بستهبندی محصول گنجاندهشده است. اما قلم آن باید جداگانه تهیه شود. مهمترین مزیت و برتری این تبلت هیبریدی سامسونگ را باید در طراحی ظریف و نمایشگر خیرهکنندهی آن بدانیم. تب پرو S بهطور قابلتوجهی از سرفیس پرو ۴ باریکتر و سبکتر است.

گلکسی تب پرو S به یک نمایشگر ۱۲ اینچی املد مجهز شده. سامسونگ ادعا میکند که با نمایشگر بهینه و کارآمدی که برای تب پرو S به کار برده، این دستگاه میتواند حداکثر تا ۱۰ ساعت در استفادههای ترکیبی و مداوم شارژ نگه دارد. جدیدترین نسخهی سیستمعامل ویندوز (ویندوز ۱۰ پرو و هوم) در این تبلت اجرا میشود. در زیر قاب پشتی این تبلت، تراشهی اینتل سری Core M به همراه رم چهار گیگابایتی قرار گرفته است. گلکسی تب پرو S در دو نسخهی Wi-Fi و LTE و حافظههای اساسدی ۱۲۸ و ۲۵۶ گیگابایتی به بازار عرضه خواهد شد.

IP SEC چیست و چگونه عمل میکند؟

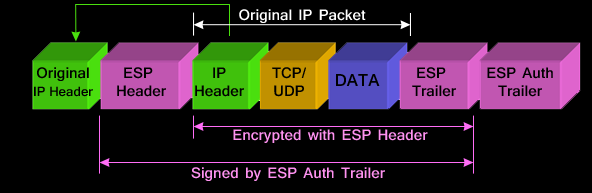

IP Sec یک پروتکل امنیتی پیشرفته است که برای ایجاد امنیت در ارتباطاات و ارسال و دریافت پکت ها مورد استفاده قرار میگیرد. به بیان دیگر کامپیوتر مبدا” بسته اطلاعاتی TCP/IP عادی را بصورت یک بسته اطلاعاتی IPSec بسته بندی (Encapsulate) می کند و برای کامپیوتر مقصد ارسال میکند. این بسته تا زمانی که به مقصد برسد رمز شده است و طبیعتا” کسی نمی تواند از محتوای آنها اطلاع بدست آورد.

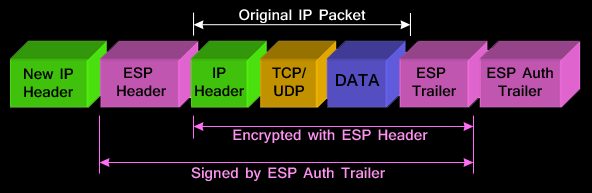

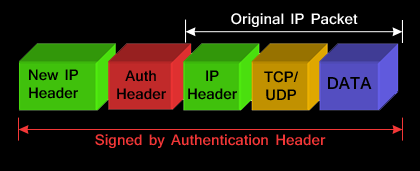

این پروتکل از دو مکانیزم Encapsulating Security Payload (ESP) و Authentication Header (AH) برای ان کار استفاده میکند. مکانیزم های عملکرد این دو پروتکل از بحث این مقاله خارج هستند، ولی ما دراین مقاله مکانیزم کلی رمزنگاری در این پروتکل را مرور میکنیم.

IP Sec در شبکه در دو فرم Tunnel و Transport عمل میکند. استفاده از هریک از این روش ها بسته به نیاز های شبکه و نحوه پیاده سازی این پروتکل است.

IP Sec Tunnel Mode

این روش به عنوان روش پیش فرض می باشد. در این حالت تمامی پکت ها و بصورت کامل از Tunnel عبور میکنند. در این روش ، IPSEC پکت را دریافت کرده، بسته بندی میکند و بعد از اضافه کردن Header های لازمه، آن را به سمت دیگر Tunnel ارسال میکند.

این روش بطور معمول در بین Gateway ها نظیر روتر های سیسکو، دستگاه های فایروال ASA و بسیاری از دستگاه ها، و یا در بین ایستگاه های نهایی و Gateway ها که حکم پروکسی و یا هاست را برای آن ایستگاه نهایی بازی میکند. در واقع Tunnel برای رمز نگاری ترافیک بین Gateway ها بکار میرود. برای مثال دو روتر سیسکو که در بستر اینترنت بوسیله Tunnel باهم در ارتباط هستند. در این روش هر یک از Gateway ها نقش دروازه ایمن برای شبکه LAN که در پس خود دارند محسوب میشوند و میتوانند یک ارتباط ایمن در بین اماکن دور ایجاد نمایند.

از نمونه دیگر برای IPSEC Tunnel میتوان به ارتباط یک Cisco VPN Client و یک فایروال اشاره کرد. کلاینت به Gateway متصل می شود و تانل برقرار میشود. ترافیک از سمت کاربر رمز نگاری شده، و پس از کپسوله شدن در داخل یک IP Packet جدید، به انتهای دیگر تانل ارسال میگردد. وقتی که Gateway پکت جدید را دریافت میکند، آن را رمز گشایی کرده و پکت اصلی را به داخل شبکه و یا فرد مورد نظر میرساند. در روش Tunnel، یک IPsec Header از نوع AH و یا ESP در بین لایه های IP و Protocol اضافه میشود. روش ESP در بین تانل ها رایج تر است.

شکل های زیر روش هدر گذاری IPsec Tunnel بوسیله ESP و AH را نشان میدهد.

IP Sec Transport Mode

در این روش، ارتباط بین نقاطی پایانی با یکدیگر بصورت ایمن برقرار میشوند. برای مثال ارتباط بین یک Client و یک Server و یا یک گروه کاری و یک gateway در صورتیکه gateway به عنوان Host در نظر گرفته میشود. یک مثال خوب برای این مساله میتواند Telnet رمز نگاری شده و یا RDP(remote Desktop) به یک سرور و یا هاست باشد.

در روش Transport تشکیل یافته از هدر TCP و UDP به علاوه هدر AH یا ESP می باشد. در این روش اطلاعات مورد نظر که به Payload معروف هستند کپسوله میشوند و بقیه اطلاعات در پکت دست نخورده باقی میمانند. هدر IP در این روش دست نخورده باقی میماند بجز لایه پروتکل که با هدر ESP و یا AH تغییر میکند. در ادامه پروتکل اصلی در تریلر پکت ذخیره میشود و در هنگام رمزگشایی به پکت برگشت داده میشود.

این روش بیشتر در مواردی استفاده میشود که روش های Tunneling دیگری نظیر GRE در حال استفاده است. از این روش برای ایمن کردن ارتباط در این تانل ها استفاده میشود.

در شکل زیر دیاگرام روش IPsec Transport نشان داده میشود. همانطور که میبیند، IP Header اصلی به سمت جلو و ابتدای پکت هدایت میشود تا اطمینان حاصل کند که رمزنگاری بر هدر اصلی پکت تاثیری نداشته و تنها بر پروتکل اثر میکند.

دانستنی های شبکه ایمن(VLAN HOPPING)

همواره طراحی و پیاده سازی شبکه های Layer 3 دارای مزایای زیادی هستند که از آن جمله می توان به این موارد اشاره کرد:

– جداسازی فیزیکی دپارتمان ها

– جلوگیری از انتقال Broadcast Domain ها ( انتقال داده های غیره ضروری در سطح شبکه)

– کاهش بار ترافیکی شبکه

– افزایش راندمان شبکه

– امکان کنترل دسترسی های کاربران در سطح VLAN

– ….

هرچند با وجود مزایای بسیار بالای پیاده سازی این گونه طرح ها، عدم رعایت نکات امنیتی در بعضی موارد می تواند عاملی برای سوء استفاده و بروز خسارات جبران ناپذیری در شبکه گردد.

از جمله این تهدیدات VLAN Hopping است. در این روش فرد مهاجم با نفوذ به VLAN های دیگر اقدام به شنود داده های عبوری در VLAN هایی که مجاز به اتصال به آنها نیست می نماید و از این طریق اطلاعات و داده های سازمانی را به سرقت می برد.

معمولا، برای طرح ریزی و اجرای این حمله دو روش اصلی وجود دارد. این روش ها عبارتند از:

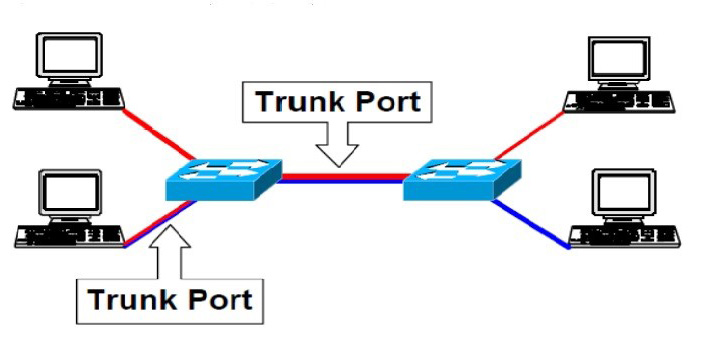

۱- Switch Spoofing

در روشSwitch spoofing ، مهاجم کامپیوتر خودش را به جای یک سوئیچ معرفی می کند که قابلیت گفتگو با پروتکل هایTrunk ، ۸۰۲٫۱q)،( ISL را دارد. از آنجایی که پورت های Trunk به صورت پیش فرض قابلیت دسترسی به همه ی VLAN ها را دارند، در نتیجه کامپیوتر مهاجم نیز عضو تمام VLAN ها شده و می تواند با آنها ارتباط برقرار کند.

۲- Double Tagging

درروش Double tagging، مهاجم یک تگ اضافه ۸۰۲٫۱q علاوه بر تگ موجود اضافه می کند. تگ اول به VLAN کامپیوتر مهاجم اختصاص دارد که بعد از عبور از سوئیچ اول باز می شود و سپسPacket ،Forward می شود. وقتی Packet به سوئیچ دوم می رسد، تگ جعلی دوم که به VLAN کامپیوتر مهاجم اختصاص دارد، جدا می شود و بسته به سوی VLAN مورد نظر Forward می شود. در نتیجه مهاجم میتواند اطلاعات آن محل را بدون مشکل در اختیار داشته باشد.

نرم افزار GOOGLE CHROME به زودی به کاربرانش در مورد نا امنی سایت های HTTP هشدار میدهد!

طبق آخرین اخبار، ورژن بعدی گوگل کروم در هنگام باز کردن وب سایت های HTTP هشدار خواهد داد. این هشدار بوسیله یک علامت ضربدر قرمز در کنار آدرس وب سایت دیده خواهد شد.

شرکت گوگل در راستای سیاست های ارتقاء امنیت، قصد دارد به استفاده کننده گان از سرویس های این شرکت از جمله موتور جستجو و مرروگر کروم این امکان را بدهد که در هنگام مواجهه با خطر و هرگونه ریسک امنیتی از آن آگاه شوند. در راستای این سیاست، هرگونه وب سایت که از پروتکل HTTP استفاده میکند غیر ایمن تلقی میشود. یکی از اهداف این سیاست گذاری تشویق وب سایت ها و سرویس دهندگان اینترنتی برای ارائه اطلاعات وب سایت ها در بسترهای ایمن است. در چند سال آینده انتظار میرود خیل عظیمی از وب سایت ها از پروتکل ایمن HTTPS استفاده نمایند.

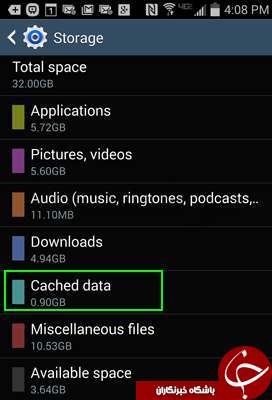

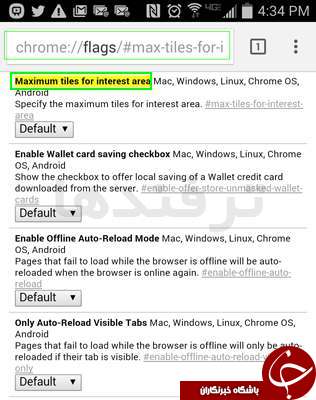

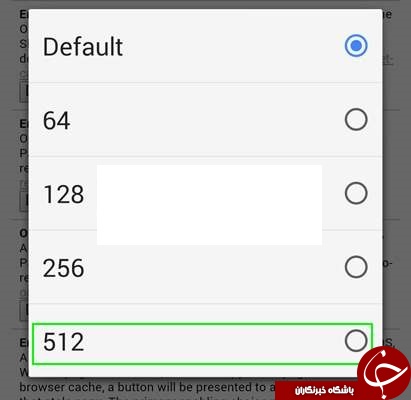

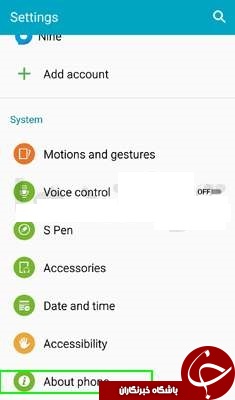

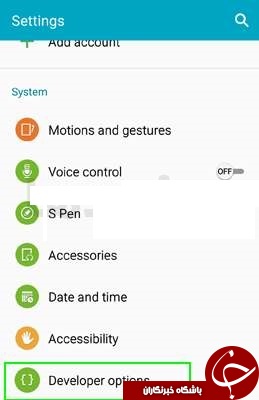

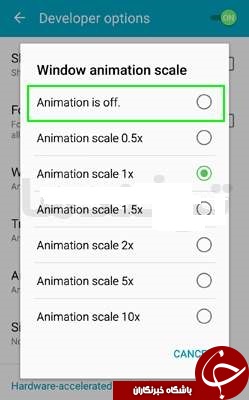

در کمتر از 5 دقیقه سرعت تلفن همراه خود را بالا ببرید + آموزش

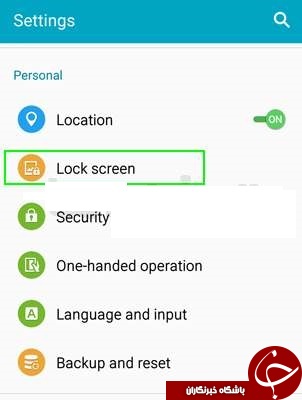

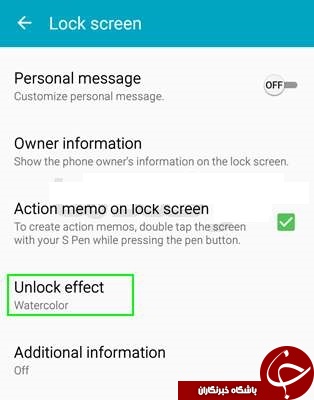

وارد بخش تنظیمات شده و سپس به قسمت Lock screen بروید.

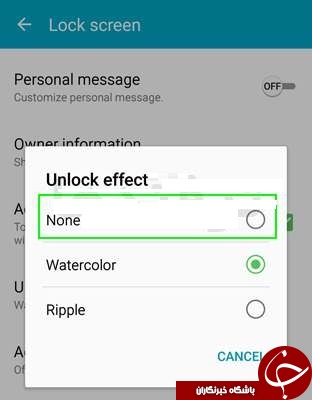

گزینه ی Unlock effect را انتخاب نمایید و از منو باز شده گزینه None را انتخاب کنید.

روش بستن ریجستر ویندوز و باز کردن ریجستر بسته شده

بستن ریجستر ی

بعضی از برنامه ها این کار را انجام میدهند ولی برای بستن ریجستری بدون برنامه Run را از منوی Start انتخاب کنید . سپس در آن Gpedit.msc را تایپ کرده و Ok کنید . درپنجره باز شده مسیر زیر را دنبال کنید :

User Configuration > Templates Admministrative > System

حال در سمت راست روی گزینه Registery editing tools prevent access to دابل کلیک کنید و در پنجره ای که باز میشود گزینه Enable را فعال کرده و Ok کنید حال ریجستری ویندوز بسته شده . میتوانید امتحان کنید .

باز کزدن ریجستر ی

برا ی باز کردن ریجستری و از بین بردن قفل آن مراحل ذکر شده را می روید و این بار بجای Enable گزینه NotConfigured را برگزینید و Ok بزنید . حال ریجستری شما باز شده و قابل اجراست .

ترجمه شش فصل اول معماری کامپیوتری پیش رفته

http://s6.picofile.com/file/8232527968/chapter_1_2.pdf.html

http://s3.picofile.com/file/8232528034/chapter_3.pdf.html

http://s3.picofile.com/file/8232528118/chapter_4.pdf.html

جواب تمرینات کتاب شبکه های کامپیوتری تالیف کروز ویرایش ششم

http://s3.picofile.com/file/8232523034/Assignment_10.pdf.html

http://s6.picofile.com/file/8232523068/Assignment_11.pdf.html

http://s6.picofile.com/file/8232520318/Assignment_3.pdf.html

http://s6.picofile.com/file/8232520342/Assignment_4.pdf.html

http://s6.picofile.com/file/8232521092/Assignment_5.pdf.html

http://s6.picofile.com/file/8232522750/Assignment_6.pdf.html

http://s3.picofile.com/file/8232522850/Assignment_7.pdf.html

http://s6.picofile.com/file/8232522892/Assignment_8.pdf.html

http://s3.picofile.com/file/8232522976/Assignment_9.pdf.html

http://s6.picofile.com/file/8232523218/Solution_assignment_1_and_2.pdf.html

http://s3.picofile.com/file/8232523576/Solution_of_Assignment_10.pdf.html

http://s6.picofile.com/file/8232523592/Solution_of_Assignment_11.pdf.html

http://s3.picofile.com/file/8232523242/Solution_of_Assignment_3.pdf.html

http://s6.picofile.com/file/8232523276/Solution_of_Assignment_4.pdf.html

http://s3.picofile.com/file/8232523342/Solution_of_Assignment_5.pdf.html

http://s3.picofile.com/file/8232523426/Solution_of_Assignment_6.pdf.html

http://s3.picofile.com/file/8232523442/Solution_of_Assignment_7.pdf.html

http://s3.picofile.com/file/8232523476/Solution_of_Assignment_8.pdf.html

http://s6.picofile.com/file/8232523518/Solution_of_Assignment_9.pdf.html