آیا در مورد باج افزارها چیزی می دانید؟ در این مطلب توضیحاتی را در مورد این بدافزارهای بسیار خطرناک که هکرها از آن ها برای اخاذی استفاده می کنند، بیان می کنیم و راهکارهایی برای محافظت از کامپیوتر خود در برابر باج افزارها ارائه خواهیم داد.

کلیک– چند پیش روز یک حمله باج افزاری گسترده سیستم های چندین بیمارستان و مرکز درمانی در کشور انگلستان را آلوده کرد و این مراکز مجبور شدند تمام نوبت های بیماران را لغو کنند و آمبولانس ها را به مرکز دیگری انتقال دهند. چند ساعت پس از این اتفاق، این باج افزار سیستم های چندین بیمارستان در کشورهای دیگر را نیز مورد هدف قرار داد.

شرکت FedEx یکی از شرکت های قربانی این حمله گسترده سایبری است. مسئولان این شرکت اذعان کرده اند که آن ها هم مانند مسئولین سایر شرکت های قربانی، با اختلالات ایجاد شده توسط یک بدافزاردر سیستم های خود که دارای سیستم عامل ویندوز هستند، مواجه شده اند و یک سری اقدامات اصلاحی در سیستم های خود در سریع ترین زمان ممکن انجام خواهند داد. در ضمن آن ها از ایجاد یک سری تغییرات در سیستم های خود که باعث راحتی مشتریان آن ها شده است، ابراز پشیمانی کرده اند.

اگر چه این حمله گسترده سایبری، سیستم های بیمارستان ها و مراکز درمانی را هدف خود قرار داده است؛ اما در برخی از موارد باج افزارها کامپیوترهای شخصی را نیز مورد هدف قرار می دهند.

در ادامه در مورد باج افزارها و نحوه محافظت از کامپیوترهای خود در برابر آن ها، اطلاعاتی را ارائه خواهیم داد. با ما همراه باشید.

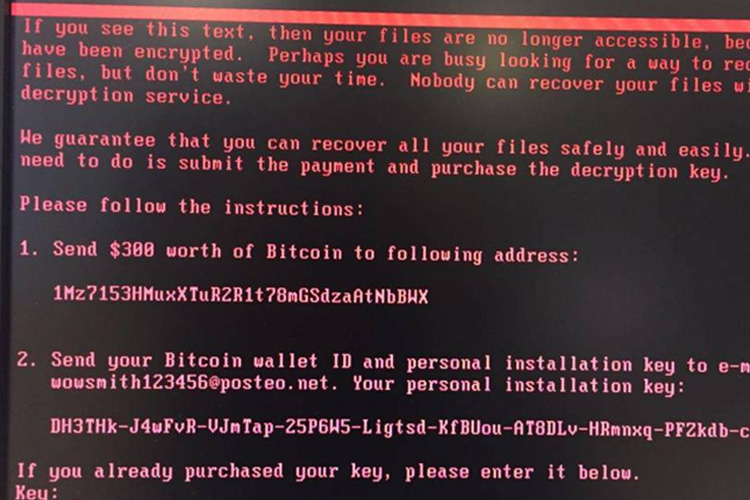

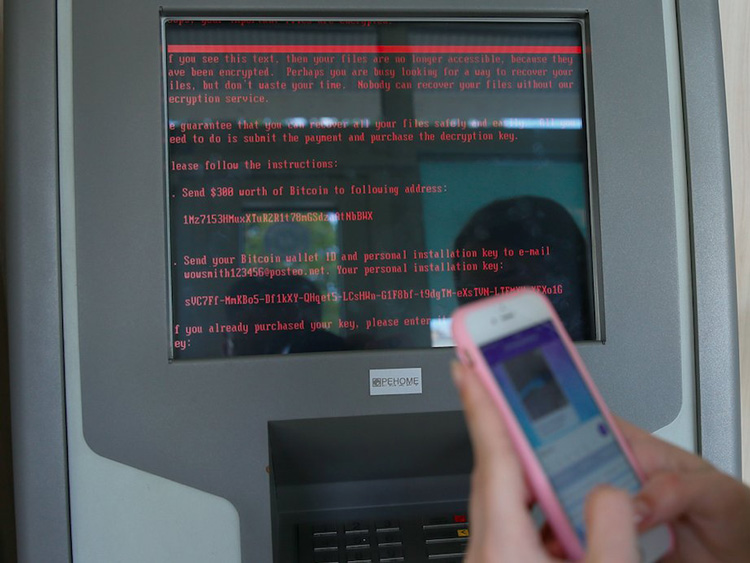

باج افزار نوعی بدافزار جدیدی است که ابتدا فایل های سیستم های یک شخص، یک سازمان و یا یک مرکز تجاری را کدگذاری می کند و سپس از کاربران سیستم ها می خواهد برای رمزگشایی مجدد اطلاعات خود مبلغی را بپردازند. این کار در حقیقت یک نوع اخاذی مدرن است. تصور کنید یک روز وقتی به خانه خود می رسید، با یک قفل بزرگ بر روی در آن مواجه می شوید و فرد شیادی نیز در کنار در ایستاده است و از شما می خواهد مبلغی را به او بپردازید تا در را باز کند. در مورد باج افزار نیز دقیقا این چنین است، با این تفاوت که فرد شیاد یا همان هکر تمام اطلاعات کامپیوتر شما را رمزگذاری می کند و هنگامی که کامپیوتر خود را روشن می کنید، با یک پیغام از سوی هکر مواجه شوید که در آن دستورات لازم جهت پرداخت پول به منظور رمزگشایی اطلاعات، توضیح داده شده است.

آیا برج افزار می تواند به روشی برای کسب درآمد غیرقانونی تبدیل شود؟

بله قطعا این چنین است. هکرها می توانند از طریق باج افزارها درآمدی بین چند صد دلار تا چند هزار دلار کسب کنند. معمولا درخواست هکرها این است که وجه مورد نظر با استفاده از پول دیجیتالی بیت کوین پرداخت شود؛ زیرا ردیابی فردی که پول از این طریق به او پرداخته می شود؛ غیر ممکن است و هر چقدر در پرداخت وجه درخواست شده تعلل شود، نفوذ باج افزار به سیستم بیشتر می شود.

طبق گزارشی که در ماه آوریل سال جاری توسط شرکت امنیت سایبری Symantek که در مورد تهدیدات امنیت سایبری اینترنت منتشر شد، تعداد باج افزارهای جدید کشف شده در طول سال ۲۰۱۶، نسبت به قبل به بیش از سه برابر افزایش یافته است و به ۱۰۱ مورد رسیده است و تعداد سازمان های قربانی این بدافزار نیز به ۳۶ درصد افزایش پیدا کرده است.

طبق گزارش منتشر شده در سال ۲۰۱۷، ۷۲ درصد از حملات بدافزارها به سیستم های بیمارستان ها و مراکز درمانی، مربوط به باج افزارها بوده است.

چرا حمله ای که چند روز پیش توسط باج افزارها به بیمارستان های انگلستان صورت گرفت، نظر همه را به خود جلب کرد؟

در حمله گسترده باج افزارها به بیمارستان ها و مراکز درمانی انگلستان، سیستم های ۲۵ بیمارستان تحت نظر سرویس سلامت همگانی این کشور و چند مرکز درمانی دیگر قربانی این حمله عظیم شدند. به نظر نمی رسد که هکرها توانسته باشند به اطلاعات بیماران دست یافته باشند؛ اما هنوز هیچ چیزی مشخص نیست و تحقیقات هنوز در مراحل ابتدایی هستند. سازمان Bart Health که مدیریت تعداد قابل توجهی از بیمارستان های لندن و مراکز دیگر را بر عهده دارد، نیز تایید کرده است که این حمله سایبری باعث ایجاد اختلال عظیمی شده است.

این بدافزار که در فایل های رمزگذاری شده ایجاد شده قرار می گیرد، از طریق ایمیل توزیع می شود و گسترش پیدا می کند. هنگامی که کامپیوتر به باج افزار آلوده شد، کاربر پیامی را دریافت خواهد کرد که هکر در آن درخواست پرداخت ۳۰۰ دلار بیت کوین می کند و تنها در صورت پرداخت پول به کاربر اجازه می دهد که به اطلاعات بیماران و سایر اطلاعات موجود در کامپیوتر دسترسی پیدا کند.

خانم ترزا مِی، نخست وزیر انگلستان، باج افزارها را یک تهدید بین المللی خوانده است و گفته است که این بد افزار می تواند سیستم های سازمان های کشورهای دیگر را نیز به راحتی آلوده کند. طبق گزارش CNN تاکنون ۷۴ کشور قربانی باج افزارها شده اند.

آیا باج افزارها در آمریکا نیز قربانی گرفته اند؟

بله. یکی از مهمترین و شناخته ترین حملات باج افزارها به سیستم های سازمان های این کشور، حمله سایبری به یکی از بیمارستان های شهر لس آنجلس است که هکرها در آن برای رمزگشایی اطلاعات، ۱۷۰۰۰ دلار درخواست کرده بودند.

به دلیل اینکه سیستم های بیمارستان ها و مراکز درمانی دربردارنده حجم وسیعی از اطلاعات بیمارستان ها هستند، این سیستم ها جزء اهداف اصلی یاج افزارها محسوب می شوند. دلیل این موضوع این است که زمانی که پزشکان به اطلاعات و شرایط بیماران دسترسی نداشته باشند، درمان آن ها عملا غیر ممکن می شود و بیمار و پزشک مجبور هستند دوباره یکدیگر را ملاقات کنند و این موضوع باعث می شود روند درمانی بیمار به طور جدی مختل شود و خسارات مالی زیادی به بیمارستان ها تحمیل شود.

اگر چه فایل های پشتیبانی به صورت مرتب از اطلاعات و فایل های سیستم های بیمارستان ها و مراکز درمانی تهیه می شود و اطلاعات می توانند به صورت کامل بازیابی شوند؛ اما بازیابی اطلاعات فرایند زمان بری است و مسئولین بیمارستان برای سرعت بخشیدن به امور و جلوگیری از تحمیل خسارات مالی سنگین به بیمارستان، حاضر هستند وجه مورد درخواست هکرها را فورا به آن ها بپردازند.

سیستم شما چگونه آلوده به باج افزار می شود؟

باج افزارها چه بخواهند سیستم های مراکز بزرگ و مهم مانند یک بیمارستان یا یک سازمان را آلوده کنند و چه بخواهند کامپیوتر شخصی یک فرد معمولی را مورد هدف قرار دهند، به یک شیوه عمل می کنند. بیشتر کامپیوترها زمانی به باج افزارها آلوده می شوند که فرد از طریق یک ایمیل فیشینگ ساختگی (ایمیلی که برای فریب افراد جهت به دست آوردن اطلاعات شخصی همانند رمز عبور، اطلاعات بانکی و… مورد استفاده قرار می گیرد) برای استفاده از یک وب سایت آلوده به بدافزار، ترغیب می شود. در برخی از موارد نیز هنگامی که فردی روی فایل ضمیمه شده به ایمیل کلیک می کند، باج افزار به صورت پنهانی بر روی سیستم نصب می شود.

چگونه از سیستم خود در برابر باج افزارها محافظت کنیم؟

نحوه محافظت از سیستم در برابر باج افزارها همانند محافظت از آن ها در برابر یک بدافزار است. احتیاط کلید اصلی جلوگیری از آلوده شدن یک سیستم به باج افزارها است. اگر چه این کار همیشه آسان نیست؛ اما در ادامه راهکارهایی را به شما ارائه می دهیم که می تواند به شما در رابطه با این موضوع کمک کند.

- بهتر است که روی لینک های موجود در ایمیل ها کلیک نکنید و خودتان آدرس مورد نظر را در نوار آدرس مرورگر وارد کنید

- هرگز فایل های ضمیمه شده به ایمیل را بدون اطلاع از محتوای آن ها باز نکنید و تنها در صورتی این کار را انجام دهید که منتظر دریافت چنین فایل هایی هستید و از محتوای آن ها نیز کاملا مطلع هستید.

- هرگز وارد هر سایتی نشوید؛ مخصوصا سایت هایی که دارای محتوای مستهجن و فیلم های غیر اخلاقی هستند. کامپیوتر شما به راحتی می تواند با یک بار بازدید شما از سایت های غیر قابل اعتماد، آلوده به باج افزار شود.

- هرگز نرم افزاری را تنها به خاطر درخواست یک وب سایت نصب نکنید.

- همیشه یک فایل پشتیبان از اطلاعات شخصی کامپیوتر خود تهیه کنید و آن را در یک درایو مجزا که دسترسی به آن از طریق سیستم ابری ممکن باشد، ذخیره کنید. در این صورت در بدترین حالت هم می توانید به مهمترین اطلاعات خود دسترسی داشته باشید.

دوربین سلفی S9

دوربین سلفی S9 دوربین سلفی Honor 7X

دوربین سلفی Honor 7X