بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...راه اندازی VPN در ویندوز سرور با استفاده از RRAS

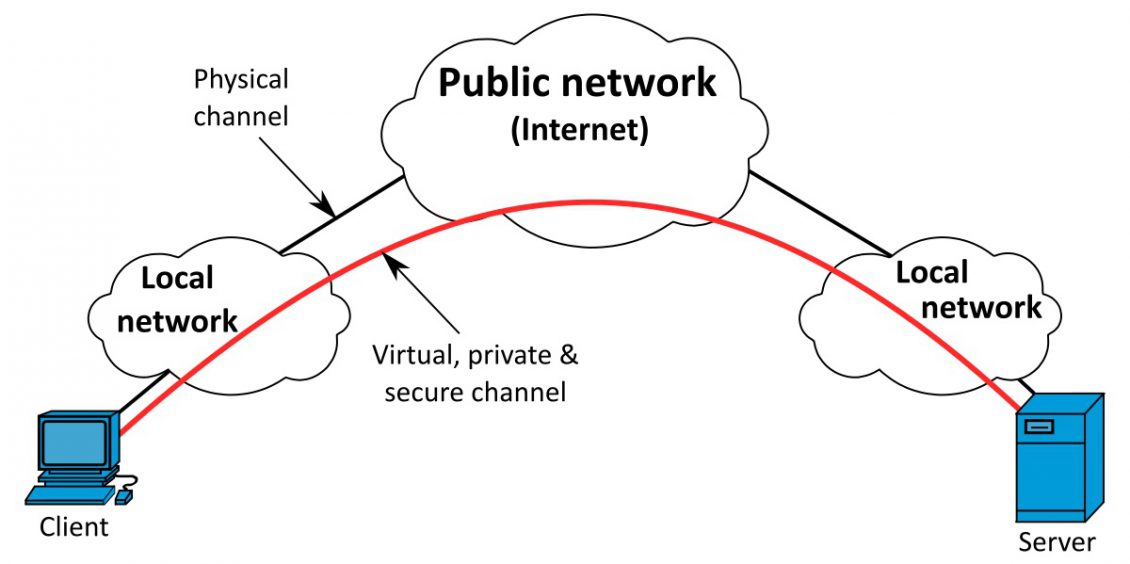

شبکه های VPN یکی از این ویژگی های امنیتی هستند که ممکن است اکثر شما با آن آشنا باشید و آن را با عنوان های دیگر بشناسید، اما توضیح اصلی VPN این نیست ! درواقع VPN مخفف کلمات Virtual Private Network میباشد و وظیفه ایجاد شبکه های مجازی خصوصی را برعهده دارد. در این مقاله به صورت کامل با vpn و راه اندازی vpn در ویندوز سرور آشنا خواهید شد.

برای مثال شما وقتی یک vpn را روشن میکنید در واقع شما به یک شبکه مجازی خصوصی متصل شده اید و Traffic شما دارد از آن شبکه ثالث عبور میکند.

ما از طریق VPN ها توانایی پیاده سازی ارتباطات امن را در سطح اینترنت را پیدا خواهیم کرد، به این گونه که فرض کنید دو شبکه مجزا در دو استان مختلف داریم برای مثال استان خوزستان و استان تهران؛ ما قصد داریم که بتوانیم به شبکه ایی که در استان تهران واقع شده است متصل شویم و از منابع آنجا استفاده کنیم اینجا بهترین راهکار استفاده از VPN میباشد.

انواع پروتکل های VPN کدامند؟

پروتکل های VPN انواع مختلفی را دارند که هرکدام به نوبه خود دارای اشکالات و مزیت های خوبی میباشد.

- PPTP

- L2TP

- OpenVPN

- SSTP

- IKEv2

آیا پروتکل های VPN امن هستند؟

پروتکل های VPN به طور معمول امن میباشند و توانایی محافظت از حملات مختلف در برابر اطلاعات و ارتباطات شما را دارند. اما بعضی از پروتکل ها برای مثال PPTP به صورت پیشفرض امنیت خاصی را ندارند و میبایست برای فراهم سازی بحث رمزنگاری بسته ها از پروتکل های دیگری همچون MPPE استفاده کرد. یا برای مثال پروتکل L2TP نیز به همین شکل و میبایست از پروتکل IPsec برای آن استفاده کرد

دلیل استفاده از VPN چیست؟

دلایل متعددی برای استفاده از شبکه های VPN وجود دارند که عبارتند از:

- داشتن امنیت در سطح اینترنت

- ایجاد شبکه های خصوصی مجازی

- ایجاد ارتباطات پایدار

- صرفه جویی در وقت و هزینه

- فراهم سازی امکان ارتباط از راه دور

راه اندازی VPN در ویندوز سرور از طریق RRAS

یکی از ویژگی های جالب و بسیار خوبی که در ویندوز سرور وجود دارد RRAS است که به راحتی به ما امکان پیاده سازی شبکه های خصوصی مجازی را میدهد، مراحل نصب و پیاده سازی VPN در ویندوز سرور از طریق RRAS را باهم پیشمیبریم:

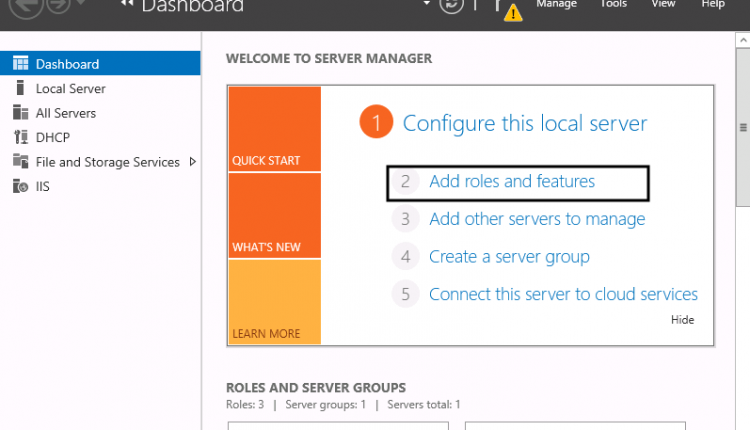

ابتدا وارد سرور ویندوزیمان میشویم و به قسمت Server Manger میرویم. در Server Manager بر روی گزینه Add Ruls And Features کلیک میکنیم.

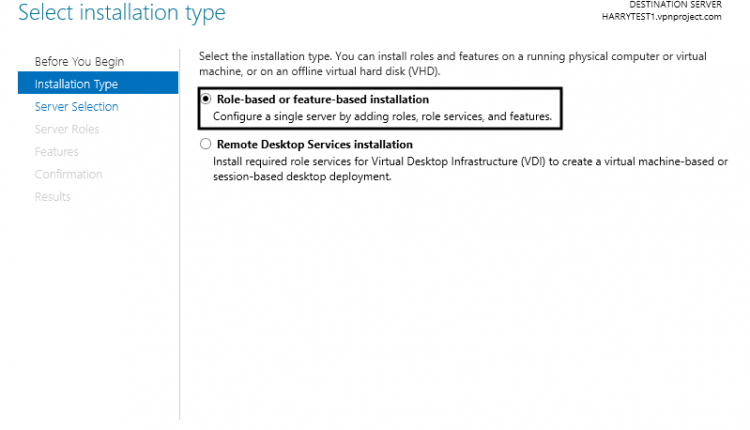

در بخش Installation Type گزینه Role-Based Or Feature-Based on the Installation را انتخاب میکنیم و بر روی گزینه Next کلیک میکنیم.

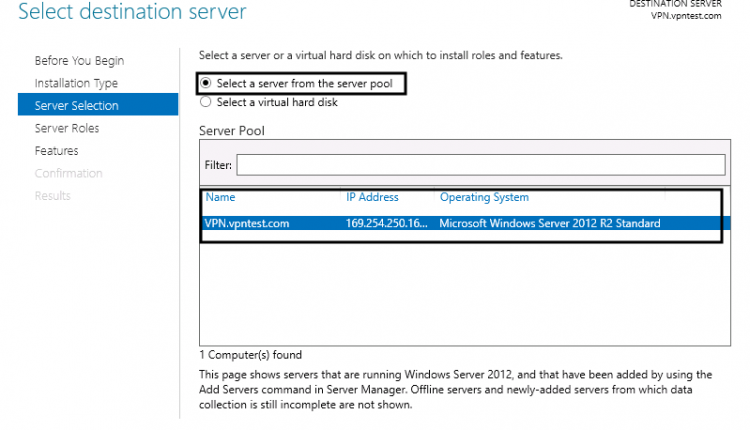

در بخش Server Selection آن را بر روی گزینه Select a server from the server pool قرار میدهیم و در قسمت Server Pool ما سرور خود را مشاهده میکنیم و آن را انتخاب میکنیم و بروی گزینه Next کلیک میکنیم.

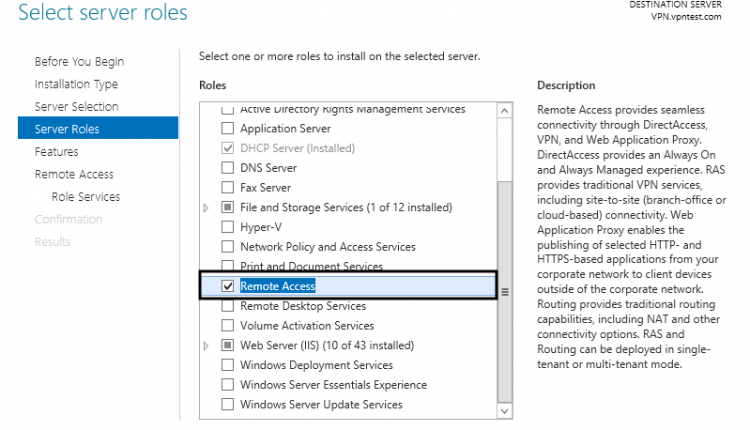

در قسمت Server Rules میبایست Remote Access را انتخاب کنیم.

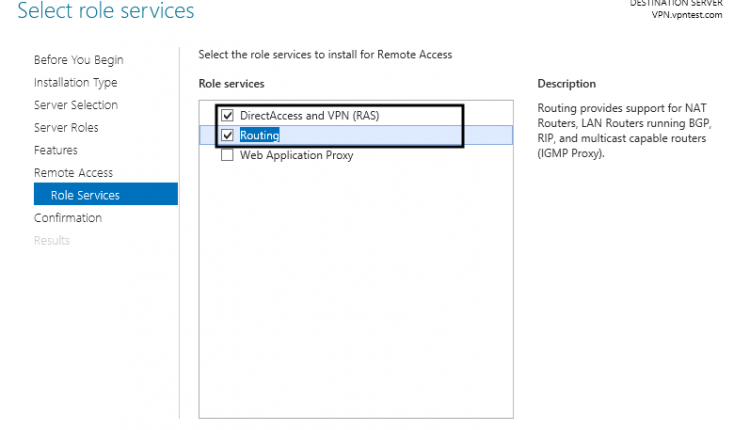

در قسمت Role Server ما گزینه های DirectAccess And VPN و Routing را انتخاب میسازیم و بروی گزینه Next کلیک میکنیم.

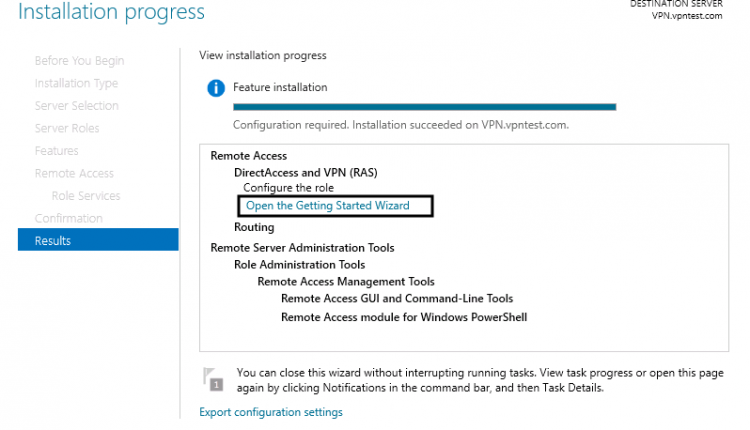

فرایند نصب RRAS به پایان رسید حال میبایست بر روی گزینه Open the Getting Shared Wizard کلیک کنید.

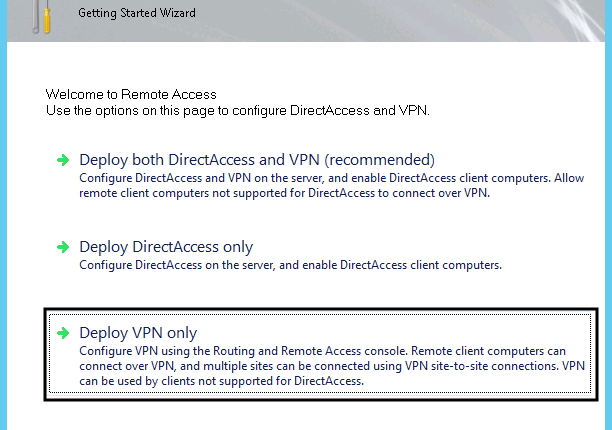

حال شما صفحه ایی به شکل زیر تحت عنوان Configure Remote Access میبینید، بر روی گزینه Deploy VPN Only کلیک میکنیم.

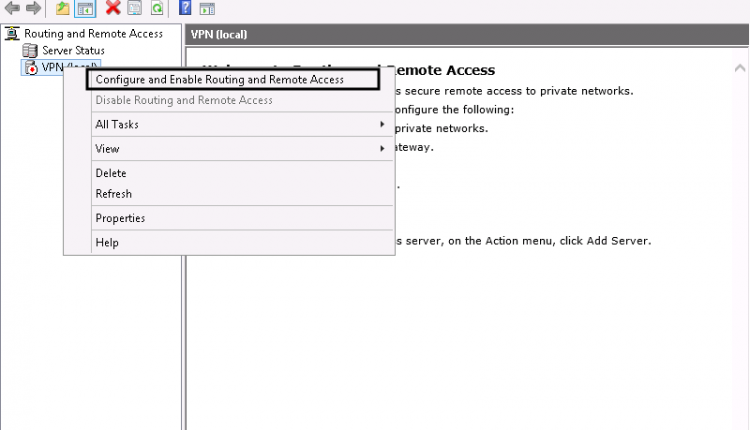

در قسمت باز شده بر روی نام سرور خود کلیک کنید و گزینه Configure And Enable Routing And Remote Access را انتخاب کنید.

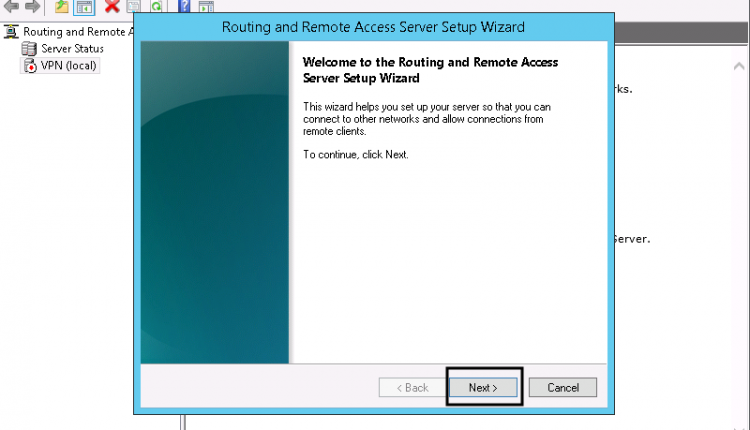

در پنجره باز شده بر روی گزینه Next کلیک کنید.

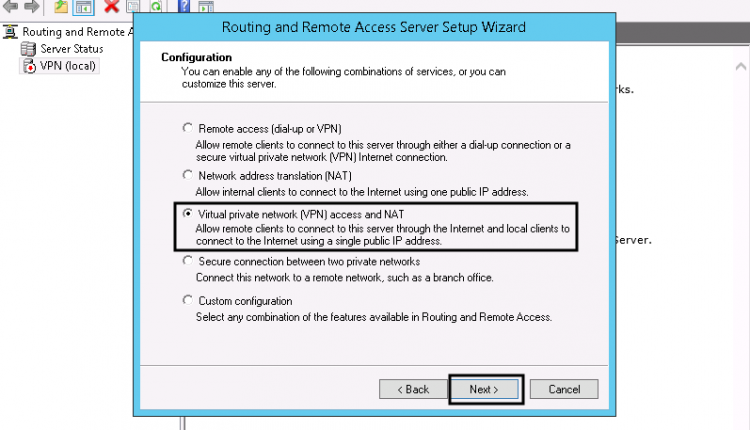

در پنجره بعدی گزینه Virtual Private Network (VPN) access and NAT را انتخاب کنید و بر روی Next کلیک کنید.

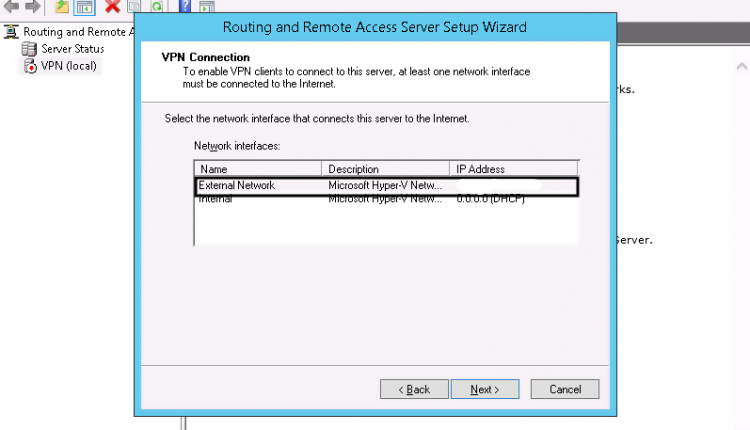

در پنجره جدیدی که تحت عنوان VPN Connection باز شده است رابط شبکه مورد نظرتان را که دارای Public IP میباشد را انتخاب کرده و بر روی گزینه Next کلیک کنید.

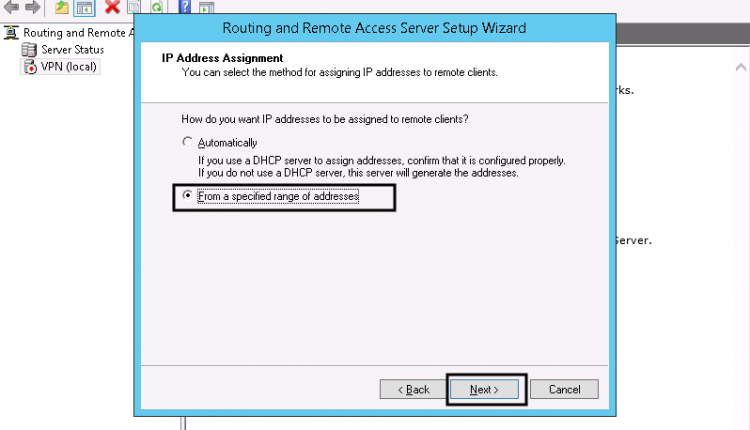

در پنجره جدید IP Address Assignment گزینه From a specified range of addresses کلیک میکنیم.

حال در پنجره جدید باز شده Range آدرس های دلخواهامان و سازگار با شبکهمان را به کلاینت های که قرار است به شبکه خصوصی مجازی ما متصل شوند میدهیم.

خب کار ما به پایان رسید حال بر روی Finish کلیک کنید احتمالا از شما در رابطه با DHCP Relay Agent سوالی میپرسید کافیست Ok را بزنید.

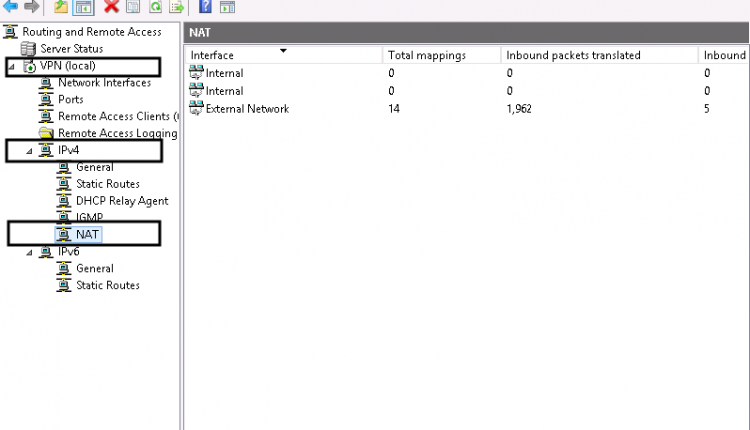

مجاز کردن RDP در NAT

حال میبایست سرورمان به نحوی کانفینگ کنیم ترافیک های RDP بتوانند از NAT عبور کنند.

به مسیر VPN (Loacl) -> IPv4 -> NAT بروید و بر روی External Network راست کلیک کنید.

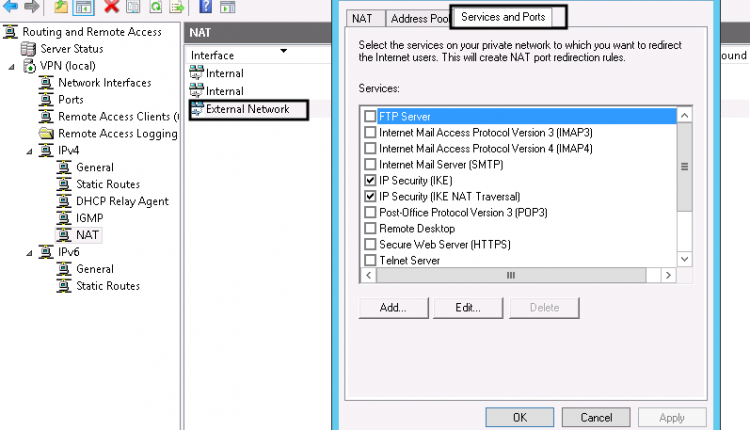

حالا از گزینه Properties بر روی قسمت Services And Port بروید.

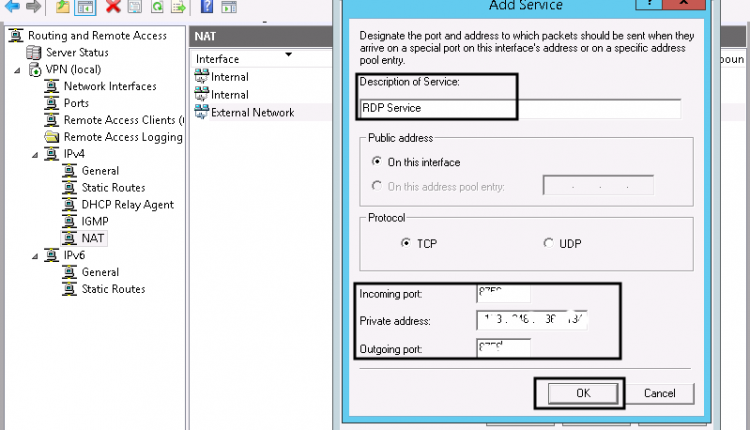

بر روی گزینه Add کلیک کرده و تنظیمات RDP Port و IP Address انجام میدهیم و بر روی گزینه Ok کلیک میکنیم.

نکته: اگر اینکار را انجام ندهید نمیتوانید از طریق RDP به سرور دسترسی پیدا کنید.

نکته: اگر در شبکه ویا سرور خود فایروال دارید حتما دسترسی پورت 1723 TCP را فعال کنید زیرا RRAS به صورت پیش فرض از PPTP استفاده میکند.

ایجاد ایجاد دسترسی برای کاربران VPN

برای اینکه کاربرانی به سرور VPN متصل شوند میبایست یک UserName و Password به آنها داده شود که بتوانند به شبکه دسترسی پیدا کنند. همچنین میبایست دسترسی آنها را برای متصل شدن نیز تنظیم کزد و از بابت اینکار از دسترسی غیرمجاز به شبکه و سرور جلوگیری میکنیم.

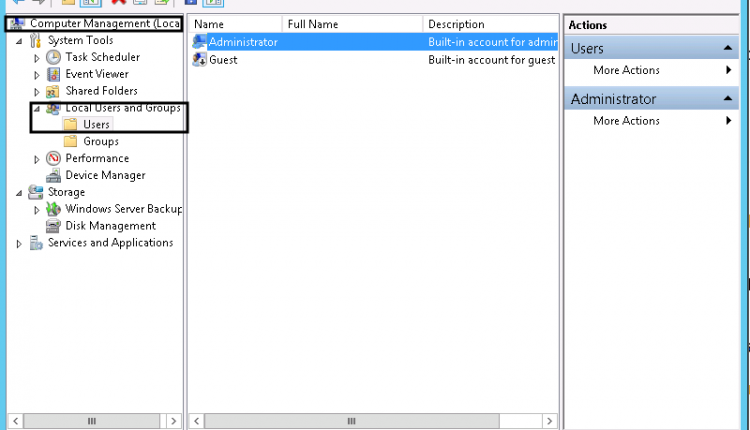

برای اینکار به مسیر Administrative Tools -> Computer Management -> Local Users And Group -> Users رفته و بر روی User راست کلیک میکنیم و Properties را انتخاب می سازیم.

در پنجره باز شده به قسمت Dial-Up میرویم و بروی گزینه Allow Access در قسمت Network Access Permission کلیک میکنیم.

تبریک، VPN Server شما راه اندازی شد و کاربران میتوانند یه آن متصل شوند.

بهروزرسانی چندین آسیبپذیری در سیستم مدیریت محتوای دروپال

سیستم مدیریت محتوا دروپال(Drupal) به روزرسانی امنیتی را برای رفع چندین آسیب پذیری مختلف در نسخه های x.7، x.8.8، x.8.9 و x.9.0 منتشر کرده است. نفوذگران با بهره برداری از این آسیب پذیری ها میتوانند اطلاعات حساسی را کسب کرده یا حمله تزریق کد (Cross-site scripting) انجام دهند. بروز رسانی ها در لینکهای زیر می باشند:

https://us-cert.cisa.gov/ncas/current-activity/2020/09/17/drupal-releases-security-updates

https://www.waterisac.org/portal/drupal-releases-security-updates-0

https://www.drupal.org/project/drupal/releases

چگونه یک پوشه را در ویندوز رمزگذاری کنیم؟

همیشه برای کاربران ویندوزی همواره بحث رمزگذاری پوشه یا folder encryption مطرح بوده است که،چگونه یک پوشه را در ویندوز رمزنگاری کنیم؟ بسیاری از ما اطلاعات مهمی در کامپیوتر شخصی خود داریم که نیاز به رمزگذاری دارند. بسیاری از کاربران کامپیوترهای شخصی برای جلوگیری از دسترسی دیگران به فایلهای شخصیشان ، به مخفی کردن فولدر حاوی این فایلها اکتفا میکنند. این راهکار شاید در کوتاهمدت و برای مقاصد ابتدایی و برای جلوگیری از دسترسی کودکان مفید باشد، اما به هیچ وجه روشی امن و قابل اتکا نیست. در ادامه دو روش مطمئنتر برای رمزگذاری پوشه در ویندوز معرفی میکنیم.

روش اول : استفاده از قابلیت Encrypt کردن ویندوز

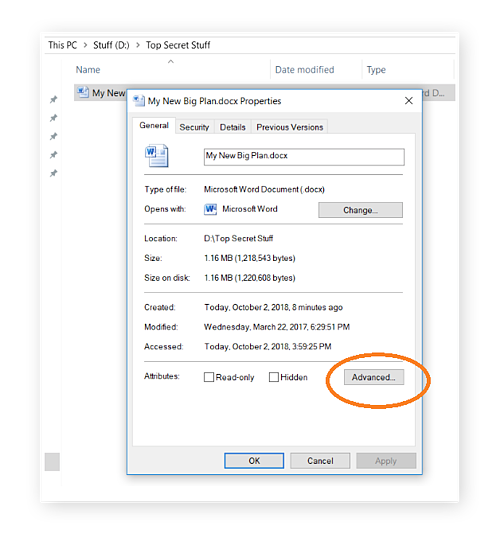

متاسفانه ویندوز بهصورت پیشفرض ابزاری برای گذاشتن رمز روی پوشهها در اختیار کاربر قرار نمیدهد. اما میتوان با استفاده از قابلیت Encrypt یا همان رمزگذاری پوشه در ویندوز، جلوی دسترسی دیگر کاربران به محتوای فایلها و فولدرها را گرفت. برای این کار کافی است تا در ویندوز های 7 و 8 یا 10 این مراحل را دنبال کنید:

- به پوشه فایلی که می خواهید رمزگذاری کنید بروید.

- روی مورد کلیک راست کنید. روی Properties کلیک کنید ، سپس روی دکمه Advanced کلیک کنید.

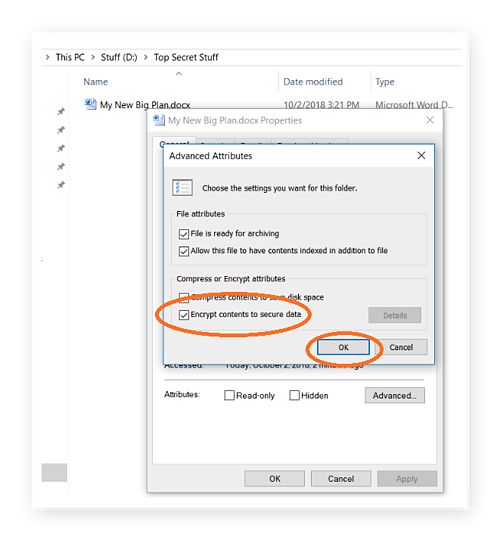

سپس در پنجره ی advanced attribute در سطر دوم گزینه encrypt contents to secure data را تیک بزنید.

روی OK کلیک کرده و سپس Apply را بزنید.

سپس ویندوز از شما می پرسد که آیا می خواهید فقط پرونده یا پوشه اصلی آن و همه پرونده های درون آن را رمزگذاری کنید. ما به شما توصیه می کنیم رمزگذاری کامل پوشه را انتخاب کنید ، فقط در قسمت امن قرار بگیرید.

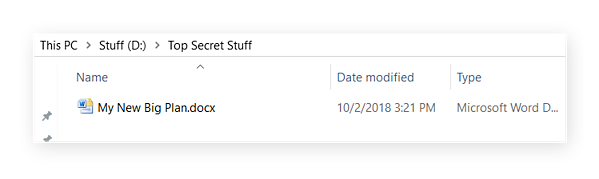

اکنون ، پس از رفتن به پوشه رمزگذاری شده ، یک قفل کوچک زرد رنگ روی نماد پرونده مشاهده خواهید کرد. همچنین ، وقتی محتوای جدیدی را به آن پوشه اضافه می کنید ، به صورت خودکار نیز رمزگذاری می شود.

رمزگذاری پوشه در ویندوز به چه کاری می آید؟

برای اینکه منظورمان را واضح تر بیان کنیم ، رمزگذاری فایل پیش فرض ویندوز، از پرونده های شما در برابر هر کسی که به کامپیوتر شما دسترسی پیدا می کند، محافظت می کند. رمزگذاری به حساب کاربری ویندوز متصل شده است ، بنابراین هنگامی که وارد سیستم می شوید ، پرونده ها توسط سیستم عامل رمزگشایی می شوند. با این حال ، اگر کسی از طریق حساب دیگری وارد سیستم شود ، دیگر نمی تواند به پرونده هایی که تحت نام کاربری شما رمزگذاری شده اند دسترسی پیدا کند.

پس از انجام عمل رمزگذاری پوشه، پرونده های شما از طریق حساب شما قابل دسترسی است و اگر شخصی هنگام ورود به سیستم رایانه شما به طور غیر مجاز دسترسی پیدا کند ، رمزگذاری عملاً بی فایده است. به همین دلیل است که ایجاد یک رمز ورود قوی برای ورود به سیستم بسیار مهم است . این یکی از مزیت های مهم رمزگذاری پیش فرض ویندوز می باشد.

حال اگر فردی با حساب کاربری شما وارد سیستم شود. پس این رمزگذاری دیگر به کار ما نخواهد آمد و ما ناچاریم از روش های دیگری استفاده کنیم. در ادامه چندین نرم افزار در این حوزه را معرفی می کنیم.

روش دوم : رمزگذاری پوشه در ویندوز با نرم افزار های جانبی

توجه : روش کار با برنامه ها بسیار آسان است و نیازی به توضیح اضافه ندارد. کافیست نرم افزار را دانلود و نصب کنید. سپس فولدر موردنظر را داخل نرم افزار ایمپورت کنید.

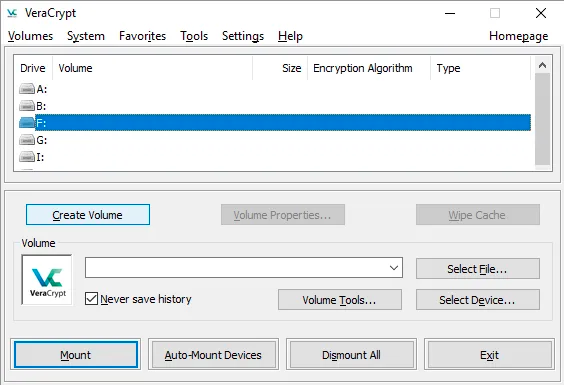

1. VeraCrypt

VeraCrypt نرمافزاری برای نگهداری از یک سری اطلاعات به صورت رمزگذاری شده با استفاده روش on-the-fly میباشد.

روش رمزگذاری on-the-fly به معنی رمزگذاری صحیح دادهها به صورت خودکار قبل ذخیره و بازگشایی مجدد دادهها بعد از بارگذاری بدون دخالت کاربران میباشد.

این نرم افزار در واقع یک درایور مجازی رمزگذاری شده ایجاد میکند که به سادگی میتوانید اطلاعات را مانند یک هارد معمولی با استفاده از قابلیت drag&drop کپی و جایگذاری ( Paste ) کنید و به درایور رمزگذاری شده منتقل کنید.

VeraCrypt توسط کمپانی idrix منتشر شده است و نسخه جدید نرم افزار TrueCrypt می باشد.

کمپانی idrix با توسعه نرم افزار VeraCrypt توانست برخی از ایرادات نرمافزار TrueCrypt را از بین ببرد و در عین حال با این نرم افزار میتوانید پارتیشنهای و usb ها و … را رمزگذاری کنید.

از دیگر ویژگیهای این نرمافزار عدم نمایش فایلها در درایو مجازی ساخته شده توسط VeraCrypt میباشد.

VeraCrypt تمامی سیستمعاملها مانند تمامی نسخههای ویندوز و ویندوز سرور و مک و لینوکس را پشتیبانی میکند.

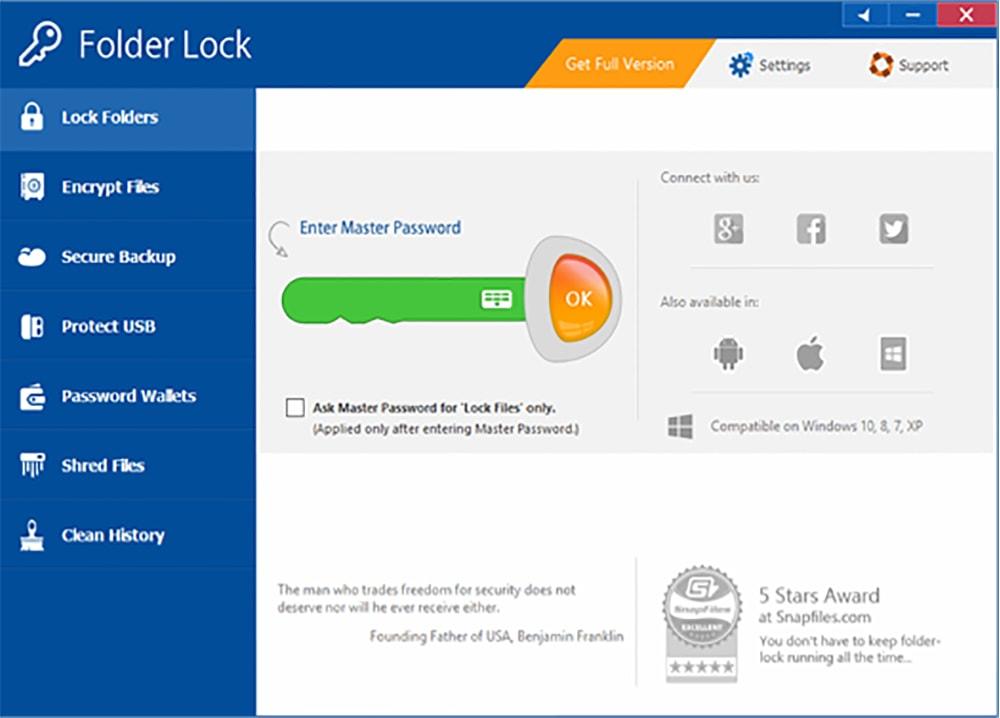

2. FolderLock

Folder Lock یک نرم افزار برای رمزگذاری پوشه است که به کمک آن و به راحتی می توانید در چند ثانیه فایل، فولدر، عکس ها و مستندات بی شماری را قفل، پنهان یا رمزگذاری نمایید. این نرم افزار سریع، قابل اعتماد و راحت است. با استفاده از Folder Lock می توانید به آسانی فایل ها و پوشه های شخصی خود را قفل کنید و بر روی آن ها پسورد قرار دهید.

این نرم افزار فایل ها را غیر قابل حذف می کند، آن ها را مخفی می کند و از دید کودکان، همکاران و دوستانتان پنهان می کند. و از آن ها در برابر تروجان ها، ویروس ها و تهدیدات شبکه ای حفاظت می کند. به کمک این نرم افزار می توان از فایل های موجود بر روی حافظه های قابل حمل مانند USB Flash، Memory Sticks ،CD-RW ،floppies نیز حفاظت نمود.

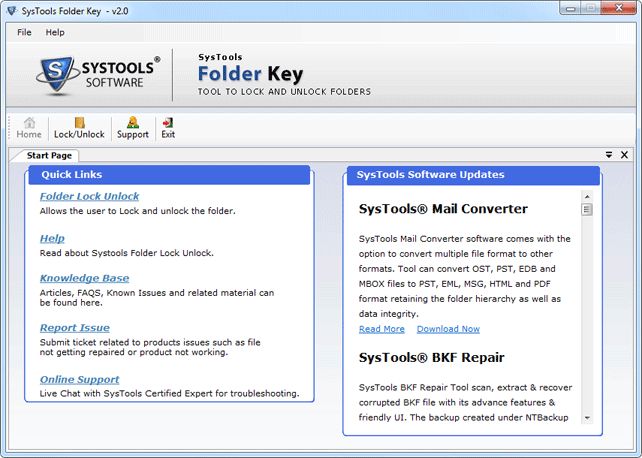

3. SysTools Folder Key

نرم افزاری برای قفل گذاری یا folder encryption بر روی پوشه های محرمانه تان است. مهمترین برتری که نرمافزار SysTools Folder Key به بسیاری از نرمافزارهای مشابه دارد، امکان تعریف رمزهای مختلف برای فولدرهای متفاوت است.

اگر حافظه خوبی برای به خاطر سپردن رمز عبور ندارید میتوانید فولدر مورد نظر خود را بدون وارد نمودن رمز قفل کنید. البته در این حالت هر کس که به برنامه دسترسی داشته باشد میتواند فولدر قفل شده را باز کند.

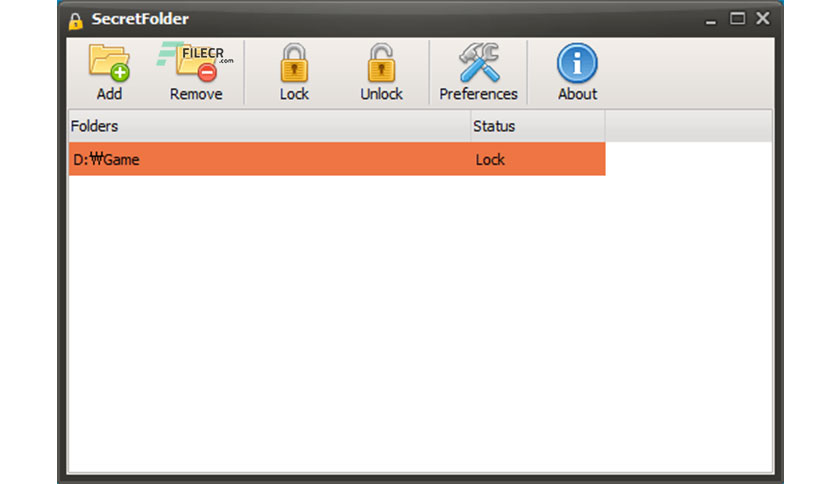

4. SecretFolder

My Secret Folder نرم افزاری کاربردی و قدرتمند برای محافظت از فایل ها و پوشه های شما می باشد و به کمک این نرم افزار می توانید فایل ها و پوشه های خود را از دید دیگران مخفی کنید و یا از طریق قرار دادن پسورد از ورود و استفاده دیگر کاربران از فایل های شخصی جلوگیری نمائید.

رمز گذاری پوشه ها و فایل ها ، مخفی کردن فایل ها و امکان جلوگیری از دسترسی دیگر کاربران باعث می شود امنیت تا حدود زیادی افزایش پیدا کند و کاربر بتواند بسیاری از اطلاعات شخصی را از دسترس دیگران خارج نماید. استفاده از این ابزار فوق العاده آسان است و به راحتی می توان از گزینه های مختلف نرم افزار بهره گرفت.

نتیجه گیری

ما در این پست چند نرم افزار قفل پوشه که میتواند به امنیت کاربران کمک کند را در این پست معرفی کردیم که بنا به سلیقه ی خود میتوانید از هرکدام استفاده کنید.

چرا ظرفیت یک حافظه از مقدار واقعی آن کمتر است؟

شاید برای شما هم این سوال پیش آمده باشد که چرا روی فلش من مثلا نوشته 8 گیگ اما کامپیوتر آن را 7.48 نشان می دهد؟! برخی ها که دید مثبت دارند شاید بگویند “این فضا برای کارهای خود فلش رزرو شده” و برخی که منفی نگر هستند شاید بگویند “این قضیه به دلیل کم فروشی شرکت ها است” اما این چنین نیست و نحوه محاسبه ظرفیت حافظه در بازار با رشته کامپیوتر فرق میکند. معمولا همه فکر میکنند که کیلو برابر با 1000 است اما در واقع هر کیلو 2 به توان 10 یعنی 1024 است.

بنابراین شرکت به شما میگوید مثلا 8 گیگابایت فضا فروخته است این به صورت بازاری محاسبه شده است که میشود 8000000000 بایت فضا.

اما زمانی که فلش مموری را داخل کامپیوتر قرار می دهیم در دنیای کامپیوتر ها کیلو ها 1024 هستند، پس 8 میلیارد را سه بار بر 1024 تقسیم میکند و حجم را به شما نشان می دهد :

8000000000/1024/1024/1024= 7.48

و یا مثلا هارد اکسترنال 500 گیگابایتی هم همینطور محاسبه می شود :

500000000000/1024/1024/1024= 465

بعضی اوقات کامپیوتر حجم فلش مموری را حتی کم تر از شکل بالا نشان می دهد که راه حل های متععدی برای رفع آن وجود دارد.

روش اول : استفاده از cmd برای حل مشکل فلش

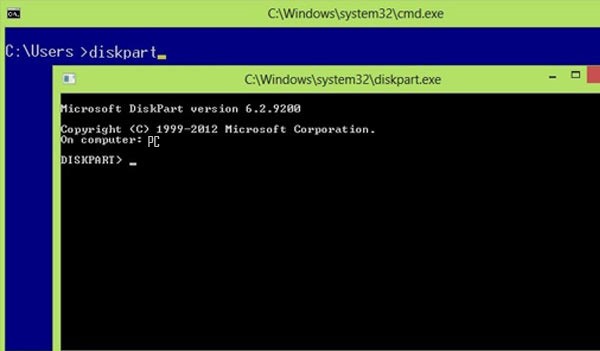

وقتی بعد از فرمت فلش حجم آن کم باشد و عملکرد آن ضعیف شود از روش زیر میتوانید استفاده کنید.

ابتدا برنامه Command Prompt را اجرا کرده و سپس دستور Diskpart را تایپ کنید.

سپس برای مشاهده لیست حافظه ها دستور List Disk را وارد کنید.

سپس برای مشاهده لیست حافظه ها دستور List Disk را وارد کنید.

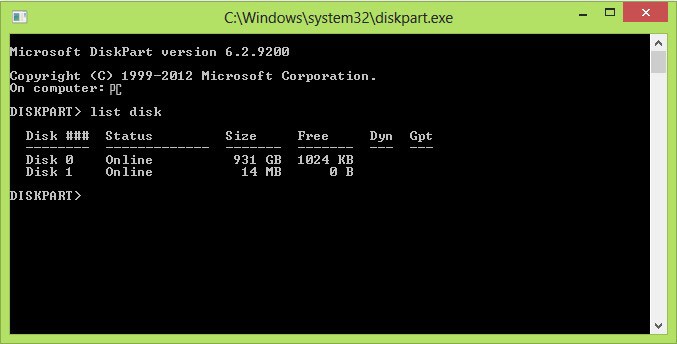

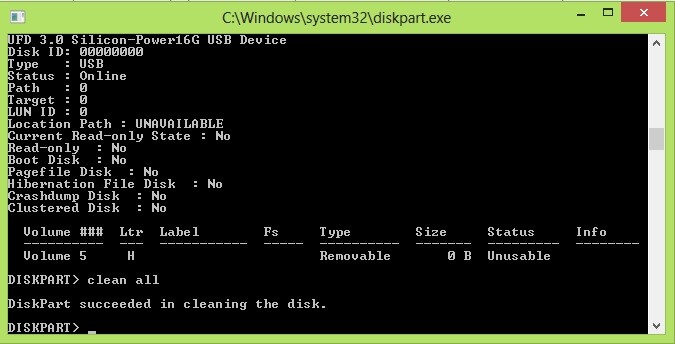

همانطور که در تصویر بالا مشاهده میکنید Disk 1 دارای مشکل است پس ما هم عبارت Select disk 1 را برای انتخاب این حافظه تایپ میکنیم. در صورت مشاهده پیغام “Disk 1 is now the selected disk” دیسک شما آماده انجام عملیات است.

برای مشاهده وضعیت دیسک انتخاب شده میتوانید دستور detail disk را وارد کنید. مرحله بعد رفع اشکال دیسک است با دستور

clean all انجام می شود، فقط توجه داشته باشید که اطلاعات موجود در حافظه یا دیسک شما با این دستور به طور کامل فرمت می شود و هرگز این کار را برای هارد اصلی خود انجام ندهید.

این دستور بسته به حجم حافظه مدتی زمان نیاز دارد در پایان موفقیت آمیز بودن عملیات پیغام DiskPart Succeeded in cleaning the disk نمایش داده می شود.

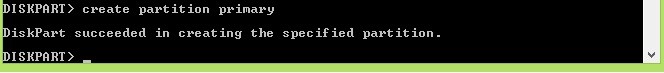

مرحله بعد ساخت پارتیشن در حافظه یا دیسک است. این مرحله و مراحل بعدی در بخش مدیریت دیسک ویندوز بدون نیاز به خط فرمان نیز قابل انجام است. برای این کار میتوانید دستور create partition primary را وارد.

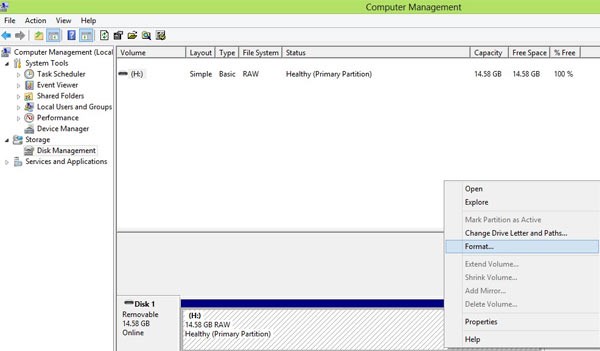

همچنین در صورت تمایل میتوانید مراحل پایانی را در محیط گرافیکی ویندوز نیز انجام دهید. برای این کار ابتدا روی My Computer کلیک راست کرده و گزینه Manage را انتخاب میکنیم.

همچنین در صورت تمایل میتوانید مراحل پایانی را در محیط گرافیکی ویندوز نیز انجام دهید. برای این کار ابتدا روی My Computer کلیک راست کرده و گزینه Manage را انتخاب میکنیم.

در قسمت Manage گزینه Disk Management را برای مشاهده لیست پارتیشن ها و دیسک های موجود وارد میکنیم.

سپس از این قسمت به راحتی میتوانیم دیسک مورد نظر خود را فرمت کنیم تا ظرفیت حافظه به حالت صحیح نمایش داده شود.

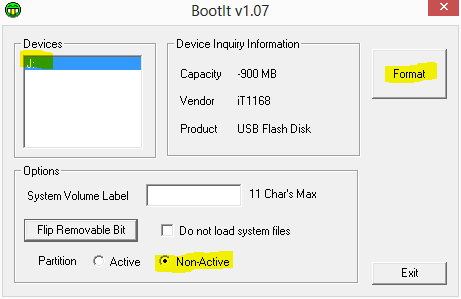

روش دوم : استفاده از نرم افزار Boot It برای حل مشکل حافظه یا دیسک

در این روش شما از نرم افزار Boot It می توانید استفاده کنید. بدین منظور ابتدا برنامه را با دسترسی ادمین اجرا کرده و سپس وسیله یا فلش مورد نظر را انتخاب میکنید. گزینه None Active را هم مانند تصویر زیر انتخاب کرده و سپس گزینه فرمت را میزنید.

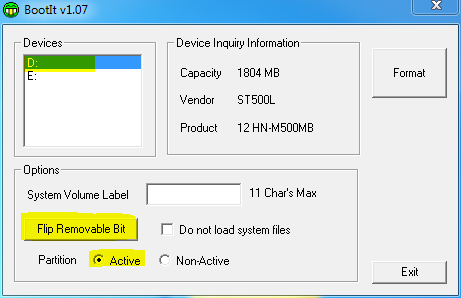

احیانا اگر با تنظیمات بالا کار نکرد می توانید با تنظیمات نشان داده شده در تصویر پایین عملیات را انجام دهید.

پس از انجام عملیات فرمت، فلش را از دستگاه جدا کرده و سپس دوباره آن را متصل کنید. در صورتی که فلش مموری باز نشد می توانید آن را یکبار به روش زیر دوباره فرمت کنید تا باز شود.

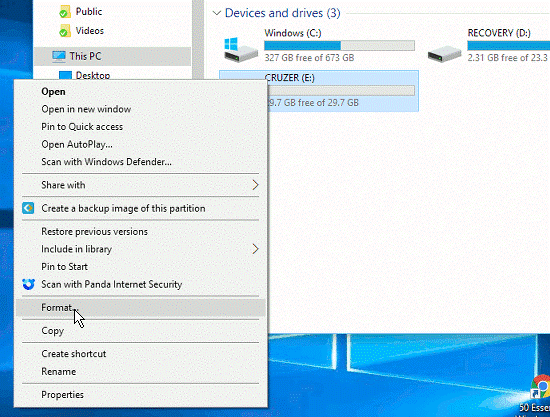

ابتدا روی فلش مورد نظر کلیک راست کرده و گزینه فرمت را انتخاب نمایید.

سپس در پنجره ی منوی File System گزینه NTFS را انتخاب نمایید. مقدار Allocation unit size را روی گزینه Default قرار می دهیم و در آخر گزینه استارت را میزنیم تا فرآیند فرمت کردن آغاز شود.

روش دیگری نیز وجود دارد که تاثیری بر حجم فلش ندارد اما می تواند فایل های درون فلش را فشرده کند و حجم بیشتری را درون فلش جای دهد.

ابتدا به کمک روش بالا فلش را به صورت NTFS فرمت کنید.

سپس روی فلش موردنظر کلیک راست کرده و گزینه Properties را انتخاب نمایید.

سپس تیک روی Compress this drive to save disk space را زده و Apply کنید.

در پنجره بعدی گزینه Apply changes to drive, subfolders and files را انتخاب کرده و در آخر ok کنید.

این کار در واقع به ویندوز فرمان میدهد تمام فایلهایی را که روی فلش مموری کپی یا ذخیره میشوند را فشرده کند.

این شیوه با فشردهسازی در قالب فایل زیپ تفاوت دارد و فایلها به فرمت زیپ تبدیل نخواهند شد. ویندوز از یک متد آنی سریع برای این کار استفاده میکند.

در این روش فایلها فشرده هستند ولی بهظاهر هیچ تفاوتی با فایلهای عادی ندارند و عملکرد آنها هم مانند فایلهای معمولی است.

ویندوز عملیات فشردهسازی و بازسازی فایلها را بهصورت نامرئی در پسزمینه انجام میدهد. در نتیجه از دیدگاه کاربر همهچیز به نظر عادی خواهد بود.

آموزش بازیابی پسورد روتر و سوئیچ های سیسکو

بدون شک سیسکو بزرگترین و قدرتمند ترین کمپانی تولیدات ، خدمات و آموزش حوزه شبکه می باشد، که علاقه مندان فراوانی در سراسر دنیا دارد. این شرکت همواره با ارائه خدمات فوق العاده و آموزش ها بی نظیر سعی در افزایش درآمد خود دارد.روتر ها و سوییچ های این شرکت نیازی به تعریف وتمجید ندارد و همیشه مشتریان خود را با ویژگی های فوق العاده غافل گیر می کنند امروز قصد داریم یکی از این ویژگی ها را به نام password recovery بررسی کنیم.

بازیابی پسورد (Password recovery) یکی از مباحث ابتدایی می باشد که آن را در Ccna فرا می گیرید اما چگونگی انجام آن بستگی به میزان درک شما از چرخه داده در سیسکو دارد. در حقیقت این ویژگی زمانی به کار شما می آید که قصد دارید بدون از دست دادن داده های خود بازیابی پسورد روتر و سوئیچ های سیسکو را انجام دهید.

به خاطر داشته باشید که با این روش به راحتی می توانید بازیابی پسورد روتر و سوئیچ های سیسکو را انجام دهید اما نکته های دیگری نیز وجود دارد تا از این امر جلوگیری شود، بنده در این آموزش شما را با انواع حافظه ها و کدهای ریجستری در روتر های سیسکو آشنا می کنم و درنهایت در محیط واقعی چگونگی انجام این کار را در روتر بررسی می کنیم.

مباحثی که شما در این ویدیو فرا می گیرد:

- بررسی انواع حافظه در سیسکو

- میان افزار چیست؟

- Post در سیسکو

- مراحل بالا آمدن دستگاه های سیسکو

- کد های ریجستری در سیسکو

- اجرا فرامین در rommon

نکته قابل بررسی این است که پسوورد ریکاوری در سوییچ های سیسکو با روتر ها متفاوت می باشد به این دلیل ساختار فیزیکی و حافظه های در دو دستگاه متفاوت می باشد.

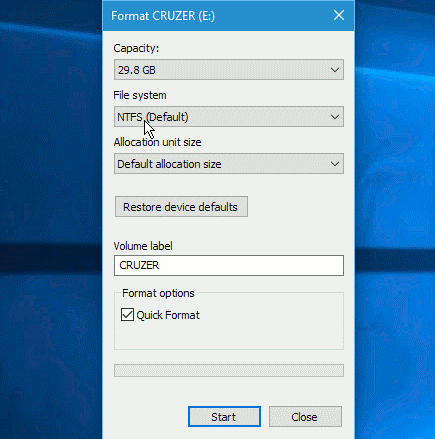

تنظیمات Port Security در سوییج ها

یکی از تکنیک های مهم ادمین های یک شبکه اعمال سیاست های خاص مطابق با توپولوژی آن سازمان هست محدود کردن یک پورت یا اینترفیس سویچ به یک سری سیاست ها حائز اهمیت است. ما در اینجا تنظیمات اولیه را در محیط شبیه ساز پکت تریسر پیاده سازی می کنیم سپس دستورات را در چند گام به ترتیب انجام می دهیم.

PORT SECURITY

برای اینکه پورت های فیزیکی یک سویچ از لحاظ اتصالات و دسترسی امن باشد و از دسترسی های غیرمجاز جلوگیری شود یکی از این سیاست ها اعمال port security در سویج می باشد که در ویدیوی زیر به صورت کامل مشاهده میکند.

1 2 3 4 5 6 7 | Switch(config)# interface interface_id Switch(config-if)# switchport mode accessSwitch(config-if)# switchport port-securitySwitch(config-if)# switchport port-security mac-address sticky Switch(config-if)# switchport port-security maximum valueSwitch(config-if)# switchport port-security violation {restrict | shutdown} Switch(config-if)# end |

نمایش تنظیمات انجام شده

1 2 | Switch# show port-security address interface interface_id Switch# show port-security address |

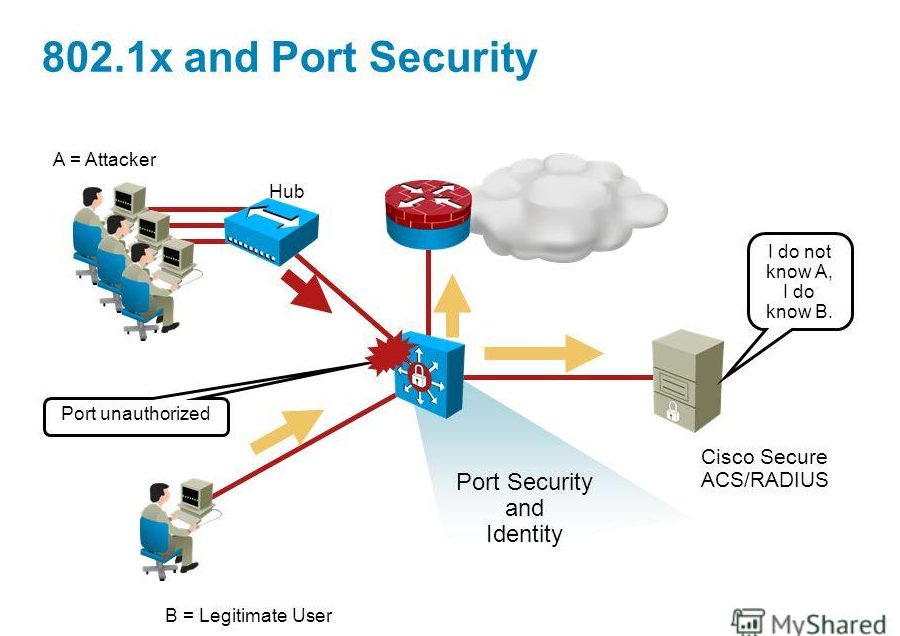

پیدا کردن آی پی از طریق Command Prompt در ویندوز

همانطور که می دانید از یک آدرس آی پی (IP) برای شناسایی دیوایس ها در یک شبکه استفاده می شود. آدرس ip برای هر دیوایس مانند کد ملی اختصاصی می باشد (یک دیوایس می تواند چندین آیپی داشته باشد). به طور عمده دو نوع آدرس IP وجود دارد که در این مقاله به نحوه پیدا کردن آن خواهیم پرداخت.

- آدرس آی پی محلی شبکه (LAN) یا Local IP address یا آدرس IP خصوصی یا آدرس IP داخلی.

- آدرس IP عمومی یا آدرس IP خارجی (Public IP or External IP)

IP خصوصی در یک شبکه محلی استفاده می شود. از این IP برای شناسایی رایانه در داخل شبکه LAN استفاده می شود. به آی پی های خصوصی نمی توان مستقیماً از طریق اینترنت دسترسی پیدا کرد.

آدرس IP عمومی یا خارجی توسط ارائه دهنده خدمات اینترنت شما (ISP) ارائه می شود. اگر شبکه با استفاده از تکنیک موسوم به NAT (ترجمه آدرس شبکه) تنظیم شود ، چندین کامپیوتر می توانند یک IP عمومی منفرد داشته باشند. از آنجا که IP عمومی معمولاً رایگان نیست ، مردم از ترکیبی از آدرسهای IP خصوصی که به یک آدرس IP عمومی متصل می شوند استفاده می کنند تا اینترنت را در هر رایانه شبکه در یک شبکه خصوصی اجرا کنند.

پیدا کردن آدرس IP ویندوز در شبکه محلی (local)

اگر می خواهید اطلاعات شبکه رایانه خود را بدانید، می توانید آن را از چندین مکان دریافت کرد. در ادامه برخی مکان ها را بررسی کرده و در آخر گزینه خط فرمان (cmd) را بررسی می کنیم.

- Windows Settings –> Network & Internet

- Control Panel –> Network and Sharing Center

- Task Manager –> Performance tab

حال در ادامه چگونگی پیدا کردن آی پی از طریق Command Prompt را بررسی خواهیم کرد.

ابتدا cmd را اجرا می کنیم. (از طریق منو استارت یا از طریق run به این صورت که کلید ترکیبی ویندوز و R را فشار می دهیم تا محیط ران باز شود و سپس cmd را تایپ کرده و اینتر را می زنیم.)

می توانید از دستور زیر برای جستجوی آدرس IP استفاده کنید.

1 | ipconfig |

این خلاصه ای از تمام رابط های شبکه متصل از جمله آدرس IP اختصاص داده شده را به شما نشان می دهد. اگر می خواهید اطلاعات کاملی از تمام رابط های شبکه در رایانه خود داشته باشید ، می توانید دستور زیر را اجرا کنید:

1 | ipconfig /all |

پیدا کردن آدرس آی پی عمومی (Public) از طریق cmd

بعضی اوقات لازم می شود که آدرس IP خارجی خود را بدانیم. برای پیدا کردن آن از طریق خط فرمان به صورت زیر عمل می کنید. لطفا توجه داشته باشید که برای استفاده از دستورات ذکر شده باید به اینترنت متصل شوید.

اگر شبکه خانگی دارید ، می توانید این دستورات را در یک دستگاه اجرا کنید حتی اگر چندین دستگاه به اینترنت متصل باشند. همه آنها باید IP عمومی یکسان داشته باشند.

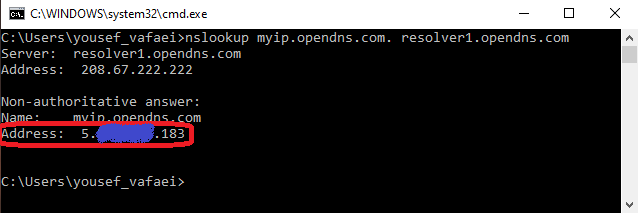

ما می توانیم با استفاده از دستور nslookup و سرویس OpenDNS ، اطلاعات IP خارجی را بدست آوریم. فقط کافی است دستور زیر را در دستور فرمان خود اجرا کنید و آدرس IP خارجی خود را دریافت خواهید کرد.

1 | nslookup myip.opendns.com. resolver1.opendns.com |

سرویس های دیگری نیز وجود دارد که از طریق آن ها می توانید در محیط کامند لاین آی پی پابلیک خود را پیدا کنید. شما میتوانید با وارد کردن هر کدام از دستورات زیر در cmd آیپی پابلیک خود را پیدا کنید.

1 | curl "http://myexternalip.com/raw" |

1 | curl icanhazip.com |

1 | curl -4 <a href="http://icanhazip.com/" |

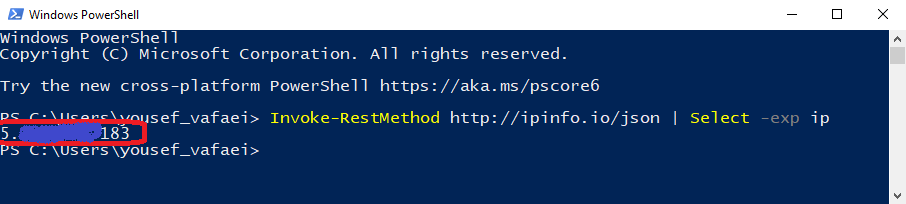

استفاده از PowerShell برای پیدا کردن آی پی پابلیک

همچنین می توانید از دستورات PowerShell برای دریافت IP خارجی بدون استفاده از ابزار جستجوی IP شخص ثالث استفاده کنید.

PowerShell را با رفتن به Run -> powerhell باز کنید. سپس دستور زیر را اجرا کنید.

1 | Invoke-RestMethod http://ipinfo.io/json | Select -exp ip |

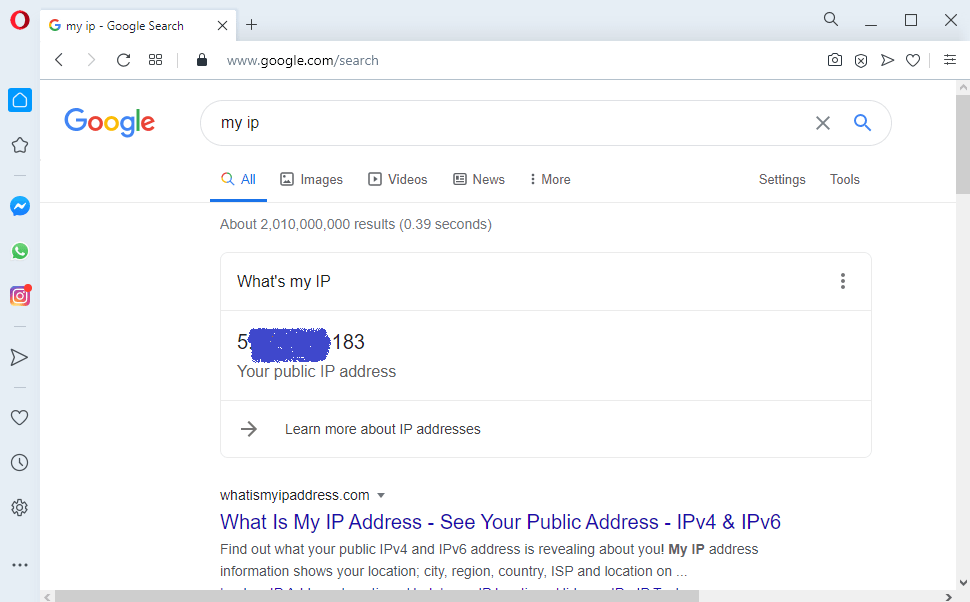

یافتن آدرس آی پی پابلیک از طریق سرویس های آنلاین

چند سرویس در اینترنت وجود دارد که می توانند با باز کردن یک صفحه وب ، IP عمومی را به شما نشان دهند. فواید برخی از این خدمات این است که آنها میزبان سایر موارد مرتبط با آن مانند مکان IP ، نام ISP ، پروتکل اینترنت (آدرس ipv4 و ipv6) و غیره را به شما نشان می دهد:

- Google.com– جستجوی “IP” من و Google IP عمومی دستگاه شما را نشان می دهد.

- Whatismyip.com– اطلاعات زیادی درباره شبکه از جمله IP خارجی را نشان می دهد. خط فرمان IP من از طریق سرویس API آنها نیز موجود است.

- Myexternalip.com – به سادگی IP عمومی را با متن ساده نشان می دهد.

- Icanhazip.com – IP عمومی را با فرمت متن ارائه می دهد.

- ifconfig.me – اطلاعات زیادی از جمله IP عمومی ، نماینده کاربر ، پورت مورد استفاده ، زبان و غیره را نشان می دهد.

وقتی شک دارید ، همیشه می توانید به روتر خود بروید که اطلاعات دقیق در مورد IP عمومی و سایر اطلاعات شبکه اختصاص داده شده از ISP خود را نشان می دهد. امیدوارم این مطلب برای شما دوستان کالی بویزی مفید واقع شده باشد.

8 دستور CMD برای مدیریت شبکه

من خودم به عنوان یک کاربر ویندوز، به این معتقدم که صرفا استفاده از کنترل پنل و محیط گرافیکی ویندوز می تواند در انجام بسیاری کارها محدودیت ایجاد کند. اگر تصمیم دارید کنترلی مطلق بر شبکه و تمام امکاناتی که سیستم عامل ارائه می دهد داشته باشبد، باید کار کردن با محیط CMD را شروع کنید.

اگر قبلا با محیط CMD کار نکرده اید اصلا نگران نباشید در این مقاله ما وارد بحث های جزئی نمی شویم بلکه چند دستور ساده ولی بسیار کاربردی را آورده ایم که می توانید برای کنترل شبکه های بی سیم از آن ها استفاده کنید.

1. PING

دستور ping یکی از ابزارهای کاربردی در تست و خطایابی یا Troubleshooting شبکه است. با استفاده از دستور ping می توانید اطلاعات مهمی در مورد اتصال یا عدم اتصال کلاینت به شبکه، نام کامپیوتر، وجود Noise در شبکه، نوع سیستم عامل و… بدست آورید.

استفاده از دستور ping بسیار ساده بوده و در عین حال اطلاعات بسیار ارزشمند و مفیدی را در اختیار ما قرار می دهد. برای استفاده از این دستور و بدست آوردن اطلاعات کافی دستور ping را در محیط CMD وارد کرده و جلوی آن آی پی یا هاست مورد نظر خود را وارد کنید.

پس از فشار دادن دکمه enter این دستور به صورت پیش فرض 4 بسته تستی را به آدرس آی پی مورد نظر ارسال می کند و نتیجه برقرار بودن یا نبودن ارتباط TCP/IP را با آدرس مورد نظر نمایش می دهد.

در تصویر بالا جند عدد تحت عنوان TTL مشاهده می کنید که مدت زمان پاسخگویی و رسیدن بسته TCP/IP به آدرس وارد شده را نمایش می دهند.

اگر پاسخی از مقصد دریافت نشود به معنای برقرار نبودن ارتباط می باشد. همچنین از طریق TTL در عمل پینگ میتوان نوع سیستم عامل ها را تشخیص داد.

- ویندوز TTL=128

- لینوکس TTL=64

- روترهای میکروتیک TTL=64

- روترهای سیسکو TTL= 255

همانطور که در بالا گفته شد این دستور به صورت پیش فرض 4 بسته را ارسال می کند اما می توانید با دستور زیر تعداد بسته های مشابه ارسالی را نیز تغییر دهید:

1 | ping www.google.com -n 10 |

و مدت زمان پایان کار را نیز می توانید با استفاده از دستور زیر تغییر دهید که واحد آن بر حسب میلی ثانیه است:

1 | ping www.google.com -w 6000 |

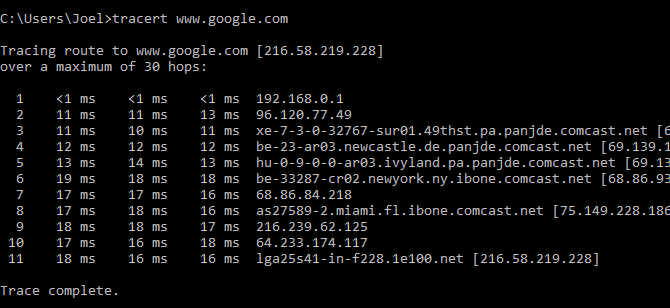

2. TRACERT

دستور tracert با ارسال بسته های ICMP با TTL های متفاوت مسیر را مشخص می کند.

منظور از مسیر این است که شما وقتی سایت Kaliboys.com را در گوگل سرچ می کنید این درخواست چه مسیری را باید طی کند تا به kaliboys.com برسد.

به عنوان مثال فرض کنید یک شرکت که در چندین شهر مختلف شعبه دارد ارتباط خود را با برخی از شعب از دست داده که این مشکل می تواند دلایل مختلفی داشته باشد، مثلا یک یا چند روتر از کار افتاده باشند یا مسیر بین روترها دچار اختلال شده باشد. اینجاست که دستور tracert به کار می آید و می توان با استفاده از آن محدوده مشکل پیش آمده را تعیین کرد.

این دستور با ارسال بسته های ICMP با TTL های متفاوت مسیر را مشخص می کند. بسته های ارسال شده به مقصد با گذر از هر روتر حداقل یکی از TTL های آن کاهش می یابد.

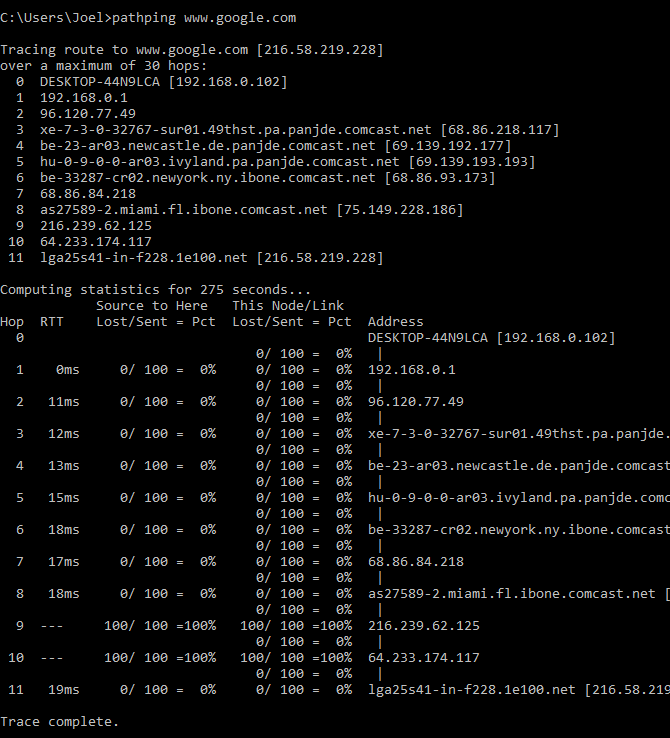

تا زمانی بسته های TTL ارسال می شوند که به حد مجاز آن برسیم یا اینکه مسیر ارسال بسته ها به مقصد برسد. در تصویر زیر می توانید یک مثال در استفاده از این دستور را ببینید.

این دستور به صورت خلاصه خط به خط اطلاعاتی از هر HUB می نویسد که این اطلاعات شامل تاخیر بین شما و آن هاب خاص و آدرس آی پی آن هاب می شود. (در صورت وجود نام دامنه آن را نیز مشخص می کند)

به نظر شما دلیل اینکه سه تاخیر را در هر هاب می بینیم چیست؟

دستور tracert برای ردیابی از دست دادن یا کند بودن بسته ها سه بسته در هر هاپ را ارسال می کند که معمولا آمار دقیقی نیستند و بهتر است میانگین این یه مورد را محاسبه کنیم.

3. PATHING

دستور pathing نیز شبیه به دستور tracert می باشد اما حاوی اطلاعات بیشتر و به همین دلیل اجرای آن نیز زمان بیشتری را می گیرد.

این دستور پس از ارسال بسته ها به مقصد معین مسیر گرفته شده را تجزیه و تحلیل می کند و تلفات بسته ها را محاسبه کرده و برای شما نمایش می دهد. در تصویر زیر می توانید یک نمونه استفاده از این دستور را ببینید:

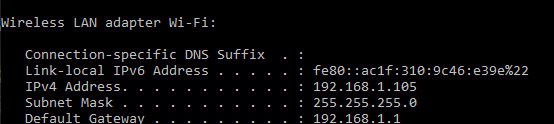

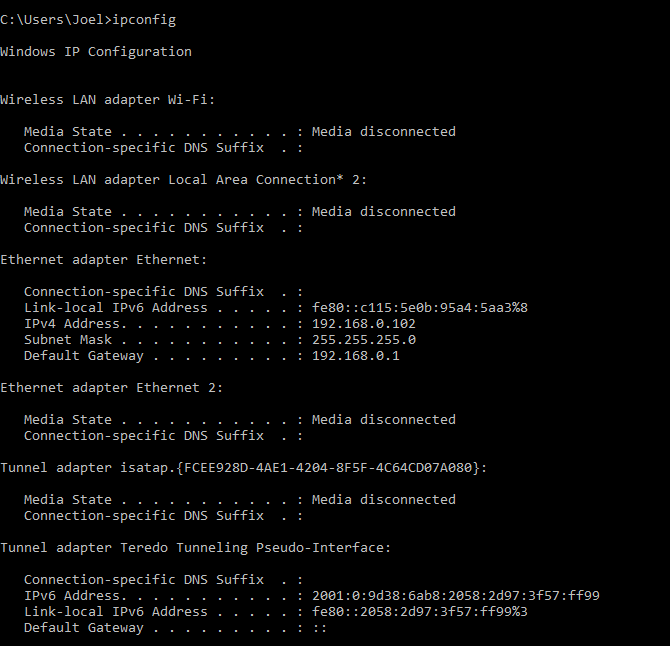

4. IPCONFIG

دستور ipconfig معمولا به عنوان پرکاربردترین دستور شبکه در ویندوز شناخته می شود. این دستور نه تنها بابت اطلاعاتی که در اختیار ما می گذارد مفید است بلکه می توانیم آن را با یک زوج سوییچ ترکیب کنیم تا کارهای خاصی را انجام دهیم. در تصویر زیر می توانید یک مورد مثال استفاده از این دستور را ببینید:

خروجی پیش فرض هر آداپتور شبکه را در سیستم شما و نحوه کارکرد آن را نشان می دهد. برای پاک کردن حافظه پنهان DNS می توانید از دستور زیر استفاده کنید:

1 | ipconfig /flushdns |

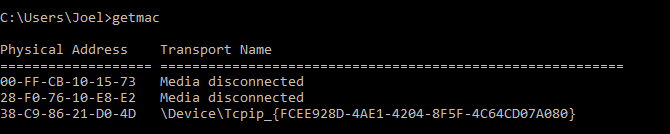

5. GETMAC

هر دستگاهی که مطابق با استانداردهای IEEE 802 باشد یک آدرس mac منحصر به فرد دارد. سازنده آدرس های مک را در سخت افزار دستگاه ذخیره می کند. برخی از افراد از آدرس های مک برای محدود کردن اینکه کدام دستگاه ها می توانند به شبکه وصل شوند استفاده می کنند. برای نمونه می توانید تصویر زیر را ببینید:

تعداد آدرس های مک در شبکه شما به تعداد آداپتورهای مرتبط بستگی دارد، یعنی ممکن است بیش از یک آدرس مک را مشاهده کنید.

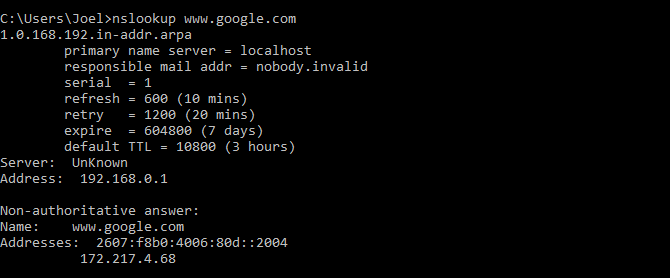

6. NSLOOKUP

دستور nslookup مخفف Name Server Lookup می باشد. این دستور استفاده ها و قدرت های فراوانی دارد اما اکثرا از آن به عنوان پیدا کردن آی پی در پشت نام دامنه خاص است. به عنوان مثال می توانید تصویر زیر را ببینید:

توجه داشته باشید که نام های دامنه خاص به یک آدرس آی پی محدود نمی شوند، به این معناست که با هر بار اجرای دستور ممکن است آی پی های متفاوتی را بدست بیاورید.

این موضوع برای وبسایت های بزرگتر طبیعی است که زیرا آن ها حجم کار خود را در بسیاری از ماشین های مختلف گسترش می دهند.

همانطور که دیدید این دستور برای تبدیل آدرس دامنه به آی پی استفاده می شود. برای انجام برعکس این کار یعنی تبدیل آدرس آی پی به دامنه کافی است آی پی مورد نظر خود را در موتور جست و جوی گوگل سرچ کنید تا ببینید این آدرس به چه دامنه ای می رسد.

اما ممکن است این کار اثری نداشته باشد زیرا همه آدرس های آی پی به نام دامنه منجر نمی شوند و بسیار از آن ها از طریق وب قابل دسترس نیستند.

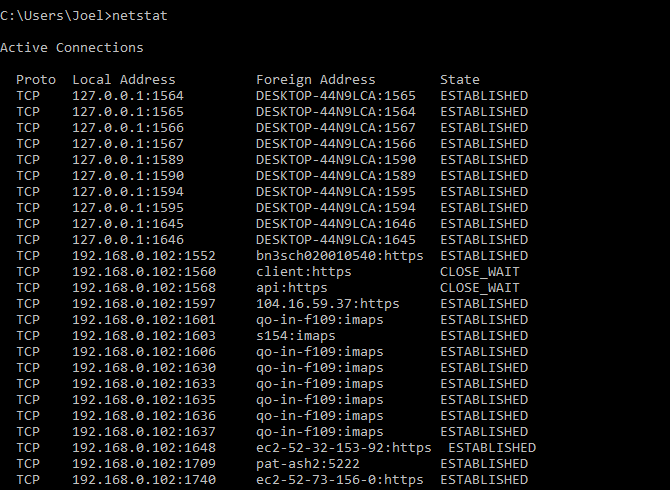

7. NETSTAT

دستور netstat ابزاری برای آمار شبکه، تشخیص، تجزیه و تحلیل آن است. این ابزار بسیار مفید و پیشرفته است، اما اگر جوانب پیشرفته آن را در نظر نگیریم کار کردن با آن می تواند بسیار ساده باشد. برای نمونه تصویر زیر را مشاهده کنید:

به صورت پیش فرض این دستور همه اتصالات در سیستم شما را نشان می دهد که آیا این اتصالات در شبکه هستند یا در از طریق اینترنت. توجه کنید که اتصال فعال صرفا به معنای انتقال داده ها نیست بلکه به معنای پورت باز و آماده برای پذیرش یک اتصال باشد.

در واقع این دستور بیشتر برای کاربران عادی به دلیل توانایی آن در نمایش اطلاعات درگاه مفید است.

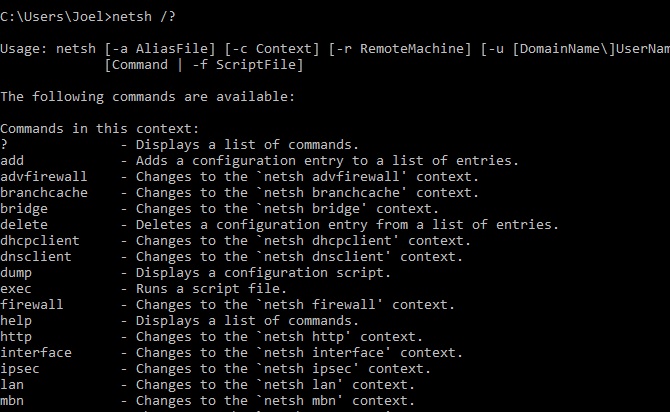

8. NETSH

دستور netsh مخفف Network Shell می باشد. این یک دستور cmd برای شبکه است که به شما این امکان را می دهد تقریبا هر آداپتور شبکه روی سیستم خود را با جرئیات مشاهده و پیکر بندی کنید.

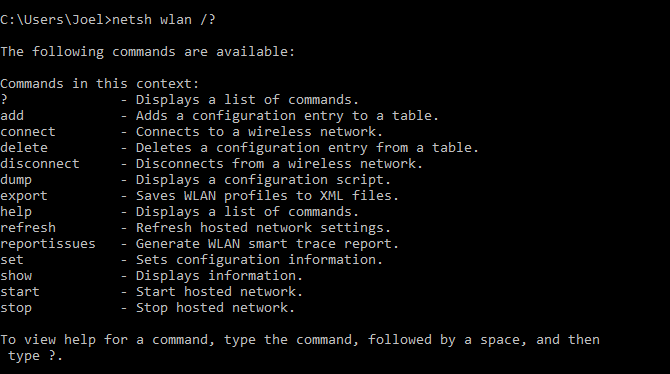

اجرای دستور netsh به تنهایی، cmd را به حالت shell network تغییر می دهد. می توانید در تصاویر زیر موارد استفاده از این دستورات را ببینید:

تمام دستورات در یک زمینه در تصویر زیر آمده اند:

به عنوان مثال شما می توانید با استفاده از دستور زیر همه درایوهای شبکه بی سیم را روی سیستم و ویژگی های آن ها مشاهده کنید:

1 | netsh wlan show drivers |

شبکه shell یک چیز پیچیده ای است که بررسی آن نیازمند مقاله ای کامل می باشد اگر در مورد آن چیزی نمی دانستید می توانید در مورد آن در گوگل سرچ کنید!

بهینه سازی و سئو جوملا

سئو جوملا

سئو جوملا با تنظیمات پیش فرض به هیچ وجه با سئو وردپرس قابل مقایسه نیست . بنا بر این برای بهبود وضعیت سئو جوملا باید موارد بسیار زیادی را در نظر گرفته و با دقت پیاده سازی کنید . سئو جوملا تا پیش از نسخه های ۱٫۶ به حدی بی کیفیت و نا امید کننده بود که رسما عده بسیار زیادی به دلیل ضعف در بهینه سازی آن را رها کرده و به وردپرس روی آوردند . با گذشت زمان و با تولید نسخه های جدید تر جوملا وضعیت سئو جوملا تا حدود زیادی بهینه تر و قدرتمند تر شد . برای بهبود سئو جوملا باید شناخت عمیق تری نسبت به مفاهیم سئو در مقایسه با یک وبمستر وردپرسی داشته باشید

اگر قصد شروع کار با سیستم مدیریت محتوای قدرتمند جوملا را دارید ، به شما نسخه های ۲٫۵ به بالا و مخصوصا نسخه پایدار ۲٫۵ جملا را توصیه میکنیم . سئو جوملا در نسخه ۲٫۵ به شکل قابل ملاحظه ای پیشرفت داشته است . نسخه ۳ جوملا نیز در حال پیشرفت و کامل شدن است و پیشرفت های بسیاری از نظر سئو داشته است .

فارسی کردن لینک ها در جوملا

یکی از بزرگ ترین ایرادات سئو جوملا در فرمت و نحوه لینک دهی و پیوند یکتا آن است . در مفهوم کلی سئو ، لینک ها باید کوتاه و زیبا باشند . لینک ها باید از یک فرمت منطقی مشخص پیروی کنند تا گوگل به مرور زمان نحوه آدرس دهی لینک های وب سایت شما را بشناسد . این دقیقا بر عکس آن چیزی است که جوملا در نحوه آدرس دهی لینک ها از آن استفاده میکند . یکی از دلایل ضعیف بودن سئو جوملا دقیقا همین موضوع است . برای حل این مشکل باید امکان بازنویسی url ها را فعال کنیم . بنا بر این قسمت Use URL rewriting را در قسمت تنظیمات سئو جوملا فعال کرده و سپس فایل htaccess.txt را به .htaccess تغییر نام دهید . حالا میتوانید فرمت دلخواه لینک های وب سایت خود را مشخص کنید که توصیه ما به شما لینک های فارسی است (مانند همین وب سایت) . آدرس فارسی لینک ها و تکررا کلمات کلیدی هر پست در آن وضعیت سئو جوملا شما را افزایش خواهد داد .

قالب سریع و استاندارد و تاثیر آن بر سو جوملا

با استفاده از یک قالب ساده و سریع مطابق با استاندارد های W3 سرعت بارگذاری و لود شدن سایت خود را بالا برده و یک قدم مثبت در بهبود سئو جوملا بردارید . استفاده زیاد از جاوا و حتی فلش در سایت و قالب ، سبب افت سئو جوملا و در نتیجه افت در پیج رنک گوگل و کاهش بازدید سایت خواهد شد . قالب جوملا باید کم حجم باشد . بنا بر این از استفاده از عکس های پر حجم در قالب جوملا خود پرهیز کنید و تا حد امکان قالب را بر پایه HTM طراحی کنید .

بهینه سازی در تصاویر و عکس ها

عکس های استفاده شده در سایت مبتنی بر جوملای شما باید کم حجم باشند تا سرعت لود سایت را کند نکنند . استفاده از متن جایگزین و توضیحات در عکس ها ضرور است . با رعایت کردن این موضوع و بهینه سازی تصاویر در وب سایت متبنی بر جوملا یک قدم دیگر در بهبود سئو جوملا بر خواهید داشت .

استفاده از هاست حرفه ای جوملا

یک هاست حرفه ای و میزبانی وب با کیفیت باعث بهبود سئو جوملا میشود . سیستم مدیریت محتوا جوملا به دلیل طراحی خاص و استفاده وسطع از توابع و برنامه های مختلف در لینوکس نیاز به یک هاست حرفه ای و قدرتمند دارد . به همین دلیل به شما استفاده از یک سرویس حرفه ای هاست جوملا را توصیه میکنیم .تا حد امکان از یک هاست اشتراکی خوب استفاده کنید و در صورت عدم داشتن تسلط بر لینوکس و مدیریت سرور مجازی از خرید آن خود داری کنید . وب سرور توصیه شده جوملا آپاچی و لایت اسپید است . از میزبانی جوملا بر روی سرور های ویندوزی خود داری کنید .

پاک کردن /images/ از فایل robots.txt

اگر از با کمک generator خود جوملا اقدام به ساخت فایل robots.txt میکنید حتما پوشه عکس ها را یا Allow کنید یا از حالت Disallow خارج کرده و خط مربوطه را حذف کنید . سئو جوملا بدون ایندکس شدن عکس ها غیر ممکن خواهند بود . این یکی از عجیب ترین عملکرد های جوملا در ضد سئو است . ایندکس شدن تصاویر در گوگل یکی از روش های جذب ترافیک و بهینه سازی وب سایت است و عدم استفاده از آن پیامد های منفی برای سئو وب سایت شما به ارمغان خواهد آورد .

نصب JCE Editor در جوملا

با کمک این ویرایشگر رایگان و متن باز امکانات بسیار زیادی به وب سایت مبتنی بر جوملا شما اضافه خواهد شد . یکی از این امکانات قدرتنمد ، امکان اضافه کردن متن جایگزین و همچنین توضیحات و ALT برای عکس ها است . با کمک این ویراشگر کمک زیادی به بهینه سازی تصاویر جوملا در گوگل و بهبود وضع سو جوملا خواهید کرد .

مدیریت متا ها

در گذشته و مطالب قبلی آموزشی سئو بار ها و بار ها به اهمیت متا تگ ها و چگونگی استفاده از آنها برای بیشترین تاثیر بر سئو گوگل اشاره کردیم و . به طور خلاصه و گذرا به آن ها اشاره میکنیم . متا تگ توضیحات و عنوان در حال حاضر مهم ترین متا های تاثیر گذار بر سئو هستند . متا تگ کلمات کلیدی در حال از دست دادن اهمیت خود از نظر گوگل است و احتمالا دیگر هیچ تاثیر مثبتی بر سئو جوملا شما نخواهد گذاشت . برای انتخاب یک عنوان و متن توضیحات حرفه ای به مطالب قبلی آموزش سئو در سایت مراجعه کنید .

باز شدن سایت فقط با www یا فقط بدون www

اگر یک مطلب از وب سایت شما هم با www هم بدون www در گوگل ایندکس شود ، از نظر گوگل محتوای یکسان و تکراری محسوب خواهد شد . این موضوع ضرورت باز شدن سایت فقط با یکی از این ۲ حالت را دو چندان میکند . برای درک بهتر این موضوع و آموزش چگونگی کنترل این مشکل اینجا کلیک کنید .

استفاه صحیح از لینک های داخلی

از لینک های داخلی به مطالب قبلی سایت خود به صورت حرفه ای استفاده کنید . بعضی از دوستان فقط به صفحه اصلی سایت خود لینک میدهند که کافی نیست . لینک دادن به مطالب و پست های قدیمی سایت و با کلمات کلیدی تاثیر بسزایی در بهبود سئو جوملا خواهد داشت . لینک های داخلی حتما یا فقط با Www یا فقط بدون Www باشند و از این نظر از سیستم کلی سایت پیروی کنند .

افزایش سرعت سایت

افزایش سرعت و سریع شدن لود صفحات وب سایت شما تاثیر مثبتی بر سئو جوملا خواهد داشت . برای این منظور راه های زیادی پیش روی شما است . اولین روش استفاده از کش و حافظه های موقت است . استفاده همزمان از Memcache برای کش کردن کوئری های دیتابیس و یک opcode کش برای کش کردن فایل های php بهترین نتیجه ممکن را به همراه خواهد داشت . یکی دیگر از راه های افزایش سرعت سایت فعال کردن Gzip یا Deflate است . اگر این مورد در هاست شما فعال نیست با مدیر سرور موضوع را مطرح کنید .

نقشه سایت گوگل برای جوملا

بار ها و بار ها از اهمیت نقشه XML سایت برای گوگل گفته ایم . بنا بر این دلیلی نیست تا مجددا بر ضرورت استفاده از نقشه سایت برای گوگل در وب سایت جوملای شما تاکید کنیم . برای این منظور میتوانید از کامپوننت Xmap استفاده کنید . این کامپوننت یکی از بهترین سازندگان نقشه سایت برای جوملا و در نتیجه افزایش سئو جوملا است و همواره روی آخرین نسخه ها و ورژن های جوملا نیز نصب میگردد .

استفاده از پلاگین و ماژول های سئو جوملا

جوملا از نسخه ۲٫۵ و نسخه های پس از آن پیشرفت بسیار خیره کننده ای در سئو داشته است و بدون نیاز به افزونه و پلاگین های اضافه نیز قادر خواهد بود جایگاه مناسبی را در گوگل به خود اختصاص دهد . ولی به هر حال همیشه امکان بهتر کردن شرایط وجود دارد و هیچ گاه نباید از وضعیت فعلی خود راضی بود . به همین منظور ۲ کامپوننت معروف و حرفه ای سئو جوملا را به شما معرفی میکنیم تا در صورت تمایل نصب و کانفیگ کنید .

کامپوننت Sh404sef یک کامپونت فوق العاده بهینه کننده سئو جوملا است که کار با آن بسیار ساده بوده و به کمک آن قادر به مدیریت همه چیز در جوملا خواهید بود .

کامپوننت Artio JoomSEF که در ۲ نسخه رایگان و پولی ارائه شده است و امتحان خود را در زمینه سئو جوملا و افزایش ترافیک سایت پس داده است .

نسخه جدید بدافزار LUCIFER

حدود یک ماه پیش گزارشی از چگونگی شکار سیستم های ویندوزی توسط بدافزار Lucifer منتشر شد. این نسخه از بدافزار Lucifer نه تنها قادر به انجام حملات DDOS و استخراج ارز منرو در سیستم های ویندوزی بود؛ بلکه می توانست با بهره برداری از حفره های شناخته شده سیستم عامل ویندوز و حملات Brute-Force خط فرمان این سیستم ها را از راه دور در اختیار بگیرد. اخیراً مشخص شده است که نسخه جدید این بدافزار سیستم عامل های لینوکسی را نیز پشتیبانی می کند.

نسخه لینوکسی بدافزار دارای قابلیت های مشابه نسخه ویندوز مانند استخراج رمز ارز و انجام حملات انکار سرویس بر اساس پروتکل هایTCP ، UDP و ICMP است. همچنین در نسخه لینوکسی بدافزار امکان حمله منع سرویس بر اساس متدهای Get و Post پروتکل HTTP فراهم شده است.

نسخه جدید این بدافزار علاوه بر اینکه سیستم های لینوکسی را تحت تاثیر قرار می دهد؛ می تواند با بهره گیری ابزاری با نام MIMIKATZ اطلاعات احراز هویت کاربران را دزدیده و سطح دسترسی را در سیستم های هدف بالا ببرد.

محققان معتقد هستند که دسترسی به سیستم عامل های لینوکسی امکان دسترسی به سیستم های بیشتر را فراهم می آورد و در نتیجه باعث تولید رمز ارز بیشتری خواهد شد.

براساس گفته محققان در ابتدا استفاده از یک بات برای انجام DDOS و استخراج رمز ارز کمی غیر عادی به نظر می رسید. اما با توجه به گسترش استفاده از حملات DDOS در استخراج رمز ارز وجود یک بات همه کاره "one-stop" منطقی به نظر می رسد.

محققان امیدوار هستند که دانش کسب شده در مبارزه با نسخه ویندوزی این بدافزار راه های مقابله با نسخه لینوکسی این بدافزار را کمی راحت کند. هرچند لازم است که برای روش های حمله جدید افزوده شده راهکارهای جدید طراحی شود.

منبع

https://www.hackread.com/windows-lucifer-malware-return-haunt-linux-devices