اگر به فکر خرید یک تلفن همراه جدید هستید، احتمالاً در مورد بهترین راه برای انتقال دادههای شخصی خود مانند عکسها، فیلمها، پیامها و مخاطبین از یک گوشی به گوشی دیگر نیز فکر کرده اید. ما در این پست به طور مفصل به نحوه انتقال مخاطبین از یک گوشی به گوشی دیگر (اندروید به اندروید، اندروید به آیفون و بالعکس و آیفون به آیفون) خواهیم پرداخت.

انتقال مخاطبین از اندروید به اندروید

دو راه برای انتقال مخاطبین از گوشی اندروید به گوشی اندرویدی دیگر وجود دارد.

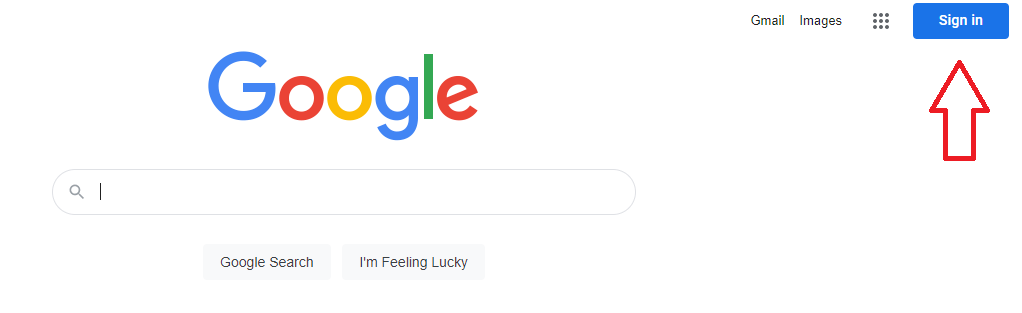

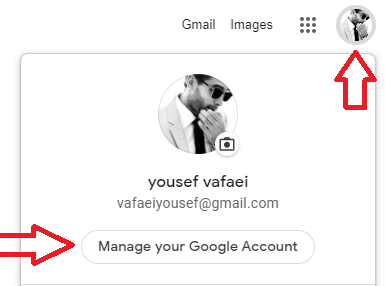

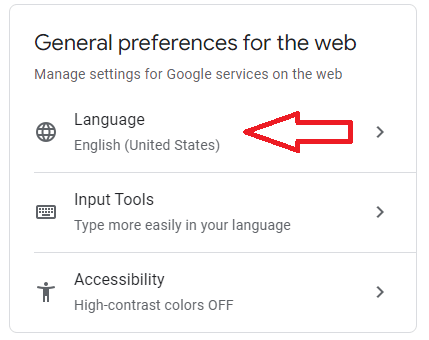

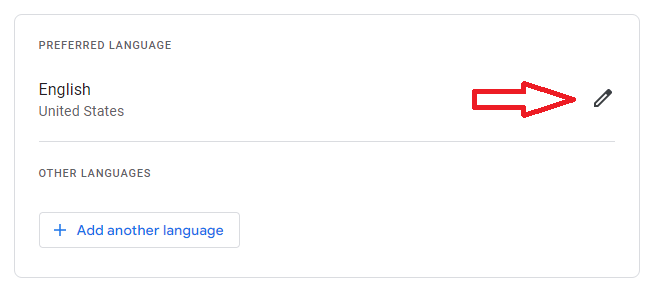

1. همگام سازی حساب گوگل

همگام سازی مخاطبین با حساب Google یکی از ساده ترین راه ها برای انتقال مخاطبین بین گوشی های اندرویدی است. وقتی مخاطبین را همگامسازی میکنید، هر تغییری که در یک دستگاه ایجاد میکنید بهطور خودکار در دستگاههای دیگر منعکس میشود.

برای همگام سازی حساب گوگل در گوشی های اندرویدی خود به صورت زیر عمل کنید:

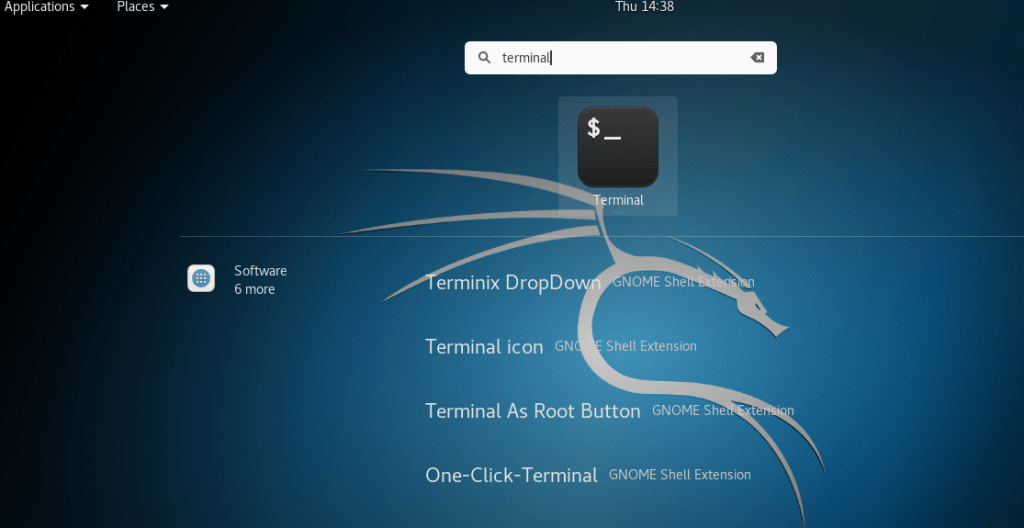

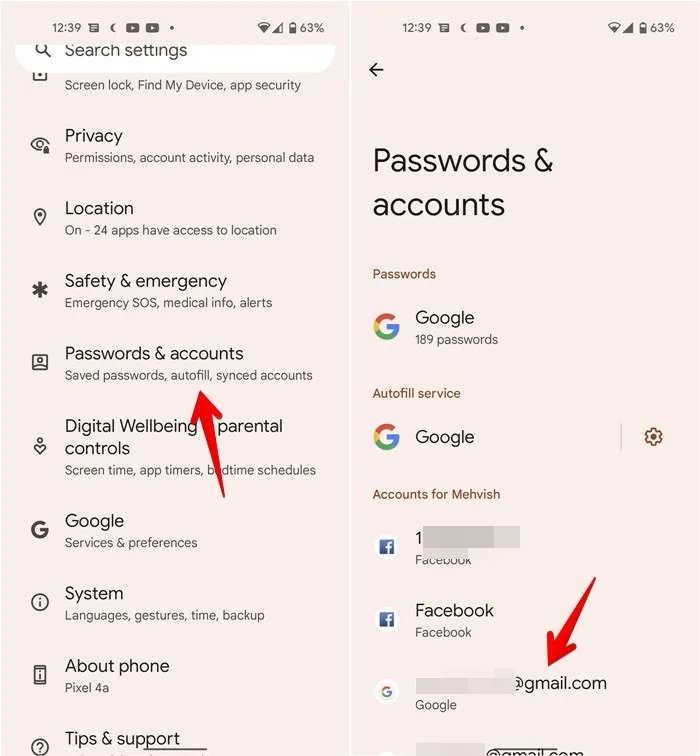

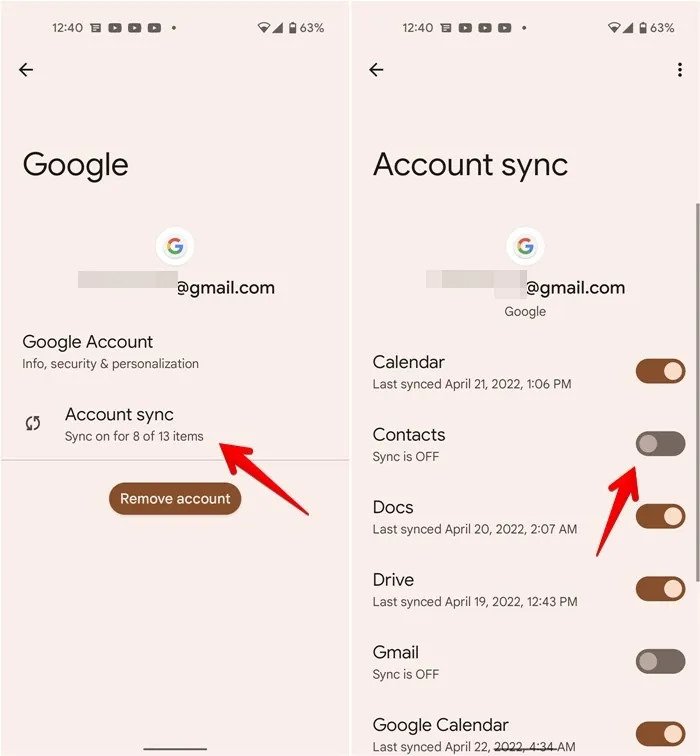

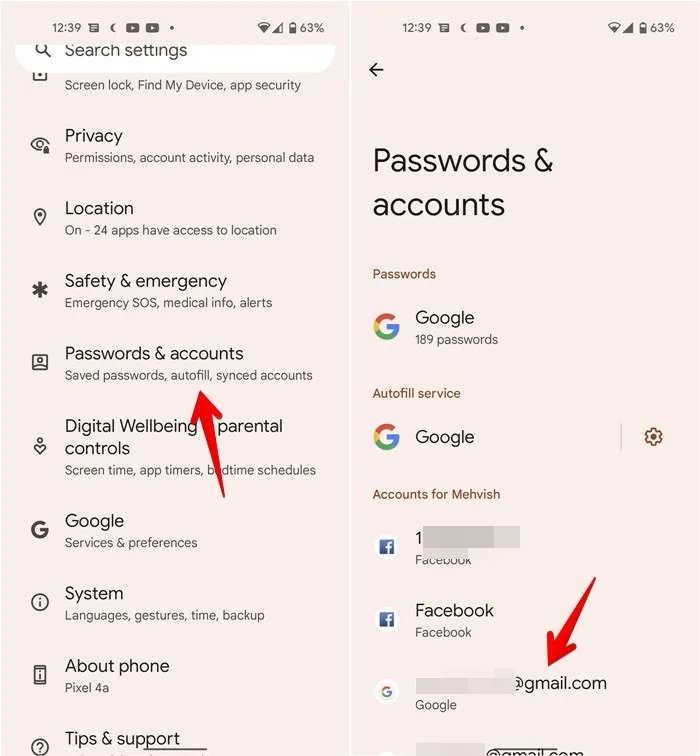

1- تنظیمات را در اولین گوشی اندرویدی خود باز کنید.

2- به “گذرواژه ها و حساب ها” بروید.

3- حساب گوگل خود را انتخاب کنید.

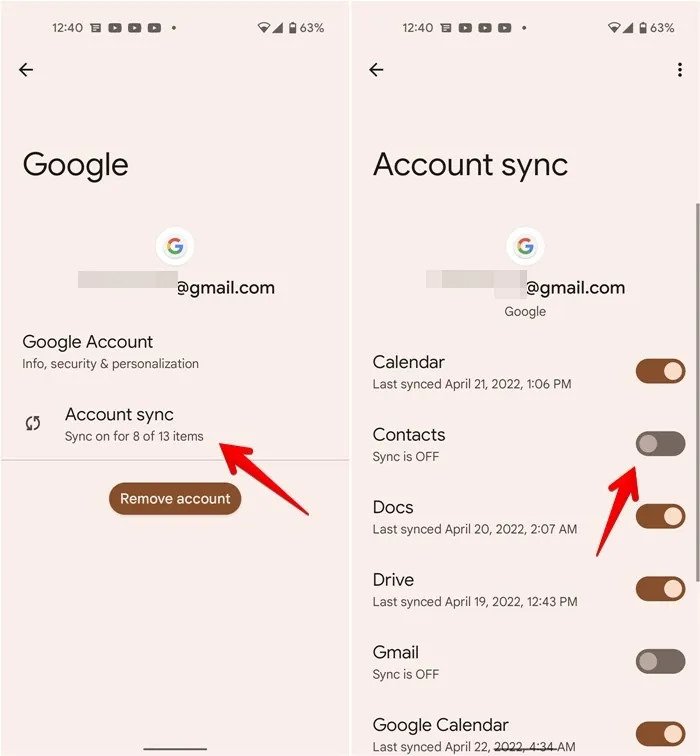

4- روی “همگام سازی حساب” ضربه بزنید.

5- کلید کنار مخاطبین را فعال کنید.

6- حالا بگذارید مخاطبین همگام سازی شوند.

7- در گوشی دوم خود با همان اکانت گوگل وارد شوید و مراحل بالا را برای وارد کردن مخاطبین به آن تکرار کنید. مخاطبین شما به طور خودکار در تلفن دوم ظاهر می شوند.

8- اگر تلفن دوم یا جدیدتان هنوز همراه شما نیست، به contacts.google.com بروید و با همان حساب Google وارد شوید.

9- اگر میخواهید تلفن اول را واگذار کنید، دقت کنید که مخاطبین همگامسازی شده را از تلفن اول به صورت دستی حذف نکنید. دلیلش این است که آن مخاطبین هنوز با حساب Google شما همگامسازی میشوند. اگر آن ها را از گوشی اول حذف کنید، از گوشی دوم نیز پاک می شوند. یا باید تلفن اول را فرمت کنید یا همگام سازی مخاطبین را در تلفن اول خاموش کنید. برای آن، مراحل 1 تا 3 را تکرار کنید و کلید کنار مخاطبین را خاموش کنید. سپس، مخاطبین را حذف کنید.

2. وارد و صادر کردن مخاطبین

در این روش یک فایل CSV از مخاطبین خود ایجاد و آن را به تلفن جدید ارسال کنید. سپس، مخاطبین را با استفاده از فایل CSV در گوشی جدید اضافه کنید. در اینجا نحوه انجام این کار با استفاده از برنامه Google Contacts آورده شده است.

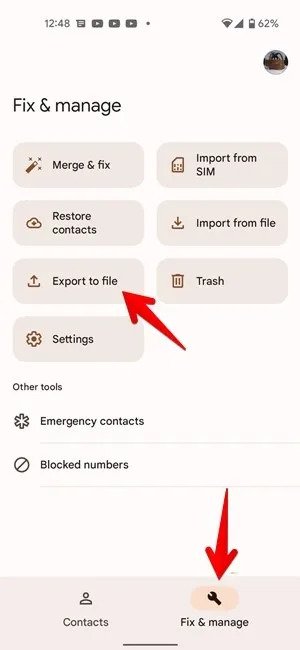

1- برنامه را در گوشی اول خود باز کنید.

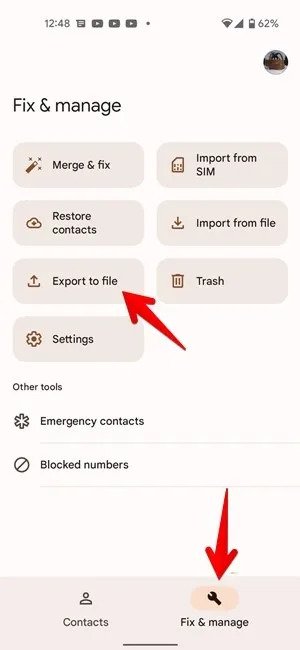

2- بر روی برگه “Fix & Management” در پایین ضربه بزنید.

3- سپس «Export to file» را انتخاب کنید.

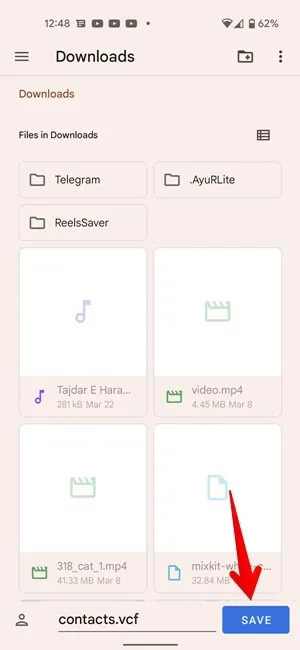

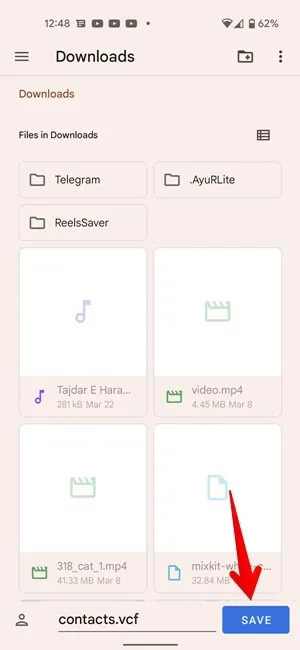

4- یک فایل CSV ایجاد خواهد شد. برای دانلود فایل CSV در گوشی خود، روی Save ضربه بزنید.

5- اکنون باید این فایل را به گوشی جدید ارسال کنید. میتوانید آن را ایمیل کنید، آن را از طریق برنامههای چت ارسال کنید، آن را با استفاده از کابل USB یا هر روش اشتراکگذاری دیگری که دوست دارید انتقال دهید. پس از ارسال، فایل CSV را در گوشی دوم دانلود کنید.

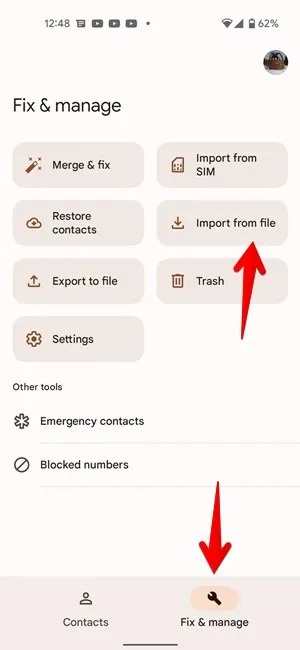

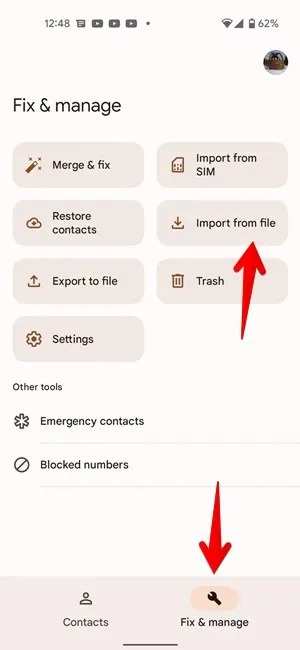

6- در دومین تلفن Android خود، برنامه Google Contacts را باز کنید.

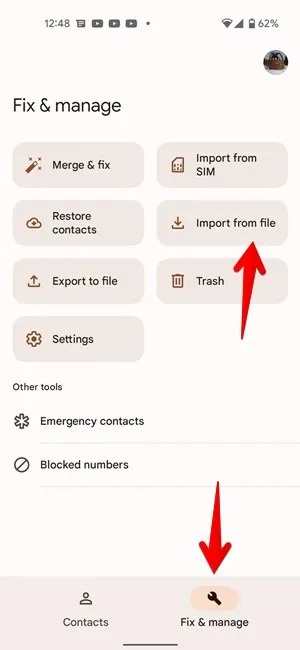

7- روی “Fix & Management” ضربه بزنید.

8- این بار “Import from file” را انتخاب کنید.

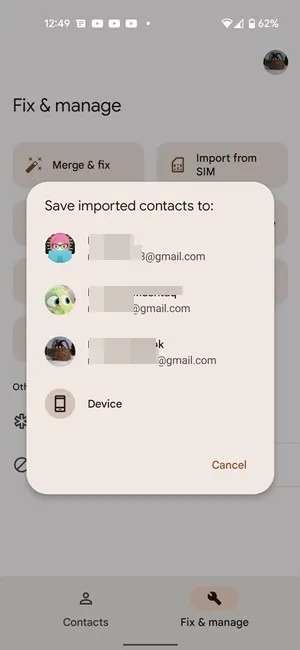

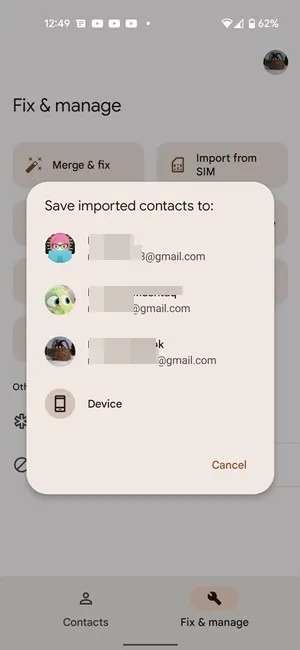

9- ممکن است لازم باشد مقصدی را که میخواهید مخاطبین را در آن ذخیره کنید، انتخاب کنید. اگر میخواهید مخاطبین با حساب Google شما همگام شوند، یک حساب Google انتخاب کنید. این گزینه بهتری است. یا اگر میخواهید مخاطبین به صورت محلی در تلفن جدیدتان ذخیره شوند، روی دستگاه ضربه بزنید.

10- فایل CSV را که در مرحله 4 دانلود کرده اید انتخاب کنید. مخاطبین موجود در فایل CSV به گوشی اندرویدی شما اضافه خواهند شد.

انتقال مخاطبین از اندروید به iOS

اگر میخواهید از یک دستگاه اندرویدی به iOS تغییر گوشی دهید، روشهای مختلفی نیز در اختیار دارید.

1. انتقال مخاطبین از گوگل به آیفون

در آیفون، میتوانید مخاطبین را از سرویسهایی مانند Google همگامسازی و اضافه کنید، که در انتقال مخاطبین بسیار مفید است. در این روش ابتدا باید مخاطبین اندرویدی خود را با اکانت گوگل خود سینک کنید و سپس همان اکانت را در آیفون خود اضافه کنید.

1- در تلفن اندرویدی خود، مراحل شماره 1 تا 4 را که در روش همگام سازی Google در بالا ذکر شد، دنبال کنید. سپس، مراحل 6 تا 7 را از همان روش دنبال کنید.

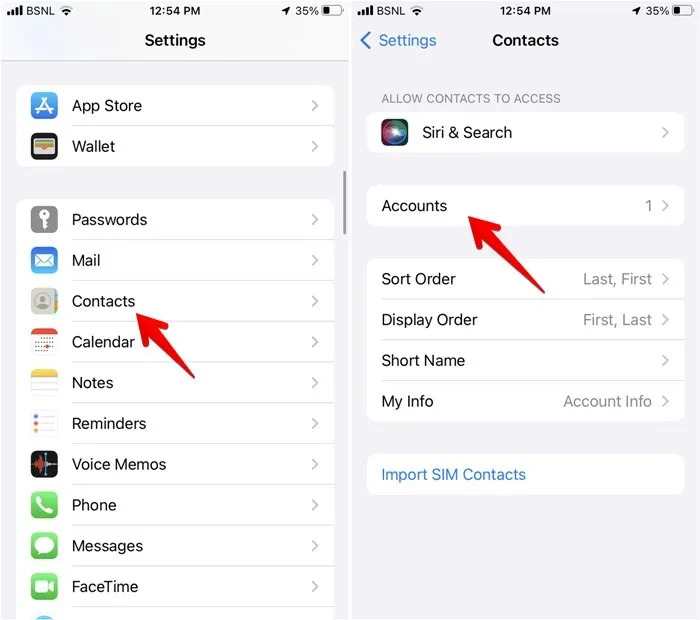

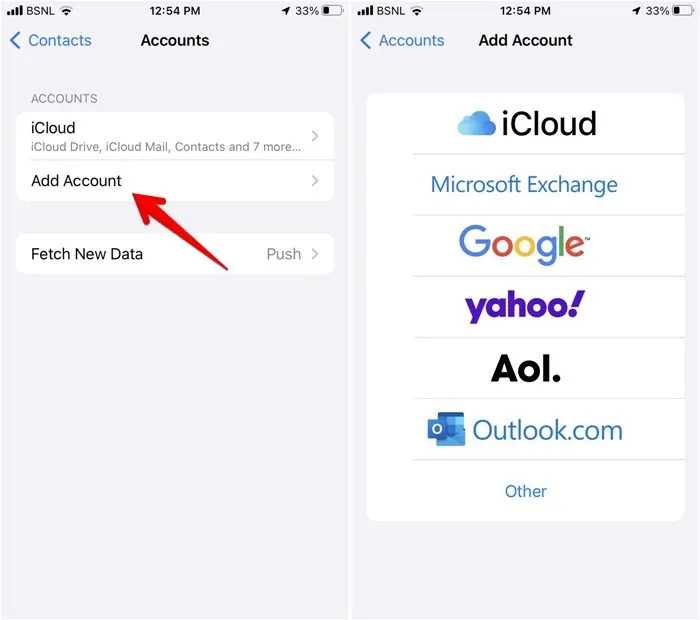

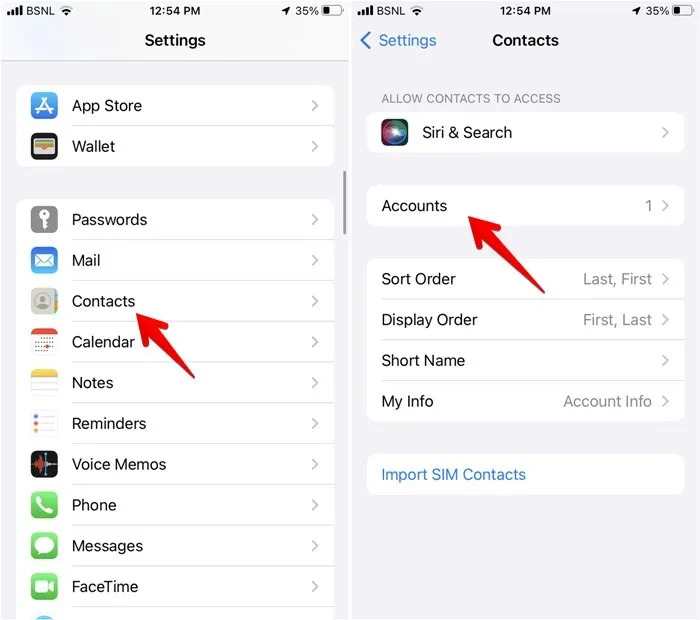

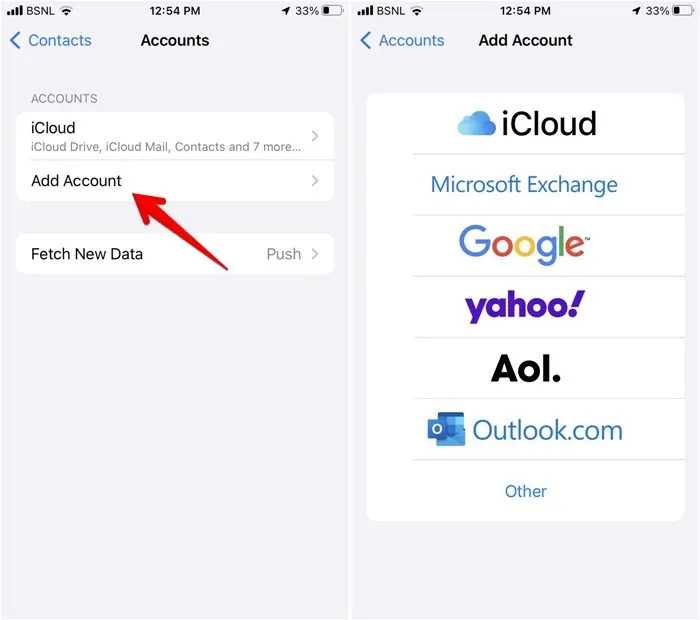

2- سپس، در iPhone خود، به “Settings→ Contacts→ Accounts” بروید.

3- روی «Add Account» ضربه بزنید و Google را انتخاب کنید. حساب Google را که در مرحله شماره 1 برای همگام سازی مخاطبین استفاده کردید، اضافه کنید.

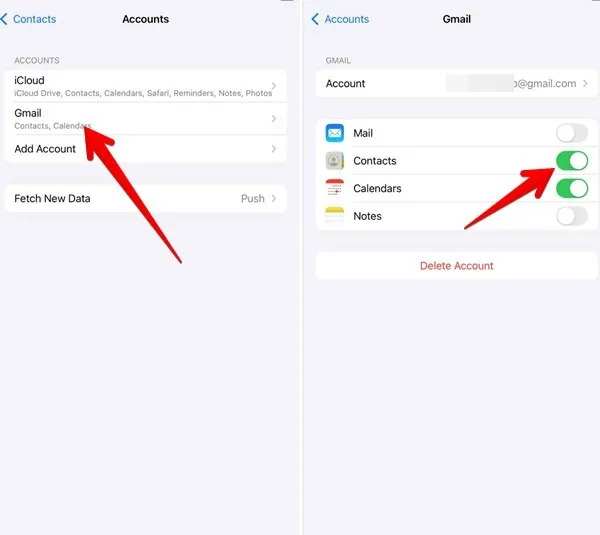

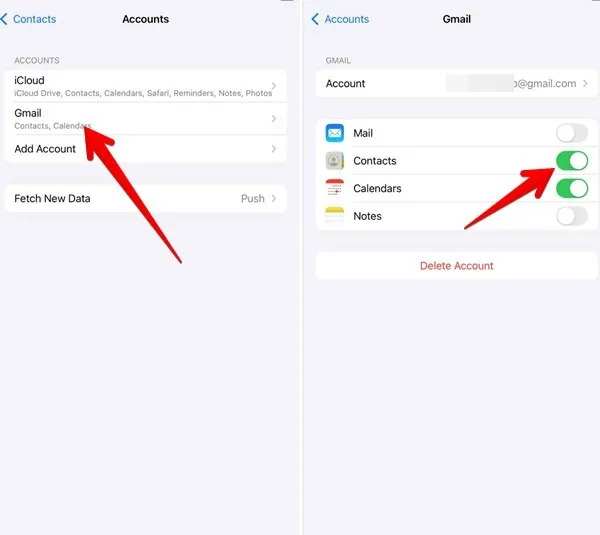

4- هنگامی که حساب اضافه شد، به “Settings→ Contacts→ Accounts” بازگردید.

5- روی Gmail ضربه بزنید و کلید کنار مخاطبین را فعال کنید. کمی صبر کنید تا همه مخاطبین همگام شوند.

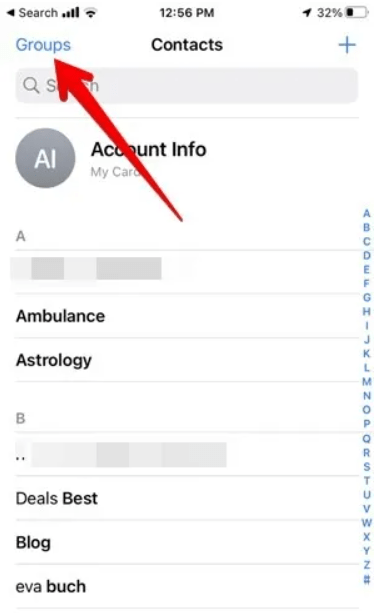

6- برنامه «Apple Contacts» را باز کنید و اکنون باید مخاطبین Google خود را در آن ببینید.

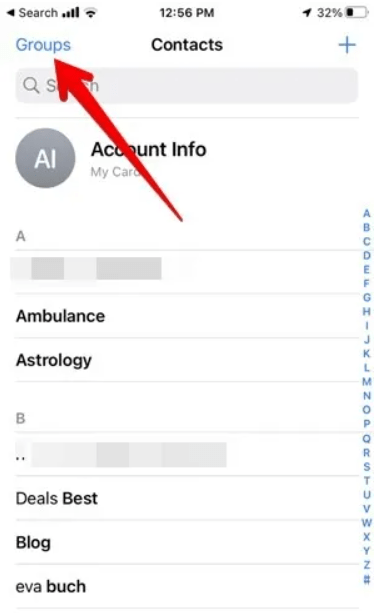

7- اگر مخاطبین Google را نمیبینید، روی Groups در بالا ضربه بزنید و کلید کنار All Gmail را فعال کنید.

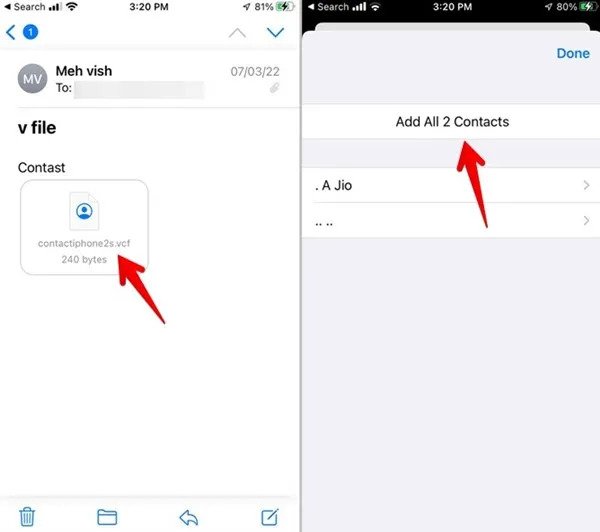

2. صادر کردن مخاطبین از اندروید و وارد کردن به آیفون

این روش شامل صادر کردن مخاطبین از تلفن اندرویدی به عنوان فایل CSV و وارد کردن آن ها به آیفون است.

1- در تلفن Android خود، مراحل شماره 1-4 ذکر شده در بخش اندروید که بالاتر ذکر شد Import and Export را دنبال کنید تا مخاطبین خود را صادر کنید.

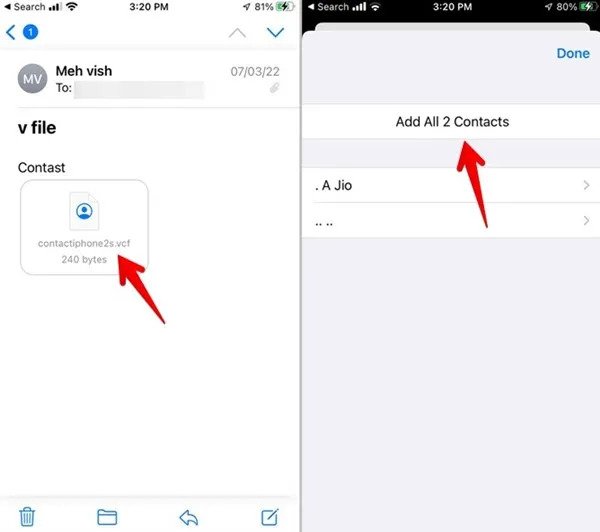

2- سپس، فایل CSV را به گوشی ایفون ارسال کنید.

3- در iPhone خود، ایمیل یا هر برنامه دیگری را که فایل CSV را به آن ارسال کرده اید باز کنید.

4- روی فایل CSV ضربه بزنید تا مخاطبین موجود در آن را مشاهده کنید. سپس، دکمه “Add All Contacts” را بزنید تا آن ها را به دستگاه iOS خود وارد کنید. مخاطبین موجود در فایل CSV به آیفون شما منتقل خواهند شد.

انتقال مخاطبین از آیفون به اندروید

برای کسانی که سیستم عامل iOS دارند، در اینجا نحوه انتقال ایمن مخاطبین خود به دستگاه اندرویدی جدید آورده شده است.

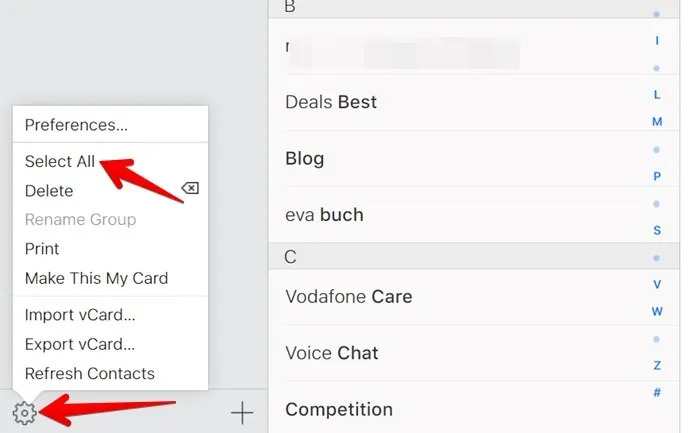

صادر کردن مخاطبین از iCloud و وارد کردن به اندروید

برای صادر کردن مخاطبین از آیفون، ابتدا باید مخاطبین را با iCloud همگام کنید. سپس، از نسخه وب iCloud برای صادر کردن مخاطبین استفاده کنید، مانند آنچه در زیر نشان می دهیم.

1- تنظیمات را در آیفون خود باز کنید.

2- روی نام خود در بالا ضربه بزنید و گزینه iCloud را بزنید.

3- به پایین اسکرول کنید و کلید کنار مخاطبین را فعال کنید.

4- اکنون از مرورگر رایانه خود به iCloud.com بروید و با همان Apple ID که در آیفون شما ثبت شده است وارد شوید.

نکته: اگر رایانه شخصی ندارید، میتوانید از برنامههای شخص ثالث مانند پشتیبانگیری My Contacts، MCBackup، Contacts Backup Share و غیره برای ایجاد یک فایل CSV در iPhone خود استفاده کنید.

5- روی Contacts کلیک کنید.

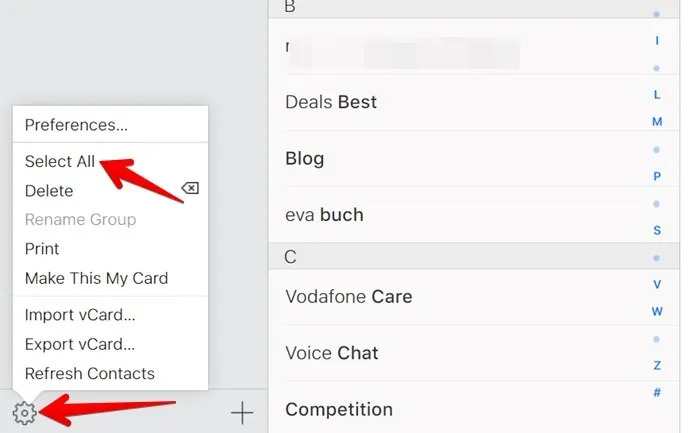

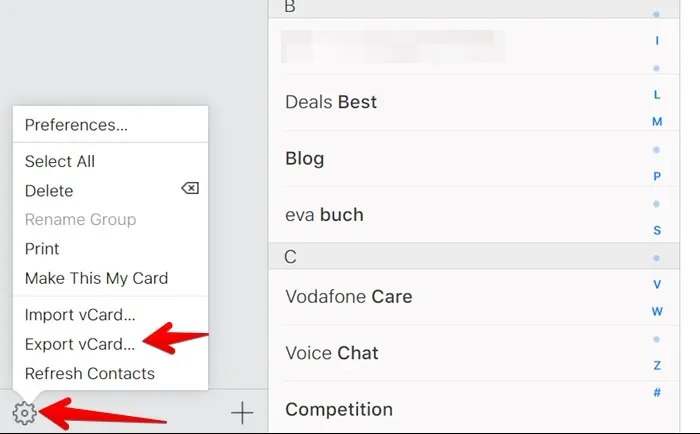

6- روی نماد چرخ دنده تنظیمات در پایین کلیک کنید.

7- برای انتخاب همه مخاطبین، گزینه “Select All” را از منو انتخاب کنید.

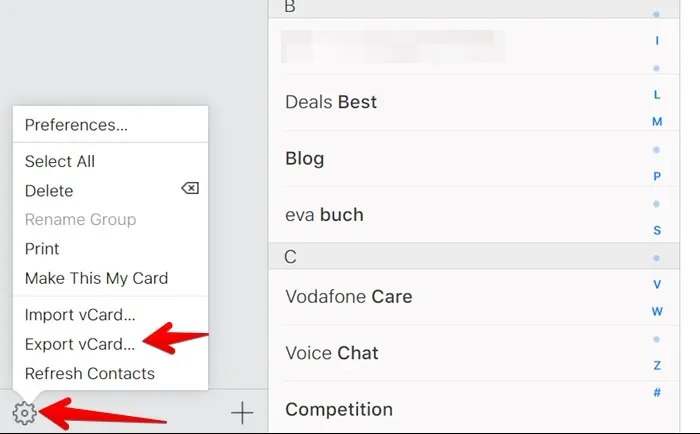

8- دوباره روی همان نماد تنظیمات کلیک کنید.

9- از میان گزینه های موجود، روی «Export vCard» کلیک کنید.

10- فایل CSV را در رایانه خود دانلود کنید.

11- فایل CSV را از طریق ایمیل یا هر روش دیگری به گوشی اندرویدی خود ارسال کنید.

12- اکنون در گوشی اندرویدی خود، روی فایل CSV که در مرحله 9 دریافت کرده اید ضربه بزنید تا آن را در گوشی خود دانلود کنید.

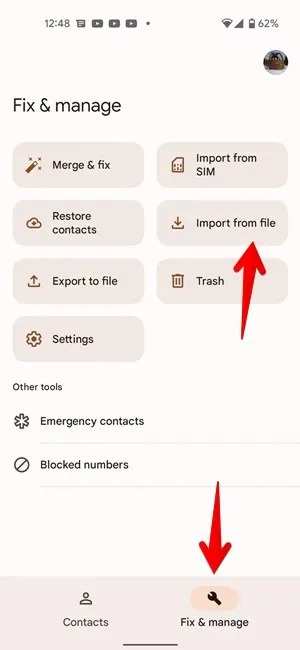

13- برنامه Google Contacts را باز کنید.

14- روی «Fix & Management» در پایین ضربه بزنید.

15- روی “Import from file” بزنید.

16- برای افزودن مخاطبین آیفون به اندروید، فایل CSV را از مرحله 10 انتخاب کنید.

انتقال مخاطبین از آیفون به آیفون

اگر به تازگی به یک دستگاه iOS جدید خریده اید، برای انتقال مخاطبین خود یک گزینه ساده در اختیار دارید.

استفاده از iCloud Sync

انتقال مخاطبین از آیفون به آیفون بسیار آسان است. شما فقط باید به همان Apple ID در هر دو آیفون وارد شوید.

1- تنظیمات را در اولین آیفون خود باز کنید.

2- روی نام خود در بالا ضربه بزنید و به iCloud بروید.

3- کلید کنار مخاطبین را فعال کنید. این باید مخاطبین آیفون شما را با iCloud همگام سازی کند.

4- اکنون، در آیفون دوم خود، مراحل 1 تا 3 را تکرار کنید. این باید مخاطبین را از اولین آیفون به آیفون جدید همگام سازی کند. لطفا مطمئن شوید که همان Apple ID را در گوشی دوم نیز اضافه کرده اید.

این روش مخاطبین را با یکدیگر همگام نگه می دارد. اگر نمیخواهید این اتفاق بیفتد، پس از اینکه همه مخاطبین در آیفون دوم شما ظاهر شدند، کلید کنار مخاطبین در مرحله شماره 3 را در تلفن اول خاموش کنید.