بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...همه چیز در مورد فایروال میکروتیک – قسمت اول

یکی از مهمترین قابلیت های میکروتیک بهره گیری از فایروال یا همان دیواره آتش بر پایه کرنل بهینه سازی شده لینوکسی بهمراه مجموعه NetFilter است . فایروال میکروتیک امکان تعریف رول های مختلف بر اساس پارامتر های متعدد را در اختیار مدیر شبکه قرار می دهد که همن امر سبب شده تا امروزه روترهای میکروتیک به عنوان فایروال نرم افزاری و سخت افزاری محبوب و ارزان قیمت شناخته شوند. برای درک بهتر اصول و قوائد نحوه کار دیواره آتش میکروتیک باید اصول Netfilterr در لینوکس مورد بررسی قرار گیرد.

دیواره آتش میکروتیک متشکل از مجموعه ای از زنجیره ها و زنجیره ها تشکیل شده از چندین جدول با کاربرد مختلف می باشند.

زنجیره های کلی عبارتند از:

- زنجیره PreRouting

- زنجیره Forward

- زنجیره Input

- زنجیره Outout

- زنجیره PostRouting

جدول های کلی شامل:

- جدول Mangle

- جدول Nat

- جدول Filter

نکته۱: تعداد زنجیره ها در لینوکس قابل افزایش هستند ولی در میکروتیک این امر امکان پذیر نیست.

نکته۲: هر زمان بسته ای وارد میکروتیک شود، از این زنجیره ها عبور کرده و در جدول ها مورد پردازش قرار می گیرد.

نکته۳: لازمه ی دانستن چگونگی تنظیمات دیواره آتش میکروتیک داشتن درک خوب نسبت به مراحل گذر بسته ها از زنجیره ها و جدول های مختلف می باشد.

مراحل گذر بسته در شکل زیرآورده شده است:

سوال مهم که در اینجا مطرح می شود اینست که بسته ها چگونه و از چه زنجیره هایی عبور می کنند؟

در هنگام بررسی زنجیره ها می بایست به این نکته توجه داشته باشید که یک بسته از همه ی زنجیره ها عبور نمی کند و با توجه به این که بسته متعلق به خود سیستم می باشد یا سیستم دیگری، مراحل عبور از زنجیره ها متفاوت می باشد.

همانطور که در شکل مشخص شده است، بلافاصله بعد از اینکه بسته ای به میکروتیک برسد، فارغ از اینکه متعلق به کجاست و به کجا می رود، ابتدا وارد زنجیره Prerouting می شود. بعد از این وارد مرحله مسیریابی شده و مقصد بعدی بسته و جهت حرکت بسته مشخص خواهد شد.

اگر بسته متعلق به سیستم دیگری باشد وارد زنجیره Forward شده و سپس زنجیره Postrouting را طی می کند.

اگر بسته متعلق به خود میکروتیک باشد ابتدا وارد زنجیره Input شده و پردازش های داخلی بر روی آن صورت می گیرد.

اگر آغازگر بسته ای خود میکروتیک باشد ابتدا وارد زنجیره Output شده و سپس زنجیره Postrouting را طی می کند.

اشتباه رایج اکثر افراد در این است که تصور می کنند زنجیره Input و Output بر روی بسته هایی که متعلق به میکروتیک نیست نیز اثرگذار است در حالیکه اگر به شکل ۱ به دقت نگاه شود، متوجه خواهید شد که برای بسته های عبوری، این دو زنجیره پردازشی صورت نخواهند داد. در شکل ۲ مسیرهای مختلف توضیح داده شده در بالا با رنگ های متفاوت آورده شده است.

قبل از بررسی عملکرد جدول در زنجیره ها نیاز است که ساختار بسته ها را بخوبی بشناسید. مهمترین بخش بسته هدر می باشد که ساختار آن در شکل ۳ آورده شده است.

هدر در ابتدای بسته قرار می گیرد و شامل فیلدهایی می باشد که اطلاعات مربوط به بسته مانند آدرس مبدا و مقصد، درگاه مبدا و مقصد و… در آن قرار می گیرد. در واقع مسیریابها، سوییچ ها و دیگر دستگاه ها با بررسی هدر بسته ها به اطلاعاتی راجب آنها دست پیدا می کنند و عملیات مورد نیاز را بر روی آنها انجام می دهند.

در زنجیره ها با بررسی آدرس مقصد در فیلد Destination Address زنجیره بعدی مشخص می شود و از فیلد Source Address مشخص کننده اینست که آغاز گر بسته میکروتیک یا سیستم دیگری در شبکه بوده است.

جدول Mangle

جدول منگل در تعریف ساده برای دستکاری بسته ها مورد استفاده قرار می گیرد و سه هدف عمده را دنبال می کند:

- TOS

- TTL

- Mark

- TOS

از طریق منگل می توان فیلد TOS – Type of Service هدر بسته را تغییر داد. این تنظیم در اکثر روتر ها، فایروال ها و … بی تاثیر است مگر اینکه در سیاست های تنظیماتی در مسیریابی، پینگ، QOS و … مورد استفاده قرار گیرد.

TTL

از طریق منگل می توان فیلد TTL – Time To Live در هدر بسته را تغییر داد. فیلد TTL برای این منظور است که بسته های سرگردان بعد از مدتی از بین برند، بدین ترتیب که بسته از هر روتر (به اصطلاح HOP) که عبور می کند، یکی از مقدار TTL کم می شود تا نهایتا مقدار آن به صفر برسید و بسته از بین برود. در صورتیکه از TTL استفاده نمی شد، حلقه هایی با تکرار بی نهایت اتفاق می افتاد که با گسترش سریع این حلقه ها، به مرور کل شبکه از فعالیت باز می ایستاد.

یکی از کاربردهای تغییر TTL این است که با تعییر TTL می توان عملیات هایی که در شبکه ما رخ می دهد را تا حدودی مخفی کرد. بعضی خرابکاران از طریق مقدار TTL به نوع سیستم عامل یا دستگاه های موجود در شبکه پی می برند یا سرویس دهندگان اینترنت از طریق TTL می توانند متوجه شوند که آیا سرویس گرفته شده بین چندین سیستم به اشتراک گذاشته شده است یا خیر.

جدول منگل این قابلیت را دارد که از طریق آن بسته ها را نشانه گذاری کرد و از این نشانه ها می توان در پینگ، مسیریابی و کنترل پهنای باند استفاده کرد.

جدول NAT

جدول NAT – Network Address Translation فقط برای ترجمه آدرس در بسته های مختلف مورد استفاده قرار می گیرد. ترجمه آدرس هم می تواند بر روی آدرس مبدا صورت پذیرد و هم بر روی آدرس مقصد.

سه عملیات اصلی جدول NAT عبارت اند از:

- DNAT

- SNAT

- MASQUERADE

- DNAT

عملیات DNAT – Destination Netowrk Address Translation برای ترجمه آدرس مقصد بسته استفاده می شود. بیشترین کاربرد DNAT در محیط های DMZ می باشد.

فرض کنید شبکه ای مطابق شکل ۵ داشته باشید:

کاربری از طریق اینترنت می خواهد وبسایت شرکت واقع در شبکه داخلی با آدرس ۱۰٫۱٫۱۰٫۱۰۰ را مشاهده کند، ولی این آدرس خصوصی است و از طریق اینترنت قابل دسترسی نیست.

راه حل این است که به کاربر آدرس عمومی شبکه یعنی ۲۰۰٫۱۵۰٫۱۰٫۳ که از اینترنت در دسترس است را داده و بر روی میکروتیک بوسیله DNAT آدرس مقصد یعنی ۲۰۰٫۱۵۰٫۱۰٫۳ را به ۱۰٫۱٫۱۰٫۱۰۰ ترجمه کرده تا وبسایت قابل مشاهده گردد.

SNAT

عملیات SNAT – Source Network Address Translation بر خلاف DNAT برای ترجمه آدرس صورت مورد استفاده قرار می گیرد. زمانیکه سیستمی در شبکه داخلی بخواهد به منابع مختلف موجود در اینترنت از قبیل صفحات وب، پست الکترونیکی، سرورهای انتقال فایل و … دسترسی داشته باشد، باید از یک آدرس عمومی برای این منظور استفاده شود، این در حالیست که سیستم در شبکه داخلی از آدرس خصوصی استفاده می کند پس باید آدرس خصوصی به یک آدرس عمومی ترجمه شود که به این عملیات SNAT گویند. علت استفاده از آدرس خصوصی در شبکه ها معمولا به دلایل امنیتی یا کمبود آدرس عمومی می باشد.

MASQUERADE

عملیات MASQUERADE دقیقا همانند SNAT می باشد با این تفاوت که برای هر بار فرخوانی عملیات MASQUERADE برای یک بسته، سیستم بصورت خودکار بدنبال آدرس عمومی که برای ترجمه مورد نیاز است می گردد. پس MASQUERADE بار و عملیات اضافی به سیستم تحمیل می کند، هر چند امتیاز بزرگی نسبت به SNAT دارد و آن اینست که با هر بار تغییر آدرس عمومی، تغییری در عملکرد سیستم به وجود نمی آید.

بعضی از سرویس دهندگان از طریق DHCP ،PPPoE و … اینترنت در اختیار مشترکان قرار می دهند که با هر قطع و وصل شدن ارتباط و سیستم، آدرس عمومی تغییر خواهد کرد، پس ناگریز به استفاده ازMASQUERADE خواهید بود.

جدول Filter

هدف اصلی در جدول Filter، پینگ بسته ها بر اساس سیاست های امنیتی تعریف شده در مجموعه می باشد. در جدول Filter بسته هایی که اجازه عبور دارند و بسته های غیر مجاز که باید Filter شوند تعیین می شود.

حال که اطلاعاتی در ارتباط با زنجیره ها و جدول های تشکیل دهنده آن کسب کردید، مهترین نکته در استفاده از دیواره آتش میکروتیک، انتخاب درست زنجیره و جدول مورد استفاده می باشد. این انتخاب با توجه به کارکرد مورد نظر و شناختی که بعد از معرفی زنجیره، جدول و مسیر عبوری بسته ها بدست آوردید، حاصل می شود.

توجه داشته باشید که ترتیب قرار گیری جدول ها در زنجیره ها مهم می باشد، همیشه در یک زنجیره اولیت با جدولی منگل سپس Nat و در آخر Filter می باشد.

انتخاب زنجیره بر اساس جدول ها

Filter

برای Filter کردن زنجیره های Input ,Output و Forward مورد استفاده قرار می گیرد.

اگر مبدا و مقصد بسته سیستم دیگری جز میکروتیک می باشد از زنجیره Forward استفاده کنید.

اگر مبدا بسته میکروتیک و مقصد سیستم دیگری باشد از زنجیره Output استفاده کنید.

اگر مبدا بسته سیستم دیگر و مقصد میکروتیک باشد از زنجیره Input استفاده کنید.

Nat

اگر می خواهید عملیات SNAT یا MASQUERADE را بکار بگیرید، از زنجیره POSTROUTING استفاده کنید.

اگر می خواهید عملیات DNAT را بکار بگیرید، از زنجیره PREROUTING استفاده کنید.

نکته: در میکروتیک زنجیره Postrouting به SNAT و زنجیره Prerouting به DNAT تغییر نام یافته است.

Mangle

انتخاب زنجیره بر اساس جدول منگل مشکل تر از بقیه جدول ها می باشد و کاملا وابسته به کارکرد بسته، دیگر قوانین تنظیم شده و… دارد. این عدم قطعیت از آنجا ناشی می شود که جدول منگل در واقع یاری رسان دیگر جدول ها یعنی NAT و بخصوص Filter می باشد و بدون توجه به تنظیمات آنها نمی توان از منگل استفاده کرد.

در صورتیکه می خواهید بسته را قبل از مسیریابی دستکاری کنید باید از زنجیره Prerouting استفاده کنید.

همانطور که ترتیب جدول ها در زنجیره مهم می باشد، در هنگام نوشتن قوانین باید به اولویت زنجیره ها که در شکل ۱-۲ بر اساس محل عبور بسته مشخص شده است، نیز توجه کافی داشت.

اگر اولویت قرارگیری و بررسی جدول ها و زنجیره ها مورد توجه قرار نگیرد، احتمال آنکه قوانین نوشته شده بدرستی کار نکنند و تداخل ایجاد شود، وجود خواهد داشت.

فرض کنید بسته ای را در زنجیره Forward , Filter کرده اید، پس نشانه گذاری یا ترجمه آدرس آن در زنجیره Postrouting سودی نخواهد داشت.

پایان قسمت اول

جلوگیری ناخواسته از حملات سایبری WannaCry

Hero Researcher

به گزارش خبرگزاری CNN در این هفته، یک محقق بدافزار ناشناس از حمله سایبری سراسری که 100 کشور را هدف خود قرار داد "ناخواسته" جلوگیری نمود. این محقق ۲۲ ساله که اسم مستعار او"MalwareTech" میباشد درواقع به یک قهرمان اینترنتی تبدیلشده است چون تلاشهای او باعث شد که از توزیع باج افزار WannaCry جلوگیری شود.

این فرد در انگلستان زندگی میکند و هیچگونه مشخصاتی از خود ارائه نداده است. او در روز شنبه صبح (23/02/1396)اطلاعاتی انتشار دارد که در آن گفت چگونه از توزیع این نرمافزار جلوگیری نموده است. باج افزار موردنظر بانام WannaCry کنترل بسیاری از کامپیوترها را در دور دنیا به دست گرفت و درخواست پرداخت صدها دلار برای رمزگشایی فایلهای آنها را کرده است. این حمله از طریق یک آسیبپذیری در ویندوزهای 7 و 8 صورت گرفت که اخبار آن در ماه آوریل انتشار یافت و به نظر میرسد که توسط یکی از ابزارهای هک سازمان NSA بوده است.

Malware Tech یک دومین ثبتنشده را در بدافزار WannaCry پیدا کرد و آن را برای کمتر از ۱۱ دلار خریداری نمود. سپس این دومین را به سمت یک یا سروری که ترافیک بدافزاری را جمعآوری و تحلیل میکنند هدایت نمود. چیزی که این محقق ناگهان متوجه شد این بود که اسم این دومین دارای یکسری تصادفی از مجموعه حروف و اعداد بود که kill-switch باج افزار بود و روشی بود که بتوان باج افزار را کنترل کرد.

این محقق را مردم و کارشناسان آنلاین تشویق میکنند و میگویند که او کمک کرد که ابعاد توزیع باج افزار را کاهش دهد، ولی او خود را یک قهرمان نمیداند. در مصاحبهای با خبرگزاری CNN، این محقق گفت: من نمیدانم چه کردهام که آنقدر مهم بوده و حالا تشکر زیادی از افراد مختلف دریافت کردهام. همه از من قدردانی میکنند اما پیشنهاد کاری نداشتم و درجایی که هستم راحتم. ما دریافتیم که این دومین قرار بود که ثبتنشده باشد و بدافزار روی عدم کشف دومین حساب بازکرده بود پس با ثبت کردن آن هرگونه آلودگی دیگر قطع شد.

این کار فقط از یک نسخه این باج افزار جلوگیری میکند و نسخههای دیگری از آن وجود دارد که با این دومین ارتباط نمیگیرند و میتوانند توضیح شوند. سیستمهایی که بهروز هستند درگیر این باج افزار نخواهند شد. با تحلیل کلید امنیتی این باج افزار میتوان برداشت کرد که مجرمین سایبری غیرحرفهای هستند چون از چنین kill-switch سادهای استفاده کردهاند. احتمال حملات نسخههای دیگر این نرمافزار بسیار بالا است و ممکن است این حملات در روزهای آینده آغاز شوند.

راهکار نوین مدیریت شبکههای بیسیم

نرم افزار ezMaster از سری نیوترون (Neutron) ساخت شرکت EnGenius پاسخی به تمام چالش های مدیریت نرم افزاری شبکه است. این نرمافزار با مشارکت کنترلرهای WLAN و AP های موجود، یک راهکار جامع در مدیریت نرمافزاری شبکه در سطح اینترپرایز است که با هزینهای بسیار ناچیز و بدون هیچ انحصاری در اجرا، در دسترس همگان است. مقیاس پذیری بالا بدون در نظر گرفتن حجم شبکه با راهکار مدیریت WLAN: این نرمافزار با بستر WLAN به تمامی Managed Service Provider ها این قابلیت را میدهد که چندین شبکه گسترده مجزا را با بیش از ۱۰۰۰ اکسس پوینت و سوییچ و ۱۰۰۰۰ کاربر همزمان، تنها از یک نقطه مدیریت و رهبری نماید.

اهمیتی ندارد که حجم و گستردگی شبکه چه اندازه است؛ زیرا این نرمافزار در کنترل شبکه شما به اندازه کافی منعطف است؛ به طوریکه علاوه بر قابلیت کنترل هر AP به تنهایی میتواند از طریق سوییچ کنترلر نیز AP ها را کنترل نماید؛ همچنین از طریق مجازی و از فواصل بسیار دور و توسط اینترنت یا Cloud، قابلیت مدیریت و کنترل شمار نامحدودی از AP ها را داراست. این نرمافزار، راندمان گسترش شبکه وتوانایی مدیریت آن را بدون محدودیت جغرافیایی تا بیشترین حد انتظار بالا میبرد. قابلیتهایی همانند رومینگ ، هدایت کاربران دارای باند ۵GHz به سمت این باند ، تنظیم ترافیک باند و … در این نرم افزار وجود دارد.

قابلیت نصب و بهره برداری سریع، همراه با امنیت بالا: برای کاهش زمان لَختی سختافزاری سیستم، محصولات اینجینیوس و نرمافزار مورد نظر، قابلیت نصب سریع را دارا هستند. بدیهی است بهکارگیری چنین نرمافزاری، بدون نیازبه آموزش پیچیده، در وقت و هزینه بسیار صرفهجویی مینماید. ویژگی بارز این نرمافزار، نگاه به توسعه محتمل در بستر نرمافزاری و سختافزاری در آینده را دارا است و تمامی تمهیدات بروزرسانی نرمافزاری و سختافزاری را در خود نهادینه ساخته است. این ویژگیها و مدیریت لایه ۳ تقریباً بی نظیر و خاص محصول شرکت است.

از طرف دیگر، این محصول و سختافزارهای مرتبط، توانسته امنیت شبکه را در سطوح مختلف ارتباطات شبکه و وایفای با رمزنگاری پیشرفته، فراهم کنند. توانایی این نرم افزار در تدوین گزارشها و رصد اطلاعات در حوزه رفع مشکل، اعلام خطا و هشدار تهاجم، کمنظیر است.

قابلیت آمارگیری : نرمافزاربا قابلیت نمایش نمودار، به راحتی آمار کاربران را در دورههای روزانه، هفتگی و ماهانه هر دستگاه تحت کنترل را نشان میدهد؛ ضمن آنکه قابلیت نمایش به لحظه و آنی نرخ دادههای ارسالی را نیز داراست.

قابلیت بصری سازی : این نرمافزار با ایجاد گروههای متفاوت و با گرفتن Mac Addressss محصولات قابل پشتیبانی، توانایی رصد دستگاههای متصل و بررسی آخرین وضعیت آنها را در سطح حجم نرخ دادههای ارسالی، آخرین بروزرسانی و نمایش توپولوژی اتصال با شماره پورت و IP Addresss را داراست. میتوان نقشه ساختمانی که AP در آن نصب شده است را به همراه پلان طبقه مورد نظر، بارگذاری کرد تا در صورت بروز مشکل، همواره مرجع مستند خاصی برای بررسی پوشش وایفای و کالیبره کردن آن باشد.

قابلیت بروزرسانی گسترده : فایل بروزرسانی نرم افزار دستگاه میتواند یا به صورت مستقیم در خوددستگاه بارگذاری شود یا نرمافزار به طور خودکار، سرور اصلی را برای بروزرسانی جستجو کند تا هر دستگاه متصل به آن را نصب و به کارگیری نماید.

پشتیبانی از هات اسپات وایفای: با استفاده از پورتال انحصاری ، نرمافزار مورد نظر، با ایجاد صفحه ورود مشخص با طراحی و لوگوی دلخواه شما و با اسم و پروفایل منحصر به فرد، به هنگام استفاد کاربر از شبکه وایفای، امکان دسترسی به هات اسپات را در محصولات سری EWSS با سطوح دسترسی مختلف میدهد. این ارجاع میتواند به صورت هدایت شده به آدرس خاصی و با زمانبندی خاص، که قابل تنظیم است؛ اگر مایل باشید، میتوانید حساب کاربری ویژه مهمان را با عنوان و اسم رمز خاص تولید کنید و در این حالت، میهمانان میتوانند به شبکه، دسترسی پیدا کنند.

قابلیت مانیتورینگ پیشرفته: با یک کلیک، میتوانید تمامی کاربران فعال هر دستگاهی را در لیستی مشاهده کنید و اگر کاربری بنا به هر دلیلی طبق مقررات عمل نمیکند، او را از دسترسی منع یا از لیست خارج کنید. این کنترل بسیار پیشرفته است و تا سطح کنترل حجم دادههای ارسال و دریافت هر دستگاه نیز می باشد.

هزینه و ارزش افزوده: محصولات اینجینیوس و راهکارهای پیادهسازی شرکت، همواره براساس طراحی بهینه با قیمت مصوب کارخانه صورت میگیرد. با توجه به اینکه نرمافزار مدیریت، حق انحصار و کپیرایت در بهرهبرداری از آن را ندارد، تمامی استفادهکنندگان و Managed Service Providerها بهراحتی از ارزش افزودهای در تجارت محصول خود و رشد پایدار برخوردار خواهند بود.

ویژگی های بارز نرم افزار در یک نگاه

ساختار طراحی جایگزین (Redundant)، مدیریت متمرکز AP ها، انتخاب خودکار کانال، جهتدهی باند و رومینگ سریع، شکلدهی ترافیک، مانیتورینگ جامع، نمایش گرافیکی گزارشها، قابلیت بروزرسانی Firmware، دسترسی به مرکز از راهدور و سایر پروسههای رایج در شبکه.

مکانهای پیشنهادی جهت به کارگیری: سازمان های با جغرافیای اداری وسیع، مراکز درمانی، موسسههای آموزشی و مدارس، MSPP ها، هتلها و اقامتگاههای تفریحی، املاک و مستغلات هوشمند

آلودگی جهانی باج افزار WannaCry با استفاده از حفره موجود در وصله امنیتی ویندوز

در سال های اخیر، باج افزارها موجب پیدایش عمده ترین اختلالات و حملات سایبری در سراسر جهان شده اند. نشت اخیر و گسترده اطلاعات از آژانس امنیت ملی آمریکا (NSA) به بیرون با سوء استفاده از حفره EternalBlue توسط مجرمان سایبری موجب گسترش باج افزار WannaCry در سراسر جهان شده است. آسیب پذیری سیستم عامل ویندوز با شناسه MS-17-010 توسط گروه بدنام دلال سایه در ۱۴ آوریل ۲۰۱۷ افشا شد. این آسیب پذیری بیشتر نسخه های دسکتاپ (رایانه شخصی) و سرور مایکروسافت ویندوز را تحت تاثیر قرار می دهد که از وصله امنیتی ماه مارس ۲۰۱۷ مایکروسافت استفاده کردند. گرچه سیستم هایی که هنوز اقدام به نصب این وصله نکرده اند نیز توسط باج افزار WannaCry و با استفاده از رفتار کرم مانند برای یافتن سیستم های آسیب پذیر در درون شبکه مورد استفاده قرار می گیرند.

نشت اخیر و گسترده اطلاعات از آژانس امنیت ملی آمریکا (NSA) به بیرون با سوء استفاده از حفره EternalBlue توسط مجرمان سایبری موجب گسترش باج افزار WannaCry در سراسر جهان شده است. آسیب پذیری سیستم عامل ویندوز با شناسه MS-17-010 توسط گروه بدنام دلال سایه در ۱۴ آوریل ۲۰۱۷ افشا شد. این آسیب پذیری بیشتر نسخه های دسکتاپ (رایانه شخصی) و سرور مایکروسافت ویندوز را تحت تاثیر قرار می دهد که از وصله امنیتی ماه مارس ۲۰۱۷ مایکروسافت استفاده کردند. گرچه سیستم هایی که هنوز اقدام به نصب این وصله نکرده اند نیز توسط باج افزار WannaCry و با استفاده از رفتار کرم مانند برای یافتن سیستم های آسیب پذیر در درون شبکه مورد استفاده قرار می گیرند.

ایجاد خرابی WannaCry در سراسر جهان

این باج افزار در حال حاضر سازمانهای بزرگ در اسپانیا، انگلستان، چین و دیگر کشورها از جمله هند را هدف قرار داده است. این سازمانها عبارتند از کلینیک ها و بیمارستان در انگلستان، شرکت های مخابراتی، گاز، برق و دیگر سازمانهای خدماتی. بسیاری از دانشگاه ها در چین نیز هدف حمله قرار گرفته اند.

در آزمایشگاه امنیتی کوییک هیل، تاکنون بیش از ۳۰۰۰ حملات باج افزاری WannaCry شناسایی شده اند که در حدود ۲۴۵۰ مورد از هند بوده است. کوییک هیل با موفقیت از این حملات در برابر رمزنگاری اطلاعات کاربران دفاع کند.

باج افزار WannaCry چگونه کار می کند؟

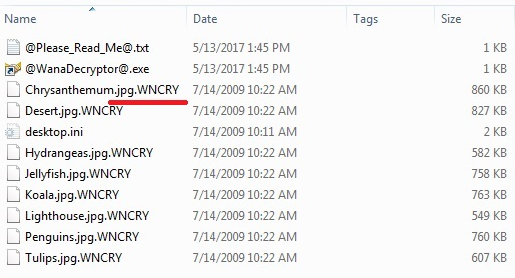

زمانی این حمله انجام می شود که سیستم ها با استفاده از سرویسهای SMB به یک شبکه متصل گردند. این سرویس ها با استفاده از حفره EternalBlue مورد حمله قرار گرفته و با استقرار باج افزارWannaCry و سپس اجرای موفقیت آمیز آن باعث رمزگذاری فایل های کاربران می شوند. هنگامی که فایل ها رمزگذاری شدند، پسوند WNCRY به همه فایل های رمزگذاری شده می افزاید.

تصویر ۱: فایل های رمزگذاری شده توسط باج افزار WannaCry

پس از استفاده موفقیت آمیز از حفره، فایل های زیر را به سیستم می افزاید:

- C:\ProgramData\<random_alphanumeric>\@WanaDecryptor@.exe

- C:\ProgramData\<random_alphanumeric>\tasksche.exe

- C:\ProgramData\<random_alphanumeric>\taskdl.exe

- C:\ProgramData\<random_alphanumeric>\taskse.exe

ضمناً باج افزار WannaCry برای اینکه به صورت دائمی در سیستم باقی بماند، مدخل های آلوده رجیستری زیر را وارد می کند تا بتواند بعد از هر راه اندازی مجدد سیستم، مجددا آلودگی را گسترش دهد.

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

- “xwjfzbtm432″=”\”C:\\ProgramData\\<random_alphanumeric>\\tasksche.exe\“”

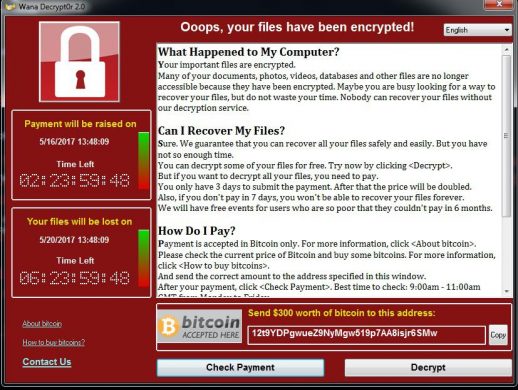

پس از رمزگذاری موفق، هشدار زیر را به کاربر نشان می دهد که حاوی دستورالعمل های لازم برای بازیابی فایل های رمز شده می باشد. برای ایجاد رعب و وحشت شمارش معکوس نشان داده می شود و از قربانی درخواست پرداخت باج میکند. در غیر این صورت تهدید می کند که تمام داده های رمزگذاری شده را حذف می کند. WannaCry نشان می دهد پیام هشدار باج افزار در زبان منطقه جاری است.

تصویر ۲: پیام هشدار باج افزار WannaCry

تصویر ۲: پیام هشدار باج افزار WannaCry

چگونه کوییک هیل در برابر باج افزار WannaCry محافظت می کند؟

محافظ ضد ویروس کوییک هیل با موفقیت و بدون نیاز به دخالت کاربر، فایل های مخرب رمزگذاری را با عنوان TrojanRansom.Wanna”” شناسایی و پاک سازی می کند.

تصویر ۳: پیام هشدار محافظ ضد ویروس کوییک هیل

تصویر ۳: پیام هشدار محافظ ضد ویروس کوییک هیل

سامانه رفتارشناسی پیشرفته کوییک هیل به صورت فعالانه و پیشگیرانه، با موفقیت فعالیت این باج افزار را بر اساس رفتار آن شناسایی می کند. در این وضعیت، کاربر باید بر روی دکمه BLOCK کلیک کند تا فعالیت رمزگذاری مسدود شود.

تصویر ۴: اعلان سامانه رفتارشناسی پیشرفته کوییک هیل

تصویر ۴: اعلان سامانه رفتارشناسی پیشرفته کوییک هیل

تکنولوژی ضد باج افزار کوییک هیل نیز با موفقیت فایل فعالیت رمزگذاری باج افزارWannaCry را شناسایی می کند:

تصویر ۵: شناسایی فعالیت رمزگذاری توسط ضد باج افزار کوییک هیل

تصویر ۵: شناسایی فعالیت رمزگذاری توسط ضد باج افزار کوییک هیل

توصیه هایی برای کاهش حملات باج افزاری:

آزمایشگاه امنیتی کوییک هیل، برای کاهش خطر ابتلا به آلودگی باج افزاری WannaCry توصیه اکید می کند که اقدامات زیر را انجام دهید:

- نصب وصله های امنیتی (Patch) مایکروسافت برای آسیب پذیری هایی که توسط این باج افزار استفاده می شوند.

- پشتیبان گیری منظم از اطلاعات مهم خود و بررسی دوره ای که مطمئن شوید اطلاعات پشتیبان گیری شده، به درستی تولید شده و قابل بازیابی هستند.

- مطمئن شوید که راهکارهای امنیتی در همه کلاینتهای شبکه وجود داشته باشد.

- همیشه نرم افزار های امنیتی نصب شده را به روز رسانی کنید و آخرین امضاهای منتشره را اعمال نمایید.

- انجام اسکن کامل سیستم با استفاده از نرم افزار های امنیتی نصب شده.

- اجتناب از کلیک کردن بر روی لینک و باز کردن فایل پیوست ایمیل از منابع ناشناخته و مشکوک.

برای دریافت وصله های امنیتی مایکروسافت به سایت زیر مراجعه فرمایید:

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

باج گیر WannaCry

باجگیر WannaCry به علت استفاده از روش مخفی و لو رفته NSA جهت انتشار و آلوده کردن سیستمها بسیار خطرناک است و تنها ظرف ۴۲ساعت بیش از ۰۷ هزار کامپیوتر را در ۹۹کشور جهان آلوده کرده است که سازمانهای مطرحی مانند FedEx آمریکا، NHS انگلستان و ... وجود دارند. تمام سازمانهای امنیت رایانه و خبرگزاریهای مرتبط درباره این باجافزار هشدارها و اطلاعیههایی منتشر کردهاند. این باجگیر از یک حفره بسیار خطرناک در سیستم اشتراک فایل ویندوز استفاده کرده، و تنها اگر Sharing File یک سیستم باز باشد قادر به آلوده کردن آن است. حفره مزبور در تمامی نسخ ویندوز از XP تا ده و از سرور۴۷۷2 تا سرور ۴۷02 وجود دارد. البته دو ماه پیش میکروسافت وصلهای برای این حفره منتشر کرده است اما اغلب سیستمها هنوز این وصلهها را نصب نکرده و آسیبپذیر هستند. در ایران نیز به علت استفاده از ویندوزهای XP و ۴۷۷2 که دیگر آپدیتی برای آنها منتشر نمیشود و نیز غیرفعال کردن آپدیت ویندوز بخصوص در سازمانها، خطر این بدافزار بسیار جدی است. به علاوه آنکه این باجگیر نیز مانند اغلب باجگیرها دارای علاجی نبوده و اگر سیستم به آن آلوده شود راهی برای برگرداندن اطلاعات وجود نخواهد داشت. در اینجا قصد داریم نکات تکمیلی را برای مدیران شبکه سازمانها ذکر کنیم: ۱- از داده های خود پشتیبان تهیه کنید. سرتیتر همه خبرها در مورد باجگیرها همین یک جمله است. همه میدانیم که اگر مدیر شبکه یک سازمان از اطلاعات خود بکاپ مناسب و بروز نداشته باشد، چه خطر بزرگی در کمین اوست. با این همه گاهی به علت نبود سختافزار یا امکانات مناسب از دادهها پشتیبان تهیه نمیشود. این فرصت خوبی است که به مدیران بالایی دوباره گوشزد کنیم که چقدر تهیه امکانات پشتیبانگیری مناسب و راهاندازی آن مهم است. ۲ -سیستم عاملهای شبکه خود را بروز کنید. بدافزار WannaCry حتی آخرین نسخه ویندوز را نیز آلوده میکند؛ مگر اینکه آن را آپدیت کرده باشید. بنابراین بسیار مهم است که از آپدیت بودن سیستمهای شبکه اطمینان حاصل کنید. توصیه میشود، همه آپدیتها را نصب کنید، اما اگر قصد نصب همه آپدیتها را فعلا ندارید، حداقل آپدیت ۷0۷-MS0۰ را نصب نمایید. دستورالعمل دریافت و اجرای این بروزرسانی روی سیستمها در انتهای این نوشته آمده است. ۳ -از ابزار ضدباج گیر پادویش در کنار ضدویروس خود استفاده کنید. هیچ ضدویروسی به تنهایی نمیتواند جلوی باجگیرها را بگیرد، حتی اگر نمره یک جهانی باشد! حتما باید ابزار مکملی به نام ضدباج گیر داشته باشید. ضدباج گیر پادویش کنار ضدویروس شما نصب میشود، نیاز به آپدیت ندارد و حتی اگر شش ماه است ضدباجگیر پادویش را بروز نکردهاید، باز هم میتواند با تشخیص رفتاری خود جلوی این بدافزار بدقلق را بگیرد. در واقع ضدباجگیر پادویش بدافزار WannaCry را قبل از اینکه این بدافزار حتی تولید شود، تشخیص میداده است! برای نصب ضدباجگیر پادویش در شبکه امکاناتی از قبیل نصب از راه دور یا نصب خودکار و یک کنسول مرکزی مدیریتی وجود دارد که عملیات یافتن سیستمهای بدون محافظت و نصب و تنظمیات در شبکه را آسان میکند. ۴ -از یک ضدویروس قوی و به روز جهت محافظت سیستم خود استفاده کنید. اگرچه باجگیر WannaCry از بهترین ضدویروسها نیز عبور میکند، اما بالاخره ضدویروس خوب ریسک آلودگی شما را کاهش میدهد. بنابراین هرگز سیستم را بدون ضدویروس رها نکنید. ۵ -در صورتیکه امکان آپدیت ندارید، اشتراک فایل ویندوز را غیرفعال کنید. باجگیر WannaCry از مکانیزم Folder Shared ویندوز سیستم را آلوده میکند. این مکانیزم برای دیدن و انتقال فایل درون شبکه به کار میرود. بسیاری از سرورها در سازمان نیازی به فعال بودن این امکان ندارند، و هیچ کلاینتی نیز نیاز به این امکان ندارد. مکانیزمهای Active Directory میکروسافت فقط لازم دارند که اشتراک فایل روی سرور دامین فعال باشد. به همین دلیل و بخصوص در مورد ویندوزهای قدیمی میتوانید با غیرفعال کردن این امکان ریسک خطر را کم کنید. البته این ویندوزها اینقدر مشکل دارند که باید در اولین فرصت آنها را تعویض کنید! ۶ -ویندوزهای قدیمی را کنار بگذارید. اگر هنوز در شبکه شما ویندوز XP یا ۴۷۷2 وجود دارد، دست بجنبانید! این نسخهها منسوخ شدهاند و دیگر آپدیت نمیشوند. حتی ضدباجگیر پادویش روی این سیستمها فاقد مکانیزم دادهبان است و فقط از طریق مکانیزم محافظت اطلاعات خود میتواند دادههای شما را حفظ کند. میدانید که یک لایهی محافظتی کم است و جهت اطمینان نیاز به چند لایه دارید. این ویندوزها در معرض خطر جدی هستند. باز هم اگر نیاز به اقناع مدیران بالادستی جهت تغییر سختافزار رایانههای شبکه یا تهیه نرمافزارهای به روز که با ویندوزهای جدید سازگار باشند دارید، این فرصت خوبی است که یکبار دیگر این موضوع مهم را به آنها گوشزد کنید. ۷ -فایروال خود را تست کنید. اگر از مکانیزم Folder Shared استفاده نمیکنید حداقل میتوانید آن را روی فایروال خود ببندید. برای این کار فرقی نمیکند فایروال ویندوز را استفاده میکنید یا هر فایروال دیگری. دقت کنید که اگر رایانهای دارید که از طریق اینترنت قابل دسترسی است، حتما پورتهای مربوط به Folder Shared یعنی ۲۲4 ،02۰ ،021 و 02۹ باید از بیرون به سرورهای شما بسته باشند. روش نصب آپدیت 0۱0-MS۱۷ طبیعتا ما توصیه میکنیم همواره همه وصلههای امنیتی را نصب کنید و بروز باشید. بهترین راه برای این کار این است که مکانیزم آپدیت خودکار ویندوز فعال باشد و کار کند. اما برای کاربرانی که ویندوزشان به اینترنت متصل نیست، یا به هر دلیلی آپدیت ویندوز را غیرفعال کردهاند، روش زیر جهت نصب آپدیت و جلوگیری از آلودگی WannaCry توصیه میشود: 0 -به صفحه ۷0۷-MS0۰ در سایت میکروسافت مراجعه کنید. ۴- از جدول موجود در این صفحه، شماره نسخه ویندوز خود را با دقت انتخاب کنید. مثلا اگر ویندوز ده دارید، بسته به 2۴ بیت یا 2۲ بیتی بودن سیستم و اینکه آپدیت 0400 یا 02۷۰ هستید یا خیر باید بسته مناسب را انتخاب کنید. نسخه ویندوزتان را میتوانید با زدن همزمان کلیدهایR+Win و اجرای برنامه msinfo2۴ ببینید. اما اگر در مورد نسخه ویندوز خود شک دارید، میتوانید چند آپدیت را دریافت کرده و امتحان کنید. 2- بعد از پیدا کردن شماره نسخه ویندوز، روی آن کلیک کنید. مثلا 0 Pack Service Systems bit-2۴ for ۰ Windows ۲- در صفحه جدید یکباردیگر نام ویندوز خود را پیدا کنید و فایل مربوطه را دانلود کنید. 4- سپس فایل را روی ویندوز خود نصب کرده و در صورت نیاز حتما سیستم را ریستارت کنید. 2- توجه: آپدیتی برای ویندوزها XP و ۴۷۷2 وجود ندارد و این ویندوزها در معرض خطر هستند. تنها راه مقابله برای این ویندوزها بستن Sharing File ویندوز است که در ادامه میآید. روش بستن Sharing File ویندوز در مورد کلاینتها و سرورهایی که نیازی به این سرویس ندارند، یا به علتی )مثلا منسوخ بودن ویندوز XP و ۴۷۷2 )امکان بروزرسانی وجود ندارد، با این روش میتوانید Sharing File را غیرفعال کنید. توجه کنید که این کار نباید روی این سیستمها انجام شود: 0- سیستمهایی که فایل به اشتراک میگذارند؛ ۴- سرورهای Controller Domain( اکتیو دایرکتوری( ؛ 2- هر سروری که از این مکانیزم استفاده میکند )برخی ضدویروسها غیر از پادویش از این روش برای آپدیت استفاده میکنند. یا برخی اتوماسیونهای اداری و مانند آن(؛ ۲- یا سیستمهایی که پرینتر خود را روی شبکه به اشتراک میگذارند اگر هیچ یک از اینها را استفاده نمیکنید، میتوانید Sharing File را به روش زیر غیرفعال کنید: 0- برای ویندوز :XPبه کنترل پنل ویندوز رفته و گزینه Connection Networkرا انتخاب کنید. ۴- برای ویندوزهای هفت به بعد: منوی استارت را باز کرده و دنبال گزینه Connections Network Viewبگردید و آن را باز کنید. 2- در پنجره باز شده روی هر کارت شبکه فعال کلیک راست کرده و Properties را انتخاب کنید. ۲- در پنجره بعدی، گزینه Sharing Printer and File را غیرفعال کنید. حواستان باشد که غیرفعال کردن یک گزینه موقتی است و باید سیستم خود را حتما بروز کنید. در نهایت؛ توصیه اکید ما نصب ضد باجگیر پادویش روی سیستم است، چرا که نه تنها WannaCry را – حتی قبل از اینکه منتشر شود! – تشخیص داده و خنثی می کند؛ بلکه جلوی انواع دیگر باج گیرها را نیز خواهد گرفت. و البته تهیه یک پشتیبان خوب از داده ها نیز هرگز نباید فراموش شود.محققان ژاپنی دستگاهی موسوم به Foop را برای پرورش گیاه در خانه تولید کرده اند

شاید شما هم جزو افرادی باشید که به کشاورزی و پرورش گیاهان خوراکی علاقه بسیاری دارند اما زندگی آپارتمانی این روزها در کلان شهرها مانع از این کار می شود زیرا فضای کافی برای این امر وجود ندارد.

اگر اینگونه است، باید بدانید که خوشبختانه تکنولوژی برای بسیاری از مشکلات آدمی راهکاری دارد و پیرو همین امر، یک شرکت ژاپنی به نام C'estec نیز دستگاهی به نام "Foop" را اختراع و تولید نموده که مشکل یاد شده را مرتفع می نماید.

"Foop"که مخفف دو واژه غذا و مردم است در واقع یک دیوایس هوشمند در اندازه یک تُستر دو طبقه محسوب می گردد و به افراد اجازه می دهد تا گیاهان کوچک و سبزیجات را در آشپزخانه خود پرورش دهند.

این دستگاه مملو از غلاف های اسفنجی مرطوب است که می توانید بذرهای موردنظر را درون آنها کشت دهید. همچنین قادر خواهید بود با جفت کردن این دستگاه با اسمارت فون خود، شرایط پرورش گیاه را پایش نموده و پیش بینی کنید که سبزیجات موردنظرتان چه زمانی به رشد کامل خود خواهند رسید. بعلاوه کاربر می تواند شرایط نوری، گرمائی و رطوبت داخل دستگاه را بنا بر نیاز تغییر داده و گیاهان سالمی پرورش دهد.

در داخل محفظه ی این دستگاه، لامپ های LED، فن های تنظیم دما، حسگرهای CO2 و یک پمپ دستی کوچک برای ایجاد هوا در آب برای رشد بهتر گیاه وجود دارد.

در بخش بیرونی این محفظه نیز یک آیکون سبزرنگ وجود دارد که 20 وضعیت مختلف از رشد گیاه را نمایش می دهد. طراحی خمیده ی این دستگاه نیز حالتی مینیمالیستی به آن بخشیده که به زیبایی بیشتر آشپزخانه هم کمک خواهد کرد.

در آخر اشاره کنیم که Foop از اواخر تابستان امسال با قیمت حدود 360 دلار عرضه خواهد شد. البته این قیمت فقط برای یکصد واحد ابتدائی است و پس از آن شاید هزینه خرید آن افزایش یابد. در ضمن، اندازه و وزن این دیوایس نیز 498×326×320 میلی متر و 8 کیلوگرم اعلام شده است.

محققان ژاپنی دستگاهی موسوم به Foop را برای پرورش گیاه در خانه تولید کرده اند

شاید شما هم جزو افرادی باشید که به کشاورزی و پرورش گیاهان خوراکی علاقه بسیاری دارند اما زندگی آپارتمانی این روزها در کلان شهرها مانع از این کار می شود زیرا فضای کافی برای این امر وجود ندارد.

اگر اینگونه است، باید بدانید که خوشبختانه تکنولوژی برای بسیاری از مشکلات آدمی راهکاری دارد و پیرو همین امر، یک شرکت ژاپنی به نام C'estec نیز دستگاهی به نام "Foop" را اختراع و تولید نموده که مشکل یاد شده را مرتفع می نماید.

"Foop"که مخفف دو واژه غذا و مردم است در واقع یک دیوایس هوشمند در اندازه یک تُستر دو طبقه محسوب می گردد و به افراد اجازه می دهد تا گیاهان کوچک و سبزیجات را در آشپزخانه خود پرورش دهند.

این دستگاه مملو از غلاف های اسفنجی مرطوب است که می توانید بذرهای موردنظر را درون آنها کشت دهید. همچنین قادر خواهید بود با جفت کردن این دستگاه با اسمارت فون خود، شرایط پرورش گیاه را پایش نموده و پیش بینی کنید که سبزیجات موردنظرتان چه زمانی به رشد کامل خود خواهند رسید. بعلاوه کاربر می تواند شرایط نوری، گرمائی و رطوبت داخل دستگاه را بنا بر نیاز تغییر داده و گیاهان سالمی پرورش دهد.

در داخل محفظه ی این دستگاه، لامپ های LED، فن های تنظیم دما، حسگرهای CO2 و یک پمپ دستی کوچک برای ایجاد هوا در آب برای رشد بهتر گیاه وجود دارد.

در بخش بیرونی این محفظه نیز یک آیکون سبزرنگ وجود دارد که 20 وضعیت مختلف از رشد گیاه را نمایش می دهد. طراحی خمیده ی این دستگاه نیز حالتی مینیمالیستی به آن بخشیده که به زیبایی بیشتر آشپزخانه هم کمک خواهد کرد.

در آخر اشاره کنیم که Foop از اواخر تابستان امسال با قیمت حدود 360 دلار عرضه خواهد شد. البته این قیمت فقط برای یکصد واحد ابتدائی است و پس از آن شاید هزینه خرید آن افزایش یابد. در ضمن، اندازه و وزن این دیوایس نیز 498×326×320 میلی متر و 8 کیلوگرم اعلام شده است.

وضعیت فعلی بدافزار Mirai و حملات جدید

Mirai Botnet

به گزارش Imperva Incapsula، بدافزار Mirai در هفته گذشته مجدداً شناسایی شد. این بدافزار در انجام حملات application layer بسیار توانمند است و گونه جدید آن به یک دانشگاه نامبرده نشده حمله نمود. این بدافزار در اوت 2016 کشف شد و یکگونه جدید آن حملات DDoS به مدت 54 ساعت را بر روی یک کالج در آمریکا اجرا نمود. اینگونه از طریق تعداد user-agent ها و عوامل دیگر امضا Mirai شناخته شد. در نسخه پیشفرض Mirai تعداد "5 user-agent" DDoS bot ها پنهان میکنند و در نسخه جدید این تعداد به 30 میرسد. نسخه جدید به نظر میرسد که در اجرا حملات application layer بسیار پیچیده است.

این حمله در روز 28 فوریه 2017 ماه گذشته صورت گرفت و خبر آن در هفته گذشته انتشار یافت. در زمان حمله جریان ترافیک 30000 RSP اندازهگیری شد و این حمله در اوج خود به 37000 RSP رسید که بالاترین رقم از هر نوع و گونه این بدافزار است. این حمله بیش از 2.8 میلیون درخواست تولید نمود. در طول 54 ساعت حملات application layer در کمتر از 6 ساعت دیده شد. محققان نیز شاهد اجرا حملهبر روی اینترنت اشیا (IoT) بودند و وسایلی مانند DVR، روتر و دوربینهای CCTV دچار حمله شدند. ترافیک حملات از 9793 IP در سراسر دنیا بوده و 70% از ترافیک Botnet از 10 کشور منشأ داشتند.

محققان میگویند که بیشتر ترافیک از آمریکا بوده و 18.4% IP ها به داخل مرزهای امریکا رسیدند. درصدهای botnet ها 11.3 از رژیم صهیونیستی، 10.8 از تایوان، 8.7 از هند، 6% از ترکیه، 3.8% از روسیه، 3.2% از ایتالیا و مکزیک، 3% از کشور کلمبیا و 2.2% از بلغارستان بوده است.

در روز بعد حملهای دیگر صورت گرفت و فقط 90 دقیقه ادامه داشت. متوسط ترافیک فقط 15000 RPS بود. بدافزار Mirai در سال گذشته بر روی DYN DNS حملاتی اجرا کرد و باعث shutdown شدن سایتهایی مانند Twitter، Paypal و غیره را شد. همین بدافزار در حملات DDoS یک ترا بایتی بر روی هاستینگ OVH فرانسوی استفاده شد که بزرگترین در تاریخ حملات DDoS به شمار میرود.

حملات DDoS در اینترنت اشیا به مرز هشدار رسید

در پایان دوره ی فعالیت بوت نت میرای Mirai که در اواخر سال گذشته بسیار فعال بود، DDoSاشیا (DoT) که در ان عاملان مخرب از دستگاه های اینترنت اشیا استفاده میکنند تا بوت نت هایی بسازند که حملات وسیعی را رقم میزنند پدیده ای رو به افزایش است.

به گفته A10 نتوورکز(A10 Networks) نمونه های DoT تا حد هشداردهنده ای افزایش یافته حملات اخیر باعث هجوم صدها هزار دستگاه اینترنت اشیا به همه چیز مثل ارائه دهندگان خدمات تا سرویس های بازی و شرکت های رسانه ای و سرگرمی شده اند. در تحقیقی که این مرکز انجام داده است،

مشخص شده که هر روز حدود 3700 حمله ی DDoS انجام میشود و ضرر این حملات برای یک سازمان میتواند هر بار بین 14000 تا 2.35 میلیون دلار باشد. بطور کلی، تقریبا سه چهارم تمام برند ها، سازمانها و شرکت های جهانی (75%) تا کنون مورد حملات DDoS قرار گرفته اند، و وقتی به شرکتی حمله میشود به احتمال 82% این حمله تکرار میشود: 45% شرکت ها شش بار یا بیشتر مورد حمله قرار گرفته اند.

در Q3 2016 شصت و هفت کشور وجود داشتند که مورد حملات DDoS قرارگرفته اند و سه کشور اصلی را چین (72.6%)، امریکا (12.8%) و کره ی جنوبی (6.3%) تشکیل میدادند.

A10 دریافت که امروزه 75% حملات DDoS مسیرهای مختلفی را هدف قرار میدهند و با نسبت 60/40 به برنامه ها یا لایه های شبکه ای یک شرکت حمله میکنند. در عین حال سرویس های DDoS-برای-استخدام به هکرهای سطح پایین توانایی انفجارهای مخرب لایه شبکه ای با طول 30 دقیقه یا کمتر را میدهند. چون حمله های عظیم DDoS اکنون بسیار معمول هستند،

این استراتژی بیرحمانه حمله بطور پایه ای به شرکت ها اسیب میزند. در گذشته 300 Gbps عظیم محسوب میشد، اما امروزه بدلیل وجود بیش از 200 هزار دستگاه اینترنت اشیا الوده که برای ساخت بوت نت های جهانی برای استخدام استفاده شده اند، حملات از 1 Tbps بالاتر رفته اند.

هیچ شغلی در امان نیست. با اینکه 57% حملات DDoS شرکت های بازی کامپیوتری را تحت تاثیر قرار میدهند، هر شرکتی که خدمات انلاین انجام میدهد در معرض خطر قرار دارد. نرم افزار و تکنولوژی 26% ، خدمات مالی 5% ، رسانه و سرگرمی 4% ، اینترنت و تلکام 4% و اموزش 1% اوقات هدف قرار گرفته اند.

باج افزار جدید بیانیه های سیاسی طلب میکند، نه پول

کارشناسان امنیتی در تیم تحقیقاتی واحد42 پالو التو رده ی جدیدی از باج افزار را کشف کرده اند که شرکت های خاورمیانه را هدف قرار میدهد. با اینکه این باج افزار نسبتا ابتدایی و سرشار از ایراد بنظر میرسد، اما دارای عناصر قابل توجهی نیز میباشد.

بجای قفل کردن فایل ها تا زمانی که باج پرداخت شود، قربانی مجبور میشود که بیانیه ای سیاسی بر روی وب سایت خود قرار دهد. بخصوص قربانی بالاجبار زیردامنه ای عمومی ایجاد میکند که نام ان از یک رهبر سیاسی خاورمیانه حمایت کرده و علیه او خشونت برمی انگیزد.

به گفته ی پالو التو این فاکتور باج افزار، و همچنین قربانیان شناخته شده ی ان، نشانگر این است که این یک حمله ی بسیار هدفمند است. تا کنون مشخص شده است که این باج افزار یک سازمان دولتی در خاور میانه را هدف قرار داده، اما جزییات بیشتری توسط پالو التو اعلام نشده است.

با اینکه باج افزارهایی که با مقاصد سیاسی طراحی میشوند پدیده ی جدیدی نیستند، اغلب، حمله های DDoS و انحراف شبکه سیاسی هستند. به عنوان مثال پالو التو اعلام کرده که این نخستین باری است که انها چنین حمله ای را با استفاده از این نوع باج افزار دیده اند.

منابعی در یک شرکت امنیتی دیگر به مجله ی اینفوسکوریتی (Infosecurity) اعلام کرده اند که تا کنون چنین باج افزاری ندیده اند. به محض اینکه RanRan شروع به کار روی دستگاه الوده میکند، پیغام باجی را نمایش میدهد که فرمان ایجاد زیردامنه را میدهد.

علاوه براین یک فایل .txt بر روی این زیر دامنه و یک پیغام که اعلام میکند که هک شده اند و یک ادرس ایمیل که مهاجم از ان برای ارتباط با قربانی استفاده میکند نمایش داده میشود. مهاجمین از یک رمزگشای متقارن (RC4) با یک کلید قابل استفاده مجدد استفاده میکند و زمانی که فایل های مورد نظر رمزگذاری شدند فایل های اصلی پاک نمیشوند.محققان میگویند این بخاطر چند دلیل است.

به عنوان مثال، رمزگذاری روی فایل های سیستمی و فایل های دیگری که توسط پروسه های اجرایی باز میشوند انجام میگیرد. ایراداتی مانند این به واحد 42 کمک کرد که اطلاعات درون باج افزار را رمزگشایی کنند. محققین همچنین دریافتند که RanRan شامل کد قابل دسترسی عموم است تا بتواند فایل ها را رمزگذاری کند. محققان بیان کردند که :"استفاده ی دوباره از کد منبع و اشتباهاتی که قبلا اشاره شد نشان میدهد که این یک خطر نسبتا ساده است.

" با این حال این باج افزار درمورد پنهان شدن روی سیستم الوده خوب عمل کرد و پنجره های با نام ‘task manager’ را جستجو و انها را بست و بدین طریق نابودی بار را سخت تر کرد. همچنین این باج افزار گاها برنامه هایی مثل as Microsoft Outlook, Exchange, SQL, SQL Writer and Microsoft Exchange Information Store را جستجو میکرد و انها را می بست. این باور وجود دارد که این کار با هدف جلوگیری از قطع پروسه کد گذاری که در اثر دسته های باز مرتبط با این برنامه ها اتفاق می افتند انجام شده است. در پایان واحد 42 می افزاید:" RanRan نشانگرتغییر جالبی در تاکتیک باج افزاری است.

در عوض انگیزه های کاملا اقتصادی، این باج افزار روش هکتیویسم را در پیش میگیرد و تلاش میکند که یک سازمان دولتی در خاورمیانه را مجبور به صدور بیانیه های منفی در مورد رهبر خود کند.