بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...ویژگی های جدید و فوق العاده ویندوز سرور ۲۰۱۶ – قسمت دوم

بهروزرسانیهای قدرتمند در AD DS و AD FS

با تمرکز ویژهای که ویندوز سرور ۲۰۱۶ بر کلاود دارد، طبیعی است ویژگیهای جدیدی به AD DS ( سرنام Active Directory Domain Services) و AD FS (سرنام Active Directory Federation Services) در این زمینه افزوده شود. اکتیو دایرکتوری یکی از مهمترین سرویسهای مورد استفاده در شبکههای سازمانی به شمار میرود. همین موضوع باعث شده است تا علاوه بر فراهم آوردن سرویسهای تصدیق هویت و مجوزدهی، یک سری قابلیتهای محبوب را در اختیار سازمانها قرار دهد که جزء ویژگیهای عادی آن به شمار میرود. در مجموع، بیشتر ویژگیهایی که به ویندوز سرور ۲۰۱۶ افزوده شده است، با محوریت برنامههای کلاود، عمومی، خصوصی و هیربدی قرار داشتهاند، به طوری که سازمانها در زمینه استقرار برنامههای هیربدی مشکل خاصی نداشته باشند. ویژگیهای ارتقا یافته در این بخش عبارتند از:

Privileged access management

این ویژگی کمک میکند تا نگرانیهای امنیتی از بابت محیط اکتیو دایرکتوری که موجب به سرقت رفتن اعتبارنامههای فنی همچون pass-the-hash شده کاهش یابد و شکلگیری حملاتی همچون Spear fishing به حداقل برسد. این ویژگی راهحل جدیدی در سطح مدیریتی است که توسط MIM (سرنام Microsoft Identity Manager) پیکربندی و ارائه میشود.

Azure AD Join

Azure Active Directory join تجربه بهتری را در زمینه مدیریت هویت چه در سطح شخصی و چه در سطح سازمانی افزایش میدهد.

Microsoft Passport

مکانیسم احراز هویت مبتنی بر کلید است که رویکرد سازمانها در زمینه اعتبارسنجی را تغییر میدهد. این مکانیسم فراتر از یک گذرواژه رایج عمل میکند. این مدل از احراز هویت در برابر حملههای فیشینگ پایدار است و نسبت به مکانیسمهای قبلی قدرت بیشتری برای پیشگیری از سرقت اعتبارنامهها ارائه میکند. در این روش، کاربر برای ورود به یک دستگاه از مکانیسم بیومتریک یا پینکد که اطلاعاتشان به گواهینامه یا کلید نامتقارن متصل شده است، استفاده میکنند.

Active Directory Domain Services

ویندوز سرور ۲۰۱۶ توانایی اضافه کردن اعضا به گروه را همراه با یک تاریخ انقضای عضویت دارد. به عبارت دیگر، این ویژگی به شما این توانایی را میدهد تا کاربری را برای مدت زمان خاصی به یک گروه اضافه کنید. این ویژگی کاربردهای بسیاری دارد. بهطور مثال، فراهم آوردن مجوزهای مدیریتی در یک محدوده زمانی تنها برای نصب یک برنامه یا اضافه کردن دانشجویان و آموزگاران به گروههای تخصصی برای یک ترم تحصیلی از جمله این موارد به شمار میرود.

بخش عمدهای از ویژگیهای جدید ویندوز سرور ۲۰۱۶ همراه با AD FS اجرا میشوند. این ویژگی نحوه تأیید هویت سرویسها و برنامههای کلاود در دایرکتوری محلی شما را کنترل میکند. برای شروع در ویندوز سرور ۲۰۱۶، AD FS نه فقط از پوشههایی که روی AD DS اجرا میشوند، بلکه از هر پوشه LDAP v3 نیز پشتیبانی خواهد کرد. این ویژگی به سازمانها اجازه میدهد با استفاده از پوشههای ثالث LDAP v3 احراز هویت یکسانی را همراه با Azure AD و Office 365 اعمال کنند. Login Id میتواند هر صفت منحصر بهفردی به Forest باشد. دامنه احراز هویت نیز میتواند محدود به یک واحد سازمانی خاص (OU) باشد.

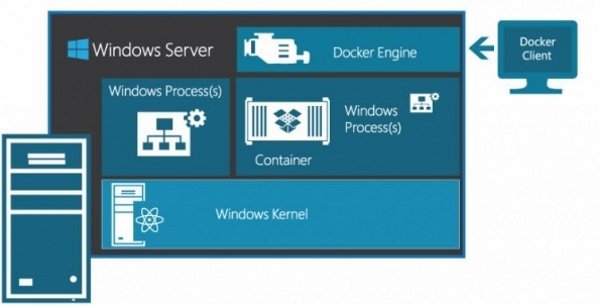

پشتیبانی از داکر

داکر یک موتور منبع باز است که برای ساخت، اجرا و مدیریت کانتینرها مورد استفاده قرار میگیرد. کانتینرهای داکر اساساً برای لینوکس ساخته شدهاند، اما نسخه جدید ویندوز سرور بهصورت از پیش ساخته از موتور داکر پشتیبانی خواهد کرد. مایکروسافت برای همسو نشان دادن خود با جامعه منبع باز پروژه جدید موتور منبع باز داکر را آماده کرده است. کاربر این توانایی را دارد تا از داکر برای مدیریت کانتینترهای ویندوز سرور و Hyper-V استفاده کند.

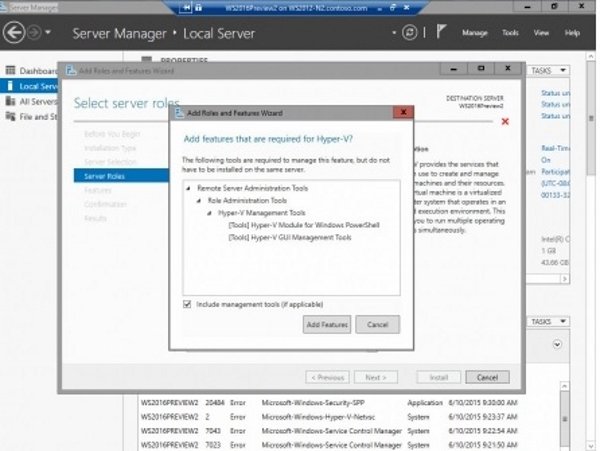

ارتقای چرخشی برای Hyper-V و Storage clusters

یکی از بزرگترین تغییرات ویژه Hyper-V در ویندوز سرور ۲۰۱۶ ارتقای چرخشی (Rolling Upgrade) ویژه کلاسترها است. ویژگی ارتقای چرخشی جدید به کاربر اجازه میدهد، یک گره جدید ویندوز سرور ۲۰۱۶ را به یک کلاستر Hyper-V در شرایطی که گرههای آن روی ویندوز سرور ۲۰۱۲ سرویس پک دو در حال اجر هستند، اضافه کند. کلاستر در سطح عملگرا (Functional level) به اجرای خود روی ویندوز سرور ۲۰۱۲ سرویس پک دو تا وقتی همه گرههای کلاستر به سرور ۲۰۱۶ ارتقا پیدا کنند، ادامه خواهد داد. زمانی که کلاستر به سطح ترکیبی از گرهها برسد، مدیریت باید از طریق ویندوز سرور ۲۰۱۶ یا ویندوز ۱۰ انجام شود. ماشینهای مجازی جدید روی کلاستر ترکیبی با مجموعه ویژگیهای ویندوز سرور ۲۰۱۲ سرویس پک دو سازگاری دارند.

اضافه و کم کردن حافظه و کارت شبکه بدون راهاندازی

یکی دیگر از ویژگیهای ممتاز Hyper-V در ویندوز سرور ۲۰۱۶ به توانایی اضافه و حذف حافظه مجازی و کارت شبکه مجازی وقتی ماشین مجازی در حال اجرا است، باز میگردد. در نسخههای قبلی، نیازمند بهکارگیری یک حافظه پویا برای تغییر حداقل و حداکثر تنظیمات حافظه روی یک ماشین مجازی در حال اجرا بودید. ویندوز سرور ۲۰۱۶ این توانایی را در اختیار شما قرار میدهد تا حافظه تخصیص یافته را در حالی که ماشین مجازی فعال است و حتی از حافظه استاتیک استفاده میکند، تغییر دهید. همچنین، این توانایی را دارید تا کارت شبکه را در ماشین مجازی در حال اجرا اضافه یا کم کنید.

مجازیسازی تودرتو

ویژگی مجازیسازی تودرتو (Nested Virtualization) عمدتاً برای پشتیبانی از کانتینر جدید افزوده شده است. قابلیت مجازیسازی تودرتو در ویندوز سرور ۲۰۱۶ بهطور دستی برای سناریوهایی همچون آموزش در نظر گرفته شده است. با این ویژگی جدید، شما به اجرای قاعده Hyper-V روی یک سرور فیزیکی محدود نخواهید بود. مجازیسازی تودرتو این توانایی را در اختیار کاربر قرار میدهد تا Hyper-V را درون ماشین مجازی Hyper-V اجرا کند.

PowerShell Direct

PowerShell ابزاری عالی برای مدیریت بر روند خودکارسازی کارها به شمار میرود، اما اگر در نظر داشته باشید از آن برای کنترل از راه دور یک ماشین استفاده کنید، کار کمی سخت و پیچیده میشود، به طوری که درباره مسائل زیادی همچون سیاستهای امنیتی، پیکربندیهای دیوار آتش و پیکربندی شبکه Host باید نگران باشید. PowerShell Direct به شما این توانایی را میدهد تا فرمانهای PowerShell را بدون آنکه به رفتن به لایه شبکه نیاز داشته باشد، در سیستمعامل میهمان ماشین مجازی اجرا کنید. بهطور مثال، VMConnect یک کنسول از راه دور است که توسط Hyper-V پشتیبانی میشود. VMConnect به هیچ پیکربندی نیاز ندارد و بهطور مستقیم به ماشین مجازی میهمان متصل میشود. در این روش، تنها چیزی که کاربر به آن نیاز دارد، اعتبارنامههای احراز هویت برای سیستمعامل میهمان ماشین مجازی است.

Linux Secure Boot

ویژگی جدید دیگری که در Hyper-V ویندوز سرور ۲۰۱۶ اضافه شده است، توانایی فعال کردن بوت امن (Secure Boot) برای ماشینهای مجازی است که سیستمعامل لینوکس را اجرا میکنند. بوت امن یکی از ویژگیهای UEFI Firmware است که در نسل دوم ماشینهای مجازی قرار گرفته تا هسته سختافزاری ماشینهای مجازی را در برابر حملههای رایجی همچون روتکیتها و بدافزارهای زمان بوت امن کند. در گذشته، ماشینهای مجازی از نسل دوم بوت امن برای خانواده ویندوز ۸ و ویندوز سرور ۲۰۱۲ حمایت میکردند، اما توانایی اجرای ماشینهای مجازی لینوکس را نداشتند.

Host Guardian Service و Shielded VMs

Host Guardian Service قاعده جدیدی در ویندوز سرور ۲۰۱۶ به شمار میرود، به طوری که شبیه به یک سپر برای ماشین مجازی عمل میکند و از دادهها در برابر دستیابیهای غیر مجاز حتی از طریق مدیر Hyper-V ممانعت به عمل میآورد. ماشین مجازی مجهز به سپر با استفاده از Azure Management Pack Portal ساخته میشود. همچنین، امکان تبدیل یک ماشین مجازی استاندارد به ماشین مجازی سپردار وجود دارد. با ماشینهای مجازی سپردار میتوان دیسکهای مجازی Hyper-V را با فناورهایی همچون BitLocker رمزنگاری کرد.

Storage Spaces Direct

ویندوز سرور ۲۰۱۶ در ارتباط با سیستم ذخیرهسازی شاهد پیشرفتهایی بوده است که یکی از مهمترین آنها ویژگی جدید Storage Spaces Direct است. Storage Spaces Direct نسخه تکامل یافتهای از فناوری قبلی Storage Spaces است که نخستین بار در ویندوز سرور ۲۰۱۲ سرویس پک دو عرضه شد. این ویژگی به یک کلاستر اجازه میدهد تا به JBOD storage در یک محوطه خارجی همچون ویندوز سرور ۲۰۱۲ سرویس پک دو دسترسی داشته باشد. همچنین، میتواند اجازه دسترسی به دیسکهای JBOD و SAS را که بهطور داخلی درون گرههای یک کلاستر قرار گرفته دهند، بدهد. شبیه به Storage Spaces ویندوز سرور ۲۰۱۲، Storage Spaces ارتقا یافته از هر دو مدل دیسکهای SSD و HDD پشتیبانی میکند.

ویژگی های جدید و فوق العاده ویندوز سرور ۲۰۱۶ – قسمت اول

در این سری مقالات جالب و خواندنی ،شما را با ویژگی های ویندوز سرور ۲۰۱۶ آشنا خواهیم کرد. سیستم عاملی که با اشتیاق فراوان منتظر عرضه نهایی آن هستیم. مایکروسافت قول داده بعد از انتشار ۴ نسخه پیش نمایش که تا بحال انجام شده، نسخه نهایی را به زودی عرضه کند. این سیستم عامل ویژگی های منحصر به فرد جالبی دارد که میتوانید در ادامه این مقاله با آن آشنا شوید. با آتی نگر همراه باشید:

نانو سرور

بیشک، نانو سرور (Nano Server) را میتوان بزرگترین و شاخصترین تغییر ویندوز سرور ۲۰۱۶ بر شمرد. نانو سرور یک ویندوز بهینهسازی شده ابری است که مایکروسافت ویژه توسعهدهندگان در نظر گرفته است. جفری اسنور، مدیر گروه کلاود سازمانی مایکروسافت، در این باره اعلام کرده است: «نانو سرور ویندوز سرور بعدی مایکروسافت خواهد بود.» اگر به یاد داشته باشید، مایکروسافت در ویندوز سرور ۲۰۰۸ و ۲۰۱۲ نسخه Core را اضافه کرد. در ویندوز سرور ۲۰۱۶ نیز مایکروسافت نانو سرور را به سرور ۲۰۱۶ اضافه کرد، در حالی که کاربران همچنان به Core دسترسی خواهند داشت. نانو سرور بیست برابر از نسخه Core سبکتر است. همچنین، بهروزرسانی آن راحتتر انجام میشود. مایکروسافت در نسخه نانو سرور مؤلفههای غیر ضروری، رابط گرافیکی، خط فرمان، پشتیبانی ۳۲ بیتی (WOW64)، محیط مبتنی بر CLI، MSI و برخی از مؤلفههای پیشفرض Server Core را حذف کرده است. همه فرآیندهای مدیریتی بهصورت از راه دور از طریق WMI و PowerShell انجام میشود. برای آنکه مدیریت از راه دور از طریق Power Shell با Desired State Configuration بهصورت پایدارتر، انتقال فایلها از راه دور، نوشتن اسکرپیتها از راه دور و اشکالزدایی بهتر انجام شود، اصلاحاتی را انجام داده است. بر همین اساس، مایکروسافت روی مجموعه ابزارهای مدیریتی که جایگزین ابزارهای مدیریتی محلی میشوند، کار کرده است. در مجموع، اندازه نانو سرور ۹۳ درصد کوچکتر از VHD، ۹۲ درصد کمتر نیازمند وصلههای بحرانی و ۸۰ درصد کمتر به راهاندازی (Restart) نیاز دارد (به عبارت دقیقتر راهاندازی آن سریعتر انجام میشود). همچنین، به گونهای بهینهسازی شده است که از منابع به شکل بهتری استفاده کند و از امنیت پایدارتری برخوردار باشد. طراحی نانو سرور به گونهای است که روی (Hyper-V, Hyper-V Cluster, Scale-Out File Servers (SOFs و برنامههای سرویس کلاود اجرا شود. در مجموع، مایکروسافت با شناختی که از محیطهای ابرمحور بزرگ به دست آورده است، نانوسرور را بر پایه دو سناریوهای جدید طراحی کرده است:

• زیرساخت پلتفرم ابری مایکروسافت از کلاسترهای محاسباتی که روی Hyper-V و کلاسترهای ذخیرهسازی که روی Scale-Out File Server اجرا میشوند، پشتیبانی میکند.

نانو سرور به مصرفکنندگان اجازه میدهد، تنها مؤلفههای مورد نیاز را نصب کنند. در نتیجه، به نصب مؤلفههای اضافی و غیر ضروری نیازی نخواهد داشت. نتایج اولیه در این زمینه امیدوارکننده بودهاند. بر اساس بیلدهای عرضه شده، نتیجه مقایسهای که بین سرور و نانو سرور انجام شده است، نشان میدهد نانو سرور ۹۳ درصد اندازهای کمتر از VHD، ۹۲ درصد کمتر نیازمند وصلههای بحرانی و ۸۰ درصد کمتر نیازمند راهاندازیهای مجدد است.

کانتینرهای Windows Server Container و Hyper-V Containers

دومین تغییر بزرگ ویندوز سرور ۲۰۱۶ پشتیبانی از کانتینرها است. مایک شوتز، مدیر کل بازاریابی محصولات سرور و ابزار مایکروسافت، در این زمینه گفته است: «کانتینرها و مایکروسرویسها از جمله گرایشهایی هستند که انعطافپذیری خاصی را برای گسترش نرمافزارها در اختیار سازمانها قرار میدهند. این فناوری به توسعهدهندگان کمک میکند تا بهراحتی نرمافزارهای خود را مستقر کنند. اگرچه فناوری کانتینر فناوری جدیدی محسوب نمیشود و قدمتی ده ساله دارد، اما با ظهور نرمافزار منبع باز داکر (Docker) کانتینرها یکباره از محبوبیت خاصی بهرهمند شدند.» (شکل ۱) هر چند کانتینرها عملکردی شبیه به ماشینهای مجازی دارند، اما این قابلیت را در اختیار کاربران قرار میدهند تا برنامههای بیشتری را روی آنها اجرا کنند.

تفاوت اصلی کانیتنرها با ماشینهای مجازی در این است که کانتینرها به سیستمعامل سرور میزبان متکی هستند. این ویژگی به کانتینترها این قابلیت را میدهد تا نسبت به ماشینهای مجازی سریعتر و سبکتر گسترش یابند. در نتیجه، توسعهدهندگان و مدیران توانایی بستهبندی برنامهها و مؤلفهها را درون کانتینرها و انتقال آنها روی سرورهای مختلف دارند. بر خلاف یک ماشین مجازی کامل که همراه با سیستمعامل خود همراه است، کانتینرها بر سیستمعامل سرور میزبان تکیه دارند. همین موضوع باعث میشود تا کانتینرها نسبت به ماشینهای مجازی سریعتر و سبکتر گسترش یابند. شوتز صحبتهای خود را این گونه ادامه داد: «بهطور ویژه، رشد روزافزون خدمات اینترنتی در مقیاس وسیع به گونهای است که درخواستها متغیر است و نوسانی کاهشی یا افزایشی دارند، به گونهای که در نحوه بهکارگیری کانتینرها تأثیرگذار هستند. هر دو شرکت مایکروسافت و گوگل سالها است در عملیات ابری خود از کانتینرها استفاده میکنند. کانتینرها باعث افزایش چرخه توسعه نرمافزارهای کاربردی میشوند. یک طراح این توانایی را دارد تا یک برنامه را روی لپتاپ خود ایجاد و آن را بهسرعت آزمایش کند و محصول ساخته شده را در سرور یا کلاود گسترش دهد. مایکروسافت همگام با ویندوز سرور ۲۰۱۶ خود را آماده میکند تا بهکارگیری کانتینرها را برای کسبوکارها ساده سازد.» این سیستمعامل از کانتینرهای مبتنی بر داکر که روی کرنل لینوکس اجرا شده و در ماشین مجازی Hyper-V اجرا میشوند، پشتیبانی خواهد کرد. سیستمعامل جدید همچنین از فناوری جدید Windows Hyper-V Container که مستقیم روی خود سیستمعامل سرور اجرا میشود، پشتیبانی میکند. علاوه بر این، این توانایی را دارد تا بهطور مستقیم روی ویندوز اجرا شود، در حالی که داکر چنین توانایی ندارد. همچنین، فناوریهای Hyper-V به لطف فناوری مجازیساز Hyper-V این توانایی را دارند که در حالت ایزوله شده از یکدیگر مستقیم روی سیستمعامل ویندوز سرور ۲۰۱۶ اجرا شوند، در حالیکه نرمافزار داکر در این باره از امنیت کافی برخوردار نیست.

شوتز در بخش دیگری از صحبتهای خود میافزاید: «کاربر این توانایی را دارد تا هر یک از مؤلفههای مورد نیاز خود را بهروزرسانی کند، بدون آنکه از بابت در دسترس بودن دیگر مؤلفهها نگرانی داشته باشد. علاوه بر این، هر کدام از این مؤلفهها میتوانند مستقل از یکدیگر مقیاسبندی شوند. کاربر میتواند گروهی از نمونههای یک وب سرور را ایجاد کند، بدون آنکه به تغییر لایه دادهها نیازی داشته باشد. برای کمک کردن به انتشار معماری مایکروسرویس، مایکروسافت در حال آمادهسازی نسخهای کمحجمتر از ویندوز سرور است که بیست برابر از نسخه اصلی سبکتر بوده و فقط برای اجرای کانتینرها در نظر گرفته شده است. زمانی که نانو سرور روی زیرساخت ابرمحور اجرا میشود، فاقد یک GUI است و شامل مؤلفههای غیر ضروری که مردم به آن نیازی ندارند، نخواهد بود. نانو سرور سریعتر استقرار مییابد، به فضای کمتری نیاز دارد و بهسادگی بهروزرسانی میشود.» کانتینر ویندوز سرور از مؤلفههای زیر ساخته شده است (شکل ۲):

Container Host, Container Image, Sandbox, Container OS Image, Container Repository, Container Management Technology در مجموع، کانتینر ویندوز این توانایی را دارد تا مجازیسازی را در سطح سیستمعامل پیادهسازی کند که همین موضوع به کاربر اجازه میدهد تا چند برنامه ایزوله شده را روی یک کانتینر میزبانی کند.

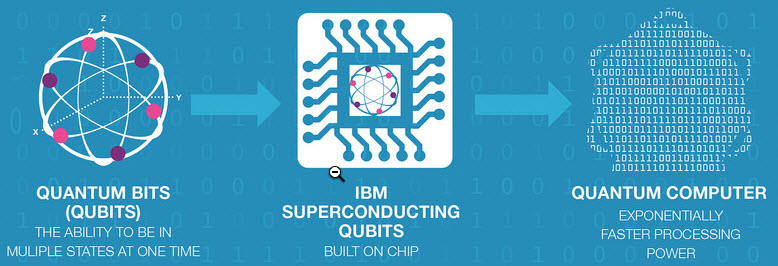

سریعترین سیستم عامل دنیا بر اساس محاسبات کوانتومی ساخته شد

مدتهاست که ما در مورد پردازش کوانتومی و اینکه این نوع پردازش میتواند پیچیده ترین و سخت ترین محاسبات را به سادگی انجام دهد شنیده ایم. اما هنوز هیچ نمونه عملی از این نوع سیستم عامل ها دیده نشده است. هرچند٬ آرزوی کامپیوتر هایی با پردازش کوانتومی میتواند در آینده نه چندان دور به حقیقت بپیوندد.

بتازگی بنیاد (Cambridge Quantum Computing Limited (CQCL توانسته است یک سیستم عامل فوق سریع که بر مبنای پردازش کوانتومی است بسازد. این سیستم عامل که t|kit> نامیده میشود٬ توسط بنیاد CQCL طراحی و توسعه پیدا کرده است. این بنیاد یکی از پیشتازان کار بروی این نوع پردازش بوده است و در نظر دارد تا در چندین سازمان بزرگ٬ پردازش های کوانتومی را جایگزین اتصال منابع کامپیوترهای عادی و پر سرعت فعلی کند. محققین این موسسه معتقدند که کامپیوترهای کوانتومی بزودی و سریعتر از پیش بینی ها وارد چرخه فناوری اطلاعات و پردازش خواهند شد و ابعاد جدیدی را بروی زندگی روزانه تمامی افراد دنیا باز خواهند کرد.

شرکت IBM برای اولین بار امکان استفاده از سرویسی ابری بر اساس پردازش کوانتومی را فراهم کرده است

شرکت IBM برای اولین بار امکان استفاده از پردازش کوانتومی را برای عموم فراهم کرده است. این پردازش در بستری ابری و با استفاده از تکنولوژی five-qubit quantum computing processor انجام میگیرد. مرکز این سامانه ابری در شهر YorkTown ایالت NewYork ایالات متحده است و پروژه ای آزمایشی و تحقیقاتی است. نحوه استفاده از این سرویس به این صورت است که شما درخواست خود را برای شرکت IBM ارسال میکنید و بعد از تایید درخواست٬ دسترسی شما برای استفاده از این سرویس ایجاد میشود.

چه تفاوتی بین سیستم های پردازش عادی با کوانتومی است؟

سیستم های پردازش عادی از واحد Bits برای مدل سازی اطلاعات به عنوان ترکیبات ۰ و ۱ استفاده میکنند. در نتیجه آنها بسیار کندتر از سیستم های کوانتومی هستند که میتواند از هر دوی این کاراکترها٬ یعنی صفر و یک همزمان استفاده کند که به آن (“qubits” (quantum bits گفته میشود. در حالت عادی تنها دو گونه اطلاعات وجود دارد٬ صفر و ۱. اما در پردازش کوانتومی ترکیبهای دو تایی این کاراکتر ها میتواند چهار ترکیبی ۰۰٬ ۰۱٬ ۱۰٬ و ۱۱ را ایجاد نماید. در نتیجه در هنگام پردازش بسیار سریعتر عمل میکند. به عبارتی دیگر٬یک کامپیوتر با ۵۰ کوبیت میتواند از قوی ترین کامپیوترهای امروزی سریعتر عمل کند.

سیستم ابری شرکت IBM که در بخش قبل اشاره شد٬ ۵ کوبیت قدرت دارد که تنها قدمی ابتدایی در زمینه ارائه پردازش کوانتومی است. شرکت IBM اعلام کرده است که بزودی برنامه دارد تا پردازش ابری بر مبنای پردازش کوانتومی را به ۵۰ تا ۱۰۰ کوبیت برساند. این پردازشگر میتواند انقلابی بزرگ در زمینه پردازش های ابری باشد.

هرچند٬با توجه به تمامی مزایایی که این سیتسم دارد٬ مجموعه خطاهایی که در اثر جابه جایی این کاراکتر رخ میدهد زیاد است. در این خطا ها که Bit flip و Phase flip نامیده میشوند٬ کاراکترهای ۰ و ۱ در مدل های دوگانه٬ بدون هیچ علامت و یا هشداری٬ جابه جا شده و میتوانند ایجاد خطای کشنده ای کنند. یکی از موانع اصلی در تنظیم فرآیندهای مدل سازی در این نوع پردازش دقیقاْ نحوه خطایابی و رفع آنهاست. اما مشکل دقیقا کجاست؟

مشکل بزرگ اینجاست که درحال حاضر دانشمندان تنها موفق به ثبت یک نمونه خطا از هر نوع Bit flip و Phase flip در یک زمان مشخص شده اند. هرچند شرکت IBM بتازگی موفق شده است با استفاده از یک پردازشکر یک چهارم اینچی خود٬ در یک لحظه خاص و بصورت همزمان دو خطای Bit flip و Phase flip را شناسایی و ثبت نمایند. این کشف میتواند دریچه جدیدی بروی دانشمندان برای یافتن راه حلی برای خطاهای این نوع پردازش باشد.

حفط امنیت حسابهای رسانه های اجتماعی

Social Media Security

باوجود و افزایش رسانههای اجتماعی ازجمله Facebook، Twitter، Snapchat، Instagram و غیره، رویکرد ما به سمت زندگی دیجیتالی میرود که در آن ما با دوستان و خانواده خود تعامل و ارتباط آنلاین داریم. رسانههای اجتماعی بدون شک یکی از فعالیتهای اصلی در زندگی ما به شمار میآیند. باوجود میلیونها کاربر در پلتفرمهای رسانهای، چالشهایی نیز وجود دارد. مهمترین این چالشها محرمانگی آنلاین و امنیت اطلاعات است که همیشه دغدغه عموم میباشد. در همان حال موارد زورگویی و اذیت و آزار آنلاین (Online Bullying) نیز مطرح است.

هرکسی بدون در نظر داشتن سن یا تخصص میتواند دچار چالشها و حملات شود. برای مثال چند هفته قبل حسابهای Twitter و Pintrest مالک Facebook (Mark Zuckerberg) هک شد. گروه مسئول این هک که OurMine نام دارد، ادعا نمود که مشکل Zukerberg بازیابی اسم رمزهایی بوده است که در یک نقض دادهای از شرکت LinkedIn در سال 2012 به دست آمد.

این نوع موارد در حال افزایش میباشند. در ماههای اخیر آمار برخی از حملات گسترده به شرح ذیل است:

• LinkedIn: سرقت و پست کردن بیش از 100 میلیون ایمیل و اسم رمز آنلاین.

• Myspace: سرقت دادههای بیش از 360 میلیون کاربر

• Tumblr: سرقت دادههای بیش از 65 میلیون کاربر

در ضمن موارد دیگر کوچکتری نیز وجود دارد. برای جلوگیری از حملات بهحساب های رسانههای اجتماعی این 5 توصیه را دنبال کنید.

1. مدیریت اسم رمز و بکار گیری اصطلاحات

یکی از مشکلات مردم این است که از اسم رمزهای ضعیف استفاده میکنند و حتی یک اسم رمز را در چند جا استفاده میکنند. مجرمین سایبری میتوانند این اسم رمزها را بهسرعت و بهراحتی رمزگشایی کنند و نیاز به حملات Dictionary و Brute force دارند. اینگونه حملات میتواند اسم رمزها در چند ثانیه و یا دقیقه رمزگشایی کند. در حملات keylogger، بدافزار خود را مخفیانه در وسیله کاربر نصب میکند و بدون اطلاع او اسم رمزها را جمعآوری میکند.

میتوانید با استفاده از یک برنامه مدیریت اسم رمز (Password Manager) از خود محافظت کنید. این برنامه اسم رمزهای جدید تولید میکند و آنها به همراه اطلاعات بانکی شما در صورت نیاز ذخیره میکنند.

شرکتهای بزرگ مانند گوگل نیز در این زمینه پیشرفتهایی داشتهاند و کاربران را وادار به استفاده از اسم رمزهای قویتر میکنند و اسم رمزها را ذخیره میکنند تا کاربر نیاز بهبه یاد داشتن آنها نداشته باشد. با داشتن یک اسم رمز بهصورت اصطلاح یا اصطلاح رمز (Passphrase) میتوانید از امنیت بیشتری برخوردار باشید. اصطلاحات برای به یاد داشتن بهتر و راحتتر هستند.

2. سرمایهگذاری در احراز هویت دو فاکتوری

احراز هویت دو فاکتوری (two-factor authentication یا 2FA) بهعنوان یک روش خوب حفظ امنیت بیشتر توصیه میگردد که چند سال است اجراشده و در حال محبوبیت پیدا کردن است. درواقع شما با این روش برای دسترسی بهحساب خود یک قطعه اطلاعات اضافه را ارائه میدهید و نشان میدهید که اسم رمز و کد رمز شما نقض نشده است.

سیستمهای دو فاکتوری بیش از اسم رمز امنیت دارند و میتوانند از هکهای معمولی جلوگیری کنند. با اجرا 2FA حتی اگر بدافزار به کامپیوتر دسترسی پیدا کند و اسم رمز را سرقت کند نمیتواند بدون رمز دوم بهحساب وارد شود.

3. ایمیلهای خود را برای تلاشهای Login مشکوک چک کنید

روندهای امنیت اطلاعات در حال بهبود است و رسانههای اجتماعی مانند Facebook و تویتر در حال حاضر در صورت سعی بر Login در هر زمان به کاربر هشدار ارسال میکنند. کاربران نیز باید بر روی ایمیلهای خود نظارت داشته و در زمان دریافت ایمیلهای مخرب عکسالعمل نشان دهند.

حسابهای رسانههای اجتماعی تلاشهای Login مشکوک را بلوک میکنند و فوراً درخواست تغییر اسم رمز را میکنند. تغییر دادن اسم رمز در فواصل کوتاه باعث خواهد شد که مجرمین سایبری از حساب و اطلاعات شخصی شما سوءاستفاده نکنند.

4. بر روی لینکهای مشکوک کلیک نکنید.

ممکن است شما به پلتفرم رسانه اجتماعی خود اعتماد داشته باشید اما مردم و کاربران دیگر این اعتماد را ندارند و شما نمیتوانید 100% مطمئن باشید که مردم در کانالها همان هستند که ادعا میکنند. درنتیجه باید در مورد باز کردن لینکها مراقب باشید، بخصوص اگر آنها کوتاه یا مخفف شدهاند.

همچنین در مورد لینکهای درون ایمیلها که از ارائهدهندگان شبکههای اجتماعی هستند و لینکهایی که بهظاهر از منابع معتبر (Trusted Sources) آمدهاند هوشیار باشید. اگر در صفحهای هستید که حس و بالانس درست ندارد مراقبت بیشتری کنید. در این صفحات بدون کلیک کردن بر روی موردی، مرورگر خود را ببندید و سپس مستقیماً به خود سایت با تایپ کردن آدرس URL در مرورگر بروید.

5. به فکر اهمیت محرمانگی باشید.

سعی کنید که اطلاعات حساس و خصوصی خود و دیگران را در کانالهای اجتماعی انتشار ندهید. برای مثال برخی از والدین دوست ندارند که اسم آنها توسط بچههای آنان آنلاین اعلام شود، پس حقوق آنها را رعایت کنید.

در مورد تنظیمات خصوصی خود نیز هوشیار باشید. اگر صفحه شما در دسترس همگانی باشد دیگران ممکن است از اطلاعات شما برای کلاهبرداری، اخذ پول و غیره از طریق مهندسی اجتماعی استفاده کنند.

دانستنیهای حملات IoT

IoT Attacks

در اکتبر 2016 اینترنت اشیا (Internet of Things) به کنترل مجرمین سایبری درآمد و به یک ارتش مخرب و توانمند تبدیل شد. این شبکه عظیم یک سری حملات گسترده DDoS را اجرا نمود که بر روی سایتهای متعددی تأثیر گذاشت. این وبسایتها که شامل Dyn، Amazon، Twitter، Reddit، Spotify و Paypal میشد به کلاود متصل بودند و مختل شده و در مواردی Shut down شدند.

این حملات توسط افراد ناشناس و مجرمین سایبری بدون هویت به ما نشان دادند که اینترنت چقدر ضعف دارد و آسیبپذیر است. امروزه اینترنت یک بخش از زیر ساختار حساس بوده و آنها در کشورهای مانند آمریکا یکپارچهشده است. به دلیل افزایش تعاملات و معاملههای آنلاین و نیز وابستگی بازارهای جهانی به این مسئله همگی مایل به جلوگیری از این حملات هستند.

در ادامه ما به معنی اینترنت اشیا، چالشهای IoT، روشها و راهحلهای جلوگیری از حملات میپردازیم. اینترنت اشیا درواقع وسایل هوشمند مانند یخچالها میباشند که به ما اطلاع میدهند برای مثال که شیر تمامشده است. وسایل هوشمند دیگر نیز شامل هواسنجها، دستگاههای ارائه قهوه (coffee machines) و خودروها میشوند. این وسایل دارای قطعات الکترونیک، نرمافزار، سانسور و قابلیت اتصال به اینترنت میباشند.

هر وسیلهای که به اینترنت متصل گردد در معرض خطر و ریسک قرار میگیرد. حملات سایبری در ماه اکتبر بهوسیله وسایل دیجیتال غیر امن متصل به اینترنت (مانند دوربین و روتر) اجرا شد. مجرمین هزاران هزار دستگاه را با کد مخرب آلوده کرده ، یک شبکه botnet تشکیل دادند و با استفاده از تعداد بسیار بالایی وسایل آلوده حمله خود را اجرا نمودند.

دستیابی به اسم رمز پیشفرض وسایل روش آلوده سازی بود. خریدار میتواند در دفترچه وسایل اسم رمز پیشفرض را پیدا کند و به او توصیه میگردد که این اسم رمز تغییر داده شود، اما شمار زیادی از مردم این کار را نمیکنند. هکرها با دانستن اسم رمز پیشفرض، وسایل را هک ، آلوده کرده و به شبکه botnet خود وارد میکردند. آنلاین شدن وسایل بدون تغییر اسم رمز پیشفرض یعنی راه را باز کردن برای چنین حملاتی. تحقیقات اخیر ESET نشان میدهد که حداقل 15%، حدود 105 میلیون، از روترهای خانگی از امنیت کافی برخوردار نمیباشند.

برخی از مردم و کارشناسان وسایل اینترنت اشیا را بهعنوان بازیچه تلقی میکنند و برخی اعتقاددارند که در چند سال آینده اشیا هوشمند به همه بخشهای زندگی وارد خواهند شد و این وسایل از منافع زیادی برخوردار هستند. از زمان پیدایش IoT گمانهزنی در مورد آسیبپذیری این وسایل مطرح بوده است اما توان و گستردگی آلودگی این وسایل و چالش آنها در اکتبر 2016 به نمایش گذاشته شد.

درگذشته بارها در مورد تغییر اسم رمز پیشفرض وسایل و اشیا توصیهشده است و در سال 2016 گزارش شد که 73000 دوربین اسم رمز پیشفرض را داشتند. بااینکه آسیبپذیری اینترنت اشیا بارها و بارها و در کنفرانسهای مختلف به نمایش گذاشتهشده است اما بزرگان صنعت اقدامی تابهحال در این مورد نکردهاند.

بهعنوان یک کاربر باید همه اشیا و وسایل را به یکچشم مانند کامپیوترها و سیستمها دید. اسم رمز آنها را فوراً تغییر دهید و آنها را برای امنیت بهروزرسانی کنید. در صورت امکان از رابطهای HTTPS استفاده کنید. در زمان استفاده نکردن وسیله را خاموشکنید. در مطالعه ESET فقط نیمی از شرکتکنندگان اسم رمز پیشفرض روترهای خود را عوض کرده بودند.

سازمانها میتوانند با استفاده از روشهای مختلف مانند ارتقا زیر ساختارهای شبکهای خود و دیدن همه ترافیک ورودی و خروجی سازمان در مقابل حملات DDoS از خود محافظت کنند. سازمانها باید بتوانند حملات DDoS را شناسایی کنند و اطمینان حاصل نمایند که ظرفیت جلوگیری از این نوع حملات رادارند. سازمانها نیز بهتر است که یک برنامه دفاعی جامع داشته باشند، آن را بهروزرسانی نموده و سناریوهای حملات را بهصورت دورهای اجرا کنند.

بااینکه فناوری اینترنت اشیا مدتها است که وجود دارد، حملات از طریق آن امری نسبتاً جدید است و روشهای محافظتی استانداردی در این زمینه وجود ندارد. برخی اعتقاد به داشتن یک دیواره آتش در منزل یا محل کار برای کنترل کردن اشیا و کاربران و احراز هویت دارند. همچنین میتوان از یک روش certification استفاده نمود که در آن وسایل فقط از طریق داشتن certificate مناسب کنترل میشوند و هر نوع پروفایل غیرمجاز دیگر بهطور خودکار بلوک میگردد.

مخترع Copy/Paste چه کسی بود؟

دیجیاتو - ازآنجاییکه در حال خواندن این مقاله هستید، قطعا طرز کار با کامپیوتر یا موبایل را میدانید. درنتیجه حتی اگر کمترین میزان دانش در زمینهی کار با کامپیوتر را داشته باشید، حتما با اصطلاحات «کپی» (Copy)، «کات» (Cut) و «پیست» (Paste) آشنا خواهید بود.کپی/پیست یکی از رایجترین دستورات در سیستمهای عامل مختلف است که همهی ما بهصورت روزانه با آن سر و کار داریم.

شاید این دستور، خیلی ساده و ناچیز به نظر آید ولی تصور کنید اگر در دنیای پیچیدهی امروز، امکان کپی/پیست وجود نداشت، چقدر تایپ کردن و به خاطر سپردن مطالب بیشتر میشدحال که ارزش این دستور ساده ولی حیاتی را متوجه شدیم، بهتر است از «لری تسلر» (Larry Tesler) تشکر کنیم. تسلر توانست عنوان «مخترع دستورهای Cut، Copy و Paste» را به خود اختصاص دهد. او یکی از مهندسهای نخبه در Xerox PARC (مرکز تحقیق و توسعه در ایالت کالیفرنیا) در دههی هفتاد میلادی بود. در آن زمان، کامپیوترهای خانگی تنها در حد یک ایده بودند و کسی فکر نمیکرد که روزی به واقعیت تبدیل شوند.

تسلر در بین سالهای ۱۹۷۳ تا ۱۹۷۶ بر روی برنامهریزی سیستم Smalltalk-76 کار میکرد. در آن زمان او راهحلی برای ذخیرهسازی متنها بر روی حافظهی داخلی کامپیوتر (کپی یا کات) و سپس انتقال آن بهجای دیگری (پیست) پیدا کرد. لغات Cut، Copy و Paste هم از اصلاحات کتابهای چاپی برداشته شدهاند؛ جایی که واقعا لغات با قیچی بریده (Cut) و بر روی کاغذ دیگری چسبانده (Paste) میشدند.

تسلر پس از Xerox PARC، بهعنوان کارشناس کامپیوتر در شرکت اپل استخدام شد و بعد از آنهم، با کار بر روی زیستفناوری (Biotechnology)، توانست سمت معاون ارشد را در آمازون و یاهو به دست آورد.

هک شدن و خواندن پیامهای WhatsApp

WhatsApp Message Hack

به گزارش روزنامه Guardian، یک چالش امنیتی در برنامه WhatsApp توسط یک محقق امنیتی دانشگاه کالیفرنیا (شهر Berkeley) بانام Tobias Boelter کشفشده است که به اشخاص ثالث اجازه میدهد که پیامهای رمزگذاری شده را هک کند و بخواند. این شرکت تاکنون ادعا داشته است که هیچکس قادر به رمزگشایی پیامهای ارسالی بین کاربران نمیباشد. در سال گذشته Boelter شرکت Facebook که شرکت مادر WhatsApp است را از این نقض آگاه نمود.

در آن زمان Facebook اظهار داشت که از مشکل آگاه است و فعالانه در حال حل کردن آن میباشد، اما به نقل روزنامه Guardian این نقض هنوز برطرف نشده است. این مشکل براثر روش قرار دادن پروتکل رمزنگاری end-to-end در برنامه WhatsApp به وجود آمده است. رمزنگاری end-to-end در برنامه WhatsApp بر روی انتشار کلیدهای امنیتی خاص با استفاده از پروتکل Signal تکیه دارد. این کلیدها مابین کاربران برای اطمینان داشتن از ارتباطات امن ردوبدل میشوند. WhatsApp نیز میتواند، بدون اطلاع دادن به ارسالکننده و دریافتکننده پیامها، کلیدهای رمزگذاری جدید را برای کاربران آفلاین انتشار دهد و ارسالکننده را وادار به رمزنگاری مجدد پیامها با کلیدهای جدید کند و آنها را قبل علامتگذاری ارسالشده مجدداً ارسال کند. این پروسه اجازه میدهد که پیامهای بهاصطلاح "رمزنگاریشده" خوانده شوند.

در پاسخ به مقاله Guardian، شرکت WhatsApp وجود هر نوع درب پشتی را انکار کرد و گفت که این شرکتبهدولتها درب پشتی ارائه نمیدهد و با چنین درخواستی از سوی هر دولتی مبارزه میکند. تصمیم بر اجرای این طرح باعث از دست رفتن میلیونها پیام میشود و WhatsApp به کاربران خود اعلامیههای امنیتی برای خطرات و تهدیدهای احتمالی ارائه میدهد.

بدافزاردر 38 % اپ های VPN در Google Play

Google Play Malware

بر اساس مطالعات سه سازمان Australia’s Commonwealth Scientific and Industrial Research Organisation یا CSIROو دانشگاههای South Wales و UC Berkley، مجرمین سایبری از امنیت ضعیف و آسیبپذیریهای Google Play Store سوءاستفاده میکنند و اپ های VPN را به بدافزار (malware) آلوده میکنند. این مطالعه دریافت که 38% از اپ های VPN در فروشگاه Google Play آلوده به بدافزار هستند و نباید اطمینان کامل (Blind Trust) به آنها داشت.

Blind Trust یعنی در زمان دانلود کردن یک برنامه، کاربر به نرمافزار اجازه دسترسی باز به گوشی موبایل و همه دادهها ذخیرهشده میدهد. در اکثر مواقع این اپ ها برای اهداف جاسوسی توسط افراد یا هکرهایی که توسط دولتها اسپانسر شدهاند استفاده میگردد.

شبکهها و اپ های VPN (Virtual Private Network) روشی مطمئن تلقی میگردند که در آن دادهها در زمان استفاده از یک اپ با امنیت انتقال مییابند. VPN ها دادههای کاربر را که آنلاین ارسال میگردد رمزنگاری میکنند اما برخلاف اعتقاد عمومی همه VPN ها قابلاعتماد نبوده و امنیت ندارند.

این گروه تحقیقاتی حدود 234 اپ VPN را در بازار Google Playمطالعه نمود و مشخص شد که 38% دارای بدافزار هستند و کاربران را دنبال و ردگیری میکنند. برخی از اپ ها دارای بدافزار تبلیغاتی (malvertising) بوده و 18% نمیتوانستند دادههای اینترنتی را رمزنگاری کنند. 8 از 10 اپ درخواست دسترسی به دادههای حساس مانند پیامهای متنی (SMS) و اطلاعات احراز هویت کاربران داشتند. این امر ثابت میکند که برخی از اپ های VPN عملکرد اصلی خود (اطمینان حاصل کردن از محافظت از دادههای کاربر) را انجام نمیداند. این اپ ها در حال حاضر توسط صدها هزار کاربر در سراسر جهان استفاده میشوند.

برای انجام این تحقیقات “ابزارها و بستههای اپ های APK مهندسی معکوس" دانلود شد. سپس فایلهای manifest اپ های VPN اندروید بررسی شد که اطلاعات مجوز دسترسی اپ و سو رس کد (source code) را دارا هستند. اپ ها بر اساس دریافتها طبقهبندی شدند و ده ضعیفترین VPN کشفشده به شرح ذیل است:

1. OkVpn

2. EasyVpn

3. SuperVPN

4. Betternet

5. CrossVpn

6. Archie VPN

7. HatVPN

8. sFly Network Booster

9. One Click VPN

10. Fast Secure Payment

43% از این اپ ها آلوده به بدافزار تبلیغاتی (adware) بوده ، 17% تبلیغات بدافزاری را تشویق کرده، 6% دارای بدافزار ریسک و تهدید (riskware) بودند و 5% آلوده به جاسوسافزار (spyware) بودند. از ده برنامه بالا 3 عدد (OkVpn، EasyVPN و sFly Network Booster) در لیست بازار Google Play وجود نداشتند و در 2014 از این پلتفرم حذفشده بودند.

این تیم نتیجهگیری کرد که علی رقم وعدههای محرمانگی، امنیت و بینامی که اکثر اپ های VPN میدهند، میلیونها کاربر از امنیت پایین و سوءاستفادههای این اپ ها خبر ندارند. توصیه میگردد که کاربران عملکردهای VPN های مختلف را قبل از دانلود مقایسه کنند و دیدگاه (reviews) کاربران را بخوانند. کاربران نیز باید به نوع اجازههای (permissions) دریافتی توسط اپ های VPN دقت کنند و در مورد ریسکهای امنیتی این موارد مطالعه کنند.

حملات DDoS مورد حمایت از سوی میرای

حملات DDoS مورد حمایت از سوی میرای که کل کشور لیبریا را آفلاین کرد رو به کاهش اند- اما محققان می گویند این تهاجم صرفا یک آزمون اجرا برای حمله ای بسیار بزرگتر بوده است.

کد منبع میرای باز است. بنابراین هر مهاجمی که بخواهد می تواند آن را دانلود کند و مشغول کار شود. این به طیف وسیعی از مهاجمان با سطوح مختلف توانایی در اجرای حملات منجر شده است. یک گروه خاص، که طبق لقب داده شده از طرف MalwareTech.com " بات نت 14 " را اجرا می کنند، هدف های بسیار بزرگتری نسبت به بسیاری از آماتورهای موجود میرای را گرفته است. پژوهش گری مستقل به نام کوین بومان در یک پست عنوان کرد. "بسیاری از بات نت ها به سادگی در حال حمله به سرور های ماینکرافت و انجام حملات فنی مهیب در وب سایت ها می باشند. به عنوان مثال، "a Farming Simulator game mod site". " واضح است که بات نت 14 در حملات خود بسیار موفق است. این بزرگترین بات نتِ میرای است و حوزه کنترل اش قبل از تاریخ حمله به DYN است و ظرفیتش آن را تبدیل به یکی از بزرگترین بات نت های DDoS که تا به حال دیده شده است می سازد و با توجه به حجم ترافیک، به نظر می رسد متعلق به همان مهاجمی است که به DYN حمله کردند. "

ارائه دهندگان ترانزیتی تایید کرده اند که بیش از 500Gbps از ترافیک در طول حملات به طور معمول خروجی اند ، که یک دوره زمانی کوتاه طول می کشند اما می توانند بسیار فلج کننده و مخرب باشند.

در لیبریا، حملات کوتاه مدت پی در پی بر روی زیرساخت ها، کابل اینترنت این کشور آفریقایی را تحت الشعاع قرار داد و وب سایت های مختلف کشور آفلاین شدند و گزارش شرکتهای مخابراتی حاکی از قطع گسترده دسترسی به اینترنت بود.

بات نت 14 نیز ، به نحوی، به لطف نظارت MalwareTech.com توییت کرد " MalwareTech.com’s @MiraiAttacks درحال انتشار پیام از بات نت است، که چیزهایی از قبیل "سیل DNS برای 1 ثانیه،" و سپس نام هدف را می گوید.

کوین بومان در حال توییت لایو در مورد فعالیت بات نت 14 بود و ناگهان یک پیام ترس آور فرستاده شد " سیل DNS برای 1 ثانیه.....کوین.وحشتزده.است "و

بومان معتقد است که مهاجمانی که در پشت بات نت14 قرار دارند، پیش از حملات بزرگتر، صرفا در حال کاوش در گوشه و کنار بوده، و احتمالا بر علیه ملت های دیگر. "این حملات بسیار نگران کننده لند، چراکه دارای یک اپراتور میرای اند که ظرفیت کافی برای تاثیرگذاری جدی بر سیستم در یک دولت ملی را دارا است."

"نظارت بر باتنت ادامه دارد، اما تا کنون به نظر می رسد آنها در حال آزمایش برای جلوگیری از تکنیک های خدماتی اند."