بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...رویکردی عملی به امنیت شبکه لایه بندی شده (۲)

سطح ۲- امنیت شبکه

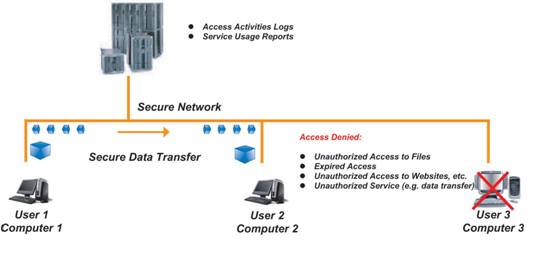

سطح شبکه در مدل امنیت لایه بندی شده به WAN و LAN داخلی شما اشاره دارد. شبکه داخلی شما ممکن است شامل چندکامپیوتر و سرور و یا شاید پیچیده تر یعنی شامل اتصالات نقطه به نقطه به دفترهای کار دور باشد. بیشتر شبکه های امروزی در ورای پیرامون، باز هستند؛ یعنی هنگامی که داخل شبکه قرار دارید، می توانید به راحتی در میان شبکه حرکت کنید. این قضیه بخصوص برای سازمان های کوچک تا متوسط صدق می کند که به این ترتیب این شبکه ها برای هکرها و افراد بداندیش دیگر به اهدافی وسوسه انگیز مبدل می شوند. تکنولوژی های ذیل امنیت را در سطح شبکه برقرار می کنند:

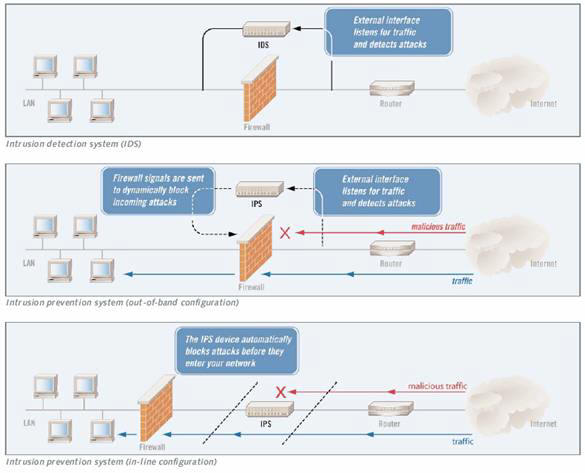

· IDSها (سیستم های تشخیص نفوذ) و IPSها (سیستم های جلوگیری از نفوذ) ـ تکنولوژیهای IDS و IPSترافیک گذرنده در شبکه شما را با جزئیات بیشتر نسبت به فایروال تحلیل می کنند. مشابه سیستم های آنتی ویروس، ابزارهای IDS و IPS ترافیک را تحلیل و هر بسته اطلاعات را با پایگاه داده ای از مشخصات حملات شناخته شده مقایسه می کنند. هنگامی که حملات تشخیص داده می شوند، این ابزار وارد عمل می شوند. ابزارهای IDSمسؤولین ITرا از وقوع یک حمله مطلع می سازند؛ ابزارهای IPS یک گام جلوتر می روند و بصورت خودکار ترافیک آسیب رسان را مسدود می کنند. IDSها وIPSها مشخصات مشترک زیادی دارند. در حقیقت، بیشتر IPSها در هسته خود یک IDS دارند. تفاوت کلیدی بین این تکنولوژی ها از نام آنها استنباط می شود. محصولات IDS تنها ترافیک آسیب رسان را تشخیص می دهند، در حالیکه محصولات IPS از ورود چنین ترافیکی به شبکه شما جلوگیری می کنند. پیکربندی های IDS و IPS استاندارد در شکل نشان داده شده اند:

· مدیریت آسیب پذیری – سیستم های مدیریت آسیب پذیری دو عملکرد مرتبط را انجام می دهند: (۱) شبکه را برای آسیب پذیری ها پیمایش می کنند و (۲)روند مرمت آسیب پذیری یافته شده را مدیریت می کنند. در گذشته، این تکنولوژی VA )تخمین آسیب پذیری( نامیده می شد. اما این تکنولوژی اصلاح شده است، تا جاییکه بیشتر سیستم های موجود، عملی بیش از تخمین آسیب پذیری ابزار شبکه را انجام می دهند.

سیستم های مدیریت آسیب پذیری ابزار موجود در شبکه را برای یافتن رخنه ها و آسیب پذیری هایی که می توانند توسط هکرها و ترافیک آسیب رسان مورد بهره برداری قرار گیرند، پیمایش می کنند. آنها معمولاً پایگاه داده ای از قوانینی را نگهداری می کنند که آسیب پذیری های شناخته شده برای گستره ای از ابزارها و برنامه های شبکه را مشخص می کنند. در طول یک پیمایش، سیستم هر ابزار یا برنامه ای را با بکارگیری قوانین مناسب می آزماید.

همچنانکه از نامش برمی آید، سیستم مدیریت آسیب پذیری شامل ویژگیهایی است که روند بازسازی را مدیریت می کند. لازم به ذکر است که میزان و توانایی این ویژگی ها در میان محصولات مختلف، فرق می کند.

· تابعیت امنیتی کاربر انتهایی – روش های تابعیت امنیتی کاربر انتهایی به این طریق از شبکه محافظت می کنند که تضمین می کنند کاربران انتهایی استانداردهای امنیتی تعریف شده را قبل از اینکه اجازه دسترسی به شبکه داشته باشند، رعایت کرده اند. این عمل جلوی حمله به شبکه از داخل خود شبکه را از طریق سیستم های ناامن کارمندان و ابزارهای VPN و RAS می گیرد.

روش های امنیت نقاط انتهایی براساس آزمایش هایی که روی سیستم هایی که قصد اتصال دارند، انجام می دهند، اجازه دسترسی می دهند. هدف آنها از این تست ها معمولاً برای بررسی (۱) نرم افزار مورد نیاز، مانند سرویس پک ها، آنتی ویروس های به روز شده و غیره و (۲) کاربردهای ممنوع مانند اشتراک فایل و نرم افزارهای جاسوسی است.

· کنترل دسترسی\تأیید هویت – کنترل دسترسی نیازمند تأیید هویت کاربرانی است که به شبکه شما دسترسی دارند. هم کاربران و هم ابزارها باید با ابزار کنترل دسترسی در سطح شبکه کنترل شوند.

نکته: در این سلسله مباحث، به کنترل دسترسی و تأییدهویت در سطوح شبکه، میزبان، نرم افزار و دیتا در چارچوب امنیتی لایه بندی شده می پردازیم. میان طرح های کنترل دسترسی بین لایه های مختلف همپوشانی قابل توجهی وجود دارد. معمولاً تراکنش های تأیید هویت در مقابل دید کاربر اتفاق می افتد. اما به خاطر داشته باشید که کنترل دسترسی و تأیید هویت مراحل پیچیده ای هستند که برای ایجاد بیشترین میزان امنیت در شبکه، باید به دقت مدیریت شوند.

مزایا

تکنولوژی های IDS، IPS و مدیریت آسیب پذیری تحلیل های پیچیده ای روی تهدیدها و آسیب پذیری های شبکه انجام می دهند. در حالیکه فایروال به ترافیک، برپایه مقصد نهایی آن اجازه عبور می دهد، ابزار IPS و IDS تجزیه و تحلیل عمیق تری را برعهده دارند، و بنابراین سطح بالاتری از محافظت را ارائه می کنند. با این تکنولوژی های پیشرفته، حملاتی که داخل ترافیک قانونی شبکه وجود دارند و می توانند از فایروال عبور کنند، مشخص خواهند شد و قبل از آسیب رسانی به آنها خاتمه داده خواهند شد.

سیستم های مدیریت آسیب پذیری روند بررسی آسیب پذیری های شبکه شما را بصورت خودکار استخراج می کنند. انجام چنین بررسی هایی بهصورت دستی با تناوب مورد نیاز برای تضمین امنیت، تا حدود زیادی غیرعملی خواهد بود. بعلاوه، شبکه ساختار پویایی دارد. ابزار جدید، ارتقاءدادن نرم افزارها و وصله ها، و افزودن و کاستن از کاربران، همگی می توانند آسیب پذیری های جدید را پدید آورند. ابزار تخمین آسیب پذیری به شما اجازه می دهند که شبکه را مرتب و کامل برای جستجوی آسیب پذیری های جدید پیمایش کنید.

روش های تابعیت امنیتی کاربر انتهایی به سازمان ها سطح بالایی از کنترل بر روی ابزاری را می دهد که به صورت سنتی کنترل کمی بر روی آنها وجود داشته است. هکرها بصورت روز افزون به دنبال بهره برداری از نقاط انتهایی برای داخل شدن به شبکه هستند، همچانکه پدیده های اخیر چونMydoom، Sobig، و Sasser گواهی بر این مدعا هستند. برنامه های امنیتی کاربران انتهایی این درهای پشتی خطرناک به شبکه را می بندند.

معایب

IDSها تمایل به تولید تعداد زیادی علائم هشدار غلط دارند، که به عنوان false positives نیز شناخته می شوند. در حالیکهIDS ممکن است که یک حمله را کشف و به اطلاع شما برساند، این اطلاعات می تواند زیر انبوهی از هشدارهای غلط یا دیتای کم ارزش مدفون شود. مدیران IDS ممکن است بهسرعت حساسیت خود را نسبت به اطلاعات تولید شده توسط سیستم از دست بدهند. برای تأثیرگذاری بالا، یک IDS باید بصورت پیوسته بررسی شود و برای الگوهای مورد استفاده و آسیب پذیری های کشف شده در محیط شما تنظیم گردد. چنین نگهداری معمولاً میزان بالایی از منابع اجرایی را مصرف می کند.

سطح خودکار بودن در IPSها می تواند به میزان زیادی در میان محصولات، متفاوت باشد. بسیاری از آنها باید با دقت پیکربندی و مدیریت شوند تا مشخصات الگوهای ترافیک شبکه ای را که در آن نصب شده اند منعکس کنند. تأثیرات جانبی احتمالی در سیستمهایی که بهینه نشده اند، مسدود کردن تقاضای کاربران قانونی و قفل کردن منابع شبکه معتبر را شامل می شود.

بسیاری، اما نه همه روش های امنیتی کاربران انتهایی، نیاز به نصب یک عامل در هر نقطه انتهایی دارد. این عمل می تواند مقدار قابل توجهی بار کاری اجرایی به نصب و نگهداری اضافه کند.

تکنولوژی های کنترل دسترسی ممکن است محدودیت های فنی داشته باشند. برای مثال، بعضی ممکن است با تمام ابزار موجود در شبکه شما کار نکنند، بنابراین ممکن است به چند سیستم برای ایجاد پوشش نیاز داشته باشید. همچنین، چندین فروشنده سیستم های کنترل دسترسی را به بازار عرضه می کنند، و عملکرد می تواند بین محصولات مختلف متفاوت باشد. پیاده سازی یک سیستم یکپارچه در یک شبکه ممکن است دشوار باشد. چنین عمل وصله-پینه ای یعنی رویکرد چند محصولی ممکن است در واقع آسیب پذیری های بیشتری را در شبکه شما به وجود آورد.

ملاحظات

موفقیت ابزارهای امنیت سطح شبکه به نحوی به سرعت اتصالات داخلی شبکه شما وابسته است. زیرا ابزارهایIDS/IPS ، مدیریت آسیب پذیری و امنیت کاربر انتهایی ممکن است منابعی از شبکه ای را که از آن محافظت می کنند، مصرف کنند. سرعت های اتصالی بالاتر تأثیری را که این ابزارها بر کارایی شبکه دارند به حداقل خواهد رساند. در پیاده سازی این تکنولوژی ها شما باید به مصالحه بین امنیت بهبودیافته و سهولت استفاده توجه کنید، زیرا بسیاری از این محصولات برای کارکرد مؤثر باید به طور پیوسته مدیریت شوند و این ممکن است استفاده از آن محصولات را در کل شبکه با زحمت مواجه سازد.

وقتی که این تکنولوژی ها را در اختیار دارید، بهبود پیوسته شبکه را در خاطر داشته باشید. در شبکه هایی با پویایی و سرعت گسترش بالا، تطبیق با شرایط و ابزار جدید ممکن است مسأله ساز گردد.

سطح ۳- امنیت میزبان

سطح میزبان در مدل امنیت لایه بندی شده، مربوط به ابزار منفرد مانند سرورها، کامپیوترهای شخصی، سوئیچ ها، روترها و غیره در شبکه است. هر ابزار تعدادی پارامتر قابل تنظیم دارد و هنگامی که به نادرستی تنظیم شوند، می توانند سوراخ های امنیتی نفوذپذیری ایجاد کنند. این پارامترها شامل تنظیمات رجیستری، سرویس ها، توابع عملیاتی روی خود ابزار یا وصله های سیستم های عامل یا نرم افزارهای مهم می شود.

تکنولوژی های زیر امنیت را در سطح میزبان فراهم می کنند:

· IDS در سطح میزبان ـ IDSهای سطح میزبان عملیاتی مشابه IDSهای شبکه انجام می دهند؛ تفاوت اصلی در نمایش ترافیک در یک ابزار شبکه به تنهایی است. IDSهای سطح میزبان برای مشخصات عملیاتی بخصوصی از ابزار میزبان تنظیم می گردند و بنابراین اگر به درستی مدیریت شوند، درجه بالایی از مراقبت را فراهم می کنند.

· VA (تخمین آسیب پذیری) سطح میزبان – ابزارهای VA سطح میزبان یک ابزار شبکه مجزا را برای آسیب پذیری های امنیتی پویش می کنند. دقت آنها نسبتا بالاست و کمترین نیاز را به منابع میزبان دارند. از آنجایی کهVA ها بطور مشخص برای ابزار میزبان پیکربندی می شوند، درصورت مدیریت مناسب، سطح بسیار بالایی از پوشش را فراهم می کنند.

· تابعیت امنیتی کاربر انتهایی – روش های تابعیت امنیتی کاربر انتهایی وظیفه دوچندانی ایفا می کنند و هم شبکه (همانگونه در بخش قبلی مطرح شد) و هم میزبان های جداگانه را محافظت می کنند. این روش ها بطور پیوسته میزبان را برای عملیات زیان رسان و آلودگی ها بررسی می کنند و همچنین به نصب و به روز بودن فایروال ها و آنتی ویروس ها رسیدگی می کنند.

· آنتی ویروس – هنگامی که آنتی ویروس های مشخص شده برای ابزار در کنار آنتی ویروس های شبکه استفاده می شوند ، لایه اضافه ای برای محافظت فراهم می کنند.

· کنترل دسترسی\تصدیق هویت– ابزار کنترل دسترسی در سطح ابزار یک روش مناسب است که تضمین می کند دسترسی به ابزار تنها توسط کاربران مجاز صورت پذیرد. در اینجا نیز، احتمال سطح بالایی از تراکنش بین ابزار کنترل دسترسی شبکه و کنترل دسترسی میزبان وجود دارد.

مزایا

این تکنولوژی های در سطح میزبان حفاظت بالایی ایجاد می کنند زیرا برای برآورده کردن مشخصات عملیاتی مخصوص یک ابزار پیکربندی می گردند. دقت و پاسخ دهی آنها به محیط میزبان به مدیران اجازه می دهد که به سرعت مشخص کنند کدام تنظمیات ابزار نیاز به به روز رسانی برای تضمین عملیات امن دارند.

معایب

بکارگیری و مدیریت سیستم های سطح میزبان می تواند بسیار زمان بر باشند. از آنجایی که این سیستم ها نیاز به نمایش و به روز رسانی مداوم دارند، اغلب ساعات زیادی برای مدیریت مناسب می طلبند. اغلب نصبشان مشکل است و تلاش قابل ملاحظه ای برای تنظیم آنها مورد نیاز است. همچنین، هرچه سیستم عامل بیشتری در شبکه داشته باشید، یک رویکرد برپایه میزبان، گران تر خواهد بود و مدیریت این ابزار مشکل تر خواهد شد. همچنین، با تعداد زیادی ابزار امنیتی سطح میزبان در یک شبکه، تعداد هشدارها و علائم اشتباه می تواند بسیار زیاد باشد.

ملاحظات

بدلیل هزینه ها و باراضافی مدیریت، ابزار در سطح میزبان باید بدقت بکار گرفته شوند. بعنوان یک اصل راهنما، بیشتر سازمان ها این ابزار را فقط روی سیستم های بسیار حساس شبکه نصب می کنند. استثناء این اصل یک راه حل تابعیت امنیتی کاربر انتهایی است، که اغلب برای پوشش دادن به هر ایستگاه کاری که تلاش می کند به شبکه دسترسی پیدا کند، بکار گرفته می شود.

رویکردی عملی به امنیت شبکه لایه بندی شده (۱)

مقدمه

امروزه امنیت شبکه یک مسأله مهم برای ادارات و شرکتهای دولتی و سازمان های کوچک و بزرگ است. تهدیدهای پیشرفته از سوی تروریست های فضای سایبر، کارمندان ناراضی و هکرها رویکردی سیستماتیک را برای امنیت شبکه می طلبد. در بسیاری از صنایع، امنیت به شکل پیشرفته یک انتخاب نیست بلکه یک ضرورت است.

در این سلسله مقالات رویکردی لایه بندی شده برای امن سازی شبکه به شما معرفی می گردد. این رویکرد هم یک استراتژی تکنیکی است که ابزار و امکان مناسبی را در سطوح مختلف در زیرساختار شبکه شما قرار می دهد و هم یک استراتژی سازمانی است که مشارکت همه از هیأت مدیره تا قسمت فروش را می طلبد.

رویکرد امنیتی لایه بندی شده روی نگهداری ابزارها و سیستمهای امنیتی و روال ها در پنج لایه مختلف در محیط فناوری اطلاعات متمرکز می گردد.

۱- پیرامون

۲- شبکه

۳- میزبان

۴- برنامه کاربردی

۵- دیتا

در این سلسله مقالات هریک از این سطوح تعریف می شوند و یک دید کلی از ابزارها و سیستمهای امنیتی گوناگون که روی هریک عمل می کنند، ارائه می شود. هدف در اینجا ایجاد درکی در سطح پایه از امنیت شبکه و پیشنهاد یک رویکرد عملی مناسب برای محافظت از دارایی های دیجیتال است. مخاطبان این سلسله مقالات متخصصان فناوری اطلاعات، مدیران تجاری و تصمیم گیران سطح بالا هستند.

محافظت از اطلاعات اختصاصی به منابع مالی نامحدود و عجیب و غریب نیاز ندارد. با درکی کلی از مسأله، خلق یک طرح امنیتی استراتژیکی و تاکتیکی می تواند تمرینی آسان باشد. بعلاوه، با رویکرد عملی که در اینجا معرفی می شود، می توانید بدون هزینه کردن بودجه های کلان، موانع موثری بر سر راه اخلال گران امنیتی ایجاد کنید.

افزودن به ضریب عملکرد هکرها

متخصصان امنیت شبکه از اصطلاحی با عنوان ضریب عملکرد (work factor) استفاده می کنند که مفهومی مهم در پیاده سازی امنیت لایه بندی است. ضریب عملکرد بعنوان میزان تلاش مورد نیاز توسط یک نفوذگر بمنظور تحت تأثیر قراردادن یک یا بیشتر از سیستمها و ابزار امنیتی تعریف می شود که باعث رخنه کردن در شبکه می شود. یک شبکه با ضریب عملکرد بالا به سختی مورد دستبرد قرار می گیرد در حالیکه یک شبکه با ضریب عملکرد پایین می تواند نسبتاً به راحتی مختل شود. اگر هکرها تشخیص دهند که شبکه شما ضریب عملکرد بالایی دارد، که فایده رویکرد لایه بندی شده نیز هست، احتمالاً شبکه شما را رها می کنند و به سراغ شبکه هایی با امنیت پایین تر می روند و این دقیقاً همان چیزیست که شما می خواهید.

تکنولوژی های بحث شده در این سری مقالات مجموعاً رویکرد عملی خوبی برای امن سازی دارایی های دیجیتالی شما را به نمایش می گذارند. در یک دنیای ایده آل، شما بودجه و منابع را برای پیاده سازی تمام ابزار و سیستم هایی که بحث می کنیم خواهید داشت. اما متأسفانه در چنین دنیایی زندگی نمی کنیم. بدین ترتیب، باید شبکه تان را ارزیابی کنید – چگونگی استفاده از آن، طبیعت داده های ذخیره شده، کسانی که نیاز به دسترسی دارند، نرخ رشد آن و غیره – و سپس ترکیبی از سیستم های امنیتی را که بالاترین سطح محافظت را ایجاد می کنند، با توجه به منابع در دسترس پیاده سازی کنید.

حال در ادامه به هریک از این لایه ها می پردازیم.

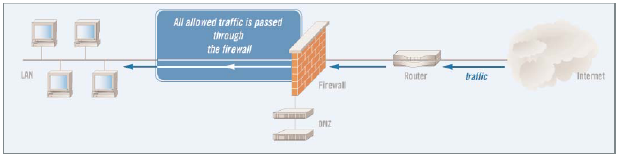

سطح ۱: امنیت پیرامون

منظور از پیرامون، اولین خط دفاعی نسبت به بیرون و به عبارتی به شبکه غیرقابل اعتماد است. «پیرامون» اولین و آخرین نقطه تماس برای دفاع امنیتی محافظت کننده شبکه است. این ناحیه ای است که شبکه به پایان می رسد و اینترنت آغاز می شود. پیرامون شامل یک یا چند فایروال و مجموعه ای از سرورهای به شدت کنترل شده است که در بخشی از پیرامون قرار دارند که بعنوان DMZ (demilitarized zone) شناخته می شود. DMZمعمولاً وب سرورها، مدخل ایمیل ها، آنتی ویروس شبکه و سرورهای DNS را دربرمی گیرد که باید در معرض اینترنت قرار گیرند. فایروال قوانین سفت و سختی در مورد اینکه چه چیزی می تواند وارد شبکه شود و چگونه سرورها در DMZ می توانند با اینترنت و شبکه داخلی تعامل داشته باشند، دارد.

پیرامون شبکه، به اختصار، دروازه شما به دنیای بیرون و برعکس، مدخل دنیای بیرون به شبکه شماست.

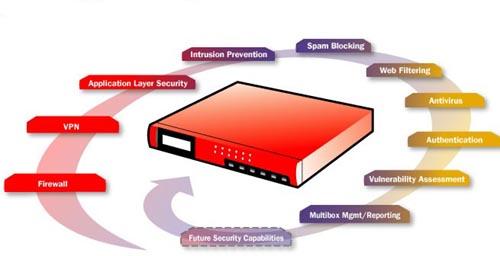

تکنولوژیهای زیر امنیت را در پیرامون شبکه ایجاد می کنند:

· فایروال ـ معمولاً یک فایروال روی سروری نصب می گردد که به بیرون و درون پیرامون شبکه متصل است. فایروال سه عمل اصلی انجام می دهد ۱- کنترل ترافیک ۲- تبدیل آدرس و ۳- نقطه پایانی VPN. فایروال کنترل ترافیک را با سنجیدن مبداء و مقصد تمام ترافیک واردشونده و خارج شونده انجام می دهد و تضمین می کند که تنها تقاضاهای مجاز اجازه عبور دارند. بعلاوه، فایروال ها به شبکه امن در تبدیل آدرس های IP داخلی به آدرس های قابل رویت در اینترنت کمک می کنند. این کار از افشای اطلاعات مهم درباره ساختار شبکه تحت پوشش فایروال جلوگیری می کند. یک فایروال همچنین می تواند به عنوان نقطه پایانی تونل های VPN (که بعداً بیشتر توضیح داده خواهد شد) عمل کند. این سه قابلیت فایروال را تبدیل به بخشی واجب برای امنیت شبکه شما می کند.

· آنتی ویروس شبکه ـ این نرم افزار در DMZ نصب می شود و محتوای ایمیل های واردشونده و خارج شونده را با پایگاه داده ای از مشخصات ویروس های شناخته شده مقایسه می کند. این آنتی ویروس ها آمد و شد ایمیل های آلوده را مسدود می کنند و آنها را قرنطینه می کنند و سپس به دریافت کنندگان و مدیران شبکه اطلاع می دهند. این عمل از ورود و انتشار یک ایمیل آلوده به ویروس در شبکه جلوگیری می کند و جلوی گسترش ویروس توسط شبکه شما را می گیرد. آنتی ویروس شبکه، مکملی برای حفاظت ضدویروسی است که در سرور ایمیل شما و کامپیوترهای مجزا صورت می گیرد. بمنظور کارکرد مؤثر، دیتابیس ویروس های شناخته شده باید به روز نگه داشته شود.

· VPNـ یک شبکه اختصاصی مجازی (VPN) از رمزنگاری سطح بالا برای ایجاد ارتباط امن بین ابزار دور از یکدیگر، مانند لپ تاپ ها و شبکه مقصد استفاده می کند. VPN اساساً یک تونل رمزشده تقریباً با امنیت و محرمانگی یک شبکه اختصاصی اما از میان اینترنت ایجاد می کند. این تونل VPNمی تواند در یک مسیریاب برپایه VPN، فایروال یا یک سرور در ناحیه DMZ پایان پذیرد. برقراری ارتباطات VPN برای تمام بخش های دور و بی سیم شبکه یک عمل مهم است که نسبتاً آسان و ارزان پیاده سازی می شود.

مزایا

تکنولوژی های ایجاد شده سطح پیرامون سال هاست که در دسترس هستند، و بیشتر خبرگان IT با تواناییها و نیازهای عملیاتی آنها به خوبی آشنایی دارند. بنابراین، از نظر پیاده سازی آسان و توأم با توجیه اقتصادی هستند. بعضیاز فروشندگان راه حل های سفت و سختی برای این تکنولوژیها ارائه می دهند و بیشتر آنها به این دلیل پر هزینه هستند.

معایب

از آنجا که بیشتر این سیستم ها تقریباً پایه ای هستند و مدت هاست که در دسترس بوده اند، بیشتر هکرهای پیشرفته روش هایی برای دور زدن آنها نشان داده اند. برای مثال، یک ابزار آنتی ویروس نمی تواند ویروسی را شناسایی کند مگر اینکه از قبل علامت شناسایی ویروس را در دیتابیس خود داشته باشد و این ویروس داخل یک فایل رمزشده قرار نداشته باشد. اگرچه VPN رمزنگاری مؤثری ارائه می کند، اما کار اجرایی بیشتری را برروی کارمندان IT تحمیل می کنند، چرا که کلیدهای رمزنگاری و گروه های کاربری باید بصورت مداوم مدیریت شوند.

ملاحظات

پیچیدگی معماری شبکه شما می تواند تأثیر قابل ملاحظه ای روی میزان اثر این تکنولوژی ها داشته باشد. برای مثال، ارتباطات چندتایی به خارج احتمالاً نیاز به چند فایروال و آنتی ویروس خواهد داشت. معماری شبکه بطوری که تمام این ارتباطات به ناحیه مشترکی ختم شود، به هرکدام از تکنولوژی های مذکور اجازه می دهد که به تنهایی پوشش مؤثری برای شبکه ایجاد کنند.

انواع ابزاری که در DMZ شما قرار دارد نیز یک فاکتور مهم است. این ابزارها چه میزان اهمیت برای کسب و کار شما دارند؟ هرچه اهمیت بیشتر باشد، معیارها و سیاست های امنیتی سفت و سخت تری باید این ابزارها را مدیریت کنند.

باز هم شناسایی یک رخنه امنیتی خطرناک

FREAK به یک هکر اجازه رهگیری ارتباطات HTTPS میان سرورها و کلاینتهای آسیبپذیر که از رمزنگاری ضعیفی استفاده کردهاند را میدهد که در ادامه به سرقت یا دستکاری دادهها منجر خواهد شد. FREAK اولین بار توسط کاتریکین بارگیون، محقق آزمایشگاه علوم کامپیوتر INRIA واقع در کشور فرانسه و miTLS شناسایی شد. اما متیو گرین اولین شخصی بود که در مقاله واشنگتنپست به افشاگری در مورد آن پرداخت. شرکتهای فنآوری اطلاعات در تلاش برای رفع نقص امنیتی هستند که میلیونها کاربری که از سایتهای ایمنی همچون Whitehouse.gov ، NSA.gov و FBI.gov بازدید کردهاند را در معرض تهدید قرار داده است.

محققان امنیتی به یک نقص امنیتی که قدمت آن به دهه ۹۰ میلادی باز میگردد و روی طیف گستردهای از سیستمعاملهای مورد استفاده کاربران همچون OS X، iOS، آندروید و ویندوز وجود دارد اشاره کردند. کاربران زمانی که به بازدید از سایتهای بزرگ همچون آمریکناکسپرس، Airtel، بلومبرگ، Business Insider، Groupon،MARRIOTT و بسیاری دیگر میپردازند در معرض هک شدن قرار میگیرند. اکسپلویت FREAK به یک هکر اجازه میدهد با توانایی ویژهای به یک سایت که از درجه رمزنگاری ضعیفی روی ارتباطات HTTPS استفاده میکند، وارد شود. این کار در کمتر از چند ساعت با استفاده از یک مجموعه کوچک از باتنتها ( تنها ۷۵ کامپیوتر) انجام شود. زمانی که کرک انجام شد، هکرها توانایی هک کردن وبسایتها و سرقت اطلاعات شخصی کاربران از سایتهایی که مورد بازید آنها قرار گرفته است را دارند. به گزارش واشنگتن پست این مشکل به ضعف سیاستهای ایالات متحده که در سال ۱۹۹۰ در زمینه رمزنگاری برای شرکتها دیکته کرده بود باز میگردد.

و بسیاری دیگر میپردازند در معرض هک شدن قرار میگیرند. اکسپلویت FREAK به یک هکر اجازه میدهد با توانایی ویژهای به یک سایت که از درجه رمزنگاری ضعیفی روی ارتباطات HTTPS استفاده میکند، وارد شود. این کار در کمتر از چند ساعت با استفاده از یک مجموعه کوچک از باتنتها ( تنها ۷۵ کامپیوتر) انجام شود. زمانی که کرک انجام شد، هکرها توانایی هک کردن وبسایتها و سرقت اطلاعات شخصی کاربران از سایتهایی که مورد بازید آنها قرار گرفته است را دارند. به گزارش واشنگتن پست این مشکل به ضعف سیاستهای ایالات متحده که در سال ۱۹۹۰ در زمینه رمزنگاری برای شرکتها دیکته کرده بود باز میگردد.

نادیا هنینگر متخصص رمزنگاری در دانشگاه پنسیلوانیای میگوید: « برای سایتهای آسیبپذیر روشی پیدا کرده است که در کمتر از هفت ساعت توانایی کرک کردن کلید رمزنگاری خارجی را با استفاده از کامپیوترهای سرویسدهنده خدمات وب آمازون دارد.»

جی آلکس هالدرمن و ذاکیر دورمریک محققان علوم کامپیوتر دانشگاه میگشیان میگویند: «بیش از یک سوم سایتهای رمزنگاری شده که از سمبل قفل برای نشاندادن به کارگیری فنآوری SSL استفاده میکنند مورد بررسی قرار گرفتهاند که ثابت میکند همه آنها در معرض این آسیبپذیری قرار دارند. هالدرمن میگوید از ۱۴ میلیون سایتی که در سرتاسر جهان از رمزنگاری استفاده میکنند، بیش از ۵ میلیون از آنها تا صبح سهشنبه همچنان آسیبپذیر باقی ماندهاند.» متیو گرین و دیگر محققان میگویند: « به همه دولتها، آژانسها و شرکتهای آلوده در هفتههای گذشته اطلاعرسانی شده است به امید آنکه، آنها بتوانند قبل از آنکه مشکل به صورت عمومی بروز پیدا کنند آنرا برطرف نمایند.»

محققان امنیتی میگویند نقص ناشی از سیاستگذاری دولت امریکا در دهه ۹۰ که شرکتها را ملزم کرد به جای استفاده از رمزنگاریهای قدرتمند از رمزنگاریهایی با درجه ضعیف و همچنین به کارگیری این رمزنگاری ضعیف در محصولاتی که به مشتریان کشورهای دیگر فروخته میشد، این مشکل را به وجود آورده است. البته این محدودیتها در اواخر دهه ۹۰ میلادی برداشته شد، اما رمزنگاری ضعیف به طور گستردهای در نرمافزارهایی که در سرتاسر جهان و در خود ایالت متحده مورد استفاده قرار میگرفت به کار گرفته شد. به طوری که ظاهرا تا امسال نیز هنوز این رمزنگاری ضعیف مورد استفاده قرار میگرفته است. در آن موقع ایالات متحده حداکثر سطح رمزنگاری مورد استفاده را به رمزنگاری ۵۱۲ بیتی محدود کرده بود. این سیاست که Crypto Wars نامیده شده است به ویژه در زمان مبارزات سیاسی برای استقرار یک الگوریتم رمزنگاری محدود مورد استفاده قرار میگرفت که به دولت امکان ردیابی مظنونین و شکستن رمزنگاری مورد استفاده توسط آنها را میداد.

FREAK بیانگر یک روش حمله است که مخفف عبارت Factoring RSA-EXPORT Keys (حمله فاکتوری به کلید RSA) است. هر مرورگری که یک نسخه بدون وصله OpenSSL استفاده کند در معرض این تهدید قرار دارد که شامل مرورگرهای سافاری و هر دو سیستمعامل مک و iOS میشود. از اتفاق، سایتهای پلیس فدرال آمریکا FBI، کاخ سفید و سازمان امنیت ملی امریکا NSA نیز در معرض این آسیبپذیری قرار دارند. بنابر گزارشها دو سایت اولی وصلههای لازم را در این خصوص دریافت کردهاند. فهرست سایتهای معتبری که در معرض این آسیبپذیری قرار دارند در حال گسترش است. برای اطمینان از این که آیا سایتی که موردبازدید قرار دادهاید جزء این موارد مشکوک به خطر بوده است یا نه، لینکی به فهرست کامل این سایتها و همچنین نام چند سایت فارسی که اسم آنها در این لیست به چشم میخورد در انتهای مقاله وجود دارد.

اپل نیز از وجود این آسیبپذیری در محصولات خود خبر داده است و گفته است هفته آینده یک وصله امنیتی را منتشر خواهد کرد. رایان جیمز سخنگوی این شرکت گفته است بهروزرسانی نرمافزاری برای اصلاح این آسیبپذیری آماده شده است و در هفته آینده منتشر خواهد شد.

گوگل نیز بیانیه مشابهی را منتشر کرده است. لیز مارک من سخنگوی گوگل دراین باره میگوید: «گوگل برای رفع مشکل امنیتی FREAK که به هکرها امکان جاسوسی روی ارتباطاتی که توسط مرورگر آندروید گوگل برقرار میشود، وصلههای لازم را برای دستگاههای گوشیهوشمند آماده کرده است.»

هنوز به درستی مشخص نیست آیا هیچ هکری اقدام به استفاده از این اکسپلویت کرده است یا نه اما بهتر است آخرین سایتهایی که از آنها برای تراکنشهای مالی خود استفاده کرده یا فعالیتهای حساسی روی آنها انجام دادهاید را مورد بررسی قرار دهید.

مایکروسافت نیز بهتازگی خبر از آسیبپذیری FREAK SSL در سیستمعامل ویندوز داد. باگ امنیتی FREAK به حملهکنندگان اجازه میدهد تا یک حمله Man in the middle را روی پروتکلهای رمزنگاری SSL و TLS با استفاده از یک رمزنگاری غیرمرسوم انجام داده و یک فاجعه جدید را رقم بزنند. در این زمان SChannel (سرنام Microsoft Secure Channel) در معرض این تهدید قرار دارد. SChannel یک مجموعه نرمافزاری در ویندوز است که برای تأمین امنیت اطلاعات روی شبکه مورد استفاده قرار میگیرد. مایکروسافت به طور رسمی در سایت مشاوره امنیتی خود از وجود یک آسیبپذیری که برای دور زدن ویژگی امنیتی در SChannel مورد استفاده قرار گفته و روی خانواده سیستمعاملهای ویندوز وجود دارد، خبر داده است. این آسیبپذیری از تکنیک Freak برای اکسپلویت کردن و افشای عمومی اطلاعات استفاده میکند که میتواند به یک مشکل جدی در حوزه صنعت و به ویژه سازمانهای مالی ختم شود. دامنه این مشکل نیز محدود به یک سیستمعامل خاص نیست.

هرچند بخش تحقیقات مایکروسافت بخشی از تیم محققان اروپایی بود که برای اولین بار FREAK را کشف کردند بود، اما ردموند تصمیم گرفت خبر مربوط به این آسیبپذیری امنیتی را تا به امروز مخفی نگه دارد. در خبری که مایکروسافت در سایت خود قرار داده، اعلام کرده است تاکنون هیچ گزارشی مبنی بر مورد حمله قرار گرفتن کاربران بر اساس این آسیبپذیری دریافت نکرده است.

مایکروسافت میگوید: « به طور مستمر در حال کار هستیم و از طریق برنامه MAPP (سرنام Microsoft Active Protection Program) که برنامهای برای اطلاعرسانی درباره آسیبپذیریها و بهروزرسانیهای مربوطه است از شرکای خود محافظت میکند و هر زمان وصلهای آماده شد یا اطلاعیه امنیتی مهمی وجود داشته باشد، با اطلاعرسانی از مشتریان خود محافظت میکند.» مایکروسافت همچنین درباره زمان عرضه وصله امنیتی مربوطه گفته است بسته به نیاز مشتریان این وصله امنیتی میتواند در قالب برنامه ارائه ماهیانه وصلههای امنیتی یا خارج از چرخه بهروزرسانیها منتشر شود.

سیستمعاملهایی که به این آسیبپذیری آلوده شدهاند عبارتند از ویندوز سرور ۲۰۰۳، ویندوز ویستا، ویندوز سرور ۲۰۰۸، ویندوز ۷، خانواده ویندوز ۸، ویندوز سرور ۲۰۱۲ و ویندوز RT. مایکروسافت میگوید: «کاربران میتوانند تبادل رمز کلید RSA را که باعث بروز FREAK میشود با تغییر SSL Chiper Suite در Group Policy Object Editor غیرفعال کنند، مگر آن که از سیستمعامل ویندوز سرور ۲۰۰۳ که اجازه فعال یا غیرفعال کردن رمزنگاریهای شخصی را نمیدهد، استفاده کنند. خانواده ویندوزهای سرور به شرطی که روی پیکربندی پیشفرض قرار داشته باشند به دلیل این که امکان ارسال رمزنگاری در آنها غیرفعال است در معرض این حمله قرار ندارند.»

در زمان نگارش این مقاله فهرستی از مرورگرهای وب همچون اینترنتاکسپلورر، کروم، آندرویید، مرورگر آندرویید، سافاری، Mac OS X، iOS، مرورگر بلکبری، اپرا ویژه سیستمعامل آندروید و مک در فهرست سایت freakattack.com قرار دارند.

کاربران برای اطمینان از این موضوع که آیا مرورگر آنها آلوده است یا خیر میتوانند از ابزار FREAK Client Test Tool استفاده کنند. زمانی که به این سایت مراجعه کنید اگر مرورگر شما به این آسیبپذیری آلوده باشد پیغام زیر را مشاهده خواهید کرد. پیغام زیر آلودگی در نسخه ۱۰ مرورگر اینترنتاکسپلورر را نشان میدهد.

Cipher Suite

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_RC4_128_SHA

TLS_RSA_WITH_3DES_EDE_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA

TLS_DHE_DSS_WITH_AES_128_CBC_SHA

TLS_DHE_DSS_WITH_AES_256_CBC_SHA

TLS_DHE_DSS_WITH_3DES_EDE_CBC_SHA

TLS_RSA_WITH_RC4_128_MD5

اگر مرورگر شما به این آسیبپذیری آلوده نباشد پیغام زیر را مشاهده خواهید کردد. (مرورگر کروم نسخه ۳۲)

(Cipher به روشی برای تبدیل plain text به متنی که معنای آن پنهان باشد گفته میشود.)

مرورگر فایرفاکس نسخه ۳۷ نیز از این آلودگی در امان است.

Cipher Suite

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_AES_128_GCM_SHA256

TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA

TLS_DHE_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_ECDSA_WITH_RC4_128_SHA

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_RSA_WITH_RC4_128_SHA

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

TLS_DHE_RSA_WITH_AES_128_CBC_SHA

TLS_DHE_DSS_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_RC4_128_SHA

TLS_RSA_WITH_RC4_128_MD5

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_3DES_EDE_CBC_SHA

برای طراحان نیز ابزارهایی برای تست برنامههایشان وجود دارد. برای این منظور میتوانید از ابزارهایی که وضعیت ماشین را در سطح پایین مورد بررسی قرار میدهند، استفاده کنید. برای منظور از دو آدرس زیر میتوان استفاده کرد. با مراجعه به هر یک از این آدرسها اگر ارتباط بدون مشکل برقرار باشد به معنای آسیبپذیری است.

در غیر این صورت پیغامی مبنی بر عدم دسترسی به ارتباط SSL مشاهده میکنید.

کارمندان دولت مراقب نسخه جدید بدافزار H1N1 باشند!

گزارشی که هفته گذشته شرکت سیسکو منتشر کرد، نشان میدهد نسخه جدیدتر بدافزار H1N1 به ویژگیهای قدرتمندی تجهیز شده است که از آن جمله میتوان به توانایی عبور از بخش کنترل دسترسی کاربر (UAC)، به کارگیری تکنیک جدیدی برای به سرقت بردن کتابخانههای پویا (Dll) و تکنیکهای مبهمسازی کدها اشاره کرد. بهطوری که روند مهندسی معکوس آن را به شدت دشوار کردهاند. در این میان ویژگی خودانتشاری این بدافزار به آن اجازه میدهد به سرعت به کامپیوترهایی موجود در شبکه نفوذ کرده یا درایوهای USB متصل به کامپیوتر را آلوده سازد. این ویژگیهای جدید به بدافزار H1N1 این توانایی را میدهند تا اطلاعات را از سیستمهای آلوده جمعآوری کرده، آنها را با استفاده از الگوریتم RC4 رمزنگاری کرده و برای مرکز کنترل و فرماندهی ارسال کند.

H1N1 این توانایی را دارد تا اطلاعات را از درون پروفایل لاگین مرورگر فایرفاکس و ویژگی پر کردن هوشمند خودکار فرمهای اینترنت اکسپلورر و همچنین آتلوک مایکروسافت استخراج کند. پاک کردن کپیهای سایهای (shadow copies) و غیرفعال سازی گزینههای بازیابی سیستمعامل در عمل نه تنها به کاربر اجازه بازگرداندن اطلاعات از دست رفته را نمیدهد، بلکه ردپاهای موجود بدافزار را نیز پاک میکند. جاش رینولدز پژوهشگر امنیتی سیسکو در این ارتباط گفته است: این قابلیتهای بهطور معمول در ارتباط با باجافزار مورد استفاده قرار میگیرد، با این وجود ما هنوز شواهدی که به ما نشان دهد H1N1 در حال بارگذاری این چنین بدافزارهایی است مشاهده نکردهایم.» نسخههای قدیمیتر بدافزار H1N1 به طور سیل آسایی قادر به توزیع بدافزارهای بانکی Vartrack یا Pony بودند، اما نسخه جدید تنها H1N1 را منتشر کرده و کار دیگری انجام نمیدهد. با این وجود H1N1 هنوز هم میتواند بدافزارهایی را روی سیستم قربانیان بارگذاری کند. تحلیلها نشان میدهد که بدافزار فوق اکنون در حال ارسال حجم گستردهای از هرزنامهها است. این هرزنامهها در قالب فایلهای Doc که درون ضمیمه ایمیلها قرار دارند، ارسال میشوند. این فایلها از ترفند قدیمی ماکرو فعالساز Enable Editing استفاده میکنند.

مایکرویی که مجهز به یک اسکرپیت VBA بوده و به منظور دانلود و نصب H1N1 مورد استفاده قرار میگیرد. نسخه جدید بهطور ویژه سازمانهای مالی، انرژی، ارتباطی، نظامی و بخشهای دولتی را هدف قرار داده است. ایمیلها با موضوعات فربیندهای برای کارکنان هر یک از این نهادها ارسال میشوند. تحقیقات انجام گرفته نشان میدهد، گروهی از مجرمان سایبری که سابقه توزیع بدافزارهای مرتبطی همچون درب پشتی Bayrob، بدافزار RorNix، بدافزار Zeus و… را داشتهاند در پشت طراحی نسخه جدید بدافزار H1N1 قرار دارند. امت کوین، کارشناس امنیتی سیسکو در این ارتباط گفت: «بدافزار H1N1 یک نمونه عینی و مشهود از بدافزارهایی است که با گذشت زمان روند تکامل را پشت سر گذاشتهاند همین موضوع خطرناک بودن آنها را دو چندان میکند. تکنیک مشوشسازی کدهای درون فایل اجرایی نشان میدهد، نویسندگان بدافزار کاملا مصمم هستند تا از کدهای خود محافظت به عمل آورند. حتا اگر این مشکل نیز حل شود پژوهشگران هنوز هم با چالشهای خیلی بزرگتری در ارتباط با تحلیل این بدافزار روبرو هستند.»

DiskFiltration راهکار جدیدی برای سرقت از شبکهها

این تکنیکها نشان دادند که شبکههای ایزولهشده به طور کامل در امنیت قرار ندارند و دادههای درون آنها قابل استخراج است. بهتازگی گروهی از کارشناسان امنیتی موفق به ابداع راهکاری شدهاند که با استفاده از سیگنال صوتی که هارددیسکها در شبکههای ایزولهشده، منتشر میکنند، اطلاعات را به سرقت میبرند. چای گوری، یوزف سولویز، اندی دایداکولوف و یووال اوویسی، پژوهشگران دانشگاه بنگوریون، این تکنیک را که DiskFiltraction نام دارد، طراحی کردهاند. آنها در مقاله «راهکار استخراج دادهها از هارددیسک کامپیوترهای ایزولهشده بدون نیاز به بلندگو» جزئیات این تکنیک را به طور کامل تشریح کردهاند. تکنیک Disk Filtraction بر مبنای حرکات بازوی هاردیسکها عمل میکند؛ بازویی که اجازه دسترسی به قسمتهای خاصی از هارددیسکها را به منظور خواندن و نوشتن دادهها فراهم میکند. حرکات این بازوی متحرک عملیات جستوجو (Seeking operations) نامیده میشود. این عملیات بهمنظور دسترسی به محتوای دیسک سخت اجرا میشود. گذرواژه و کلیدهای رمزنگاری ذخیرهشده، از جمله محتواهایی هستند که به واسطه این تکنیک تهدید میشوند. پژوهشگران اعلام کردهاند که این حمله تا فاصله شش فوتی اثرگذار بوده و نرخ انتقال آن ۱۸۰ بیت در دقیقه است. با این سرعت محتویات یک کلید ۴۰۹۶ بیتی را میتوان در مدت زمان ۲۵ دقیقه ربایش کرد. تکنیک DiskFiltraction به اندازهای قدرتمند است که میتواند دیسکهای سختی را که درون سیستمهای بهینهسازیشده قرار گرفتهاند، در معرض تهدید قرار دهد.

سیستمهایی که با طراحی خاص خود مانع میشوند سروصدای تولیدشده توسط سامانههای کامپیوتری به بیرون از محفظه مربوطه انتقال یابد. این گروه اعلام کردهاند که صدای محیطی ممکن است بر روند کاری این تکنیک تأثیرگذار باشد. آنها در بخشی از مقاله خود آوردهاند: «سازوکار کامپیوترهای Air-gapped به گونهای است که به هیچ شبکهای دسترسی ندارند. این کار بهمنظور پیشگیری از نشتی دادههای حساس انجام میشود. در گذشته، بدافزارها نشان دادند که میتوانند با استفاده از شکاف هوایی کامپیوترها و از طریق انتقال سیگنالهای مافوق صوت از طریق بلندگوهای کامپیوترها به استخراج دادهها بپردازند. با این حال چنین ارتباط صوتی به بلندگوهایی متصل به کامپیوترها نیاز داشت. ما نشان دادیم DiskFiltraction کانالی پنهان است که از طریق شکاف هوایی که در زمان محاسبات به وجود میآید و از طریق سیگنالهای صوتی که هارددیسک منتشر میکند، میتواند دادههای نشتکرده را استخراج کند. روش ما منحصربهفرد است، به دلیل اینکه به بلندگو یا سختافزار صوتی در اطراف کامپیوتر هدف نیازی ندارد.

یک بدافزار نصبشده روی ماشین در معرض تهدید میتواند با زیر نظر گرفتن حرکات بازوی هارددیسک، فرکانسهای صوتی خاصی را منتشر سازد. اطلاعات دیجیتال میتواند روی سیگنالهای صوتی مدوله شده و سپس با گیرندهای که در نزدیکی دستگاه قرار دارد، دریافت شود. این گیرنده میتواند لپتاپ، گوشی هوشمند، ساعت هوشمند و مانند اینها باشد. ما آناتومی هارددیسکها را به لحاظ ویژگی آکوستیکی آنها بررسی کردیم. در ادامه الگوریتمهای مدولاسیون دادهها و کشف رمز را طراحی کردیم و بر مبنای روش پیشنهاد خود، فرستندهای روی کامپیوتر شخصی و گیرندهای روی گوشی هوشمندی قرار دادیم و در ادامه به طراحی جزئیات پرداختیم. ما این کانال مخفی خود را روی انواع مختلفی از هارددیسکهای داخلی و خارجی و روی بدنههای مختلف کامپیوترها و فواصل مختلف ارزیابی کردیم. با استفاده از تکنیک DiskFiltraction توانستیم گذرواژهها، کلیدهای رمزنگاری و دادهها متعلق به کلیدهای تایپشده را با سرعت ۱۰۸۰۰ بیت بر ساعت و در فاصله دو متری ربایش کنیم. به دلیل اینکه این تکنیک بر مبنای فعالیتهای دیسک سخت عمل میکند، صدای تولیدشده توسط سایر اجزا ممکن است بر روند انتقال اطلاعات تأثیر نامطلوب بگذارد و آن را مختل سازد.»

در حالی که DiskFiltraction برای استخراج دادهها از شبکههای ایزولهشده طراحی شده است، این ظرفیت را دارد تا برای استخراج دادهها از سیستمهایی که به اینترنت متصل شدهاند و نقلوانتقال اطلاعات در آنها به دقت بررسی میشود، به کار گرفته شود. در مقطع فعلی بهترین راهکاری که در برابر اینگونه تهدیدات میتوان از آن استفاده کرد، بهرهمندی از دیسکهای حالت جامد است. این دیسکها به دلیل اینکه برای دستیابی به اطلاعات از هیچ قطعه مکانیکی استفاده نمیکنند، در برابر این مدل حملات ایمن هستند. همچنین اگر مجبور هستید از هارددیسکها استفاده کنید، بهتر است از پوششهای خاص، ابزارهای شناسایی سروصدا و ابزارهای تولیدکننده فرکانسهای صوتی در مراکز حساس استفاده کنید. به لحاظ نرمافزاری نیز میتوانید از نرمافزارهای HIDS/HIPS و ابزارهای امنیتی شناسایی فعالیتهای مخرب استفاده کنید.

استراق سمع اطلاعات شبکه، به همین راحتی!

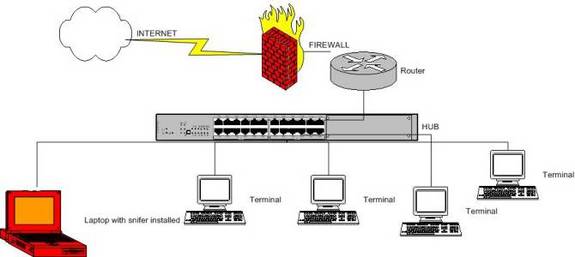

اسنیفر چگونه کار میکند ؟

کامپیوتری که به یک LAN وصل باشد دو آدرس دارد. یکی آدرس مک که برای هر سخت افزار که آدرس مک دارد یکی است در حالیکه دو کارت را پیدا نمی کنید که آدرس مک اش با یکی دیگر یکی باشد . از این آدرس مک برای ساختن قاب های اطلاعاتی برای ارسال اطلاعات به و یا از ماشین ها استفاده میشود . اما اون یکی آدرس ادرس IP هست . لایه شبکه وظیفه نگاشت کردن آدرس آی پی را به آدرس مک به عهده داشته که برای پروتکل ارتباط دیتا مورد نیاز است . برای ارسال اطلاعات به یک کامپیوتر سیستم اول در جدول ARP به دنبال آدرس مک سیستم مقابل میگردد اگر هیچ مدخلی برای این آی پی که داره پیدا نکند یه دونه پاکت درخواست برای همه برودکست میکنه و از همه می خواهد تا اگر آدرس آی پی اونها همین هست که می خواهد آدرس مک خودشو اعلام کنه . اینجوری اگر سیستم توی شبکه آدرس آی پی پاکت را با خودش یکی ببینه ادرس مکش را میذاره توی یه پاکت و برای سیستم درخواست کننده میفرسته . حالا سیستم آدرس فیزیکی اون یکی سیستم را داره و این آدرس را به جدول ARP خودش اضافه میکنه . از این به بعد کامپیوتر مبدا برای ارتباط با سیستم مقصد از این آدرس فیزیکی استفاده میکنه .

به طور کلی دو نوع از تجهیزات اترنت وجود داره و اسنیفر ها به طرق مختلف روی این دو نوع کار میکنند.

Shared Ethernet:

در محیط های اینچنینی همه میزبان ها به یک باس وصل میشن و برای رفتن پهنای باند با هم رقابت میکنن . توی همچین وضعیتی یه پاکت را همه کامپیوتر ها دریافت میکنن . بدین ترتیب وقتی که کامپ یک بخواهد با کامپ دو صحبت کنه اون هم توی یه همچین محیطی اونوقت پاکتش را روی شبکه میذاره اون هم با ادرس مک سیستم مقصدش به همراه آدرس مک خودش . کلیه کامپیوتر ها روی یه اترنت اشتراکی (مثلا کامپ های ۳ و ۴ )ادرس مک پاکت مقصد را با ادرس خودشون مقایشه میکنن و اگر این دوتا با هم مچ نشدن این پاکت را میندازه دور .

اون کامپیوتری که داره عمل اسنیف کردن را انجام میده این قاعده و قانون را میشکنه و همه پاکت ها را میگیره .

و به کل ترافیک شبکه گوش میده .

در این وضعیت عمل اسنیف بسیار فعالانه انجام میشه و بسیار سخت میشه اون رو تشخیص داد .

توی این شبکه کامپیوتر ها به عوض وصل شدن به هاب به یه سوئیچ وصل میشن که بهش میگن اتنت سئویچ . سوئیچ جدولی را مدیریت میکنه که توش رد ادرس مک کارت هایی را که بهش وصل میشن را داره . توی این جدول آدرس پورت فیزیکی را که روی سوئیچ هست و به اون کارت با آدرس مک وصله را هم نگه میداره و پاکت های مقصد را روی ان پورت فیزیکی میذاره و به مقصدش تحویل میده . در واقع موقعی که یه پاکت می خواهد ارسال بشه یه مسیر فیزیکی مستقیم و بدون واسطه بین اون و مقصدش برقرار میشه . در واقع سوئیچ ماشین هوشمندی هست که میدونه با این پاکت هایی که بهش وارد میشه چه کار کنه . واسه همین هم سرعت سوئیچ از هاب بیشتره و گرونتر هم هست . و همه پاکت ها را برود کست نمیکنه . این باعت میشه تا پهنای باند هدر نره و مصرف پهنای باند بهینه بشه و امنیت بالاتر بره . حالا اگر کامپیتوری را توی این شبکه بذارن توی حالت اسنیفر واسه انکه پاکت ها را جمع کنن این کار عملی نمیشه . به همین دلیل هم هست که مدیران شبکه ها برای امنیت بیشتر این شبکه بندی را تجیح میدن . با این حال باز هم میشه سوئیچ را اسنیف کد اون هم به این روش ها

۱-ARP Spoofing

قبلا توضیح دادم که جدول ARP چیه و برای گرفتن ادرس فیزیکی مک مورد استفاده قرار میگیره . این جدول بی بنیه هست و خودتون هم میتونین خیلی راحت چند تا مدخل توش درست کنین . شما میتونین یه جواب ARP بفرستین حتی اگه کسی از شما نخواسته باشه که آدرستون را بهش اعلام کنین . در این حالت جواب شما توسط سیستم مقصد قبول میشه . حالا اگه بخواهین ترافیک شبکه را اسنیف کنین اون هم از کامپ یک میتونین عمل آرپ اسپوف را روی گیت وی شبکه انجام بدین . حالا جدول آرپ سیستم ۱ مسموم شده . بدین ترتیب کل ترافیک شبکه از سیستم شما رد میشه . حقه دیگه ای که میتونه استفاده بشه تا جدول ارپ میزبان ها را مسموم کنه اینکه که بیایین و ادرس مک گیت وی را بذارین FF:FF:FF:FF:FF:FF که به عنوان آدرس برود کست هم شناخته میشه . فوق العاده ترین ابزاری که واسه این مورد میشه پیدا کد ARPspoof که با Dsnif Suite هستش.

سوئیچ ها جدول مترجمی را نگه میدارن که نگاشت ادرس های مک را به پورت های فیزیکی را روی سوئیچ به عهده داره .به این ترتیب سوئیچ به صورت هوشمند میتونه پاکت ها را به مقصد بفرسته . اما سوئیچ برای این کار دارای حافظه محدودی هست . فلود کردن مک از این نقطه ضعف استفاده میکنه و اونقدر سوئیچ را بمب باران میکنه (با ادرس های الکی) تا موقعی که سوئیچ نتونه اطلاعات را نگه داره . و این موقع است که میره توی حالت failOpen Mode و توی این حالت مثل یه هاب عمل میکنه و واسه اینکه بتونه اطلاعات ا ارسال کنه اونها را برود کست میکنه .حالا دیگه میشه را حت عمل اسنیف را انجام داد . این کار را میتونید با استفاده از نرم افزار MacOf که ابزاری ایت که با نرم افزار dsniff suite هماه است انجام بدین .

و اما مساله اساسی تشخیص اسنیفر ها :

یه اسنیفر معمولا همیشه توی حالت فعال کار میکنه . این اسنیفر فقط اطلاعات را جمع میکنه . به طور عمده تشخیص اسنیفر ها روی شبکه اترنت کار خیلی سختیه مخصوصا اگه روی شبکه اشتراکی باشه . اما وقتی که اسنیفر داره روی یه شبکه سوئیچ کار میکنه کار کمی آسانت میشه . وقتی که یه اسنیفر فعال میشه مقداری ترافیک را تولید میکنه . اینجا چند روش برای تشخیص اسنیف کردن اطلاعات وجود داره .

ping Method

کلکی که اینجا استفاده میشه اینه که یه دونه پاکت پینگ به آی پی ماشینی که بهش مشکوک هستین بفرستین نه به آدرس مک اون .اگر اون کامپیوتر مشکوک اسنیفر داره اونوقت به پینگ شما جواب میده . این در حالی هست که قاعدتا نباید به پاکت هایی که ادرس مک اونها بهش نمیخوره جواب بده . این روشی قدیمی است و دیگه به درد نمی خوره

On local host :

اغلب وقتی که سیستم شما دچار اشتباه شد هکر ها اسنیفر را ول می کنن . حالا میتونین با زدن یه دستور ساده روی همون سیستم که بهش مشکوک بودین بفهمین که این سیستم همونی هست که داشته اسنیف میکرده یا نه

ifconfigدستوری هست که شما بهش نیاز دارین . که اگر توی خط آخر خروجی دستور به کلمه Promisc برخود کردین بدونین که این همون سیستمه .

latency Method:

این روش بر این مبنا هست که فرض میشه اسنیفر عمل پارسینگ را داره انجام میده . پس داره اطلاعات زیادی را از شبکه میگیره و حالا اگر شما بیایین و یه حجم زیاد از اطلاعات را برود کست کنید سیستم اسنیف کننده تا بخواهد جواب بده وقت زیادی را میگیره و این تفاوت زمانی میتونه مشخص کنه که کدام سیستم در حال اسنیف قرار گرفته .

ARP watch:

همانطور که گفته شد یکی از روش هایی که برای اسنیف روی یک شبکه سوئیچ انجام میشه اینه که ارپ را اسپوف کنیم . ابزاری که ARPwatch نامیده میشه استفاده میشه تا ببینه که هیچ چند تایی برای یه ماشین نباشه . یعنی واسه یه سیستم چند تا مدخل توی جدول نباشه . اگر اینطور باشه برنامه اینو تشخیص میده و هشدار میده . توی یه شبکه دی اچ سی پی این میتونه باعث هشدار های اشتباه زیادی بشه کاری که میشه انجام داد تا جلوی این مشکل گرفته بشه اینه که زمان اجاره آی پی را افزایش بدین و مثلا بذارین ۳۰ روز .

سونامی سرعت اینترنت!

در اینکه «سرعت» پاشنه آشیل آینده اینترنت است و حجم اطلاعات و ویدیو در کل جهان رشد نمایی دارد، شکی نیست اما در این وضعیت «سرعت» محور چند سؤال جدی مطرح میشود.

اگر اخبار شبکه را در این چند ماه دنبال کرده باشید یا با نشریه و سایت ماهنامه شبکه همراه بودید، خبرهای زیادی درباره استانداردها و فناوریهای جدید افزایش سرعت شبکههای اترنت و بیسیم منتشر شده و همکاریها و تفاهمنامهها و کنسرسیومها تشکیل شده است.

تیرماه بود که کنسرسیوم Ethernet 25G با همکاری شرکتهای گوگل، مایکروسافت، برودکام، ملانوکس، آریستا نتورکس و سپس پیوستن سیسکو، جونیپر و دیگران تشکیل شد تا در مراکزداده، سوئیچهای پرسرعت بتوانند با لینکهای یک طرفه ۲۵ گیگابیت و دو طرفه ۵۰ گیگابیت به سرورهای بالانشین رک متصل شوند. محصولات این استاندارد نیز کمکم دارند وارد بازار میشوند. همزمان خبری مبنی بر افزایش سرعت انتقال اطلاعات روی کابلهای مسی تا مرز ۱۰ گیگابیت منتشر شد. پژوهشگران آزمایشگاههای بِل توانستند با تنظیم کردن بسامد (سیستم ماژولاسیون فرکانس) به مرز این سرعت برسند که اگر عملیاتی شود، تحول بزرگی در دنیای شبکههای اترنت مسی خواهد بود. کابلهای فیبر نوری نیز برای عقب نماندن از این قافله پرشتاب، سرعت خود را به مرز ۴۰۰ گیگابیت رساندند. این دستآورد محققان ژاپنی را دو شرکت فوجیتسو و NEC تأیید کردهاند و در آزمایشگاههای خود به صورت عملی به دست آوردند.

سونامی سرعت هنوز ادامه دارد. در حالی که هر روز شاهد رونمایی از یک روتر بیسیم سری ۸۰۲٫۱۱ac با سرعتهایی مانند ۲۴۰۰ مگابیت و ۳۲۰۰ مگابیت هستیم و این سرعتها در حال تبدیل شدن به نرخ معمول شبکههای بیسیم هستند، شرکت سامسونگ بهطور ناگهانی از سرعت ۴٫۶ گیگابیت در ثانیه روی شبکههای بیسیم وایفای و استاندارد ۸۰۲٫۱۱ad روی فرکانس۶۰ گیگاهرتز خبر داد. اتفاقی که میتواند تنور گرم بازار شبکههای بیسیم را داغتر کند. در تازهترین خبر، کارگروه صنعتی Ethernet Alliance که مسئول توسعه استانداردهای IEEE Ethernet است، از چندین استاندارد جدید با مرکزیت افزایش سرعت خبر داده و اعلام کرده است که بهزودی سه پروژه بزرگ جدید کلید زده خواهد شد. پس افزایش سرعت در دستور کار آزمایشگاهها، محققان، توسعهدهندگان تجاری و شرکتهای سختافزاری قرار گرفته و آن هم در چندین جبهه به صورت همزمان: شبکههای اترنت، مرکزداده، شبکههای بیسیم، اینترنت و موبایل.

در اینکه «سرعت» پاشنه آشیل آینده اینترنت است و حجم اطلاعات و ویدیو در کل جهان رشد نمایی دارد، شکی نیست اما در این وضعیت «سرعت» محور چند سؤال جدی مطرح میشود. نخست، چرا در این برهه و زمان تب افزایش سرعت بالا گرفته و همه به تقلا افتادهاند؟ دوم، مگر هماکنون استانداردهایی برای سرعتهای ۴۰ گیگابیت (۴۰GbE) و ۱۰۰ گیگابیت (۱۰۰GbE) روی شبکههای اترنت نداریم و تبلیغهایش را در سایتها و روزنامههای مختلف نمیبینیم؟ و از یک سو با تلاش برای افزایش سرعت و وضع استانداردهای جدید روبهرو هستیم و از سویی دیگر گزارشهایی میخوانیم که مثلاً غالب شبکههای محلی موجود تازه در حال حرکت به سوی تجهیزات شبکه ۱۰ گیگابیت هستند یا اینکه روترهای جدید بیسیم با سرعتهای چند گیگابیتی خواهان و طرفدار زیادی ندارند و بدنه اصلی بازار که کاربران خانگی و اداری هستند، هنوز از روترهای ۸۰۲٫۱۱n یا حداکثر روترهای AC ارزانقیمت استفاده میکنند. در نمایشگاه تلکام فرصت صحبت با چندین شرکت واردکننده تجهیزات شبکه بیسیم را یافتم. وقتی سؤال کردم «چرا روترهای پرقدرت سری AC معرفی شده از سوی برندتان را وارد ایران نمیکنید؟» جواب دادند که متقاضی ندارد و حتی در حد چند عدد هم به فروش نمیرسد.

چندین نکته قابل ذکر است که شاید پاسخی کوتاه به پرسشهای مطرح شده بالا هم باشد. نکته نخست، «تنوع و تقاضا برای سرویسهای مختلف در آینده» موجب شده است تا سرعت که شاید بزرگترین مانع است، به هدف سازندگان تجهیزات شبکه تبدیل شود. همه برنامههای کاربردی میخواهند. چه سازمانها، چه اپراتورهای موبایل، چه کاربران نهایی؛ همه و همه میخواهند خدمات و سرویسهای ارزشافزوده خود را در قالب برنامههای کاربردی ارائه دهند یا استفاده کنند. برنامههای کاربردی یعنی پهنایباند بیشتر و وقتی پهنایباند قابل گسترش نیست، سرعت بیشتر.

حرکت جدیدی که در شبکههای اترنت رخ داده است، گذر از بهبودسازی کابلهای مسی/ فیبرنوری و اتصالات داخلی به سوی تغییر فناوری و استاندارد و رویکرد است. دیگر بهینهسازی یک سرور یا رک یا ستون فقرات یک شبکه جواب نمیدهد و باید کل سیستم را اصلاح کرد. نکته دوم، افزایش سرعت در بخشهای مختلف یک پیکره است. استانداردهای ۴۰GbE و ۱۰۰GbE در خارج از شبکههای محلی و برای تجهیزات شبکههای بین شهری و حتی شبکههای انتقال اطلاعات بینالمللی قابل استفاده هستند. اما ارتباط یک سرور با تجهیزات ذخیرهسازی یا سوئیچ در یک اتاق سرور محدود به سرعتهای چند گیگابیتی است. استاندارد Ethernet 25G به دنبال پوشاندن این شکاف در ارتباط چندین رک یک مرکزداده با هم است. نکته آخر، از اتاقهای آزمایشگاهی و خبرهای هیجانانگیز موجساز تا کف مراکزداده و شبکههای درون سازمانی راه ناپیموده زیادی است که در این میان عوامل متعددی مانند قدرت خرید، اقبال عمومی، همکاری بازیگران اصلی جریانساز روی یک استاندارد و فناوری و راهکار، رسیدن نیازها و تقاضاها از میان پیشبینیها به دست مصرفکننده و فناوریهایی مانند کلاود و SDN بر بازار تأثیرگذار و تعیینکننده هستند.

البته، نباید از تبلیغات پرهیاهوی شرکتها با محوریت سرعت برای فروش بیشتر و جلبنظر مشتریان غافل شد.

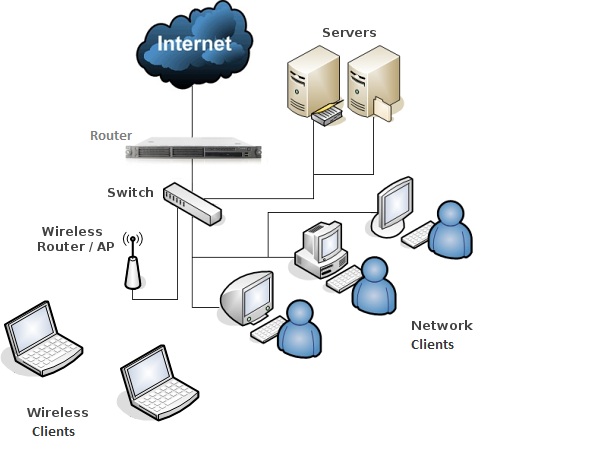

آموزش راه اندازی و تنظیم یک شبکه LAN کوچک

اگر در محیط کار یا منزل خود با بیش از یک کامپیوتر سروکار دارید احتمالا به فکر افتاده اید که آنها را به یکدیگر متصل کرده و یک شبکه کوچک کامپیوتری راه بیا ندازید .

با اتصال کامپیوتر ها به یکدیگرمیتوانید چاپگرتان را بین همه انها به اشتراک بگذارید از طریق یکی از کامپیوتر ها که به اینترنت وصل است بقیه را نیز به اینترنت متصل کنید از هر یک از کامپیوتر ها به فایل های خود از جمله عکس ها اهنگ ها و اسنادتان دسترسی پیدا کنید به بازی هایی بپردازید که نه چند بازیکن با چند کامپیوتر نیاز دارند

وبلاخره این که که خروجی وسایلی چون DVD PLAYER یا وب کم را به سایر کامپیوتر ها ارسال کنید .

در این مقاله صمن معرفی روش های مختلف اتصال کامپیوتر ها به یکدیگر انخام تنضیمات دستی را برای بهره بردن از حد اقل مزایای یک شبکه کامپیو تری به شما نشان می دهیم .

ذکر این نکته هم لازم است که قسمت اصلی این مقاله به نصب نرم افزار اختصاص دارد اما در انتهای مطلب در خصوص ساختار شبکه و مسائل فیزیکی ان هم توضیهاتی داده ایم .

روشهای اتصال:

برای اثصال کامپیوتر هایی که در فاصله ای نه چندان دور از یکدیگر قرار دارند راههای مختلفی وجود دارد که عبارتند از :

سیم کشی دیتا به صورت تو کار در حین ساخت ساختمان که امروز بسیار متداول است .

ذر این روش همان گونه که برای برق ساختمان از قبل نقشه می کشند و مثلا جای کلید ها و پریز ها را مشخص می کنند برای شبکه کامپیوتری هم نقشه کشی و سیم کشی می کنند .

قرار دادن سیم ها در کف اتاق و اتصال کامپیوتر هایی که در یک اتاق قرار دارند .

استفاده از فناوری بی سیم

ساتفاده از سیم کشی برق داخل ساختمان

استفاده از سیم کشی تلفن داخل ساختمان

به همین دلیل کار را از همین نقطه شروع می کنیم از آنجا که ویندوز های اکس پی و ۹۸ پر استفاده ترین ویندوز ها در منازل و دفاتر کوچک هستند نحوه اشتراک گذاری منابع در این دو ویندوز را مورد بحث قرار می دهیم هر چند مورد سایر ویندوز ها مفاهیم تغییر نمی کند.

گام های اولیه :

برای راه اندازی شبکه در منزل خود این سه کار را باید انجام دهیم :

۱انتخاب فناوری مناسب شبکه که مورد نظر ما در این مقاله اترنت استاندارد است

۲خرید و نصب سخت افزار مناسب این کار، که اصلی ترین آنها کارت شبکه برای هر یک از این کامپیوتر ها و یک هاب – سوییچ است

۳تنظیم و آماده سازی سیستم ها به نحوی که بتوانند همدیگر را ببینند و با یکدیگر صحبت کنند

از این سه مرخله قدم سوم از همه مهم تر است .

ویندوز اکس پی قسمتی به نام NETWORK SETUP WIZARD دارد که تنظیمات شبکه را برای شما انجام می دهد .

به غیر از این متخصصان هستند که در ازای دریافت دستمزد ، شبکه شما را در محل راه می اندازند .

نام گذاری کامپیوتر ها به اشتراک گذاشتن چاپگر ها فایل ها و اتصالات اینترنتی ،اساسی ترین کارهایی هستند که این افراد برای شما انجام می دهند .

اما اگر با مشکلی مواجه بشوید یا تنظیمات کامپیوتر تان بهم بخورد ، باید بتوانید خودتان شبکه را تنظیم کنید .

کلا بد نیست مفاهیم و اصول راه اندازی یک شبکه کامپیوتری را بدانید تا به هنگام ضرورت خودتان بتوانید دست به کار شوید .

به طور کلی کار هایی که باید انجام دهید تا یک شبکه (( مرده)) را ((زنده)) کنید و به بهره برداری از ان بپر دازید ، از این قرار است :

نام گذاری کامپیوتر

دادن آدرس IP

به اشتراک گذاشتن فایل ها

به اشتراک گذاشتن چاپگر

انجام تنظیمات امنیتی

به اشتراک گذاشتن اتصال اینترنت

نام گذاری کامپیوتر:

بعد از نصب سخت افزار های مورد نیاز برای راه اندازی شبکه ، نیاز به نوبت به نصب نرم افزار های آن می رسد.

در اولین قدم باید برای تکتک کامپیوتر های موجود در شبکه خود اسمی منحصر به فرد و غیر تکراری انتخاب کنید .

علاوه بر اسم کامپیوتر اسم گروه کاری یا WORK GROUP هم مهم است . تمام کامپیوتر های یک شبکه باید عضو یک گروه کاری باشند .

ویندوز اکس پی :

برای نام گذاری کامپیوتر در ویندوز اکس پی این مراحل را دنبال کنید :

۱-پنجره control panel را باز کنید

۲-اگر حالت نمایش آیکون ها به صورت کلاسیک نیست روی لینک classic new کلیک کنید .در این حالت بر نامه system را اجرا کنید .

۳-در کادر محاوره ظاهر شده صفحهCOMPUTER name را انتخاب کنید

name را انتخاب کنید

۴-همان طور که ملا حظه می کنید کامپیوتر یک اسم کامل دارد و یک گروه کاری . روی دکمه chang کلیک کنید تا کادر محاوره بعدی ظاهر شود .

۵-در کادر اول اسمی را تایپ کنید که می خواهید به کامپیوتر تان اختصاص دهید . این اسم هر چیزی می تواند باشد ، فقط نباید تکراری باشد . مثلا اسم کامپیونر اول را pc 1 بگذارید .

۶-در کادر دوم اسمی را که می خواهید به گروه کاری خود اختصاص دهید وارد کنید .مثلا My office یا My Home یا هر چیز دیگر . حتی خود Work Group هم بد نیست.

۷- در پایان OK و دوباره OK را بزنید . اگر ویندوز خواست ری استارت کند قبول کنید .

ویندوز ۹۸

برای نام گذاری کامپیوتر در ویندوز ۹۸ این مراحل را دنبال کنید:

۱-با کلیک راست روی آیکون Network Neighborhood روی دسکتاپ گزینه ، properties را انتخاب کنید .

۲-در کادر محاوره ظاهر شده ، به صفحه identification بروید .

۳-در کادر اول ، اسم کامپیوتر و در کادر دوم اسم گروه کاری مورد نظر را بنویسید . بعد از تنظیم نام برای تک تک کامپیوتر ها و گذاشتن یک اسم برای کروه کاری تمام آنها ، کامپیوتر ها را دارای هویت کرده و در یک گروه جای داده اید . حالا نوبت به دادن آدرس IP میرسد .

آدرس IP نشانی هر کامپیوتر در شبکه است . کامپیوتر از طریق این نشانی است که یکدیگر را در شبکه پیدا می کنند .

در هر شبکه آدرس IP هر کامپیوتر باید منحصر به فرد و غیر تکراری باشد .

در باره IP و آدرس دهی از این طریق ، زیاذ میتوان صحبت کرد ، اما از آنجا که در این مقاله قصد پرداختن به تئوری را نداریم بلا فاصله دست به کار می شویم . فقط ذکر این نکته را زروری میدانیم که آدرس IP در واقع یک شماره چهار قسمتی است . هر قسمت عددی از ۰ تا ۲۵۵ است که با علامت نقطه از قسمت بعدی جدا می شود .

مثلا ۱۹۲٫۱۶۸٫۰٫۱ یک آدرس IP است . مفهوم دیگر Subnet Mask است ، که توضیح آن هم از حوصله این مقاله خارج است . فقط این را قبول کنید که در یک شبکه کوچک ، subnet mask را به صورت ۲۵۵٫۲۵۵٫۲۵۵٫۰ تایین می کنیم .

در یک شبکه کوچک ، برای تمام کامپیوتر ها سه قسمت اول آدرس IP را یکسان می گیریم و فقط قسمت چهارم را برای هر کامپیوتر عدد متفاوتی را در نظر می گیریم .

مثلا در کامپیوتر اول آدرس ۱۹۲٫۱۶۸٫۰٫۱ و برای کامپیوتر دوم آدرس ۱۹۲٫۱۶۸٫۰٫۲ را می نویسیم و به همین ترتیب ذر بقیه کامپیوتر ها قسمت چهارم آدرس IP را عدد متفاوتی را می دهیم .

سرورها هنوز در برابر آسیبپذیری روز صفر MySQL بیدفاع هستند

داوید گولنسکی، پژوهشگر امنیتی موفق شده است، چند آسیبپذیری جدی را در MySQL شناسایی کند. یکی از این آسیبپذیریها به هکرهای راه دور اجازه میدهد، تنظیمات مخرب را درون فایلهای پیکربندی my.cnf تزریق کرده و کدهای دلخواه خود را با مجوز ریشه اجرا کنند. بهطوری که هکرها این توانایی را پیدا خواهند کرد تا MySQL در حال اجرا روی سرور را بهطور کامل دستکاری کنند. این آسیبپذیری که به شماره CVE-2016-6662 به ثبت رسیده است، به یک هکر اجازه میدهد از طریق یک اتصال شبکه یا یک واسط وب همچون phpMyAdmin و از طریق حمله تزریق کد SQL بدون آنکه نیازی به ارتباط مستقیم با MySQL داشته باشد، از این آسیبپذیری بهرهبرداری کند.

آسیبپذیری دیگر MySQL که جزییات آن فاش نشده و به شماره CVE-2016-6663 به ثبت رسیده است، امکان پیادهسازی حمله روز صفر را حتا برای هکرهای تازهکار امکانپذیر میسازد. این حمله بر مبنای پیکربندی پیشفرض تمامی نسخههای MySQL نگارشهای ۵٫۵، ۶٫۵ و ۷٫۵ امکانپذیر است. بدتر آنکه حتا اگر ماژولهای امنیتی لینوکس AppArmg و SE Linux هم نصب شده باشند، باز هم امکان بهرهبرداری از این آسیبپذیریها وجود دارد. آسیبپذیری فوق همچنین روی بانکهای اطلاعاتی MariaDB و PerconaDB نیز وجود دارد، اما توسعهدهندگان این بانکهای اطلاعاتی موفق شدند، وصله لازم برای این آسیبپذیریها را در اوایل ماه جاری ارائه کنند. اوراکل در ۲۹ جولای از وجود این باگ مطلع شده بود، اما هنوز هم وصله لازم برای آنرا ارائه نکرده است. بر همین اساس گولنسکی تصمیم گرفت جزییات مربوط به این آسیبپذیری را منتشر کند، به دلیل اینکه توسعهدهندگان MariaDB و PerconaDB در مدت زمان تعیین شده وصلههای لازم را در مخازن عمومی در دسترس کاربران قرار دادهاند. در نتیجه احتمال اینکه هکرها بتوانند از این آسیبپذیری سوء استفاده کنند به حداقل میسد. در همین ارتباط گولنسکی یکسری کدهای مفهومی را برای اثبات دلایل خود منتشر کرده است. گولنسکی به کاربران پیشنهاد کرده است: «مادامی که وصله مربوطه از سوی اوراکل عرضه نشده است، از راه حلهای موقت استفاده کنند. مدیران برای به حداقل رساندن آسیبها، باید اطمینان حاصل کنند فایلهای پیکربندی MySQL متعلق به کاربران متفرقه نباشد و همچنین فایلهای My.cnf که مورد استفاده قرار نمیگیرند را با حساب کاربری ریشه ایجاد کنند. البته این راهحلها جامع نیستند و کاربران تا انتشار وصلههای رسمی باید صبور باشند.»

۴ رازی که هکرهای وایرلس نمیخواهند شما بدانید!

اگر بر روی مودم بیسیم خود رمز عبور قرار دادهاید و اطمینان دارید که با این کار آن را ایمن کردهاید باید بدانید که در اشتباه هستید. هکرها میخواهند که شما چنین چیزی را باور کنید تا همچنان برای حملات آنها آسیبپذیر باقی بمانید. در این مطلب به معرفی ۴ نکته خواهیم پرداخت که هکرها امیدوارند شما از آنها بیاطلاع باقی بمانید. چرا که در این صورت امکان نفوذ آنها به شبکه یا رایانهی شما ناممکن میشود.

۱-رمزگذاری WEP برای محافظت از شبکهی بیسیم شما عملاً بیفایده است. رمزگذاری WEP در عرض چند دقیقه و به آسانی قابل کرک شدن است و تنها حس اشتباه امنیت را به کاربر القا میکند.

حتی یک هکر تازهکار نیز میتواند الگوریتم رمزنگاری «محرمانگی معادل سیمی» (Wired Equivalent Privacy) یا به اختصار WEP را در عرض چند دقیقه بشکند. در نتیجه این موضوع این الگورتیم را به یک مکانیزم دفاعی ناکارآمد تبدیل میکند. بسیاری از کاربران هستند از سالها پیش بر روی روتر بیسیم خود یک رمز عبور با الگورتیم WEP تنظیم کردهاند و اقدامی نیز برای تغییر آن به رمزگذاری WPA2 صورت ندادهاند.

بهروزرسانی روتر بیسیم به روش رمزنگاری WPA2 بسیار ساده است. شما میتوانید راهنمای روتر بیسیم را در سایت سازندهی آن مطالعه نمایید.

۲-استفاده از قابلیت فیلتر نمودن آدرس MAC جهت جلوگیری از اتصال دستگاههای ناشناس یک روش غیرموثر بوده که به آسانی قابل شکستن است.

هر دستگاه مبتنی بر IP که امکان اتصال به شبکهی بیسیم را دارد، دارای یک کد منحصر به فرد بر روی کارت شبکهی خود است که این کد، آدرس MAC نام دارد. بسیاری از روترها به شما اجازهی اضافه کردن آدرسهای MAC به لیست سیاه یا سفید را جهت اتصال به روتر میدهند. بدین صورت که (ترفندستان) روتر ابتدا آدرس MAC دستگاهی که قصد اتصال دارد را با لیست سیاه یا سفید خود چک میکند و سپس مجوز اتصال را صادر میکند. این موضوع یک مکانیزم امنیتی مناسب به نظر میرسد اما مشکل اینجاست که هکرها امکان جعل یک آدرس MAC تقلبی که با نمونهی صحیح آن برابری کند را دارا هستند.

تمام چیزی که آنها احتیاج دارند یک ابزار دستیابی به بستههای تبادلشده جهت رصد ترافیک شبکه است تا پی ببرند که کدام آدرسهای MAC توسط شبکه مورد پذیرش قرار میگیرند. پس از پی بردن به این موضوع، میتوانند یک آدرس MAC جعلی برای کارت شبکهی خود قرار دهند و به راحتی به شبکه متصل شوند.

۳-غیرفعال کردن قابلیت مدیریت از راه دور روتر بیسیم، میتواند تا حد زیادی موجب جلوگیری از تصاحب شبکه توسط هکر شود.

بسیاری از روترهای بیسیم دارای تنظیمی هستند که به شما اجازهی مدیریت روتر از طریق یک اتصال بیسیم را میدهد. این موضوع به شما اجازه میدهد تا تنظیمات روتر را بدون نیاز به اتصال از طریق یک کابل و به صورت بیسیم مدیریت کنید. اما این قابلیت با وجود مفید بودن میتواند خطرساز هم باشد. چرا که همانطور که شما میتوانید به طور بیسیم به مدیریت روتر دسترسی پیدا کنید، برای هکر نیز چنین بستری آماده می شود. از طرفی بسیاری از کاربران، نام کاربری و رمز عبور پیشفرض کارخانهای روتر را تغییر نمیدهند (admin و admin). این موضوع (ترفندستان) اتصال هکر به مدیریت روتر را بیش از پیش آسان میکند. در نتیجه ابتدا اطمینان پیدا کنید رمز عبور پیشفرض مدیریت تنظیمات روتر را تغییر دادهاید. سپس قابلیت اتصال بیسیم به مدیریت تنظیمات را غیرفعال کنید. با این کار تنها خودتان و آن هم با اتصال فیزیکی میتوانید وارد مدیریت تنظیمات روتر شوید.

۴-در صورت استفاده از شبکههای وایرلس عمومی، شما یک هدف آسان برای برای حملات «مرد میانی» و «استراق نشست» خواهید بود.

هکرها میتوانند با استفاده از ابزارهایی نظیر Firesheep و AirJack حملات مرد میانی (man-in-the-middle) را اجرا کنند. جایی که آنها خودشان میان تبادل بیسیم فرستنده و دریافتکننده قرار میدهند. به محض این که آنها خودشان را در خط ارتباطی قرار دهند، امکان سرقت رمز عبور حسابهای کاربری، خواندن ایمیلها، مشاهدهی چتها و… برایشان مهیا میگردد. آنها حتی با ابزارهایی نظیر SSL Strip امکان به دست آوردن رمز عبور حسابهای شما در سایتها امن را نیز خواهند داشت. توصیه میشود در صورت اتصال به شبکههای وایرلس عمومی (نظیر فرودگاه، رستوران و…) از VPN استفاده کنید. یک VPN امن، یک لایهی امنیتی اضافی برای شما ایجاد میکند که شکستن آن بسیار سخت خواهد بود. این موضوع باعث خواهد شد هکر به سراغ یک هدف آسانتر برود.