بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...چگونه میهمانها بدون رمزعبور وایفای به اینترنت خانه وصل شوند؟

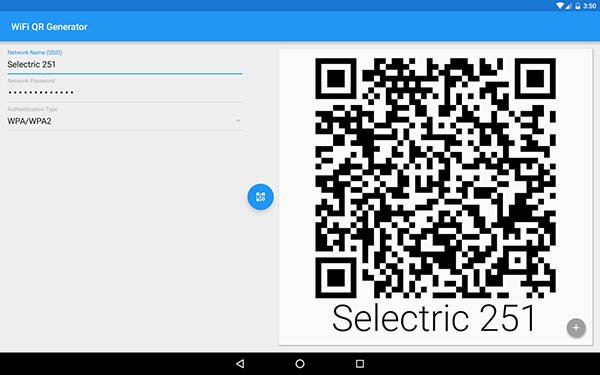

استفاده از روش اسکن کد QR یک میانبر امن برای دسترسی به کلمه عبور پنهان شده در پشت آن است. وقتی به کلمه عبور نیاز دارید به جای تایپ کردن آن کد QR آن را اسکن کنید. اگر نمیدانید کد QR چیست” باید بگوییم که این همان کادرهای مربع شکلی است که با اشکال عجیب و غریب و مربعهای کوچکتر داخل آن پر شده است. در بعضی از فروشگاهها هم مثلا برای بهرهمندی از کد تخفیف، مشتری باید این کد را اسکن کند.

استفاده از کدهای QR بسیار آسان است و با استفاده از نرمافزارهایی مانند Cool Site QR4 میتوان به راحتی آنها را تولید کرد. تنها کافی است روی کادر آبی رنگ زیر Cool Site کلیک کنید. بعد از این کار شما به اطلاعات مربوط به سه بخش نیاز خواهید داشت، که هم میتوانید آنها را از تامین کننده اینترنت خود دریافت کنید و یا مراحل زیر را دنبال کنید:

ابتدا در پشت مودم خود به دنبال SSID بگردید. این اطلاعات ممکن است شبیه به عبارتی مثل Wi-Fi Network Name م(SSID) باشد. این اطلاعات شامل چندین کارکتر متشکل از حروف و اعداد است. این اطلاعات را در بخش SSID صفحه Code Generator موجود در Cool Site QR4 وارد کنید.

در مرحله دوم، کلمه عبور خود را وارد کنید که به طور پیش فرض ممکن است Administrator باشد. اگر کلمه عبور را نمیدانید با تامین کننده اینترنت خود تماس بگیرید. در گام سوم، نوع امنیت شبکه خود را انتخاب کنید. گزینه پیش فرض سایت WEP است اما ممکن است شما مایل باشید از WPA استفاده کنید. اگر از این مورد هم اطلاعی ندارید از تامین کننده اینترنت سوال کنید.

اینجا کلیک کنید تا کد QR شما تولید شود. حالا شما کد QR اختصاصی خود را در اختیار دارید. آن را چاپ کنید و در نقاط مورد نظر خود بچسبانید. دفعه بعد که از شما پرسیده شد «پسورد وایفای شما چیست؟» در جواب بگویید «آن را اسکن کنید.»

چگونه سرعت وایفای خود را افزایش دهیم

این روزها شبکههای وایفای قدرتمندتر از همیشه شدهاند، اما با این وجود هر چه به انتهای محدوده تحت پوشش امواج وایفای نزدیکتر شویم، با مشکلات ثبات در برقراری ارتباط و سرعت تبادل داده مواجه میشویم. ممکن است این مشکلات به محل قرارگیری روتر شما مربوط باشد، اما علاوه بر این ممکن است عوامل دیگری از جمله تداخل امواج شبکه با سایر شبکههای موجود در اطراف شما نیز باعث به وجود آمدن مشکلات اتصال شوند. بیشتر تداخلات شبکه مربوط به زمانی است که شبکهها در یک کانال یکسان به تبادل اطلاعات میپردازند. اگر شما بدانید که هر کدام از شبکههای بیسیم اطراف شما در چه کانالی مشغول تبادل داده هستند، میتوانید با انتخاب یک کانال خلوتتر وضعیت اتصال و سرعت شبکه وایفای خود را تا حد قابل ملاحظهای بهبود بخشید.

در این مقاله ما به شما نشان خواهیم داد که چگونه با استفاده از یک اپلیکیشن رایگان به نام WiFi Analyzer میتوانید علاوه بر اندازهگیری قدرت سیگنال شبکه خود در نقاط مختلف خانه یا محل کار، کانالهایی را که بیشترین تراکم استفاده را دارند نیز پیدا کنید و از بین تمام شبکههای رقیب بهترین شرایط و مکان دسترسی به شبکه خود را پیدا کنید.

۱- اپلیکیشن WiFi Analyzer را دریافت کنید

ابتدا اپلیکیشن WiFi Analyzer را دانلود کنید. توجه داشته باشید که آن را با WiFi Analyzer Tool اشتباه نگیرید. برای اطمینان قبل از نصب دقت کنید که نام ناشر اپلیکیشن Matt Hafner باشد.

بعد از دانلود و نصب، روی دکمه Launch یا Open کلیک کنید تا اپلیکیشن باز شود. در ابتدا از شما پرسیده میشود که موقعیت مکانی خود را مشخص کنید. آسیا یا خاورمیانه را انتخاب کنید و روی Close کلیک کنید.

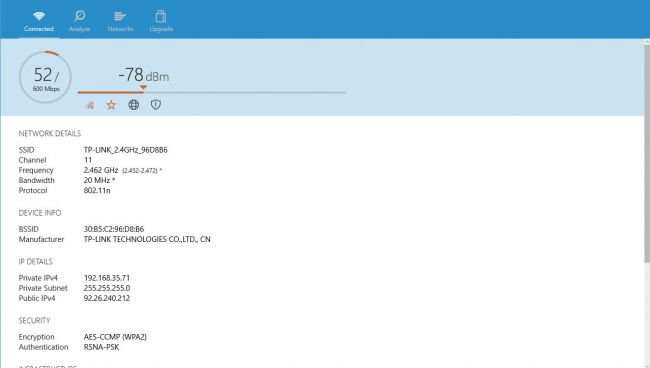

۲- تنظیمات شبکه فعلی را بررسی کنید

WiFi Analyzer در ابتدا تنظیمات شبکه محلی شما را بررسی کرده و آن را زیر بخش Connected نمایش میدهد. این اپلیکیشن علاوه بر نمایش دادن قدرت سیگنال شبکه شما به شما اعلام میکند که آیا شبکههای دیگری نیز وجود دارند که با سیگنال شما تداخل ایجاد کنند یا خیر.

۳- وضعیت تداخل شبکه را تجزیه و تحلیل کنید

وقتی چندین شبکه در نزدیکی یکدیگر مشغول کار باشند و در زمان تبادل اطلاعات از یک کانال واحد استفاده کنند بین امواج آنها تداخل ایجاد میشود. در مناطقی که سیگنال دریافتی ضعیف است به نماد ستاره زیر خط dBm نگاه کنید و ببینید آیا به رنگ نارنجی (این علامت ممکن است در زمان نوسان سیگنال شروع به چشمک زدن کرده یا اگر سیگنال کاملا ضعیف باشد، ثابت باقی بماند) تغییر کرده است. اگر این گونه بود، شما ممکن است با تغییر کانال بتوانید عملکرد شبکه خود را ارتقا دهید.

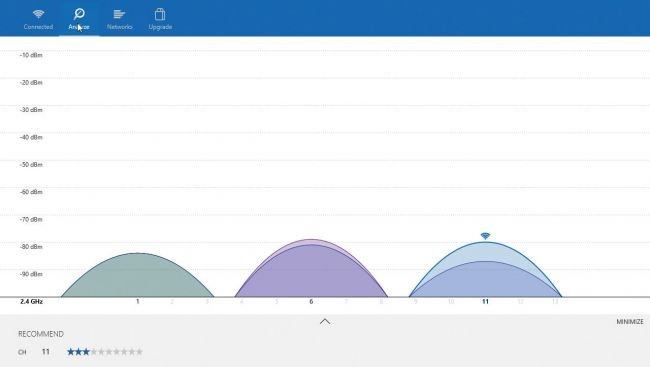

۴- سیگنالهایی که با هم تداخل پیدا کردهاند را بررسی کنید

از بالای صفحه به تب Analyze بروید تا نموداری به تصویر کشیده شده از تمام شبکههای موجود، قدرت سیگنال آنها و کانالهایی که در آن قرار دارند را مشاهده کنید. معمولا اغلب شبکهها در حالت پیش فرض از کانالهای ۱، ۶ یا ۱۱ استفاده میکنند. بنابراین شما ممکن است تعدادی سیگنال روی هم افتاده را مشاهده کنید که توسط یک نماد وایفای روی شبکه شما مشخص شدهاند.

روی دکمه View کلیک کنید تا جزئیات بیشتری از جمله SSID شبکه (نامی که برای یک شبکه انتخاب میشود) را مشاهده کنید.

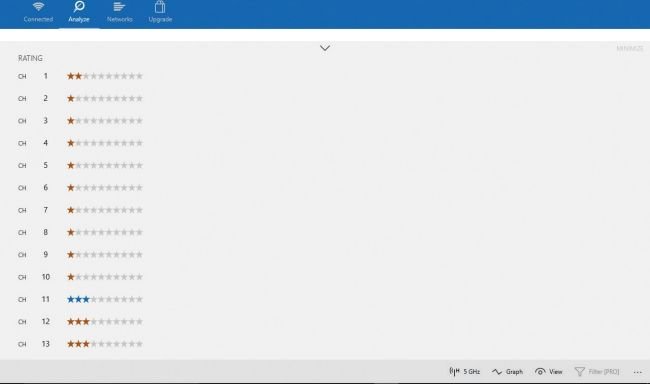

۵- دستیابی به اطلاعات بیشتر

در زیر صفحه نمایش اطلاعات اصلی فهرستی از کانالهای موجود پیشنهادی وجود دارد که بر اساس قدرت سیگنال ستاره گذاری (رتبه بندی) شدهاند. شاید با مشاهده این فهرست متوجه شوید که کانال فعلی شما بهترین انتخاب موجود است، اما با این وجود روی آن کلیک کنید تا فهرستی از کانالها را براساس رتبهبندی مشاهده کنید، شاید کانال بهتری به شما پیشنهاد شود. کانالها را بر اساس بهترین رتبهبندی یادداشت کنید و در مواقعی که با مشکل اتصال مواجه هستید یکی از آنها را برای تنظیمات روتر خود انتخاب کنید.

۶- تغییر دادن کانال

اگر میخواهید یک کانال دیگر را امتحان کنید و ببینید آیا در عملکرد شبکه شما تغییری ایجاد میشود یا خیر، باید به سراغ دفترچه راهنمای روتر خود بروید و مراحل تغییر دادن کانال را دنبال کنید. در اغلب موارد شما ابتدا باید از طریق رابط کاربری تحت وب دستگاه خود وارد بخش تنظیمات شده و بخش مربوط به وایفای را انتخاب و کانال مورد نظر خود را انتخاب کنید. سپس تنظیمات را ذخیره کرده و منتظر باشید تا بعد از یک بار ریاستارت شدن روتر تنظیمات شبکه اعمال شود.

۷- تغییرات را آزمایش کنید

شما بعد از تغییر دادن کانال میتوانید با مراجعه دوباره به اپلیکیشن WiFi Analyzer ببینید که آیا این تغییرات کمکی به افزایش قدرت سیگنال شبکه و کیفیت اتصال شما کرده است یا خیر. اگر این تغییر وضع را بدتر کرده بود یک کانال پر ستاره دیگر را انتخاب کنید و یا به کانال قبلی خود بازگردید. برای جلوگیری از تداخل امواج در فرکانس قدیمی ۲٫۴ گیگاهرتز سعی کنید از یکی از کانالهای ۱، ۶ یا ۱۱ استفاده کنید.

۸- به سراغ فرکانس جدید ۵ گیگاهرتز بروید

اگر از یک روتر دو بانده استفاده میکنید، فرکانس جدیدتر ۵ گیگاهرتز را انتخاب کنید و دستگاههایی که از این فرکانس پشتیبانی میکنند را به این باند جدید منتقل کنید. انجام این کار نه تنها ازدحام شبکه خود شما را کاهش میدهد، بلکه به این دلیل که استفاده از فرکانس ۵ گیگاهرتز کمتر رواج دارد شبکه رقیب کمتری نیز برای آن وجود خواهد داشت و امکان تداخل با سایر شبکهها به حداقل میرسد.

اگر کامپیوتر یا لپتاپ شما از فرکانس ۵ گیگاهرتز پشتیبانی میکند، میتوانید از طریق اپلیکیشن WiFi Analyzer و بخش Analyze گزینه ۵GHz را انتخاب کنید و وضعیت این فرکانس را بررسی کنید.

۹- یک بار دیگر کانال را تغییر دهید

بر خلاف شبکههای ۲٫۴ گیگاهرتز، کانالها در شبکههای ۵ گیگاهرتز با یک دیگر تداخل پیدا نمیکنند و شما میتوانید هر کانال آزاد دیگری را روی روتر خود انتخاب کنید. از نمودار موجود در اپلیکیشن WiFi Analyzer برای شناسایی خلوتترین کانال موجود استفاده کنید. سپس با استفاده از بخش تنظیمات روتر خود این کانال را انتخاب کنید. بعد از اعمال تغییرات نیز یک بار دیگر نتیجه را با استفاده از اپلیکیشن WiFi Analyzer بررسی کنید.

۱۰- قابلیتهای اضافی اپلیکیشن را امتحان کنید

مفید خواهد بود اگر شما وضعیت سیگنال رسانی شبکه خود را در مناطق مختلفی از خانه آزمایش کنید. خیلی از مواقع ممکن است با وجودی که در یک بخش از خانه شبکه شما به خوبی کار میکند اما در بخشی دیگر به دلیل تداخل آن منطقه با شبکههای دیگر یا نرسیدن سیگنال روتر شما به این بخش (نقطه کور) با مشکل مواجه میشوید.

برای دستیابی به قابلیت بیشتر این اپلیکیشن مثل هشداردهنده صوتی مشخص کننده قدرت سیگنال شبکه، نسخه حرفهای (Pro) آن را آزمایش کنید. شما با انتخاب گزینه Upgrade to PRO > Try for 12h میتوانید به مدت ۱۲ ساعت قابلیتهای اضافی این اپلیکیشن را بررسی و در صورت رضایت نسخه حرفهای آن را خریداری کنید.

این موبایل های هوشمند را نخرید

تا به امروز موبایلهای هوشمند زیادی را در دیجی رو معرفی و بررسی کردهایم که هرکدام دارای نقاط قوت و ضعف هستند که خریداران با توجه به نیاز خود میتوانند از میان آنها یکی را انتخاب کنند. ولی برخی از محصولات هستند که به هیچ عنوان ارزش خرید ندارند و جایگزینهای بسیار بهتری برای آنها وجود دارد. مگر شما بدتان میآید که پول خود را برای یک موبایل بهتر از انتخاب خودتان هزینه کنید؟ در این مطلب نگاهی خواهیم داشت به چند محصول از کمپانیهای نام آشنا و محبوب که به دلایل مختلفی نتوانستند در ساخت این مدلها موفق عمل کنند، پس بهتر است این موبایلها را نخرید.

Sony Xperia XA

این موبایل هوشمند زیبا با داشتن طراحی چشم نواز و داشتن جنس بدنهای زیبا و کارآمد خیلی هم شگفت انگیز نیست. کیفیت نه چندان بالای صفحهنمایش، عمر باتری نسبتاً ضعیف (فقط 8 ساعت 45 دقیقه برای استفادهی روزانه) و از همه مهمتر حافظهی داخلی 16 گیگابایتی از مواردی هستند که این محصول زیر سؤال میبرند. سونی با معرفی ردهی Z توانست توجه بسیاری را به خود جلب کند و واقعاً هم خوب عمل کرد ولی متاسفانه در دیگر مدلها تا به حال نتوانسته عملکرد خوبی را از خود نشان دهد.

BlackBerry DTEK 50

کمپانی به لک بری با معرفی این مدل از موبایلهای هوشمند خود سعی کرد تا بیشتر خودش را قسمتی از دنیای اندروید نشان دهد و در این زمینه بهقدری خوب پیش رفته است که به هنگام کار با آن از نظر سیستم عامل و رابط کاربری به هیچ مشکلی بر نخواهید خورد ولی در زمینهی سخت افزاریهمه چیز بسیار متفاوتتر از آن است که تصور میشود.

دوربین این موبایل عملکرد مناسبی را از خود نشان نمیدهد (مخصوصاً در نور کم) و دلیل آن را میتوان لنز آن دانست. شعار تبلیغاتی این موبایل امنیت بالای آن است ولی نکتهی جالب این است که از نظر امنیت کاملاً در حد دیگر موبایلهای اندوریدی میباشد.

HTC Desire 520

این محصول دارای چندین ویژگی خاص و مناسب است مانند اسپیکرهای قوی و حافظهی داخلی مناسب ولی این ویژگیها برای تبدیل شدن یک موبایل به محصولی شگفت انگیز به هیچ عنوان کافی نمیباشد. صفحه نمایش ضعیف، عمر باتری کم و جنس بدنه از پلاستیک این موبایل را به محصولی ضعیف تبدیل کرده است.

ZTE Speed

شاید زمانی که این موبایل را در دست میگیرید طراحی و ظاهر این موبایل شما را مجذوب خودش کند ولی اگر دربارهی سخت افزارهای داخلی آن برای شما صحبت کنیم نظر شما کاملاً عوض خواهد شد. رم و چیپست هایی که برای این موبایل در نظر گرفته شده بسیار ضعیف میباشند تا جایی که در عملکرد بسیار کند است و همچنین کیفیت نمایشگر و دوربین عکاسی آن به هیچ عنوان نمیتواند شما را راضی کند.

LG Leon

با داشتن صفحه نمایشی 4.5 اینچی که به راحتی در جیب شما قرار میگیرد و قیمتی پایین میتواند گزینهی خوبی برای خرید باشد ولی بهتر است کمی بیشتر دربارهی این موبایل تأمل کنید. دوربین 5 مگاپیکسلی و چیپست ضعیفی که برای این موبایل در نظر گرفته شده میتوانند به شدت نظر خریداران را عوض کنند.

با لایت فون آشنا شوید؛ ایدهای جذاب برای خارج کردن اسمارت فونها از چرخهی تکرار

با وجود مزایای فراوان گوشیهای هوشمند و تغییر سبک زندگی ما به دست آنان، نمیتوان از مضراتشات غافل بود، چنان که بخشی از تغییر سبک زندگی انسانها در جهت منفی صورت گرفته است. فارغ از مضرات امواج شبکه موبایل که روز به روز با افزایش پهنای باند آنها بیشتر میشود، تاثیرات روحی و روانی را باید به عنوان خطرناکترین آسیب گوشیهای هوشمند دانست؛ دانش آموزان، دانشجویان، کارمندان، مادران، پدران و دیگر دستهبندیهای افراد، امروز هوش و حواس خود را توسط گوشیهای هوشمند از دست دادهاند، چرا که به جای تمرکز بر روی فعالیتهای مهم و روزانه، در فکر پستهای قرار داده شده در شبکههای اجتماعی، پیامهای دریافتی در پیامرسان و یا وضعیت خود در یک بازی آنلاین هستند. این موارد تنها نمونههایی از حواس پرتی هستند و لایت فون (Light Phone) تصمیم دارد تا با آنها مبارزه کند.

لایت فون چیست و چه هدفی در سر دارد؟

اگر تاکنون در مورد لایت فون (Light Phone) چیزی نشنیدهاید، باید بدانید در این موضوع با بسیاری از افراد مشترک هستید. علت این غریبگی تنها عجیب بودن این اختراع نیست، بلکه بعد از معرفی آن در سال گذشته، لایت فون تاکنون در مرحله توسعه و تکمیل به سر میبرده است! این دستگاه در نظر دارد تا کاربران گوشیهای هوشمند خسته شده از تکرار و روزمرگی را به نوعی نجات دهد.

لایت فون در واقع یک مفهوم است و 18 ماه پیش در کیکاستارتر برای اولین بار معرفی شد (Kickstarter نام وب سایتی است برای کمک به پروژههای خلاق و تاکنون بیش از 100 هزار طرح را پشتیبانی مالی کرده است). این دستگاه به عنوان یک گوشی بدون هیچ امکانات خاصی طراحی شده و تنها قابلیت آن، برقراری تماس تلفنی است؛ لایت فون در نظر دارد تا به کاربران نیازمند به سپری کردن روز بدون هیچگونه حواسپرتی کمک کند.

ایده پایهای لایت فون از بین بردن اطلاعیههای مداومی است که گوشیهای هوشمند به کاربران یادآوری میکنند. نمونههای بارز این یادآوریها وضعیت کنونی در شبکه اجتماعی، پیامهای دریافت شده و دیگر موارد درگیر کننده دائمی ذهن کاربر هستند. البته نیازی نیست تا گوشی هوشمند خود را از پنجره به بیرون پرتاب کنید، چرا که ایده اصلی کمک به دور شدن از مضرات روانی گوشیهای هوشمند است، وگرنه هیچ کس موافق دور شدن از تکنولوژیهای سودمند نیست. کاربر تنها نیاز دارد تا تماسهای دریافتی را از گوشی هوشمند به لایت فون منتقل (دایورت) کند. همه ما میدانیم که هر اتفاق مهمی از طریق تماسهای تلفنی منتقل خواهد شد و در چک کردن مداوم فیس بوک، اینستاگرام، تلگرام و دیگر اپلیکیشنها هیچ مورد ضروری یافت نمیشود.

ایده لایت فون به نوبه خود جالب است، اما سوالات زیادی نیز در ذهن کاربران به وجود میآورد. به عنوان نمونه چرا با باید برای پیشخرید چنین چیزی مبلغ 100 دلار پرداخت کنیم، در حالی که میتوان با متوقف کردن رد و بدل دیتا، کار مشابهی انجام دهیم! به نظر میرسد بسیاری با ما موافق نیستند، چون لایت فون تاکنون 400،000 دلار در کیکاستارتر فروش داشته اشت. محاسبه ساده تعداد فروخته شده از این دستگاه را به خود شما واگذار خواهیم کرد.

لایت فون در ابتدا قرار بود تا در ماه جولای (5 ماه پیش) به دست کاربران برسد، اما بعدها زمان تحویل محصولات به آگوست (3 ماه پیش) به تعویق افتاد. این تاخیر باز هم ادامه پیدا کرد تا این که سازنده دستگاه مدتی قبل به صورت تضمینی، تحویل گوشیها را تا دو هفته دیگر وعده داد. نخستین زمان ارسال محمولهها 30 نوامبر (12 روز دیگر) اعلام شده و همه کاربران در طول ماه بعد میلادی محصولات خود را دریافت خواهند کرد.

برخی از پشتیبانان تاکنون از حمایت این طرح دست کشیدهاند و دلیل آن را میتوان علاوه بر تاخیر فراوان در زمان ارسال، در شبکه پشتیبانی شده لایت فون دانست؛ لایت فون تنها در شبکه 2G کار میکند که از نظر برخی امروز منسوخ شده محسوب میشود. به عنوان نمونه، اپراتور بینالمللی ایتی اند تی (AT&T) و وودافون (Vodafone) در نظر دارند تا شبکه 2G را در برخی از مناطق، طی هفتههای آینده به طور کامل قطع کنند و آن را به عنوان نخستین نسل فراهمکننده امکان انتقال داده به صورت بیسیم، به دست تاریخ بسپارند. در نظر داشته باشید دو اپراتور یاد شده در انجام این کار تنها نیستند و بسیاری به خاموش کردن فرستندههای 2G فکر میکنند، چرا که نسل سوم (3G) سالهاست به صورت گسترده کل دنیا را تحت پوشش خود قرار داده است. سازنده لایت فون وعده کرده تا هزینه کاربرانی که به شبکه 2G دسترسی ندارند را بازخواهد گرداند.

برخی از پشتیبانان تاکنون از حمایت این طرح دست کشیدهاند و دلیل آن را میتوان علاوه بر تاخیر فراوان در زمان ارسال، در شبکه پشتیبانی شده لایت فون دانست؛ لایت فون تنها در شبکه 2G کار میکند که از نظر برخی امروز منسوخ شده محسوب میشود. به عنوان نمونه، اپراتور بینالمللی ایتی اند تی (AT&T) و وودافون (Vodafone) در نظر دارند تا شبکه 2G را در برخی از مناطق، طی هفتههای آینده به طور کامل قطع کنند و آن را به عنوان نخستین نسل فراهمکننده امکان انتقال داده به صورت بیسیم، به دست تاریخ بسپارند. در نظر داشته باشید دو اپراتور یاد شده در انجام این کار تنها نیستند و بسیاری به خاموش کردن فرستندههای 2G فکر میکنند، چرا که نسل سوم (3G) سالهاست به صورت گسترده کل دنیا را تحت پوشش خود قرار داده است. سازنده لایت فون وعده کرده تا هزینه کاربرانی که به شبکه 2G دسترسی ندارند را بازخواهد گرداند.

به نظر میرسد خریداران لایت فون تنها به متفاوت ظاهر شدن اهمیت میدهند، چرا که در بازار امروز، گوشیهای موبایل زیادی وجود دارند که تنها در شبکه 2G کار کرده و جز برقراری تماس (و البته ارسال و دریافت پیام کوتاه) قابلیت دیگری ندارند. لایت فون طراحی بسیار جذابی دارد، با این حال هنوز در مورد کاربردی بودن آن با شک و تردید صحبت میکنیم.

پژوهشگران باگهای تازهای در پروتکل NTP کشف کردهاند

دو روز پیش مت گاندی و جاناتان گاردنر از کارکنان شرکت سیسکو با مشارکت گروهی از پژوهشگران دانشگاه بوستون، سعی کردند در قالب گزارشی به تشریح سناریوهای مختلفی بپردازند که قادر هستند پروتکل NTP را در معرض تهدید قرار دهند. نمونههای مفهومی مورد استفاده توسط این گروه نشان داد که حداقل میلیونها آدرس IP به واسطه این آسیبپذیریها در معرض یک تهدید جدی قرار دارند. با این وجود خبرهای خوبی نیز وجود دارد. خبر خوب این است که پروتکل فوق ثباتپذیر بوده و به همین دلیل این گروه از پژوهشگران مصرانه در تلاش هستند تا کارگروه مهندسی اینترنت موسوم به IETF را مجاب سازند تا یک مدل رمزنگاری بهتر را برای پروتکل NTP در سمت گیرنده و ارسال کننده مورد استفاده قرار دهد. بی توجهی به پروتکل NTP ممکن است بردارهای مختلفی از حملات را به وجود آورد. به طور مثال باعث میشود تا محاسبات رمزنگاری از میان بروند یا حملات منع سرویس رخ دهند. البته لازم به توضیح است، طیف گستردهای از حملاتی که پروتکل NTP را در معرض تهدید قرار میدهند از نوع حمله مرد میانی هستند.

موضوعی که شرکت سیسکو و دانشگاه بوستون تلاش کردند آنرا به تصویر بکشند این است که تنها یکی از سه آسیبپذیری موجود ترمیم شدند. در ژانویه سال جاری میلادی سیسکو موفق شد آسیبپذیری CVE-2015-8138 را ترمیم کند. به طوری که این آسیبپذیری در نسخههای بعدی دیمن NTP ترمیم شد. (در سیستمعاملهای مولتیتسکنیگ دیمن (daemon) یک برنامه کامپیوتری بوده که به جای آنکه تحت کنترل مستقیم یک کاربر تعاملی قرار داشته باشد، به عنوان یک فرآیند در پسزمینه اجرا میشود. به طور سنتی نام فرآیندهای دیمن با حرف d پایان میپذیرد.) اما آسیبپذیریهای دیگری نیز هنوز وجود دارند، به سبب آنکه RFC 5905 که پروتکل NTP را تعریف میکند یک مشکل اساسی و زیرساختی دارد. حالت کلاینت/سرور و حالت متقارن ملزومات امنیتی متضاد از یکدیگر دارند، با این وجود RFC 5905 پردازش یکسانی را برای هر دو حالت پیشنهاد میکند.

در این گزارش به دو آسیبپذیری دیگر نیز اشاره شده است. آسیبپذیری اول باعث به وجود آمدن حمله منع سرویس با نرخ پایین روی دیمن NTP میشود و آسیبپذیری دوم باعث به وجود آمدن حملات تغییر زمان میشود. هیچیک از این دو آسیبپذیری هنوز ترمیم نشدهاند. با توجه به آنکه این آسیبپذیریها، آسیبپذیریهای پروتکلی هستند، در نتیجه ترمیم این پروتکل برای پژوهشگران با اهمیت است. این گروه پیشنهاد کردهاند مدل جاری با مدلی که از رمزنگاری بیشتری استفاده میکند جایگزین شود. تیم فوق به مدیران شبکه توصیه کردهاند دیوارآتش و سرویسگیرندههای NTP را به گونهای تنظیم کنند که تمامی محاورههای کنترلی NTP که از جانب آدرسهای IP ناشناس به سمت آنها وارد میشوند را بلوکه کنند. برای اطلاع بیشتر در ارتباط با این گزارش فایل The Security of NTP’s Datagram Protocol را دانلود کنید.

بستن درگاه ها بدون استفاده از حفاظ

مقدمه

درگاه های باز همواره راه نفوذی عالی برای حمله کنندگان به سیستم های کامپیوتری هستند. درعین حال که ارتباطات سیستم های کامپیوتری بر روی شبکه از طریق درگاه ها انجام می شود، در صورت عدم پیکربندی مناسب آن ها راه نفوذ برای هکر ها ایجاد می شود. به عنوان مثال اسب های تروا می توانند با استفاده از درگاه های باز برای حمله کنندگان اطلاعات ارسال نمایند. برای این کار هکر به اسب تروایی که بر روی سیستم قرار دارد، از طریق درگاهی خاص، وصل شده و برای انجام وظایفی مورد نظر خود (به عنوان مثال گرفتن یک تصویر از صفحه کار کاربر) درخواست صادر می کند. اسب تروا وظیفه مورد نظر را انجام داده و تصویر را از طریق درگاه باز برای هکر ارسال می کند. در نمونه های جدید اسب تروا شماره درگاه به سادگی قابل تغییر است و بنابراین شناسایی آنها از طریق شماره درگاه ها به دشواری انجام می شود.

برای بستن درگاه ها ابزارها و روش های متنوعی وجود دارد. استفاده از حفاظ ها به عنوان یکی از رایج ترین این روش هاست. استفاده از این ابزار با توجه به هزینه های انواع مختلف آن و همینطور پیچیدگی استفاده از آن می تواند برای بعضی از کاربران مشکل آفرین باشد.

در این مقاله ضمن معرفی مفهوم درگاه روش هایی برای بستن درگاه ها به صورت دستی مورد معرفی قرار می گیرند.

درگاه چیست؟

درگاه کانالی ارتباطی است برای کامپیوترهای موجود بر روی شبکه.

برای برقراری ارتباط بین کامپیوترهای مختلف متصل به شبکه استانداردهای متنوعی تدوین شده اند. این استانداردها به روش های انتقال اطلاعات می پردازند و هدف آنها بوجود آوردن امکان تبادل اطلاعات بین سیستم های مختلف است. استاندارد TCP/IP یکی از این استانداردهاست و پروتکلی نرم افزاری برای ساختاردهی و انتقال داده بر روی شبکه (مانند اینترنت) می باشد. از مهمترین مزایای این پروتکل ها عدم وابستگی آنها به سیستم عامل کامپیوترها است و بنابراین انتقال اطلاعات بین کامپیوترهای مختلف موجود بر روی شبکه امکان پذیر می شود.

###.###.###.###

این آدرس از چهار بخش تشکیل شده است که با نقطه از هم جدا شده اند. هر بخش می تواند مقداری بین ۰ تا ۲۵۵داشته باشد.با دانستن آدرس IP هر کامپیوتر می توان با آن ارتباط برقرار نموده و داده رد و بدل کرد. اما هنوز در مفهوم ارتباط یک نکته مبهم وجود دارد. کامپیوتر دریافت کننده اطلاعات چگونه باید بفهمد که چه برنامه ای باید داده را دریافت و پردازش کند.

برای حل این مشکل از سیستم درگاه استفاده شده است. به عبارت دیگر با مشخص کردن درگاه برای هر بسته ارسالی برنامه دریافت کننده هم مشخص می شود و به این ترتیب کامپیوتر گیرنده می تواند داده را در اختیار برنامه مربوطه قرار دهد. هر بسته ای که بر روی شبکه قرار می گیرد باید آدرس IP کامپیوتر گیرنده اطلاعات و همینطور شماره درگاه مربوطه را نیز در خود داشته باشد.

در مقام مقایسه می توان شماره درگاه را با شماره تلفن داخلی مقایسه نمود. شماره تلفن مانند آدرس IP به صورت یکتا مقصد تماس را مشخص می کند و شماره داخلی نشانگر فردی است که تماس باید با او برقرار شود.

شماره درگاه می تواند عددی بین ۰ تا ۶۵۵۳۶ باشد. این بازه به سه دسته اصلی زیر تقسیم بندی شده است:

- ۰ تا ۱۰۲۳ که «درگاه های شناخته شده» هستند و برای خدماتی خاص مانند FTP (درگاه ۲۱)، SMTP (درگاه ۲۵)، HTTP(درگاه ۸۰)، POP3 (درگاه ۱۱۰) رزرو شده اند.

- درگاه های ۱۰۲۴ تا ۴۹۱۵۱ «درگاه های ثبت شده» هستند. به عبارت دیگر این درگاه ها برای خدمات، ثبت شده اند.

- درگاه های ۴۹۱۵۲ تا ۶۵۵۳۶ «درگاه های پویا و/ یا اختصاصی» هستند. به عبارت دیگر هر شخصی می تواند در صورت نیاز از آنها استفاده نماید.

هر درگاه باز یک ورودی بالقوه برای حمله کنندگان به سیستم هاست. بنابراین باید سیستم را به گونه ای پیکربندی نمود که حداقل تعداد درگاه های باز بر روی آن وجود داشته باشد.

در رابطه با درگاه ها باید توجه داشت که هر درگاه بازی الزاما خطرآفرین نیست. سیستم های کامپیوتری تنها در صورتی از ناحیه درگاه ها در معرض خطر قرار دارند که برنامه مرتبط با درگاه کد خطرناکی در خود داشته باشد. بنابراین لزومی ندارد که همه درگاه ها بر روی سیستم بسته شوند. در حقیقت بدون وجود درگاه های باز امکان اتصال به اینترنت وجود ندارد.

یک درگاه باز شی فیزیکی نیست و چنین نیست که با بسته شدن آن از بین برود. اگر درگاهی در یک کامپیوتر باز باشد به این معناست که برنامه فعالی بر روی دستگاه وجود دارد که با استفاده از این شماره درگاه با سایر کامپیوترها بر روی شبکه ارتباط برقرار می کند. در واقع درگاه توسط سیستم عامل باز نمی شود، بلکه برنامه خاصی که در انتظار دریافت داده از این درگاه است آن را باز می کند.

یکی از موثرترین روش هایی که می توان برای بستن درگاه های باز مورد استفاده قرار داد، متوقف نمودن سرویسی است که بر روی درگاه به ارتباطات گوش فرا داده است. این کار را درwindows 2000 می توان با استفاده از ابزار Control Panel > Administrative Tools > Services و متوقف نمودن سرویس هایی که مورد نیاز نیستند، انجام داد. به عنوان مثال اگر Web services در سیستم مورد نیاز نیست می توان IIS را متوقف نمود. در Unix باید فایل های /etc/rc.d را ویرایش نمود، و یا از یکی از ابزارهایی که برای این کار در سیستم های Unix و شبیه Unix وجود دارد (مانند linuxconf) بهره گرفت.

Control Panel > Administrative Tools> Local Security Policy> IP Security Policies on Local Machine>

Secure Server(Require Security)> Add

علاوه بر این بیشتر حفاظ های شخصی هم قابلیت فیلتر بسته های اطلاعاتی مربوط به درگاه های خاص را دارا هستند.

در سیستم عامل های Linux و شبهUnix نیز تعداد زیادی از ابزارهای متنوع برای فیلتر کردن درگاه های ورودی وجود دارد.IPChains که به صورت پیش فرض بر روی بسیاری از نسخه های جدید Linux نصب می شود از جمله ابزارهای مناسب است.

کرمهای اینترنتی مفید

قبل از هر چیز ذکر این نکته ضروری است که نگارنده این مطلب را در جهت افزودن بر آگاهی مخاطبانش نگاشته است و قصد طرفداری یا مخالفت با این گونه از کرمها را که با عنوان «کرمهای خوب» و «کرمهای مدافع» نیز شناخته میشوند، ندارد. از آنجا که مطالب این مقاله نظرهای افراد مختلف است، بعضی مطالب ممکن است نشانه طرفداری و بعضی نشاندهنده مخالفت با وجود کرمهای مفید باشد. شما از کدام گروهید؟

خبرگزاری BBC در می ۲۰۰۱ خبر از ظهور و گسترش کرمی به نام کرم پنیر (Cheese worm) داد. محتوای خبر نشان از فعالیت این کرم علیه هکرها میداد، نه به نفع آنان!

«یک ویروس مفید در حال گشت در اینترنت است و شکاف امنیتی کامپیوترها را بررسی و در صورت یافتن، آنها را میبندد. هدف این کرم، کامپیوترهای با سیستم عامل لینوکس است که توسط یک برنامه مشابه اما زیانرسان قبلا مورد حمله قرار گرفتهاند.»

اما این کرم توسط شرکتهای تولید آنتیویروس تحویل گرفته نشد! چراکه آنان معتقد بودند هر نرمافزاری که تغییراتی را بدون اجازه در یک کامپیوتر ایجاد کند، بالقوه خطرناک است.

در مارس همین سال یک برنامه زیانرسان با عنوان Lion worm (کرم شیر) سرویسدهندگان تحت لینوکس بسیاری را آلوده و درهای پشتی روی آنها نصب کرده بود تا ایجادکنندگان آن بتوانند از سرورها بهرهبرداری کنند. کرم همچنین کلمات عبور را میدزدید و به هکرهایی که از این ابزار برای ورود غیرمجاز استفاده میکردند، میفرستاد. این درهای پشتی میتوانستند برای حملات DoS نیز استفاده شوند.

کرم پنیر تلاش میکرد بعضی از خسارات وارده توسط کرم شیر را بازسازی کند. در حقیقت کرم پنیر شبکههایی با آدرسهای مشخص را پیمایش میکرد تا آنکه درهای پشتی ایجاد شده توسط کرم شیر را بیابد، سپس برای بستن سوراخ، وصله آنرا بکار میگرفت و خود را در کامپیوتر ترمیمشده کپی میکرد تا برای پیمایش شبکههای دیگر با همان شکاف امنیتی از این کامپیوتر استفاده کند.

مدیران سیستمها که متوجه تلاشهای بسیاری برای پیمایش سیستمهایشان شده بودند، دنبال علت گشتند و کرم پنیر را مقصر شناختند. ارسال گزارشهای آنها به CERT باعث اعلام یک هشدار امنیتی گردید.

این برنامه با مقاصد بدخواهانه نوشته نشده بود و برای جلوگیری از فعالیت هکرهای مزاحم ایجاد گشته بود. اما بهرحال یک «کرم» بود. چرا که یک شبکه را میپیمایید و هرجا که میرفت خود را کپی میکرد.

زمانیکه بحث کرم پنیر مطرح شد، بعضی متخصصان امنیت شبکههای کامپیوتری احساس کردند که ممکن است راهی برای مبارزه با شکافهای امنیتی و هکرهای آسیبرسان پیدا شده باشد. یکی از بزرگترین علتهای وجود رخنههای امنیتی و حملات در اینترنت غفلت یا تنبلی بسیاری از مدیران سیستمهاست. بسیاری از مردم سیستمهای خود را با شکافهای امنیتی به امان خدا! رها میکنند و تعداد کمی زحمت نصب وصلههای موجود را میدهند.

بسیاری از مدیران شبکهها از ورود برنامهها و بارگذاری وصلهها ابراز نارضایتی میکنند. این نکتهای صحیح است که یک وصله ممکن است با برنامههای موجود در کامپیوتر ناسازگار باشد. اما در مورد یک کرم مفید که وجود شکافهای امنیتی در سیستمها را اعلام میکند، چه؟ این روش مشکل مدیرانی را که نمیتوانند تمام شکافهای امنیتی را ردیابی کنند، حل میکند. بعضی میگویند که برنامههای ناخواسته را روی سیستم خود نمیخواهند. در پاسخ به آنها گفته میشود «اگر شکاف امنیتی در سیستم شما وجود نداشت که این برنامهها نمیتوانستند وارد شوند. یک برنامه را که سعی میکند به شما کمک کند، ترجیح میدهید یا آنهایی را که به سیستم شما آسیب میرسانند و ممکن است از سیستم شما برای حمله به سایرین استفاده کنند؟ »

این آخری، یک نکته مهم است. رخنههای امنیتی کامپیوتر شما فقط مشکل شما نیستند؛ بلکه ممکن است برای سایر شبکهها نیز مسالهساز شوند. ممکن است فردی نخواهد علیه بیماریهای مسری واکسینه شود، اما بهرحال بخشی از جامعهای است که در آن همزیستی وجود دارد.

آنچه که در این میان آزاردهنده است این است که هرساله برای امنیت اتفاقات بدی رخ میدهد، و هرچند تلاشهایی برای بهبود زیرساختهای امنیتی انجام میگیرد، اما برای هر گام به جلو، دو گام باید به عقب بازگشت. چرا که هکرها باهوشتر و در نتیجه تهدیدها خطرناکتر شدهاند. و شاید بدلیل تنبلی یا بار کاری زیاد مدیران شبکه باشد.

در بیشتر موارد، مشکلات بزرگ امنیتی که هر روزه درباره آنها میخوانید، بخاطر وجود حملاتی است که برروی سیستمهایی صورت میگیرد که به علت عدم اعمال وصلهها، هنوز مشکلات قدیمی را درخود دارند.

نابه عقیده بعضی، اکنون زمان استفاده از تدبیر براساس کرم! و ساختن کرمهای مفید برای ترمیم مشکلات است. درباره این روش قبلا در مجامع مربوط به امنیت بحث شده است و البته هنوز اعتراضات محکمی علیه استفاده از آنها وجود دارد. اما در مواجهه با شبکه های zombie (کامپیوترهای آلوده ای که برای حملات DoS گسترده، مورد استفاده قرار می گیرند) که تعداد آنها به دههاهزار کامپیوتر میرسد، می توانند یک شبه! توسط کرمهای مفید از کار انداخته شوند.

البته، یک کرم مفید هنوز یک کرم است و بحث دیگری که در اینجا مطرح می شود این است که کرمها ذاتا غیرقابل کنترل هستند، به این معنی که کرمهای مفید هم باعث بروز مشکلات ترافیک می شوند و بصورت غیرقابل کنترلی گسترده می گردند. این مساله در مورد بیشتر کرمها صدق می کند، اما دلیل آن این است که تاکنون هیچ کس یک کرم قانونی! و بدرستی برنامه نویسی شده ایجاد نکرده است. می توان براحتی کنترلهای ساده ای همچون انقضاء در زمان مناسب و مدیریت پهنای باند را که این تاثیرات ناخوشایند را محدود یا حذف کند، برای یک کرم مفید تصور کرد.

اشکال وارده به ایجاد یک کرم قانونی و مناسب این است که زمان زیادی می طلبد، بسیار بیشتر از زمانی که یک کرم گسترش پیدا می کند. در پاسخ می توان گفت بیشتر کرمها از مسائل تازه کشف شده بهره نمی برند. بیشتر آنها از شکافهای امنیتی استفاده می کنند که مدتهاست شناخته شده اند.

تعدادی پرسش وجود دارد که باید پاسخ داده شوند. چه کسی این کرمها را طراحی و مدیریت می کند؟ دولت، CERT، فروشندگان یا اینکه باید تشکل هایی براه انداخت؟ برای ترمیم چه ایراداتی باید مورد استفاده قرار گیرند؟ روند اخطار برای سیستمهایی که توسط یک کرم مفید وصله شده اند، چیست؟ آیا پیامی برای مدیر شبکه بگذارد؟ که البته هیچ کدام موانع غیرقابل حلی نیستند.

بهرحال، بهترین کار مدیریت صحیح سیستمهایتان است، بنحوی که با آخرین ابزار و وصله های امنیتی بروز شده باشند. در این صورت دیگر چندان نگران وجود کرمها در سیستمهایتان نخواهید بود.

آنچه که نمی توان در مورد آن با اطمنیان صحبت کرد، امن و موثر بودن یک کرم مفید است، که این مطلب مطالعات و تحقیقات جدی را می طلبد. بعلاوه اینکه، اگر برنامه نوشته شده در دنیای بیرون متفاوت از آزمایشگاه رفتار کند، چه کسی مسوولیت آنرا می پذیرد؟ مساله بعدی اینست که تحت قانون جزایی بعضی کشورها، هک کردن یک سیستم و تغییر دیتای آن بدون اجازه زیان محسوب می شود و چنانچه این زیان به حد مشخصی مثلا ۵هزار دلار برسد، تبهکاری بحساب می آید، حتی اگر قانون جنایی حمایتی برای نویسندگان کرمهای مفید درنظر بگیرد. ایده اصلی در این بین، اجازه و اختیار برای دستیابی به کامپیوتر و تغییر دیتای آن یا انجام عملیاتی بر روی آن است. از منظر قانونی، این اجازه می تواند از طرقی اعطاء شود. بعلاوه اینکه سیستمهایی که امنیت در آنها رعایت نشود، اساسا به هر کس اجازه تغییر دیتا را می دهند.

خوشبختانه، روشهای محدودی برای اخذ اجازه وجود دارد. برای مثال، ISPها از پیش بواسطه شرایط خدمات رسانی به مشتریانشان اجازه تغییر دیتا را دارند. یک ISP معتبر ممکن است حتی سرویس بروز رسانی رایگان یک برنامه ضدویروس را نیز به مشتریانش ارائه کند.

راه دیگر اخذ اجازه از طریق پروانه های دولتی است. مثلا در بعضی کشورها، افسران پلیس این قدرت را دارند که بتوانند تحت قوانین محدود و شرایط خاصی وارد فضای خصوصی افراد شوند. مثال دیگر در مورد سارس است. افراد می توانند بخاطر سلامت عمومی قرنطینه شوند، اما فقط توسط افرادی که اختیارات دولتی دارند.

در آخر توجه شما را به یک مساله جلب می کنیم: اجرای قوانین سلامت بیشتر بصورت محلی است، در حالیکه اینترنت ماهیت دیگری دارد. ممکن است بتوان در بعضی کشورها به سوالات مربوط در مورد نوشتن و گسترش کرمهای مفید جواب داد، اما کاربران کشورهای دیگر را شامل نمی شود.

نرمافزار جاسوسی چیست؟ قسمت دوم

انواع و اهداف نرمافزارهای جاسوسی مختلف

نرمافزار جاسوسی هرچه نباشد، حداقل یک عامل آزاردهنده است که سرعت کامپیوتر را کم میکند، هارددیسک سیستم را بیجهت پر میکند و کامپیوتر شما را به هدفی برای تبلیغکنندگان تبدیل میکند. فراتر از آگاهی از اطلاعات خصوصی شما، نرمافزار جاسوسی میتواند بعنوان ابزاری برای جرائمی مانند تقلب در شناسایی مورد استفاده قرار گیرد. در ادامه لیستی از انواع مختلف نرمافزارهای جاسوسی و هدفشان ارائه میشود.

ثبتکنندگان نشانیهای وب و صفحات نمایش

ثبتکنندگان نشانیهای وب، وبسایتها و صفحات دیدهشده را ردیابی میکنند. ثبتکنندگان صفحهنمایش میتوانند یک تصویر سیاهوسفید کوچک (برای کمکردن حجم تصویر) از صفحه پیشروی شما در هر زمان بگیرند و این تصاویر را بدون اطلاع شما ذخیره یا ارسال کنند. این روشها برای جاسوسیهای خانگی متداول هستند.

ثبتکنندگان چت و ایمیل

این ثبتکنندگان یک کپی متنی از تمام ایمیلهای واردشونده و خارجشونده و چتها تهیه میکنند. یک جاسوس خانگی به کرات از این روش استفاده میکند.

ثبتکنندگان کلید و کلمات عبور

هنگامی که شما مشغول کار با کامپیوتر هستید، یک نفر بالای سر شما ایستاده است و اعمال شما را نظارت میکند! ثبتکننده کلمه عبور این کار را میکند یعنی کلمات عبور تایپشده را ردگیری میکند. اما ثبتکننده کلید تمام آنچه را که تایپ میشود، ثبت میکند.

حشرات وبی!

حشرات وبی بعنوان جاسوسان تبلیغکننده یا نرمافزارهای تبلیغ شناخته میشوند. هنگامی که شما چنین نرمافزاری روی کامپیوتر خود دارید، بعد از انجام بعضی کارها، مانند تایپ کردن عباراتی در یک موتور جستجو، پنجرههای بازشونده تبلیغاتی خاصی را مرتبط با عناوین مورد جستجو دریافت میکنید. این تبلیغات حتی گاهی میتوانند زمانی که به اینترنت متصل نیستید، بر روی صفحه شما ظاهر شوند. اگر بطور پیوسته زیربار صفحات تبلیغاتی قراردارید، احتمالا یک حشره وبی بر روی کامپیوتر شما نصب شده است.

مرورگر ربایان!

بعضیها کامپیوتر شما را برای استفاده خودشان بخدمت میگیرند ـ کاربران نرمافزارهای جاسوسی میتوانند اتصال شما را برای ارسال اسپمهایشان از طریق سرویسدهندهاینترنت شما، بربایند!!! به این معنی که یک اسپمساز انگل میتواند هزاران ایمیل اسپمی را از طریق اتصال کامپیوترتان به اینترنت و آدرس ISP شما، ارسال کند. دسترسیهای با سرعت و حجم بالا به اینترنت معمولا هدف این نوع کاربران قرار میگیرند. اغلب قربانیان متوجه نمیشوند که از اعتبار آنها سوءاستفاده شده است، تا اینکه به خاطر شکایت علیه اسپمها، سرویسدهندهاینترنت اتصالشان را قطع کند.

مودم ربایان!

اگر برای اتصال به اینترنت از یک مودم و خط تلفن استفاده میکنید، یک فرد بیمرام! ممکن است قادر باشد یک شمارهگیر آنلاین برای برقراری یک اتصال جدید اینترنت بر روی کامپیوتر شما نصب کند. این اتصال ممکن است یک اتصال راه دور با هزینه بالا باشد. هنگامی که قبض تلفن بدستان میرسد، به شما شک وارد خواهد شد. این نرمافزارهای جاسوسی اغلب داخل اسپم و ایمیلهای مربوط به امور جنسی قرار دارند. بازکردن ایمیل میتواند بصورت سهوی باعث آغاز نصب شمارهگیر شود. این افراد بدذات! که پیگیریشان کار آسانی نیست، روی این حقیقت حساب میکنند که شما قبض تلفن را قبل از اینکه فرصت پیگیری داشته باشید، پرداخت میکنید.

PC ربایان!

PCربایان میانبرهای(shortcuts) اینترنتی را در فولدر Favorites شما بدون خبردادن به خودتان قرار میدهند. این میانبرها باعث میشوند که بسیاری بطور اتفاقی از وبسایتشان دیدن کنید و به این ترتیب بصورت تصنعی آمار ترافیک سایت خود را بالا میبرند. این اتفاق به آنها اجازه دریافت مبالغ بیشتری را بابت تبلیغات در سایتشان میدهد که هزینه پرداختشده آن در واقع زمان و پهنای باندی است که از شما گرفته میشود. ممکن است بتوانید با تغییر انتخابهای اینترنت خود از دست اینFovorites کاذب رها شوید، اما گاهی تنها راه خلاص شدن از شر این لینکهای مزاحم پاک کردن آنها از داخل رجیستری است. بهرحال، ممکن است این نرمافزار جاسوسی طوری طراحی شده باشد که با هر بار راهاندازی مجدد کامپیوتر خودش را در داخل رجیستری قرار دهد. تنها راه حل پیش پای شما برای کشتن این نوع جاسوس متجاوز! فرمت کردن هارد کامپیوتر یا استفاده از یک برنامه ضدجاسوس بسیار قدرتمند است.

ترواها و ویروسها

مانند اسب چوبی تروا که یونانیان برای ورود به شهر تروا استفاده کردند، این نرمافزار برای سوءاستفاده از کامپیوتر شما، خود را به شکلی بیضرر درمیاورد. دیتای شما ممکن است کپی، توزیع یا تخریب شود. ویروس نیز مشابه تروا است با این تفاوت که قدرت ایجاد شبیه خود را دارد تا باعث خسارت به کامپیوترهای بیشتری شود. بهرحال، هردوی این قطعات آسیبرسان میتوانند تحت تعریف نرمافزار جاسوسی قرار بگیرند، زیرا کاربر از وجودشان بیاطلاع است و هدف واقعی آنان را نمیداند.

نرمافزار جاسوسی چیست؟ قسمت اول

حتما تاحالا برایتان پیش آمده است که در حال کار با اینترنت ناگهان پنجرههای مختلف زیادی بدون میل شما باز میشوند که اصطلاحا popup Window نام دارند و وقت زیادی را باید برای بستن آنها صرف کنید. اگر در آن موقع کمحوصله باشید سریعا از کوره در میروید! این مطلب به شما کمک میکند که متوجه شوید این پنجرههای مزاحم از کجا میآیند.

نرمافزار جاسوسی هر نوع فناوری یا برنامه روی کامپیوتر شماست که اطلاعات را بطور پنهانی جمعآوری میکند. این دیتا سپس به تبلیغکنندگان یا به سایر گروههای علاقهمند فروخته میشود. نوع اطلاعاتی که از کامپیوتر شما جمعآوری میشود متفاوت است. بعضی نرمافزارهای جاسوسی فقط اطلاعات سیستمی شما را ردیابی میکنند – مانند نوع اتصال شما به اینترنت و سیستمعامل کامپیوترتان . بقیه نرمافزارهای جاسوسی اطلاعات فردی را جمعآوری میکنند ـ مانند ردگیری عادات و علائق شما در هنگام کار با اینترنت و یا گاهی بدتر، با فایلهای شخصی شما سروکار دارند. نرمافزار جاسوسی بدون رضایت و اجازه کاربر نصب میگردد. (چنانچه به یک شرکت اجازه جمعآوری دیتا را بدهید، دیگر نام این عمل جاسوسی نیست، بنابراین همیشه قبل از اجازه دادن، موارد افشای دیتا بصورت آنلاین را با دقت بخوانید). بعضی افراد به جاسوسی عمومی که گرایشات اینترنتی و نرمافزاری را ردگیری میکند تا جاییکه اطلاعات مشخصه فردی را شامل نشود، اعتراضی ندارند. اما بقیه به هر نوع دیتایی که بدون اجازه از کامپیوترشان برداشته میشود، معترض هستند. بهرحال، نرمافزار یا ابزاری که این اطلاعات را جمعآوری میکند، نرمافزار جاسوسی نامیده میشود.

نصب نرمافزار جاسوسی روی کامپیوتر شما میتواند با مشاهده یک وبسایت، دیدن یک ایمیل به فرمت HTML یا با کلیککردن یک پنجره بازشونده (pop-up) آغاز شود. روند دانلود به شما اطلاع داده نمیشود، بنابراین شما از اینکه کامپیوترتان پذیرای یک نرمافزار جاسوسی شده است، بیاطلاع خواهید ماند.

تولد نرمافزارهای جاسوسی

قبل از ظهور نرمافزارهای جاسوسی تبلیغ اینترنتی از طریق قرار دادن bannerهایی بود که در صفحات وب قابل مشاهده بود (البته هنوز هم وجود دارند)، و کاربران با کلیک کردن روی آنها از اطلاعات یا خدمات ارائهشده به دلخواه آگاهی مییافتند. اما بتدریج کاربران از این نحو تبلیغ خسته شدهبودند و به این ترتیب تبلیغکنندگان در حال ورشکستگی بودند، زیرا میزان درآمد آنها متناسب با میزان کلیک از طرف بازدیدکنندگان بر روی تبلیغاتی بود که بر روی وبسایت خود قرار میدادند.

تبلیغکنندگان دریافتند که اگر همچنان میخواهند از طریق اینترنت درآمد داشته باشند، مجبور به تغییر تاکتیکهایشان هستند. بسیاری از آنها دریافت خود را بر اساس میزان واقعی فروش قرار دادند. بقیه به راههای جدید تبلیغ فکر کردند. آنها به روشی تازه رسیدند که به آنها اجازه تبلیغ محصولات را بدون داشتن وبسایت یا سرویسدهنده میداد و به این ترتیب نرمافزارهای جاسوسی پدید آمدند.

در ابتدا نرمافزار جاسوسی در دل برنامههای رایگان قرار میگرفت، اما بعدهها به حقههای کثیفتری! رو آوردند و آن استفاده از سوءاستفادههای هکری برای نصب نرمافزار جاسوسی روی کامپیوترهاست. اگر از سیستمهای عامل رایج استفاده میکنید شانس شما برای داشتن نرمافزار جاسوسی روی سیستمتان بیشتر است. براحتی میتوان ادعا کرد که بسیاری از کاربران خانگی بر روی کامپیوتر خود جاسوس! دارند.

انواع نرم افزارهای جاسوسی

همانطور که گفته شد، نرم افزار جاسوسی هر نوع نرم افزاری است که اطلاعات را از یک کامپیوتر بدون آگاهی کاربر بدست میاورد. انواع زیادی از این نوع نرم افزارها در اینترنت فعال هستند اما میتوان آنها را به دو گروه عمده تقسیم کرد:

نرمافزار جاسوسی خانگی (Domestic Spyware)

نرمافزاری است که معمولا توسط صاحبان کامپیوترها بمنظور آگاهی یافتن از تاثیرات اینترنت برروی شبکه های کامپیوتری خودشان، خریداری و نصب می گردد. مدیران از این نرم افزار برای آگاهی از فعالیتهای آنلاین کارمندان استفاده می کنند. بعضی افراد نیز برای اطلاع از فعالیتهای سایر اعضاء خانواده استفاده می کنند (مانند مشاهده محتویات اتاقهای گفتگو توسط والدینی که کودکانشان در آنها شرکت می کنند)

یک شخص ثالث نیز می تواند نرمافزار جاسوسی را بدون آگاهی صاحب کامپیوتر نصب کند. مجریان قانون از نرم افزارهای جاسوسی برای آگاهی یافتن از فعالیت مجرمانی استفاده میکنند که این مجرمان خود از همین نرم افزارهای جاسوسی برای حصول اطلاعات از کامپیوترهای شخصی به قصد دزدی داراییها استفاده کردهاند.

نرم افزار جاسوسی تجاری (Commercial Spyware)

این نرمافزار که بعنوان adware نیز شناخته میشود، نرمافزاری است که شرکتها برای تعقیب فعالیتهای وبگردی کاربران اینترنت استفاده می کنند. این شرکتها اغلب اطلاعات حاصل را به بازاریابان می فروشند و آنها کاربران را با تبلیغات خاص مورد هدف قرار میدهند – منظور تبلیغاتی است که با علائق کاربر مطابقت دارد و به احتمال زیاد برای وی جذاب است.

بدست آوردن اطلاعات به این سادگی موجب خوشحالی تبلیغکنندگان میشود. سابقا، بازاریابان برای فهمیدن علائق افراد باید آنها را از طریق برگزاری مسابقات یا موارد مشابه تطمیع می کردند. آن روشهای کسب اطلاعات شخصی هنوز وجود دارد، اما در آن روشها قدرت خواندن و اطلاع از سرنوشت اطلاعات شخصی و پذیرفتن یا نپذیرفتن آنها توسط افراد وجود دارد. بهرحال، اطلاع از سلیقههای شما بصورت پنهانی با استفاده از نرم افزارهای جاسوسی بسیار آسانتر است و تصویر بسیار کاملتری به صنعت بازایابی ارائه می کند. در کل می توان ادعا کرد که نرم افزارهای جاسوسی همه جا هستند.

نبرد فیلترها و تولیدکنندگان اسپم (۱)

فیلتر اسپم، نرمافزاری است که به سرویس دهنده ایمیل کمک میکند تا از عبور اسپم (هرزنامه) جلوگیری کند. این فیلتر این عمل را معمولاً با شناسایی فرستنده ایمیل یا کلماتی که در موضوع و متن ایمیل بکار رفته انجام میدهد. این فیلترها سعی در تشخیص این نوع ایمیلها و جلوگیری از ورود آنها به صندوقپستی کاربرانشان یا نشانهگذاری آنها بعنوان اسپم میکنند. اگر مدتهاست که از سرویسهای ایمیل معروف مانند Yahoo یا Hotmail استفاده میکنید، حتماً با هر بار سر زدن به صندوق پستی خود با انبوهی از ایمیلها با عنوان Bulk mail یا Junk mail برخورد میکنید. قرار گرفتن این ایمیلها در این فولدرها بدلیل اینست که سرویسدهنده ایمیل آنها را بعنوان اسپم تشخیص میدهد. البته گاهی نیز این ایمیلها از Inbox شما سر در میاورند که نشاندهنده این است که عیلرغم اسپم بودن، توانستهاند از فیلتر اسپم عبور کنند. حتی گاهی شنیده میشود که بعضی ایمیلهای اصلی به فولدر مربوط به اسپم هدایت میشوند که باز هم نشان از تشخیص اشتباه فیلتر است. البته نیازی به نگرانی نیست. این اتفاق بندرت رخ میدهد.

فیلتر تطبیقی، نوعی از فیلتر است که قادر است اشتباهاتش در تشخیص اسپمها را اصلاح کند و با آشنا شدن بیشتر با کلمات یا حقههایی که در اسپمها بکار میرود در تشخیص اسپمها بهتر و دقیقتر عمل کند.

فرستندگان اسپم هر روزه در حال استفاده از ابزار و روشهای پیچیدهتری برای عبور دادن نامههایشان از فیلترهای اسپم تطبیقی هستند. آنها از روشهایی مانند پنهان کردن پیغامها در متنهای بیضرر تا تکنیکهای هوشمندانهتری که تلاش میکنند تا در تواناییهای فیلترها در تشخیص اسپم از غیراسپم اختلال ایجاد کنند، استفاده میکنند. در این مقاله و مقاله بعدی با چندتا از این روشها و نحوه مقابله با آنها از طرف فیلترها آشنا میشویم.

با گسترش فیلترهای تطبیقی، تولیدکنندگان اسپم شروع کردند به پرکردن پیغامهایشان با حجم زیادی از متنهای غیراسپمی! برای گول زدن و عبور کردن از فیلترهای اسپم. فیلترهای تطبیقی در بعضی مواقع، از احتمالات برای تشخیص اسپم استفاده میکنند، یعنی مبنای تصمیمگیری در مورد اسپم بودن یا نبودن یک پیغام میزان وقوع بعضی کلماتی است که در اسپمها بیشتر بکار میرود. تولیدکنندگان اسپم گاهی باعث برهم زدن این احتمالات در فیلترها و بعبارتی باعث مسمومشدن آنها میشوند.

تولیدکنندگان اسپم امیدوارند که با اضافهکردن متون جانبی باعث عبور پیغامشان از یک فیلتر شوند تا توسط کاربر خوانده شوند. در این مواقع ممکن است که کاربر به فیلتر اعلام کند که پیغام عبور داده شده، اسپم بوده است و فیلتر از این به بعد این کلمات جانبی و بیضرر را نشانه اسپم بداند. این باعث میشود که فیلتر گاهی پیغامهای مفید را نیز به اشتباه بعنوان اسپم تشخیص دهد، و به این ترتیب باعث عملکرد بد فیلتر و از کار افتادن آن شوند.

خوشبختانه، طبیعت فیلترهای تطبیقی بگونهای است که گول زدن و مسمومکردن آنها بسیار مشکل است. تنها امید یک تولیدکننده اسپم این است که بتواند با تبدیل پیغام خود به یک پیام بیضرر (پیامی که درصد کلمات نشاندهنده اسپم نسبت به کل کلمات موجود در آن بسیار ناچیز و قابل اغماض باشد) باعث عبور آن از فیلتر شود که به این ترتیب از تاثیر تبلیغاتی متن موجود در آن بسیار کاسته خواهد شد.

فریبدادن یک فیلتر تطبیقی

یک فیلتر به این ترتیب اسپم بودن یا پیام را تشخیص میدهد که به کلمات موجود در متن نگاه میکند و به هر کدام از آنها با توجه به اینکه این کلمه به چه میزان به یک اسپم متعلق است وزنی اختصاص میدهد. با ترکیب این احتمالات برای همه کلمات پیام، فیلتر به احتمال اسپم بودن یا نبودن پیام میرسد و بر مبنای آن تصمیمگیری میکند. این عمل ترکیب به فیلترهای تطبیقی در تصمیمگیری هوشمندانه قدرت زیادی میبخشد. فیلتر تطبیقی برای هر کاربر کلمات مخصوص به آن کاربر را دارد.

در ادامه برای روشن شدن بیشتر مطلب با سه شخصیت سروکار داریم. دو کاربر به نامهای آلیس و باب و یک تولید کننده اسپم به نام اِوا. فیلتر اسپم آلیس کلمات مجانی، رهن و وام را اسپم تشخیص میدهد، اما از آنجا به بافتنی علاقه دارد کلمات پشم، سوزن و زردوزی برای او کلمات مفیدی هستند. از طرف دیگر برای باب هم کلمات مجانی، رهن و وامنشاندهنده اسپم هستند. اما از آنجا که به اتومبیل علاقهمند است کلماتی مانند موتور، فرمان و سرعت برای او نشاندهنده یک پیام جالب هستند.

حال اگر اِوا پیامی به آلیس و باب بفرستد که در آن کلمات رهن و وام بکار رفته باشد، توسط فیلتر هر دو بسرعت اسپم تشخیص داده میشود. توجه کنید که بعضی کلمات، افعال و حروف اضافه، کلمات خنثی محسوب میشوند. تولیدکنندگان اسپم برای اینکه پیام آنها توسط موضوع (subject) اسپم تشخیص داده نشود، از حروف یا فاصلههای اضافی در میان حروف و کلمات استفاده میکنند. مثلا کلمه “mortgage” بمعنای رهن به صورت “m o r t g a g e” یا “m-o-r-t-g-a-g-e” یا اشکال دیگر ممکن است در عنوان ایمیل آورده شود تا توسط فیلتر تشخیص داده نشود.

متن بیضرر

این بار اِوا سعی میکند که فیلترها با استفاده از متن بیضرر اغوا کند. به این منظور علاوه بر متن خود، متنی از جای دیگر مثلاً از یک دایرهالمعارف یا سایت خبری یاهو به آن اضافه میکند و به آلیس و باب میفرستد. اما باز هم این متن اسپم تشخیص داده میشود. فیلترهای تطبیقی یک پیام را به سه بخش اسپم، مفید و خنثی تقسیم میکنند. فیلتر با وزن دادن به آنها، وزن زیادی در مورد اسپم و وزن کمی در مورد مفید بودن پیام میدهد و مقدار زیادی متن خنثی پیدا میکند. بنابراین قراردادن متن خنثی با شکست مواجه میشود. تولیدکننده اسپم اطلاعی از علاقه آلیس به بافتنی ندارد تا وزن مفید پیام خود را زیاد کند!!!

حجم زیاد پیام بیخاصیت

اِوا این بار فکر میکند که باید متن بیخاصیت بیشتری ارسال کند. اما همچنان امیدوار است که بتواند فیلتر آلیس و باب را گمراه کند.

اِوا توانست حجم ایمیل خود را افزایش دهد اما اینبار دو مساله برایش وجود دارد:

· همچنانکه اندازه پیام افزایش مییابد، نرخ ارسال اسپم کم میشود.

· حجم زیاد پیام باعث سردرگمی دریافتکننده نسبت به محتوای اصلی میشود.

برای حل مشکل دوم، اِوا میتواند به پنهان کردن متن از خواننده متوسل شود. این کار توسط حقه “جوهر نامرئی” و“استتار” صورت میگیرد. در این عمل، رنگ نوشته و زمینه یکسان انتخاب میشوند. اِوا میتواند حجم زیادی از متن را بمنظور فریفتن فیلتر ارسال کند، بدون اینکه متن توسط کاربر دیده شود.

احتمال جواب دادن این تاکتیک کم است زیرا استفاده از چنین روشی براحتی توسط فیلتر اسپم تشخیص داده میشود و بعنوان نشانه دیگری از اسپم استفاده میشود. در حالت استفاده از جوهر نامرئی، فیلتر اسپم برای تشخیص متن بیخاصیت نامرئی به اندازه کافی باهوش است و حتی دیگر احتیاجی به توجه به متن نیز وجود ندارد.

یک شکاف شانسی

در حقیقت تنها شانس اِوا اکنون این است که بطریقی از کلمات مورد علاقه آلیس مطلع شود و از آنها در ایمیل خود استفاده کند. اِوا شانس میآورد و ایمیلی را ارسال میکند که علاوه بر دارا بودن کلمات اسپمی! در آن از کلمات مورد علاقه آلیس که مربوط به بافتنی است استفاده میکند. فیلتر تطبیقی با وزن دادن به کلمات نمیتواند تصمیمگیری کند. برای اینکه فیلتر پیام مفید را از بین نبرد، به اسپم اجازه ورود به صندوق پستی آلیس را میدهد. البته موفقیت اِوا موقتی است. او نمیداند که پیامش عبور کرد و در ضمن فقط توانست پیامش را از یک فیلتر عبور دهد. فیلتر باب پیام را مسدود کرد زیرا باب به بافتنی علاقه ندارد و کلمات مفید برای آلیس، برای باب معنی خاصی ندارد.

برای اینکه اِوا یک فیلتر اسپم تطبیقی را فریب دهد احتیاج به گول زدن هر فیلتر بصورت مجزا دارد. او مجبور به فهمیدن کلمات مفیدی است که برای هر کاربر مختص خود اوست. این بارِ زیادی را به اِوا تحمیل میکند اگر میخواهد یک فیلتر اسپم تطبیقی را گول بزند.

اما این همه ماجرا نیست. در یک مثال واقعی، فیلتر آلیس همه سرپیامها را برای اسپم بودن یا مفید بودن سنجیده است. از آنجا که بیشتر ایمیلها در مورد بافتنی از دوستان مشخصی از آلیس و چندتایی لیست ایمیل برای او میرسد، اطلاعات در سرپیامها نیز نشاندهندههای خوبی برای مفید بودن یا اسپم بودن پیامها هستند. سرپیام رسیده از طرف اِوا نشاندهنده خوبی برای اسپم بودن ایمیل دریافتشده است. بنابراین شاید فیلتر آلیس به پیام اِوا اجازه عبور نداده باشد!!!