بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...روشهای معمول حمله به کامپیوترها (۱)

صد داریم طی دو شماره بطور خلاصه به معمولترین روشهایی که مورد استفاده خرابکاران برای ورود به کامپیوتر یا از کارانداختن آن قرارمیگیرد، اشاره کنیم.

۱- برنامههای اسب تروا

۲- درهای پشتی و برنامههای مدیریت از راه دور

۳-عدم پذیرش سرویس

۴- وساطت برای یک حمله دیگر

۵- اشتراکهای ویندوزی حفاظتنشده

۶- کدهای قابل انتقال (Java ، JavaScript و ActiveX)

۷- اسکریپتهای Cross-Site

۸- ایمیلهای جعلی

۹- ویروسهای داخل ایمیل

۱۰- پسوندهای مخفی فایل

۱۱- سرویسگیرندگان چت

۱۲- شنود بستههای اطلاعات

۱- برنامههای اسب تروا

برنامههای اسب تروا روشی معمول برای گول زدن شما هستند (گاهی مهندسی اجتماعی نیز گفته میشود) تا برنامههای “درپشتی” را روی کامپیوتر شما نصب کنند. و به این ترتیب اجازه دسترسی آسان کامپیوترتان را بدون اطلاعتان به مزاحمین میدهند، پیکربندی سیستم شما را تغییر میدهند، یا کامپیوترتان را با یک ویروس آلوده میکنند.

۲– درهای پشتی و برنامههای مدیریت از راه دور

روی کامپیوترهای ویندوزی، معمولا سه ابزار توسط مزاحمین برای دسترسی از راه دور به کامپیوترتان استفاده میشود.BackOrifice ، Netbus وSubSeven. این برنامههای درپشتی یا مدیریت از راهدور وقتی نصب میشوند، به افراد دیگر اجازه دسترسی و کنترل کامپیوترتان را میدهند. به شما توصیه میکنیم که شکافهای امنیتی را بخصوص در مورد BackOrifice از CERT مطالعه کنید.

۳- عدم پذیرش سرویس

نوعی دیگر از حمله، Denial-of-Service یا عدمپذیرشسرویس نام دارد. این نوع حمله باعث از کارافتادن یا مشغول شدن بیش از حد کامپیوتر تا حد غیرقابلاستفاده شدن میشود. در بیشتر موارد، آخرین وصلههای امنیتی از حمله جلوگیری خواهند کرد. شایان گفتن است که علاوه بر اینکه کامپیوتر شما هدف یک حمله DoS قرار میگیرد، ممکن است که در حملهDoS علیه یک سیستم دیگر نیز شرکت داده شود.

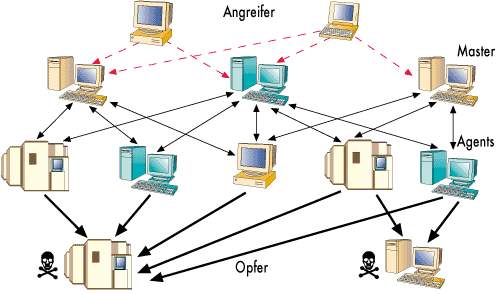

۴– وساطت برای یک حمله دیگر

مزاحمین بهکرات از کامپیوترهای مورد حمله قرارگرفته برای پایگاهی برای حمله به سیستمهای دیگر استفاده میکنند. یک مثال آن چگونگی استفاده از آنها بعنوان ابزار حملات DoS توزیعشده است. مزاحمین یک “عامل” را (معمولا از طریق یک اسب تروا) نصب میکنند که روی کامپیوتر مورد حمله قرارگرفته اجرا میشود و منتظر دستورهای بعدی میماند. سپس، هنگامی که تعدادی از عاملها روی کامپیوترهای مختلف در حال اجرا هستند، به تمام آنها دستور داده میشود که یک حملهdenial-of-service را روی یک سیستم پیاده کنند. بنابراین، هدف نهایی حمله، کامپیوتر شما نیست، بلکه سیستم شخص دیگری است – کامپیوتر شما فقط یک ابزار مناسب برای یک حمله بزرگتر است.

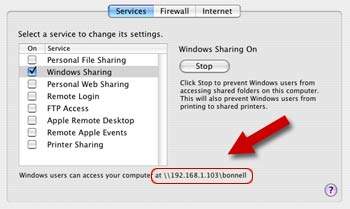

۵– اشتراکهای ویندوزی حفاظتنشده

اشتراکهای شبکه ویندوزی محافظتنشده میتوانند توسط مزاحمین تحت یک روش خودکار برای قراردادن ابزارها روی تعداد زیادی از کامپیوترهای ویندوزی متصل به اینترنت مورد سوءاستفاده قرار گیرند. از آنجا که برای امنیت سایت روی اینترنت وابستگی بین سیستمها وجود دارد، یک کامپیوتر مورد حمله قرارگرفته نه تنها مشکلاتی برای صاحبش فراهم میکند، بلکه تهدیدی برای سایتهای دیگر روی اینترنت محسوب میشود. عامل بالقوه بزرگی در گستره وسیع برای ظهور ناگهانی سایر ابزارهای مزاحمت وجود دارد که از اشتراکهای شبکه ویندوزی محافظتنشده استفاده میکند.

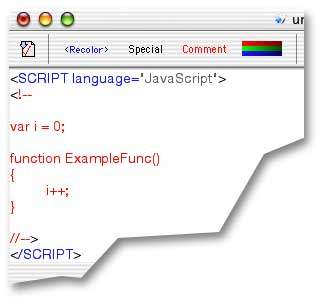

۶– کدهای قابل انتقال (Java ، JavaScript و ActiveX)

گزارشهایی در مورد مشکلات با ” کدهای سیار” ( مانند Java، JavaScript و ActiveX) وجود داشته است. اینها زبانهای برنامهسازی هستند که به توسعهدهندگان وب اجازه نوشتن کدهای قابل اجرا در مرورگر شما را میدهند. اگرچه کد عموما مفید است، اما میهواند توسط مزاحمان برای جمعآوری اطلاعات (مثلا وبسایتهایی که سر میزنید) یا اجرای کدهای آسیبرسان روی کامپیوتر شما مورد استفاده قرار گیرد. امکان از کار انداختنJava، JavaScript و ActiveX در مرورگر شما وجود دارد. توصیه میشود که اگر در حال مرور وبسایتهایی هستید که با آنها آشنا نیستید یا اطمینان ندارید، این کار را انجام دهید، اگرچه از خطرات احتمالی در استفاده از کدهای سیار در برنامههای ایمیل آگاه باشید. بسیاری از برنامههای ایمیل از همان کد بعنوان مرورگرهای وب برای نمایش HTML استفاده میکنند. بنابراین، شکافهای امنیتی که بر Java، JavaScript وActiveX اثرگذارند، اغلب علاوه بر صفحات وب در ایمیلها هم قابل اجرا هستند.

Keylogger ابزاری برای جاسوسی

Keylogger ابزاری است که دنباله کلیدهایی که کاربر بر روی صفحهکلید کامپیوتر میفشارد، را ثبت میکند. این ابزار که به صورتهای سختافزاری و نرمافزاری تولید شده و در دسترس است در موارد متنوع و با کاربردهای مختلف به کار میرود. نمونههای مختلف Keylogger مقدار کمی از منابع سیستم شامل حافظه و پردازنده را مورد استفاده قرار میدهند. علاوه بر این در Task manager و لیست فرایندهای سیستم هم ظاهر نمیشوند، بنابراین تشخیص آنها بر روی دستگاه به سادگی امکانپذیر نیست.

قابلیتهای Keylogger ها

قابلیت Keylogger ها در این است که هر کلیدی که فشرده شود را ذخیره نموده، لیستی از حروف تایپ شده بر روی کامپیوتر را تولید میکنند. این لیست سپس در اختیار فردی که برنامه را بر روی دستگاه نصب کرده قرار میگیرد. بعضی ازKeylogger ها این امکان را دارند که گزارش حروف تایپ شده را به کامپیوتری دیگر بر روی شبکه ارسال کنند. امکان ارسال اطلاعات ذخیره شده از طریق e-mail هم وجود دارد.

علاوه بر ذخیره حروف تایپ شده، بعضی از Keylogger ها اطلاعات خاصی را به صورت جدای از سایرین ثبت و گزارش آنها را تولید میکنند. لیستURLهایی که توسط کاربر دستگاه مشاهده شده و یا پیامهایی که در جریان Chat بین کاربر و دیگران رد و بدل میشود، جزء این گروه از اطلاعات میباشند.

قابلیت جالبی که تعدادی از Keylogger ها دارند گرفتن عکس از صفحه کامپیوتر در فواصل زمانی قابل تنظیم است. به این ترتیب مشخص میشود که چه برنامههایی بر روی کامپیوتر نصب و در حال اجرا میباشند، چه فایلهایی بر روی DeskTopدستگاه قرار دارد و چه فعالیتهایی بر روی دستگاه انجام میشود.

انواع Keylogger ها

شرکتهای مختلف تولید کننده Keylogger محصولات خود را به دو صورت سختافزاری و نرمافزاری ارائه مینمایند. نرمافزارهای Keylogger به صورت بستههای نرمافزاری توسط شرکتهای مختلفی توسعه داده شده، با قابلیتهای مختلف به صورتهای تجاری و یا مجانی عرضه میگردند. با یک جستجوی ساده بر روی کلمه KeyLogger در یکی از موتورهای جستجو نمونههای زیادی از این ابزار یافته میشود که بعضی از آنها به صورت مجانی قابل دریافت میباشد. نکتهای که در همه نرمافزارهای Keylogger وجود دارد این است که هیچ یک از آنها در Task Manager و لیست فرایندهای دستگاه ظاهر نمیشوند. علاوه بر این فایلی که نرمافزار برای ثبت اطلاعات از آن بهره میگیرد نیز مخفی بوده و به سادگی قابل تشخیص نیست.

برای استفاده از قابلیتهای keylogger باید یک نمونه از نرمافزار بر روی دستگاه مورد نظر نصب شود. این کار با داشتن مجوزهای مدیر سیستم امکانپذیر است. در این صورت حتی از راه دور هم میتوان برنامه را نصب نمود. انتقال Keylogger از طریق e-mail هم ممکن است. در این روش نرمافزار به همراه با یک فایل پیوست برای قربانی ارسال میگردد. باز کردن نامه و گرفتن پیوست آن منجر به نصب و فعال شدن keylogger بر روی دستگاه میشود.

نمونههای سختافزاری این ابزار که بین صفحهکلید و درگاه کامپیوتر وصل میشوند معمولا مشابه کابل اتصال میباشند. با توجه به اینکه اتصال این ابزار از پشت دستگاه انجام میشود لذا در معرض دید نبوده و احتمال اینکه کاربر به سرعت وجود آن را کشف کند پایین است. علاوه بر این نمونههایی از Keylogger ها داخل خود صفحه کلید قرار میگیرند و امکان شناسایی شدن آن به سادگی وجود ندارد.

نمونهای از Keylogger سختافزاری

کاربردهای Keylogger

پس از آشنایی با مشخصات و قابلیتهای Keylogger اولین چیزی که به ذهن هر کسی میرسد استفاده از آن برای یافتن کلمات عبور دیگران میباشد. با استفاده از این ابزار امکان دزدیدن شناسههای کاربری، کلمات عبور، شماره کارت اعتباری و … بوجود میآید. از جمله مواردی که Keylogger ها در کاربردهای منفی مورد استفاده قرار گرفتهاند میتوان به دو مورد زیر اشاره نمود:

در فوریه ۲۰۰۳ دیوید بودرو که دانشجوی دانشگاه بوستون بود اقدام به نصب Keylogger بر روی بیش از ۱۰۰ دستگاه کامپیوتر دانشگاه نمود. او با استفاده از اطلاعاتی که به این ترتیب در مورد اساتید، دانشجویان و کارکنان دانشگاه به دست آورد، توانست بیش از۲۰۰۰ دلار به دست آورد. مورد دیگر مربوط به جولای ۲۰۰۳ است که در آن جوجو جیانگ اعتراف نمود بر روی کامپیوترهای بیست فروشگاه در نیویورک Keylogger نصب نموده و به مدت دو سال شناسههای کاربری و کلمات عبور کاربران را از این طریق سرقت میکرده است.

در کنار این کاربردها که همگی منفی بوده و به نوعی سوء استفاده از قابلیتهای یک ابزار محسوب میشوند کاربردهای دیگری نیز برای این ابزار وجود دارد. بسیاری از والدین همواره نگران نحوه استفاده فرزندان خود از اینترنت هستند. با توجه به وجود انواع سایتها و مراکز اطلاع رسانی، این والدین دوست دارند که کنترل بیشتری بر استفاده از اینترنت داشته باشند. حداقل خواسته آنها این است که بدانند فرزندانشان چه سایتهایی را مشاهده مینمایند و یا با چه کسانی چت میکنند. در چنین مواردی استفاده از این ابزار میتواند کمکی باشد برای والدینی که نگران سلامت روانی فرزندان خود بوده و نسبت به تربیت آنها دغدغههای خاص خود را دارند.

Anti- Keylogger

این نرمافزارها با هدف شناسایی و ردیابی Keylogger ها تولید میشوند. با توجه به اینکه Keylogger ها روشهای مختلفی برای کار و مخفی کردن خود دارند شناسایی آنها به سادگی امکان پذیر نیست. نمونههایی از این نرمافزارها از طریق جستجو در اینترنت قابل دریافت میباشند. ولی واقعیتی که در رابطه با همه این نرمافزارها وجود دارد عدم کارآیی آنها در مواجه با Keylogger های متنوع است.

تولیدکنندگان Keylogger، عموما ابزارهایی هم برای ردیابی Keyloggerهای خود به مشتریان عرضه میکنند. این ابزارها جامع نیستند و با توجه به اینکه روشهای مختلفی برای ثبت کلیدهای فشرده شده وجود دارد، نمیتوانند همه Keyloggerها را شناسایی نمایند.

روشهای مقابله

متاسفانه ردیابی Keylogger ها بر روی دستگاه بسیار دشوار بوده و anti Keylogger ها هم کارایی مطلوبی ندارند. تنها راهی که برای مقابله با این ابزارها و جلوگیری از دزدی اطلاعات و نقض حریم شخصی میتوان پیشنهاد داد بهره گرفتن از روشهای پیشگیرانه است. موارد زیر به کاربران کامپیوترهای متصل به شبکه و مدیران سیستم توصیه میشود:

۱٫ کاربران عادی کامپیوتر باید با اختیارات عادی به کامپیوتر وصل شده و مجوز نصب برنامه نداشته باشند.

۲٫ تعداد اعضای گروه مدیران سیستم باید محدود بوده و سیاستهای دقیقی بر فرایند انتخاب و محافظت از کلمات عبور حاکم باشد.

۳٫ هیچگاه نباید با شناسه کاربری مدیر سیستم به اینترنت (و حتی شبکه محلی) وصل شد. ممکن است در همین زمان هکرها به سیستم نفوذ کرده و با استفاده از اختیارات مدیران سیستم اقدام به نصب نرمافزار keylogger بر روی دستگاه نمایند.

۴٫ پورت صفحهکلید کامپیوتر باید هر چند وقت یکبار مورد بازرسی قرار گیرد و سختافزارهای مشکوک بررسی شوند.

یکی از روشهای انتقال keyloggerها از طریق e-mail است. لذا باید نکات امنیتی لازم رعایت شده، از باز کردن نامههای مشکوک اجتناب شود.

سیاست های امنیتی

در دنیایی که وجه مشخصه آن فناوری سطح بالا و ارتباطات گسترده می باشد، هر سازمانی نیاز به سیاست های امنیتی که مدبرانه تدوین شده باشند دارد. در هر لحظه خطرات مختلفی از بیرون و درون سازمان توسط هکرها، رقبا و یا کشورهای خارجی منافع سازمان را تهدید می کند. هدف سیاست های امنیتی تعریف روال ها، راهنماها و تمریناتی است که امنیت را در محیط سازمان برقرار و مدیریت می نماید. با اجرای دقیق سیاست های امنیتی، سازمان ها می توانند تهدیدات را کاهش دهند.

مفاهیم

سیاست امنیتی یک سازمان سندی است که برنامه های سازمان برای محافظت سرمایه های فیزیکی و مرتبط با فناوری ارتباطات را بیان می نماید. به سیاست امنیتی به عنوان یک سند زنده نگریسته می شود، بدین معنا که فرایند تکمیل و اصلاح آن هیچ گاه متوقف نشده، متناسب با تغییر فناوری و نیازهای کاربران به روز می شود. چنین سندی شامل شرایط استفاده مجاز کاربران، برنامه آموزش کاربران برای مقابله با خطرات، توضیح معیارهای سنجش و روش سنجش امنیت سازمان و بیان رویه ارزیابی موثر بودن سیاست های امنیتی و راه کار به روز رسانی آنها می باشد.

هر سیاست امنیتی مشخص کننده اهداف امنیتی و تجاری سازمان است ولی در مورد راه کارهای مهندسی و پیاده سازی این اهداف بحثی نمی کند. سند سیاست امنیتی سازمان باید قابل فهم، واقع بینانه و غیر متناقض باشد، علاوه بر این از نظر اقتصادی امکان پذیر، از نظر عملی قابل انعطاف و متناسب با اهداف سازمان و نظرات مدیریت آن سطح حافظتی قابل قبولی را ارائه نماید.

تدوین سیاست

بهترین روش برای دستیابی به امنیت اطلاعات، فرموله نموده سیاست امنیتی است. مشخص نمودن سرمایه های اصلی که باید امن شوند و تعیین سطح دسترسی افراد (به عبارت دیگر اینکه چه افرادی به چه سرمایه هایی دسترسی دارند) در اولین گام باید انجام شود. هدف اصلی از سیاست امنیتی این است که کاربران بدانند مجاز به چه کارهایی هستند و از سوی دیگر مدیران سیستم و سازمان را در تصمیم گیری برای پیکربندی و استفاده از سیستم ها یاری رساند.

برای تدوین سیاست امنیتی پس از تحلیل ریسک های سازمان، می توان به روش هایی که دیگران برگزیده اند متوسل شد. معمولا تجارب مفیدی که قبلا در صنایع مشابه انجام شده و نتایج خوبی از آنها نتیجه شده است به صورت عمومی گزارش شده و در قالب مقالات تخصصی ارائه می گردند. استانداردهای شناخته شده ای نیز برای این کار وجود دارد که می توان از آنها هم بهره گرفت.

سازمان های بزرگ و متوسط برای تعریف سیاست امنیتی خود ناچار به پیروی روش بالا به پایین می باشند. ولی برای سازمان های کوچک انجام این کار به روش پایین به بالا نیز امکان پذیر است. در این حالت از قابلیت های ابزارهای موجود بهره گرفته می شود.

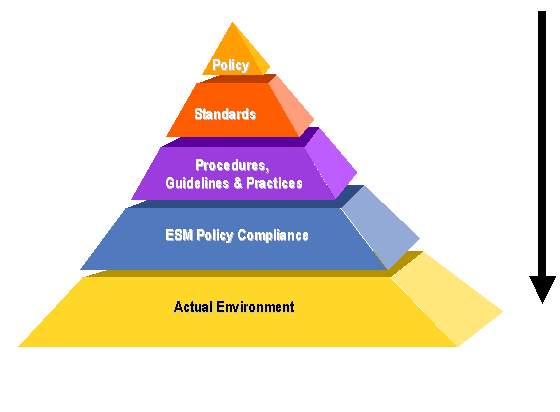

همانگونه که هرم سیاست فوق نشان می دهد، بهترین سیاست امنیتی در شرایطی تدوین می گردد که مدیریت سازمان سیاست کلی را ارائه نموده و یا دستور پیاده سازی اصول امنیتی را در سازمان صادر کند. تدوین کنندگان سیاست سازمان باید فعالیت خود را بر پایه اصول و استانداردهای صنعتی مانند ISO17799 و یا HIPAA انجام دهند. رویه ها، راهنماها و تجربیات پایه ای برای ایجاد و توسعه فناوری امنیتی در سازمان های مختلف هستند. محصولاتی مانند ESM سازگاری و انعطاف سیاست را با سیاست ها و روال های امنیتی سیستم عامل ها، پایگاه داده ها و برنامه های کاربردی ارزیابی می نمایند. این ابزارها ممکن است با محیط کامپیوتری و شبکه سازمان در تعامل باشند.

استانداردها و روال های امنیتی

سیاست های امنیتی دربردارنده کلیه انتظارات، برنامه ها و اهداف عملیاتی مدیریت سازمان می باشد. برای عملیاتی و قابل اجرا بودن، سیاست امنیتی باید با استفاده از استانداردها، راهنماها و رویه های شناخته شده تعریف شود که اطمینان از سازگاری کلیه عملیات اجرایی با سیاست های امنیتی حاصل گردد.

استاندارها، راهنما ها و روال ها تفسیر خاصی از سیاست را ارائه می کنند و کاربران، مشتریان و مدیران سازمان را برای پیاده سازی سیاست آماده می نمایند.

ساختار سیاست امنیتی

ساختار سیاست امنیتی مرکب از اجزاء زیر می باشد:

- عبارتی در رابطه با موضوع سیاست

- چگونگی اجرای سیاست در محیط سازمان

- نقش و مسئولیت افراد مختلف تاثیر گذار در سیاست

- سیاست به چه میزان انعطاف پذیر است؟

- اعمال، فعالیت ها و فرایندهای مجاز و غیر مجاز

- موارد سخت گیری و عدم انعطاف سیاست

رمزنگاری در پروتکلهای انتقال

تمرکز بیشتر روشهای امنیت انتقال فایل بر اساس رمزنگاری دیتا در طول انتقال از طریق شبکههای عمومی مانند اینترنت است. دیتایی که در حال انتقال بین سازمانهاست بوضوح در معرض خطر ربوده شدن در هر کدام از محلها قرار دارد. – مثلا در شبکههای محلی برای هر یک از طرفین یا مرزهای Internet-LAN که سرویسدهندگاناینترنت از طریق آنها مسیر دیتا را تا مقصد نهایی مشخص میکنند. حساسیت دیتا ممکن است بسیار متغییر باشد، زیرا دیتای انتقالی ممکن است بهر شکلی از رکوردهای مالی بستهبندی شده تا تراکنشهای مستقیم باشند. در بعضی موارد، ممکن است علاوه بر محافظت دیتا روی اینترنت، نیاز به محافظت دیتا روی LAN نیز باشد. مشخصاً، محافظت از دیتا در مقابل حملات LAN مستلزم رمزنگاری دیتای انتقالی روی خود LAN است. به این ترتیب، بهرحال، نیاز به بسط امنیت تا برنامههایی است که خود دیتا را تولید و مدیریت میکنند، و تنها اطمینان به راهحلهای محیطی کفایت نمیکند و به این ترتیب بر پیچیدگی مسأله امنیت افزوده میشود.

پروتکلها

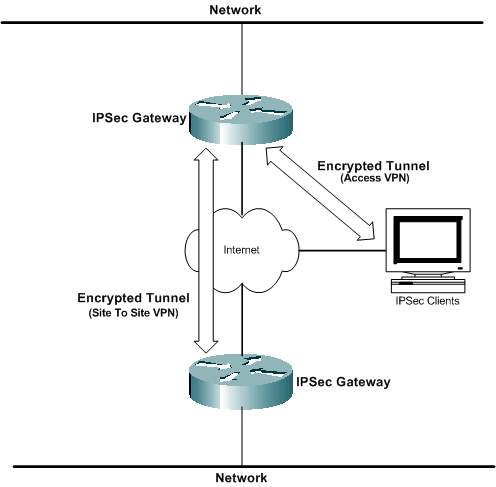

اگرچه ثابتشده است که رمزنگاری راهحل بدیهی مسائل محرمانگی است، اما سردرگمی در مورد دو نوع رمزنگاری (برنامه در مقابل شبکه) همچنان وجود دارد و بدلیل وجود پروتکلهای ارتباطی گوناگون است که نیازهای تعامل بیشتر آشکار میشود. (مانند IPSec ، S/MIME، SSL و TLS) اگرچه این پروتکلها قول تعامل را میدهند، اما تعامل کامل بدلیل مستقل بودن محصولات پروتکلها در حال حاضر وجود ندارد. آزمایشهایی در حال حاضر در حال انجام هستند که به حل شدن این مسائل کمک میکنند، اما کاربران باید مطمئن شوند که تعامل بین محصول انتخابیشان و محصولات سایر شرکای تجاری امری تثبیت شده است. پروتکلهای سادهتر (SSL/TLS، IPSec و تا حدی پایینتر S/MIME ) عموماً مسائل کمتری از نظر تعامل دارند.

پروتکلهای رمزنگاری انتقال

با ترکیب تواناییها برای تایید هویت توسط رمزنگاری متقارن و نامتقارن برای ممکن ساختن ارتباطات تاییدشده و رمزشده، این پروتکلها پایههای امنیت را فراهم میکنند. تقربیاً تمام پروتکلها نیازهای جامعیت را پشتیبانی میکنند به طوری که محتویات ارتباطات نمیتوانند تغییر یابند، اما بیشتر آنها از Non-Repudiation پشتیبانی نمیکنند و به این ترتیب امکان ایجاد رکوردهای پایداری را که هویت منبع را به محتوای پیام پیوند میدهند، ندارند.

به این چند پروتکل به طور مختصر اشاره میشود:

SSL

تکنولوژی SSL (Secure Socket Layer) اساس World Wide Web امن را تشکیل میدهد. SSL که در مرورگرهای وب کاملاً جاافتاده است، توسط بسیاری از سازمانها برای رمزنگاری تراکنشهای وبی خود و انتقال فایل استفاده میشود. بعلاوه SSLبصورت روزافزون بعنوان یک مکانیسم امنیت در تلاقی با پروتکلهای پرشمار دیگر استفاده میشود و بهمین ترتیب ابزاری برای ارتباط سروربهسرور امن است. SSL ارتباطات رمزشده و بشکل آغازین خود تایید هویت سرور از طریق استفاده از گواهی را (در حالت کلاینتبهسرور) پشتیبانی میکند. کاربران اغلب برای استفاده از برنامهها از طریق کلمه عبور تایید هویت میشوند، و با پیشرفت SSL استاندارد (مثلا SSL V.3.0) تایید هویت کلاینت از طریق گواهی به این پروتکل اضافه شده است.

*برای FT (انتقال فایل): ابزار FT اغلب از SSL برای انتقال فایل در یکی از دو حالت استفاده میکنند. اولی، مد کلاینتبهسرور است که کاربر را قادر میسازد، در حالیکه در حال استفاده از یک مرورگر وب استاندارد است مستندات را از یک سرور دریافت یا آنها را به سرور منتقل کند. که این قابلیت نیاز به نرمافزار مختص انتقال در کلاینت را برطرف میسازد و بسیار راحت است، اما اغلب فاقد بعضی ویژگیهای پیشرفته مانند نقاط آغاز مجدد و انتقالهای زمانبندیشده است که سازمانها نیاز دارند. SSL همچنین میتواند برای اتصالات سروربهسرور امن – برای مثال، در اتصال با FTP و سایر پروتکلها – مورد استفاده قرار گیرد.

TLS

TLS (Transport Layer Security)، جانشین SSL، برپایه SSL3.0 بنا شده است، اما به کاربران یک انتخاب کلید عمومی و الگوریتمهای Hashing میدهد. (الگوریتمهای Hashing فانکشنهای یکطرفهای برای حفظ جامعیت پیامها هستند و توسط بیشتر پروتکلها استفاده میشوند.) اگرچه TLS و SSLتعامل ندارند، اما چنانچه یکی از طرفین ارتباط TLS را پشتیبانی نکند، ارتباط با پروتکل SSL3.0 برقرار خواهد شد. بیشتر مزایا و معایب SSL به TLSهم منتقل میشود، و معمولا وجه تمایز خاصی وجود ندارد، و از همه نسخهها به عنوان SSL یاد میشود.

S/MIME

S/MIME ( Secure Multipurpose Internet Mail Extention) که اختصاصاً برای پیامرسانی ذخیره-و-ارسال طراحی شده است، بعنوان استاندارد امنیت ایمیل برتر شناخته شده است. مانند بیشتر پروتکلهای رمزنگاری (مثلا SSL ، TLS و IPSec)،S/MIME با رمزنگاری تنها سروکار ندارد. بهرحال، علاوه بر تصدیق هویت کاربران و ایمنسازی جامعیت پیامها (برای مثال مانند آنچه SSL انجام میدهد)، S/MIME توسط امضای دیجیتال، رکوردهای پایداری از صحت پیامها ایجاد میکند (ضمانت هویت فرستنده چنانچه به محتوای پیام مشخصی مرتبط شده). این عمل باعث میشود فرستنده پیام نتواند ارسال آنرا انکار کند.

*برای FT :

سیستمهای ایمیل رمزشده (با استفاده از S/MIME) میتوانند برای ارسال فایلهای کوچک استفاده شوند (محدودیت حجم فایل بخاطر داشتن محدودیت حجم فایل در بیشتر سرورهای ایمیل است)، ولی S/MIME کلاً میتواند برای انتقال فایلهای بزرگتر توسط پروتکلهای انتقال فایل استفاده شود.

SSH

SSH (Secure Shell) هم یک برنامه و یک پروتکل شبکه بمنظور وارد شدن و اجرای فرمانهایی در یک کامپیوتر دیگر است. به این منظور ایجاد شد تا یک جایگزین رمزشده امن برای دسترسیهای ناامن به کامپیوترهای دیگر مثلا rlogin یا telnetباشد. نسخه بعدی این پروتکل تحت نام SSH2 با قابلیتهایی برای انتقال فایل رمزشده از طریق لینکهای SSH منتشر شد.

*برای FT :

SSH می تواند برای پشتیبانی انتقال فایل رمزشده (به شکل SFTP) استفاده شود اما طبیعت خط فرمان بودن آن به این معنی است که بیشتر توسط مدیران سیستمها برای ارسال درون سازمان استفاده میشود تا برای انتقال فایل تجاری. بعلاوه استفاده از SSH نیاز به نرمافزار یا سیستم عاملهای سازگار با SSH در دو طرف اتصال دارد، که به این ترتیب SSH برای سروربهسرور انجام میگیرد.

آیا معاملات اینترنتی امن، واقعاً امن هستند؟

امروزه مرورگرها از تکنیکی به نام SSL استفاده می کنند تا اطلاعاتی را که بین مرورگر شما و وب سرور مبادله می شود، رمزنگاری کنند. هنگامی که علامت «قفل» در گوشه پایین مرورگر نمایش داده می شود، به این معنی است که مرورگر ارتباط رمزشده امن با سرور برقرار کرده است و لذا ارسال دیتای حساس مانند شماره کارت اعتباری امن است. اما آیا واقعا این سیستم امن است و می توان از این طریق با اطمینان تراکنشهای حساس مالی را رد و بدل کرد؟پاسخ این است کهSSL فقط ارتباط بین مرورگر شما و وب سرور را امن می کند و برای محافظت از اطلاعات شما در آن سرور کاری انجام نمی دهد. در شرکت های بزرگ که می توانند سرورها و خطوط ارتباطی با ظرفیت های بالا را اختصاصی و برای ارتباط مستقیم تهیه کنند، تا جایی که شما بتوانید به شرکت اعتماد کنید، مشکلی ایجاد نخواهد شد. اما بسیاری از شرکت های کوچک تر توانایی تهیه سرور اختصاصی را ندارند. آنها از «میزبانی شخص ثالث» استفاده می کنند و این جایی است که عدم امنیت بوجود می آید. شما مجبورید به میزبانی که هیچ شناختی از آن ندارید، اطمینان کنید و به ایمن بودن نحوه دریافت اطلاعاتتان از آن میزبان توسط شرکت مورد نظرتان اعتماد کنید. اما تضمینی برای ایمن بودن این ارتباط نیست!

بیشتر میزبان های وب برای کلاینت های خود یک برنامه (CGI (Common Gateway Interface ارائه می دهند کهFormMail نام دارد. آنچه که این برنامه انجام می دهد این است که محتوای یک فرم اینترنتی را، مانند فرمی که شما اطلاعات کارت اعتباری خود را در آن قرار می دهید، می گیرد و از طریق ایمیل به شرکت ارسال می کند. برای این ایمیل نه محافظتی وجود دارد و نه رمزنگاری صورت می گیرد.

آنچه که اتفاق می افتد این است که شرکتی که شما از آن خرید می کنید، ظاهری امن به خود می گیرد تا شما اطلاعات حساس را وارد کنید. سپس همان اطلاعات را از طریق ایمیل معمولی برای شرکت ارسال می کند. در واقع تمای این روال برای دادن یک احساس امنیت کاذب به شماست. بسیارهستند شرکت های کوچکی که سایتشان توسط شرکت های شخص ثالثی میزبانی می شود که ابداً سرویس های امن SSL ارائه نمی کنند.

پرسش هایی که مشتریان در ذهن شان ایجاد می شود، معمولاً در باره نحوه ارسال این اطلاعات و آگاه شدن خودشان از سفارش هایشان است و از طرف دیگر قرار دادن یک فرم امن آنها را قانع می کند که معامله با شرکت مورد نظر از طریق اینترنت امن است و به دانستن نکات دیگر توجهی نشان نمی دهند.

توجه کنید که خود شرکت ها می گویند «هدف یک فرم امن راضی کردن کاربران به وارد کردن جزئیات کارتشان است». با خود فکر کنید که اگر ایمیل کردن اطلاعات کارت اعتباریتان به شرکت بدون استفاده از رمزنگاری، امنیت کافی را دارد، چرا خودتان این کار را نکنید؟ آیا احساس امنیت خواهید کرد اگر بدانید که این شرکت (یا سایر شرکت های مشابه) سهواً شما را فریب می دهند که معاملات به این شکل امن است، در حالیکه نیست؟ هنوز، این شرکت ها مشتریانی دارند که به آنها پول می دهند تا به آنها این حس کاذب را بدهند.

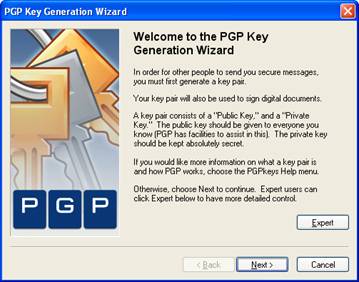

ایمن کردن معاملات

با وجود تمام این شرکت هایی که به تاجران راه هایی ارائه می کنند تا به مشتریانشان این احساس کاذب امنیت را بدهند، یک شرکت کوچک بمنظور امن کردن واقعی معاملات، چه باید بکند؟ یک روش برای آن شرکت، استفاده از ایمیل های رمزشده مانند PGP است. نسخه هایی از FormMail وجود دارند که از ایمیل رمزشده PGP استفاده می کنند. در حالیکه بعضی از این روش استفاده می کنند، برای بعضی شرکتهای تجاری کوچک بدلیل نداشتن افراد خبره برای تنظیم و استفاده ازPGP، این کار مشکل است. بعضی شرکت های میزبان اینترنت وجود دارند که بخش سرور این ارتباط را تنظیم می کنند، اما در طرف کلاینت که یک شرکت کوچک تجاری است باید بتواند PGP را روی کامپیوتر خود نصب و استفاده کند.

روش امن دیگر، ذخیره اطلاعات در پایگاه داده ای روی وب سرور اما در جایی است که از وب دسترسی مستقیم به آن ممکن نباشد. زمانی که شرکت میزبان اینترنت قابل اعتماد نیست و یا قصد دارید امنیت بیشتری را به وجود آورید، این پایگاه داده می تواند رمزنگاری شود. تاجران بعداً می توانند اطلاعات مربوط به معاملات را با استفاده از ارتباط رمزشده SSL خود بازیابی کنند. اما در این روش فروشنده باید بتواند سیستم امن را برای خود ایجاد کند. این عمل به میزان مشخصی از تواناییهای برنامه سازی احتیاج دارد تا اسکریپت های CGI برای استفاده از این سیستم نوشته شود.

بنابراین روند مورد نظر امن به این شکل خواهد بود؛ فرم سفارش امن است و اطلاعات بین کامپیوتر مشتری و سرور بصورت رمز شده خواهد بود. در سرور، اطلاعات بصورت رمزشده در یک پایگاه داده ذخیره می شود. سپس فروشنده از طریق ایمیل از رسیدن سفارش ها مطلع می شود (هیچ گونه اطلاعات مهم و حساس در ایمیل ها قرار ندارد) و بالاخره، فروشنده اطلاعات را از طریق یک ارتباط امن دیگر بازیابی می کند.

بنابراین، وقتی که را ههایی برای تامین امنیت واقعی برای معاملات وجود دارد، چگونه باید مشتری را مطلع کرد که معامله واقعاً امن است یا خیر؟ در حال حاضر راه ساده ای وجود ندارد. مشخصاً، شما می خواهید مطمئن شوید که فرم امن است، بعلاوه می خواهید مطمئن شوید که شرکت به شما حس کاذب امنیت نمی دهد و این حس واقعی است. یک راه این است که به سیاست های حریم خصوصی آن شرکت نگاهی بیندازید (البته با این فرض که چنین چیزی وجود دارد) و مطمئن شوید که در آن ذکر شده است که «اطلاعات کارت اعتباری هیچ مشتری هرگز بدون رمزنگاری از طریق اینترنت ارسال نخواهد شد.»

بهرحال، هنوز روش کاملی برای تضمین امن ماندن اطلاعات وجود ندارد. بنابراین به جمله Caveat Emptor می رسیم که «بگذارید خریدار خود آگاه و مواظب باشد.»

ضعفهای اولیهی امنیتی WEP

در این قسمت به بررسی ضعفهای تکنیکهای امنیتی پایهی استفاده شده در این استاندارد میپردازیم.

همانگونه که گفته شد، عملاً پایهی امنیت در استاندارد ۸۰۲٫۱۱ بر اساس پروتکل WEP استوار است. WEP در حالت استاندارد بر اساس کلیدهای ۴۰ بیتی برای رمزنگاری توسط الگوریتم RC4 استفاده میشود، هرچند که برخی از تولیدکنندهگان نگارشهای خاصی از WEP را با کلیدهایی با تعداد بیتهای بیشتر پیادهسازی کردهاند.

نکتهیی که در این میان اهمیت دارد قائل شدن تمایز میان نسبت بالارفتن امنیت و اندازهی کلیدهاست. با وجود آن که با بالارفتن اندازهی کلید (تا ۱۰۴ بیت) امنیت بالاتر میرود، ولی از آنجاکه این کلیدها توسط کاربران و بر اساس یک کلمهی عبور تعیین میشود، تضمینی نیست که این اندازه تماماً استفاده شود. از سوی دیگر همانطور که در قسمتهای پیشین نیز ذکر شد، دستیابی به این کلیدها فرایند چندان سختی نیست، که در آن صورت دیگر اندازهی کلید اهمیتی ندارد.

متخصصان امنیت بررسیهای بسیاری را برای تعیین حفرههای امنیتی این استاندارد انجام دادهاند که در این راستا خطراتی که ناشی از حملاتی متنوع، شامل حملات غیرفعال و فعال است، تحلیل شده است.

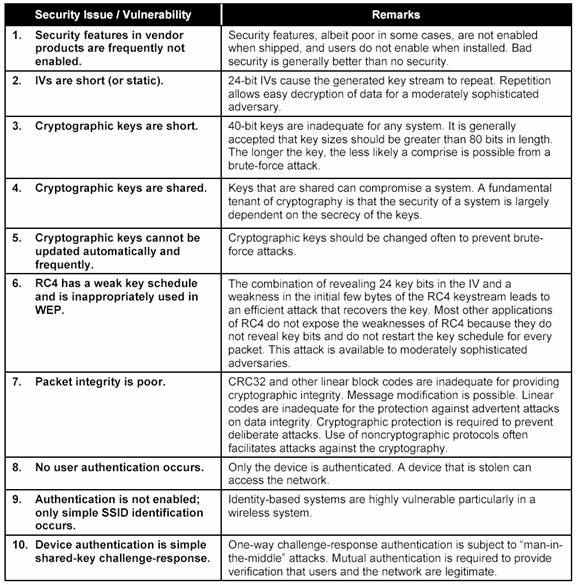

حاصل بررسیهای انجام شده فهرستی از ضعفهای اولیهی این پروتکل است :

۱. استفاده از کلیدهای ثابت WEP

یکی از ابتداییترین ضعفها که عموماً در بسیاری از شبکههای محلی بیسیم وجود دارد استفاده از کلیدهای مشابه توسط کاربران برای مدت زمان نسبتاً زیاد است. این ضعف به دلیل نبود یک مکانیزم مدیریت کلید رخ میدهد. برای مثال اگر یک کامپیوتر کیفی یا جیبی که از یک کلید خاص استفاده میکند به سرقت برود یا برای مدت زمانی در دسترس نفوذگر باشد، کلید آن بهراحتی لو رفته و با توجه به تشابه کلید میان بسیاری از ایستگاههای کاری عملاً استفاده از تمامی این ایستگاهها ناامن است.

از سوی دیگر با توجه به مشابه بودن کلید، در هر لحظه کانالهای ارتباطی زیادی توسط یک حمله نفوذپذیر هستند.

۲. Initialization Vector (IV)

این بردار که یک فیلد ۲۴ بیتی است در قسمت قبل معرفی شده است. این بردار به صورت متنی ساده فرستاده می شود. از آنجاییکه کلیدی که برای رمزنگاری مورد استفاده قرار میگیرد بر اساس IV تولید می شود، محدودهی IV عملاً نشاندهندهی احتمال تکرار آن و در نتیجه احتمال تولید کلیدهای مشابه است. به عبارت دیگر در صورتی که IV کوتاه باشد در مدت زمان کمی میتوان به کلیدهای مشابه دست یافت.

این ضعف در شبکههای شلوغ به مشکلی حاد مبدل میشود. خصوصاً اگر از کارت شبکهی استفاده شده مطمئن نباشیم. بسیاری از کارتهای شبکه از IVهای ثابت استفاده میکنند و بسیاری از کارتهای شبکهی یک تولید کنندهی واحد IVهای مشابه دارند. این خطر بههمراه ترافیک بالا در یک شبکهی شلوغ احتمال تکرار IV در مدت زمانی کوتاه را بالاتر میبرد و در نتیجه کافیست نفوذگر در مدت زمانی معین به ثبت دادههای رمز شدهی شبکه بپردازد و IVهای بستههای اطلاعاتی را ذخیره کند. با ایجاد بانکی از IVهای استفاده شده در یک شبکهی شلوغ احتمال بالایی برای نفوذ به آن شبکه در مدت زمانی نه چندان طولانی وجود خواهد داشت.

۳. ضعف در الگوریتم

از آنجاییکه IV در تمامی بستههای تکرار میشود و بر اساس آن کلید تولید میشود، نفوذگر میتواند با تحلیل و آنالیز تعداد نسبتاً زیادی از IVها و بستههای رمزشده بر اساس کلید تولید شده بر مبنای آن IV، به کلید اصلی دست پیدا کند. این فرایند عملی زمان بر است ولی از آنجاکه احتمال موفقیت در آن وجود دارد لذا به عنوان ضعفی برای این پروتکل محسوب میگردد.

۴. استفاده از CRC رمز نشده

در پروتکل WEP، کد CRC رمز نمیشود. لذا بستههای تأییدی که از سوی نقاط دسترسی بیسیم بهسوی گیرنده ارسال میشود بر اساس یکCRC رمزنشده ارسال میگردد و تنها در صورتی که نقطهی دسترسی از صحت بسته اطمینان حاصل کند تأیید آن را میفرستد. این ضعف این امکان را فراهم میکند که نفوذگر برای رمزگشایی یک بسته، محتوای آن را تغییر دهد و CRC را نیز به دلیل این که رمز نشده است، بهراحتی عوض کند و منتظر عکسالعمل نقطهی دسترسی بماند که آیا بستهی تأیید را صادر می کند یا خیر.

ضعفهای بیان شده از مهمترین ضعفهای شبکههای بیسیم مبتنی بر پروتکل WEP هستند. نکتهیی که در مورد ضعفهای فوق باید به آن اشاره کرد این است که در میان این ضعفها تنها یکی از آنها (مشکل امنیتی سوم) به ضعف در الگوریتم رمزنگاری باز میگردد و لذا با تغییر الگوریتم رمزنگاری تنها این ضعف است که برطرف میگردد و بقیهی مشکلات امنیتی کماکان به قوت خود باقی هستند.

جدول زیر ضعفهای امنیتی پروتکل WEP را بهاختصار جمعبندی کرده است :

phishing یا دزدی هویت

هنگامی که گمان می کردید که می توانید با اطمینان به سراغ میل باکس خود بروید، نوع جدیدی از تقلب در راه بود.Phishing؛ حیله های phishing چیزی فراتر از هرزنامه های ناخواسته و مزاحم هستند. آنها می توانند منجر به دزدیده شدن شماره های اعتباری، کلمات عبور، اطلاعات حساب یا سایر اطلاعات شخصی شما شوند. این مطلب را بخوانید تا بیشتر در مورد این نوع دزدی هویت بدانید و بیاموزید چگونه می توانید به حفاظت از اطلاعات شخصی خود در برابر این نوع حمله کمک کنید.

Phishing چیست؟

نوعی از فریب است که برای دزدیدین هویت شما طراحی شده است. در یک حیله از نوع phishing، یک فرد آسیب رسان سعی می کند تا اطلاعاتی مانند شماره های اعتباری و کلمات عبور یا سایر اطلاعات شخصی شما را با متقاعد کردن شما به دادن این اطلاعات تحت ادعاهای دروغین بدست آورد. این نوع حملات معمولاً از طریق هرزنامه یا پنجره های pop-up می آیند.

Phishing چگونه کار می کند؟

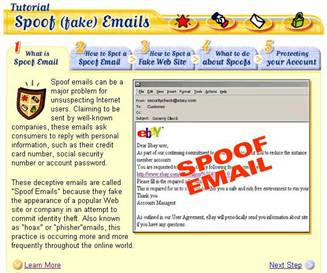

یک فریب phishing توسط یک کاربر بداندیش که میلیون ها ایمیل فریبنده ارسال می کند، آغاز می شود بطوریکه بنظر می رسد که از وب سایتهای معروف یا از سایت های که مورد اعتماد شما هستند، مانند شرکت کارت اعتباری یا بانک شما می آیند. ایمیل ها و وب سایتهایی که از طریق ایمیل ها برای شما ارسال می شود، آنقدر رسمی بنظر می رسند که بسیاری از مردم را به این باور می رسانند که قانونی هستند. با این باور که این ایمیل ها واقعی هستند، افراد زودباور اغلب به تقاضای این ایمیل ها مبنی بر شماره های کارت اعتباری، کلمات عبور و سایر اطلاعات شخصی پاسخ می دهند.

یک جاعل! لینکی در یک ایمیل جعلی قرار می دهد که اینگونه بنظر می رسد که لینک به وب سایت واقعی است، اما در واقع شما را به سایت تقلبی یا حتی یک پنجره pop-up می برد که دقیقاً مانند سایت اصلی بنظر می رسد. این کپی ها اغلب وب سایت های spoofed نامیده می شوند. زمانیکه شما در یکی از این وب سایت ها یا pop-upهای تقلبی هستید ممکن است ناآگاهانه حتی اطلاعات شخصی بیشتری وارد کنید که مستقیماً به شخصی که این سایت تقلبی را درست کرده است، ارسال خواهد شد. این شخص آن موقع می تواند از این اطلاعات برای خرید کالا یا تقاضا برای یک کارت اعتباری جدید یا سرقت هویت شما اقدام کند.

پنج روش که به شما در محافظت از خودتان در مقابل phishing کمک می کند

همانند دنیای فیزیکی، جاعلان در دنیای اینترنت ایجاد روش های جدید و گمراه کننده تر را برای فریب شما ادامه می دهند. اما پی گیری این پنج روش به شما برای محافظت از اطلاعات شخصیتان کمک می کند.

۱- هرگز به تقاضاهایی که از طریق ایمیل یا پنجره های pop-up اطلاعات شخصی شما را می خواهند، پاسخ ندهید. اگر شک دارید، با موسسه ای که مدعی ارسال ایمیل یا پنجره pop-up است، تماس بگیرید.

اکثر مراکز تجاری قانونی، کلمات عبور، شماره کارت های اعتباری و سایر اطلاعات شخصی را از طریق ایمیل مورد سوال قرار نخواهند داد. اگر ایمیلی اینچنین دریافت کردید، پاسخ ندهید. اگر فکر می کنید که ایمیل صحت دارد، برای تایید از طریق تلفن یا وب سایتشان با آنها تماس بگیرید. اگر احساس می کنید که هدف یک حیله phishing قرار گرفته اید، گام بعدی را برای بهترین روش های رفتن به وب سایت ببینید.

۲- وب سایت ها را با تایپ آدرس آنها در address bar ببینید.

اگر شک دارید که ایمیل از شرکت کارت اعتباری، بانک، سرویس پرداخت آنلاین یا وب سایتهای دیگری است که با آنها تجارت انجام می دهید نباشد، لینک ها را از طریق ایمیل برای رفتن به وب سایت دنبال نکنید. آن لینک ها ممکن است شما را به سایت جعلی ببرند که تمام اطلاعاتی را که وارد می کنید برای جاعل آن سایت ارسال کنند.

حتی اگر address bar آدرس درستی نشان می دهد، خطر آن را نپذیرید. چندین روش برای هکرها وجود دارد تا یک URLجعلی در address barمرورگرتان نمایش دهند. نسخه های جدیدتر مرورگرها جعل آدرس را مشکل تر می کنند، بنابراین بهتر است که مرورگرتان را مرتب به روز نگهدارید. اگر فکر می کنید که این به روزرسانی ها را همواره به یاد نخواهید داشت، می توانید کامپیوترتان را برای بروزرسانی های خودکار پیکربندی کنید.

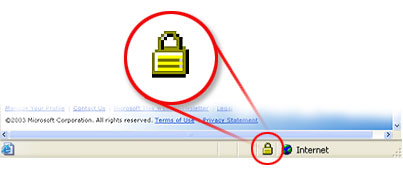

۳- بررسی کنید تا مطمئن شوید که وب سایت از رمزنگاری استفاده می کند.

اگر به دسترسی به وب سایت از طریق address bar اعتماد ندارید، چگونه میدانید که ممکن است امن باشد؟ چند روش مختلف وجود دارد. نخست، قبل از وارد کردن هرگونه اطلاعات شخصی، بررسی کنید که آیا سایت از رمزنگاری برای ارسال اطلاعات شخصی شما استفاده می کند. در اینترنت اکسپلورر می توانید این عمل را با دیدن آیکون قفل زردرنگی که در status bar نشان داده می شود، بررسی کنید.

این نشانه دلالت بر استفاده از وب سایت از رمزنگاری برای کمک به محافظت از اطلاعات حساس دارد. ـ شمار کارت اعتباری، شماره امنیتی اجتماعی، جزئیات پرداخت – که شما وارد می کنید.

بر روی این علامت دوبار کلیک کنید تا گواهی امنیتی برای سایت نشان داده شود. نام بعد از Issued to باید با سایتی که در آن حاضر هستید مطابقت کند. اگر نام متفاوت است، احتمالاً در سایت جعلی قرار دارید. اگر مطمئن نیستید که یک گواهی قانونی است، هیچ اطلاعات شخصی وارد نکنید. احتیاط کنید و سایت را ترک کنید.

۴- بطور منظم اعلامیه های کارت اعتباری و بانک تان را مرور کنید.

حتی اگر سه مرحله قبل را انجام می دهید، هنوز ممکن است قربانی دزدی هویت شوید. اگر اعلامیه های بانک تان و کارت اعتباری تان را حداقل ماهانه مرور کنید، ممکن است بتوانید یک جاعل را شناسایی و از وارد آمدن خسارات قابل توجه جلوگیری کنید.

۵- سو ءاستفاده های مشکوک از اطلاعات شخصیتان را به مراکز مناسب گزارش کنید.

اگر قربانی چنین حقه ای بوده اید باید:

· فوراً جعل را به شرکتی که جعل در مورد آن صورت گرفته است، گزارش کنید. اگر مطمئن نیستید که چگونه با شرکت تماس بگیرید، وب سایت شرکت را برای گرفتن اطلاعات صحیح تماس، نگاه کنید. شرکت ممکن است یک آدرس ایمیل مخصوص برای گزارش چنین سو ءاستفاده ای داشته باشد. بخاطر داشته باشید که هیچ لینکی را در ایمیل phishing که دریافت کرده اید، دنبال نکنید. باید آدرس شناخته شده شرکت را مستقیماً درaddress bar مرورگرتان تایپ کنید.

· جزئیات جعل را، مانند ایمیل هایی که دریافت کرده اید، به مراکز ذیصلاح قانونی همچون مرکز شکایات تقلب های اینترنتیگزارش کنید. این مرکز در کل دنیا برای از کار اندازی سایت های phishing و شناسایی افراد پشت این کلاه برداری ها، کار می کند.

پروتکل های انتقال فایل امن کدامند؟

در این مقاله برای شما بطور مختصر از پروتکل هایی خواهیم گفت که امکانFT یا (File Transfer) یا انتقال فایل را فراهم می آورند.

برخی از این پروتکل ها عبارتند از:

AS2

AS2 یا Applicability Statement ۲گونه ای EDI یا Date Exchange یا تبادل دیتای الکترونیکی (اگرچه به قالبهایEDI محدود نشده) برای استفاده های تجاری با استفاده از HTTP است. AS2 در حقیقت بسط یافته نسخه قبلی یعنی AS1است. AS2 چگونگی تبادل دیتای تجاری را بصورت امن و مطمئن با استفاده از HTTP بعنوان پروتکل انتقال توصیف می کند. دیتا با استفاده از انواع محتوایی MIME استاندارد که XML، EDI ، دیتای باینری و هر گونه دیتایی را که قابل توصیف در MIMEباشد، پشتیبانی می کند، بسته بندی می شود. امنیت پیام (تایید هویت و محرمانگی) با استفاده از S/MIME پیاده سازی می شود. AS1 در عوض از SMTP استفاده می کند. با AS2 و استفاده از HTTP یا HTTP/S و HTTP با SSL برای انتقال، ارتباط بصورت زمان حقیقی ممکن می شود تا اینکه از طریق ایمیل انجام گیرد. امنیت، تایید هویت، جامعیت پیام، و خصوصی بودن با استفاده از رمزنگاری و امضاهای دیجیتال تضمین می شود، که برپایه S/MIME هستند و نه SSL. استفاده از HTTP/S بجایHTTP استاندارد بدلیل امنیت ایجادشده توسط S/MIME کاملاً انتخابی است. استفاده از S/MIME اساس ویژگی دیگری یعنی انکارناپذیری را شکل می دهد، که امکان انکار پیام های ایجادشده یا فرستاده شده توسط کاربران را مشکل می سازد، یعنی یک شخص نمی تواند منکر پیامی شود که خود فرستاده است.

FT:

AS2 مشخصاً برای درکنارهم قراردادن ویژگیهای امنیتی با انتقال فایل یعنی تایید هویت، رمزنگاری، انکارناپذیری توسطS/MIME و SSL انتخابی، طراحی شده است. از آنجا که AS2 یک پروتکل در حال ظهور است، سازمانها باید تولید کنندگان را به پشتیبانی سریع از آن تشویق کنند. قابلیت وجود انکارناپذیری در تراکنش های برپایه AS2 از اهمیت خاصی برای سازمانهایی برخوردار است که می خواهند پروسه های تجاری بسیار مهم را به سمت اینترنت سوق دهند. وجود قابلیت برای ثبت تراکنش پایدار و قابل اجراء برای پشتبانی از عملکردهای بسیار مهم مورد نیاز است. AS2 از MDNیاMessage Disposition Notification بر پایه RFC 2298 استفاده می کند. MDN (که می تواند در اتصال به سایر پروتکل ها نیز استفاده شود) بر اساس محتوای MIME است که قابل خواندن توسط ماشین است و قابلیت آگاه سازی و اعلام وصول پیام را بوجود می آورد، که به این ترتیب اساس یک ردگیری نظارتی پایدار را فراهم می سازد.

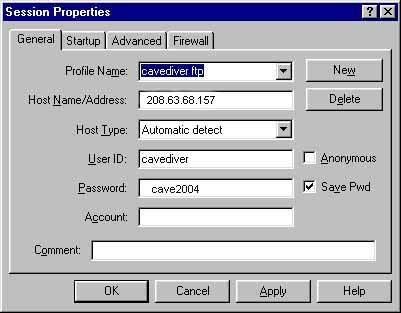

(File Transfer Protocol) FTP

FTP یا پروتکل انتقال فایل به منظور انتقال فایل از طریق شبکه ایجاد گشته است، اما هیچ نوع رمزنگاری را پشتیبانی نمی کند. FTP حتی کلمات عبور را نیز بصورت رمزنشده انتقال می دهد، و به این ترتیب اجازه سوءاستفاده آسان از سیستم را می دهد. بسیاری سرویس ها FTP بی نام را اجراء می کنند که حتی نیاز به کلمه عبور را نیز مرتفع می سازد (اگرچه در این صورت کلمات عبور نمی توانند شنیده یا دزدیده شوند)

*برای FT:FTP بعنوان یک روش امن مورد توجه نیست، مگر اینکه درون یک کانال امن مانند SSL یا IPSec قرار گیرد.گرایش زیادی به FTP امن یا FTP بر اساس SSL وجود دارد.(میتوانید به SFTP و SSL مراجعه کنید)

FTPS و SFTP

SFTP به استفاده از FT بر روی یک کانال که با SSH امن شده، اشاره دارد، در حالیکه منظور از FTPS استفاده از FT بر رویSSL است. اگرچه SFTPدارای استفاده محدودی است، FTPS (که هر دو شکل FTP روی SSL و FTP روی TLS را بخود می گیرد) نوید کارایی بیشتری را می دهد. RFC 2228(FTPS) رمزنگاری کانالهای دیتا را که برای ارسال تمام دیتا و کلمات عبور استفاده شده اند، ممکن می سازد اما کانالهای فرمان را بدون رمزنگاری باقی می گذارد (بعنوان کانال فرمان شفاف شناخته می شود). مزیتی که دارد این است که به فایروالهای شبکه های مداخله کننده اجازه آگاهی یافتن از برقراری نشست ها و مذاکره پورتها را می دهد. این امر به فایروال امکان تخصیص پورت پویا را می دهد، بنابراین امکان ارتباطات رمزشده فراهم می شود بدون اینکه نیاز به این باشد که تعداد زیادی از شکاف های دائمی در فایروال پیکربندی شوند.

اگرچه معمول ترین کاربردهای FTP ( مخصوصاً بسته های نرم افزاری کلاینت) هنوز کاملاً FTPS (FTP روی SSL) را پشتیبانی نمی کنند و پشتیبانی مرورگر برای SSL، برای استفاده کامل از مجموعه کامل فانکشن های RFC 2228 FTPSکافی نیست، اما این امر در حال پیشرفت است. بسیاری از تولیدکنندگان برنامه های کاربردی در حال استفاده از SSL استاندارد در کنار FTP استاندارد هستند. بنابراین، گرچه در بعضی موارد مسائل تعامل همچنان وجود دارند، اما امیدواری برای پشتیبانی گسترده از FT امن در ترکیب با SSL وجود دارد. (و حتی امیدواری برای پذیرش گسترده مجموعه کامل فانکشن های RFC 2228 FTPS)

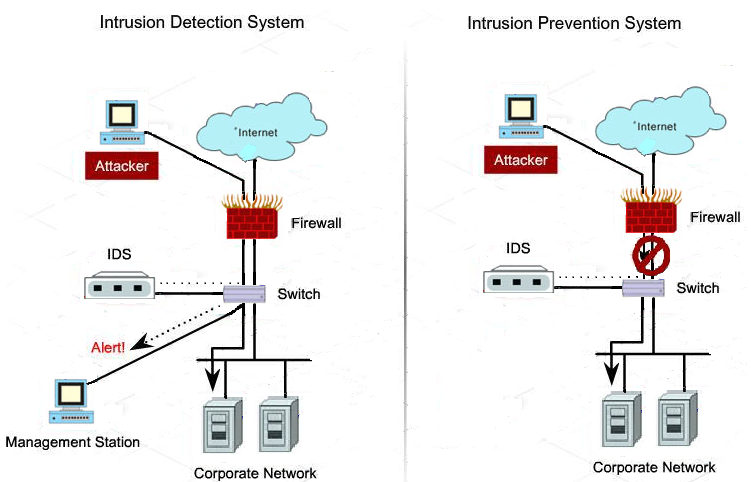

مقایسه تشخیص نفوذ و پیش گیری از نفوذ

تفاوت شکلی تشخیص با پیش گیری

در ظاهر، روش های تشخیص نفوذ و پیش گیری از نفوذ رقیب هستند. به هرحال، آنها لیست بلندبالایی از عملکردهای مشابه، مانند بررسی بسته داده، تحلیل با توجه به حفظ وضعیت، گردآوری بخش های TCP، ارزیابی پروتکل و تطبیق امضاء دارند. اما این قابلیت ها به عنوان ابزاری برای رسیدن به اهداف متفاوت در این دو روش به کار گرفته می شوند. یک IPS (Intrusion Prevention System) یا سیستم پیش گیری مانند یک محافظ امنیتی در مدخل یک اجتماع اختصاصی عمل می کند که بر پایه بعضی گواهی ها و قوانین یا سیاست های از پیش تعیین شده اجازه عبور می دهد. یک IDS (Intrusion Detection System) یا سیستم تشخیص مانند یک اتومبیل گشت زنی در میان اجتماع عمل می کند که فعالیت ها را به نمایش می گذارد و دنبال موقعیت های غیرعادی می گردد. بدون توجه به قدرت امنیت در مدخل، گشت زن ها به کار خود در سیستم ادامه می دهند و بررسی های خود را انجام می دهند.

تشخیص نفوذ

هدف از تشخیص نفوذ نمایش، بررسی و ارائه گزارش از فعالیت شبکه است. این سیستم روی بسته های داده که از ابزار کنترل دسترسی عبور کرده اند، عمل می کند. به دلیل وجود محدودیت های اطمینان پذیری، تهدیدهای داخلی و وجود شک و تردید مورد نیاز، پیش گیری از نفوذ باید به بعضی از موارد مشکوک به حمله اجازه عبور دهد تا احتمال تشخیص های غلط(false positive) کاهش یابد. از طرف دیگر، روش های IDS با هوشمندی همراه هستند و از تکنیک های مختلفی برای تشخیص حملات بالقوه، نفوذها و سوء استفاده ها بهره می گیرند. یک IDS معمولاً به گونه ای از پهنای باند استفاده می کند که می تواند بدون تأثیر گذاشتن روی معماری های محاسباتی و شبکه ای به کار خود ادامه دهد.

طبیعت منفعل IDS آن چیزی است که قدرت هدایت تحلیل هوشمند جریان بسته ها را ایجاد می کند. همین امر IDS را در جایگاه خوبی برای تشخیص موارد زیر قرار می دهد:

v تغییرات در حجم و جهت ترافیک با استفاده از قوانین پیچیده و تحلیل آماری

v تغییرات الگوی ترافیک ارتباطی با استفاده از تحلیل جریان

v تشخیص فعالیت غیرعادی با استفاده از تحلیل انحراف معیار

v تشخیص فعالیت مشکوک با استفاده از تکنیک های آماری، تحلیل جریان و تشخیص خلاف قاعده

بعضی حملات تا درجه ای از یقین بسختی قابل تشخیص هستند، و بیشتر آنها فقط می توانند توسط روش هایی که دارای طبیعت غیرقطعی هستند تشخیص داده شوند. یعنی این روش ها برای تصمیم گیری مسدودسازی براساس سیاست مناسب نیستند.

پیش گیری از نفوذ

چنانچه قبلاً هم ذکر شد، روش های پیش گیری از نفوذ به منظور محافظت از دارایی ها، منابع، داده و شبکه ها استفاده می شوند. انتظار اصلی از آنها این است که خطر حمله را با حذف ترافیک مضر شبکه کاهش دهند در حالیکه به فعالیت صحیح اجازه ادامه کار می دهند. هدف نهایی یک سیستم کامل است- یعنی نه تشخیص غلط حمله (false positive) که از بازدهی شبکه می کاهد و نه عدم تشخیص حمله (false negative) که باعث ریسک بی مورد در محیط شبکه شود. شاید یک نقش اساسی تر نیاز به مطمئن بودن است؛ یعنی فعالیت به روش مورد انتظار تحت هر شرایطی. بمنظور حصول این منظور، روش های IPS باید طبیعت قطعی (deterministic) داشته باشند.

قابلیت های قطعی، اطمینان مورد نیاز برای تصمیم گیری های سخت را ایجاد می کند. به این معنی که روش های پیش گیری از نفوذ برای سروکار داشتن با موارد زیر ایده آل هستند:

v برنامه های ناخواسته و حملات اسب تروای فعال علیه شبکه ها و برنامه های اختصاصی، با استفاده از قوانین قطعی و لیست های کنترل دسترسی

v بسته های دیتای متعلق به حمله با استفاده از فیلترهای بسته داده ای سرعت بالا

v سوءاستفاده از پروتکل و دستکاری پروتکل شبکه با استفاده از بازسازی هوشمند

v حملات DoS/DDoS مانند طغیان SYN و ICMP با استفاده از الگوریتم های فیلترینگ برپایه حد آستانه

v سوءاستفاده از برنامه ها و دستکاری های پروتکل ـ حملات شناخته شده و شناخته نشده علیه HTTP، FTP، DNS،SMTP و غیره با استفاده از قوانین پروتکل برنامه ها و امضاءها

v باراضافی برنامه ها با استفاده از ایجاد محدودیت های مصرف منابع

تمام این حملات و وضعیت آسیب پذیری که به آنها اجازه وقوع می دهد به خوبی مستندسازی شده اند. بعلاوه، انحرافات از پروتکل های ارتباطی از لایه شبکه تا لایه برنامه جایگاهی در هیچ گونه ترافیک صحیح ندارند.

نتیجه نهایی

تفاوت بین IDS و IPS به فلسفه جبرگرایی می انجامد. یعنی IDS می تواند (و باید) از روش های غیرقطعی برای استنباط هرنوع تهدید یا تهدید بالقوه از ترافیک موجود استفاده کند. این شامل انجام تحلیل آماری از حجم ترافیک، الگوهای ترافیک و فعالیت های غیرعادی می شود. IDS به درد افرادی می خورد که واقعاً می خواهند بدانند چه چیزی در شبکه شان در حال رخ دادن است.

از طرف دیگر، IPS باید در تمام تصمیماتش برای انجام وظیفه اش در پالایش ترافیک قطعیت داشته باشد. از یک ابزار IPSانتظار می رود که در تمام مدت کار کند و در مورد کنترل دسترسی تصمیم گیری کند. فایروال ها اولین رویکرد قطعی را برای کنترل دسترسی در شبکه ها با ایجاد قابلیت اولیه IPS فراهم کردند. ابزارهای IPS قابلیت نسل بعد را به این فایروال ها اضافه کردند و هنوز در این فعالیت های قطعی در تصمیم گیری برای کنترل دسترسی ها مشارکت دارند.

رویکردی عملی به امنیت شبکه لایه بندی شده (۳)

سطح ۴- امنیت برنامه کاربردی

در حال حاضر امنیت سطح برنامه کاربردی بخش زیادی از توجه را معطوف خود کرده است. برنامه هایی که به میزان کافی محافظت نشده اند، می توانند دسترسی آسانی به دیتا و رکوردهای محرمانه فراهم کنند. حقیقت تلخ این است که بیشتر برنامه نویسان هنگام تولید کد به امنیت توجه ندارند. این یک مشکل تاریخی در بسیاری از برنامه های با تولید انبوه است. ممکن است شما از کمبود امنیت در نرم افزارها آگاه شوید، اما قدرت تصحیح آنها را نداشته باشید.

برنامه ها برای دسترسی مشتریان، شرکا و حتی کارمندان حاضر در محل های دیگر، روی وب قرار داده می شوند. این برنامه ها، همچون بخش فروش، مدیریت ارتباط با مشتری، یا سیستم های مالی، می توانند هدف خوبی برای افرادی که نیات بد دارند، باشند. بنابراین بسیار مهم است که یک استراتژی امنیتی جامع برای هر برنامه تحت شبکه اعمال شود.

تکنولوژی های زیر امنیت را در سطح برنامه فراهم می کنند:

· پوشش محافظ برنامه – از پوشش محافظ برنامه به کرات به عنوان فایروال سطح برنامه یاد می شود و تضمین می کند که تقاضاهای وارد شونده و خارج شونده برای برنامه مورد نظر مجاز هستند. یک پوشش که معمولاً روی سرورهای وب، سرورهای ایمیل، سرورهای پایگاه داده و ماشین های مشابه نصب می شود، برای کاربر شفاف است و با درجه بالایی با سیستم یکپارچه می شود.

یک پوشش محافظ برنامه برای عملکرد مورد انتظار سیستم میزبان تنظیم می گردد. برای مثال، یک پوشش روی سرور ایمیل به این منظور پیکربندی می شود تا جلوی اجرای خودکار برنامه ها توسط ایمیل های وارد شونده را بگیرد، زیرا این کار برای ایمیل معمول یا لازم نیست.

· کنترل دسترسی/تصدیق هویت– مانند تصدیق هویت در سطح شبکه و میزبان، تنها کاربران مجاز می توانند به برنامه دسترسی داشته باشند.

· تعیین صحت ورودی – ابزارهای تعیین صحت ورودی بررسی می کنند که ورودی گذرنده از شبکه برای پردازش امن باشد. اگر ابزارهای امنیتی مناسب در جای خود مورد استفاده قرار نگیرند، هر تراکنش بین افراد و واسط کاربر می تواند خطاهای ورودی تولید کند. عموماً هر تراکنش با سرور وب شما باید ناامن در نظر گرفته شود مگر اینکه خلافش ثابت شود!

به عنوان مثال، یک فرم وبی با یک بخش zip code را در نظر بگیرید. تنها ورودی قابل پذیرش در این قسمت فقط پنج کاراکتر عددی است. تمام ورودی های دیگر باید مردود شوند و یک پیام خطا تولید شود. تعیین صحت ورودی باید در چندین سطح صورت گیرد. در این مثال، یک اسکریپت جاوا می تواند تعیین صحت را در سطح مرورگر در سیستم سرویس گیرنده انجام دهد، در حالیکه کنترل های بیشتر می تواند در سرور وب قرار گیرد. اصول بیشتر شامل موارد زیر می شوند:

– کلید واژه ها را فیلتر کنید. بیشتر عبارات مربوط به فرمانها مانند «insert»، باید بررسی و در صورت نیاز مسدود شوند.

– فقط دیتایی را بپذیرید که برای فلید معین انتظار می رود. برای مثال، یک اسم کوچک ۷۵ حرفی یک ورودی استاندارد نیست.

مزایا

ابزارهای امنیت سطح برنامه موقعیت امنیتی کلی را تقویت می کنند و به شما اجازه کنترل بهتری روی برنامه هایتان را می دهند. همچنین سطح بالاتری از جوابگویی را فراهم می کنند چرا که بسیاری از فعالیت های نمایش داده شده توسط این ابزارها، ثبت شده و قابل ردیابی هستند.

معایب

پیاده سازی جامع امنیت سطح برنامه می تواند هزینه بر باشد، چرا که هر برنامه و میزبان آن باید بصورت مجزا ارزیابی، پیکربندی و مدیریت شود. بعلاوه، بالابردن امنیت یک شبکه با امنیت سطح برنامه می تواند عملی ترسناک! و غیرعملی باشد. هرچه زودتر بتوانید سیاست هایی برای استفاده از این ابزارها پیاده کنید، روند مذکور موثرتر و ارزان تر خواهد بود.

ملاحظات

ملاحظات کلیدی برنامه ها و طرح های شما را برای بلندمدت اولویت بندی می کنند. امنیت را روی برنامه ها کاربردی خود در جایی پیاده کنید که بیشترین منفعت مالی را برای شما دارد. طرح ریزی بلندمدت به شما اجازه می دهد که ابزارهای امنیتی را با روشی تحت کنترل در طی رشد شبکه تان پیاده سازی کنید و از هزینه های اضافی جلوگیری می کند.

سطح ۵ – امنیت دیتا

امنیت سطح دیتا ترکیبی از سیاست امنیتی و رمزنگاری را دربرمی گیرد. رمزنگاری دیتا، هنگامی که ذخیره می شود و یا در شبکه شما حرکت می کند، به عنوان روشی بسیار مناسب توصیه می گردد، زیرا چنانچه تمام ابزارهای امنیتی دیگر از کار بیفتند، یک طرح رمزنگاری قوی دیتای مختص شما را محافظت می کند. امنیت دیتا تا حد زیادی به سیاست های سازمانی شما وابسته است. سیاست سازمانی می گوید که چه کسی به دیتا دسترسی دارد، کدام کاربران مجاز می توانند آن را دستکاری کنند و چه کسی مسوول نهایی یکپارچگی و امن ماندن آن است. تعیین صاحب و متولی دیتا به شما اجازه می دهد که سیاست های دسترسی و ابزار امنیتی مناسبی را که باید بکار گرفته شوند، مشخص کنید.

تکنولوژی های زیر امنیت در سطح دیتا را فراهم می کنند:

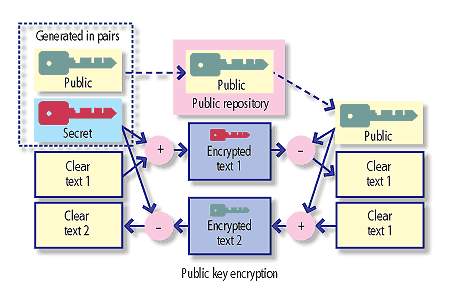

· رمزنگاری – طرح های رمزنگاری دیتا در سطوح دیتا، برنامه و سیستم عامل پیاده می شوند. تقریباً تمام طرح ها شامل کلیدهای رمزنگاری/رمزگشایی هستند که تمام افرادی که به دیتا دسترسی دارند، باید داشته باشند. استراتژی های رمزنگاری معمول شامل PKI، PGP و RSA هستند.

· کنترل دسترسی / تصدیق هویت – مانند تصدیق هویت سطوح شبکه، میزبان و برنامه، تنها کاربران مجاز دسترسی به دیتا خواهند داشت.

مزایا

رمزنگاری روش اثبات شده ای برای محافظت از دیتای شما فراهم می کند. چنانچه نفوذگران تمام ابزارهای امنیتی دیگر در شبکه شما را خنثی کنند، رمزنگاری یک مانع نهایی و موثر برای محافظت از اطلاعات خصوصی و دارایی دیجیتال شما فراهم می کند.

معایب

بار اضافی برای رمزنگاری و رمزگشایی دیتا وجود دارد که می تواند تأثیرات زیادی در کارایی بگذارد. به علاوه، مدیریت کلیدها می تواند تبدیل به یک بار اجرایی در سازمان های بزرگ یا در حال رشد گردد.

ملاحظات

رمزنگاری تا عمق مشخص باید به دقت مدیریت شود. کلیدهای رمزنگاری باید برای تمام ابزارها و برنامه های تحت تأثیر تنظیم و هماهنگ شوند. به همین دلیل، یک بار مدیریتی برای یک برنامه رمزنگاری موثر مورد نیاز است