بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...ترفندی ساده برای افزایش سرعت WiFi

با استفاده از این ترفند می توانید مصرف اینترنت خود را پایین بیاورید و سرعت آن را افزایش دهید.

دلایل زیادی برای کاهش سرعت وای فای وجود دارد؛ قدرت سیگنال دهی وای فای که البته با ترفندهای تقویت سینگنال دهی وای فای قابل حل است، تغییرکانال وای فای، مشکلات روتر و غیره. چیزی که در ارتباط با مشکلات احتمالی وای فای وجود دارد تشخیص قسمتی است که سبب کاهش سرعت و افت کیفیت وای فای میشود. با چک کردن موارد اساسی در روتر و نرم افزار مربوط به روتر و همچنین به کارگیری ترفندهای افزایش سرعت وای فای می توانید به سادگی مشکلاتی که سبب افت سرعت وای فای شما شده اند را تشخیص و برطرف کنید.

روتر را خاموش و روشن کنید

شاید برای شما جالب باشد که بدانید خاموش و روشن کردن وای فای در اغلب موارد کندی سرعت وای فای را برطرف می کند. تنها کافی است در مرحله اول مودم خود را برای ۱۰ تا ۱۵ ثانیه خاموش کنید و سپس آن را روشن نمایید. گاهی قطع اتصال موبایل و سایر دستگاه ها از وای فای و روتر نیز می تواند موثر باشد. در واقع بهتر است مودم خود را برای چند ثانیه از تمام اتصالات موجود خارج کنید.

دستگاه های متصل به روتر را چک کنید

برای وای فای شما و به طور کلی هر نوع اینترنتی که مصرف می کنید یک پهنای باند ثابت در نظر گرفته میشود. این میزان به صورت مساوی میان تمام دستگاه های موجود تقسیم میشود. به صورت کلی اگر موبایل یا کامپیوتر های مجاور یک صفحه اینترنتی معمول را باز کنند تاثیر چندانی روی سرعت اصلی نمی گذارند؛ اما بازی های آنلاین یا دانلود کردن می تواند تاثیر به سزایی روی سرعت وای فای شما داشته باشد. بنابراین دومین گام بعد از خاموش و روشن کردن روتر بررسی سایر دستگاه هایی است که از روتر و وای فای شما استفاده می کنند. دقت داشته باشید که تنها عدم استفاده دستگاه از وای فای به معنای حذف آن از دایره پهنای باند نیست؛ اگر وای فای دستگاه همچنان وصل باشد در پس زمینه برنامه ها از پهنای باند شما کسر می گردد.

غیرفعال کردن پس زمینه برنامه های مصرف کننده

همواره در برنامه های مختلف نظیر شبکه ها اجتماعی از پهنای باند برای آپدیت شدن دیتا استفاده میشود. در ویندوز نیز به صورت خودکار اطلاعات به روزرسانی ها دریافت میشود و نسخه های جدید به صورت خودکار نصب میشوند. بنابراین به صورت کلی راه هایی همواره وجود دارد که از پهنای باند اینترنت می کاهد؛ اما کاربران معمولا از آن ها آگاهی ندارند. برای غیر فعال کردن پس زمینه برنامه ها از ترفند زیر استفاده کنید:

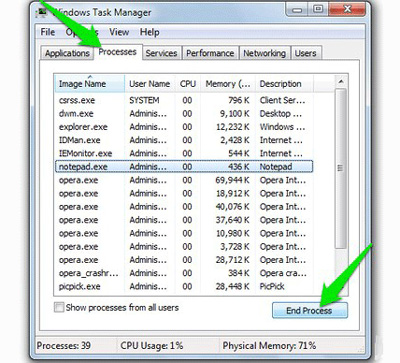

در صورتی که کاربر ویندوز هستید می توانید میزان مصرف پهنای باند هر برنامه را از طریق Windows Task Manager چک کنید. برای دسترسی ساده به این بخش از کلید های ترکیبی Ctrl+Shift+Esc استفاده کنید. تب Processes را مطابق با شکل زیر انتخاب کنید تا فرآیند یا پروسه مصرفی هر برنامه یا خود ویندوز را مشاهده کنید. حال به دنبال برنامه هایی بگردید که می دانید از پهنای باند شما استفاده می کنند اما برای شما کاربردی ندارند. End Process را برای متوقف کردن پس زمینه هر برنامه انتخاب کنید و نهایتا تغییرات را ذخیره کنید. برنامه هایی مثل Windows, Microsoft, explorer.exe و System می توانند برای متوقف کردن پس زمینه انتخاب خوبی باشند و تاثیر زیادی نیز روی آزاد شدن پهنای باند خواهند داشت.

خاموش و روشن کردن وای فای در اغلب موارد کندی سرعت وای فای را برطرف می کند

به امنیت وای فای خود توجه کنید

پیشرفته ترین پورتکلی که برای بهبود امنیت وای فای به کارگرفته میشود WPA2 security می باشد. تنظیمات پسورد خود را تغییر دهید و ایمن ترین پسورد را از طریق وارد کردن آی پی مودم خود و ورود به تنظیمات آن انتخاب نمایید.

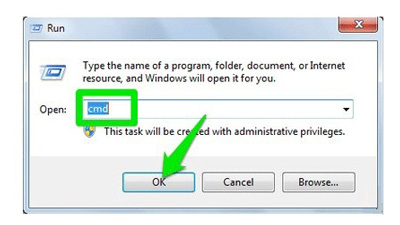

برای دسترسی به آدرس آی پی تنها کافی است از کلیدهای Windows + R استفاده کنید و در پنجره RUN ، عبارت cmd را تایپ کنید.

ترفندهای افزایش سرعت وای فای

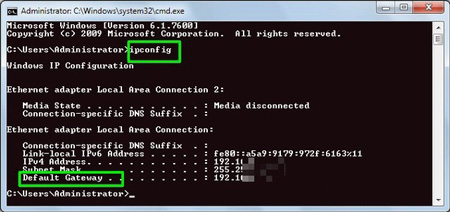

در کادر بعدی مطابق با شکل زیر ipconfig را تایپ کنید تا آدرس آی پی را مقابل “Default Gateway” مشاهده کنید.

این کرم فقط به اهداف صنعتی حمله میکند!

مایک بروگمن، توسعهدهنده نرمافزار در شرکت OpenSource Security در کنفرانس امسال یک مدل مفهومی از یک کرم را به تصویر کشید که نقاط ضعف سامانههای کنترل صنعتی را شناسایی کرده و با استفاده از آنها به زیرساختهای حیاتی و تولیدی حمله میکند. آنگونه که این شرکت گزارش کرده است، این کرم به صورت مستقل این توانایی را دارد تا به جستجو پرداخته و خود را میان کنترلهای منطقی قابلبرنامهریزی (PLC) متصل به شبکه قرار داده و به تکثیر خود بپردازد.

این کرم بهطور خاص به سامانههای PLC مدل SIMATIC S7-1200 که توسط شرکت زیمنس ساخته شده است حمله میکند. بروگمن در این ارتباط گفته است: «این مدل تهدیدات در نوع خود جدید هستند. به دلیل اینکه شرکتهای فعال در حوزه صنعت به خوبی قادر هستند به شکلی سنتی از خودشان در برابر تهدیدات فیزیکی محافظت به عمل میآورند، اما در شیوه نرم آنها همواره در معرض خطر قرار دارند. انتشار این چنین کرمی برای سامانههای کنترل صنعتی از طریق یک تامین کننده تجهیزات یا حتا از درون خود سامانههای صنعتی دور از انتظار نیست. این خطر تنها شرکت زیمنس و محصولات تولید شده توسط این شرکت را تهدید تهدید نمیکند، بلکه این کرم قادر است هر نوع شبکه صنعتی را در معرض خطر قرار دهد.»

در این کنفرانس بروگمن نشان داد، مجرمان چگونه میتوانند با دسترسی فیزیکی یا دسترسی به یک شبکه PLC این کرم را وارد شبکه کرده و در ادامه حمله خود را پیادهسازی کنند. این کرم قادر است به گونهای برنامهریزی شود تا زمینهساز انواع مختلفی از حملات شود. یک PLC آلوده میتواند به گونهای برنامهریزی شود تا بهطور خودکار و از راه دور با یک سرور کنترل و فرماندهی متعلق به مجرمان به شرط آنکه PLC به شبکه جهانی اینترنت متصل شده باشد ارتباط برقرار کند. سناریوهای احتمالی حمله میتواند شامل خاموش کردن دستگاه یا دستکاری مولفههای حیاتی یک زیرساخت باشد. پژوهشگران ادعا کردهاند که موفقیت این کرم به رخنههای موجود در طراحی PLCهای ساخته شده توسط شرکت زیمنس باز میگردد. بهطوری که راه را برای پیادهسازی یک حمله از طریق کنسول مدیریتی TIA Portal باز میکند.

اولین مشکل به کدی باز میگردد که برای مدیریت دسترسی به گذرواژههای PLC و شماره سریالهای که Knowhow Protection و Copy Protection نامیده میشود مورد استفاده قرار میگیرد. این ویژگی فاقد قابلیت محافظت یکپارچه است. همین موضوع باعث میشود تا یک هکر بتواند بلاکهای کدی که به نوعی با گذرواژه درهم و شماره سریالها در ارتباط هستند را بخواند، آنها را دستکاری کرده و در نهایت رونویسی کند. اینکار باعث به وجود آمدن روزنهای میشود که راه را برای فرار از حفاظت درگاه نرمافزاری TIA هموار میکند. بهطوری که به این کرم اجازه دهد درون محیط وارد شده و بارگذاری شود.

شرکت زیمنس در ارتباط با این گزارش گفته است، ما هیچگونه نشانه محکمی دال بر وجود یک آسیبپذیری مشاهده نمیکنیم. ما همواره به مشتریان خود اعلام میداریم قابلیت حفاظت دسترسی را فعال سازند.

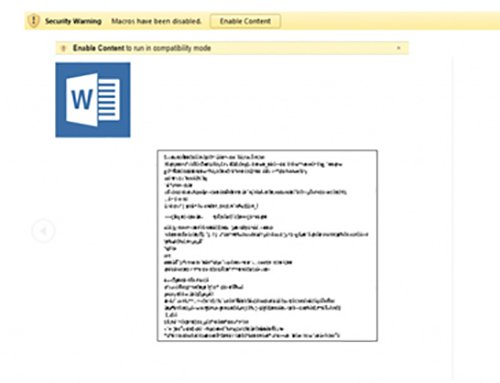

بدافزار Nymaim همچنان قربانی میگیرد + راهحل

در سال ۲۰۱۳ ، بدافزار Nymaim پا به عرصه ظهور نهاد. در آن زمان این بدافزار موفق شد طیف گستردهای از کاربران سراسر جهان را قربانی خود کند. به نظر میرسد این بدافزار یکبار دیگر بازمهندسی شده و دوباره کاربران زیادی را قربانی خود ساخته است. گزارشی که متخصصان شرکت ESET منتشر کردهاند، نشان میدهد این بدافزار در مقایسه با سال گذشته میلادی حدود ۶۳ درصد جهش داشته است.

این گزارش نشان میدهد تعداد نمونههای شناساییشده از این بدافزار در نیمه اول سال ۲۰۱۶ ، به تنهایی معادل تمامی گونههایی است که در سال ۲۰۱۵ کشف شدند. این رشد چشمگیر هشدار میدهد که بار دیگر با تهدیدی جدی روبهرو هستیم. تحقیقات میدانی ESET نشان میدهند که اینبار کشور لهستان در صدر قربانیان قرار گرفته است و ۵۴ درصد موارد شناساییشده از این بدافزار در کشور لهستان مشاهده شدهاند. پس از آن آلمان با ۱۶ درصد و ایالات متحده با ۱۲ درصد در مکانهای بعدی قرار گرفتهاند. بر خلاف نسخههای قبلی که در آن کاربر باید فایل مخرب را دانلود میکرد، در نسخههای جدید دیگر نیازی به این ترفند نیست و Nymaim از طریق ایمیلهای فیشینگ کاربران را قربانی خود میسازد. این ایمیلها دربرگیرنده یک سند ورد مایکروسافت هستند که به ایمیل ضمیمه شدهاند.

درون این فایلهای ورد ماکروهای آلوده قرار دارند. بدافزار برای فریب کاربران بهمنظور باز کردن این اسناد آلوده، از مهندسی اجتماعی کمک میگیرد. برای این منظور فایل ورد متون را به صورت درهم به کاربر نشان میدهد و از وی درخواست میکند برای مشاهده عادی این فایل و بهمنظور نمایش محتوای درون سند، آن را در حالت سازگار قرار دهد. شایان ذکر است مایکروسافت بهمنظور پیشگیری از بروز حملات ماکرو، زمانی که کاربر سند وردی را از اینترنت دانلود میکند، آن را در حالت محافظتشده نشان میدهد. این تکنیک بهمنظور پیشگیری از شیوع بدافزارها از سوی مایکروسافت اتخاذ شده است. به همین شکل پیامی که از سوی این بدافزار طراحی شده و به کاربر نشان داده میشود، شباهت زیادی به نوار هشدار زردرنگی دارد که از سوی ورد مایکروسافت به کاربران نشان داده شده است و این گونه سعی میکند کاربران را به دام بیندازد.

این ماکروی مخرب VBA/TrojanDownloader.Agent.BCX نام دارد که برای دانلود بدافزار Nymaim استفاده میشود. زمانی که بدافزار دانلود شد، در قالب یک فایل اجرایی در پوشه %temporary folder (%temp) ذخیره شده و اجرا میشود. متخصصان ESET کشف کردهاند که فرایند دانلود این بدافزار دومرحلهای است که یک باجافزار ویژه را که برای رمزگاری فایلها استفاده میشود، در مرحله دوم دانلود میکند. تحقیقات ESET نشان میدهد طیف گستردهای از حملات هدفمند Nymain، کشور برزیل را نشانه رفتهاند و تمرکز این بدافزار در این کشور بر مؤسسات مالی بوده است. برآوردهای کشور برزیل نشان میدهد تنها ۰٫۰۷ درصد حوادث سایبری در این کشور با نمونههای جدیدی از این بدافزار مرتبط بودهاند. همین موضوع باعث شده است برزیل در جایگاه یازدهم قربانیان این بدافزار قرار بگیرد.

کارشناسان امنیتی ESET اعلام کردهاند بهترین راهکاری که از کاربران در برابر این بدافزار محافظت میکند، این است که آدرسهای IP متعلق به این بدافزار در فهرست سیاه دیوارهای آتش قرار گیرند. همچنین اگر جزو آن گروه از کاربرانی هستید که شبکه شما از این راهکار پشتیبانی نمیکند، بهتر است آدرسهای اینترنتی را درون پروکسی قرار دهید. افزون بر این، توصیه میشود از مکانیزمهای ضدبدافزاری در نقاط پایانی همراه با ابزارهای ضدفیشینگ و کنترل شبکه استفاده کنید. در نهایت سعی کنید نرمافزارهای خود را بهطور مداوم بهروز نگه دارید.

در ماه آوریل، کارشناسان امنیتی شرکت آیبیام گزارش دادند که یک بدافزار ترکیبی کشف کردهاند. این بدافزار از یک نصبکننده Nymaim و بدافزار مالی Gozi ساخته شده بود. این بدافزار که GozNym نام دارد، در اواخر ماه آوریل و اوایل ماه می به کاربران ساکن در اروپا حمله کرده بود. جالب آنکه این بدافزار از اواخر ماه جولای مکانیزم خود را تغییر داده و عمدتاً به سراغ بانکهای ایالات متحده رفته است. برای آگاهی بیشتر در خصوص این بدافزار به ایننشانی مراجعه کنید.

نکاتی در مورد تفاوت بین VLAN و Subnet

VLAN چیست ؟

VLAN یک مفهوم منطقی یا logical است و به معنای گروهی از شبکه ها است که فارق از محل فیزیکی که در آن قرار گرفته اند ، برای ایجاد کردن محدودهBroadcast یا Broadcast Domain های کوچکتر بر روی یک سویچ ایجاد می شوند. برای این VLAN ها پورت های مختلفی را می توان اختصاص داد. بدون استفاده از قابلیت VLAN یک سویچ تمامی پورت های خود را در درون یک محدوده Broadcast یا Broadcast Domain قرار می دهد. VLAN ها امکانات های زیادی را به ما ارائه می دهند که از آن جمله می توان به broadcast filtering ، security addressing ، summarization ، مدیریت ترافیک عبوری از سویچ و همچنین کم کردن بار کاری پروتکل Spanning Tree را اشاره کرد. اینکار زمانی کاربرد دارد که شما می خواهید شبکه هایی که در لایه ۳ وجود دارد را در سویچ لایه دوم ایجاد کنید.

VLAN ها به نوعی یک لینک بین سویچ ها نیز محسوب می شوند ، آنها می توانند با یکدیگر bridge شوند و یا توسط یک سویچ لایه سوم یا یک روتر با همدیگر ارتباط برقرار کنند. VLAN ها همان خصوصیاتی را دارند که یک شبکه LAN واقعی دارد اما آنها وابسته به محل فیزیکی دستگاه هایی که به شبکه متصل می شوند نیستند. هر سویچ بصورت پیشفرض دارای یک VLAN است که معمولا به اسم VLAN1 شناخته می شود و بر روی سویچ فعال شده است.

با اینکه برای هر یک از VLAN هایی که بر روی سویچ ها ایجاد می شود یک اسم در نظر گرفته می شود اما این شماره VLAN است که برای ارسال ترافیک مهم است و مورد استفاده قرار می گیرد.

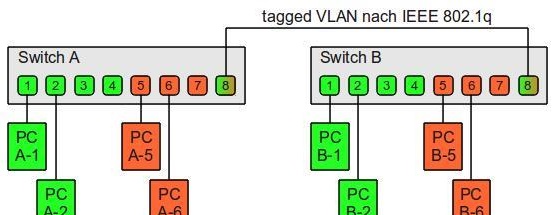

VLAN ID یا شناسه VLAN که همانند شماره VLAN عمل میک ند زمانی که بسته اطلاعاتی ما از پورت ترانک عبور می کند به آن اضافه می شود. دستگاه هایی که در یک VLAN قرار می گیرند از یک VLAN ID مشترک استفاده می کنند. رایج ترین پروتکل هایی که در VLAN ها استفاده می شوند به نام dot1q و isl معروف هستند و این پروتکل ها در ارتباطات بین VLAN ها نیز مورد استفاده قرار می گیرند. برای اختصاص دادن VLAN ها دو روش معمول وجود دارد که به نام static VLAN و dynamic VLAN مورد استفاده قرار می گیرند ، static VLAN ها بر اساس پورت کار می کنند و dynamic VLAN ها با استفاده از نرم افزارها ایجاد می شوند. استاندارد مورد استفاده در VLAN ها به نام IEEE 802.1.q شناخته می شود.

Subnet چیست ؟

Subnet یا Subnetwork یک تقسیم بندی از شبکه های مبتنی بر آدرس دهی IP است . شکستن یک شبکه بزرگ بر اساس پروتکل IP به چندین شبکه کوچکتر را عملیات Subnetting می نامند. ما برای اینکه بتوانیم یک شبکه را گروه بندی کنیم از پارامتری به نام Subnet Mask استفاده می کنیم. عملیات Subnetting باعث کاهش ترافیک شبکه ، بالا رفتن کارایی شبکه و ساده تر شدن مدیریت شبکه می شود . در کنار این مزایا subnetwork باعث بالا رفتن پیچیدگی ها در پروتکل های مسیریابی می شود ، در این حالت در routing table های موجود هر یک از subnetwork ها به عنوان یک موجودیت جداگانه مطرح می شوند. برای اینکه بین این subnet ها ارتباط برقرار شود نیاز به استفاده از یک روتر می باشد.

در پروتکل IPV4 مهمترین دلیل استفاده از Subnetting بهبود کارایی و کوچک کردن محدوده آدرس ها می باشد. شبکه های مبتنی بر پروتکل IPV4 شامل ۲۵۶ عدد آدرس IP می باشند.اگر تنها ۱۴ عدد از این آدرس ها برای استفاده در VLAN ها بکار رود ، باقیمانده آدرس ها که تعداد ۲۴۰ عدد خواهد بود رسما بلا استفاده می ماند ، دلیل این مشکل در این است که با به وجود آمدن VLAN ها ، شما برای برقراری ارتباط بین VLAN ها بایستی از ساختار Routing استفاده کنید و اگر شبکه ها دارای یک آدرس Subnet Mask مشترک باشند دیگر عملیات Routing ای در بین آنها انجام نخواهد شد ، برای رفع این مشکل شما با ایجاد کردن ۱۲ عدد محدوده آدرس یا Subnet که در اینجا با توجه به ساختار باینری IPV4 به عدد ۱۶ تبدیل می شود ، می توانید بدون به وجود آمدن مشکلی بین این VLAN ها و Subnet ها عملیات Routing را داشته باشید.

VLAN ها برای ایزوله کردن چندین Subnet بر روی یک دستگاه استفاده می شوند. با استفاده از یک Subnet کوچکتر ، شما ضمن اینکه تعداد بیشتری Broadcast Domain ایجاد می کنید ، ترافیک دستگاه را نیز پایین خواهید آورد. اما در همین حین ترافیک های Unicast بین شبکه ای شما افزایش خواهد یافت که باعث بالا رفتن پردازش CPU دستگاه خواهد شد.

- بین VLAN و Subnet یک ارتباط یک به یک وجود دارد ، به این معنا که هر Subnet در شبکه فقط می تواند به یک VLAN در شبکه مرتبط شود. البته امکان اختصاص داده چندین Subnet Mask به یک VLAN وجود دارد اما از لحاظ طراحی شبکه به هیچ عنوان پیشنهاد نمی شود.

- هر VLAN به معنای وجود حداقل یک Subnet در شبکه است.

- در پروتکل MPLS استفاده از چندین Subnet به جای استفاده از چندین VLAN پیشنهاد می شود ، برای اینکه این پروتکل با استفاده از Subnet ها می تواند کارایی و سرعت بالاتری در سرویس دهی را ارائه کند.

- VLAN ها زمانی بیشتر کاربرد دارند که شما در یک شبکه WAN قرار دارید که دارای چندین ساختمان است و اینها با استفاده از لینک های ارتباطی به یکدیگر متصل شده اند ، برای اینکه ترافیک شبکه هر یک از ساختمان ها به دیگری وارد نشود از ساختار VLAN استفاده می کنید.

- تعریف ساده : VLAN = یک Broadcast Domain = یک IP Subnet

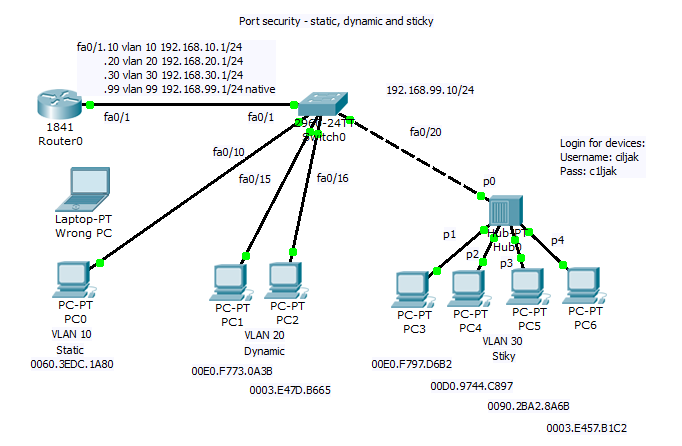

Port Security قسمت دوم

شما با استفاده از این دستور میتوانید به سویچ بگویید که تعداد بیشتری آدرس MAC را از پورت سویچ قبول کند و پیشفرض یک آدرس سخت افزاری را در نظر نگیرد . اگر شما یک هاب یا سویچ لایه دو دارید که دارای ۱۲ پورت هست و به این پورت از سویچ متصل شده است می توانید عدد ۱۲ را برای این مقدار MAX در نظر بگیرید و به هر ۱۲ پورت اجازه دسترسی به سویچ را بدهید . اما همیشه به یاد داشته باشید که حداکثر تعداد آدرس های MAC که میتوان برای هر یک از پورت های سویچ در نظر گرفت ۱۳۲ عدد است .

اما در بکار بردن دستور بالا بسیار دقت کنید ، مخصوصا زمانی که این دستورات را بر روی پورت Uplink سویچ وارد میکنید که معمولا به دستگاه های دیگر متصل شده است . در این حالت به محض اینکه درخواستی از سویچ دیگری وارد شود کل پورت shutdown میشود و ….

Max Addresses limit in System (excluding one mac per port) : 1024

Switch# show port-security interface fa0/18

Port Security : Enabled

Port Status : Secure-up

Violation Mode : Shutdown

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 1

Total MAC Addresses : 1

Configured MAC Addresses : 0

Sticky MAC Addresses : 0

Last Source Address : 0004.00d5.285d

Security Violation Count : 0

Switch#

Port Security قسمت اول

در این مقاله به شما مفهوم Port Security و اینکه چگونه از این قابلیت سویچ های سیسکو در جهت ایمن سازی سویچ ها و محدود سازی دسترسی به پورت های سویچ شبکه خود استفاده کنید صحبت خواهم کرد . ابتدا مفاهیم آنرا با هم مرور کرده و سپس به بررسی نحوه انجام تنظیمات آن خواهیم پرداخت . یکی از مشکلاتی که مدیران شبکه بسیار با آن درگیر هستند این است که چگونه میتوانند دسترسی های غیر مجاز به شبکه را کنترل کنند ، در واقع مشکل اصلی اینجاست که نمیدانیم چگونه میتوان برای تجهیزات شبکه تعریف کرد که چه کسی بتواند به آنها متصل شود و چه کسی نتواند متصل شود . برای مثال شما نمی خواهید که هر کسی که وارد سازمان شما شد براحتی با استفاده از لپ تاپ خود و متصل کردن آن به یکی از پورت های سویچ شبکه به شبکه شما متصل شده و به منابع شبکه شما دسترسی پیدا کند . شاید با خود بگویید که تمامی پورت های شبکه ما که بر روی دیوار قرار گرفته اند و کامپیوتری به آنها متصل نیست بصورت فیزیکی به سویچ و شبکه متصل نیستند و دیگر جای نگرانی در این خصوص وجود ندارد ، اما اگر شخص کابل کامپیوتر فعالی که مشغول سرویس دهی در شبکه است را از جای خود در آورده و از آن برای اتصال به سویچ و شبکه استفاده کند چطور ؟

ممکن است با خود بگویید که اینکار عملی نیست ، اما در محیط واقعی حتما به اینگونه موارد برخورد خواهید کرد . در یکی از سازمان هایی که کار میکردم یک فروشنده بود که هر روز برای معرفی محصولات و فروش آنها به سازمان مراجعه میکرد ، این شخص براحتی کابل شبکه یکی از همکاران ما را از جای خود در آورده و به لپ تاپ همراه خود متصل کرده و به اینترنت و شبکه داخلی ما متصل میشد و همینطور در شبکه مشغول گشت و گذار میشد .تصور اینکه کسی بیاید و به این سادگی وارد شبکه شما شده و به آن دسترسی پیدا کند برای من خیلی سخت و همچنین ترسناک بود ، البته برای شما هم باید همینطور باشد . چیزی که از آن میترسیدم این بود که این کامپیوتر در ساده ترین حالت ممکن میتواند ویروس ها و کرم های خطرناکی را وارد شبکه ما کند . همیشه به خاطر داشته باشید که همه در شبکه شما به دنبال رسیدن به امنیت نیستند و شما هم نمیتوانید امنیت شبه خود را به امید اینگونه افراد بسپارید .خوب برای حل ایم موضوع به سراغ پیاده سازی قابلیت Port Security رفتم و از این راهکار استفاده کردم . بیاید با هم ببینیم که چگونه یک سویچ سیسکو میتواند ما را با استفاده از قابلیت Port Security از بروز مشکلات امنیتی محافظت کند :

در ساده ترین حالت ممکن این قابلیت آدرس سخت افزاری کارت شبکه شما یا همان MAC شما را در حافظه ای مربوط به آن پورت ذخیره میکند و فقط به همین آدرس سخت افزاری اجازه ورود به پورت شبکه را میدهد . اگر آدرس سخت افزاری دیگری بخواهد از طریق همان پورت سویچ به شبکه متصل شود ، سویچ آن را بلوکه کرده و اجازه ورود به سیستم را به آن پورت نخواهد داد ، این میتواند غیرفعال کردن پورت سویچ نیز باشد . در شبکه هایی که سیستم های مانیتورینگ یا پایش شبکه راه اندازی شده اند با استفاده از پروتکل SNMP تنظیماتی انجام شده است که بلافاصله بعد از غیرفعال شدن پورت سویچ به سیستم مانیتورینگ اطلاع رسانی می شود و در لاگ این سیستم ثبت می شود .

همیشه انجام تنظیمات امنیتی بر روی شبکه نیاز به سبک سنگین کردن و بررسی درست پیامد های آن دارد . برخی اوقات پیاده سازی امنیت باعث پایین آمدن سهولت کاربری و سخت کردن فعالیت کاری میشود . وقتی شما از قابلیت Port Security استفاده میکنید ، در حقیقت اتصال هر دستگاهی به شبکه را محدود کرده اید و بر حسب آن امنیت خود و شبکه را بالا برده اید . اما همیشه حالت برعکسی هم وجود دارد ، در این حالت از Port Security فقط مدیر شبکه میتواند پورت غیرفعال شده را فعال یا به اصطلاح unlock کند ، و این خود باعث بوجود آمدن دردسرهای مدیریتی زیادی برای مدیر شبکه خواهد شد .

پیاده سازی Port Security

پیاده سازی و انجام تنظیمات Port Security چندان هم سخت نیست . در ساده ترین حالت ممکن از پیاده سازی Port Security شما کافیست از طریق کنسول سویچ به پورت فعال در سویچ متصل شده و با استفاده از دستور port-security تنظیمات مربوط به آنرا انجام دهید ، به مثل زیر دقت کنید :با وارد کردن اولین و ساده ترین دستور قابلیت Port Security ما قبول کرده ایم که تنظیمات پیشفرض Port Security بر روی پورت مورد نظر اعمال شود ، در این نوع تنظیمات ما فقط به یک آدرس سخت افزاری یا MAC اجازه دسترسی به پورت سویچ را میدهیم و این آدرس ، آدرس سخت افزاری اولین دستگاهی است که به این پورت سویچ متصل می شود و در صورتیکه آدرس MAC دیگری قصد استفاده از شبکه را با استفاده از همین پورت داشته باشد ، پورت مورد نظر خاموش یا یه اصطلاح Shutdown می شود . اما شما مجبور نیستید تنظیمات پیشفرض را در نظر بگیرید و می توانید تنظیمات خود را انجام دهید .

انواع خدمات Port Security

همانطوری که در زیر مشاهده میکنید دستورات متعددی برای قابلیت Port Security وجود دارد که هر کدام دارای تنظیمات خاص خود می باشند ، در ادامه با چند عدد از مهمترین این دستورات آشنا خواهید شد

آشنایی با نرم افزار مانیتورینگ Solarwinds

امروزه در شبکه های بزرگ و کوچک در تمامی اقصی نقاط جهان فعالیت مانیتورینگ را میتوان چشم همیشه بیدار مدیر شبکه نامید. همچنانکه مدیریت خوب، بدون در اختیار داشتن اطلاعات ناب و امکانات پردازشی مناسب میسر نیست، گرداندن شبکه کامپیوتری بدون رصد کردن وضعیت سرویسها امری بسیار پرمخاطره و هزینه بر است. اگر شما حتی یک مدیر شبکه توانای کامپیوتری باشید، باز بصورت لحظه ای امکان رصد تمامی سرورها ، سرویس ها و تجهیزات شبکه برای شما میسر نمیباشد. یکی از بهترین برنامه هایی که در این زمینه کاربرد فراوان و گسترده ای دارد برنامه معروف شرکت Solarwinds به نام NPM میباشد.

با توجه به گستردگی و پیچیدگی شبکه های کامپیوتری، مدیریت و مانیتورینگ منابع موجود در سازمان یکی از معضلات مدیران شبکه ها میباشد. سازمانها به دنبال ابزارهای توسعه پذیر وانعطاف پذیر در مدیریت و مانیتورینگ شبکه هستند. فعالیت مانیتورینگ رامیتوان چشم همیشه بیدارمدیرشبکه نامید که شامل نظارت بر ترافیک و سیستمهای موجود در شبکه جهت تشخیص هر گونه خرابی به وجود آمده ناشی از نقص در سرورها، سرویس ها و یا قطع اتصالات و نیز ارزیابی شبکه به منظور بهینه سازی کارایی آن در آینده میباشد. هر چه سیستم مانیتورینگ شما قوی تر باشد، احتمال Down یا قطع شدن شبکه پایین تر خواهد بود.

معرفی محصول SolarWinds

شرکت SolarWinds یکی از بزرگترین تولید کنندگان نرم افزارهای مدیریتی در حوزه فناوری اطلاعات میباشد. این شرکت که درسال ۱۹۹۹ میلادی تاسیس شده است دارای مشتریان بسیاری دربیش از ۱۷۰ کشور جهان میباشد. شرکت SolarWinds با شعار مشتری مداری توانسته است با رفع موانع موجود، موجب کاهش هزینه و پیچیدگی نرم افزارها شود. این شرکت نرم افزارهای مختلفی را جهت مانیتورینگ بخشهای متفاوت در حوزه فناوری اطلاعات ارائه کرده است. این محصولات که از معروفترین محصولات مدیریت و مانیتورینگ شبکه محسوب میگردند شامل مدیریت سرورها و برنامه های کاربردی، مدیریت شبکه، امنیت و لاگها، مدیریت سیستمهای ذخیره سازی و ساختار مجازی و همینطور مدیریت پهنای باند و کنترل ایستگاههای کاری از راه دور میباشند:

* نرم افزار مدیریت پیکربندی شبکه (Orion Network Configuration Manager یا NCM)

* نرم افزار مانیتورینگ برنامه های کاربردی و سرور (Application Performance Monitor یا APM و در نسخه جدیدتر SAM)

* نرم افزار آنالیز کننده ترافیک جریان شبکه (Orion Netflow Traffic Analyzer یا NTA)

* نرم افزار ردیاب دستگاه کاربر (User Device Tracker یا UDT)

* نرم افزار مدیریت لاگ و رویدادها (SolarWinds Log & Event Manager)

* نرم افزار مدیریت فضای ذخیره سازی (SolarWinds Storage Manager)

* و …

ویژگی های کلیدی و برخی از مزایای برنامه SolarWinds

امروزه نرم افزارهای متنوعی بصورت رایگان و تجاری وجود دارند که هر کدام مزیتها و معایب خاص خود را داشته و امکانات متنوعی را ارائه میدهند. فاکتورهای متنوعی برای مقایسه نرم افزارهای مانیتورینگ وجود دارد که هر کدام برحسب شرایط و نیازمندیهای شما اهمیت پیدا خواهند کرد. بی شک SolarWinds Orion یکی از کاملترین و مجهزترین نرم افزارهای مانیتورینگ دنیاست. در اینجا به برخی از مزایای نرم افزار مانیتورینگ SolarWinds اشاره میکنیم:

* پشتیبانی از انواع نودهای شبکه

* تنوع گزارش

* سادگی نصب و راه اندازی

* قابلیت اطمینان

* تحمل بار پردازشی در شبکه های بزرگ

با استفاده از این محصول شما تواناییهای زیر را دارا خواهید بود:

* مانیتورینگ وضعیت سلامت شبکه

* قابلیت مانیتورینگ شاخص های منابع شبکه مثل میزان استفاده از CPU و حافظه و دیسک

* نظارت بر نحوه کار و کیفیت تجهیزات و شرایط محیطی

* گزارشات عددی و نموداری از کیفیت و پایداری تمامی اجزاء شبکه

* بررسی noise، نرخ انتقال داده وسیگنال در شبکه های بی سیم

* استفاده بهینه از پهنای باند و کنترل پهنای باند مورد استفاده توسط کاربران

* تخمین میزان پهنای باند مورد نیاز در آینده بر اساس میزان استفاده فعلی

* کنترل میزان پهنای باند مصرفی توسط هر پورت در یک سوییچ

* اینترفیس بسیار ساده

* ارائه کنسول مدیریتی تحت وب

* امکان مدیریت کاربران و مجوزها و نیز گروه کاربران و کنترل سطوح دسترسی

* اعلام اخطار و هشدار هنگام مشاهده هرگونه اختلال در انواع تجهیزات حتی شرایط محیطی

* قابلیت شناسایی خودکار تجهیزات شبکه ای موجود در شبکه

* قابلیت زمانبندی طرح های رصد شبکه

* پشتیبانی وسیع از تمامی دستگاه های تولیدی، تولید کنندگان مختلف تجهیزات شبکه

* رصد مداوم و دقیق نشانگرهای کارایی شبکه همچون: میزان استفاده از پهنای باند، نظارت بر Packet Loss ،Latency، خطاها، Discards و میزان استفاده از CPU و RAM در دستگاه های SNMP و دستگاه هایی که WMI در آنها فعال است

* امکان تنظیم هشدار برای تمامی وضعیت های شبکه و تجهیزات موجود در آن

* نصب و پیکربندی اولیه این برنامه در زمانی کمتر از یک ساعت به انجام می رسد

* برخورداری از قابلیت رصد وضعیت سلامت سخت افزارها

* امکان استفاده از نگاشت شبکه به کمک ConnectNow

* ساده سازی روند ساخت چارت های کارایی شبکه

* برخورداری از مرکز گزارش وضعیت

* برخورداری از قابلیت Wireless Polling

* و …

یک UTM استاندارد چه ویژگی هایی دارد؟

UTM ها دیگر یک گزینه نیستند، بلکه به یک ضرورت برای شبکه ها تبدیل شده اند.

اما UTM ها باید ویژگی های خاصی داشته باشند تا بتوانند وظایفی که به عهده آنها گذاشته میشود به خوبی انجام دهند. در ذیل به برخی از مهمترین ویژگی های این دستگاه ها اشاره میگردد. در واقع در این مطلب میخوانیم که یک UTM استاندارد دارای این چه ویژگی هایی است:

Dynamic Dashboard

دارای یک داشبورد پویا می باشد که امکان مشاهده و رصد آخرین فعالیت های شبکه را میسر می سازد. منطقه بندی امنیت موجب کاربرپسندی بیشتر مفاهیم امنیت و اعمال سیاست های امنیتی می شود.

Notification

امکان ارسال ایمیل اخطار از فعالیت های شبکه و دستگاه UTM در این بخش قابل تنظیم می باشد. در ضمن آخرین اطلاعات شبکه و وضعیت سیستم با ارسال SMS به اطلاع مدیر امنیت سازمان می رسد.

New & Alerts

آخرین اخبار و پیام های اخطار سیستمی و امنیتی در داشبورد دستگاه قابل مشاهده می باشد. با کلیک بر روی هر خبر می توان اطلاعات کاملتری را از سامانه دریافت نمود.

Licensing

لایسنس منعطف و قابل افزایش از دیگر ویژگیهای آن می باشد.

CPU, RAM usage

وضعیت لحظه ای و آنلاین مصرف CPU و حافظه در صفحه نخست پنل مدیریتی قابل مانیتور می باشد.

(Routing (Static, Dynamic

علاوه بر جدول مسیریابی پیش فرض، می توان با تعریف قوانین سیاست گذاری روتینگ ایستا و نیز پویا، فرایند مسیریابی را بهبود داد.

DHCP

زمانی که یک کلاینت (یک کامپیوتر میزبان و یا یک دستگاه تحت شبکه مانند یک چاپگر با قابلیت شبکه)، به شبکه متصل شود، به صورت خودکار یک IP از رنج شبکه تعریف شده در DHCP دریافت خواهد کرد.

Dynamic DNS

مدیر شبکه می تواند از سرویس DNSهای پویا که توسط شرکت هایی مانند DynDNS ارائه می گردد، استفاده نماید.

ایده ایجاد VLAN ها در UTMها ، ترکیب شبکه های مجازی با مناطق فایروال و افزودن یک سطح برای جداسازی بین مناطق امنیتی مختلف می باشد.

Security

امنیت در سطح دروازه، محافظت را به نقطه ورودی سازمان می برد. لایه های مختلف امنیتی در UTMها درنظر گرفته شده است. Firewall، IPS، Gateway Antivirus ، Content & URL Filtering، Email Security از مهم ترین ویژگی های امنیتی یو.تی.ام می باشد

Web Security

یکی از ماژول های امنیتی UTMها امنیت وب می باشد. مدیر شبکه با استفاده از این ماژول می تواند فعالیت های وب کاربران را کنترل نماید.

Gateway Antivirus

مدیر شبکه می تواند با استفاده از ماژولآنتی ویروس در سطح دروازه، کلیه ترافیک های ورودی به شبکه از طریق وب و ایمیل با استفاده از پروتکل های http، POP3، FTP را اسکن و ویروس زدایی نماید.

در سطح دروازه، کلیه ترافیک های ورودی به شبکه از طریق وب و ایمیل با استفاده از پروتکل های http، POP3، FTP را اسکن و ویروس زدایی نماید.

Email Security

یکی از راه های متداول انتشار آلودگی در سازمان، پست الکترونیکی می باشد. UTMها بر همه ی ورودی ها و خروجی های ایمیل ازطریق پروتکل های POP3 و SMTP نظارت دارند.

Anti-Spam

UTMها مجهز به موتور شناسایی و جلوگیری از هرزنامه ها (Spam) می باشند. اگرچه در اکثر موارد Anti-Spam به صورت بی نقص عمل می کند، اما امکان ارتقا و افزودن تعاریف (با آموزش آنتی اسپم) جدید برای جلوگیری از ایمیل های اسپم برای آن در نظر گرفته شده است.

Intrusion Prevention System

دستگاه UTM مجهز به سامانه شناسایی نفوذ غیرمجاز (IDS) و سامانه پیشگیری نفوذ غیرمجاز (IPS) می باشد. این سامانه ها با شناسایی پکت های مهاجم از حمله و نفوذ آنها به صورت پیشگیرانه جلوگیری می نمایند.

Cache Management

دستگاه UTM مجهز به سامانه مدیریت حافظه نهان می باشد. مدیریت Cache علاوه بر افزایش چشمگیر سرعت اینترنت، در میزان پهنای باند مصرفی و سهمیه اینترنت صرفه جویی قابل ملاحظه ای را برای سازمان به ارمغان می آورد.

فایروال UTM از چند ماژول برای مانیتورینگ و مسدود کردن انواع ترافیک های شبکه تشکیل شده است: Port forwarding / NAT، Outgoing traffic، Inter-Zone traffic، VPN traffic، System access.

امکان افزودن قوانین سفارشی برای انواع سرویس، یا هر پورت یا پروتکلی وجود دارد.

جداسازی کنترل شبکه ها در UTM، امکان مدیریت آسان تر فایروال را فراهم می کند. هر ماژول فایروال به صورت یک فایروال مستقل درنظر گرفته می شود و تاثیر ترکیب آنها بر روی همه جریان های پکت درحال عبور از UTM اعمال می شود.

(Quality of Service (QoS

هدف از ماژول QoS اولویت بخشیدن به ترافیک IP بر اساس سرویس می باشد که به منظور افزایش کارایی و بهینگی شبکه ضروری می باشد. به عبارت دیگر QoS یک روش آسان برای رزرو و گارانتی مقدار پهنای باند (ترافیک ورودی و خروجی) تخصیصی برای یک سرویس معین می باشد. معمولاً کاربردهای کنترلی و تعاملی مانند SSH یا VOIP نیاز به اولویت بندی ترافیک شبکه دارند.

(VPN (SSL & IPSec

یک ارتباط VPN می تواند دو شبکه محلی مجزا را از طریق بستر ارتباطی عمومی و معمولا ناامن مانند اینترنت، به صورت مستقیم به هم متصل گرداند. همه ی ترافیک های شبکه در میان اتصال VPN به صورت امن در داخل یک تونل رمزنگاری شده خارج از دید شخص ثالث منتقل می گردند. همانند یک پیکربندی Site-to-Site VPN، همچنین یک کامپیوتر راه دور در هر مکانی، می تواند از طریق اینترنت و با استفاده از یک تونل VPN به شبکه محلی LAN مطمئن متصل گردد. دستگاه UTM علاوه بر پشتیبانی از ایجاد VPNها بر روی پروتکل IPsec که توسط اکثر سیستم عامل ها و تجهیزات شبکه پشتیبانی می گردد، از پروتکل OpenVPN نیز پشتیبانی می کند.

امکان استفاده از چندین اتصال اینترنت به طور همزمان وجود دارد.

Centralized Management

مدیریت متمرکز با استفاده از صفحه وب میسر می باشد. امکان تعریف انواع سیاست گذاری های امنیتی و شبکه میسر می باشد.

(Quote Management (Accounting for users

جهت بهینه سازی مصرف و سرعت اینترنت درون سازمان، مدیر شبکه می تواند علاوه بر اعمال سیاست های QoS، میزان سهمیه مصرفی برای هر فرد یا گروه را تعیین نماید. امکان مشاهده کاربران آنلاین و صفحه ی در حال مشاهده، میزان حجم مصرفی و باقیمانده و ویرایش قطع یا وصل اینترنت فرد/گروه در این ماژول قابل اعمال می باشد.

Policy Management

UTM اجازه تعریف و اعمال انواع سیاست گذاری امنیتی و مدیریتی را برای سازمان میسر می سازد. سیاست گذاری های دسترسی، احراز اصالت، فیلترینگ محتوا وآنتی ویروس . فیلتر اسپم (هرزنامه) و آنتی ویروس، ویروسیابی فایل های دانلود شده از طریق FTP، فیلترینگ هرزنامه ها و ویروس های انتقالی از SMTP،کشیینگ ضد جاسوس افزار برای DNS تنها بخشی از سیاست های UTM می باشد که می توان بر روی همه/کاربر خاص/گروه خاص/ رایانه خاص اعمال نمود.

. فیلتر اسپم (هرزنامه) و آنتی ویروس، ویروسیابی فایل های دانلود شده از طریق FTP، فیلترینگ هرزنامه ها و ویروس های انتقالی از SMTP،کشیینگ ضد جاسوس افزار برای DNS تنها بخشی از سیاست های UTM می باشد که می توان بر روی همه/کاربر خاص/گروه خاص/ رایانه خاص اعمال نمود.

امکان تعریف حساب کاربری و گروه به صورت مستقل یا ارتباط با Active Directory مهیا می باشد.

Monitoring

مدیر سازمان می تواند به صورت آنلاین از وضعیت سیستم Webroam UTM، کانکشن های درحال اجرا، شبکه، نمودارهای سیستم، پراکسی، اتصالات VPN مطلع گردد.

Logs & Reports

یکی از بخش های مهم و کلیدی UTM گزارش گیری و وقایع نگاری آن می باشد. امکان مشاهده، چاپ و دریافت فایل خروجی با فرمت های PDF و XLS از گزارش های Content Filtering ، Firewall ، IPS ، Visited Site میسر می باشد.

همچنین امکان تعریف گزارش های دلخواه بر حسب درخواست سازمان و مذاکرات با واحد بازرگانی وجود دارد.

مجازیسازی و کلاسترینگ در مایکروسافت (قسمت دوم)

در قسمت اول این مقاله به مجازی سازی در پلت فورم مایکروسافت اشاره کردیم.

محتویات ماشین مجازی :

همزمان با ساختن یک Virtual Machine در مسیر نصبی که خودمان تعیین کردیم تعدادی فایل (XML , VHD/VHDX , VSV) به صورت پیش فرض ایجاد میشوند. که هرکدام ازآنها نقش مهمی درحفظ و نگه داری ماشینهای مجازی ایفا میکنند.

XML

- فایلی برای نگه داری تنظیمات و مشخصات ماشین مجازی.

- اهمیت حفظ این فایل کم حجم بسیار زیاد است مخصوصا در زمان کپی ، Import کردن یا Live Migrate چراکه سایر فایل ها را به هم متصل میکند.

- در صورت عدم وجود این فایل امکان راه اندازی VM وجود ندارد.

- امکان تغییر آن تنها در صورت Stop بودن سرویسVMMS ممکن است (مثل تغییر دادن MAC).

VHD / VHDX

- معمول ترین نوع Storage که یک ماشین مجازی استفاده میکند.

- نمونه مجازی یک هارد فیزیکی است که بر روی هارد فیزیکی ذخیره میشود.

- هر VM حداقل یک فایل VHD دارد.

- بر اساس کاربرد ۳ نوع (Fix , Dynamic , Diffrencing) هستند.

- تنها در صورت استفاده از هارددیسکهای فیزیکی (Path-Through) نیازی به استفاده ازین فایل نیست.

AVHD

- فایل Automatic VHD هنگامی ایجاد میشوند که از یک ماشین مجازی Snapshot میگیریم.

- پس از ایجاد Snapshot کلیه عملیات Read/Write روی فایل AVHD انجام میشود و از فایل قبلی تنها برای خواندن اطلاعات گذشته استفاده میکند.

- در زمان حذف یک Checkpoint اطلاعات فایل AVHD (که جدیدتر هستند) می بایست با فایل VHD ادغام شود.

- امکان تهیه حداکثر ۵۰ Checkpoint به ازای هر ماشین مجازی وجود دارد.

- استفاده از Snapshot در محیط های عملیاتی ممکن است سبب افزایش پیچیدگیهای مدیریتی، کاهش کارایی VMها و یا حتی از دست رفتن اطلاعات (در صورت بروز خطاهای انسانی) شود.

- عملکرد فایل AVHD تا حدودی شبیه به فایلهای Differencing است بوده که استفاده از آنها در محیط عملیاتی توصیه نمیشود و در محیط های آزمایشی و تست نرم افزارها بسیار کارآمد است.

VSV

- در ماشین های مجازی حالتی به نام Save وجود دارد که مشابه Hibernate در سیستم های فیزیکی است.

- این فایل حاوی آخرین وضعیت دستگاه های مجازی متصل شده به VM است.

- هنگام بازیابی VM وضعیت دستگاهای مجازی همانند حالتی قبل از Save شدن تنظیم میگردند.

BIN

- هنگامیکه ماشین مجازی به حالت Saved میرود کلیه اطلاعات داخل RAM آن در فایلی با پسوند .BIN ذخیره میشود.

- این فایل شامل آخرین اطلاعات RAM ماشین مجازی بوده و در هنگام Start مجددا بداخل RAM بارگزاری میشود.

- محل ذخیره سازی این فایل در محل فایل پیکربندی و در شاخه ای به نام GUID ماشین مجازی است.

- اندازه این فایل به اندازه حافظه RAM بستگی داشته.

مجازیسازی و کلاسترینگ در مایکروسافت (قسمت اول)

مجازی سازی سرورها تکنولوژی بود که دنیای IT را تغییر داد و اولین بار سال ۱۹۶۰ به عنوان یک روش منطقی تقسیم منابع سیستم بین برنامه های مختلف ارائه شد. تا اینکه سال ۲۰۰۳ کمپانی مایکروسافت با خرید تکنولوژی مجازیسازی از شرکت Connectix پا به دنیای مجازیسازی گذاشت و در سال ۲۰۰۸نسل جدیدی به نام Hyper-V به بازار عرضه کرد همچنین در سال ۲۰۱۲ نسل سوم را با تغییرات چشم گیر و متفاوتتری ارایه داد. درنهایت در سال ۲۰۱۶ جدیدترین نسل، Windows server 2016 Hyper-V را معرفی کرد که این نسل روی بسیاری از کمپانیهای رغیب را کم کرده است.

از مزایای آن به موارد زیر میتوان اشاره کرد:

– کاهش هزینههای خرید و نگه داری سرورهای فیزیکی

– قدرت کنترل بیشتر در زمان بروز مشکل

– بالا بردن زمان سرویس دهی مدوام و تحمل خطا

– ایجاد محیط تست قبل از راه اندازی هر سرویس

– کاهش مصرف انرژی

و …..

انواع مجازی سازی:

مجازی سازی سرور

ایجاد تعدادی سرور مجازی در سرور فیزیکی است. در واقع یک لایه نرم افزای (Hypervisor) بین سرور فیزیکی و سیستم عامل قرار می گیرد و اجازه می دهد چندین ماشین مجازی را بر روی سرور فیزیکی اجرا کنیم.

مجازی سازی شبکه

برای ایجاد یک شبکه مجازی در یک سرور فیزیکی به کار می رود تا ماشین های مجازی باهم یا سرورهای خارج از شبکهشان ارتباط داشته باشند.

مجازی سازی دسکتاپ

این روش، سیستم عامل کامپیوترهای شخصی را از ماشین فیزیکی جدا می کند و ماشین مجازی حاصل را، به جای اینکه روی هارد دیسک کامپیوتر کاربر ذخیره کند، روی یک سرور مرکزی ذخیره میکند بنابراین وقتی کاربران در حال کار با ماشین خودشان هستند، همه برنامه ها و عملیات پردازشی و داده های استفاده شده توسط آنان روی سرور مرکزی اجرا و نگهداری میشود.

مجازی سازی نرم افزار

با این روش می توانید نرم افزارهای مورد نیاز را در هر جایی که می خواهید استفاده کنید. نکته ی کلیدی این روش تجمع کلیه فایل های نرم افزار در یک فایل اجرایی می باشد. در این روش فایل مورد نظر از سخت افزار مستقل می شود.

مجازی سازی Storage

این روش جهت مجازی سازی SAN Storage به کار می رود و عمده کاربرد آن در کلاسترینگ است.

انواع Hypervisor :

Hypervisor که به آن (Virtual Machine Manager :VMM) هم میگویند یک لایه نرم افزاری است که اجازه میدهد چندین ماشین مجازی مستقل، از یک پلت فرم سخت افزاری اشتراکی استفاده کنند. که با توجه به کاربرد آن دو نوع متداول دارد:

Native or Bare-Metal

این مدل مجازی سازی را Type 1 هم مینامند که در محیط های عملیاتی به کار میبریم. لایه Hypervisor روی سخت افزار نگاشت میشود و سیستم عامل Core بر روی Hypervisior در نتیجه اگر سیستم عامل Core از دست برود ماشین های مجازی در وضعیت خود باقی میمانند و صرفا دسترسی به آنها نداریم که با نصب مجدد Core ماشین های مجازی بازگردانده میشوند.

Hosted

این مدل را مجازی سازی ۲ Type میگویند که بیشتر مناسب محیط های تست و کاربردهای خانگی هستند. در این نوع مجازیسازی سیستم عامل Core روی سخت افزار نصب میشود و لایه Hypervisor روی سیستم عامل Core است. پس این سیستم عامل همه منظوره سبب کاهش سرعت دسترسی به منابع میشود (افزایش فراخوانی ها). و اگر ویندوز Host از دست برود ماشین های مجازی هم از بین میروند

نصب رول Hyper-V

Hyper-V یک تکنولوژی Hypervisor-Base است که از ویندوز سرور۲۰۰۸ (X64) ارایه شد و شرط لازم برای ایجاد ماشین مجازی در هر نوع ویندوزی میباشد. در ادامه انواع نصب و کابرد آنها را توضیح میدهیم:

ویندوز سرور Core

زمانی که میخواهیم یک سرور فیزیکی را برای میزبانی ماشینها یا سرورهای مجازی آماده کنیم ابتدا باید یک سیستم عامل Core نصب شود. پس از آن حتما باید رول Hyper-V را در آن فعال کنیم تا آمادگی میزبانی ماشین های مجازی را داشته باشد. زیرا پس از نصب رول Hyper-V در پارتیشن Parent یکسری کامپوننتها برای مدیریت ماشینهای مجازی ایجاد میشود. قابل ذکر است که در سرور Core نسخه ۲۰۱۲ این رول پیش فرض نصب میشود اما اگرسرور۲۰۰۸ است باید با دستورات PowerShell این کار را انجام دهیم.

Install-WindowsFeature -Name “Hyper-V” -ComputerName <computer_name> -IncludeManagementTools -Restart

ویندوز سرور GUI

در ویندوز سرورهایGUI به صورت یک رول در کنار سایر رول ها با کنسول Add Role and Feature نصب میشود و از طریق Administrative Tools در دسترس است. نصب ماشین مجازی در ویندز سرور GUI نسبت به حالت قبل کارایی چندانی ندارد.

در ویندوزهای دسکتاپ پس از نصب رول Hyper-V چنانچه درکنسول Hyper-V Manager به سیستم عامل Local خود وصل شویم و در آن ماشین مجازی نصب کنیم یکHyper-V Client ایجاد کرده ایم. عمده استفاده این مدل برای تست و آموزش است. برای نصب این رول ابتدا باید پکیجRSAT را از طریق Windows Feature فعال کنیم.

تعدادی از قابلیت های Hyper-V Server Hyper-V Client که وجود ندارند عبارتند از :

- Remote FX Capability to Virtualize GPUs – Software GPU in RDP

- Live VM Migration

- Hyper-V Replica

- SR-IOV Networking

- Synthetic Fibber Channel

معماری Hyper-v :

پارتیشن بندی و فراهم سازی منابع اختصاصی به ازای هر پارتیشن همچنین کنترل دسترسی به سخت افزار از وظایف مهمHypervisor است. پارتیشن ها Containerهایی هستند که توسط Hypervisor از یکدیگر جدا نگه داشته میشوند و دارایComponentهای متعددی هستند.

Parent Partition

پارتیشن پیش فرضی است که با نصب سرور Core بصورت خودکار نصب میشود. دسترسی مستقیم به سخت افزارها دارد و وظیفه آن فراهم کردن منابع برای پارتیشن های فرزند (Child Partition) است که این پروسه از طریق (Virtual Service Provider :VSP) انجام میشود.

Child Partition

این پارتیشن شبیهسازی شده نرم افزاری یک کامپیوتر فیزیکی است که بطور کلی به آنها ماشین مجازی (Virtual Machin) گفته میشود. در پارتیشن فرزند دسترسی مستقیم به سخت افزارهای فیزیکی داده نمیشود و تنها تصویری مجازی ازمنابع فیزیکی دارد. در این پارتیشن یک تجهیز شبیه سازی شده به نام (Virtual Service Client :VSC) وجود دارد که به واسطه VMBus درخواست های منابع مجازی را به VSP ارسال میکند.

ظرفیتهای Hyper-V 2012R2:

مشخصا هر سیستم عاملی با توجه به کاربردش ظرفیتها یا محدودیتهای خود را دارد که این مقادیر همگام با ترقی و پیشروی تکنولوژی افزایش مییابند. در جدول زیر اطلاعاتی از ظرفیت تخصیص منابع در هایپروی درج شده است.

انواع ماشین های مجازی :

پس از آشنایی با انواع مجازی سازی و ویندوزهای میزبان VM نوبت به تعیین مدل ماشینهای مجازی میرسد. متذکر میشویم پس از انتخاب نوع ماشین مجازی تغییر آن ممکن نیست پس حتما در زمان نصب ماشین مجازی به این گزینه دقت داشته باشید. اکنون توضیحات کاملی در خصوص مقایسه نوع VMها و کاربرد آنها ذکر میشود:

Generation 1

این نسل قدیمی تر ماشین های مجازی هست که تا قبل از سرور ۲۰۱۲R2 فقط از این مدل استفاده میشد. ویژگیهای آن در مقایسه با مدل دوم عبارتند از:

مدیران مایکروسافت در سرورهای۲۰۱۲R2 یک گزینه جدید به ماشین های مجازی اضافه کردند که این مدل نسبت به G1 برتری های چشم گیری دارد.