بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...بهروزرسانی بزرگ هفته آینده ویندوز ۱۰ چه ویژگیهای مهمی دارد؟

در تاریخ دوم آگوست سال جاری میلادی، ویندوز ۱۰ اولین بهروزرسانی بزرگ خود را دریافت خواهد کرد. این بهروزرسانی بزرگ که Anniversary Update نام دارد، تغییرات ریز و درشتی بسیاری را در خود جای داده است. این بهروزرسانی برای همه کاربران ویندوز ۱۰ و همچنین کاربران پلتفرمهای ویندوز ۷ و ویندوز ۸٫۱ که تا تاریخ ۲۹ جولای سیستمعامل خود را به ویندوز ۱۰ ارتقا دهند، رایگان خواهد بود. در این بهروزرسانی هر آن چیزی که در ویندوز ۱۰ مشاهده میکنید از جنبههای بصری گرفته تا ویژگیهای امنیتی، پیشرفتهای قابل توجهی خواهند داشت. ما در این مقاله به تعدادی از ویژگیهای کوچک و درشتی که ممکن است بیش از سایر ویژگیها برای شما آشنا باشند، نگاهی خواهیم داشت.

منوی شروع گیج کنندهتر

اولین نکتهای که در سالگرد بهروزرسانی ویندوز ۱۰ نگاه شما را معطوف به خودش خواهد ساخت، منوی شروع است. این منو متفاوت از قبل ظاهر خواهد شد. در بهروزرسانی جدید، دیگر خبری از منوی All apps نخواهد بود. به جای این ویژگی همه برنامههای نصب شده در فهرستی در سمت چپ منوی شروع قرار خواهند گرفت. در سمت چپ این فهرست، آیکنهایی را در ارتباط با حسابهای کاربری، دانلودها، File Explorer، Settings و Power مشاهده خواهید کرد، در سمت راست این فهرست کاشیها و کاشیهای زنده را مشاهده خواهید کرد.

نوار وظیفهای کارآمدتر

نوار وظیفه ویندوز ۱۰ همراه با یکسری تغییرات به میدان خواهد آمد. از جمله اینکه منوی کلیک راست و یک بخش اختصاصی در منوی تنظیمات (Settings) اضافه خواهند شد. این تنظیمات در بخش Taskbar و در گروه Personalization قرار خواهند گرفت. همچنین، ساعت قرار گرفته در نوار وظیفه و تقویم با یکدیگر ادغام خواهند شد. در این حالت زمانی که روی ساعت کلیک میکنید، تاریخ و زمان را همراه با فهرستی از اتفاقات روز جاری مشاهده خواهید کرد و اگر چند صفحهنمایش داشته باشید ساعت را روی همه آنها مشاهده خواهید کرد.

افزونههای مرورگر اچ

مرورگر جدید ویندوز ۱۰، مایکروسافت اچ سرانجام از افزونهها پشتیبانی خواهد کرد. نزدیک به یک سال پیش بود که مایکروسافت اعلام کرد در نظر دارد پشتیبانی از افزونهها را به مرورگر مایکروسافت اچ اضافه کند. با وجود این واقعیت که مرورگرهای مدرنی همچون کروم، سافاری و فایرفاکس پشتیبانی از افزونههای ثالث را به دلیل آنچه مخاطرات امنیتی اعلام کردهاند محدود کرده یا در نظر دارند پشتیبانی از کلاس خاصی از افزونهها را برای همیشه متوقف سازند، مایکروسافت تصمیم گرفته است این ویژگی را به مایکروسافت اج اضافه کند. در حال حاضر، تعداد انگشتشماری از افزونههای ثالث اچ همچون AdBlock، Pinterest Pin It Button و EverNote در دسترس کاربران قرار دارند. اما بدون شک در آینده بر تعداد این افزونهها افزوده خواهد شد. همگی افزونههای موجود برای مایکروسافت اچ از طریق فروشگاه ویندوز استور در اختیار کاربران قرار خواهند گرفت.

کاربران در بهروزرسانی بزرگ تنها به دنبال اضافه شدن پشتیبانی از افزونهها در مایکروسافت اچ نیستند. اچ همراه با یکسری تغییرات دیگر در اختیار کاربران قرار خواهد گرفت. تغییراتی که سعی دارند اچ را کاربرپسندتر کنند. از جمله این تغییرات میتوان به قابلیت سنجاق کردن زبانهها در مرورگر، گزینه paste-and-go در نوار ابزار، منوی تاریخچه که از طریق کلیک راست در اختیار کاربران قرار خواهد گرفت، دکمه forward، توانایی کشیدن و رها کردن پوشهها به سرویسهای ذخیرهساز ابری، بهبود سازماندهی بوکمارکها، یادآوری دانلود زمانی که مرورگر بسته میشود، دریافت اعلانهای ارسال شده از سوی سایتها از طریق Action Center و قابلیت عدم نمایش خودکار ویدیوها Click-to-Play Flash اشاره کرد.

Windows Ink

ویندوز ۱۰ در نظر دارد از طریق Windows Ink پشتیبانی بهتری از قلم و استایلوس انجام دهد. برای این منظور یک تجربه قلممحور جدیدی که به کاربر اجازه میدهد از طریق سیستمعامل به استایلوسهای فعال دسترسی داشته باشد، ارائه میکند. Windows Ink همراه با فضای کاری خودش ظاهر میشود، این قابلیت از طریق آیکنی که در system tray قرار دارد در دسترس کاربران قرار خواهد گرفت. همچنین تعداد انگشتشماری برنامه جدید در این ارتباط در اختیار کاربران قرار خواهد گرفت که به آنها اجازه میدهد به همان شکلی که در مایکروسافت اچ روی صفحات وب یادداشتنویسی میکنند، همینکار را روی اسکرینشاتها انجام دهند. Ink همچنین این توانایی را دارد تا با برنامههای موجود و برنامههای کلیدی در آینده ادغام شود. اینکار به کاربران اجازه خواهد داد تصاویری را روی نقشهها ترسیم کنند. کاربران استایلوس میتوانند قلمهایشان را سفارشیسازی کرده یا به تنظیمات قلم از طریق زبانه Device که در منوی تنظیمات قرار دارد، دسترسی داشته باشند.

کورتانا روی صفحه قفل

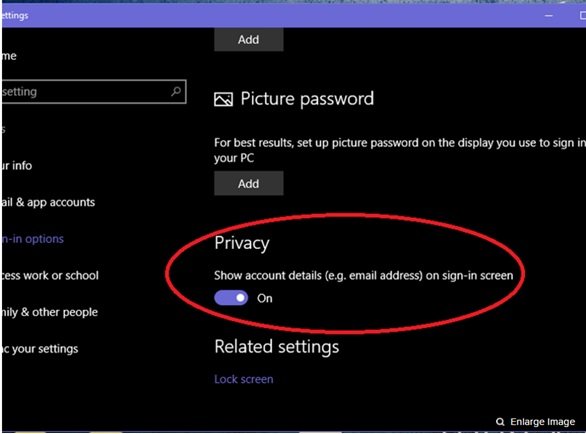

کورتانا یک تغییر کوچک اما مهم را روی صفحه قفل تجربه خواهد کرد. زمانی که این ویژگی فعال میشود، این توانایی را خواهید داشت تا با گفتن جمله Hello Cortana یا فشار دکمه کورتانا روی صفحه قفل به آن دسترسی داشته باشید. دستیار دیجیتالی مایکروسافت این توانایی را دارد تا در صفحه قفل وظایف مختلفی همچون برنامهریزی قرار ملاقاتها، ساخت یادآوریها را مدیریت کند. صفحه قفل ویندوز ۱۰ نیز همچنین یکسری قابلیتهای اضافی را تجربه خواهد کرد. از جمله این موارد میتوان به پنهانسازی آدرس ایمیل متعلق به حساب کاربری مایکروسافت اشاره کرد. شما این توانایی را دارید تا این ویژگی را از درون آدرس Settings> Accounts > Sign in > Privacy فعال یا غیر فعال کنید.

ویندوز هلو در گذشته به کاربران اجازه میداد تا از طریق تشخیص چهره، اثرانگشت یا عنبیه چشم به کامپیوتر خود وارد شوند. در بهروزرسانی بزرگ، ویندوز هلو از سایتهایی که از طریق مرورگر اچ مورد بازدید قرار میگیرند، پشتیبانی خواهد کرد. مایکروسافت اچ اولین مرورگری خواهد بود که از مکانیزم احراز هویت بیومتریک به صورت بومی در ارتباط با سایتها پشتیبانی میکند. ویندوز هلو همچنین با برنامههای ویندوز نیز در تعامل خواهد کرد. در یک کلام، تا چند وقت دیگر این توانایی را خواهید داشت تا از طریق اسکن چهره خود به سایتها وارد شوید. ویندوز هلو همچنین به شما اجازه خواهد داد زمانی که از یک دستگاه همراه جانبی استفاده میکنید به دستگاه خود وارد شوید. این دستگاه میتواند یک مچبند ردیاب حرکتی، یک اسمارتفون یا یک توکن امنیتی فلش باشد.

بهبود ویژگی ویندوز دینفدر

اگر برنامههای آنتیویروس ثالثی را در ویندوز ۱۰ نصب کردهاید، ویندوز دینفدر بهطور خودکار آنها را غیرفعال میکند. اما ویژگی جدیدی که Limited Periodic Scanning نام دارد، به ویندوز دینفدر اجازه میدهد تا همانند یک لایه اضافی دفاعی در کنار برنامههای آنتیویروس شما عمل کند. زمانی که این ویژگی فعال باشد، ویندوز دینفدر بهطور دورهای خود را روی کامپیوتر شما فعال میسازد، ( در این حالت گزارشی از موارد پیدا شده و اسکن کامل را به شما نشان خواهد داد.) بدون آنکه تداخلی با برنامههای آنتیویروس شما داشته باشد. برای کاربران سازمانی، بهروزرسانی اخیر همراه با Windows Defender Advanced Thread Protection خواهد بود، این قابلیت به منظور متوقف کردن حملات بدافزاری پیشرفته روی شبکهها و حفاظت از اطلاعات ویندوز در نظر گرفته شده است. این گزینه برای محافظت از دادههای سازمانی طراحی شده است.

اعلانهای آندروید در Action Center

برنامه کورتانا ویژه آندروید، این توانایی را دارد تا دستگاه آندرویدی شما را به کامپیوتر شخصی مجهز به ویندوز ۱۰ متصل کند. اینکار با هدف ارائه یک راهکار فوقالعاده و یونیورسال طراحی شده است. زمانی که این اتصال انجام میشود، کورتانا این توانایی را دارد تا کارهایی همچون نمایش اعلانهای آندروید در Action Center ویندوز ۱۰ را همراه با به صدا در آوردن تلفن شما از طریق کامپیوتر شخصی انجام دهد. شما این توانایی را خواهید داشت تا پیامهای متنی را از طریق تلفن خود روی کامپیوتر شخصی خود دریافت کنید.

یک Action Center قدرتمندتر

اگر در گذشته از Action Center برای مشاهده اعلانها استفاده میکردید، باید بدانید این مولفه قدرتمندتر از گذشته به کار خود ادامه خواهد داد. در بهروزرسانی بزرگ؛ این مولفه به جای آنکه اعلانها را بر اساس باز زمانی مرتب کند، آنها را بر اساس برنامهها گروهبندی میکند. بهطوری که دنبال کردن آنها سادهتر از قبل خواهد بود. شما همچنین این توانایی را دارید تا سطحی از اولویتبندی را برای هر برنامه در منوی تنظیمات (Settings > System > Notifications & actions) مشخص کنید. برای این منظور میتوانید یکی از سه گزینه موجود را انتخاب کنید. پیامهایی که از ارزش بالاتری برخوردار هستند در بالای این بخش به نمایش در میآیند و پیامهایی که ارزش پایینتری دارند در انتهای این بخش نشان داده میشوند. توانایی سفارشیسازی تعدادی از اعلانهای متعلق به برنامههای کاربردی از دیگر قابلیتهای این بخش است. بهطور مثال شما این توانایی را دارید تا نحوه نمایش اعلانها را به صورت بنرهای تبلیغاتی یا صوتی تنظیم کنید.

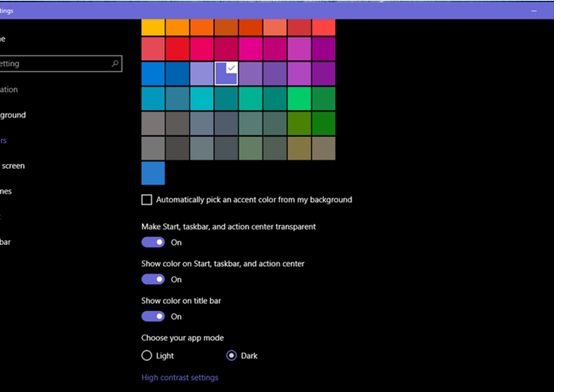

ویندوز ۱۰ همیشه سفید است. اما به زودی این توانایی را خواهید داشت تا تمهای تاریکتر چشمنوازی را بهطور پیشفرض برای برنامههای ویندوز از قبیل منوی تنظیمات، برنامه نقشه و برنامه تقویم تنظیم کنید. در زبانه سفارشیسازی (Personalization) که در منوی تنظیمات قرار دارد این توانایی را دارید تا یکی از دو وضعیت روشن یا تاریک را انتخاب کنید. حالت تاریک یک پسزمینه سیاه رنگ، نوار پیمایشهای خاکستری و متن سفید را ارائه میکند. این تم روی اکثر برنامههای ویندوز ۱۰ به غیر از File Explorer تاثیرگذار خواهد بود.

سنجاق کردن یک پنجره یا برنامه روی همه دسکتاپها

صفحه دسکتاپهای مجازی ویندوز ۱۰ هنوز هم جای پیشرفت دارند. مایکروسافت هم فراموش نکرده است قابلیتهای قدرتمندتر را به این مولفه ویندوز ۱۰ بیافزاید. در بهروزرسانی جدید این توانایی را خواهید داشت تا یک پنجره باز یا همه پنجرههای باز متعلق به یک برنامه را به همه دسکتاپها سنجاق کنید. در نتیجه یک برنامه یا یک پنجره همواره در دسترس شما قرار خواهد داشت. برای انجام این عمل، باید دسکتاپهای مجازی را با کلیک روی دکمه Task View باز کرده روی پنجره/برنامه مربوطه کلیک راست کرده و آنها را سنجاق کنید. در ادامه یکی از دو گزینه، نمایش یک پنجره روی همه دسکتاپها یا نمایش پنجرههای یک برنامه کاربردی روی همه دسکتاپها را انتخاب کنید.

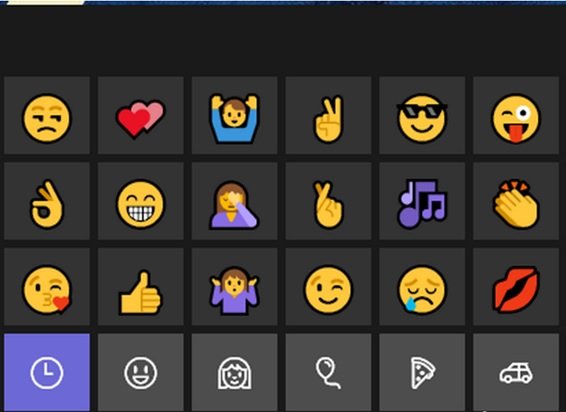

اموجیهای جدید

مایکروسافت یکبار دیگر تصمیم گرفته است اموجیهای موجود در ویندوز ۱۰ را مورد بازبینی قرار داده و جزییات بیشتری را به آنها بیافزاید. اموجیهای جدید بزرگ، توپر بوده و رنگ روشنی دارند. این اموجیها دو پیکسل ضخیمتر بوده و از غالبهای مختلفی پشتیبانی میکنند.

Active Hours

Windows Update اکنون به ویژگی قدرتمندی به نام Active Hours تجهیز شده است. زمانی که این گزینه را فعال کنید، ویندوز ۱۰ هر زمان بهروزرسانی را روی دستگاه شما نصب کرد در زمانهای مشخص شده سیستم شما را راهاندازی نخواهد کرد. این گزینه در منوی تنظیمات و در بخش Update & security > Windows Update > Change Active hours قرار دارد. شما تنها ۱۲ ساعت را میتوانید در این گزینه تنظیم کنید.

چه کسی به Wifi من نفوذ کرده است؟

توصیه ما به شما این است که همیشه دستگاههای متصل به شبکه وایفای خود را بررسی کنید و مطمئن شوید که دستگاه ناشناسی به شبکه شما متصل نشده باشد. اغلب سارقان وایفای سرعت اتصال شما به اینترنت را کم میکنند و شما با کند شدن بیش از اندازه سرعت ارتباطی خود به این مشکل پی خواهید برد. با استفاده از نرمافزارها و اپلیکیشنهای معرفی شده در ادامه، روی کامپیوتر شخصی یا موبایل خود ببینید چه تعداد دستگاه به شبکه وایفای شما متصل شده است:

Who’s On My WiFi؛ شناسایی دستگاههای متصل به وایفای

Who’s On My WiFi یک نرمافزار رایگان است که قابلیتهای بسیار زیادی دارد. با این نرم افزار شما میتوانید به راحتی تعداد دستگاههایی را که در حال حاضر به شبکه وایفای شما متصل شدهاند را شناسایی کنید. شما میتوانید آدرس ایپی، آدرس مک و نام دستگاه متصل شده را مشاهده کنید. برای بهرهمندی از قابلیتهای این نرم افزار مراحل زیر را دنبال کنید:

- نسخه ویندوز نرمافزار Who’s On My WiFi را دانلود و روی کامپیوتر خود نصب کنید.

- زمان نصب نرم افزار تمام مراحل را با دقت دنبال کنید.

- بعد از نصب و اجرای برنامه روی دکمه Scan Now کلیک کنید تا نام تمام دستگاههای متصل به شبکه (موبایل یا کامپیوتر) در فهرست مربوطه به نمایش گذاشته شود.

توجه داشته باشید که هر زمان که یک دستگاه جدید به شبکه وایفای شما متصل میشود این نرمافزار شما را از طریق یک اعلامیه در ویندوز مطلع میکند. Who’s On My Wifi با وجود رایگان بودن از هیچ گونه روش تبلیغاتی استفاده نمیکند و شما به راحتی میتوانید از مزایای آن بهرهمند شوید.

WiFi Guard؛ شناسایی افرادی که از وایفای استفاده میکنند

این نرمافزار برای هر دو پلتفرم ویندوز و مک قابل دسترس است. این نرمافزار نیز شبیه به Who’s On My Wifi عمل میکند و بهترین روش جایگزین برای مشاهده کسانی است که به شبکه وایفای شما متصل میشوند.

شما میتوانید نسخه ویندوز و مک نرم افزار WiFiGuard را از سایت رسمی آن دانلود کنید.

شناسایی نفوذکنندگان روی موبایل

اپلیکیشن Who is on My WiFi را از Google Play یا itunes دانلود کنید. با این اپلیکیشن شما میتوانید تعداد دستگاههای حال حاضر متصل به شبکه وایفای خود را شناسایی کنید.

Fing نیز یک اپلیکیشن مفید دیگر برای شناسایی کسانی است که به شبکه وایفای شما متصل شدهاند. این اپلیکیشن در مقایسه با اپلیکیشن قبلی از قابلیتهای پیشرفته بسیار بیشتری برخوردار است. شما میتوانید اطلاعات بسیار زیادی از دستگاههای متصل به شبکه از قبیل آدرس ایپی، آدرس مک، نام سازنده، نام دستگاه و خیلی اطلاعات دیگر را به دست آورید.

دانلود از Google Play

دانلود از itunes

حالا که با روش شناسایی سارقین شبکه وایفای خود آشنا شدهاید، راحتتر میتوانید امنیت شبکه وایفای خود را تامین کنید. فراموش نکنید که اولین و مهمترین روش پیشگیری از سرقت انتخاب یک کلمه عبور سخت و پیچیده است

چگونه هکرها از سد مکانیزم احراز هویت دو عاملی عبور میکنند؟

اگر به شما بگوییم تنها یک پیام کوتاه ممکن است این قابلیت را داشته باشد تا دسترسی شما به حساب کاربریتان (در گوگل) را در معرض تهدید قرار داده و بدتر از آن دسترسی شما به حساب کاربریتان را مسدود سازد، با خود چه خواهید گفت؟ هکهای اخیر سایتهایی همچون لینکدین، توییتر و مایاسپیس بسیار تکان دهنده بودند. این هکها به اندازهای جدی و قابل تعمل بودهاند که کارشناسان امنیتی به کاربران هشدار دادهاند از به اشتراکگذاری اعتبارنامههای لاگین خود روی سایتهای مختلف خودداری کرده و اگر سایتی از مکانیزم احراز هویت دو عاملی پشتیبانی میکند، آنرا فعال سازند. حال کارشناسان امنیتی پرسش دیگری را مطرح کردهاند.

آیا مکانیزم احراز هویت دو عاملی راهحلی جامع برای هر نوع حمله هکری ارائه میکند؟ بدون تردید، اینگونه نیست. لازم است به این نکته توجه داشته باشید، بهترین مکانیزم امنیتی برای مقابله با حملات هکری هوشیاری است. کاربران لازم است به این نکته توجه داشته باشند که مکانیزم احراز هویت دو عاملی با استفاده از روشهای متنوعی قابل دور زدن است. بهکارگیری بدافزارها یا حملات مهندسی اجتماعی از جمله این روشها به شمار میرود. امروزه مکانیزم احراز هویت دو عاملی به شدت محبوب شده و باعث افزایش امنیت کاربران شده است. حتا زمانی که هکرها اقدام به سرقت گذرواژه کاربران میکنند، باز هم برای تکمیل فرآیند حمله خود و به دست آوردن احراز هویت کاربر باید از سد مکانیزم احراز هویت عبور کنند.

تکنیک به کار رفته در این ترفند به این شرح است که ابتدا هکر پیام کوتاهی را برای کاربر ارسال کرده و وانمود میکند که این پیام از سوی گوگل ارسال شده است. این شگرد محدودیتی نداشته و در ارتباط با دیگر سرویسدهندگان خدمات ایمیلی یا شبکههای اجتماعی نیز میتواند مورد استفاده قرار گیرد. پیام به کاربر اعلام میدارد که گوگل این پیام را ارسال کرده و فعالیتهای مشکوکی در ارتباط با حساب کاربری را شناسایی کرده است. اکنون گوگل از کاربر انتظار دارد تا کد احراز هویت دو عاملی خود را برای آنکه حساب کاربری او قفل نشود برای این شرکت ارسال کند. کاربر با دیدن این پیام مضطرب شده و برای پیشگیری از بروز این چنین اتفاقی اقدام به ارسال کد میکند. در این مرحله هکر هر آن چیزی که برای هک حساب کاربری به آن نیاز داشته است را در اختیار دارد. هکرها از مشخصات احراز هویت کاربر و همچنین کدی که در این مرحله به دست آوردهاند به راحتی برای دسترسی به حساب کاربر استفاده میکنند.

امروز ما یک درس را آموختیم. هرگز کد احراز هویت دو عاملی خود را برای هیچکس ارسال نکنید. حتا اگر پیامها به ظاهر از سوی یک سرویس قانونی ارسال شده باشند.

این کامپیوتر هر ویندوزی را در کمتر از ۶ ساعت هک میکند!

آیا گذرواژه شما ایمن است؟ آیا به طول گذرواژه خود اطمینان دارید؟ کافی است یک دقیقه زمان گذاشته و این مقاله را مطالعه کنید، بعد به این دو سؤال پاسخ دهید. به تازگی یک کارشناس خبره امنیتی موفق شده است با استفاده از راهکار رایانش خوشهای گذرواژههای متعلق به سیستمعامل ویندوز را در کمتر از ۶ ساعت هک کند.

رایانش خوشهای شامل مجموعهای از سیستمهای متصل به یکدیگر بوده که با یکدیگر کار میکنند. چینش این کامپیوترها به گونهای است که در عمل همه آنها به صورت یک کامپیوتر واحد شناخته میشوند. بر عکس رایانش مشبک (grid computers) در کلاسترهای کامپیوتری هر گره به گونهای تنظیم میشود که توانایی انجام وظایف یکسانی را دارد که توسط نرمافزار ویژهای کنترل و زمانبندی میشوند.

هفته گذشته در کنفرانس Passwords^12 از کلاستر جدیدی در اسلو نروژ رونمایی شد. جرمی گاسنی که پیشتر سابقه طراحی چنین سیستمهایی را دارد و در گذشته با استفاده از چهار کارت گرافیک رادئون مدل HD6990 موفق شده بود کلاستری را طراحی کند که توانایی پیشبینی ۸۸ میلیارد پیشبینی در هر ثانیه را بر پایه هش NTLM داشت، از کلاستر جدید خود رونمایی کرد.

جرمی گاسنی در زمان طراحی کلاستر جدید سه سؤال اصلی را برای خود و اعضاء تیمی که روی این پروژه کار میکردند مطرح کرد:

مشکل: توانایی کرک کردن گذرواژهها با توان زیاد

راهکار: به کارگیری تعداد زیادی GPU

سؤال فنی: چه تعداد هسته پردازشی گرافیکی برای این منظور لازم است؟

خروجی این سؤالات در نهایت باعث ساخت یک کلاستر کامپیوتر قدرتمند شده است. این کلاستر کامپیوتر قدرتمند این توانایی را دارد تا در هر ثانیه ۳۵۰ میلیارد پیشبینی را ارائه کرده و به بهترین شکل ممکن از نرمافزار مجازی سازی که از ۲۵ هسته گرافیکی (GPU) مبتنی بر کارتهای رادئون ایامدی استفاده میکند، بهره ببرد. این ۶۴ بیتی مبتنی بر کلاستر GPU روی پلتفرم OpenCL که از پلتفرمهای منبع باز در زمینه برنامهنویسی گرافیکی به شمار میرود و به کارتهای گرافیکی اجازه میدهد روی یک کامپیوتر با یکدیگر کار کنند استفاده میکند.

سایت آرس تکنیکا در اینباره نوشته است که این کلاستر به راحتی توانایی پیشبینی ۳۵۰ میلیارد پیشبینی را در هر ثانیه دارد. سرعت بالای این کلاستر به آن اجازه داده است تا در هر سیکل کاری بتواند از سد دفاعی الگوریتم رمزنگاری NTLM که مایکروسافت در سیستمعاملهای ویندوز از آن استفاده میکند گذر کند. البته این کلاستر از بسته رایگان کرک گذرواژهها موسوم به ocl-Hashcat Plus استفاده میکند. بسته فوق به گونهای طراحی شده است که از کارتهای گرافیک به بهترین شیوه ممکن استفاده میکند. گاسنی با استفاده از این ماشین موفق شده است نزدیک به ۹۰ درصد گذرواژههای ۶٫۵ میلیون کاربر سایت لینکدین را بشکند. در کنار سختافزار قدرتمندی که برای این منظور استفاده شده است، کلاستر جدید از ۵۰۰ میلیون گذرواژه قدرتمند و طیف گستردهای از دستورالعملهای پیشرفته برنامهنویسی برای این منظور استفاده میکند. البته کلاستر جدید چهار برابر سریعتر از نمونه قبلی خود عمل میکند. به دلیل اینکه این ماشین توانایی پیشبینی ۶۴ میلیارد گذرواژه مبتنی بر الگوریتم SHA1 که توسط لینکدین مورد استفاده قرار میگیرد را دارد. این کلاستر همچنین این توانایی را دارد تا ۱۸۰ میلیارد ترکیب گذرواژه را زمانی که از الگوریتم رمزنگاری MD5 استفاده شده باشد پیشبینی کند که در مقایسه با نمونه قبلی خود چهار برابر سریعتر است. در یک دهه اخیر به کارگیری محاسبات مبتنی بر پردازندههای گرافیکی به ویژه برای شکستن آفلاین گذرواژهها رواج زیادی پیدا کرده است. اما تا به امروز محدودیتهایی در ارتباط با مادربردها، بایوس سیستمها و درایورهای سختافزاری و کارتهای گرافیکی وجود داشت.

معماری پایه و اصلی VCL همانند تصویر زیر است:

اما جرمی معماری خود را به جای الگوی استاندارد VCL پیشنهاد کرده است. این معماری را در تصویر زیر مشاهده میکنید:

در نهایت چرخه کاری VCL همانند تصویر زیر خواهد بود.

تصویر زیر نمای فیزیکی این کلاستر را نشان می دهد

اجزاء تشکیل دهنده این کلاستر عبارتند از:

Five 4U servers

۲۵ AMD Radeon GPUs

۱۰x HD 7970

۴x HD 5970 (dual GPU)

۳x HD 6990 (dual GPU)

۱x HD 5870

۴x SDR Infiniband interconnect

۷kW of electricity

همانگونه که مشاهده کردید، شکستن گذرواژهها بر خلاف آنچه بسیاری از کاربران تصور میکنند کار پیچیدهای نبوده و دیگر همانند گذشته نیست که یک هکر ماهها برای انجام چنین کاری وقت سپری کند.

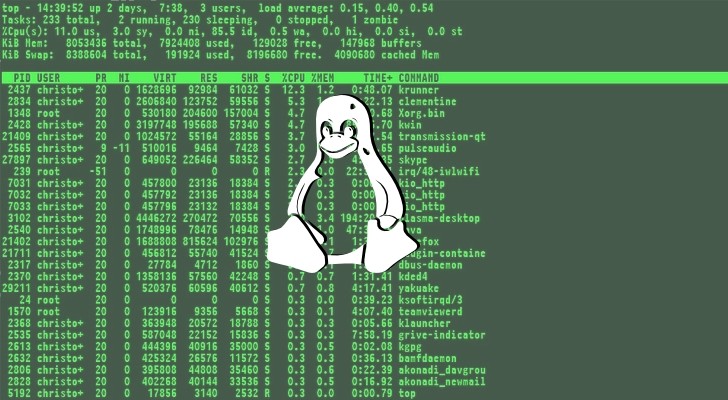

آیا اینترنت بدون لینوکس میمیرد؟

بنیاد لینوکس به تازگی ویدیو جالبی را منتشر کرده است که در آن زندگی را بدون جستجوی وب به تصویر کشیده است. این ویدیویی با این عبارت آغاز میشود: “تصور دنیای بدون لینوکس بسیار مشکل است” و در ادامه آماده میگوید، دنیای بدون لینوکس به معنای دنیای بدون اینترنت است. اما واقعیت این است که آرپانت در سپتامبر سال ۱۹۶۹ میلادی اینترنت را طراحی کرد. لینوس توروالدز در دسامبر ۱۹۶۹ میلادی تازه به دنیا آمد. کارتون ساخته شده در حقیقت در ارتباط با جستجو در وب بوده و ارتباطی به خود اینترنت ندارد.

وب از سال ۱۹۹۱ میلادی کار خود را آغاز کرد و برای اولین بار روی NeXTStations اجرا شد. این ایستگاههای کاری یونیکسی اولین بار توسط استیو جابز طراحی شدند. اپل در سال ۱۹۹۷ میلادی شرکت نکست (NeXT) را به ارزش ۴۲۹ میلیون دلار خریداری کرد. با این خرید استیو جابز که مالک شرکت نکست بود یکبار دیگر به اپل بازگشت. NexXTStationsها را میتوان جد بزرگ کامپیوترهای مک امروزی دانست. همچنین، تیم برنرز لی در سال ۱۹۸۹ پروپوزال خود را نوشت و در سال ۱۹۹۰ آنرا منتشر ساخت. پروپوزال او توسط مدیریش، مایک سندال پذیرفته شد و در نهایت برنرز لی موفق شد اولین وب سرور جهان را در مرکز تحقیقات CERN HTTPd تولید کند. لینوس توروالدز در سال ۱۹۹۱ میلادی اعلام کرد ما در حال کار روی سیستمعاملی هستیم که آنرا لینوکس نامگذاری کردهایم. با این توصیف کوتاه تاریخی این سؤال به ذهن ما خطور کرده است که چگونه بنیاد لینوکس تصور میکند، اینترنت بدون وجود لینوکس خاموش خواهد شد؟

در حالی که بسیاری از زیر ساختهای شبکه اینترنت از سیستمعامل مسیریاب سیسکو (Cisco iOS) استفاده میکنند، اما تعداد دیگری از آنها از لینوکس استفاده میکنند، Cumulus Linux، Big Switch’s Light و VyOS منبع بازی که از Vyatta منشعب شده است، همگی لینوکسی هستند. اما تمرکز اصلی کارتون منتشر شده از سوی بنیاد لینوکس روی جستجوی وب قرار دارد و همه میدانیم گوگل از لینوکس استفاده میکند و محصول آندروید و سیستمعامل کروم گوگل لینوکسی هستند. اما، موتورهای جستجوی دیگر چگونه کار میکنند؟ خوب بینگ دومین موتور جستجوی پر بازدید جهان وب شناخته میشود. این موتور جستجو از ویندوز سرور ۲۰۱۲ استفاده میکند. یاهو سومین موتور برتر جستجو از FreeBSD استفاده میکند، اما یاهو در حال مهاجرت به لینوکس است. YLinux سیستمعامل ویژه طراحی شده یاهو بر پایه لینوکس کار میکند. موتورهای جستجوی انگلیسی زبان دیگری همچون Ask و AOL هر دو از لینوکس استفاده میکنند. البته این روزها مردم به جای آنکه صفحات وب را با استفاده از موتورهای جستجو پیدا کنند آنها را با استفاده از شبکههای اجتماعی کشف میکنند. در پایان سال ۲۰۱۴ میلادی Shareaholic گزارش داد که ۸ شبکه اجتماعی برتر نزدیک به ۳۱٫۲۴ درصد ترافیک سایتها را به خود اختصاص داده بودند. شماره یک این فهرست همانگونه که همه میدانیم فیسبوک است. یک شبکه اجتماعی لینوکس محور. در ادامه این فهرست نامهایی همچون Pinterest، توییتر، StumbleUpon، Reddit، Goolge+، LinkedIn و یوتیوب قرار دارند. همانگونه که باز هم ممکن است حدس زده باشید به غیر از دو مورد اول همگی از لینوکس استفاده میکنند. بهطور خلاصه اینترنتی که ما امروزه از آن استفاده می کنیم در مجموع بدون لینوکس وجود نخواهد داشت. اما سؤال این است که چرا لینوکس نسبت به دیگر سیستمعاملها این موفقیت را به دست آورده است؟ به دلیل اینکه لینوکس توانسته است چند فاکتور کلیدی را با یکدیگر ترکیب کند. فاکتورهایی همچون ثبات، استاندارد بودن، پایداری بالا و امنیت و هزینه کم از جمله خصایصی هستند که نه تنها شرکتهای تجاری بزرگ بلکه کاربران عادی نیز به آن توجه میکنند. لینوکس را باید سیستمعامل کاملی دانست که اینترنت را از سوی مهندسان در اختیار همه کاربران قرار میدهد.

۱۲ کاری که باید برای بهبود امنیت روتر بیسیم خانگی انجام دهید

۱- این مرحله ممکن است برای خیلیها ابتدایی و بی اهمیت به نظر برسد، اما اکثر روترها برای ورود به بخش تنظیمات خود از نامهای کاربری پیش فرض یکسان مثل admin و برای کلمه عبور خود از کلمات ساده پیش فرضی مثل password استفاده میکنند. اولین کاری که شما باید بعد از راه اندازی روتر انجام دهید تغییر نام کاربری و استفاده از یک کلمه عبور پیچیده است. لطفا توجه داشته باشید که این کار متفاوت از تغییر نام و پسورد وایفای شما است.

۲- بعد از اینکه اطلاعات لاگین به تنظیمات روتر را تغییر دادید، حالا نوبت انتخاب یک نام و کلمه عبور مناسب برای اتصال به روتر است. توصیه میشود این اطلاعات را نیز از حالت پیش فرض خارج و آن را به چیزی که بیانگر اطلاعات شخصی نباشد تغییر دهید. در حالت ایدهال بهتر است نام سازنده روتر (مثل Netgear یا Linksys) یا اطلاعات شخصی را به عنوان نام وایفای انتخاب نکنید. برای افزایش این سطح از امنیت پیشنهاد میشود روش کدگذاری تبادل اطلاعات را به جای WPA یا WEP به WPA2 تغییر دهید. در این مرحله انتخاب یک گذر واژه (passphrase) طولانی از اهمیت زیادی برخوردار است و پیشنهاد میشود تعداد کاراکترهای انتخابی بیشتر از ۲۰ حرف باشد.

۳- در ادامه افزایش سطح امنیت مطرح شده در مرحله قبل، شما میتوانید به طور کامل از انتشار SSID جلوگیری کنید، بنابراین تنها کاربرانی که از نام شبکه شما مطلع هستند میتوانند به آن متصل شوند.

۴- اگر قصد دارید برای کاربران مهمان خود نیز اجازه دسترسی به شبکه را صادر کنید، یک شبکه Guest کاملا مستقل و جداگانه ایجاد کنید. هرگز توصیه نمیشود که اطلاعات اتصال اصلی خود را در اختیار همه بگذارید.

۵- متاسفانه تنبلی همیشه باعث به خطر افتادن سطح امنیت ما میشود. اگر چه ممکن است استفاده از دکمه WPS و(Wi-fi Protected Setup) کار را تا اندازه زیادی راحت کند، اما بنا به دلایل امنیتی معمولا توصیه نمیشود که از این قابلیت استفاده کنید. این امکان ممکن است به یک حمله کننده اجازه دهد با آزمایش PIN های مختلف که به حمله brute-forced معروف است سعی کند به شبکه شما متصل شود.

۶- همیشه اطمینان حاصل کنید که فایروال روتر شما بهروز باشد. توصیه میشود که هر چند مدت یک بار به تنظیمات روتر وارد شده و بهروزرسانیهای لازم را انجام دهید. این وظیفهای است که خیلی از اوقات نادیده گرفته میشود و نباید این گونه باشد.

۷- قابلیت دسترسی مدیریتی از دور یا Remote Administrative Access را در روتر خود غیرفعال کنید و دسترسی در سطح مدیریت از طریق وایفای را نیز غیرفعال کنید. با این کار کاربر Admin تنها میتواند از طریق کابل اترنت به روتر متصل شود.

۸- مرحله بعدی که معمولا برای افزایش سطح امنیت توصیه میشود تغییر رنج IP پیش فرض روتر است. تقریبا تمام روترها از IP مشابه ۱۹۲٫۱۶۸٫۱٫۱ استفاده میکنند و تغییر آن میتواند از حملات CSRF و(CrOSs-Site Request Forgery) جلوگیری کند.

۹- به وسیله آدرس MAC از دسترسی به روتر جلوگیری کنید. شما میتوانید مشخص کنید که دقیقا کدام دستگاهها اجازه دسترسی به شبکه را دارند. برای انجام این کار باید وارد بخش وایفای تنظیمات روتر خود شده و آدرس MAC دستگاههای مورد نظر خود را وارد کنید.

۱۰- اگر دستگاههایی که از آنها استفاده میکنید با این فناوری سازگار است، معمولا پیشنهاد میشود باند استاندارد ۲٫۴ گیگاهرتز را به باند ۵ گیگاهرتز تغییر دهید. این کار برد سیگنال را کاهش داده و امکان دسترسی حملات از راه دور را به روتر شما محدود میکند.

۱۱- در صورت امکان قابلیتهای Telnet, PING, UPNP, SSH و HNAP را غیرفعال کنید. شما میتوانید تمام آنها را یک جا غیرفعال کنید، اما معمولا توصیه میشود آنها را در وضعیتی به نام Stealth قرار دهید. این کار باعث میشود تا از پاسخگویی روتر شما به ارتباطات خارجی جلوگیری شود.

۱۲- بعد از اینکه این مراحل را انجام دادید، مطمئن شوید که از تنظیمات روتر لاگ اوت کرده باشید. انجام این کار تنها مختص به روتر نیست. شما باید بعد از اتمام کار با وبسایتها، برنامهها یا کنسولها از آنها نیز لاگ اوت کنید.

در نهایت توصیه میشود که تمام مراحل گفته شده در بالا را انجام دهید، اما اگر قادر به انجام همه آنها نیستید تا هر کجا که ممکن است این موارد را رعایت کنید. از قدیم گفتهاند «کار از محکم کاری عیب نمیکند.»

BitDefender باج افزار Linux Encoder را کشف و خنثی کرد

تروجان باجافزار رمزنگاری فایلها تقریبا مختص سیستمعامل ویندوز است، اما این قانون تا قبل از پیدایش بدافزاری بود که برای اولین بار سیستمعامل لینوکس را مورد حمله قرار داد. Linux.Encoder.1 اولین باجافزار منتشر شده برای لینوکس است که رفتار آن به شدت شبیه به CryptoWall ،TorLocker و دیگر خانواده باجافزارهایی که در سیستمعامل ویندوز فعالیت میکنند. اما این باجافزار قبل از آن که موفق شود قیام خود را آغاز کند؛ سرنگون شد.

۹ نوامبر باجافزار Linux.Encoder1 اعلام موجودیت کرد

به نظر میرسد، اشتهای نویسندگان باجافزار Linux.Encoder فراتر از دیگر هکرها بوده است، آنها بعد از آنکه کامپیوترهای کاربران عادی و کسب و کارها را هدف حمله خود قرار دادند، تصمیم گرفتند به سراغ وبسرورها بروند. شرکت روسی سازنده ابزار دکتر وب (Doctor Web) دیروز خبر از شناسایی یک برنامه مخرب مبتنی بر سیستمعامل لینوکس داد. آنها این بدافزار را Linux.Encoder1 اعلام کردند. زمانی که این باجافزار روی سیستمی با مجوزهای مدیریتی اجرا میشود، جستجوی کاملی روی سیستمفایلی انجام داده و فایلهای قرار گرفته در پوشه کاربری، پوشه سرور MySQL، پوشه گزارشها و پوشههای وب متعلق به سرورهای آپاچی و Nginx را رمزنگاری میکند.

این بدافزار چگونه کار میکند؟

هکرها بعد از آنکه رخنهای در سیستم مدیریت محتوای Magento کشف کنند، باجافزار Linux.Encode.1 را روی سیستم کاربر اجرا میکنند. زمانیکه این باجافزار اجرا میشود، تروجان به سراغ پوشههای /home، /root و /var/lib/mysql رفته و محتوای درون این پوشهها را رمزنگاری میکند. شبیه به باجافزارهای ویندوزی Linux.Encoder.1 محتوای این فایلها را با استفاده از الگوریتم رمزنگاری کلید متقارن AES رمزنگاری میکند. به دلیل اینکه الگوریتم AES از سرعت خوبی برخوردار بوده و با حداقل منابع به خوبی کار میکند، هکرها از این الگوریتم استفاده کردهاند. این کلید متقارن در ادامه با استفاده از الگوریتم رمزنگاری نامتقارن RSA رمزنگاری شده و به فایل رمزنگاری شده اضافه میشود. زمانیکه فایلها رمزنگاری شدند، تروجان سعی میکند محتوای root (/) را رمزنگاری کرده و تنها به فایلهای حیاتی سیستم اجازه دهد بهطور عادی به فعالیت ادامه دهند، در نتیجه سیستمعامل به راحتی راهاندازی میشود. در این مرحله فرضیه هکرها بر این استدلال قرار دارد که همه چیز به خوبی پیش رفته و در ادامه فرآیند دسترسی به کلید خصوصی RSA برای رمزگشایی کلید نامتقارن AES بعد از آن که کاربران باج مربوطه را پرداخت کنند در اختیار آنها قرار داده شود، اما این پایان داستان نیست!

مدیران وب سرورهای لینوکسی که به تازگی با باجافزار Linux.Encoder1 آلوده شدهاند، بسیار خوش شانس بودهاند. به دلیل این که یک ابزار رایگان برای رمزگشایی فایلها در اختیارشان قرار دارد. این ابزار توسط محققان شرکت امنیتی بیت دیفندر، ساخته شده است. شرکتی که موفق شد رخنه بزرگی در الگوریتم رمزنگاری باجافزار Linux.Encoder1 شناسایی کند. این باجافزار فایلها را با استفاده از الگوریتم استاندارد رمزنگاری پیشرفته AES غیر قابل خواندن کرده و از کلید یکسانی برای هر دو فرآیند رمزنگاری و رمزگشایی استفاده میکند. کلید AES همچنین از RSA که یک الگوریتم رمزنگاری نامتقارن است، برای رمزنگاری استفاده میکند. الگوریتم RSA از جفت کلید عمومی و خصوصی به جای یک کلید تکی استفاده میکند. در این الگوریتم از یک کلید عمومی برای رمزنگاری دادهها و از یک کلید خصوصی برای بازگشایی رمزها استفاده میشود. Linux.Encoder1 از جفت کلید عمومی و خصوصی که توسط سرورهای هکرها تولید میشود استفاده میکند. اما فقط کلید عمومی برای سیستمهای آلوده ارسال میشود. از این کلید عمومی برای رمزنگاری کلید AES استفاده میشود. اگر این باجافزار به درستی طراحی و پیادهسازی میشد، هیچ فردی نمیتوانست بدون در اختیار داشتن کلید خصوصی RSA فایلهای رمزنگاری شده را رمزگشایی کند. با این حال، محققان بیتدیفندر کشف کردند، زمانی که کلیدهای AES تولید میشوند، برنامه مخرب از منابع ضعیفی برای تولید دادههای تصادفی استفاده میکند. همچنین، با نگاه کردن به تاریخ و زمان فایلها به راحتی میتوانید زمان ساخت کلید AES روی هارددیسک را مشاهده کنید. ابزار ساخته شده توسط بیت دیفندر در اصل یک اسکریپت است که توانایی شناسایی و مقداردهی اولیه وکتورها و کلیدهای رمزنگاری AES را با تحلیل فایلهای رمزنگاری شده با باجافزار دارد. در ادامه این اسکریپت میتواند فایلهای رمزنگاری شده را ویرایش کرده و مجوزهای سیستمی را اصلاح کند. اگر سیستم شما به این باجافزار آلوده شده و توانایی راهاندازی سیستم خود را دارید، کافی است اسکرپیت ارائه شده از سوی بیت دیفندر را دانلود کرده و آنرا در ریشه کاربری اجرا کنید. این ابزار ضمن آنکه توانایی رمزگشایی فایلها را دارد، مجوزهای مدیریتی سیستم را نیز ترمیم میکند. محققان بیت دیفندر در وبلاگ خود جزییات مربوط به نحوه استفاده از این اسکریپت را تشریح کردهاند.

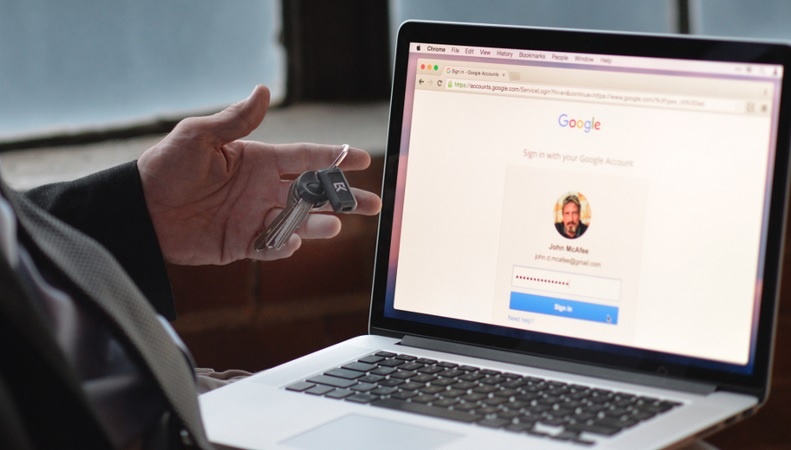

پایان عصر گذرواژه ها با ابداع مک آفی

EveryKey در اصل یک دانگل بلوتوث است. دانگلی که حمل آن برای کاربران به سادگی امکانپذیر است. دانگل فوق به کاربر این توانایی را میدهد تا با استفاده از آن به دستگاههایی که از طریق گذرواژهها محافظت میشوند دسترسی داشته باشد. در نتیجه اسمارتفونها، لپتاپها، کامپیوترهای شخصی و ابزارهای دیگر از جمله مشتریان این فناوری جدید به شمار میروند. جالب آنکه این فناوری به کاربر اجازه میدهد تا به سایتهای مورد نظر خود لاگین کرده و حتی با استفاده از آن درب جلوی خانه یا ماشین خود را باز کند. زمانی که EveryKey را در دست خود نگه میدارید و به دستگاهی نزدیک میشوید، EveryKey بهطور خودکار قفل سختافزاری را باز میکند. زمانی که از دستگاه مورد نظر دور میشوید و دستگاه از شعاع کاری everyKey دور میشود، سختافزار بهطور خودکار قفل میشود.

این ایده به لحاظ امنیتی قطعا جالب توجه به نظر میرسد، اما این ویژگی با تمامی قابلیتها و امتیازاتی که دارد چه مخاطرات امنیتی را در دل خود نهفته است؟ شاید اصلیترین مشکلی که در این ارتباط وجود دارد به فقدان آن باز میگردد. اگر EveryKey گم شود چه اتفاقی رخ خواهد داد؟ بهتر است نگران نباشید به دلیل اینکه مکآفی برای این مشکل راه حلی ابداع کرده است. اگر everyKey را گم کردید این توانایی را دارید تا از راه دور آنرا غیر فعال کنید. ( برای این منظور میتوانید به مکآفی اطلاع داده یا خود به صورت آنلاین EveryKey را غیر فعال کنید.) علاوه بر این، گذرواژهها بهطور فیزیکی روی خود EveryKey ذخیرهسازی نمیشوند، بلکه به شکلی رمزنگاری شده روی دستگاه مربوطه قرار میگیرند. زمانی که everyKey دادهها را برای شناسایی خودش و باز کردن دستگاه انتقال میدهد، از الگوریتم رمزنگاری ۱۲۸ بیتی AES و همچنین از یک سیستم پیشگیری از استراق سمع که توسط هکرها برای شناسایی یک پیام و بازپخش مجدد آن برای کرک کردن یک قطعه سختافزاری استفاده میکنند بهره میبرد. هر زمان EveryKey یک پیام رمزنگاری شده مبتنی بر BlueThooth 4.0 را ارسال میکند، این پیام متفاوت از پیام قبلی خواهد بود. همین موضوع مانع از آن میشود که هکرها توانایی شنود یک پیام و باز ارسال مجدد آنرا داشته باشند. به دلیل اینکه هر پیام به صورت رمزنگاری شده ارسال میشود، در نتیجه هیچ راهی برای استخراج پیام قبلی وجود نخواهد داشت. نکته دیگری که امنیت این گجت را افزایش میدهد به شبه تصادفی بودن و غیرقطعی بودن ارسال پیام باز میگردد. گجت طراحی شده توسط مکآفی از ماه مارس به قیمت ۱۲۸ دلار در اختیار مصرف کنندگان قرار خواهد گرفت.

۱۰ نکتهای که باید در هنگام خرید یک روتر بیسیم توجه کنید!

فرقی نمیکند که شما قصد راه اندازی یک شبکه خانگی جدید را داشته باشید یا بخواهید شبکه فعلی خود را ارتقا دهید، اصلیترین قطعه برای راه اندازی یک شبکه روتر بیسیم است. در ساختار یک شبکه خانگی این روتر است که میتواند یک شبکه روان و بدون عیب و نقص را برای شما فراهم کند و باعث به وجود آمدن مشکلات زیادی شود. بنابراین انتخاب درست این قطعه حیاتی در یک شبکه وایفای موضوع مهمی است. ما در ادامه نکات مهمی را که شما باید قبل از خرید به آن توجه داشته باشید را یادآوری میکنیم.

آیا حتما باید از روتر ارائه شده توسط خدمات دهنده اینترنت خود استفاده کنید؟

وقتی شما در یک شرکت تامین کننده خدمات اینترنت (ISP) ثبت نام میکنید، معمولا به شما توصیه میشود از تجهیزات ارائه شده توسط همین شرکت استفاده کنید. در اغلب موارد، دستگاهی که آنها به شما ارائه میکنند یک مودم / روتر ترکیبی است که نیازهای اولیه شما را پاسخ میدهد. اما اگر قصد داشته باشید پیکربندی شبکه خود را به گونهای تنظیم کنید که برای یک سال کامل بتوانید از آن استفاده کنید، معمولا به صرفهتر است که از همان ابتدا تجهیزات مناسب حال خود را خریداری کنید. در بیشتر موارد قیمت مودمهایی که تامین کننده اینترنت به شما پیشنهاد میدهد بیشتر از قیمت روز بازار است و از طرفی به نوعی تحمیلی محسوب میشود. این را هم نباید فراموش کنید که شما یا به یک دستگاه ترکیبی نیاز خواهید داشت یا باید دو دستگاه مودم و روتر را به صورت جداگانه تهیه کنید.

حتی اگر به شما یک مودم رایگان هم داده شود، شما برای رسیدن به سرعت و عملکرد بهتر همچنان نیاز به خرید دستگاه جدید پیدا خواهید کرد. خرید تجهیزات توسط خود شما هم همیشه به معنای رسیدن به عملکرد بهتر نیست، اما انتخاب شخصی این حسن را دارد که هم کمی ارزانتر تمام میشود و هم این آزادی عمل را در اختیارتان قرار میدهد تا گزینههای بیشتری را بررسی کنید و نتیجه بهتری به دست آورید.

تغییرات استاندارد بیسیم

استانداردهای تعریف شده برای فناوری بیسیم طی یک دهه گذشته تغییراتی پیدا کرده است. برای نمونه، اکثر لپتاپهای جدید، تلفنهای هوشمند و تبلتها از استاندارد جدیدتر ۸۰۲٫۱۱ac پشتیبانی میکنند. این به این معنا است که آنها قادر هستند دادههای خود را با سرعت بیشتری روی شبکه وایفای تبادل کنند. این را هم نباید فراموش کنید که داشتن جدیدترین تجهیزات با پشتیبانی از استاندارد بیسیم AC باعث افزایش سرعت اینترنت شما نخواهد شد. سرعت اینترنت شما محدود به میزانی است که خدمات دهنده اینترنت شما ارائه میکند. از طرفی اگر شما در خانه دستگاهی ندارید که از استاندارد بیسیم AC پشتیبانی کند، باز هم داشتن یک روتر جدید نمیتواند حداکثر توان خود را به دستگاه شما ارائه کند و برای دستیابی به حداکثر سرعت یک روتر جدید باید موبایل یا لپتاپ قدیمی خود را نیز تعویض کنید تا بتوانند از استاندارد ۸۰۲٫۱۱ac پشتیبانی کنند.

طول عمر یک روتر

به یاد داشته باشید که سختافزار یک شبکه برای همیشه دوام نخواهند داشت. نه تنها استانداردها هراز گاهی تغییر میکنند، بلکه سختافزارها هم طی کار روزانه خود فشار زیادی را تحمل میکنند. اتصال وایفای شما باید به کامپیوتر، کنسول بازی، تلفن هوشمند، تبلت و دستگاههای استریمینگ شما خدماترسانی کند، و هر چه به تعداد این دستگاهها اضافه میشود (مثل چراغهای هوشمند و دستگاه تهویه مطبوع) به میزان کار و فشار روتر نیز افزوده میشود و به مرور زمان میتواند روی عملکرد یک روتر تاثیر منفی داشته باشد.

اگر روتر شما بیشتر از چند سال است که کار میکند و دلیل مشخص دیگری هم برای اختلالات موجود در شبکه خود پیدا نکردهاید، احتمالا وقت آن رسیده تا به فکر تعویض این روتر باشید. (یا شاید هم ممکن است روتر شما نیاز به تمیز کردن داشته باشد.)

قیمت

محدوده قیمت روترها از ۱۵ دلار(حدود ۵۰ هزار تومان) شروع شده و تا ۴۰۰ دلار( ۲ میلیون تومان) هم ادامه پیدا میکند. مسلما سطح نیاز و بودجه شما است که مشخص خواهد کرد کدام یک از انواع مدلهای موجود در بازار را انتخاب کنید.

بنا به دو دلیل نمیتوان به یک مصرف کننده سطح متوسط توصیه کرد که از پیشرفتهترین و جدیدترین روتر موجود استفاده کند: اول، سرعت پیشرفت فناوری بسیار سریع است، بنابراین بالاترین رده از روترهای حال حاضر که به خوبی نیازهای شما را برطرف میکند، به مرور زمان هم به نصف قیمت کنونی کاهش پیدا خواهند کرد و هم کم کم منسوخ خواهند شد. دوم، سرعت پیشرفت سختافزار شبکه بیشتر از خدمات دهندگان اینترنت است، همین باعث میشود روترهای سطح متوسط هم بیشتر از حد نیاز یک کاربر سطح متوسط یا حتی بعضی از کاربران حرفهای کفایت کنند.

بنابراین مگر در شرایطی که واقعا به یک روتر پیشرفته با بالاترین سطح عملکرد ممکن نیاز دارید، یک روتر در محدوده قیمت بین ۱۰۰ تا ۲۰۰ دلار هم برای شما کفایت خواهد کرد. و در نهایت اگر تنها به دستگاهی نیاز دارید که بتواند امکان دسترسی بیسیم به شبکه خانگی شما را با سرعت پایین ۲۰ یا ۳۰ مگابیت در ثانیه فراهم کند، شما میتوانید هزینه خرید را از این هم پایینتر آورده و یک روتر ارزان قیمت تهیه کنید.

استفاده از فیبرنوری روز به روز متداولتر میشود، اما هنوز کاملا فراگیر نشده است. حتی سرعتهای گیگابیتی (۱۰۰۰ مگابیت در ثانیه) هم هنوز رواج چندانی ندارند. البته این به این معنا نیست که شما به روتری که میتواند به سرعت گیگابیتی برسد نیاز نخواهید داشت. این روزها اکثر مدلهای با قیمت متوسط با امکانات اترنت گیگابیتی عرضه میشوند، اما حتی روتری مثل TP-LINK Archer C7 هم میتواند از لحاظ نظری از طریق کانال ۵ گیگاهرتزی خود به سرعت ۱,۳۰۰ مگابیت در ثانیه برسد. به عبارت دیگر، در آیندهای نه چندان دور حتی قبل از ارتقا بعدی شبکه خود به آن نیاز پیدا خواهید کرد.

یک یا دو بانده؟

روترهای بیسیم در دو باند فرکانسی متفاوت کار میکنند (۲٫۴ گیگاهرتز و ۵ گیگاهرتز). باند ۲٫۴ گیگاهرتز توسط تعداد زیادی از دستگاههای اطراف خانه شما استفاده میشود و نسبت به تداخل و ازدحام حساستر است. اما باند جدیدتر ۵ گیگاهرتز از تراکم و ازدحام کمتری برخوردار است و ارتباط سریعتری را در اختیار شما قرار میدهد. یک روتر دو بانده هم فرکانس ۲٫۴ گیگاهرتز و هم ۵ گیگاهرتز را اغلب همزمان در اختیار شما قرار میدهد.

تصمیم گیری برای انتخاب یک روتر تک بانده یا دو بانده کار راحتی است. اگر شما در یک محله شلوغ از نظر شبکههای وایفای زندگی میکنید، بهتر است یک روتر دو بانده تهیه کنید، اما اگر به سرعت بیسیم بیشتر احتیاج ندارید و شبکه بیسیم همسایههای اطراف شما هم اختلالی در شبکه شما ایجاد نمیکند یک روتر تک بانده هم برای شما کافی است.

محدوده پوششدهی

محل قرارگیری روتر شما از اهمیت بالایی برخوردار است. بهتر است تا حد امکان روتر را در مرکز منطقه تحت پوشش شبکه وایفای و به دور از سایر تجهیزات و عوامل مختل کننده امواج قرار دهید و ترجیح بر این است که روتر در یک قفسه با ارتفاع بالا قرار داشته باشد.

حتی با وجود رعایت کردن تمام این موارد؛ ممکن است همچنان بعضی از نقاط خانه شما در نقطه کور (مکانی که امواج بیسیم به آن دسترسی ندارند) قرار داشته باشد. استفاده از یک نرمافزار تشخیص قدرت سیگنال میتواند برای افزایش منطقه تحت پوشش امواج به شما کمک کند. خریدن یک روتر گران قیمتتر نیز ممکن است بتواند محدوده شما را گسترش دهد، اما این به این معنا نیست که با این کار بتوان تضمین کرد که سیگنال به نقاط دور دست زیرزمین خانه شما هم خواهد رسید.

در اغلب موارد، خرید یک (یا دو) روتر مقرونبهصرفه و استفاده از یکی دو آداپتور تقویتکننده امواج نتیجه بهتری را برای شما به همراه خواهد داشت. آداپتورهای تقویت کننده امواج از سیستم سیم کشی برق داخلی دیوار شما برای گسترش شبکه استفاده میکنند. استفاده از آنها مقرون به صرفهتر است و برای رساندن امواج وایفای به نقاط دور دست و کور خانه شما گزینه بسیار مناسبی هستند. البته باید محدودیت سرعت این آداپتورهای تقویت سیگنال را نیز در نظر داشته باشید چرا که سرعت همه آنها یکسان نیست.

وقتی صحبت از گسترش منطقه تحت پوشش امواج شبکه بیسیم میشود، تنها به این دلیل که ممکن است زمان آن فرا رسیده باشد که باید روتر قدیمی خود را ارتقا دهید به این معنا نیست که دیگر باید روتر قدیمی را دور بیاندازید. اگر هنوز دستگاه قدیمی شما کار میکند، میتوانید از آن به عنوان یک پل بیسیم (برای گسترش شبکه به اندازه تقریبی نیمی از توان اصلی) و یا یک اکسس پوینت که وظیفهای مشابه با آداپتورهای تقویت سیگنال را انجام میدهد استفاده کنید.

پورتهای USB

قبل از فراگیر شدن چاپگرهایی که از سیستم بیسیم داخلی استفاده میکنند، وجود یک پورت USB روی یک روتر برای شبکه کردن پرینتر از اهمیت زیادی برخوردار بود. در حال حاضر روترهای داری پورت USB بیشتر برای ابزار ذخیره سازی تحت شبکه ارزان قیمت مورد استفاده قرار میگیرند. شما میتوانید یک هارد دیسک یا فلش را به پشت روتر خود متصل کرده و اطلاعات موجود در آن را با سایر دستگاههای متصل به شبکه به اشتراک بگذارید. شما همچنین میتوانید از آن برای ساخت یک مرکز رسانه شبکه برای استریم فیلم، موزیک یا برنامههای تلوزیونی استفاده کنید.

اگر به شبکه کردن چاپگری که قابلیت بیسیم ندارد و یا به اشتراک گذاری فضای ذخیره سازی تحت شبکه نیاز ندارید، پشتیبانی از USB روی یک روتر چیزی نیست که شما نگران آن باشید.

روترهای هوشمند

روترها نه تنها قویتر و سریعتر میشوند، بلکه این روزها هوشمندتر هم میشوند. روترهای OnHub گوگل یا روترهای Smart Wi-Fi لینکسیس، تنظیمات و کنترل شبکه خانگی شما را بسیار راحتتر انجام میدهند. این دستگاهها به شما اجازه میدهند از طریق یک اپلیکیشن تلفن هوشمند نحوه اولویت بندی اختصاص پهنای باند را برای مصارف مختلف مثل استریم فیلم و بازیهای ویدیویی تنظیم کنید و بهروزرسانیها نیز به طور خودکار انجام میشود.

روترهای OnHub با پشتیبانی بهینه شده از خانههای هوشمند با ترکیب IFTTT عرضه میشوند. این به این معنا است که به عنوان مثال، شما میتوانید دستورالعملی را ایجاد کنید که با اتصال تلفنتان به شبکه مجهز به روتر OnHub یک قفل هوشمند August به طور خودکار باز شود. انجام چنین امکاناتی روی یک روتر هوشمند بیشمار است.

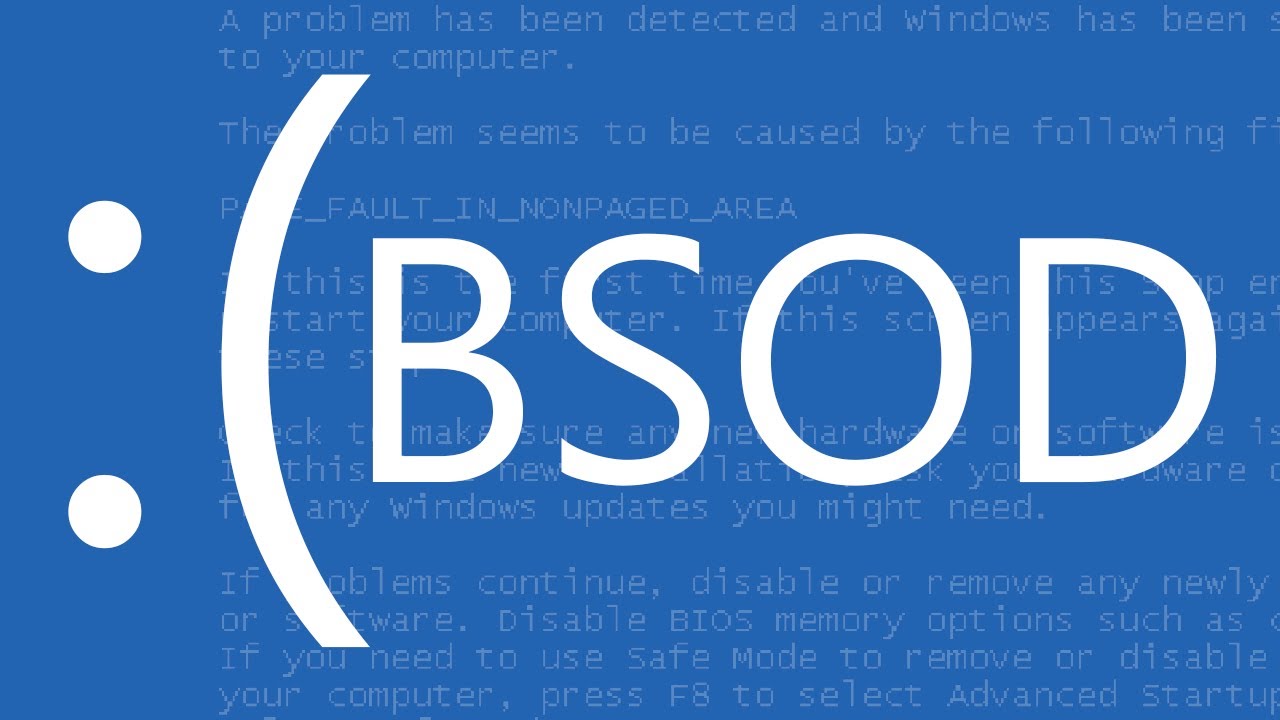

بدافزار صفحه آبی مرگ، قربانیان خود را فریب میدهد!

این بدافزارها در دل تبلیغات (ویدویی) قرار دارند و با نشان دادن اطلاعات متقاعد کننده، سعی میکنند تا کاربران را گمراه سازند. روزانه موتورهای جستوجوی آنلاین، توسط میلیونها نفر استفاده میشوند. ارائهدهندگان موتور جستوجو مانند گوگل، مایکروسافت و یاهو، برای آنکه موتورهای جستوجویشان توانایی دریافت و پردازش حجم بسیار بالایی از درخواستها را داشته باشند، بستری را برای تبلیغات فراهم کردند و بستههایی را در اختیار کسب و کارها قرار میدهند. این لینکهای تبلیغاتی، در بالای صفحه جستوجوی نتایج، به کاربران نشان داده میشود و به این شکل نه تنها کسب و کارها به معرفی محصولات خود میپردازند؛ بلکه کاربران با کلیک کردن روی این لینکها، پولهایی را به سمت ارائه دهندگان موتورهای جستوجو روانه میکنند؛ با این حال، این شیوه کسب و کار زمانی کارآمد و مفید خواهد بود که مجرمان سایبری به آن علاقهمند نشده باشند. تبلیغات قرار گرفته در موتورهای جستوجو، بهترین مکانی است که مجرمان میتوانند از طریق آن، درآمد کسب کنند.

یکی از رایجترین تکنیکهای مورد استفاده در این روش، استفاده از دامینهای مخربی است که کدهای مخرب روی کامپیوترهای قربانیان را پیلود میکنند؛ بهطوری که سیستم قربانی تبدیل به برده هکرها میشود و به راحتی دادههای شخصی روی کامپیوترهای شخصی، به سرقت میرود. در کنار این روش بعضی از هکرها، اقدام به راهاندازی دامینهای جعلی میکنند و سعی میکنند سایتهای مخرب را مشروع و قانونی نشان بدهند و کاربران را به شیوهای فریب دهند تا اطلاعات مربوط به حساب کاربری خود را درون این سایتها وارد کنند. متأسفانه بیشتر اسکیماهای تبلیغاتی آنلاین، از طریق پلتفرمهای بخش سومی اجرا میشوند و اغلب بازیگران تهدید، سعی میکنند با استفاده از سهلانگاری مسئولین شبکههای تبلیغاتی، لینکهای مخرب خود را از طریق دامینهای معتبر و قانونی که کاربران به آنها اعتماد دارند، وارد این شبکهها کنند. شرکت امنیتی MalwareByte’s به تازگی یک کمپین جدید را در این زمینه شناسایی کرده است. بنا به اظهار وبلاگ این شرکت، تیم محققان این شرکت، موفق به شناسایی یک کمپین مخرب جدید تبلیغاتی شدهاند. کمپینی که برای فریب دادن کاربران، از صفحه آبی مرگ ویندوز BSOD (سرنام Blue Screen of Death) استفاده میکنند.

گروهی که از BSOD استفاده میکنند، کاربران خود را با استفاده از یک مهندسی اجتماعی قدرتمند، فریب میدهند. این شرکت امنیتی کشف کرده است که هکرها، با استفاده از ترفندهای خاصی موفق شدهاند از فضای تبلیغاتی Google’s AdWords در این زمینه استفاده کنند؛ بهطور مثال، کلمه کلیدی YouTube، آگهیهای مربوط به این گروه را در بالای موتور جستوجوی گوگل نشان میدهد. این تبلیغ بهگونهای طراحی شده است که به کاربر اطمینان میدهد، با کلیک کردن روی آن به صفحه یوتیوب وارد میشود؛ در حالی که کلیک کردن روی این لینک، کاربر را به صفحه دیگری هدایت میکند و با نشان دادن صفحه آبی مرگ، کاربر را متقاعد میسازد که مشکلی وجود دارد؛ در حالی که بسیاری از کاربران ممکن است فریب این ترفند را نخورند؛ هکرها از یک تصویر، همراه با اطلاعات فنی، برای متقاعد ساختن کاربران استفاده میکنند. در این صفحه، به کاربران توصیه شده است، از طریق خطوط تلفن، یک تماس رایگان را برقرار کنند تا مشکل صفحه آبی مرگ برطرف شود.

در آن سوی این دعوت، اسکمرها (Scammers) در انتظار کاربران مینشینند و تظاهر میکنند که بخش پشتیبانی ویندوز هستند و به قربانیان پیشنهاد میکنند برای حل این مشکل، بستههای پشتیبانی که قیمت آنها از ۱۹۹ دلار تا ۵۹۹ دلار است را خریداری کنند؛ اما این تمام داستان نیست؛ Malwarebytes دریافته است در بعضی موارد، قربانیان هویت شخصی و اطلاعات مربوط به حساب کاربری خود را برای هکرها ارسال میکنند. در این کمپین مخرب، تاکنون دو دامنه شناسایی شده که آدرس IP این دامنهها در منطقه آریزونا ثبت شده است. در زمان نگارش این مقاله، این مشکل به سرعت از طرف گوگل برطرف شد؛ اما این مدل آگهی، تنها یکی از هزاران تلاشی است که هکرها هر روزه برای فریب دادن کاربران آنلاین، از آن استفاده میکنند.