بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...۱۰ نکته مهم در مورد مجازی سازی که هر مدیر شبکه ای باید بداند – قسمت دوم

در قسمت اول به ۵ نکته ابتدایی در مورد مجازی سازی اشاره شد. در این قسمت به ادامه این موارد میپردازیم.

۶: از ماشین های مجازی برای سیستمهای یکبار مصرف استفاده کنید

این مساله ممکن است برای برخی افراد کمی عجیب به نظر برسد، اما مواقعی هست که شما موقتاً نیاز به یک سیستم و یا سرویس دارید. در چنین مواقعی هیچ راهی بهتر از ارائه یک سرویس موقت با ماشینهای مجازی وجود ندارد. نیاز به یک سرور FTP موقت هست؟ ماشین مجازی کارساز است. نیاز به یک پرینت سرور یا وب سرور موقت هست؟ ماشین مجازی کفایت می کند. یک نکته خوب راجع به ماشینهای مجازی این است که منابع سخت افزاری آنها برای شما هزینه بر نیست، بنابراین ایجاد چنین ماشینی بسیار آسان است. شما حتی میتوانید ماشینهای مجازی خاصی را برای “وظایف یکبار مصرف” ایجاد کرده و آنها را تنها در صورت نیاز فعال کنید.

۷: هنگامی که کارآیی مهم است، از دیسکهای حجیم استفاده کنید

اکثر مدیران برای ماشینهای مجازی خود دیسکهایی با حجم پویا ایجاد میکنند. برای آن دسته از ماشینهای مجازی که نیاز به کارآیی بیشتری دارند، باید دیسک های حجیمی اختصاص دهید. به عبارت دیگر، یک اندازه واقعی برای دیسک در پیکربندی ماشین مجازی تنظیم کنید. بله، باید برنامه ریزیهای لازم را بکنید تا ماشین میزبان فضای کافی برای سرویس دهی به ماشینهای مجازی را داشته باشد. اما کارآیی حاصل از این کار قطعاً ارزش وقتی که صرف کردهاید را خواهد داشت.

۸: تمام ابزارهای توسعه ماشین مهمان (guest)و مجازی سازی را نصب کنید

این امر اجتناب ناپذیر است. اکثر ابزارهای ماشین مجازی (مانند VMware و VirtualBox) ابزارهای توسعه ماشین مهمان و دیگر ابزارهای مجازی سازی را ارائه میدهند که برای بهبود تجربه و عملکرد و همچنین ارتباط یکپارچه مهمان و میزبان ایجاد شدهاند. بسیاری از مدیران از نصب این ابزارها با فرض اینکه غیر ضروری هستند، غفلت میکنند. اما شما آنها را نصب کنید. ابزارهای یکپارچه سازی ماوس، درایورهای صفحه نمایش، یکسان سازی زمان مهمان- به- میزبان ، و ابزارهای دیگر میتوانند برای کمک به کارآمدتر ساختن یک ماشین مجازی نصب شوند. اگرچه ممکن است لازم نباشند، اما برای بهبود قابلیت استفاده نهایی مفیدند.

۹: سیستم میزبان خود را در تمام اوقات کاملاً به روز نگه دارید

اکثر افراد تصور میکنند تمام فشار روی سیستم عامل ماشین مهمان است. هر چند این امر برای ماشین مجازی درست است، میزبان نیز نقش مهمی در این فرآیند ایفا میکند. آخرین چیزی که شما نیاز دارید این است که ماشینهای مجازی خود را بر روی یک دستگاه آسیب پذیر ایجاد کنید. اگر این سرور میزبان ماشینهای مجازی متعددی نیست، مطمئناً تنها چیزی که در معرض خطر است دادههای ارزشمند سرور است. اما از آنجا که سرور میزبان تعدادی ماشین مجازی است (که برخی از آنها میتواند متعلق به مشتریان باشد)، تهدید از دست دادن دادهها به طور قابل توجهی افزایش مییابد. به همین دلیل، شما باید مطمئن شوید که ماشین میزبان به روز و همیشه ایمن است.

۱۰- از یک راه کار جامع برای مانیتورینگ زیر ساخت های مجازی سازی استفاده کنید

نظارت بی وقفه و جامع زیر ساخت های مجازی سازی از اهمیت بسیار بالایی برخوردار است، به خصوص در مواقعی که تعداد سرورهای مجازی شما زیاد باشد امکان کنترل سلامت و بررسی وضعیت هر یک از سیستم ها به صورت موردی و دستی امکان پذیر نیست، لذا شما نیاز به راه کاری تخصصی برای مانیتورینگ ۲۴ ساعته سرورهای مجازی دارید که در صورت بروز هر گونه اشکال شما را بلادرنگ از موضوع با خبر سازد، سیستم جامع مانیتورینگ شبکه و دیتا سنتر بینا همه آنچه شما برای این امر نیاز دارید در اختیارتان قرار خواهد داد

۱۰ نکته مهم در مورد مجازی سازی که هر مدیر شبکه ای باید بداند – قسمت اول

مجازی سازی میتواند موجب کاهش هزینهها، تسهیل امور مدیریتی، و توانمند ساختن یک سازمان در بهره وری هر چه بیشتر از سرمایههای فنی خود شود. نکاتی که در ادامه میخوانید به شما کمک میکند تا از این منافع بهره مند شوید.

مجازی سازی برای تمامی شرکتها در هر اندازهای که باشند به یک ضرورت تبدیل شده است. از شرکت های بسیار کوچک تا شرکت های بزرگ خدمات تولید, مجازی سازی کمک میکند تا از سختافزارهای خود بهره وری بیشتری کنند و این سخت افزارها برای شرکت های خود نسبت به سابق کار بیشتری انجام دهند. این فناوری برای بسیاری از شرکتها کاملاً جدید، اما برای بقیه کهنه و قدیمی شده است. صرف نظر از این که شما در چه موقعیتی هستید، مجازی سازی یک فناوری گسترده با اجزای متحرک فراوان است. داشتن دانش انجام کاری به بهترین وجه که متناسب با نیازهایتان باشد باید هدف اصلی شما و تیم IT شرکتتان باشد. با در نظر گرفتن این ایده، در ادامه به بررسی ۱۰ نکته راجع به مجازی سازی میپردازیم که نباید توسط مدیران شبکه نادیده گرفته شوند. البته منظور ما آن دسته از مدیران شبکه است که تازه این فناوری را مد نظر قرار دادهاند (یا قبلاً راجع به آن بررسی دقیقی کردهاند).

۱: سخت افزار را برای ظرفیت مجازی برنامه ریزی کنید

هنگامی که در مراحل اولیه برنامه ریزی محیط مجازی خود هستید، اشتباهاً سخت افزاری را خریداری نکنید که توان مدیریت باری که مجازی سازی روی آن قرار می دهد را ندارد. در این زمینه شما نیاز به تعمق بیش از حد معمول دارید. به یاد داشته باشید که سرور شما ممکن است میزبانی ماشینهای مجازی متعددی را بر عهده گیرد، بنابراین باید قدرت اولیه و همچنین فضای لازم برای رشد را داشته باشد. در نهایت شما به سرور میزبانی نیاز دارید که مختص ماشینهای مجازی باشد. ظرفیت را دو برابر اندازه گیری کنید، با اعمال هر ماشین مجازی یک ظرفیت کم کنید. تصور نکنید که یک ماشین مجازی فضای کمی را بر روی سرور اشغال میکند. و همچنین فرض را بر این نگذارید که سرور شما تنها میزبان یک ماشین مجازی است.

۲: طول عمر هر ماشین مجازی را پیگیری کنید

من از برخی مدیران شبکه شنیدهام که یک ماشین مجازی را رها کرده و با کمترین و حتی بدون نظارت گذاشتهاند که کار خود را بکند. شما باید تمامی ماشینهای مجازی خود را از ابتدا تابه انتها پیگیری کنید. همچنین همیشه باید راجع به این که ماشینهای مجازی تا چه اندازه گسترش یافته اند، وضعیت کنونی آنها چیست، چه مقدار ترافیک را به خود اختصاص دادهاند، و هر نوع اطلاعات دیگری که به دست میآورید، مطلع باشید. موضوع بسیار وسوسه انگیز این است که بگویند: ماشینهای مجازی را “تنظیم کن و فراموش کن”، اما این یک اشتباه فاحش است و میتواند شما را در دنیایی از مشکلات فرو ببرد. نرم افزار مانیتورینگ بینا میزان استفاده از پهنای باند توسط هر یک از ماشین های مجازی را به شما نمایش می دهد و شما به آسانی ماشین هایی که بیشترین ترافیک شبکه را دارند شناسایی و مدیریت خواهید کرد.

۳: هر چیزی را مجازی سازی نکنید

هر چیزی را نباید مجازی سازی کرد. منظور سرور FTP است که تنها ترافیک داخلی چندین کاربر را دریافت میکند؟ احتمالاً خیر. پرینت سرور؟ نه احتمالاً. شما نیاز به ایجاد یک برنامه مشخص و دلایل قاطع برای هر چیزی که مجازی سازی میشود، دارید. اولین چیزی که باید از خودتان بپرسید این است که “چرا لازم است سرور X را مجازی سازی کنیم؟ وقتی توانستید به این پرسش با اندکی اطمینان پاسخ دهید، همین استدلال را برای هر سروری که فکر میکنید از مجازی سازی سود میبرد، به کار ببرید.

مطمئن شوید که ترافیک مجازی را همچون ترافیک غیر مجازی خود نظارت میکنید. خیال خود را با این تفکر که میزبانهای مجازی ایمنترند صرفاً به این دلیل که به صورت آنی میتوانید وضعیت آنها را با یک هشدار کنترل نمایید، راحت نکنید. این یک حس کاذب از ایمنی است و نباید به عنوان جایگزینی برای امنیت در نظر گرفته شود. اما نظارت فراتر از امنیت میرود. شما باید از ترافیک داخلی و خارجی ماشینهای مجازی خود اطلاع داشته باشید. پس از یک دوره زمانی معین، شما میفهمید که آیا لازم است به ماشینهای خاصی منابع بیشتری داده شود و این که آیا به سایر ماشینهای مجازی میتوان به صورت مستقل سرویس داد.

۵: منابع مجازی را به صورت رایگان نبخشید

من بارها دیدهام: ماشینهای مجازی که به نظر میرسند فضای کمی اشغال می کنند به راحتی در یک حوزه به صورت “رایگان” در اختیارگذاشته میشوند. این کاررا نکنید. حتی یک سرور را به صورت رایگان از حالت مستقل به حالت مجازی شده تغییر ندهید. مشتریان باید منافعی که از سرور مجازی شده عاید آنها می شود را درک کنند. مجازی سازی همراه با تمام مزایایی که با خود به ارمغان میآورد، هزینه ای دارد. علاوه بر این، فناوری مورد نیاز برای مجازی سازی دارای هزینههای مرتبط است، و گاهی اوقات این هزینهها بالاست. سازمان شما نمیتواند به تنهایی از عهده این مخارج برآید.

Group Policy چیست؟ (قسمت اول)

Group Policy چیست؟

Group Policy ساختاری است که برای اعمال مجموعه ای از تنظیمات یا سیاست ها (حال یا امنیتی یا غیرامنیتی) به مجموعه ای از کاربران و کامپیوترهای یک ساختار اکتیودایرکتوری بکار می رود.شما از طریق Group Policy یا به اختصار GP می توانید یک سری تنظیمات امنیتی و کاربری را در سیستمتان انجام دهید ، در کامپیوترهای Local یا کامپیوترهایی که به عنوان سرور استفاده می شدند و دارای دامین کنترلر و اکتیودایرکتوری نیستند شما می توانستید یک GP را به مجموعه ای از کاربران Assign یا اعمال کنید ولی در شبکه که دارای دامین کنترلر و اکتیودایرکتوری است شما می توانید بینهایت GP را به کامپیوترها، کاربران و OU ها Assign کنید ، Group Policy دراین شبکه ها یک Object می باشد و شما میتوانید به ازای هرکدام از Object ها در دامینتان ، یک GP داشته باشید ،از اینرو به آن Group Policy Object یا به اختصار GPO مینامند.نکته ی دیگری که باید دقت کنید این است که شما به یک کاربر یا کامپیوتر بیشتر از ۹۹۹ GPO نمی توانید اعمال کنید.البته لازم به ذکر است که طراحی GP مبحثی است که در حوصله ی این مقاله نمیگنجد.

سطوح مختلف اعمال Group Policy

Group Policy درسطوح مختلفی وجود دارد که از نظر اولویت به ترتیب زیر می باشند :

- Sub OU Group Policy اولویت اول

- OU Group Policy اولویت دوم

- Domain Group Policy اولویت سوم

- Site Group Policy اولویت چهارم

- Local Group Policy اولویت پنجم

همانطور که از اسم هر سطح پیداست،LGP ،GP مربوط به سیستمهای local است.DGP هم GP های اعمال شده به دامین کنترلر می باشد.SGP هم GPهای اعمال شده به سایت ( به فضایی که سیستم ها در آن قرار میگیرند سایت گفته می شود ) می باشد و UGP هم GP هایی است که به هر OU اعمال می شود.حال نکاتی را باید در نظر داشته باشید:

- به صورت پیش فرض تمامی سیستم ها قبل از آنکه به عضویت دامین در آیند از LGP یا local group policy تبعیت می کنند.

- به صورت پیش فرض اگر به هیچکدام از OU ها یا سایت ، GP اعمال نشود،از GP مربوط به دامین استفاده می کنند.

GPOهای ساخته شده بصورت پیشفرض

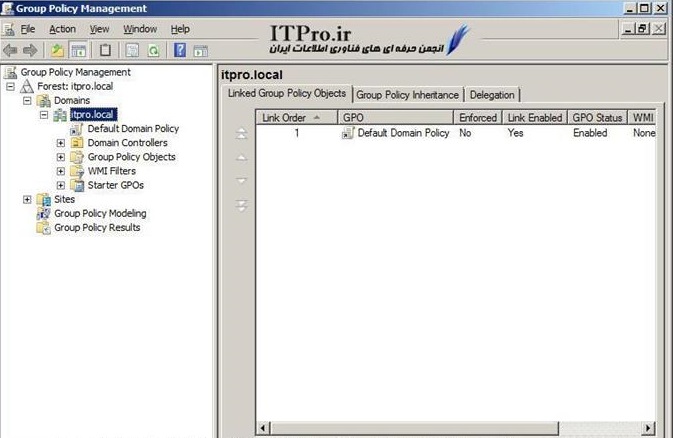

برای اینکه به کنسول مدیریتی Group Policy Management دسترسی پیدا کنیم می بایست در Run تایپ کنیم gpmc.msc و بعد OK را بزنیم تا این کنسول نمایان شود مانند شکل زیر:

همانطور که در شکل مشاهده می کنید در اینجا دامین ما وجود دارد و به ما نشان میدهد که چه OUهایی داریم و چه Policyهایی به آنها Assign شده ، در Group Policy Management به صورت پیشفرض دو عدد GPO وجود دارد که خود به طور پیشفرض یک سری تنظیمات امنیتی در آنها وجود دارد:

- Default Domain Policy : که Policy های تنظیم شده دراین قسمت ،به کامپیوترها و یوزرهای Join شده به دامین را اعمال میشود.

- Default Domain Controller Policy : که Policy های اعمال شده به این قسمت ،تنها به دامین کنترولرهای شبکه اعمال میشود.

ایجاد ، حذف و لینک کردن GPO

برای اینکه یک GPO درست کنیم بر Group Policy Objects راست کلیک میکنیم و New را میزنیم و در پنجره باز شده یک نام برای آن نوشته و OK میکنیم تا GPO ساخته شود.حالا برای اینکه این GPO را به یک OU ، Assign کنیم می بایست روی OU راست کلیک کرده و Link an Existing GPO را بزنیم سپس در پنجره باز شده لیست Group Policy Object های ساخته شده نشان داده میشود و GPO مد نظر خود را انتخاب می کنیم تا Assign شود. برای اینکه یک GPO را از OU برداریم می بایست بر روی GPO ی Link شده در مسیر OU مد نظر ، راست کلیک کرده و Delete را بزنیم دقت داشته باشید که از این روش تنها لینک از OU پاک میشود و برای پاک کردن GPO بصورت کامل میبایست GPO مد نظر را از مسیر Group Policy Objects پاک کنیم .با راست کلیک بر روی Group Policy Objects میتوانید لیست GPOهای ساخته شده را مشاهده کنید و با راست کلیک بر روی هرکدام از آنها و انتخاب Edit وارد تنظیمات GP آن شوید.

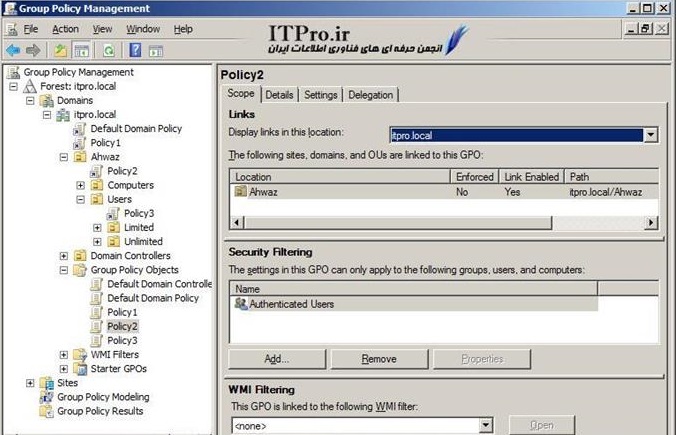

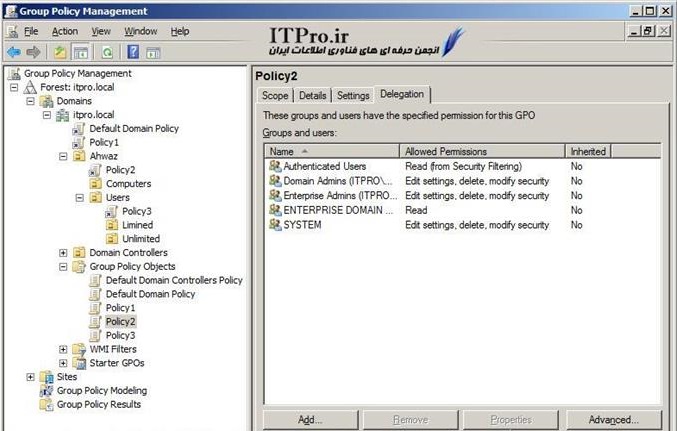

با کلیک بر روی GPO مد نظر در سمت راست تصویر یک سری تنظیمات را مشاهده می کنید به شکل زیر نگاه کنید :

در تب Scope می توانیم ببینیم که این GPO به کجاها Assign شده است. در قسمت Links می بینیم که این GPO به چه Siteها ، Domainها و یا OUهایی Assign شده و در قسمت پایین تر یعنی Security Filtering میتوانید مشخص کنید که این GPO چه یوزرها ، گروهها و یا کامپیوترهایی را تحت تاثیر قرار داده است ، همانطور که مشاهده می کنید در اینجا Authenticated users به صورت پیشفرض وجود دارد به این معنی که GPO ساخته شده میتواند تمامی یوزرها ، گروهها و یا کامپیوترهایی که احراز هویت شده اند و دارای username و password ( که البته این پسورد می تواند blank باشد ) هستند را تحت تاثیر قرار می دهد.

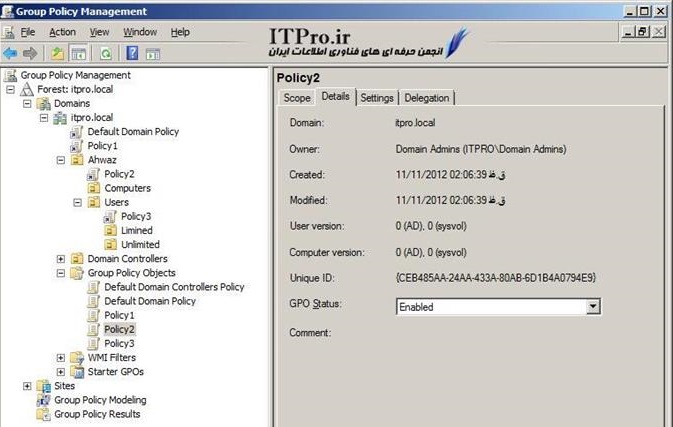

تب بعدی Details هست که در آن میتوانید وضعیت GPO را مشاهده کنید همچنین میتوانید تعیین کنید که این GPO به کامپیوترها اعمال شود یا یوزرها ، هیچکدام و یا هر دو آنها .

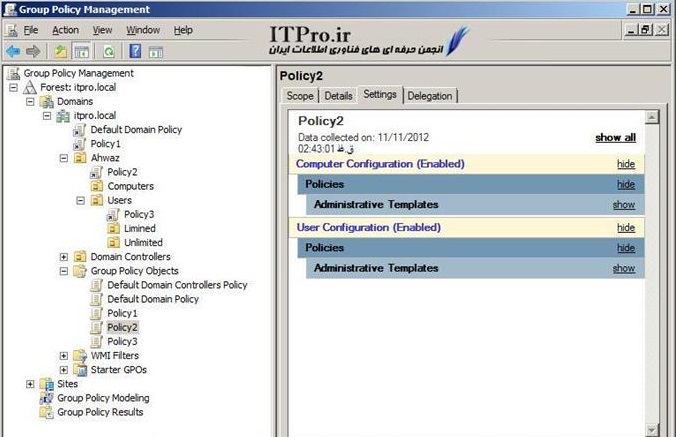

تب بعد Setting هست که گزارش میدهد که چه تغییراتی در این GPO انجام شده.

و در تب آخر که Delegation هست شما می توانید انجام یک سری از تنظیمات را به کاربران واگذار کنید.از آنجا که در شبکه های بزرگ یا متوسط ، چندین نفر در بخش شبکه مشغول فعالیت هستند از اینرو هر شخص وظایف مختلفی خواهند داشت.در این بخش شما می توانید کارها را در شبکه تقسیم بندی کنید و به هر شخص متناسب با کاری که باید انجام دهد ، دسترسی هایی را تعریف کنید.بدینصورت که یک یوزر را Add میکنید بعد روی یوزر کلیک کرده و Advanced را می زنید و Permission های مد نظر خود را اعمال می کنید. خوب حال در سمت چپ شما می توانید کلیه OU هایی که ایجاد کرده اید را مشاهده کنید. اگر بر روی هر OU درسمت چپ کلیک کنید گزینه های زیر را مشاهده خواهید کرد ، با هم نگاهی کوتاه به آنها می اندازیم:

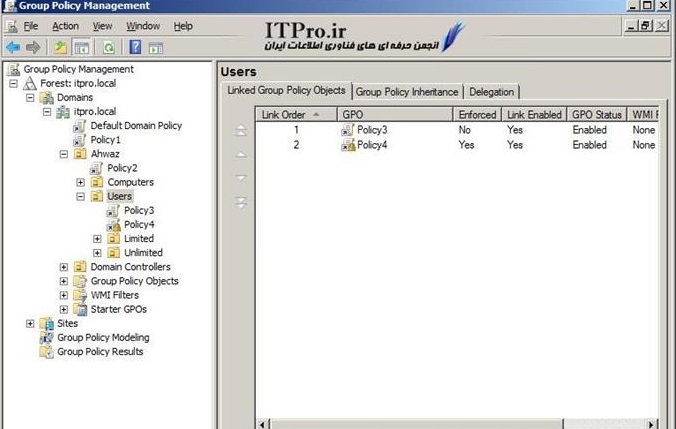

تب اول Linked Group Policy Objects که GPOهای لینک شده به OU را به ترتیب اولویت نشان میدهد.

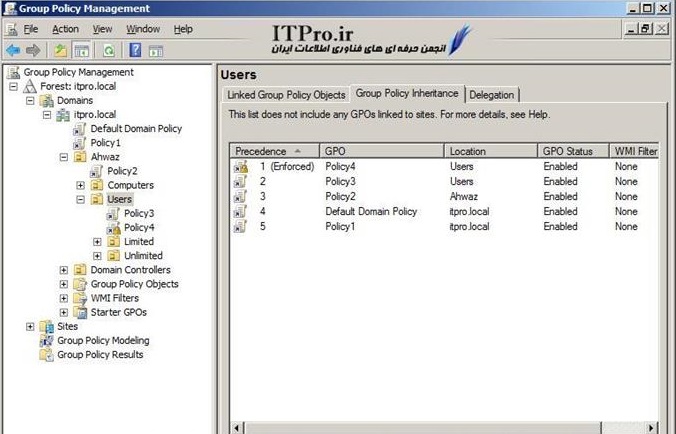

تب دوم Group policy Inheritance هست که نشان میدهد که چه GPOهایی و با چه اولویتهایی به آن Assign شده اند.

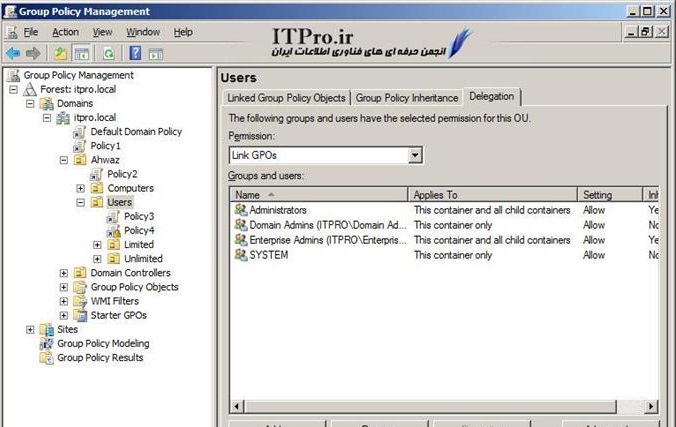

و تب سوم Delegation هست که برای واگذاری تغییر تنظیمات به عهده کاربر است.

کاربران ویندوز این وصلهها را نصب کنند تا هک نشوند + لینک دانلود

مایکروسافت ۸ دسامبر بولتن امنیتی ماهانه خود را برای کاربران ویندوزعرضه کرد. کاربران ویندوز برای آنکه از جانب هکرها در امان باشند، لازم است این بهروزرسانیها را دانلود کرده و روی سیستم خود نصب کنند.

MS15-128 یک سری رخنههای مربوط به حافظه گرافیکی که به یک هکر اجازه نصب برنامهها، مشاهده و حذف دادهها و ساخت یک پروفایل کاربری با حداکثر مجوزهای لازم را ارائه میکند ترمیم میکند. این رخنه روی سیستمعاملهای ویندوز ویستا به بعد و همچنین آفیس ۲۰۱۰ و ۲۰۰۷، Skype for Business، Microsoft Lync 2010 و Lync 20133 و چهارچوب داتنت وجود دارد.

رخنه بزرگ دیگر MS15-124 است که روی همه نسخههای اینترنت اکسپلورر تأثیرگذار بوده و به یک هکر اجازه میدهد، مجوز یکسانی را با کاربری که هم اکنون در سیستم حضور دارد به دست آورد. کاربرانی که به عنوان مدیر در یک سیستم حضور دارند بیشترین ضربه را از این رخنه متحمل خواهند شد. بعضی از آسیبپذیریهای شناسایی شده در این بولتن روی مرورگر مایکروسافت اچ، جدیدترین مرورگر ارائه شده از سوی مایکروسافت در ویندوز ۱۰ نیز تأثیرگذار هستند. به گفته یک کارشناس امنیتی یک هکر مجبور است از قابلیتهای یک سایت آلوده برای این منظور استفاده کند. این سایتها میتوانند محتوای دستکاری شده خاصی را برای بهرهبرداری از آسیبپذیریها در اختیار هکرها قرار دهند. یک هکر ممکن است یک کاربر را متقاعد سازد، که یک صفحه وب را از طریق لینکی که برای کاربر ارسال کرده، باز کند. هر دو رخنه بهطور اختصاصی به مایکروسافت گزارش شدهاند و هنوز در دنیای واقعی مورد بهرهبرداری قرار نگرفتهاند. در ادامه به اختصار مهمترین نقصهای بحرانی شناسایی شده را به شما معرفی میکنیم.

MS15-127 رخنهای است که مشکلات DNS ویندوز را ترمیم کرده است. این رخنه به یک هکر اجازه میدهد کدهایی را در قالب یک حساب سیستمی اجرا کند. برای این منظور هکر DNSهای ویندوز سرور را برای جوابگویی به درخواستهای ارسال شده ویرایش میکند. سیستمهایی که ویندوز سرور ۲۰۰۸ به بعد روی آنها نصب شده است به این آسیبپذیری آلوده هستند.

MS15-129 مشکلات مربوط به سیلورلایت در پلتفرمهای ویندوز و مک را ویرایش میکند. رخنهای که مجوز خواندن و نوشتن روی پلتفرمهای یاد شده را در اختیار هکرها قرار میدهد. یک هکر ممکن است کاربر را فریب داده تا به مشاهده صفحه وبی که حاوی دادهها و کدهای مخرب بوده بپردازد. با این روش هکر به هدف خود میرسد.

Ms15-130 رخنهای را در ویندوز ۷ و ویندوز سرور ۲۰۰۸ سرویس پک دو ترمیم میکند. رخنه وصله شده به یک هکر اجازه میدهد، از راه دور کدهایی را با هدف اکسپلویت کردن یک فونت در حال پردازش اجرا کنند.

MS15-131 در ارتباط با کاربران آفیس ۲۰۰۷ روی ماشینهای ویندوزی و مک است. این رخنه به یک هکر اجازه میدهد از راه دور کدهایی را با هدف بهرهبرداری از این رخنه اجرا کنند. البته برای اینکار کاربر باید فایل ویژهای را از آفیس باز کرده باشد.

مایکروسافت همچنین چهار وصله دیگر به نامهای Ms15-132 ، MS15-133 ، Ms15-134 و MS15-135 را برای مشکلات مهم ویندوز ارائه کرده است.

سریعترین شبکه غیرقابل ردیابی جهان طراحی شد

محققان موسسه MIT همراه با گروهی از محققان پلیتکنیک لوزان سوییس موفق به طراحی یک شبکه غیر قابل ردیابی شدند که در مقایسه با نمونههای مشابه نه تنها از کارایی بالاتر بلکه از سرعت بسیار سریعتری نیز برخوردار است. آلبرت کان از محققان این پروژه گفته است: «مورد استفاده اولیه این شبکه زمانی است که در نظر دارید فایلی را به صورت ناشناس به اشتراک قرار دهید. جایی که گیرنده و فرستنده به هیچ شکلی قادر به شناسایی یکدیگر نباشند.»

این تیم از محققان در نظر دارند گزارش دستاورد خود را در سمپوزیم ارتقا حریم خصوصی در دنیای فناوری که همین ماه برگزار میشود، ارائه کنند. او در بخشی از صحبتهای خود آورده است: «دلیلی که باعث شد ما دست به خلق این چنینی فناوری بزیم به مشکلاتی باز میگردد که در ارتباط با فناوریهایی همچون هانیپات وجود دارد. ما همچنین به مطالعه برنامههای کاربردی همچون توییتر پرداختیم. مکانی که شاید در نظر داشته باشید پیامهایی را بهطور ناشناس برای طیف گستردهای از کاربران ارسال کنید.»

این شبکه که Riffle نامیده میشود از تاکتیکهای رایج امنیتی استفاده میکند. اما اینکار را به شیوهای کاملا متفاوت از آن چیزی که تا پیش از این مشاهده شده است انجام میدهد. فناوری مرکزی این شبکه که mixnet نامیده میشود متشکل از مجموعهای از سرورها است که ترافیک قبل و بعد از ورود به سرور را قبل از آنکه اقدام به ارسال دادهای کند تغییر میدهد. جالب آنکه خود mixnet نیز توسط یک روتر بازگشتی پنهان میشود. اگر ترافیک از آلیس، باب و کارول باید به اولین گره شبکه و به ترتیب A,B و C برسد، سرور ممکن است ارسال بستهها را به صورت B,A و C انجام دهد. این رویکرد درهم آمیختن باعث شده است تا شبکه Riffle تبدیل به ابزار مخوفی شود. سرورهای تقسیم کننده ترافیک بهطور اتفاقی یک کارت را درآورده و بر مبنای آن عمل میکنند. در کنار تکنیک یاد شده زمانی که یک کاربر پیام یا فایلی را ارسال میکند، این محتوا به جای آنکه در یک سرور ذخیرهسازی شود در سرورهای متعددی ذخیرهسازی میشود. اینکار باعث میشود ردیابی یک پیام در عمل کار بسیار مشکلی باشد. تصویر زیر نحوه به اشتراکگذاری فایل در این شبکه را نشان میدهد.

هر گره قرار گرفته در این شبکه خود متشکل از یک لایه رمزنگاری شده است. حال این سوال پیش میآید که آیا Riffle غیر قابل شکستن است؟ به لحاظ فنی باید بگوییم شکستن این شبکه کار بسیار مشکلی است، اما واقعیت این است که هیچ سامانهای در جهان وجود ندارد که دست نیافتنی باشد. در بیشتر موارد اهرمهای مختلفی وجود دارند که مدیران اجرایی یک سامانه را مجبور میسازد به درخواستهایی در خصوص کشف پیامها جواب مثبت دهند. همچنین هر سامانهای آسیبپذیریهای مختلفی را در دل خود جای داده است که به افراد حرفهای اجازه میدهد از طریق این حفرهها به سامانهها وارد شوند. زمانی که یک شبکه حتا یک شبکه ناشناس جزییات مختلفی را درباره یک کاربر حتا به صورت پراکنده جمعآوری میکند، این پتانسیل را به وجود میآورد تا یک کارشناس حرفهای با چینش اطلاعات در کنار یکدیگر این توانایی را به دست آورد تا موقعیت یک کاربر را شناسایی کند.

حمله سایبری که «احراز هویت دو مرحلهای» را هم دور میزند!

این حملات با هدف نفوذ به سیستمهای بانکداری به ویژه برای کشورهای سوئیس، سوئد، اتریش و ژاپن طراحی شده است. این حمله با ارسال یک بدافزار برای کاربران بانکها، اقدام به سرقت حساب کاربری آنها کرده و در آخر برای دور زدن سیستمهای احراز هویت دو مرحلهای، آنها را به نصب یک برنامه بر روی گوشیهای تلفن همراه ترغیب میکند.

در این حمله ابتدا یک ایمیل جعلی با عناوینی مانند “صورت حساب از طرف یک شرکت معتبر ” برای کاربران ارسال میشود که حاوی یک فایل ضمیمهای با پسوند RTF است. در این فایل، یک فایل اجرایی دیگر وجود دارد که در صورت اجرای آن یک گواهی ssl جعلی ساخته می شود و کاربر را به سمت یک سایت جعلی که از پیش طراحی شده است، هدایت می کند. پس از آن هنگامی که کاربر نام کاربری و کلمه عبور خود را برای ورود به اینترنت بانک وارد می کند، به راحتی اطلاعات احراز هویت خود را در اختیار مهاجمین قرار می دهد.

به گزارش سایت پلیس فتا، گزارشات شرکت امنیتی trend micro حملات Emmental بدافزار اندرویدی از احرازهویت دو عاملی گذشته و کد مخربی را اجرا می کند که تنظیمات DNS کامپیوتر را تغییر میدهد سپس آن نقاط توسط مهاجم اداره خواهد شد. خرابکاران اقدام خود را با ارسال بدافزار از طریق حملات فیشینگ لینکهای آلوده یا فایل ضمیمه شده از طرف فروشندگان محصولات مختلف شروع میکنند. این بدافزار تنظیمات روی سیستم را تغییر میدهد و سپس خودش را حذف میکند.

جالب اینکه این بدافزار حتی ssl certificate جعلی را روی سیستمها نصب میکند که باعث میشود سرورهای HTTPS آلوده به صورت پیشفرض امن و مطمئن جلوه کنند و کاربران هیچ هشدار امنیتی را دریافت نکنند و متوجه حضور آنها نشوند.

کار دیگر Emmental این است که تولید رمز session انجام دهد. در واقع پیامکهایی را از بانک رهگیری کرده و به سمت سرور کنترل و فرمان که همان c&c است، به شماره موبایل دیگری ارسال میکند و با این کار مهاجم نه تنها نام کاربری و رمز عبور بانکی را بدست میآورد، بلکه رمزهای Session بانکی آنلاین را نیز میدزدد. به این ترتیب کنترل کاملی روی حسابهای کاربری قربانی بدست میآورند.

هکرها از Hotpatching ویندوز برای اختفا استفاده میکردند

Hotpatching در اصلاح فنی به وصلهسازی زنده یا بهروزرسانی پویای نرمافزاری مشهور است. راهکاری که در آن بدون اینکه به خاموش کردن یا راهاندازی مجدد دستگاه نیازی باشد، وصله مربوطه را روی سیستمعامل نصب میکند. گزارش مایکروسافت نشان میدهد این گروه کار خود را از سال ۲۰۰۹ آغاز کردهاند و در خلال این سالها موفق شدهاند به مراکز مهمی همچون سازمانهای دولتی، آژانسهای امنیتی، مؤسسات دفاعی و ارائهدهندگان سرویسهای ارتباطی در جنوب و جنوب شرق آسیا نفوذ کنند. در مکانیزم تهدید پیشرفته متناوب APT، سرنام Advanced Persistent Threat، اصل مهم پنهان ماندن است. این مدل از تهدید از راهکارهای پیشرفتهای استفاده کرده و در بهترین حالت ممکن به جمعآوری متناوب اطلاعات درباره یک فرد یا یک سازمان اقدام میکند.

در حقیقت تهدید پیشرفته متناوب را میتوان زیر مجموعهای از تهدیدات در نظر گرفت که در یک الگوی درازمدت استفاده میشود و مقصود از آن راهاندازی حملات پیچیدهای است که هدفش سازمانهای بزرگ است. در این مدل از حمله هکرها از مجموعهای گسترده و جامع از تکنیکها بهمنظور جمعآوری اطلاعات و دادهها استفاده میکنند. در حالی که این مدل حمله از تکنیکهای پیشرفته نفوذ برای جمعآوری اطلاعات استفاده میکند، اما میتواند از تکنیکهای دیگری از قبیل فناوریهای شنود ارتباطات یا تصویربرداری ماهوارهای برای جمعآوری اطلاعات استفاده کند. در مکانیزم تهدید پیشرفته متناوب هکرها از هر دو گروه ابزارهای رایج و مرسوم همچون بدافزارها و همچنین نسخه سفارشی و توسعهیافته ابزارهای رایج استفاده میکنند. گزارش مایکروسافت نشان میدهد که تمرکز این گروه عمدتاً روی اهداف خاص بوده و به دنبال کسب منافع مالی نبودهاند. در نتیجه احتمال اینکه این گروه هکری توسط سازمان دیگری هدایت و خطدهی شوند، وجود دارد. مؤلفه HotPatching از سال ۲۰۰۳ و همراه با سیستمعامل ویندوز سرور ۲۰۰۳ توسط مایکروسافت معرفی شد. هکرها با استفاده از این مؤلفه و ترکیب آن با روش «Spear- Phishing»، به شبکهها نفوذ میکردند. Spear Phishing گونهای از فیشینگ بوده که هدف آن فرد یا سازمان خاصی است. در این حمله هکرها تا حد امکان سعی میکنند اطلاعات شخصی خاصی را بهمنظور افزایش ضریب موفقیت خود به دست آورند. گروه پلاتینیوم با بهرهبرداری از ویژگی HotPatching، ویندوز کدهای مخرب خود را در فرایندهای در حال اجرا تزریق میکردند و در ادامه درهای پشتی و بدافزارهای نصبشده روی سیستم قربانی را از دید محصولات ضدبدافزاری پنهان میکردند. مایکروسافت در گزارش خود آورده است که هکرها معمولاً از تکنیک تزریق کد با استفاده از CreateRemoteThread NtQueueApcThread (برای اجرای یک تهدید پیشرفته مستمر در پردازههای مقصد)، RtlCreatUserThread و NtCreateThreadEx در مؤلفههای ویندوز همچـــــــون lsass.exe، winlogon.exe و schost.exe استفاده میکنند. در این روش هکرها کدهایی در ساختار یک فایل اجرایی (PE) تزریق کردهاند که این بخش با نام .hotp1 در ساختار سرباره hotpatch قرار میگرفته است. این ساختار همه اطلاعات لازم برای بارگذاری و دسترسی به بخشهایی همچون PAGE_READWRITE را امکانپذیر میکرده است. کارشناسان امنیتی اعلام کردهاند که این گروه موفق به نصب درهای پشتی Abdupd، Dipsing و JPIN روی شبکههایی که سازمانهای مختلف و ارائهدهندگان خدمات اینترنتی استفاده میکنند، شدهاند و در نهایت حجم قابل ملاحظهای از اطلاعات را به سرقت بردهاند.

تحلیلها نشان میدهند که این گروه با هدف کسب فواید مادی این کار را انجام ندادهاند، بلکه بیشتر در جستوجوی اطلاعاتی بودند که در جاسوسیهای اقتصادی از آنها استفاده میشود. آمارها نشان میدهد، تمرکز این گروه عمدتاً بر کشورهای اندونزی، چین، هند و مالزی قرار داشته است. در حالی که گروه پلاتینیوم همچنان فعال است و به کار خود ادامه میدهد، اما یکی از کارشناسان امنیتی مایکروسافت اعلام کرده است برای اجتناب از دستبرد این گروه به اطلاعات سازمانی، سازمانها بهتر است مکانیزم اجرای HotPatching را تنها با مجوز مدیریتی فعال سازند. در این حالت تنها راهکاری که هکرها با استفاده از آن میتوانند به مجوزهای مدیریتی دست پیدا کنند، ارسال ایمیلهای Spear-phising است که همراه با ایمیلهای فیشینگ، مستندات آفیس آلودهای را برای فریب کاربران و آلودهسازی سیستم آنها ارسال میکنند.

نرمافزار مدیریت گذرواژهای که گذرواژهها را لو میدهد!

LastPass یکی از معروفترین برنامهها در زمینه مدیریت گذرواژهها است. LastPass همچنین در قالب افزونه نیز در اختیار کاربران قرار دارد. این افزونه به گونهای طراحی شده است که بهطور خودکار اطلاعات مورد نیاز کاربران را درون فیلدهای مربوطه وارد میکند. ساز و کار LastPass اینگونه است که هر کاربری یک بانک اطلاعاتی از گذرواژهها و دادههای حساس را در اختیار دارد و فقط باید گذرواژه اصلی را که به نام master از آن یاد میشود، به ذهن بسپارد. به این شکل کاربران دیگر نیازی ندارند گذرواژههای متعلق به سایتها و حسابهای مختلف را حفظ کرده یا در مکانهای مختلف یادداشت کنند. اما به نظر میرسد این برنامه آن چنان که باید و شاید بیعیب نبوده است. تاویس اورماندی، پژوهشگر گوگل موفق شده است چندین آسیبپذیری را در این نرمافزار شناسایی کند. این آسیبپذیریها به او اجازه دادهاند تا به سادگی گذرواژه ذخیره شده در LastPass را به سرقت ببرد. اورماندی در این ارتباط گفته است: «آیا به راستی مردم از این چنین برنامهای استفاده میکنند؟ آنگونه که من این برنامه را مورد بررسی قرار دادم، مجموعهای از آسیبپذیریهای بحرانی را شناسایی کردهام. من در طی روزهای آینده گزارشی در ارتباط با این آسیبپذیریها را منتشر خواهم ساخت. با توجه به اینکه LastPass در حال بررسی این آسیبپذیری و ترمیم آن است امکان ارائه جزییات مربوط به این آسیبپذیریها امکانپذیر نیست.»

آسیبپذیریهای قدیمی تازه کشف شده

اما این تنها اورماندی نیست که موفق شده است این چنین آسیبپذیریهایی را شناسایی کند. کارشناس امنیتی دیگری به نام متیاس کارلسان هم گزارش داده است که چندین آسیبپذیری را در نرمافزار مدیریت گذرواژه LastPass شناسایی کرده است. البته آسیبپذیریهای شناسایی شده توسط کارلسان توسط LastPass ترمیم شدهاند. کارلسان در این ارتباط گفته است: «در این آسیبپذیریها شما تنها به یک آدرس URL نیاز دارید تا کنترل کامل حساب یک کاربر را به دست بگیرید. در این روش هکر قادر است یک آدرس اینترنتی را برای یک کاربر ارسال کرده و گذرواژه متعلق به او را مورد سرقت قرار دهد. افزونه LastPass که ویژه مرورگرها عرضه شده است، این قابلیت را دارد تا فیلدهای درون صفحات را بهطور خودکار پر کند. اما در عین حال به یک آسیبپذیری خاص آلوده است. این آسیبپذیری در الگوی بررسی عبارت باقاعده مستتر شده است. این مکانیزم که برای تجزیه و تحلیل آدرسهای URL مورد استفاده قرار میگیرد، ناقص بوده و در نتیجه به یک هکر اجازه میدهد دامنه موردنظر را ربایش کند. آسیبپذیری موجود در قابلیت تکمیل خودکار به یک هکر اجازه میدهد با ارسال یک POC URL که حاوی عبارت facebook.com است، گذرواژه متعلق به فیس بوک را به سرقت ببرد. بهطور مثال، یک هکر با استفاده از یک ترکیب نحوی همانند مثال زیر قادر است گذرواژه متعلق به کاربران توییتر را به سرقت ببرد.URL:http://avlidienbrunn.se/@twitter.com/@hehe.php »

در حالی که این چنین رخنههایی در این چنین برنامههایی نگران کننده است، اما این اخبار به معنای کنار گذاشتن این برنامهها نیست. کاربران میتوانند به جای استفاده از یک برنامه مدیریت گذرواژه مبتنی بر مرورگرها از نسخههایی که نیازی به اتصال به اینترنت ندارند، همچون Keepass استفاده کنند. LastPass موفق شده است، آسیبپذیری گزارش شده توسط اورماندی را وصله کرده و همچنین بهروزرسانی ویژه مرورگر فایرفاکس را برای نگارش ۴ LastPass ارائه کند. در نتیجه اگر از کاربران فایرفاکس هستید، بهتر است از نگارش ۴٫۱٫۲۱a استفاده کنید. برای دسترسی به افزونه اصلاح شدده از آدرس LastPass Security Updates استفاده کنید.

آسیب پذیری Shellshock در محصولات سیسکو و اوراکل

از این پس حملات تزریق کد باینری در مایکروسافت اچ جایی ندارند

با عرضه رسمی ویندوز ۱۰ مایکروسافت اچ نتوانست آنگونه که باید نظر کارشناسان و کاربران را به سمت خود جلب کند. اما مایکروسافت به اینسایدرها و کاربران پلتفرم ویندوز ۱۰ وعده داد، در اولین بهروزرسانی ویندوز ۱۰ یکسری مشکلات مایکروسافت اچ را برطرف کرده و ویژگیهای جدیدی در اختیار کاربران قرار دهد. در ماه می مایکروسافت اعلام کرد، مرورگر مایکروسافت اچ برای همیشه با مدلهای توسعه باینری همچون اکتیوایکس و Browser Helper Objects خداحافظی خواهد کرد. خداحافظی با این مدلها به معنای باز شدن سریعتر صفحات، امنیت بیشتر و پایداری بیشتر مرورگر است. در کنار سه فاکتور مهمی که به آنها اشاره کردیم، مایکروسافت اچ در نظر دارد یک تعامل خوب و سازنده با دیگر مرورگرها و مدلهای توسعه مدرن داشته باشد. اما شاید یکی از بزرگترین ویژگیهای امنیتی افزوده شده به مایکروسافت اچ در ارتباط با کتابخانههای پویا (DLL) است. ساز و کار جدید مایکروسافت اچ به گونهای است که به کتابخانههای پویای غیر مجاز اجازه نمیدهد به درون مرورگر وارد شوند، همین موضوع باعث میشود تا حدود زیادی مخاطرات کاهش پیدا کنند. از این پس مایکروسافت اچ به کتابخانههای غیر مجازی که سعی کنند به محتوای پردازهها دسترسی داشته باشند اجازه بارگذاری نمیدهد.

مشکل چیست؟

مرورگرهای وب یک هدف جذاب هستند، به دلیل اینکه تبلیغات قرار گرفته در مرورگرها یک منبع درآمد قابل توجه به شمار میروند. اگر شخصی این توانایی را داشته باشد تا تبلیغات مورد نظر خود را جایگزین کرده یا حتی تبلیغات جدیدی را به مرورگری اضافه کند و این تبلیغات برای کاربران قابل رؤیت باشد، در نتیجه توانایی تغییر مسیر پول نقد را دارد. همواره برنامههایی وجود دارند که بدون اطلاع کاربر بعضی از تنظیمات سیستم او را تغییر میدهند، مایکروسافت اچ بهطور سرسختانه سعی میکند از تنظیمات کاربران محافظت به عمل آورد. (این محافظت در ارتباط با نتایج جستجوها و انواع مختلف محتوای وبی است که از سمت برنامههای جانبی تزریق میشود.) توسعهدهندگانی که مصصم باشند تنظیمات مرورگر کاربر را تغییر دهند، سعی میکنند کتابخانههای پویای خود را درون پردازههای مایکروسافت اچ تزریق کنند، برای این منظور آنها سعی میکنند رابطهای از پیش ساخته شده مایکروسافت اچ را دور بزنند. به همین دلیل است که بسیاری از کاربران اجازه نصب نوارابزارها یا محتوای سومی که از سمت صفحات وب به سوی آنها گسیل میشود، را نمیدهند به دلیل این که در اغلب موارد اینکار بدون اطلاع کاربر انجام میشود. این مهمانان ناخوانده بهطرز کاملا محسوسی عملکرد، پایداری و امنیت مرورگر را پایین آورده و از این رو یک مشکل جدی برای کاربر به وجود میآورند. در حملهای که هدفش یک مرورگر وب است، هکر سعی میکند حافظه اصلی مرتبط با مرورگر را تخریب کند، این تخریب به یک هکر اجازه میدهد کنترل مرورگر قربانی را در دست بگیرد. زمانیکه هکرها به این روش یک جای پا به وجود آورند، بر شدت حملات خود روی نرمافزار قربانی میافزایند، بهطوری که تغییراتی روی کامپیوتر کاربر به وجود میآورند تا در نهایت بدافزارهای مورد نظر خود را روی سیستم او نصب کنند. هر چند این تکنیک حمله یک حفره بسیار کوچک به وجود می آورد، اما همین حفره برای دانلود یک کتابخانه پویای متشکل از کدهای مخرب که باید در پردازههای سیستم قربانی وارد شود کافی است. هکر سعی میکند در ادامه یک کلونی به وجود آورده و کتابخانههایی که به آنها نیاز دارد را بارگذاری کند. مسدود کردن تزریق کتابخانههای غیر مجاز به مرورگر اجازه میدهد الگوهای پیچیدهای که هکرها برای این منظور از آن استفاده میکنند را شناسایی کند.

با آغاز به کار EdgeHTML 13، مایکروسافت اچ فرآیند مسدود کردن تزریق کتابخانههای پویا را به منظور محافظت از کاربران در دستور کار خود قرار داد. در مکانیزم جدید این مرورگر تنها به مؤلفههای ویندوز یا درایورهای وابسته به دستگاهها که امضاء شده هستند اجازه اجرا میدهد. از دید مایکروسافت اچ تنها کتابخانههایی معتبر هستند که یا مایکروسافت آنها را امضاء کرده یا توسط WHQL امضاء شده باشند. تنها این کتابخانهها اجازه اجرا داشته و مابقی کتابخانهها مسدود میشوند. مؤلفههای اچ، مؤلفههای ویندوز و یکسری قابلیتهای جانبی که توسط مایکروسافت امضاء شده باشد تنها کتابخانههایی هستند که اجازه بارگذاری خواهند داشت. کتابخانههای امضاء شده توسط WHQL ( سرنام Windows Hardware Quality Lab) کتابخانههای پویایی هستند که درایورهای دستگاههایی همچون وبکم و پردازههایی که توسط مایکروسافت اچ مورد استفاده قرار میگیرند را در خود جای دادهاند. برای اجرای یکپارچه کدها مایکروسافت از دو مکانیزم اجرای کدها در یک پردازه یا اجرای کدها در یک کرنل استفاده میکند. البته لازم به توضیح است که هر یک از این مدلها در شرایط خاصی مورد استفاده قرار میگیرند و اینگونه نیست که انتخاب آنها سلیقهای باشد. لازم به توضیح است مایکروسافت اچ اولین و تنها مرورگری است که از تمامی محتوای یک کتابخانه با استفاده از این دو مکانیزم محافظت به عمل میآورد. این تغییر در موتور مرکزی مرورگر مایکروسافت اچ EdgeHTML 13 اعمال شده است و در اختیار کاربرانی قرار دارد که بهروزرسانی نوامبر را دریافت کرده باشند.