بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...۱۰ ابزار کاربردی برای بازیابی رمزهای عبور

Aircrack

از Aircrack برای بازیابی کلمات عبور شبکه بیسیم استفاده میشود. این ابزار از بهترین الگوریتمهای نفوذ شناخته شده استفاده کرده و بستههای کدگذاری شده را جمع آوری میکند. Aircrack تشکیل شده از مجموعهای از ابزارهایی برای نفوذ به شبکههای ۸۰۲٫۱۱ ، WEP و WPA است. این مجموعه از ابزارهایی مثل airodump ،aireplay ،aircrack ،airdecap برای دستیابی به پکتهای منتقل شده در شبکه بیسیم استفاده میکند.

Cain and Abel

Cain and Abel یک نرمافزار دستیابی به کلمات عبور تحت ویندوز است که خیلی از کاربران حرفهای امنیت سایبری از آن برای بازیابی کلمات عبور استفاده میکنند. این ابزار با استفاده از دایره لغات داخلی خود شبکه را تحت نظر قرار داده و کلمات عبور کد شده را رمزگشایی میکند. این نرمافزار قادر است با استفاده از فناوریهای brute force و cryptanalysis حملات خود را انجام دهد و همچنین میتواند ارتباطات VoIP را ذخیره کند، کلمات عبور کش شده را بازیابی کند و پروتکلهای ارتباطی را تجزیه تحلیل کند.

خیلی از حرفهایهای امنیت سایبری وقتی قصد دارند با استفاده از حملات brute force به سرویس احراز هویت از راه دور نفوذ کنند؛ THC hydra را انتخاب میکنند. این ابزار میتواند از طریق کتابخانه واژگان داخلی خود به بیش از ۵۰ پروتکل مختلف از جمله http, ftp, https, smb و چندین پایگاه داده به سرعت حمله کند.

Ophcrack

Ophcrack یک ابزار دستیابی به کلمات عبور ویندوز است، هر چند میتوان آن را روی هر سه پلتفرم ویندوز، مک و لینوکس نیز اجرا کرد. این نرم افزار شامل قابلیتهای زیادی از جمله نفوذ LM و NTLM است. hash ها را هم میتوان از طریق بازیابی SAM کد شده از پارتیشن ویندوز و هم نسخه live CD فراخوانی کرد.

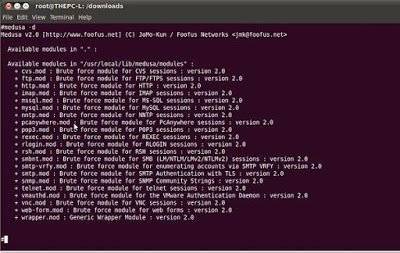

Medusa

Medusa یک ابزار سریع، ماژولار و یک لاگ کننده brute force موازی است. این نرم افزار از بسیاری از پروتکلها از جمله AFP ،cvs ،ftp ،http ،imap ،SSH و غیره پشتیبانی میکند.

Fgdump

Fgdump ابزاری برای استخراج کلمات عبور NTLM و LanMan ویندوز است. این نرمافزار قبل از شروع به کار سعی میکند آنتی ویروس سیستم را غیرفعال کند. بعد از آن pwdump ،cachedumpم(cached credentials dump) و pstgdumpم(protected storage dump) اجرا میشود. این ابزار همچنین سعی میکند تاریخچه کلمات عبور را در صورت موجود بودن غیرفعال کند.

L0phtCrack

L0phtCrack یک ابزار بازیابی کلمات عبور مخصوص پلتفرم ویندوز است که سعی میکند این بازیابی را با استفاده از توابع hash انجام دهد. این توابع هش را میتوان از طریق ایستگاه کاری مستقل ویندوز، خدمات شبکه یا اکتیو دایرکتوریها به دست آورد. این نرمافزار همچنین از چندین شیوه مختلف تولید کلمات عبور (کتابخانه لغات داخلی، brute force و غیره) استفاده میکند.

RainbowCrack

RainbowCrack یک ابزار نفوذ hash است که از حملات time-memory tradeoff در مقیاس وسیع استفاده میکند. یک نفوذ brute force متعارف تمام عبارات متنی ممکن را یک به یک امتحان میکند که برای کلمات عبور پیچیده کاری بسیار زمانبر است. در حالی که RainbowCrack از شیوه time-memory tradeoff برای انجام محاسبات استفاده کرده و نتایج را در جداولی به نام rainbow tables ذخیره میکند. هر چند انجام محاسبات روی این جداول هم مدت زیادی به طول خواهد انجامید اما RainbowCrack میتواند صدها بار سریعتر از شیوه نفوذ brute force عمل کند.

Brutus

Brutus یک ابزار رایگان بازیابی کلمه عبور است که تنها در پلتفرم ویندوز کار میکند. این نرمافزار برای بازیابی کلمه عبور از مجموعه دایره لغات برای نفوذ به خدمات تحت شبکه یا سیستم از راه دور استفاده میکند. Brutus از پروتکلهای http ،pop3 ،ftp ،smb ،telnet ،imap و غیره استفاده میکند.

Wfuzz

Wfuzz یک ابزار نفوذ به شیوه brute force برای اپلیکیشنهای تحت وب است. حرفهایهای امنیت سایبری از این ابزار برای پیدا کردن منابعی نظیر دایرکتوریها، servletها، اسکریپتها و پارامترهای GET و POST برای انواع مختلفی از شیوههای تزریق مثل SQL ،XSS و LDAP و پارامترهای داخل فرمها مثل نام کاربری و کلمه عبور با استفاده از شیوه brute forcing استفاده میکنند.

ابزارهای بازیابی کلمات عبور تنها به همین عناوین معرفی شده خلاصه نمیشوند و ابزارهای زیاد دیگری نیز برای این کار وجود دارند. اما پیشنهاد خیلی از حرفهایهای امنیت سایبری این است که برای بازیابی کلمات عبور از این ابزار استفاده شود.

پروتکلی که تقویتکننده حملات DDoS شد!

حملات DDoS بهطور معمول بر پایه باتنتهای فراوان و از طریق منابع متفاوتی به مرحله اجرا در میآیند. این مدل حملات باعث به وجود آمدن حجم گستردهای از ترافیک میشوند. اما هکرها برای آنکه بر شدت حملات خود بیفزایند از دستگاههای میانی تقویت کننده (amplifiers) برای تقویت ترافیک تخریبی استفاده میکنند. اما نکته مهمی که پژوهشگران دانشگاه ادینبورگ کشف کردهاند این است که TFTP این توانایی را دارد تا به عنوان یک عامل تقویت کننده تقریبا ۶۰ برابری مورد استفاده قرار گیرد. بهطوری که در مقایسه با روشهای موجود از نرخ بالاتری بهره میبرد.

ریچارد مک فارلین، بوریس سیکلیک و ویلیام ج بوکانن، محققان این دانشگاه، در مقاله خود عنوان کردهاند که این روش تقویتی ممکن است تبدیل به یک مخاطره جهانی شود. به دلیل اینکه پروتکل TFTP تقریبا توسط ۵۹۹۶۰۰ سرور باز TFTP مورد استفاده قرار میگیرد. در حالی که این محققان از سال ۲۰۱۴ سرگرم تحقیق در خصوص این مشکل امنیتی بودند، اما مقاله آنها ماه مارس در مجله computer & science به چاپ رسید و اکنون سرتیتر اخبار سایتهای مختلف شده است. البته لازم به توضیح است که این سه پژوهشگر اولین کارشناسان امنیتی نیستند که نشان دادند سرورهای TFTP این پتانسیل را دارند تا به عنوان تقویت کننده حملات DDoS مورد استفاده قرار گیرند. در سال ۲۰۱۳ نیز جیسون شولتز، مهندس بخش تحقیقات و تهدیدات سیسکو، این چنین پیشامدی را پیشبینی کرده بود. او در آن زمان گفته بود: «تشدید قدرت حمله DDoS با استفاده از پروتکل TFTP روش بهینهسازی شدهای برای حمله نیست، اما اگر به تعداد کافی، سرورهای عمومی TFTP در دسترس باشند این حمله به شیوه موثرتری میتواند پیادهسازی شود.»

تیم واکنش هوش امنیتی شرکت آکامای (Security Intelligence Response Team) موفق به کشف ده حمله بر مبنای اهرم TFTP شد. حملاتی که از تاریخ ۲۰ آوریل آغاز شده و مشتریان شرکت را تحتالشعاع خود قرار دادهاند. جوز آرتیگا از کارمندان شرکت آکامای در این ارتباط اعلام کرده است: «اسکرپیت حمله کننده TFTP فعالیت خود را از ماه مارس آغاز کرده است. به نظر میرسد این حمله همزمان با انتشار تحقیقات در مورد این شیوه حمله در رسانههای جمعی صورت گرفته است. » آنگونه که آرتیگا گفته است، بیشتر این حملات چند برداری بوده و ردپایی از تکنیک انعکاسی TFTP در آنها به چشم میخورد. تحلیلها نشان میدهند که حداقل یک سایت حملات DDoS را در غالب یک سرویس یکپارچه انتقال داده است.

در شرایطی که این سبک از حمله، نرخ بسته آنچنان بالایی را تولید نمیکند، اما در مقابل حجم بستههای تولید شده به اندازه کافی زیاد هستند تا پهنای باند سایتها را مورد هدف قرار دهند. گزارش این محققان نشان میدهد که این ابزار حمله از کد یکسانی همسو با دیگر ابزارهای انعکاسی پایه UDP استفاده کرده و خط فرمان مشابهی نیز دارد. تحلیلها نشان میدهند که این چنین حملهای پهنای باندی به میزان حداکثر ۱٫۲ گیگابیت در ثانیه برابر با ۱۷۶٫۴ هزار بسته در ثانیه تولید میکند.

این بردار حمله انعکاس TFTP از پورت ۶۹ به عنوان پورت منبع استفاده میکند. اما این احتمال وجود دارد که حملات پورت خاصی را هدف قرار نداده و پورتها را به صورت تصادفی انتخاب کنند. با این وجود دامنه تاکتیکی این حمله محدود است، به دلیل اینکه TFTP به گونهای طراحی شده است تا فایلها و به ویژه فایلهای پیکربندی شده را برای تعداد محدودی از میزبانها آن هم در زمان مشخصی ارسال کند. در نتیجه این احتمال وجود دارد که سرورهای TFTP این توانایی را نداشته باشند تا حجم زیادی از درخواستهایی که توسط ابزارهای بردار حمله TFTP ارسال میشوند را انتقال دهند. در بخشی دیگری از مقاله منتشر شده توسط این پژوهشگران آمده است که TFTP تنها قادر به تولید نرخ ۱٫۲ گیگابیت است، اما در حملات چند برداری که حمله TFTP یکی از بردارهای آنها به شمار میرود، این میزان به عدد ۴۴ گیگابیت در ثانیه میرسد. منابع جمعآوری شده در ارتباط با حملات انعکاسی TFTP نشان از آن دارند که مراحل اولیه حمله توزیع شده ضعیف بوده است. منشا بخش عمدهای از این منابع آسیایی بوده است اما در ادامه این حملات از منابع اروپایی نیز استفاده کردهاند. کارشناسان امنیتی به مدیران سرورهایی که پروتکل TFTP را میزبان میکنند، توصیه کردهاند، پورت شماره ۶۹ که برای اتصال به اینترنت مورد استفاده قرار میگیرد را مورد ارزیابی قرار دهند. این پورت باید به یک دیوار آتش تجهیز شده و تنها به منابع ورودی معتبر اجازه ورود دهند. ضروری است مدیران از ابزارهای شناسایی سوء استفاده از سرورهای TFTP در یک شبکه استفاده کنند.

۱۰ علامت آلودگی کامیپوتر شما- قسمت دوم

در قسمت اول این مقاله به ۵ نشانه آلودگی کامپیوتر شما به ویروس ها و سایر نرم افزارهای مخرب را ذکر کردیم. در این قسمت به دومین سری این مقاله میپردازیم.

۶- فعالیت غیرطبیعی شبکه

در بعضی موارد در زمانی که از اینترنت هیچ استفادهای نمیکنید، اگر فعالیت مشکوکی در مصرف اینترنت خود مشاهده کردید میتوان فرض کرد سیستم شما به بدافزار آلوده شدهاست.اول از همه برای اطمینان موارد زیر را چک کنید.

آیا ویندوز درحال بهروزرسانی است؟

آیا نرمافزاری یا برنامهای در پسزمینه درحال بهروزرسانی خود میباشد؟

آیا یک دانلود با حجم زیاد در نرمافزارهای مدیریت دانلود را که فراموش کردهاید، در حال انجام میباشد.

اگر جواب سوالات بالا منفی است پس احتمال آلوده شدن سیستم شما وجود دارد. پس باید بررسی کرد این ترافیک اینترنتی به کجا میرود.

برای بررسی و زیرنظر گرفتن ترافیک اینترنتی روی سیستمتان میتوانید از نرمافزارهایی همچون Wireshark یا Little Snitch استفاده کنید.

برای اینکه بررسی کنید آیا سیستمتان به بدافزار آلوده شده از یک آنتیویروس مناسب استفاده کنید و سیستمتان را یک اسکن کامل کنید.

۷- تعویض صفحه نخست مرورگر، باز شدن سایتها به صورت ناخواسته

اگر صفحه نخست مرورگر شما تغییر کرده یا باز کردن سایتی به سایت دیگری هدایت میشوید، سیستم شما آلوده شدهاست. در بعضی موارد پاپآپهایی باز میشوند و شما را برای دانلود نرمافزاری هدایت میکنند، که هم آزاردهنده و هم خود این نرمافزارها آلوده هستند. سریعا سیستم خود را اسکن کنید. از آنجایی که این نوع از بدافزارها به راحتی پاک نمیشوند لذا توسط یکی از نرمافزارها Anti-spyware نیز سیستم خود را اسکن کنید.

اگر دیدید که نرمافزاری ناخواسته باز یا بسته میشود یا بدون هیچ دلیلی سیستم خاموش میشود یا در هنگام بوت شدن در محیط بوت با ویندوزهای دیگری مواجه میشوید و یا ویندوز پیغام میدهد که شما به بعضی از درایوهایتان دسترسی ندارید، این مساله نگران کننده است. اگرچه می تواند یک مشکل فنی باشد، اما این موارد از علائم آلوده شدن به بدافزار نیز میباشند و شما باید خود را برای بدترین حالت ممکن آماده کنید. در این موارد تنها راه موجود پاک کردن کامل ویندوز و نصب دوبارهی آن میباشد.

۹- کار نکردن نرمافزارهای امنیتی

درحالی که شما خودتان را برای هر نوع حملهای آماده میکنید، باز هم در بعضی موارد بدافزارها به پشت خط دفاعی شما نفوذ میکنند. بعضی از بدافزارها به طوری طراحی شدهاند که بعد از نفوذ روی سیستم جلوی کارکردن نرمافزار امنیتی یا بهروزرسانی شدن آنرا میگیرد و سیستم شما را بیدفاع میکند. اگر تمام راههای عادی را برای حل این مشکل همچون راهاندازی مجدد و باز و بسته کردن نرمافزار امنیتی خود امتحان کردهاید و نتیجهای دریافت نکردید لذا باید این احتمال را در نظر بگیرید که سیستمتان آلوده شده است.

۱۰- دریافت پیغامهای غیرعادی توسط دوستانتان

اگر دوستانتان میگویند که از شما پیغامهای غیرعادی دریافت میکنند و شما این پیغامها را نفرستادید، احتمال آلوده شدن سیستم شما میرود. در مرحله اول ابتدا باید مطمئن شد که این پیغامها از یکی از ایمیلهای شما فرستاده شده است. پس پوشه Sent Items ایمیل خود را چک کنید. در بعضی موارد این ایمیلها توسط نرمافزاری که از کنترل شما خارج شدهاست فرستاده میشوند. از آنجایی که امکان استفاده از یک اکانت در چند سیستم از جمله دستگاه موبایلتان نیز وجود دارد برای مقابله کارهای زیر را انجام دهید.

برای اکانتهای خود رمزعبورهای قوی بگذارید.

تمام سیستمهای خود را یک اسکن کامل کنید.

دانستن اینکه یک بدافزار چه رفتارهایی روی یک سیستم دارد، یکی از نکات کلیدی برای مقابله با آن است. از آنجایی که در دنیای فناوری و اطلاعات زندگی میکنیم، امنیت فقط به این معنی نیست که یک سری نرمافزار امنیتی نصب کنیم، بلکه نحوه عملکرد و راههای نفوذ بدافزارها را نیز باید بدانیم. این اطلاعات است که به ما کمک میکنند تا در امنیت قرار بگیریم. همیشه پیشگیری راحتتر از مقابله با بدافزارها میباشد.

۱۰ علامت آلودگی کامپیوتر شما –- قسمت اول

افزایش روزافزون کاربران اینترنتی فرصت مناسبی را برای خلافکاران دنیای آیتی فراهم نمودهاست. با وجود راههای بسیار برای نفوذ و خرابکاری در سیستمها، برای اینکه از آلوده شدن سیستم در مقابل نرمافزارهای مخرب پیشگیری و دفاع کنیم، نیاز است که بدانیم علائم آنها چیست و چگونه عمل میکنند. برای اینکه یک استراتژی دفاعی مناسب برای مقابله با بدافزارها داشته باشیم، ابتدا باید بدانیم که یک بدافزار پس از اینکه در یک سیستم قرار گرفت چه علائمی در آن سیستم ایجاد میکند.

۱- کند شدن سیستم

این یک واقعیت است که بدافزارها به کند کردن سیستمعامل، سرعت اینترنت و نرمافزارها گرایش دارند. لذا اگر متوجه کند شدن سیستمعامل شدهاید، ابتدا عوامل دیگر را بررسی کنید. کند شدن سیستم امکان دارد از کمبود حافظه RAM، کمبود فضا در هارددیسک یا یک مشکل سختافزاری شما باشد. اگر تمام احتمالات دیگر برای کند شدن سیستمعامل را بررسی کردهاید، احتمال اینکه سیستم شما به بدافزار آلوده شدهباشد، وجود دارد.

۲- پاپآپها (Pop-up)

یکی از علائم آزاردهنده بدافزارها به خصوص نرمافزارهای جاسوسی، به شکل پاپآپ یا پنجرههای خود بازشونده، ظاهر میشود. در اینصورت مشکل اصلی خود این پاپآپها که به اینترنت شما جهت میدهند، نیستند، بلکه پاک کردن سیستم از این بدافزارها است، که به طور معمول به همراه بدافزارهای دیگر آمده و از چشمان ما پنهان میباشند. برای اینکه از این نوع نرمافزارهای جاسوسی و علائم منفی آن جلوگیری کنید، این چند نکته امنیتی را در خاطر خود نگاه دارید.

روی پاپاپهای مشکوک کلیک نکنید.

در هنگام دانلود نرمافزارهای رایگان مراقب باشید.

برای اینکه این نوع از تهدیدات را از سیستم خود حذف کنید، نیاز به یک نرمافزار امنیتی قدرتمند در مقابله با نرمافزارهای جاسوسی دارید.

۳- از کار افتادن ناگهانی سیستم

اگر به طور مکرر نرمافزارهای شما از کار میافتد یا با صفحه آبی رنگی که هنگام از کار افتادن سیستمعامل ظاهر میشود، مواجه میشوید؛ نشان دهنده این است که سیستم شما درست کار نمیکند و باید آنرا بررسی کنید. در این حالت دو احتمال وجود دارد. یا سیستم شما دچار یک مشکل فنی شدهاست، یا سیستم شما به بدافزار آلوده شدهاست. اگر به وجود مشکل فنی مشکوک هستید، مشکلات نرمافزارها میتواند این اثر را ایجاد کند. استفاده از نرمافزارهایی که با هم تداخل دارند یا وجود کلیدهای رجیستریی که به چیزی مربوط نباشند، میتواند این اثر را ایجاد کند. اگر به وجود بدافزار مشکوک هستید، به سادگی سیستمتان را توسط یک نرمافزار امنیتی مناسب و قوی یک اسکن کامل انجام دهید.این نکته بسیار مهم است که یک نرمافزار امنیتی قابل اعتماد روی سیستمتان داشته باشید.

۴- فعالیت مشکوک هارددیسک

یکی دیگر از علائم مشکوک وجود بدافزار فعالیت غیرطبیعی هارددیسک است. اگر وقتی نرمافزاری باز نیست یا از آن استفادهای نمیکنید یا اینکه دانلودی روی سیستمتان در حال اجرا نیست، باز هم هارددیسک سیستم فعالیت بیشازحد انجام میدهد، بهتر است که سیستم را برای وجود بدافزار بررسی کنید. البته لازم به ذکر است که وجود مشکل سختافزاری در هارددیسک نیز میتواند این مشکل را به وجود آورد.

۵- کمبود فضا روی هارددیسک

اگر کمبود فضا برروی هارددیسکتان دارید، اسم فایلها به صورت خودکارعوض میشوند یا بعضی از فایلها ناپدید میشوند؛ امکان وجود بدافزار روی سیستمتان بسیار زیاد است، چون که بدافزارهای بسیاری هستند که از متدهای متفاوتی برای پر کردن فضا برروی هارد، استفاده میکنند.

رمز نگاری اطلاعات بی فایده است؛ شما باز هم هک میشوید!

حملاتی که چند وقت پیش در شهرهای مختلف جهان به وقوع پیوست، نشان داد شرکتها باید در زمینه اتخاذ تصمیمات سختگیرانهتر در ارتباط با رمزنگاری و حفاظت از حریم خصوصی شهروندان مصصمتر باشند. گزارشها به صراحت هشدار میدهند که مجرمان سایبری بیش از گذشته به دادههای حساس کاربران نزدیک شدهاند. آنها به لطف رمزنگاری ضعیفی که از سوی سیلیکون ولی اتخاذ میشود و فشارهای مضاعفی که از سوی ایالات متحده مبنی بر استفاده از الگوریتمهای ضعیف برای دسترسی راحتتر نهادهای امنیتی به ارتباطات رمزنگاری شده اعمال میشود، ممکن است امنیت و حتی جان شهروندان را در معرض تهدید قرار دهند.

مطالعهای که به تازگی از سوی مرکز اینترنت و جامعه برکمن در دانشگاه هاروارد انجام شده است، نشان میدهد که به کارگیری اصطلاحاتی همچون Going dark که به معنای سختتر شدن و بدتر شدن فعالیتهای مجرمان سایبری مورد استفاده قرار میگیرد، واقعیت نداشته و مجرمانی که در گذشته در تاریکی به فعالیت مشغول بودهاند، اکنون به ما نزدیکتر شدهاند. در این تحقیق، گروهی از کارشناسان امنیتی از جمله متیو جی اولسون مدیر اسبق مرکز ملی مبارزه در ایالات متحده و بروس اشنایر یک رمزنگار شناخته شده حضور داشتند. این مقاله تحت عنوان Don’t Panic: Making Progress on the ‘Going Dark’ Debate نشان میدهد، در حالی که همیشه “کانالهای ارتباطی مقاوم در برابر نظارت” وجود خواهند داشت، اما اجرای قوانین به این شکل مانع از آن نمیشود که مجرمان سایبری و بازیگران تهدید به دادههای حساس کاربران دسترسی نداشته باشند. این مطالعه این گونه استدلال میکند، در مدل رمزنگاری مبدا به مقصد (end to end) که امروزه توسط اپل مورد استفاده قرار میگیرد و حتی این شرکت به دادههایی که از سرورهای این شرکت میگذرد دسترسی ندارد و حتی این مدل در مقیاس وسیع توسط بسیاری دیگر از شرکتها در وب مورد استفاده قرار میگیرد، دارای مشکلاتی همچون گسستگی است.

امنیت یا نظارت

این گروه تحقیقاتی در پایان گزارش ۳۷ صفحهای خود اینگونه نتیجهگیری کردهاند: «در حالی که رمزنگاری باعث میشود دادهها و ارتباطات ما در حالت ایمن قرار داشته باشد، اما در نقطه مقابل دربهای پشتی (backdoors) قرار گرفته در مکانیزمهای امنیتی فقط باعث تشدید خطر میشوند. به عنوان یک گروه از متخصصان، ما نمیتوانیم سیستمی را بر مبنای درب پشتی ایجاد کنیم و انتظار داشته باشیم این دربهای پشتی تنها در اختیار شهروندان یا نهادهای خاصی قرار داشته باشد. ما نمیتوانیم اینگونه استدلال کنیم که این دربهای پشتی بر مبنای اصول اخلاقی مورد استفاده قرار میگیرند. اگر نهادهای مختلف این توانایی را دارند تا پیامهای کوتاه شما را استراق سمع کرده یا به درون هارد دیسک شما وارد شوند، همین توانایی در اختیار مجرمان یا هکرها نیز قرار خواهد داشت. این یک نظریه یا یک تئوری نیست، زمانی که یک درب پشتی برای هدف خاصی طراحی میشود، بدون شک بهطور مخفیانه برای منظور دیگری نیز مورد استفاده قرار خواهد گرفت. در حال حاضر پرسش این نیست که مابین امنیت و حریم خصوصی یکی را انتخاب کنیم. پرسش این است که مابین امنیت بیشتر یا کمتر باید یکی را انتخاب کنیم. رمزنگاری این توانایی را دارد تا همه جا از ما در برابر نظارتهای هدفدار محافظت به عمل میآورد، اما بنابر یکسری ملاحظات فنی، امنیت کامپیوتری فوقالعاده ضعیف است. اگر یک مهاجم به اندازه کافی ماهر بوده، به لحاظ مالی تأمین شده و تصمیم داشته باشد به کامپیوتر شما وارد شود، بدون هیچ گونه مشکل خاصی توانایی ورود را خواهد داشت. اگر مشاهده میکنید؛ که چنین اتفاقی برای شما رخ نداده است، به این دلیل است که شما در فهرست اولویتهای ورود قرار نداشتهاید. اما در مجموع رمزنگاری ضعیف هر کاربری را به یک شکل در معرض تهدید قرار خواهد داد.»

آموزش پاک سازی کامپیوتر از بدافزارها-3

برنامههای حذفکنندهای که به آنها اطمینان ندارید

پس از آنکه از چند پویشگر پیچیده بدافزارها استفاده کردید و آنها بعد از مدتی طولانی اقدام به اسکن و پاکسازی سیستم شما کردند، احتمالا به دنبال نسخههای رایگان و قابل حمل این اسکنرها هستید. GeekUninstaller به این نشانی ممکن است آن چیزی باشد که به دنبال آن هستید. یک ابزار سریع و ساده که در عین سادگی، از قدرت بالایی برخوردار است. زمانیکه به صفحه مربوط به این اسکنر مراجعه کردید، روی لینک دانلود که در سمت راست پایین صفحه قرار دارد کلیک کنید. روی گزینه Free Download کلیک کنید و بعد از دانلود، آنرا اجرا کنید. در این حالت برنامه در وضعیت آماده بهکار قرار میگیرد. این نرمافزار در ویندوز سرور ۲۰۰۳، ۲۰۰۸، ایکس پی و ۱۰ قابل استفاده است.

روتکیتهای بهجامانده از تروجانها را پاک کنید

حتی اگر از اسکنر قدرتمندی مانند GeekUninstalle استفاده میکنید، همیشه این احتمال وجود دارد که آثاری از تروجان روی سیستم شما باقی بماند. بهکارگیری ابزارهای ضدتروجان رایگان شرکت MalwareBytes، بهترین گزینه برای رهایی از این مشکل است. برای دانلود این ضدتروجان به این نشانی و بـــــــرای دریافت ابزار AdwCleaner به این نشانی مراجعه کنید. این ابزار برای پیدا کردن فایلهای بهجامانده در مرورگر و رجیستری عملکرد خوبی دارد. ابزار Anti-malware تروجانهای باقیمانده روی سیستم شما را شناسایی و حذف کند. برای یک ابزار ضدتروجان، یافتن مجموعهای از فایلهای مخرب که در مناطق مختلف کامپیوتر چون پوشههای سیستمی پنهان شدهاند، کار چندان سختی نیست.

نکتهای که باید در خصوص تروجانها به آن اشاره کنیم، ردپای آنهاست. ردپایی که ممکن است در قالب یک روتکیت، همچنان روی سیستم کاربران باقی بماند. زمانی که یک روتکیت روی سیستم قربانی قرار داشته باشد؛ به هکرها این توانایی را میدهد تا به حساسترین بخشهای کامپیوتر قربانی نیز دسترسی داشته باشند.

کسپرسکی اینترنت سکیوریتی، از جمله ابزارهایی است که مانع از آن میشود که هکرها به بهرهبرداری از روتکیتها اقدام کنند؛ اما این ابزار، توانایی حذف اینگونه فایلها را ندارند. ابزار رایگان مایکروسافت Malicious Software Removal Tool به این نشانی با پشتیبانی از تمامی نسخههای ویندوز، میتواند تعدادی از روتکیتها را شناسایی و حذف کند؛ اما بسیاری از روتکیتها به گونهای طراحی شدهاند که درون هسته سیستمعامل قرار میگیرند. در نتیجه، تنها راه خلاصی از دست آنها، نصب مجدد سیستمعامل است. برای این منظور بهتر است دقت کنید سیستمعامل را از منبع مطمئنی دریافت میکنید.

تروجانها علاقه خاصی به فایلهای راهانداز و پنهان شدن پشت سر آنها دارند؛ پیدا کردن مکانهایی که فایلهای خطرناک درون آنها پنهان میشوند. این قابلیت به آنها میتواند بهطور مداوم از لحظهای که دستگاه شما راهاندازی میشود، حضور فعال داشته باشند. ابزار رایگان و قابل حمل RunScanner این توانایی را دارد تا تمام فایلهای راهانداز یک سیستم و تنظیمات مربوط به آنها را بررسی کند. بعد از فرایند اسکن، این ابزار اقدام به بررسی فایلها میکند و برای این کار از بانکاطلاعاتی خود که شامل ۹۰۰٫۰۰۰ فایل سیستمی با فرمتهای فایلی EXE، DLL و SYS است، استفاده کرده و دقیقاً مشخص میکند کدامیک از فایلها مخرب و کدامیک آلوده هستند. برای دریافت این برنامه، به این نشانی مراجعه کنید، سپس در نوار سبز رنگی که در بالای صفحه قرار دارد، روی دکمه Download کلیک کنید. در صفحه ظاهر شده روی دکمه نارنجی رنگ Freeware Download کلیک کنید.

حذف باجافزارهای قفلکننده

باجافزارها تنها مدلی از بدافزارها نیستند که سیستم شما را قفل میکنند. زمانی که بدافزاری از روی سیستم حذف میشود، ممکن است همچنان ردپایی از آلودگی را برجا گذارد. تعداد زیادی از نرمافزارهای مخرب از ترفندهای خاصی در این زمینه استفاده میکنند. شایعترین نشانه در این زمینه به عدم توانایی حذف یک فایل ناخواسته باز میگردد؛ بهطوری که کاربران در بعضی موارد پیغام «دسترسی ممنوع است یا فایل در مبدأ یا مقصد در حال استفاده است» را مشاهده میکنند؛ البته این حالت همیشه به معنای یک فایل مخرب نیست و ممکن است در بعضی موارد، فایل خراب شده باشد. البته اگر فرض کنیم اسکنرهای شما بهخوبی کار خود را انجام دادهاند و موفق شدهاند، بدافزار را از روی سیستم حذف کنند. بهترین ابزاری که در این زمینه میتواند به شما کمک کند، برنامه رایگان FileAssassin به این نشانی است. این ابزار به شما کمک میکند تا فایلهای قفلشدهای که آنها را تحت بدافزار شناسایی کردهاید، بهسادگی پاک کنید.

FileAssassin به شما این توانایی را میدهد تا فایلهایی که بدافزارها قفل کردهاند پاک کنید.

حذف فایل های رجیستری ناخواسته

رجیستری قلب تپنده یک سیستم است؛ مکانی که تمام اطلاعات حیاتی در ارتباط با برنامههای نصب شده، تنظیمات کامپیوتر و حسابهای کاربری درون آن نگهداری میشود. رجیستری همراه با واژگان خاص خود همچون «مقادیر»، «کلید» و «موجودیتها» همراه است؛ اما در اصل، دادهها درون فایلهای رجیستری قرار میگیرند. همین موضوع باعث میشود رجیستری، مکان مناسبی برای هکرها باشد. مکانی که هکرها با استفاده از آن توانایی وارد کردن آسیبهای جدی به سیستم کامپیوتری را دارند. همیشه حذف بدافزار از سیستم، به معنای پاکسازی فایلهای رجیستری نیست.

بهترین ابزاری که در زمینه پاکسازی رجیستری از بدافزارها میتوانند به شما کمک کنند، ابزار IOBit Uninstaller است. زمانی که ما ابزار IObit را اجرا میکنیم، این ابزار فهرستی از برنامهها و افزونههایی را که از وجود آنها بی خبر هستیم نمایش میدهد. البته ابزار GeekUninstaller نیز میتواند در این زمینه کمککننده باشد؛ اما IObit کنترل بیشتری را در اختیار شما قرار میدهد. زمانی که این ابزار را اجرا میکنید، IObit رجیستری را در ارتباط با حذف مقادیر ناخواسته جستوجو کرده و در حذف این مقادیر به شما کمک میکند

آموزش پاک سازی کامپیوتر از بدافزارها-2

پیدا کردن و حذف نرمافزارهای مخرب

یک آنتیویروس قدرتمند نصب کنید، اما مراقب باشید! حذف نرمافزارهای مخرب و خطرناک به ابزارهای بزرگ و قدرتمندی نیاز دارد. در حال حاضر، IObit Malware یکی از قدرتمندترین نرمافزارهای ضدبدافزار بهشمار میرود.این ابزار توانایی شناسایی و حذف تروجانها، روتکیتها، کرمها و گونههای دیگری از نرمافزارهای مخرب را دارد. برای اطلاع درباره انواع مختلف طبقهبندی نرمافزارهای مخرب به این نشانی مراجعه کنید. نسخه جدید نرمافزار Malware Fighter (نسخه ۳٫۴) با پشتیبانی کامل از ویندوز ۱۰، یکی از قدرتمندترین ضد بدافزارهایی است که به شما در شناسایی بدافزارها کمک میکند. میتوانید نرمافزار Malware Fighter را از این نشانی دانلود کنید. بعد از دانلود فایل IObit-Malware-Fighter-Setup.exe روی دکمه نصب کلیک کنید تا فرایند نصب برنامه آغاز شود. پس از نصب، روی دکمه Close که در بالای پنجره قرار دارد کلیک کنید. با این کار پنجره اصلی برنامه ظاهر میشود.

کلیک روی Smart Scan درایو جاری شما را بررسی میکند.

جستوجوی عمیقی در کامپیوتر خود انجام دهید

در پنجره اصلی برنامه، روی گزینه Smart Scan کلیک کنید. با این دستور، برنامه، جستوجوی فایلها و نرمافزارهای نصبشده روی سیستم را آغاز میکند. کمی صبور باشید تا فرایند جستوجو به پایان برسد. (شکل ۳) این برنامه اگر نشانهای از آلودگیهایی همچون کیلاگرها، کرمها، تروجانها و حتی نشانهای از نرمافزارهای مخرب روز صفر را در هر یک از بخشهای کامپیوتر پیدا کند، به شما گزارش میدهد. اگر میدانید آلودگی در چه بخشهایی از سیستم وجود دارد، از گزینه اسکن سفارشی استفاده کنید. این گزینه برای اسکن پوشههای خاصی در نظر گرفته شده است.

مدت زمان اسکن ممکن است کمی طولانی شود.

با فشار کلیدهای توقف یا انتظار، میتوانید فرایند جستوجو را کنترل کنید. وقتی اسکن به پایان رسید، در پیغامی گزارش مشکلات به شما نشان داده میشود. اگر Malware Fighter بدافزاری را روی سیستم شما شناسایی کرد، روی گزینه Scan Log کلیک کنید تا گزارشی در اینباره مشاهده کنید. اگر این ابزار بدافزاری را شناسایی کند؛ بهطور خودکار اقدام به قرنطینه کردن آن میکند. با کلیک روی گزینه Quarantine List که در نوار منو بالای صفحه قرار دارد، جزئیات مربوط به بدافزارهای شناسایی شده و همچنین حذف آنها را خواهید دید.

حملهای رعدآسا و همزمان به نرمافزارهای مخرب با ۶۸ ابزار زمانی که به سایت متعلق به ابزار HerdProtect به این نشانی مراجعه میکنید، گلهای از فیلها را مشاهده میکنید. (شکل ۴) این تصویر به وضوح نشان میدهد که شیوه عملکرد HerdProtect چگونه است. HerdProtect ابزاری است که قدرت خود را از ۶۸ موتور ضدتروجان میگیرد؛ موتورهایی که به صورت ایمن در فضای آنلاین قرار دارند و برای پیدا کردن بدافزارها و دنبالکردن فایلهای مشکوک روی کامپیوتر شخصی، رجیستری و مرورگر کاربران استفاده میشوند. منطق به کاررفته در این ابزار، به اینصورت است که نرمافزار ضدبدافزار به تنهایی توانایی شناسایی فایلهای مخرب روی کامپیوتر را ندارد. در نتیجه، HerdProtect با استفاده از این رویکرد ترکیبی سعی میکند برای شناسایی تهدیدات مخفی، قدرت ویژهای را به کاربرانش هدیه کند.

یک ضدبدافزار مشتمل بر ۶۷ موتور پویشگر

HerdProtect به دو شیوه نصبی و قابل حمل در اختیار کاربران قرار داشته که هر یک مزایای خاص خود را دارند. در نسخه قابل حمل آزادی بیشتری برای نقل و انتقال این ابزار خواهید داشت. برای مثال، یک نسخه قابل حمل HerdProtect روی یک حافظه فلش به شما این توانایی را میدهد تا آنرا روی هر کامپیوتری اجرا کنید، بدون آنکه نیازی به دانلود یا نصب باشد. برای دریافت برنامه، روی لینک دانلود در سمت چپ صفحه کلیک کنید، در صفحه ظاهر شده دو گزینه دانلود کامل و دانلود نسخه قابل حمل در اختیارتان قرار دارد. در نسخه قابل حمل، همه فایلها درون یک پوشه قرار دارند. باید فایلهای درون این پوشه فشرده شده را باز کنید. زمانیکه روی فایل اجرایی کلیک میکنید یک صفحه Setup مشاهده میکنید.

جای نگرانی نیست، هیچگونه فرایند نصبی در انتظار شما نیست. این گزینه برای دسترسی برنامه به هارددیسک و درایوهای کامپیوتر کاربر بر اساس تواقفنامهای که مشخص شده است اجرا میشود. بعد از دریافت تأییدیه، برنامه به سرعت کار خود را آغاز میکند. با کلیک روی دکمه Start نموداری میلهای به شما عناصری را که اسکن شدهاند نشان میدهد. اینکار با جستوجوی مؤلفههای مرورگر، برنامههای نصب شده، افزونهها و دادههای ویندوز آغاز میشود. زمانی که فرایند جستوجو به پایان رسید، برنامه گزارشی درباره تعداد فایلهای اسکن را نشان میدهد. پس از پایان اسکن، فایلهای جستوجو شده به صورت جدا و فایلهای مشکوک به صورت طبقهبندی شده نشان داده میشوند. با انتخاب گزینه Remove همه فایلهای مشکوک پاک خواهند شد. HerdProtect هنوز در مرحله بتاست؛ اما از ثبات و پایداری خوبی برخوردار است. در کنار HerdProtect سازندگان این برنامه تصمیم گرفتهاند، یک مرکز آموزشی و یک صفحه پرسش و پاسخ را در اختیار کاربران قرار دهند. برای دسترسی به صفحه آموزشی به این نشانی و برای دسترسی به صفحه پرسش و پاسخ به این نشانی مراجعه کنید. در صفحه Knowledgebase جدیدترین اخبار و رویدادها درباره بدافزارها و سایتهایی که میزبان این بدافزارها بودهاند، فهرست شدهاند.

گزارشی از فعالیتهای انجام شده توسط Geek Uninstaller

آموزش پاک سازی کامپیوتر از بدافزارها-1

هیچگاه بدافزارها بدون مبارزه واقعی کامپیوتر شما را ترک نخواهند کرد. ممکن است آنها در پشت صحنه و به دور از دید شما، دست به اقدامات دیگری بزنند؛ اما سؤال این است: چگونه میتوانیم آثار مربوط به بدافزارها را از روی کامپیوتر خود پاک کنیم؟

در این مجموعه مقالات شما خواهید آموخت تا بوسیله تعدادی ابزار و تکنیک های پیشرفته، کامپیوتر و سیستم های خود را از شر بد افزارها و ویروس ها برهانید. این سری مقاله ها در چند قسمت ارائه خواهند شد. امروز شما قسمت اول آنرا خواهید خواند. قسمت های بعدی در دسته امنیت شبکه در روزهای آینده قابل دسترس خواهند بود. با آتی نگر همراه باشید.

پاکسازی در ظاهر ساده در باطن پیچیده

این کار میتواند فرایند ساده بهنظر برسد. همه آن کاری که باید انجام دهید، دانلود و اجرای یک ابزار ویژه برای مبارزه با بدافزارهاست. Anti-Malware، متعلق به شرکت Malwarebytes یا حتی Anti-Ransomware ضد باجافزار شرکت ترندمیکرو که هر دو از محصولات رایگان در این زمینه بهشمار میروند، در این راه به شما کمک میکنند. این ابزار سعی میکنند کامپیوتر شما را از بدافزارهای مخرب نجات دهد تا یکبار دیگر طعم خوش سیستم عاری از بدافزارها را احساس کنید. حذف بدافزارها نه تنها به سیستم شما کمک میکند که سریعتر از قبل شود؛ بلکه در زمان بازدید صفحات وب، با خطای کمتری روبرو میشوید. مهمتر اینکه شما را از دست پیغامهایی همچون «با پرداخت ۴۰۰ یورو به دادههای خود دسترسی پیدا کنید» خلاص میکنند؛ اما برای پاکسازی سیستم به چیزی بیش از ضدبدافزار نیاز دارید.

باگهایی عمیق

در بند قبل به این موضوع اشاره کردیم. ممکن است فرایند پاک کردن بدافزارها از سیستم فرایندی ساده باشد؛ اما با توجه به موضوعات اغواکننده بسیاری که در دنیای واقعی و به تبع آن در دنیای دیجیتال وجود دارد، هیچگاه حذف بدافزارها فرایند مستقیم و سادهای نخواهد بود. در تعریف بدافزار، میتوان گفت نرمافزار مخربی است که با راحتی تمام، موجبات ناراحتی کاربران را فراهم میکند. بیشتر اوقات بدافزارها نرمافزارهای ناخواستهای را نصب میکنند که بسیاری اوقات بهطور کامل از سیستم قربانی پاک نمیشوند. زمانی که برنامه مخرب یا یک آلودگیای را پاک میکنید، در عمل ردپایی از بدافزار باقی میماند. این ضایعات که در قالب فایلهایی روی هارددیسک قرار میگیرند، مشکلاتی را برای سیستمعامل و مرورگر به وجود میآورند؛ به این دلیل که اغلب در تعامل با مقادیر و کلیدهایی هستند که بدافزارها بهطور پنهانی، آنها را در رجیستری ویندوز ایجاد کردهاند.

ممکن است بدافزارهای مخربتر، در قالب بمبهای کوچک زماندار عمل کنند و با وجود اینکه کاربر از پاک شدن بدافزار اطمینان دارد؛ اما بعد از پاکسازی، بدافزار مجددا کامپیوتر کاربر را آلوده میکنند. ابزارهای رایگان حذف بدافزارها همچون محصول شرکت

MalwareBytes ممکن است در کوتاهمدت در اینکار به شما کمک کنند؛ اما این توانایی را ندارند تا همه آثار بهجا مانده از بدافزارها را پاک کنند. در طرف مقابل، ابزارهایی چون CCleaner و AdwCleaner که برای پاککردن کامپیوترها استفاده میشوند نمیتوانند ابزارهای تبلیغاتی مزاحم یا افزونههای خطرناک را از روی سیستم کاربران پاک کنند؛ حتی اگر این ابزارها توانایی حذف افزونههای مخرب را داشته باشند؛ اما به احتمال بسیار زیاد بعد از چند روز دوباره مشاهده میکنید که این بدافزارها روی سیستم شما یکهتازی میکنند. به نظر میرسد در این مرحله کامپیوتر شخصی به کمک خودتان نیاز دارد.

ما به شما نشان میدهیم چگونه میتوانید این نرمافزارهای مخرب سرسخت را با استفاده از قدرتمندترین ابزارهای رایگان و غیررایگان از میان بردارید. همچنین به شما نشان خواهیم داد که چرا برنامههای آنتیویروس برای انجام چنین کارهایی مناسب نیستند. وظیفه آنتیویروسها مسدود کردن و قرنطینه کردن بدافزارهاست؛ در نتیجه این احتمال وجود دارد که فایلهای مخرب در بخشهای مختلف سیستم شما بهطور پنهانی نفوذ کند و مخفی شده باشد.

فرایند نصب IoBit

پیدا کردن و حذف نرمافزارهای مخرب

یک آنتیویروس قدرتمند نصب کنید، اما مراقب باشید! حذف نرمافزارهای مخرب و خطرناک به ابزارهای بزرگ و قدرتمندی نیاز دارد. در حال حاضر، IObit Malware یکی از قدرتمندترین نرمافزارهای ضدبدافزار بهشمار میرود.این ابزار توانایی شناسایی و حذف تروجانها، روتکیتها، کرمها و گونههای دیگری از نرمافزارهای مخرب را دارد. برای اطلاع درباره انواع مختلف طبقهبندی نرمافزارهای مخرب به این نشانی مراجعه کنید. نسخه جدید نرمافزار Malware Fighter (نسخه ۳٫۴) با پشتیبانی کامل از ویندوز ۱۰، یکی از قدرتمندترین ضد بدافزارهایی است که به شما در شناسایی بدافزارها کمک میکند. میتوانید نرمافزار Malware Fighter را از این نشانی دانلود کنید. بعد از دانلود فایل IObit-Malware-Fighter-Setup.exe روی دکمه نصب کلیک کنید تا فرایند نصب برنامه آغاز شود. پس از نصب، روی دکمه Close که در بالای پنجره قرار دارد کلیک کنید. با این کار پنجره اصلی برنامه ظاهر میشود.

کلیک روی Smart Scan درایو جاری شما را بررسی میکند.

مسیریابها و دستگاههای اینترنت اشیا در معرض تهدید بدافزار Remaiten

کارشناسان شرکت امنیتی «ESET» درباره خطر جدیدی هشدار دادهاند که این بار به جای آنکه کامپیوترهای شخصی یا تلفنهای هوشمند را تهدید کند، سیستمهای توکار را هدف قرار داده است. بر این اساس، شرکت ESET اعلام کرده است موفق به شناسایی کدهای مخربی شده که سیستمهای اینترنت اشیا، مسیریابها، دروازهها (Getways) و اکسس پوینتهای بیسیم را نشانه رفته است.

این بدافزار جدید که «Remaiten» نام دارد، ترکیبی از بدافزارهای لینوکسی Tsunami و Gafgyt است. اما بهمراتب قدرتمندتر از نمونههای یادشده بوده و همراه با ویژگیهای جدیدی پا به عرصه ظهور نهاده است. تا زمان نگارش این مقاله سه گونه مختلف از این بدافزار شناسایی شده است. کارشناسان امنیتی در بازبینی کدهای بهجامانده از این بدافزار، اسامی KTN-Remastered و KTN-RM را از درون آن کشف کردهاند. بدافزار لینوکسی Tsunami یک در پشتی دانلودکننده بود که برای آمادهسازی حملات انسداد سرویس توزیعشده (DDoS) و برای ساخت شبکهای از سیستمهای گوش به فرمان (Botnet) استفاده میشد.

بدافزار لینوکسی Gafgyt نیز بهعنوان در پشتی از راه دور کنترل و برای پویش Telnet استفاده میشد. شیوه کارکرد بدافزار Gafgyt به این صورت بود که آدرسهای آیپی شبکه را بررسی میکرد و در ادامه به صورت تصادفی به آدرسی متصل میشد. برای این منظور Gafgyt از درگاه ۲۳ که مخصوص Telnet است، استفاده میکرد. اگر فرایند اتصال به آدرس آیپی با موفقیت انجام میشد، بدافزار سعی میکرد به روش سعی و خطا اطلاعات اعتباری مورد نیاز برای وارد شدن را که شامل شناسه و گذرواژه است، از درون فهرست توکار استخراج کند. اگر فرایند ورود به دستگاه با موفقیت همراه میشد، در ادامه فرمانی را برای دانلود فایلهای اجرایی اصلی برای معماریهای مختلف اجرا و سپس سعی میکرد بدافزارهای اصلی دانلودشده را اجرا کند.

این راهکار سادهای برای آلودهسازی دستگاهها بود که حداقل یکی از فایلهای اجرایی دانلودشده، متناسب با معماری دستگاهی بود که بدافزار روی آن اجرا میشد. اما Remaiten این سازوکار را بهبود بخشیده است و از مکانیزم گسترش سریعی همراه با فایلهای اجرایی برای معماریهای مختلف پردازندهها که در دستگاههای لینوکسی به طور معمول مبتنی بر آرم و MIPS هستند، استفاده میکند. بعد از ورود از طریق Telnet، بدافزار سعی میکند نوع پلتفرم دستگاه را شناسایی کند و فقط کدهای مدنظر را انتقال دهد. بعد از شناسایی و دانلود کدها از طریق سرور C&C فایل باینری روی دستگاه قربانی اجرا میشود و اقدام به ساخت بات (Bot) دیگری میکند که برای انجام فعالیتهای مجرمانه استفاده میشود.

تنها وظیفهای که دانلودکننده بر عهده دارد، ارسال یکی از فرمانهای Mips، Mipsel، Armeabi و Amreabi به سرور C&C و نوشتن واکنش دریافتشده به stdout است. زمانی که فایل اجرا میشود، بات در پسزمینه به فعالیت میپردازد. بدافزار Remaiten با استفاده از فرمانهای رایج IRC هدایت و کنترل میشود. مهمترین فرمان IRC که این بدافزار از آن استفاده میکند، فرمان PRIVMSG است. این فرمان بهمنظور هدایت بدافزار برای انجام فعالیتهای مخربی همچون دانلود فایلها، پویش Telnet و مانند اینها استفاده میشود. دستوراتی که PRIVMSG ارسال میکند، درون یک آرایه ایستا قرار میگیرند.

تنها وظیفهای که دانلودکننده بر عهده دارد، ارسال یکی از فرمانهای Mips، Mipsel، Armeabi و Amreabi به سرور C&C و نوشتن واکنش دریافتشده به stdout است. زمانی که فایل اجرا میشود، بات در پسزمینه به فعالیت میپردازد. بدافزار Remaiten با استفاده از فرمانهای رایج IRC هدایت و کنترل میشود. مهمترین فرمان IRC که این بدافزار از آن استفاده میکند، فرمان PRIVMSG است. این فرمان بهمنظور هدایت بدافزار برای انجام فعالیتهای مخربی همچون دانلود فایلها، پویش Telnet و مانند اینها استفاده میشود. دستوراتی که PRIVMSG ارسال میکند، درون یک آرایه ایستا قرار میگیرند.

فرمان جالب توجه دیگری که این بدافزار استفاده میکند، فرمان KILLBOTS است. بدافزار به گونهای طراحی شده است که فهرستی از پردازههای مخرب در حال اجرا را بررسی میکند و تصمیم میگیرد از چه پردازههای باید صرف نظر کند و به اجرای کدام پردازه باید خاتمه دهد. این کار بیشتر بر اساس نام پردازهها انجام میشود. البته نام پردازهها بر اساس نگارشهای مختلف بدافزار متفاوت هستند. شایان ذکر است پایه و اساس این بدافزار بر مبنای گذرواژههای ضعیف Telnet قرار دارد. بر همین اساس، مالکان دستگاهها باید از ابزار رایگان آنلاین پویش درگاهها برای بررسی این موضوع که آیا پورت شماره ۲۳ روی روتر آنها باز است یا خیر استفاده کرده و همچنین سرویس Telnet را غیر فعال کنند. هنوز بهدرستی مشخص نیست که هدف از طراحی Remaiten چه بوده است، اما کارشناسان امنیتی بر این باور هستند که این بدافزار با هدف پیادهسازی یک حمله انسداد سرویس توزیعشده طراحی شده است که در عمل شناسایی آن را از طریق مسیریابها مشکل میسازد

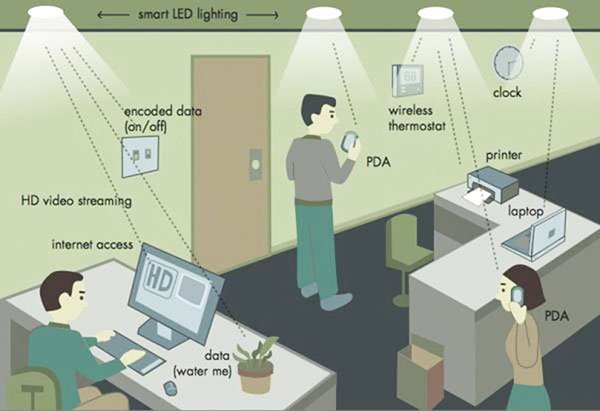

LiFi به جای WiFi؛ دنیا دگرگون خواهد شد!

LiFi چیست؟

یکی از سیستمهایی که در چند سال اخیر به عنوان جایگزین وایفای مطرح شده است؛ Light Fidelity (هماندهی با نور) است که به طور اختصار و به پیروی از WiFi به نام LiFi شناخته میشود. صحبت اصلی لایفای این است که از نور به جای امواج رادیویی و به جای دستگاههایی به نام روتر از چراغهای LED برای انتقال اطلاعات استفاده شود؛ در واقع به جای استفاده از طیفهای نامریی امواج رادیویی به سراغ طیفهای مریی فراسرخ و نزدیک به فرابنفش نور برویم. ایجاد تغییر با سرعت زیاد در میزان شدت نوری که تابیده میشود، میتواند منبع تولید اطلاعات باینری یا همان دودویی باشد. یک دستگاه گیرنده با دریافت پرتوهای نور و مقایسه میان شدت روشنایی هریک از آنها و میزان تغییراتی که رخ داده، اطلاعات دیجیتالی را دریافت و تبدیل کند؛ در نتیجه این انتقال اطلاعات، کامپیوترها، تبلتها، اسمارتفونها و دستگاههای همراه دیگری میتوانند به اینترنت متصل شوند؛ پس، لایفای چیزی بیشتر از تابش نور با درخشندگی بیشتر و کمتر برای ساختن صفرها و یکهای دیجیتالی و در کنار یکدیگر قراردادنشان تا رسیدن به اطلاعات واقعی نیست؛ در حالی که در آزمایشهای اخیری که صورت گرفته است، فناوری لایفای به صورت عملی توانسته است اطلاعات را با سرعت ۱۵۰ مگابیت بر ثانیه منتقل کند؛ البته کارشناسان پیشبینی میکنند این میزان سرعت به مرز ۱۰ گیگابیت بر ثانیه برسد که چیزی در حدود ۲۵۰ برابر میانگین سرعت شبکههای باندپهن کنونی است؛ پس، تعجبآور نیست که میبینیم مردم با شنیدن لایفای هیجانزده میشوند و دوست دارند زودتر این فناوری کاربردی و عملیاتی شود. در میان افراد مختلفی که روی فناوری لایفای کار کردند، باید از استاد دانشگاه ادینبورگ، پروفسور هارالد هاس (Harald Haas) نام ببریم؛ در واقع وی اولین نفری بود که در سال ۲۰۱۱ روی این ایده کار و در سخنرانی خود در موسسه TED بدان اشاره کرد.

پروفسور هالس میگوید: «ایده لایفای یک ایده نسبتاً قدیمی است؛ حتی الکساندر گراهام بل در سال ۱۸۸۰ از نور برای برقراری ارتباط در حین ساخت فتوفون استفاده کرده است؛ اما ایده اصلی لایفای، هنگامی مطرح شد که چراغهای LED ظهور کردند؛ چون آنها ظرفیتهای جدیدی را به وجود آوردند و اجازه دادند تا انتقال اطلاعات روی نور با سرعت بیشتری رخ بدهد. من این موضوع را ۱۲ سال پیش هنگامی که داشتم روی یک پروژه در دانشگاه کار میکردم، متوجه شدم و از آن هنگام دائم به این فکر میکردم که چگونه میتوان اطلاعات را با سرعت زیاد، روی طیفهای نوری متصاعد شده از چراغهای LED جدید منتقل کرد. همان زمان هم الگوریتمهای مدولاسیون رمزنگاری برای چراغهای LED وجود داشت که مشکل بزرگ دیگری به نام امنیت اطلاعات را حل میکرد».

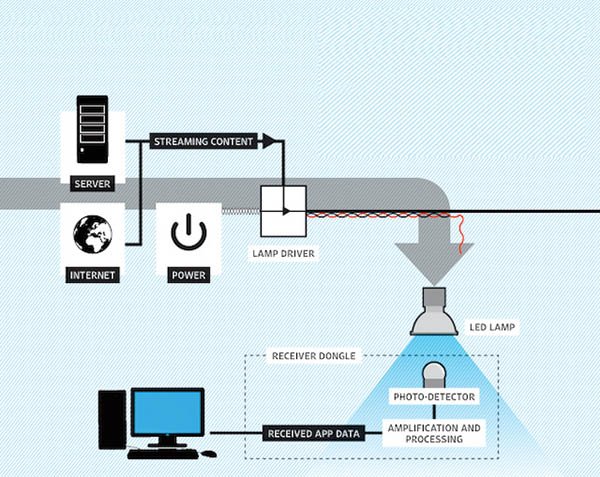

لایفای چگونه کار میکند؟

شاید در سایتهای مختلف چیزهایی درباره لایفای خوانده باشیم و بدانیم که انتقال اطلاعات از طرق نور انجام میشود؛ اما سوالات فنی زیادی پیرامون این فناوری مطرح است. اطلاعات چگونه به دست یک لامپ LED میرسد؟ لامپهای LED به کدام شبکه یا سرور یا زیرساخت وصل هستند؟ در دستگاه گیرنده چه اتفاقاتی میافتد؟ سعی میکنیم به طور مختصر به این سوالها جواب بدهیم. گفتیم که اینفرارد در کنترل راه دور تلویزیونها، به نوعی ساده شده فناوری لایفای است. هر یک از لامپهای LED از طریق یک کابل شبکه به یک روتر/اکسسپوینت یا سرور مرکزی وصل میشوند. کاربران، این دستگاهها یا کابلها را نخواهند دید و اصولاً از دسترس عموم مردم پنهان خواهند بود( قاعدتاً در دیوار کار گذاشته میشوند یا با استفاده از کفپوشهای کاذب سقفی پهنان میشوند). هسته اصلی لامپ با استفاده از فلش زدن و روشن/خاموش شدن سعی میکند اطلاعات دریافت شده از کابل شبکه را روی طیفهای نور متصاعدکننده از خود منتشر کند. در دستگاه گیرنده (مثلاً گوشی تلفن همراه یا تبلت) یک فتودیتکتور قرار دارد که رشتههای نور را دریافت و کدگشایی میکند. اطلاعات کدگشایی شده به یک مبدل تحویل داده میشوند تا به صورت سیگنالهای الکتریکی، تحویل پردازنده دستگاه شوند؛ همانطور که میبینید فناوری وایفای بسیار ساده و بدون هیچگونه پیچیدگی خاصی کار میکند

چرا لایفای امنتر از وایفای است؟

فناروی لایفای از نور چراغهای LED برای ساختن اطلاعات و سپس ارسال آنها به یک دستگاه گیرنده استفاده میکند. یک سوراخ کوچک در دستگاه گیرنده کافی است تا نور از طریق آن وارد شود و بعد تبدیل به اطلاعات شود؛ بنابراین، نه در دستگاه فرستنده که یک لامپ LED است و نه در دستگاه گیرنده، هیچ چیز اضافی فیزیکی نمیتواند نفوذ کند و این یک مزیت است؛ از سوی دیگر نور مرئی نمیتواند از دیوار، در و اشیای با جنس سخت عبور کند و در نتیجه اطلاعات درون یک اتاق یا خانه باقی میمانند. لایفای امنترین روش برای انتقال اطلاعات میان کاربران یک خانه است. نور کاملاً قابل کنترل و محدودشدن است؛ اما امواج رادیویی فاقد این ویژگیاند و تا دهها متر آنطرفتر قابل شنود و سرقت اطلاعات هستند. پروفسور هاس میگوید: «وقتی به اطراف خودمان نگاه میکنیم، حداقل ۱۰، ۱۵ یا ۲۰ شبکه بیسیم میبینیم. یعنی به طور طبیعی این شبکهها قابل هک شدن هستند؛ اما برای فناوری لایفای چنین اتفاقی نمیافتد؛ چون شما هیچ شبکهای نخواهید دید». مزیت امنیتی دیگر روی فناوری لایفای استفاده از الگوریتمها و مدولاسیونهای رمزنگاری بهتر و قویتر روی طیفهای نور مرئی نسبت به امواج رادیویی است. محققان روی این بعد از فناوری لایفای نیز تحقیقات زیادی کردند و چندین روش برای رمزنگاری اطلاعات با کمترین هزینه و انرژی یافتند که در آینده مطرح خواهند شد.

آینده

هاس و همکارانش در دانشگاه ادینبورگ به شدت مشغول کار برای توسعه لایفای هستند؛ ولی آنها تنها نیستند و تیمهای تحقیقاتی دیگری در دانشگاههای سنت اندروز، استراتکلاید، آکسفورد، کمبریج و غیره نیز بر روی طیفهای مختلف نور مرئی کار میکنند. کشور انگلیس یکی از پیشگامان این فناوری محسوب میشود که در توسعه لایفای سرمایهگذاریهای کلانی انجام داده است. کشورهای دیگر دنیا از جمله ایالات متحده نیز به طور موازی دارند برنامههای خود را برای عملیاتی کردن لایفای پیش میبرند؛ حتی هاس پیشنهاد داده است یک شهر به طور کامل به لایفای مجهز شود و سرویسهای دیگری مانند ۴G و وایفای حذف شوند تا مزیتها و ارزش واقعی این فناوری برای کارهای روزمره مردم نمایان شود و فرآیند جایگزینی آن با سیستمهای ارتباطی قدیمی شتاب بیشتری بگیرد.

هاس با قاطعیت میگوید: «هماکنون هم میتوان یک شهر مجهز به لایفای داشت و نه تنها مشکل حادی پیش نخواهد آمد، بلکه روشهای جدیدی از ارتباط مردم با یکدیگر کشف میشود. آنها همیشه آنلاین و متصل خواهند بود و این چیزی است که همه انتظارش را دارند؛ به خصوص شرکتهای ارائهدهنده خدمات آنلاین را خوشحال میکند». هاس بیشتر از یک فناوری، درباره تغییر روشهای ارتباطی صحبت میکند و میگوید: «امروزه انسان به شیوههای متفاوتی با آیفون و شبکههای اجتماعی در ارتباط است؛ شیوههایی که برای محیط زیست خطرناک هستند و زندگی شهری را با تهدیداتی روبرو کردهاند». هاس اعتقاد دارد باید این شیوههای ارتباطی تغییر کنند و از نور برای ارتباط انسان با ماشین و محیط زیست استفاده شود؛ اگر بتوانیم هر چیزی در محیط اطرافمان را با نور به اینترنت متصل کنیم؛ جهان تازهای را ایجاد کردهایم و ارتباطات در سطح بالاتری از اکنون قرار میگیرد و دیگر محدودیتهای کانالهای رادیویی یا پهنایباند، رویاهای ما را متوقف نمیکنند. هاس میگوید: «چنین جهانی را شاید در ده سال آینده ببینیم ولی از همین الان هیجانانگیز است»