بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...

بانک آموزشی

نرم افزار - سخت افزار - طراحی - برنامه نویسی _ ویروس شناسی ...یک زنگ خطر! BotNet های ایرانی در حال گسترش اند

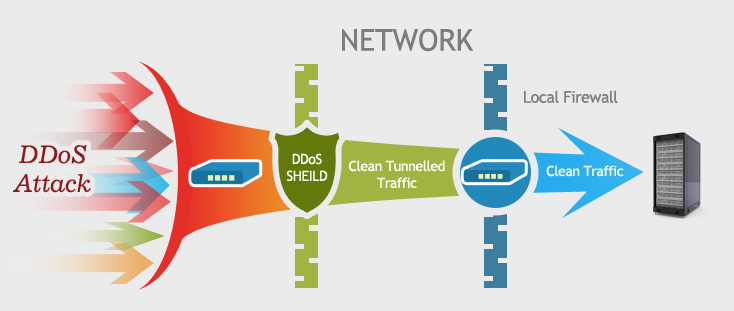

باتنتها شبکههایی هستند که با در اختیار گرفتن مجموعهای از کامپیوترها که بات(bot) نامیده میشوند، تشکیل میشوند. این شبکهها توسط یک و یا چند مهاجم که botmasters نامیده میشوند، با هدف انجام فعالیتهای مخرب کنترل میگردند. به عبارت بهتر هکر ها – اتکر ها با انتشار ویروس ها و برنامه های مخرب به صورت غیر قانونی و بدون اطلاع صاحب کامپیوتر کنترل آن را در دست میگیرند و با استفاده از مجموعه ای از این کامپیوتر ها درخواست های جعلی زیادی را به سمت سرور یا سایت قربانی ارسال می کنند که به انجام یک حمله DDoS منجر می شود.

همه چیز در مورد حمله DDOS

همانطور که می دانید بات نت ها یکی از قوی ترین ابزار ها در حملات سایبری می باشد؛ از ژاپن گرفته تا چین و آمریکا ؛ هر کدام به دنبال روش های جلوگیری و مقاوم سازی در برابر حملات DDoS می باشند. دیتا سنتر های DDoS Protection که اکثرا با حمایت های مالی دولتی در کشور های مختلف از جمله آمریکا راه اندازی می شوند بهترین روش برای محافظت از شبکه ها و سایت های حساس و مهم و تجاری می باشند.

اما ایران در این خصوص چه اقدامی انجام داده است؟ سرور ها و شبکه های داخل ایران تا چه اندازه در مقابل حملات سنگین DDoS مقاوم هستند؟

سایت ها و شبکه های اداری کشور؛ موسسات تجاری و بازرگانی؛ خدماتی و .. آیا در مقابل این حملات ایمن هستند؟ متاسفانه تا زمانی که به شبکه اینترنت متصل باشند خیر !

برای مقابله با حملات DDoS عظیم در مرحله اول نیاز به یک زیر ساخت ارتباطی قوی در کشور و نیاز به افزایش ظرفیت شبکه برای ترافیک های عظیم این نوع حملات می باشد که متاسفانه خبری از آن نیست.

مطالب مرتبط: ویژگی UTM های نسل جدید چیست؟

ما باید در مرحله اول این ظرفیت را برای شبکه مخابراتی که بستر اینترنت می باشد را فراهم کنیم و بعد به مراحلی همچون راه اندازی پایگاه های سخت افزاری جهت شناسایی و Mitigation حملات و .. بپردازیم.

اما در حال حاضر زمانی که یک سرور و شبکه مورد حمله DDoS قرار میگیرد اولین و شاید تنها راه حل محدود کردن آی پی های ورودی فقط به ایران است بدین ترتیب که فقط به آی پی های ایرانی اجازه ارسال رکوئست به داخل شبکه و سرور را بدهیم که البته این مورد هم جای بحث فراوانی دارد.

مطالب مرتبط: زامبی های اینترنتی؟

چطور جلوی یک حمله DDOS را بگیریم؟

گاهی اوقات ممکن است سرویس ما صرفا برای کاربران داخل ایران نباشد که در این صورت متحمل ضرر و خسارت هایی خواهیم بود. اما با این شرایط به نظر شما آیا راه اندازی و مدیریت یک حمله DDoS از داخل کشور به وسیله یک بات نت امکان پذیر نیست؟

اکثر حملات انجام شده از داخل ایران توسط سرویس دهندگان اینترنت کاربران خانگی و همچنین اینترنت اپراتور های تلفن همراه می باشد.

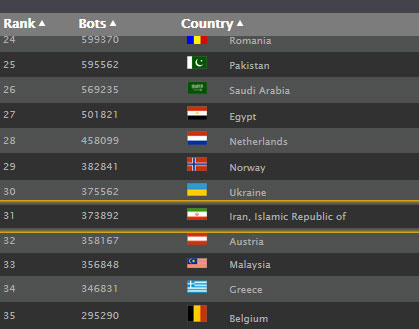

وب سایت prolexic که یکی از زیر مجموعه های شرکت بزرگ Akami می باشد که اطلاعات آماری حملاتی که به شبکه های تحت حفاظت این شرکت می شود را آنالیز و بررسی می کند. یکی از اطلاعات آماری مفید رده بندی کشوره هایی است که بیشترین بات نت را دارند و بیشترین حملات از طریق آن کشور ها صورت میگیرد؛

در این رده بندی آماری ایران با ۳۷۳۸۹۲ بات ؛در رده ۳۱ از بین ۲۵۱ کشور قرار دارد.

البته این نکته را نیز باید در نظر گرفت که تعداد بات های داخل ایران باید بیشتر از این رقم باشد، چرا که این اطلاعات فقط از طریق حملاتی به دست آمده که به شبکه ها و سرور های این شرکت انجام شده نه همه ی حملات بر روی نت.

اینکه این بات ها از طریق داخل کشور هدایت می شوند یا خارج کشور قابل تشخیص نیست اما موردی که مسلم است این است که این افزایش روز افزون بات ها باید زنگ خطری برای مدیران و سرویس دهندگان داخل ایران باش

حمله DNS Amplification چیست؟

تا به امروز در خصوص متود ها مختلف حملات TCP توضیح داده ایم؛ اما امروز قصد داریم یک متود متفاوت از حملات را کالبد شکافی کنیم؛ حملاتی غول آسا و غیر قابل کنترل و البته معروف با نام DNS Amplification Attack .

یک حمله DNS amplification بر پایه هدایت ترافیک بدون اتصال از پروتکل UDP استفاده می شود. مهاجم با استفاده از DNS سرور های باز عمومی سعی در هدایت ترافیک بالا به آی پی قربانی است.در روش اولیه مهاجم یک درخواست DNS name lookup به یک سرور DNS عمومی ارسال می کند اما از IP جعلی ( که همان آی پی قربانی می باشد) جهت ارسال استفاده می کند و DNS سرور پاسخ را به همین آی پی ارسال می کند.

عامل تقویت بخش اصلی این حمله است؛ تقویت در این نوع حملات ۵۴X است؛ یعنی هر بایت ترافیک که توسط مهاجم به سرور DNS ارسال می شود؛ پاسخی به اندازه ۵۴ بایت از سمت DNS سرور برای آی پی قربانی به همراه خواهد داشت.

اکثر حملات مشاهده شده از این نوع توسط US-CERT انجام شده؛درخواست های جعلی ارسال شده توسط هکر ها از نوع “ANY” هستند که تمامی اطلاعات شناخته شده در خصوص ناحیه DNS را به آی پی قربانی بازگشت می دهد که به طور قابل توجهی بسیار بزرگتر از درخواست ارسال شده توسط مهاجم می باشد.

با استفاده از بات نت ها برای تولید تعداد زیادی از درخواست های DNS با آی پی های جعلی , مهاجم می تواند با کمترین تلاش بیشترین ترافیک را به سمت آی پی قربانی هدایت کند و از طرفی چون ترافیک به صورت مشروع از سرور های معتبر ارسال می شود؛ مهار و مسدود سازی آن مشکل خواهد بود.

در مثال زیر ما میبینیم که یک درخواست پرس و جو جعلی از آی پی قربانی (۱۰٫۱۰۰٫۱۰۱٫۱۰۲ ) بر روی پورت ۸۰ را میبینیم که از DNS سرور ۱۹۲٫۱۶۸٫۵٫۱۰ انجام شده است:

root@linuxbox:~# dig ANY exampletest.xab @192.168.5.10 +edns=0

و حال در زیر پاسخ این درخواست را میبینیم:

; <<>> DiG 9.8.1-P1 <<>> ANY exampletest.xab @192.168.5.10 +edns=0

;; global options: +cmd

;; Got answer:

;; ->>HEADER< ;; flags: qr rd ra; QUERY: 1, ANSWER: 39, AUTHORITY: 0, ADDITIONAL: 1;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;exampletest.xab. IN ANY;; ANSWER SECTION:

exampletest.xab. 3599 IN TXT “۵۵۳۹۹۲۷۲۱-۵۴۰۰۶۴۷″

exampletest.xab. 3599 IN SOA ns1.exampletest.xab. 2015062301 28800 7200 604800 3600

exampletest.xab. 299 IN MX 10 abcmail1.exampletest.xab.

exampletest.xab. 299 IN MX 10 defmail5.exampletest.xab.

exampletest.xab. 299 IN MX 10 defmail3.exampletest.xab.

exampletest.xab. 299 IN MX 10 ghimail1.exampletest.xab.

exampletest.xab. 299 IN MX 10 abcmail2.exampletest.xab.

exampletest.xab. 21599 IN NS ns1.exampletest.xab.

exampletest.xab. 21599 IN NS ns3.exampletest.xab.

exampletest.xab. 299 IN A 192.168.22.167

exampletest.xab. 299 IN A 192.168.22.166

exampletest.xab. 3599 IN TXT “۱۷۸۹۵۳۵۴۴-۴۴۲۲۰۰۱″

exampletest.xab. 3599 IN TXT “۲۲۸۴۰۶۷۶۶-۴۴۲۲۰۳۴″

exampletest.xab. 3599 IN TXT “۲۹۹۷۶۲۳۱۵-۴۴۲۲۰۵۵″

exampletest.xab. 3599 IN TXT “۸۲۶۳۱۸۹۳۶-۴۴۲۲۰۴۶″

exampletest.xab. 3599 IN TXT “۵۹۸۳۶۲۱۲۷-۴۴۲۲۰۶۱″

exampletest.xab. 3599 IN TXT “۲۲۷۹۳۳۷۹۵-۴۴۲۲۰۰۴″

exampletest.xab. 3599 IN TXT “۶۹۱۲۴۴۳۱۲-۴۴۲۲۰۲۲″

exampletest.xab. 3599 IN TXT “۲۸۷۸۹۳۶۵۸-۴۴۲۲۰۱۳″

exampletest.xab. 3599 IN TXT “۱۸۶۲۴۴۷۷۶-۴۴۲۲۰۲۸″

exampletest.xab. 3599 IN TXT “۳۵۳۶۷۵۸۲۸-۴۴۲۲۰۵۲″

exampletest.xab. 3599 IN TXT “۷۸۲۹۱۹۸۶۲-۴۴۱۷۹۴۲″

exampletest.xab. 3599 IN TXT “۱۲۶۳۵۳۳۲۸-۴۴۲۲۰۴۰″

exampletest.xab. 3599 IN TXT “۲۹۴۹۲۳۸۸۱-۴۴۲۲۰۴۹″

exampletest.xab. 3599 IN TXT “۶۶۷۹۲۱۴۶۳-۴۴۲۲۰۰۷″

exampletest.xab. 21599 IN NS ns2.exampletest.xab.

exampletest.xab. 21599 IN NS ns1.exampletest.xab.

exampletest.xab. 3599 IN TXT “۷۶۴۴۸۲۶۵۶-۴۴۲۲۰۲۵″

exampletest.xab. 3599 IN TXT “۷۵۷۹۷۳۵۹۳-۴۴۲۲۰۱۶″

exampletest.xab. 3599 IN TXT “MS=ms66433104″

exampletest.xab. 3599 IN TXT “۷۱۴۳۲۱۸۷۱-۴۴۲۱۹۹۸″

exampletest.xab. 3599 IN TXT “۸۸۲۳۶۹۷۵۷-۴۴۲۲۰۱۰″

exampletest.xab. 3599 IN TXT “ms=ms97244866″

exampletest.xab. 3599 IN TXT “۳۲۱۹۵۹۶۸۷-۴۴۲۲۰۳۱″

exampletest.xab. 3599 IN TXT “۷۵۴۵۱۰۷۱۸-۴۴۲۲۰۶۴″

exampletest.xab. 3599 IN TXT “۳۱۹۹۹۷۴۷۱-۴۴۲۲۰۴۳″

exampletest.xab. 3599 IN TXT “۵۲۲۱۸۳۲۵۱-۴۴۲۲۰۱۹″

exampletest.xab. 3599 IN TXT “۶۸۸۵۶۲۵۱۵-۴۴۲۲۰۳۷″

exampletest.xab. 3599 IN TXT “۱۳۳۴۶۶۲۴۴-۴۴۲۲۰۵۸″;; Query time: 254 msec

;; SERVER: 192.168.5.10#53(192.168.5.10)

;; WHEN: Thu Jul 9 14:10:14 2015

;; MSG SIZE rcvd: 1175

همانطور که مشاهده می کنید در مثال های بالا یک بسته به اندازه ۶۴ بایت توسط مهاجم ارسال شده و بسته ای به اندازه ۱۱۷۵ بایت به عنوان پاسخ به آی پی قربانی ارسال شده است؛در این مورد قدرت تقویت فقط ۱۸ برابر بوده است که البته این پاسخ با توجه به این که چه چیزی پرس و جو می شود می تواند تا ۵۴ برابر بزرگتر باشد!

دلیل محبوبیت این حملات وجود تعداد بسیار زیاد resolvers DNS باز بوده که امکان هدایت ترافیک زیادی را به سمت قربانیان فراهم می کرده.

در سال ۲۰۱۲ اوج این حملات بوده و در آن زمان تقریبا هیچ راه حلی برای این حملات وجود نداشت اما گروهی تصمیم به ایجاد پروژه ای عظیم گرفتند و نام آن را Open Resolver Project گذاشتند که در قالب تاسیس سایتی شروع به فعالیت کرد.

هرآنچه باید پیرامون مشکلات امنیتی ویندوز ۱۰ بدانیم

ویندوز ۱۰ چندی پیش رسما توسط مایکروسافت معرفی و عرضه شد. در این که معرفی این نسخه از سیستم عامل محبوب جهانی چیزی جز سود و موفقیت برای مایکروسافت نداشت، شکی نیست. این نسخه به نسبت ویندوز ۷ و حتی ۸ یک ارتقاء بسیار بزرگ و موفقیت آمیز بود و از زمان عرضه رسمی تا کنون بیش از ده ها کاربر آن را دانلود کرده اند.

طبیعتا، در نگاه اول مشکلات و کمبود هایی را در بخش طراحی و شکل جدید ویندوز مشاهده می کنید که مطمئنا به زودی توسط آپدیت های مایکروسافت برطرف خواهندشد، با این حال تجربه کلی کاربرد ویندوز ۱۰ برای کاربران بسیار مفید و لذت بخش بوده است.

با این حال تنها بخشی که در ویندوز ۱۰ مورد انتقاد قرار گرفته، بحث امنیت می باشد. با این حال این اتفاق آنچنان غافلگیر کننده نبود، امروزه هزاران کاربر منتظر در فضای وب هستند تا بتوانند حفره های امنیتی متعددی را چه برای سوء استفاده و چه برای کمک به شرکت سازنده بیابند.

با این تفاسیر، نوشتن یک مقاله جامع پیرامون بحث امنیت در ویندوز ۱۰ را در دستور کار خود قرار دادیم. در ادامه می خواهیم به مشکلات امنیتی فاحش و حائز اهمیت در ویندوز ۱۰ بپردازیم.

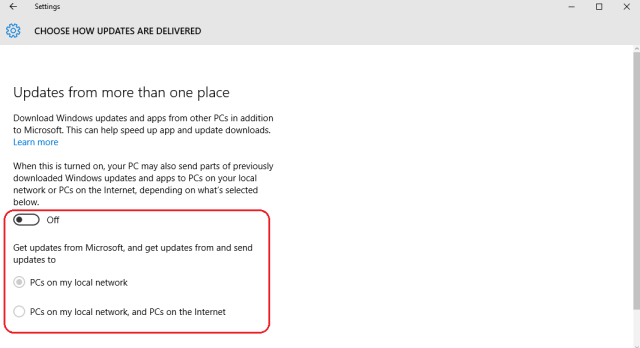

ویندوز ۱۰ پهنای باند شما را می دزدد

آنچه مشخص است، ویندوز ۱۰ از بخش قابل توجهی از پهنای باند شما جهت دریافت آپدیت های ریز و درشت استفاده می کند؛ پهنای باندی که کاربر برای آن هزینه پرداخت کرده است. این قابلیت به طور پیش فرض در ویندوز کاربران فعال است.

با این که این موضوع تا حدی غافلگیر کننده به نظر می رسد، اما متاسفانه درست است. در واقع ویندوز ۱۰ برای این که به روز رسانی های خود را سریع و به صرفه تر ارسال نماید، از پهنای باند رایانه شما استفاده کرده و این فایل ها و اطلاعات را برای دیگر سیستم های Network شما و همچنین هر سیستمی در جهان ارسال می کند! این کار به کمک تکنولوژی جدید Peer to Peer به انجام می رسد.

این موضوع همانند یک خنجر دو لبه برای شما است؛ اگر تنها این به روز رسانی ها را با سیستم های متصل به شبکه خانه و یا دفتر خود به اشتراک می گذارید، این کار میزان مصرف پهنای باند شما را کاهش می دهد. با این حال، اگر در رسیدن به روز رسانی به رایانه های خارجی کمک کنید، پهنای باند شما بیخود و بی جهت کاهش خواهد یافت.

جهت غیر فعال کردن این گزینه، به ترتیب به این بخش مراجعه نمایید:

Start > Settings > Update & Security > Windows Update> Advanced Options >

Choose how updates are delivered

حال گزینه Updates from more than one place را به حالت خاموش (Off) در آورید.

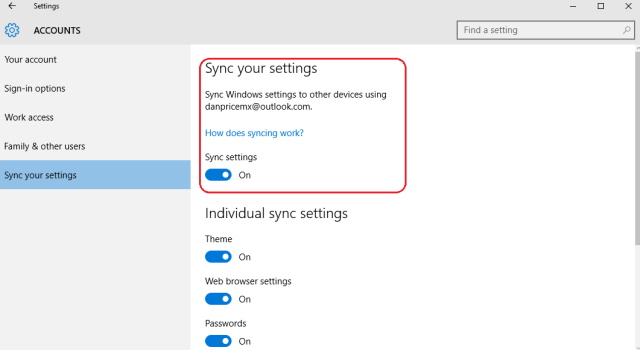

تاریخچه مرورگر، بوک مارک ها و رمز های عبور شما با سرور های مایکروسافت همگام سازی می شوند

این قابلیت از زمان ویندوز ۸ در سیستم عامل مایکروسافت گنجانده شده است. البته این قابلیت زمانی فعال می شود که اولا با اکانت مایکروسافت خود در سیستم وارد شده باشد و دوما گزینه Express Setting را در هنگام نصب ویندوز برگزیده باشید.

حتی اگر این قابلیت به هر دلیل در ویندوز شما فعال شده باشد، به راحتی قابل تغییر است. تنها کافیست به بخش Start > Setting > Accounts > Sync your Setting رفته و حالت مورد دلخواه خود را فعال نمایید.

اگر واقعا به فعال بودن چنین قابلیتی حساس هستید، بهتر است از یک اکانت داخلی و غیر رسمی مایکروسافت در ویندوز استفاده نمایید. جهت تغییر اکانت خود در ویندوز ۱۰ از اکانت مایکروسافت به اکانت داخلی به بخش Start > Settings > Accounts > Your account > Sign in with a local account insteadرفته و تنظیمات مورد دلخواه خود پیرامون اکانت ویندوز ۱۰ را اعمال نمایید.

با این حال بهتر است بدانید که یکی از بزرگ ترین نکات مثبت استفاده از اکانت مایکروسافت در ویندوز همین موضوع همگام سازی و ذخیره موارد مختلف است، اگر با همین اکانت در سیستم دیگری وارد شوید، تمام دیتا و تنظیمات مورد نظر شما در آن اعمال می شوند. پس اگر واقعا مشکلی با ذخیره شدن اطلاعات مرورگر در سرور های مایکروسافت ندارید، پیشنهاد می کنیم اولا از اکانت خود مایکروسافت استفاده نمایید و دوما ویژگی فوق را غیر فعال نکنید.

بخش Wi-Fi Sense به طور خودکار رمز عبور شما را به اشتراک می گذارد

این یک دروغ است! اولا این قابلیت به طور پیش فرض فعال نیست و کاربر باید به دلخواه و اراده خود آن را فعال نماید و دوما اگر هم این ویژگی فعال شود، رمز عبور شما به هیچ وجه به اشتراک گذاشته نمی شود.

این قابلیت نیز جزء موارد جدید در ویندوز ۱۰ محسوب نمی گردد. اولین بار Wifi sense در ویندوز ۸٫۱ تعبیه شد. این قابلیت از شما می پرسد که آیا علاقه ای به اشتراک گذاشتن اطلاعات ورود (لاگین) خود با دیگر مخاطبین را دارید یا خیر. این درخواست نیز اولین بار به هنگام اتصال به یک وای فای مطرح می گردد و تصمیم با خود کاربر است.

حتی اگر این قابلیت را فعال نمایید، باید مشخص کنید که اطلاعات فوق با کدام یک از دوستان و مخاطبانتان به اشتراک گذاشته شود. در واقع این قابلیت یک دعوت نامه جهت استفاده از وای فای شما به تمام مخاطبینتان نیست! با هر کسی که اطلاعات را به اشتراک بگذارید، هیچ گاه قادر به مشاهده رمز عبور شما نیست. تنها می تواند از وای فای آن هم با اجازه اولیه شما استفاده نماید.

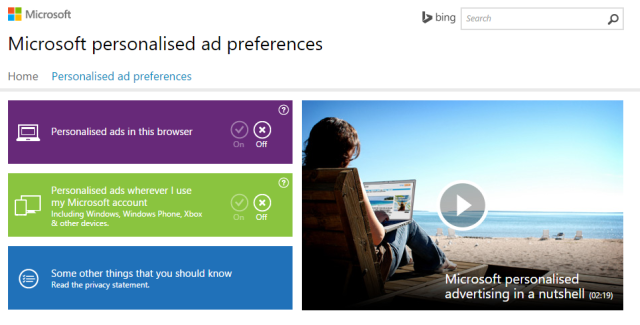

کمپانی های تبلیغاتی به راحتی می توانند شما را شناسایی نمایند

هیچ چیز در دنیا رایگان و کاملا مجانی نیست. ویندوز ۱۰ رایگان است، با این حال حتما فعالیت هایی جهت کسب سود از طرف مایکروسافت صورت گرفته است. قبول دارید یا خیر؟

خوب در پاسخ باید هم بگوییم بله و هم بگوییم نه. ویندوز ۱۰ برای هر یک از کاربران ویندوز ۱۰ یک آی دی اختصاصی تبلیغاتی می سازد ( دقیقا اتفاقی که در ویندوز ۸ و همچنین ۸٫۱ می افتاد). این آی دی توسط برنامه نویسان اپلیکیشن، شبکه های تبلیغاتی، مایکروسافت و کمپانی های دیگر جهت شناسایی شما و ارسال محتوی بر روی صفحه شما استفاده می گردد.

این قابلیت به طور پیش فرض فعال است و به راحتی می توان از شر آن خلاص گردید. به بخش Start > Settings > Privacy > General رفته و مطمئن شوید گزینه Let apps use my advertising ID for experiences across apps غیر فعال است. همانطور که در بخش توضیحات این امکان درج شده، با غیر فعال کردن این گزینه اکانت شما ریست شده و دیگر در دسترس شبکه های مذکور نخواهد بود.

اگر به شدت با تبلیغات مخالف هستید، در همان بخش بر روی گزینه anage my Microsoft advertising and other personalization info در پایین صفحه کلیک کرده و سپس به سایت خاصی راهنمایی شوید. در این جا می توانید مطمئن شوید که دیگر هیچ کمپانی تبلیغاتی به اطلاعات آی دی شما دسترسی ندارد.

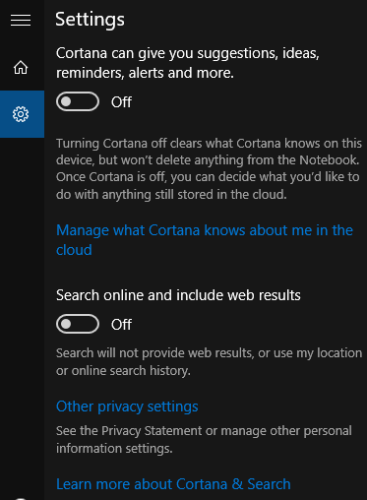

کورتانا در حال جاسوسی از شماست!

کورتانا چگونه قادر است به یک دستیار حرفه ای و خوب برای کاربر بدل گردد؟ مایکروسافت مجموعه خاص و عظیمی از اطلاعات و دیتا را در اختیار این دستیار قرار داده است تا بتواند به کاربر کمک کند. از جمله این موارد می توان به موقعیت مکانی دستگاه، اطلاعات تقویم کاربر، برنامه های مورد استفاده، دیتا از ایمیل و پیام های متنی، کسانی که با شما در تماس هستند و… اشاره کرد.

کورتانا همچنین به کمک شناخت نحوه استفاده شما از رایانه خود و اکانت مایکروسافت، شما را بهتر خواهد شناخت و به بخش های مختلفی دسترسی خواهد داشت.

کورتانا، پاسخ مایکروسافت به سیری در اپل و همچنین Google Now در گوگل است. این دستیار هوشمند به شما کمک می کند تا به پاسخ سوال هایتان برسید، اطلاعات مورد نظرتان را در سیستم یا وب به دست آورید، اتفاقات مهم را فراموش نکنید و جدید ترین اخبار را در اختیار داشته باشید.

اطلاعات مورد استفاده کورتانا که در بالا ذکر شد ترسناک است، با این حال منصفانه است که برای اینکه کورتانا یک دستیار خوب و کاربری باشد، باید دسترسی کامل و جامعی بر فعالیت های شما و اطلاعاتتان داشته باشد.

نکته مهم در مورد کورتانا این است که پس از نصب ویندوز ۱۰ به طور پیش فرض غیر فعال است و فقط به جست و جو در سیستم و وب می پردازد. تا زمانی که کورتانا را تنظیم نکنید به فرمان های صوتی شما گوش نمی کند.

آیا هنوز هم به امنیت مایکروسافت و سیستم عامل جدیدش شک دارید؟

مطمئنا اطلاعات مذکور در کاهش نگرانی های شما از امنیت ویندوز خود کمک کرده است. اما آیا کاملا مطمئن هستید یا هنوز هم شک دارید؟ آیا این ویژگی ها و حفره های امنیتی را باید از هر غول تکنولوژی انتظار داشته باشیم؟

قسمت رجیستری ویندوز؛ نکاتی که کاربران حرفه ای باید بدانند!

رجیستری ویندوز، یکی از اسرارآمیزترین نقاط این سیستم عامل است؛ جایی که کاربران را قادر میسازد تقریبا همه سیستمعامل را تحت مدیریت و تغییر و تحول قرار دهند؛ هر چند از آغاز کار سیستمعامل رجیستری در پشت صحنه فعال است، بسیاری از کاربران اطلاعات اندکی از آن دارند. پس بگذارید شما را همانند کاربران حرفهای با این نقطه اسرارآمیز سیستم عامل ویندوز آشنا سازیم.

رجیستری در ویندوز، چیزی نیست جز مجموعهای از تنظیمات و پیکربندیها گوناگون که در ارتباط با خود سیستم عامل، برنامهها و کاربران هستند. میتوانید آن را مشابه یک پایگاه دادهای از تنظیمات فرض کنید که همه اطلاعات مهم را در خود جای داده است.

این اطلاعات شامل همه نوع از جمله اطلاعات سختافزارها، تنظیمات برنامهها، نرمافزارهای نصب شده، پروفایل کاربران و مانند آن است. از آنجا که همه این اطلاعات یکجا ذخیره شدهاند، ویندوز مدام به رجیستری رجوع میکند و این موضوع رسیدگی ویندوز به تنظیمات و پیکربندیها را سریع و آسان میسازد.

اجزای سازنده رجیستری ویندوز

رجیستری ویندوز از سه جزء اساسی تشکیل شده است؛ کلیدهای سطح اصلی یا Root، کلیدها و مقادیر یا Value. کلیدهای سطح روت؛ جایی که همه کلیدها را میزبانی میکند و کلیدها، هر یک مقادیر یا Valueهای مخصوص به خود را دارند. برای درک این هر سه میتوانید به درایو، پوشه و فایل فکر کنید.

پنج کلید سطح روت در رجیستری هر یک وظایف و مقاصد خاص خود را دارند. بگذارید به شکل خلاصه آنها را معرفی کنیم.

HKEY_CLASSES_ROOT (HKCR): این کلید سطح روت از سوی ویندوز برای مدیریت Object Linking and Embedding یا همان OLE که برای برنامهنویسان کاملا آشناست و همچنین برای ارتباط فایلها با برنامهها استفاده میشود. در این سطح ویندوز تمامی فایلهای شما را با برنامههای مرتبط با آنها پیوند میدهد. در نتیجه شما قادر به باز کردن فایلها و تعامل با آنها هستید.

HKEY_CURRENT_USER (HKCU): در این بخش، همه اطلاعات مربوط به تنظیمات و پیکربندیهای در ارتباط با کاربر فعلی ذخیره میشود؛ یعنی کاربری که اکنون در ویندوز Log in است. نه تنها سیستم عامل، بلکه سایر برنامهها نیز اطلاعات مربوط به کاربر را در این قسمت از رجیستری ذخیره میکنند.

HKEY_LOCAL_MACHINE(HKLM): این بخش شامل اطلاعات مربوط به همه تنظیمات سختافزاری و نرمافزاری و مانند آن، بدون در نظر گرفتن کاربر یا User است. از آنجا که این قسمت اطلاعات جامع سیستم را در خود دارد، یکی از قسمتهایی است که بسیار مورد ارجاع ویندوز قرار میگیرد.

HKEY_USERS(HKU): همان گونه که از نام این کلید روت میتوان دریافت، این بخش مربوط به ذخیره اطلاعات همه کاربران سیستم عامل، اعم از کاربر فعلی و سایر کاربران است. تفاوت آن با HKCU در این است که اطلاعات همه کاربران و نه فقط کاربر فعلی Log in شده را در خود دارد.

HKEY_CURRENT_CONFIG(HKCC): این کلید روت، یک لینک به تنظیمات Current Hardware Profile در HKLM است و در نتیجه میتوان آن را یک کلید روت کاذب دانست.

مقادیر کلیدها

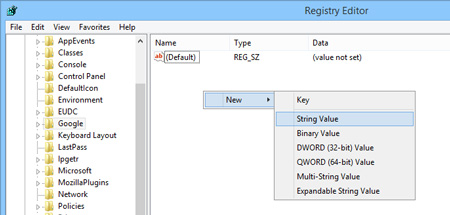

هر یک از این روتها، کلیدهای خاص خود را دارند و هر کلید مقادیر مخصوص به خود. برای هر کلید در رجیستری، میتوان شش مقدار متفاوت تعیین کرد، که این مقادیر کاملا بستگی به برنامه یا پیکربندی مورد نیاز و مقصد دارد.

این مقادیر عبارتند از:

String Value: اطلاعات متنی و قابل خواندن یک خطی هستند که از نمونه بارز آنها، میتوان به مسیر پوشهها و فایلها اشاره کرد. این مقادیر از جمله گونههایی هستند که در رجیستری به وفور مورد استفاده قرار میگیرند.

Binary Value: همان گونه که از نام آن برمیآید، این مقادیر تنها از دادههای باینری (صفر و یک) تشکیل شدهاند و معمولا برای خاموش یا روشن کردن (فعال و غیر فعال کردن) تنظیمات به کار میروند.

DWORD Value (32-bit): این مقادیر دقیقا مشابه مقادیر باینری بوده، ولی در عین حال، قادر به ذخیره مقادیری از نوع Integer در دامنه ۳۲ بیت هستند. این مقادیر برای کار با سیستمهای ۳۲ بیتی طراحی شدهاند؛ هر چند میتوان از آنها برای سیستمهای ۶۴ بیتی در حالت Backward نیز استفاده کرد.

QWORD Value (64-bit): دقیقا مشابه DWORD بوده اما محدوده ذخیرهسازی دادههای Integer در آنها ۶۴ بیت است و مسلما برای کار با سیستمهای ۶۴ بیتی طراحی شدهاند.

Multi-String Value: اگر مقادیر String برای ذخیره یک خط اطلاعات متنی بودند، این نوع مقادیر قادر به ذخیره چند خط اطلاعات متنی هستند.

Expandable String Value: دقیقا مشابه مقادیر String بوده، ولی قادر به ذخیره متغیرهای محیطی نیز هستند. برنامه نویسان با این متغیرها به خوبی آشنایی دارند.

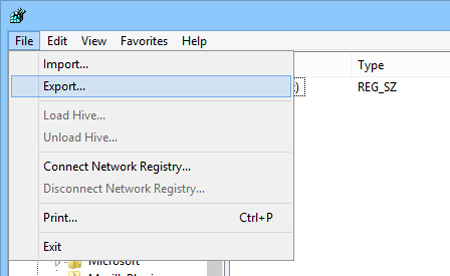

تعریف کلیدها و مقادیر جدید در رجیستری

ساخت کلیدها و مقادیر جدید در رجیستری، بسیار ساده و بدون هیچ پیچیدگی است؛ اما پیش از هر اقدام و تغییری در رجیستری، حتما یک کپی و نسخه پشتیبان از آن تهیه کنید، زیرا هر گونه تغییر نابجا یا پاک کردن کلیدها، میتواند منجر به خطاهای اساسی در سیستم عامل شود.

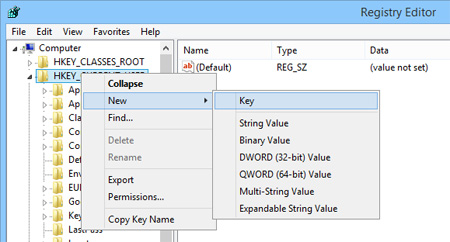

برای ایجاد یک کلید جدید، نخست باید هدف از ایجاد این کلید و جایگاه مربوط به آن در کلیدهای روت اصلی را بدانید. بعد از آن کافی است روی کلید روت اصلی مورد نظر کلیک راست کرده و گزینه New و سپس گزینه Key را انتخاب کنید. در این حالت کلید جدیدی ایجاد میشود که شبیه یک پوشه بوده و نامی نظیر New Key # دارد. این نام به سادگی قابل تغییر است.

پس از ایجاد کلید جدید، برای ایجاد مقدار یا مقادیر مورد نیاز آن، بر روی پنل سمت راست کلیک راست کنید و مقدار مورد نظر را ـ بر اساس هدف و نیاز خود ـ انتخاب کنید. بعد از ایجاد مقدار، نام آن را مشخص کنید. توجه داشته باشید اگر در پنل سمت راست به جای مقدار، گزینه Key را انتخاب کنید، ویندوز خودکار یک Sub-Key را برای کلید فعلی ایجاد میکند.

وقتی مقدار جدید را ایجاد و نامگذاری کردید، باید داده مربوط به آن را نیز وارد کنید. بر روی مقدار ایجاد شده دو بار کلیک و در قسمت Value Data داده مورد نظر را وارد کید. این داده بستگی به هدف شما و یا تنظیمات مورد نظر دارد.

این کلیتی از رجیستری ویندوز و کار با کلیدها و مقادیر در آن است. بیگمان همان گونه که خود متوجه شدید، ایجاد کلیدها و مقادیر جدید در رجیستری، نیازمند اطلاعات بیشتر از نحوه کار سیستم عامل و همچنین وابسته به هدف خاص شماست. برنامه نویسان با رجیستری ویندوز بسیار سر و کار دارند که البته بخش اعظمی از این ارجاع و نیاز از طریق توابع و کلاسهای موجود در زبانهای برنامهنویسی رفع میشود.

اما درک کلیتی از کار رجیستری، به هر کاربر این امکان را میدهد که در صورت نیاز و با کمی اطلاعات حاشیهای و تکمیلی، بتواند مشکلات یا خطاهای ویندوز را برطرف کرده یا خود اقدام به ایجاد تغییرات و تنظیمات جدید در سیستم عامل کند.

بزار مفید سیستمی مخفی در ویندوز

از ویندوز ۷ یا ویندوز ۸ و یا ویندوزهای قدیمی تر استفاده می کنید؟ امکانات سیستمی جالب توجهی در ویندوز وجود دارد که مخفی بوده و چندان در دسترس نیست. برخی از آنها از طریق منوی استارت و جستجو قابل دسترس هستند اما برخی نیز تنها با وارد کردن کد در کامند لاین قابل دسترس هست.

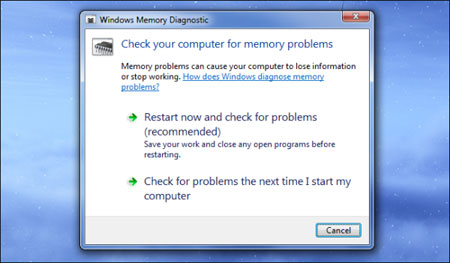

Windows Memory Diagnostic

ویندوز دارای برنامه تست و تشخیص رم ای است که توسط آن می توان کامپیوتر را ری استارت کرده و رم کامپیوتر را چک کنیم. این برنامه شباهت هایی با برنامه معروف و محبوب Mem Test 86 دارد. اگر می خواهید حافظه کامپیوترتان را برای بررسی خطاها کنترل و تست کنید نیازی به نصب برنامه جداگانه برروی کامپیوترتان ندارید. تنها کافی است از برنامه Windows Memory Diagnostic استفاده کنید. برای پیدا کردن این برنامه در منوی استارد عبارت Windows Memory Diagnostic را تایپ کرده و برروی برنامه ظاهر شده کلیک کنید.

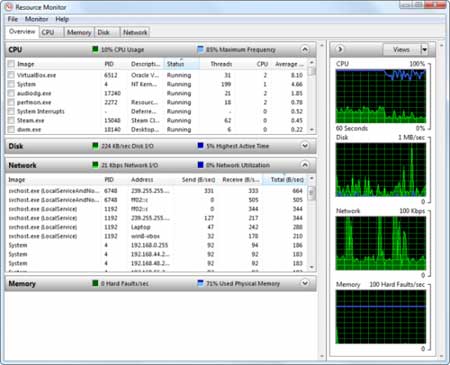

Resource Monitor

برنامه Resource Monitor نگاهی تقریبا کامل به استفاده از منابع سیستمی شما دارد. شما می توانید اطلاعات، آمار و نمودارهای زنده ای از میزان استفاده از منابعی مانند پردازنده (CPU)، دیسک سخت، شبکه و حافظه موقت را مشاهده نمایید.

این امکان بدین معنی است که می توانید با بررسی این اطلاعات متوجه شوید که چه پردازش هایی از دیسک یا شبکه یا پردازنده شما استفاده بیشتری می کنند و کدام پردازش ها این منابع را بصورت سنگین درگیر کرده اند. حتی می توانید به بررسی پردازش هایی که با اینترنت در حال تبادل داده می باشند بپردازید و به مشاهده آدرس های اینترنتی متصل بپردازید. Resource Monitor اطلاعات به مراتب بیشتری از تسک منیجر به شما خواهد داد.

می توانید برای باز کردن Resource Monitor ابتدا به Task Manager بروید. سپس به تب Performance بروید. و Resource Monitor را انتخاب کنید. روش ساده تر دسترسی به این برنامه جستجو در منوی استارت با تایپ عبارت Resource Monitor می باشد.

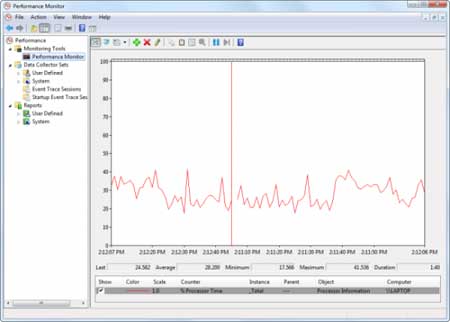

Performance Monitor

برنامه Performance Monitor به شما اجازه می دهد تا به جمع آوری گزارشاتی درباره عملکرد سیستم تان بپردازید و آنها را مشاهده نمایید. از طریق این برنامه می توانید بصورت زنده به داده های دلخواهی درباره سیستم دستیابید و آنها را زیر نظر بگیرید.

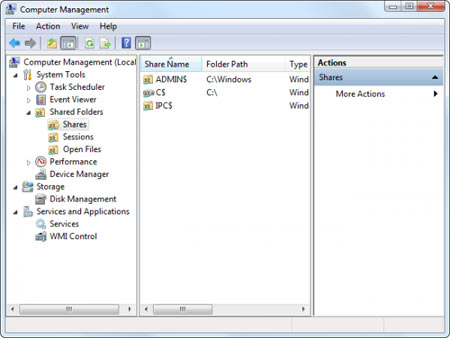

Computer Management و Administrative Tools

برنامه Performance Monitor که در بالا به آن اشاره شد یکی از چند برنامه خوب از مجموعه Microsoft Management Console است. بسیاری از این ابزار در پوشه Administrative Tools قابل دسترسی هستند اما تمامی آنها را می توانید در یک پنجره و در Computer Management باز و استفاده کنید. در میان دیگر ابزار و امکانات این پنجره شامل موارد زیر نیز می باشد:

Task Scheduler: ابزاری خوب و قدرتمند که به شما اجازه می دهد تا به مشاهده و تنظیم وظایف برنامه ریزی شده اقدام کنید و البته وظایف جدیدی را ایجاد و مدیریت کنید.

Event Viewer: گزارش کاملی درباره تمامی اتفاقات ویندوز از نرم افزارهای نصب و استفاده شده تا صفحه مرگ آبی را می توانید در اینجا مشاهده کنید.

Shared Folders: رابط بسیار خوبی که تمامی پوشه های اشتراک گذاری شده در شبکه را نمایش می دهد، این ابزار برای مدیریت پوشه های اشتراک گذاری شده در شبکه بسیار مفید است مخصوصا در مواقعی که پوشه های بسیاری را برای اموری به اشتراک گذاشته و می خواهیم آنها را به حالت اولیه بازگردانیم اما آمار آنها از دست ما در رفته است!

Device Manager: حتما با نام Device Manager آشنا هستید، بخشی که به کلیه سخت افزارهای متصل به کامپیوتر دسترسی داریم. در اینجا نیز به همان Device Manager کلاسیک دسترسی خواهید داشت و لیستی از قطعات متصل به کامپیوتر را مشاهده خواهید کرد. از طریق این بخش می توانید درایور سخت افزار هایی که نصب نشده اند را نصب کرده، راه اندازهای قدیمی را بروز رسانی کرده و یا برخی قطعات را غیرفعال کنید.

Disk Management: برنامه ای خوب و مناسب برای پارتیشن بندی، ساخت، حذف یا تغییر سایز درایوهای هارد دیسک که بدون نیاز به نصب نرم افزاری مجزا پاسخگوی شما خواهد بود.

Services: رابط کاربری که به شما اجازه می دهد تا به مشاهده و مدیریت سرویس هایی که در پس زمینه ویندوز در حال فعالیت هستند بپردازید.

پوشه Administrative Tools شامل خدمات مفید دیگری نیز هست مانند Windows Firewall with Advanced Security که به شما این امکان را می دهد تا دیواره های آتشی با قوانین پیشرفته و دلخواه ایجاد کنید.

ویندوز شامل مدیریت کاربری مخفی است که جدای از مدیریت نام های کاربری موجود در کنترل پنل است و برخی تنظیمات بیشتر در آن وجود دارد. برای باز شدن این پنجره کلید های ویندوز و R را با هم فشرده تا پنجره Run باز شود. درون این پنجره عبارت netplwiz یا control userpasswords2 را تایپ کرده و اینتر بزنید.

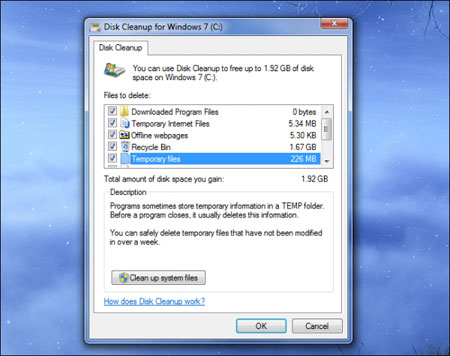

Disk Cleanup

ابزار Disk Cleanup ویندوز هرچند آنقدرها مخفی نیست اما از آنجایی که بسیاری از کاربران هنوز از آن اطلاعی ندارند آن را معرفی می کنیم. این ابزار کامپیوتر را برای فایل ها و داده های بی استفاده جستجو می کند، فایل هایی که می توان آنها را حذف و فضایی را از هارد دیسک آزاد کرد. کاربران حرفه ای معمولا نرم افزار CCleaner را که ابزاری رایگان و قدرتمند است معرفی می کنند، اما اگر دوست ندارید برنامه جدیدی نصب کنید Disk Cleanup برنامه معقول، قدرتمند و خوبی است. برای باز کردن این برنامه Disk Cleanup را در منوی استارت جستجو کنید.

ایمن ترین سیستم عامل دنیا چیست؟

اگر از شما پرسیده شود کدام سیستم عامل را، آسیبپذیرترین سیستمعامل سال ۲۰۱۵ معرفی میکنید، کدام یک از سه سیستم عامل را انتخاب میکنید؟ قطعا بسیاری از کاربران، سیستم عامل ویندوز را برخواهند گزید؛ اما آن گونه که از دادهها و تحلیلهای NVD مشخص است، متأسفانه انتخاب شما اشتباه است.

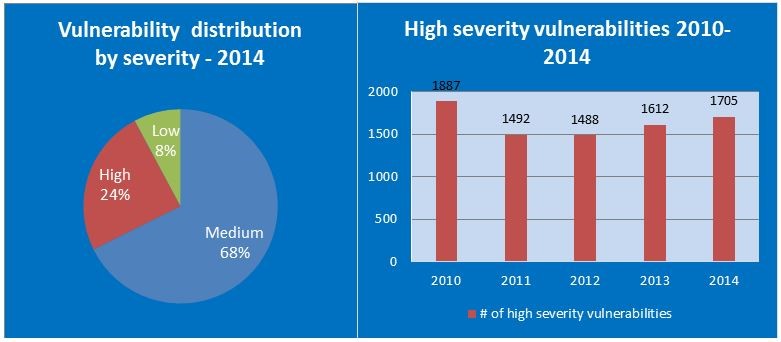

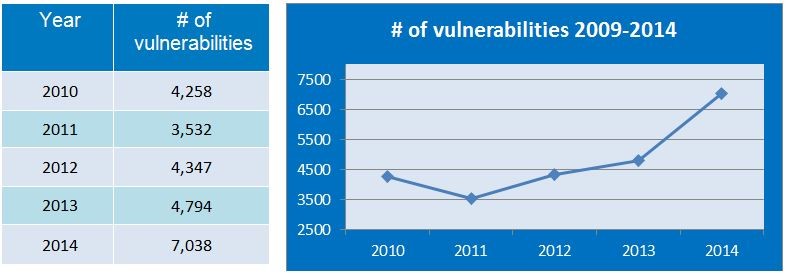

NVD یا National Vulnerability Database مخزن دادههای مربوط به آسیبپذیریهای سیستم عاملهاست که به جهت مدیریت ریسک و امنیت دستهبندی میشوند. بر پایه آماری که این پایگاه داده برای سال ۲۰۱۵ منتشر کرده، به طور متوسط در هر روز از این سال، نوزده آسیبپذیری امنیتی شناسایی شده است.

در این سال، ۷۰۳۸ آسیبپذیری امنیتی به پایگاه داده NVD اضافه شده که نسبت به سال ۲۰۱۴ رشدی شگفتانگیز دارد و همچنین روند افزایشی این آسیبپذیریها در چهار سال گذشته را شدت بخشیده است.

تعداد ۲۴ درصد از این آسیب پذیری های امنیتی در رده شدید و خطرناک طبقه بندی میشوند که هر چند به لحاظ درصدی از سال ۲۰۱۴ کمتر است اما به لحاظ تعداد واقعی بسیار بیشتر از سال ۲۰۱۴ میباشد:

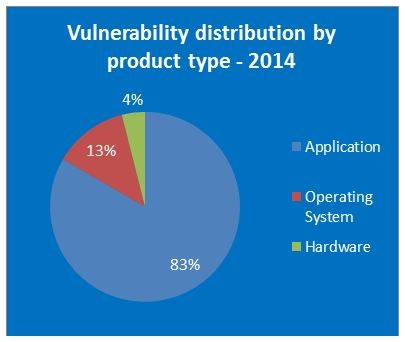

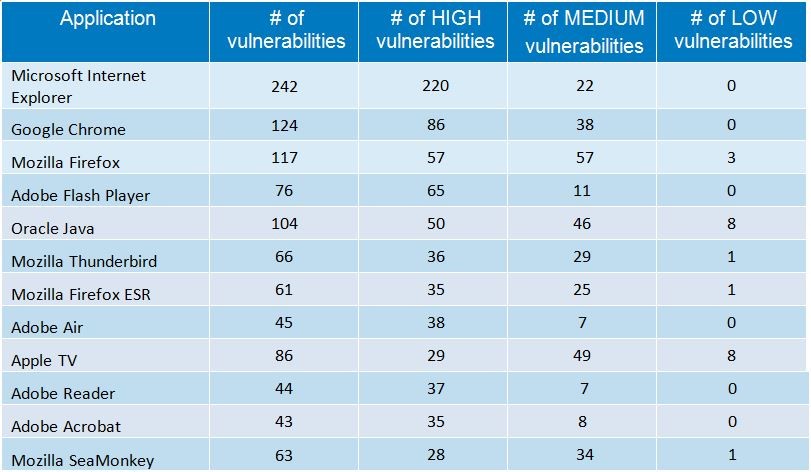

در این میان، نقش برنامهها یا اپلیکیشنها در میزان و تعداد آسیبپذیریهای امنیتی بیش از همه و حدود ۸۰ درصد کل آسیب پذیریهاست و ۱۳ درصد از آسیبپذیریها مربوط به سیستم عاملها بوده و میزان ۴ درصد نیز متعلق به سختافزارهاست.

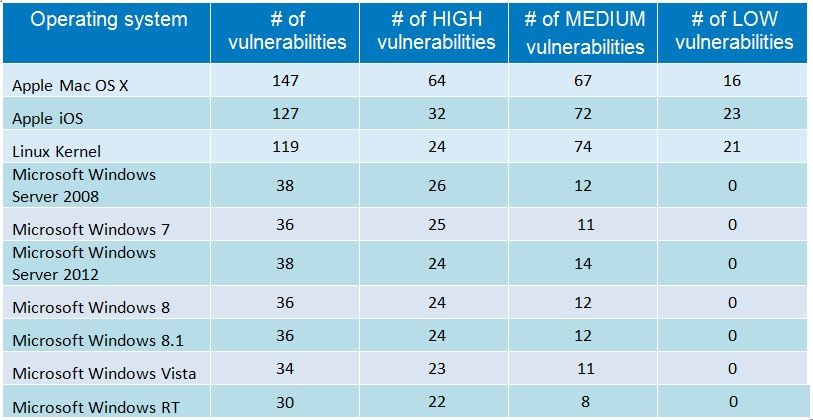

در جدول زیر، همان گونه که مشاهده میکنید، تعداد آسیب پذیریهای سیستمعاملهای مختلف در این سال مشخص شده است.

نکته جالب درباره این جدول آنکه هرچند سیستمعاملهای مایکروسافت به لحاظ تعداد آسیب پذیری رقم بالایی دارند، جزو سه سیستمعامل آسیبپذیر سال ۲۰۱۵ نیستند. در صدر جدول به ترتیب دو سیستم عامل دسکتاپ و موبایل اپل و بعد از آنها در لینوکس قرار دارد.

این موضوع البته چندان تعجب آور نیست، زیرا سال ۲۰۱۵ سالی به لحاظ امنیتی نه چندان خوشایند برای کاربران لینوکس بوده است. در این سال، حجم زیادی از مسائل امنیتی، دامنگیر نرمافزارهایی شد که روی کرنل لینوکس اجرا میشوند؛ برای مثال، رخنه امنیتی Heartbleed بر روی OpenSSL شناسایی شد و ShellShock نیز موردی امنیتی بود که GNU Bash را هدف قرار داد.

همچنین در جدول زیر میتوانید ناامنترین نرمافزارهای سال ۲۰۱۵ را ببینید.

در مورد این جدول جای تعجب نیست که مرورگرها در صدر جدولاند، زیرا سادهترین راه برای دسترسی به سرور و پراکندن بدافزار در سطح Client هستند. در سال ۲۰۰۹ و ۲۰۱۲ موزیلا فایرفاکس بیشترین آسیبپذیری را داشته که در سال ۲۰۱۰ و ۲۰۱۱ این جایگاه را به گوگل کروم داده و اکنون برای دو سال متوالی است که اینترنت اکسپلورر مایکروسافت در صدر جدول آسیبپذیرها قرار گرفته است.

سریعترین سیستم عامل دنیا بر اساس محاسبات کوانتومی ساخته شد

مدتهاست که ما در مورد پردازش کوانتومی و اینکه این نوع پردازش میتواند پیچیده ترین و سخت ترین محاسبات را به سادگی انجام دهد شنیده ایم. اما هنوز هیچ نمونه عملی از این نوع سیستم عامل ها دیده نشده است. هرچند٬ آرزوی کامپیوتر هایی با پردازش کوانتومی میتواند در آینده نه چندان دور به حقیقت بپیوندد.

بتازگی بنیاد (Cambridge Quantum Computing Limited (CQCL توانسته است یک سیستم عامل فوق سریع که بر مبنای پردازش کوانتومی است بسازد. این سیستم عامل که t|kit> نامیده میشود٬ توسط بنیاد CQCL طراحی و توسعه پیدا کرده است. این بنیاد یکی از پیشتازان کار بروی این نوع پردازش بوده است و در نظر دارد تا در چندین سازمان بزرگ٬ پردازش های کوانتومی را جایگزین اتصال منابع کامپیوترهای عادی و پر سرعت فعلی کند. محققین این موسسه معتقدند که کامپیوترهای کوانتومی بزودی و سریعتر از پیش بینی ها وارد چرخه فناوری اطلاعات و پردازش خواهند شد و ابعاد جدیدی را بروی زندگی روزانه تمامی افراد دنیا باز خواهند کرد.

شرکت IBM برای اولین بار امکان استفاده از سرویسی ابری بر اساس پردازش کوانتومی را فراهم کرده است

شرکت IBM برای اولین بار امکان استفاده از پردازش کوانتومی را برای عموم فراهم کرده است. این پردازش در بستری ابری و با استفاده از تکنولوژی five-qubit quantum computing processor انجام میگیرد. مرکز این سامانه ابری در شهر YorkTown ایالت NewYork ایالات متحده است و پروژه ای آزمایشی و تحقیقاتی است. نحوه استفاده از این سرویس به این صورت است که شما درخواست خود را برای شرکت IBM ارسال میکنید و بعد از تایید درخواست٬ دسترسی شما برای استفاده از این سرویس ایجاد میشود.

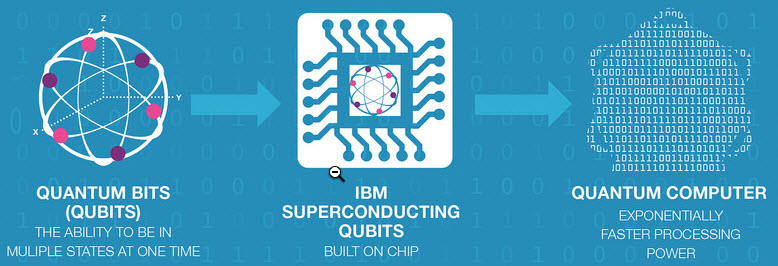

چه تفاوتی بین سیستم های پردازش عادی با کوانتومی است؟

سیستم های پردازش عادی از واحد Bits برای مدل سازی اطلاعات به عنوان ترکیبات ۰ و ۱ استفاده میکنند. در نتیجه آنها بسیار کندتر از سیستم های کوانتومی هستند که میتواند از هر دوی این کاراکترها٬ یعنی صفر و یک همزمان استفاده کند که به آن (“qubits” (quantum bits گفته میشود. در حالت عادی تنها دو گونه اطلاعات وجود دارد٬ صفر و ۱. اما در پردازش کوانتومی ترکیبهای دو تایی این کاراکتر ها میتواند چهار ترکیبی ۰۰٬ ۰۱٬ ۱۰٬ و ۱۱ را ایجاد نماید. در نتیجه در هنگام پردازش بسیار سریعتر عمل میکند. به عبارتی دیگر٬یک کامپیوتر با ۵۰ کوبیت میتواند از قوی ترین کامپیوترهای امروزی سریعتر عمل کند.

سیستم ابری شرکت IBM که در بخش قبل اشاره شد٬ ۵ کوبیت قدرت دارد که تنها قدمی ابتدایی در زمینه ارائه پردازش کوانتومی است. شرکت IBM اعلام کرده است که بزودی برنامه دارد تا پردازش ابری بر مبنای پردازش کوانتومی را به ۵۰ تا ۱۰۰ کوبیت برساند. این پردازشگر میتواند انقلابی بزرگ در زمینه پردازش های ابری باشد.

هرچند٬با توجه به تمامی مزایایی که این سیتسم دارد٬ مجموعه خطاهایی که در اثر جابه جایی این کاراکتر رخ میدهد زیاد است. در این خطا ها که Bit flip و Phase flip نامیده میشوند٬ کاراکترهای ۰ و ۱ در مدل های دوگانه٬ بدون هیچ علامت و یا هشداری٬ جابه جا شده و میتوانند ایجاد خطای کشنده ای کنند. یکی از موانع اصلی در تنظیم فرآیندهای مدل سازی در این نوع پردازش دقیقاْ نحوه خطایابی و رفع آنهاست. اما مشکل دقیقا کجاست؟

مشکل بزرگ اینجاست که درحال حاضر دانشمندان تنها موفق به ثبت یک نمونه خطا از هر نوع Bit flip و Phase flip در یک زمان مشخص شده اند. هرچند شرکت IBM بتازگی موفق شده است با استفاده از یک پردازشکر یک چهارم اینچی خود٬ در یک لحظه خاص و بصورت همزمان دو خطای Bit flip و Phase flip را شناسایی و ثبت نمایند. این کشف میتواند دریچه جدیدی بروی دانشمندان برای یافتن راه حلی برای خطاهای این نوع پردازش باشد.

FBI چطور توانست گوشی آیفون ۵C را هک کند؟

حتما در خبرهای این چند مدت متوجه دعواهای بین پلیس فدرال ایالات متحده و شرکت بزرگ اپل شده بودید. دعوا بر سر این بود که پلیس فدرال آمریکا پس از دسترسی به تلفن یکی از ضاربان حمله کالیفرنیا٬ از شرکت اپل خواست که به آنها کمک کند تا بدون فعال شدن مکانیزم پاک شدن اطلاعات پس از ۱۰ بار تلاش ناموفق در وارد کردن کد امنیتی٬ به باز کردن و استخراج اطلاعات از تلفن تروریست ها کمک کند. اما شرکت اپل از کمک به پلیس فدرال سر باز زد و عنوان کرد که این کار باعث میشود که حس امنیت از این تلفن ها برچیده شده و این احساس را به استفاده کنندگان القاء کند که اطلاعات آنها در شرایط خاص ممکن است فاش شود. هرچند پس از ماه ها کش و قوس میان این دو٬ پلیس فدرال آمریکا اعلام کرد که گروهی را مامور به شکستن قفل این تلفن کرده است تا بتوانند اطلاعات را بدون پاک شدن بازیابی کنند.

مکانیزم پاک شدن اطلاعات پس از ۱۰ بار تلاش ناموفق یکی از تنظیمات امنیتی است که در سیستم عامل iOS وجود داشته و اطلاعات شما را در برابر حملات Brute Force ایمن میکند. این نوع حملات در واقع روش های تهاجمی هستند که بوسیله آنها میتوان با تکرار پسورد های مختلف٬ نسبت به شکستن رمز اقدام کرد. با توجه به پیچیدگی رمزهای انتخاب شده٬امکان شکستن رمز در ۱۰ تلاش بسیار کم بوده و در نتیجه میتوان تا حد بسیار بالایی امیدوار بود که تلفن هرگز توسط اشخاص غیر معتمد باز نخواهد شد. (اطلاعات کامل تر در مورد Brute Force )

اما FBI این قفل را شکست! در کمال ناباوری همگان٬ و در خلال عدم همکاری شرکت اپل٬ پلیس فدرال آمریکا اعلام کرد که با کمک یک شرکت خارجی توانسته است قفل تلفن را شکسته و اطلاعات آنرا به صورت کاملا ْ سالم بازیابی کند! این خبر باعث شک همه گان شد و شرکت اپل در بیانه ای رسمی اعلام کرد که FBI میبایست نحوه انجام این کار را به اپل اطلاع دهد. زیر آنها مسئولیت دارند تا تلفن های خود را نسبت به هرگونه نفوذی ایمن کنند. چیزی که مسلم است این است که این یک Zero Day Attack بوده است. (شما میتوانید در این لینک از این نوع حمله بیشتر بدانید.) به عنوان یک توضیح کوتاه و جزیی باید گفت که Zero Day Attack ها حملاتی هستند که برای اولین بار توسط افرادی جز تولید کنندگان کشف شده و به اجرا در می آیند. در حالیکه هنوز بروزرسانی خاصی برای مقابله با آنها منتشر نشده است. در واقع فاصله بین انجام اولین حمله تا ارائه بروزسانی برای آن را Zero Day میگویند.

پلیس فدرال آمریکا نیز پس از کشف اولین حفره امنیتی در سیستم عامل که حتی شرکت اپل متوجه آن نشده بود٬ توانست به قلب سیستم عامل نفوذ کند. هرچند٬ شرکت اپل هنوز هم متوجه چگونگی باز شدن این تلفن نشده است و دقیقا نمیداند که FBI چطور توانسته است این کار را انجام دهد. با این احوال٬حدس هایی در مورد این عملیات زده میشود که چندان دور از واقعیت نیست و به احتمال زیاد معما به این ترتیب حل شده است.

آیفون با چه روشی هک شد؟

روشی که FBI توانسته بوسیله آن تلفن را باز کند احتمالا همان Brute Force ساده بوده است! اما آنها توانسته اند پیش از انجام این حمله یک نسخه پشتیبان از تمامی اطلاعات و بدون دستخوردگی و هیچگونه نقصی تهیه کنند و سپس شروع به انجام حمله Brute Force بروی نرم افزار کنند.در واقع این کار آنقدر انجام شده است تا رمز عبور کشف شده است. هرچند خود اپل هنوز نمیداند که چطور این اتفاق افتاده است و آنها چطور توانسته اند یک کپی از اطلاعات سیستم را ذخیره کنند. اپل در این مدت بارها از FBi درخواست کرده است که ریز جزییات را در اختیارشان بگذارد. اما آنها از انجام این کار امتناع کرده اند. کسی نمیداد که آیا مقامات رسمی ایالات متحده این روش را به اشخاص یا گروه ها و یا کشورهای دیگر ارائه کرده است یا خیر. اما تنها جای شکرش باقی است که این روش در دست یک دولت است که متعهد شده آن را به جز در موارد ضروری و استفاده دولتی در اختیار کسی قرار ندهد.

اما این مطلب همواره جای سوال است که آیا میتوان دیگر به سیستم عاملی که تا این حد محبوب بوده و میلیون ها نفر در سراسر جهان به آن اطمینان کرده اند٬ خوشبین بود؟

راه های مقابله با حمله DDOS چیست؟

DDOS یکی از ساده ترین و در عین حال خطرناکترین حملات در دنیای اینترنت محسوب میشود. اگر میخواهید بیشتر از این حمله بدانید، به شما پیشنهاد میکنیم ابتدا این مقاله را بخوانید: حمله DOS و DDOS چیست؟

حال که از این حمله و عمق آن مطلع شدید، چطور میتوان از آن جلوگیری کرد؟ چطور میتوان این همه آسیب های شدید آن را جبران کرد؟چگونه می توانید از سرورهای خود در مقابل یورش دیتاهای ارسالی از طرف کامپیوترهای آلوده موجود در اینترنت مراقبت کنید تا شبکه شرکت شما مختل نشود؟

واقعیت این است که کنترل حمله های DDOS پس از وقوع کمی دشوارتر از پیشگیری از آن است. امروزه در سایتها و انجمن های زیادی به افراد آموزش شیوه های هک و ایجاد حمله های ddos داده می شود که این امر با افزایش شمار کاربران اینترنت (که می توانند میانجی و قربانی بالقوه برای حمله به سرورها باشند) شده است. البته آسیب پذیری در این رابطه، بیشتر به امنیت سرور برمی گردد تا به امنیت سایت شما! در مورد سرور می توان پس از اطمینان از حمله DDOS، آی پی هایی را که بیشترین تقاضا را به سرور داشته اند و ناشناس هستند، توسط فایروال ها بلاک و مسدود کرد. یا با نصب بسته های امنیتی خاص و به روزرسانی و ارتقا سخت افزاری و نرم افزاری، آسیب پذیری سرور را کاهش داد، آگاهی از روند عادی سرور نیز می تواند کمک بزرگی در این خصوص محسوب شود، چرا که اگر مدیر سرور نسبت به عادی یا غیر عادی بودن ترافیک آن، آشنایی داشته باشد، به سرعت می تواند پی به وجود این نوع حمله ها ببرد و در جهت رفع آن برآید، به عنوان یک کاربر در سرویس های میزبانی وب، بهترین کار این است که به محض مشکوک بودن به چنین حمله هایی، موضوع را به هاست خود اطلاع دهید تا در کوتاه ترین زمان جلوی آن گرفته شود. در ادامه به چند روش بطور مختصر اشاره می شود:

– سیاه چاله

این روش تمام ترافیک را مسدود می کند و به سمت سیاه چاله! یعنی جایی که بسته ها دور ریخته می شود هدایت می کند. اشکال در این است که تمام ترافیک – چه خوب و چه بد- دور ریخته می شود و در حقیقت شبکه مورد نظر بصورت یک سیستم off-line قابل استفاده خواهد بود. در روش های اینچنین حتی اجازه دسترسی به کاربران قانونی نیز داده نمی شود.

– Router ها در کنار UTM و firewall های مناسب

روتر ها می توانند طوری پیکربندی شوند که از حملات ساده ping با فیلترکردن پروتکل های غیرضروری جلوگیری کنند و می توانند آدرس های IP نامعتبر را نیز متوقف کنند. بهرحال، روترها معمولاً در مقابل حمله جعل شده پیچیده تر و حملات در سطح Application با استفاده از آدرس های IP معتبر، بی تأثیر هستند. در این بین استفاده از دستگاهای UTM و Firewall میتواند تا حد زیادی به جلوگیری از این حملات کمک کند. این دستگاه ها با ابزارهای هوشمندی در آنها تعبیه شده است، پس از اولین نشانه های حمله، میتوانند اثرات آن را تا حد زیادی کاهش دهند. این دستگاه ها، بسته به نوع و کیفیت اشان، آی پی هایی را که بیشترین تقاضا را به سرور داشته اند و ناشناس هستند را بلاک و مسدود میکنند.

UTM چیست و چه ویژگی هایی دارد؟

میخواهید UTM بخرید؟…این سوالات را از خود بپرسید

۴ ویژگی مهمی که هر دستگاه UTM باید داشته باشد

– سیستم های کشف نفوذ

روش های سیستم های کشف نفوذ (intrusion detection systems) توانایی هایی ایجاد می کند که باعث تشخیص استفاده از پروتکل های معتبر بعنوان ابزار حمله می شود. این سیستمها می توانند بهمراه فایروال ها بکار روند تا بتوانند بصورت خودکار در مواقع لزوم ترافیک را مسدود کنند. در بعضی مواقع سیستم تشخیص نفوذ نیاز به تنظیم توسط افراد خبره امنیتی دارد و البته گاهی در تشخیص نفوذ دچار اشتباه می شود.

سیستم های استاندارد IDS باید چه ویژگی هایی داشته باشند

– سرورها

پیکربندی مناسب applicationهای سرویس دهنده در به حداقل رساندن تأثیر حمله DDoS تأثیر بسیار مهمی دارند. یک سرپرست شبکه می تواند بوضوح مشخص کند که یک application از چه منابعی می تواند استفاده کند و چگونه به تقاضاهای کلاینت ها پاسخ دهد. سرورهای بهینه سازی شده، در ترکیب با ابزار تخفیف دهنده، می توانند هنوز شانس ادامه ارائه سرویس را در هنگامی که مورد حمله DDoS قرار می گیرند، داشته باشند.

– ابزار تخفیف DDoS

چندین شرکت ابزارهایی تولید می کنند که برای ضدعفونی ! کردن ترافیک یا تخفیف حملات DDoS استفاده می شوند که این ابزار قبلاً بیشتر برای متعادل کردن بار شبکه یا فایروالینگ استفاده می شد. این ابزارها سطوح مختلفی از میزان تأثیر دارند. هیچکدام کامل نیستند. بعضی ترافیک قانونی را نیز متوقف می کنند و بعضی ترافیک غیرقانونی نیز اجازه ورود به سرور پیدا می کنند. زیرساخت سرور هنوز باید مقاوم تر شود تا در تشخیص ترافیک درست از نادرست بهتر عمل کند.

– پهنای باند زیاد

خرید یا تهیه پهنای باند زیاد یا شبکه های افزونه برای سروکار داشتن با مواقعی که ترافیک شدت می یابد، می تواند برای مقابله با DDoS مؤثر باشد. عموماً، شرکت ها از قبل نمی دانند که یک حمله DDoS بوقوع خواهد پیوست. طبیعت یک حمله گاهی در میان کار تغییر می کند و به این نیاز دارد که شرکت بسرعت و بطور پیوسته در طی چند ساعت یا روز، واکنش نشان دهد. از آنجا که تأثیر اولیه بیشتر حملات، مصرف کردن پهنای باند شبکه شماست، یک ارائه کننده سرویس های میزبان روی اینترنت که بدرستی مدیریت و تجهیز شده باشد، هم پهنای باند مناسب و هم ابزار لازم را در اختیار دارد تا بتواند تأثیرات یک حمله را تخفیف دهد.

شکستن مکانیزم احراز هویت دوگانه در اینستاگرام

هک کردن مکانیزم احراز هویت دوگانه در اینستاگرام

هیچ کس فکرش راه هم نمیکند که چطور میشود یک مکانیزم احراز هویت دوگانه را دور زد. اما این اتفاق افتاده است.

برای اولین بار آقای Grant Blakemen در سایت هکر نیوز اعلام کرد که چطور اکانت اینستاگرام او از طریق Gmail هک شده است. او اعلام کرد که هکر ها توانسته اند اقدام به ریست کردن پسورد Instagram او از طریق ایمیل کرده و سپس از طریقی بسیار هوشمندانه اقدام به دور زدن مکانیزم احراز هویت دوگانه بکنند. حال در ادامه، ابتدا به تعریفی از احراز هویت دوگانه میپردازیم.

احراز هویت دوگانه چیست؟

یکی از بهترین راه هایی که میتوان به وسیله آن امنیت یک اکانت را تضمین کرد. در واقع بوسیله این قابلیت میتوان از شر هک شدن اکانت هایتان تا حد زیادی در امان باشید. اگر تا همین حالا اقدام به این کار نکرده اید، طبق نظر بسیاری از کارشناسان، باید در اولین فرصت به سراغ اکانت خود در هر یک از حساب های کاربری خود نظیر Gmail، facebook، instagram، twitter، iTunes و غیره بروید و از مکانیزم های احراز هویت دوگانه استفاده کنید.

شما میبایست وارد اکانت خود شده و گزینه احراز هویت دوگانه را انتخاب کنید. اگر اینکار را انجام دهید، وقتی که وارد اکانت خود می شوید، پس از اینکه یک پسورد اصلی را وارد می کنید، سیستم یک کد یا سریال و یا یک کلمه یا جمله را برای شما بروی موبایلتان ارسال میکند. در آن لحظه میبایست شما به موبایل خود دسترسی داشته باشید تا اقدام به ورود آن حرف که بصورت Random ایجاد شده است بنمایید. در غیر اینصورت، حتی به فرض صحیح بودن رمز عبور، شما نمیتوانید وارد اکانت خود شوید.

اکانت اینستاگرام آقای Grant Blakemen چطور هک شد؟

هکرها توانسته بودند از طرق مهندسی اجتماعی (در مقالات بعد بیشتر راجع به این پدیده صحبت خواهیم کرد) اقدام به ارسال لینک ریست پسورد به Gmail ایشان بنمایند. هکرها پس از دسترسی به ایمیل ریست پسورد، اقدام به ریست کردن پسورد کرده بودند. سپس پسورد جدید را درصفحه احراز هویت Instagram وارد کردند. حال Instagram طبق الگوی احراز هویت دوگانه اقدام به ارسال رمز عبور به تلفن صاحب اکانت کرده است. هکر ها با ارتباط با سرویس دهنده موبایل، و باز هم از طریق مهندسی اجتماعی، توانسته بودند که تمامی تماس ها را به یک شماره دیگر منتقل کنند. در واقع ارسال رمز عبور دوم، که میتواند از طریق پیامک یا تماس تلفنی یک گوینده مصنوعی باشد، به تلفن هکرها انتقال یافته و آنها توانستند اکانت را هک کنند.

ارائه دهندگان سرویس های تلفن باید از این به بعد بیشتر آگاه باشند که این نوع از هک کردن، که به تکنولوژی پیچیده ای مجهز نیست و میتواند از طریق مهندسی های روانی و اجتماعی به یکسری اطلاعات کلیدی دست پیدا کند، روش جدیدی است و هرگز نباید اطلاعات مشتریان در اختیار دیگران قرار گیرد و یا بدون اطمینان به صحت درخواست، تغییراتی در ارائه سرویس ایجاد شود.